Руководство. Создание подключения VPN типа "сеть — сеть" на портале Azure

В этом руководстве показано, как использовать портал Azure для создания VPN-шлюза типа "сеть — сеть" (S2S) между локальной сетью и виртуальной сетью. Эту конфигурацию можно также создать с помощью Azure PowerShell или Azure CLI.

В этом руководстве описано следующее:

- Создайте виртуальную сеть.

- Создайте VPN-шлюз.

- Создайте локальный сетевой шлюз.

- Создайте VPN-подключение.

- Проверьте подключение.

- Подключение к виртуальной машине.

Необходимые компоненты

- Вам потребуется учетная запись Azure с активной подпиской. Если у вас нет учетной записи, вы можете создать ее бесплатно.

- Убедитесь, что у вас есть совместимое VPN-устройство и пользователь, который может его настроить. Дополнительные сведения о совместимых VPN-устройствах и конфигурации устройств см. в разделе "Сведения о VPN-устройствах".

- Убедитесь, что у вас есть общедоступный IPv4–адрес для вашего VPN–устройства.

- Если вы не знаете диапазоны IP-адресов в своей конфигурации локальной сети, найдите того, кто сможет предоставить вам нужную информацию. При создании этой конфигурации необходимо указать префиксы диапазона IP-адресов, которые Azure будет направлять к локальному расположению. Ни одна из подсетей локальной сети не может перекрываться с подсетями виртуальной сети, к которым требуется подключиться.

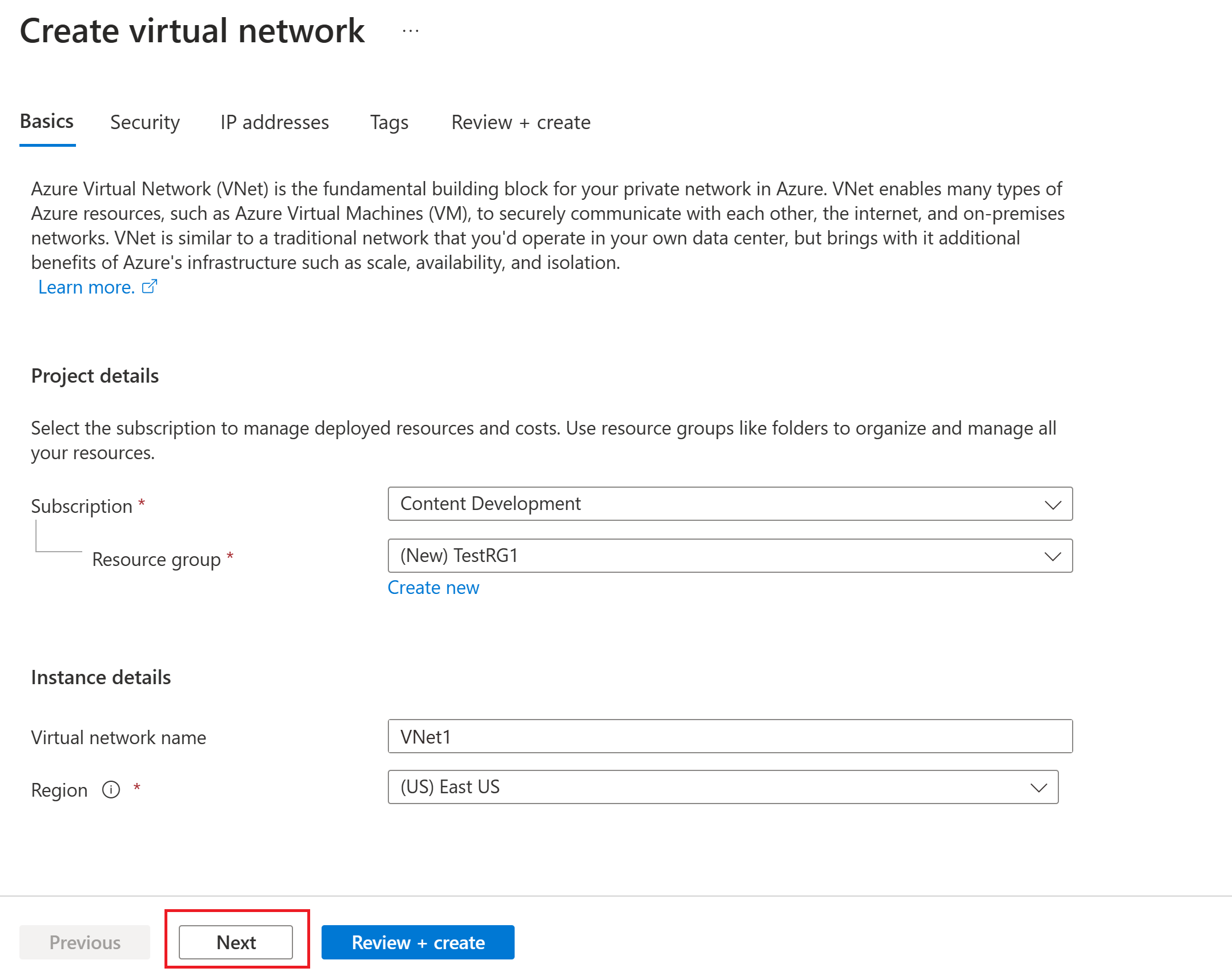

Создание виртуальной сети

В этом разделе описано, как создать виртуальную сеть с помощью следующих значений:

- Группа ресурсов: TestRG1

- Имя: VNet1

- Регион: (США) Восточная часть США

- Диапазон IPv4-адресов: 10.1.0.0/16.

- Имя подсети: FrontEnd.

- Диапазон адресов подсети: 10.1.0.0/24

Примечание.

При использовании виртуальной сети в рамках кросс-локальной архитектуры обязательно обратитесь к локальному администратору сети, чтобы определить диапазон IP-адресов, который можно использовать специально для этой виртуальной сети. Если повторяющийся диапазон адресов существует на обеих сторонах VPN-подключения, трафик будет маршрутизироваться неправильно. Кроме того, если вы хотите подключить эту виртуальную сеть к другой виртуальной сети, адресное пространство не может перекрываться с другой виртуальной сетью. Спланируйте конфигурацию сети соответствующим образом.

Войдите на портал Azure.

В области поиска ресурсов, служб и документов (G+/) в верхней части страницы портала введите виртуальную сеть. Выберите виртуальную сеть из результатов поиска Marketplace , чтобы открыть страницу виртуальной сети .

На странице "Виртуальная сеть" выберите "Создать", чтобы открыть страницу "Создать виртуальную сеть".

На вкладке "Основы" настройте параметры виртуальной сети для сведений о проекте и сведения о экземпляре. При проверке значений, которые вы вводите, отображается зеленая проверка. Значения, отображаемые в примере, можно настроить в соответствии с нужными параметрами.

- Подписка. Убедитесь, что указана правильная подписка. Вы можете изменить подписки с помощью раскрывающегося списка.

- Группа ресурсов: выберите существующую группу ресурсов или нажмите кнопку "Создать" , чтобы создать новую. Дополнительные сведения о группах ресурсов см. в статье Общие сведения об Azure Resource Manager.

- Имя. Введите имя виртуальной сети.

- Регион. Выберите расположение для виртуальной сети. Расположение определяет, где будут работать ресурсы, развернутые в этой виртуальной сети.

Нажмите кнопку "Далее" или "Безопасность", чтобы перейти на вкладку "Безопасность". В этом упражнении оставьте значения по умолчанию для всех служб на этой странице.

Выберите IP-адреса, чтобы перейти на вкладку IP-адресов . На вкладке IP-адресов настройте параметры.

Диапазон адресов IPv4. По умолчанию диапазон IP-адресов создается автоматически. Вы можете выбрать диапазон адресов и внести нужные значения параметров. Вы также можете добавить другое адресное пространство и удалить значение по умолчанию, которое было создано автоматически. Например, можно указать начальный адрес как 10.1.0.0 и указать размер адресного пространства как /16. Затем нажмите кнопку "Добавить ", чтобы добавить это адресное пространство.

+ Добавить подсеть. Если используется диапазон IP-адресов по умолчанию, подсеть по умолчанию создается автоматически. Если изменить адресное пространство, добавьте новую подсеть в адресное пространство. Выберите + Добавить подсеть, чтобы открыть окно Добавление подсети. Настройте следующие параметры и нажмите кнопку "Добавить " в нижней части страницы, чтобы добавить значения.

- Имя подсети: пример — FrontEnd.

- Диапазон адресов подсети. Диапазон адресов для этой подсети. Примерами являются 10.1.0.0 и /24.

Просмотрите страницу IP-адресов и удалите все адресные пространства или подсети, которые вам не нужны.

Выберите Проверка и создание, чтобы проверить настройки виртуальной сети.

После проверки параметров нажмите кнопку "Создать ", чтобы создать виртуальную сеть.

После создания виртуальной сети можно при необходимости настроить защиту от атак DDoS Azure. Защита от атак DDoS Azure проста для включения в любой новой или существующей виртуальной сети и не требует изменений приложений или ресурсов. Дополнительные сведения о защите от атак DDoS Azure см. в статье "Что такое защита от атак DDoS Azure?".

Создание подсети шлюза

Для шлюза виртуальной сети требуется определенная подсеть с именем GatewaySubnet. Подсеть шлюза является частью диапазона IP-адресов для виртуальной сети и содержит IP-адреса, используемые ресурсами и службами шлюза виртуальной сети.

При создании подсети шлюза указывается количество IP-адресов, которое содержит подсеть. Необходимое количество IP-адресов зависит от конфигурации VPN-шлюза, который вы хотите создать. Некоторым конфигурациям требуется больше IP-адресов, чем прочим. Лучше всего указать /27 или больше (/26, /25 и т. д.) для подсети шлюза.

Если отображается сообщение об ошибке, указывающее, что адресное пространство перекрывается подсетью или что подсеть не содержится в адресном пространстве виртуальной сети, проверка диапазон адресов виртуальной сети. Возможно, у вас недостаточно IP-адресов, доступных в диапазоне адресов, созданном для виртуальной сети. Например, если подсеть по умолчанию охватывает весь диапазон адресов, для создания дополнительных подсетей нет IP-адресов. Вы можете настроить подсети в существующем адресном пространстве, чтобы освободить IP-адреса или указать другой диапазон адресов и создать там подсеть шлюза.

- На странице виртуальной сети на левой панели выберите подсети, чтобы открыть страницу подсетей.

- В верхней части страницы выберите +Подсеть шлюза, чтобы открыть панель "Добавить подсеть".

- Имя автоматически вводится как GatewaySubnet. При необходимости настройте значение диапазона IP-адресов. Пример : 10.1.255.0/27.

- Не настраивайте другие значения на странице. Нажмите кнопку "Сохранить " в нижней части страницы, чтобы сохранить подсеть.

Создание VPN-шлюза

На этом шаге вы создадите шлюз виртуальной сети для виртуальной сети. Создание шлюза часто занимает 45 минут и более, в зависимости от выбранного SKU шлюза.

Создание шлюза

Создайте шлюз виртуальной сети (VPN-шлюз) с помощью следующих значений:

- Имя: Vnet1GW

- Регион: восточная часть США.

- Тип шлюза: VPN

- SKU: VpnGw2

- Поколение. Поколение 2

- Виртуальная сеть: VNet1

- Диапазон адресов подсети шлюза: 10.1.255.0/27

- Общедоступный IP-адрес: выберите вариант "Создать новый"

- Имя общедоступного IP-адреса: VNet1GWpip.

- Включить режим "активный — активный": выключено

- Настройка BGP: выключено

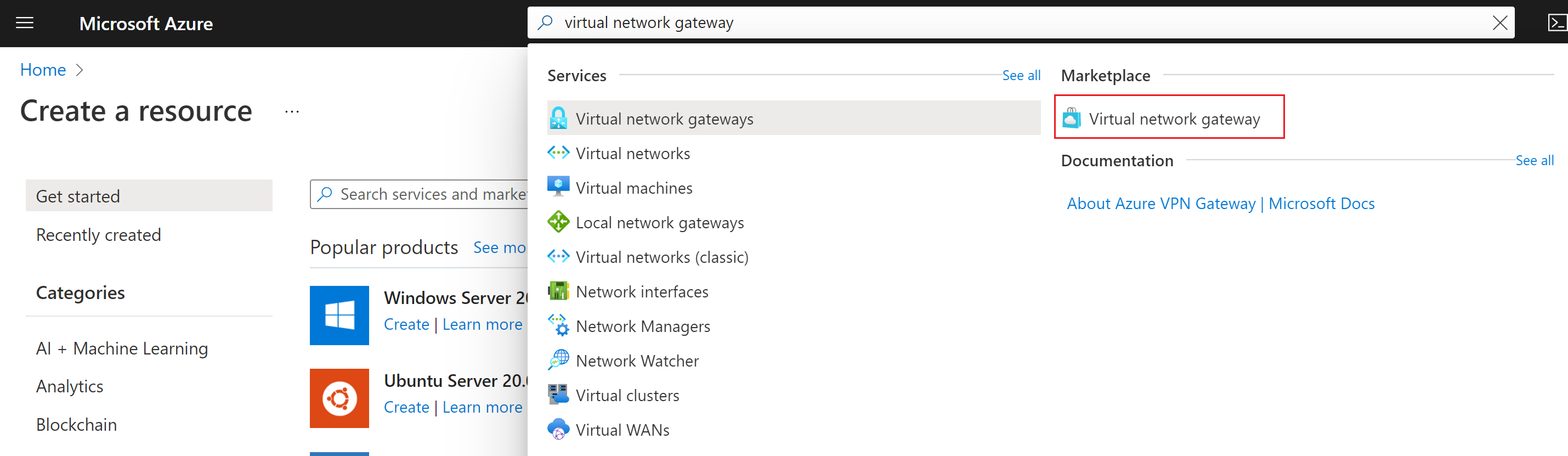

В разделе "Ресурсы поиска", службы и документы (G+/) введите шлюз виртуальной сети. Найдите шлюз виртуальной сети в результатах поиска Marketplace и выберите его, чтобы открыть страницу "Создание шлюза виртуальной сети".

На вкладке Основные введите значения в полях Сведения о проекте и Сведения об экземпляре.

Подписка. Выберите подписку, которую вы хотите использовать в раскрывающемся списке.

Группа ресурсов. Этот параметр автоматически заполняется при выборе виртуальной сети на этой странице.

Имя. Назовите свой шлюз. Именование шлюза не совпадает с именованием подсети шлюза. Это имя объекта шлюза, который вы создаете.

Регион. Выберите регион, в котором требуется создать ресурс. Шлюз должен находиться в том же регионе, где и виртуальная сеть.

Тип шлюза. Выберите VPN. VPN-шлюзы используют тип шлюза виртуальной сети VPN.

Номер SKU. В раскрывающемся списке выберите номер SKU шлюза, поддерживающий функции, которые вы хотите использовать. См . номера SKU шлюза. На портале номера SKU, доступные в раскрывающемся списке, зависят от выбранного

VPN type. Базовый номер SKU можно настроить только с помощью Azure CLI или PowerShell. Вы не можете настроить номер SKU "Базовый" в портал Azure.Поколение. Выберите поколение, которое необходимо использовать. Рекомендуется использовать номер SKU поколения 2. Дополнительные сведения см. в разделе о номерах SKU шлюзов.

Виртуальная сеть: в раскрывающемся списке выберите виртуальную сеть, в которую нужно добавить этот шлюз. Если вы не видите виртуальную сеть, для которой вы хотите создать шлюз, убедитесь, что выбрана правильная подписка и регион в предыдущих параметрах.

Диапазон адресов подсети шлюза или подсеть. Для создания VPN-шлюза требуется подсеть шлюза.

В настоящее время это поле имеет несколько различных действий в зависимости от адресного пространства виртуальной сети и того, создали ли вы подсеть с именем GatewaySubnet для виртуальной сети.

Если у вас нет подсети шлюза и вы не видите возможность создать ее на этой странице, вернитесь в виртуальную сеть и создайте подсеть шлюза. Затем вернитесь на эту страницу и настройте VPN-шлюз.

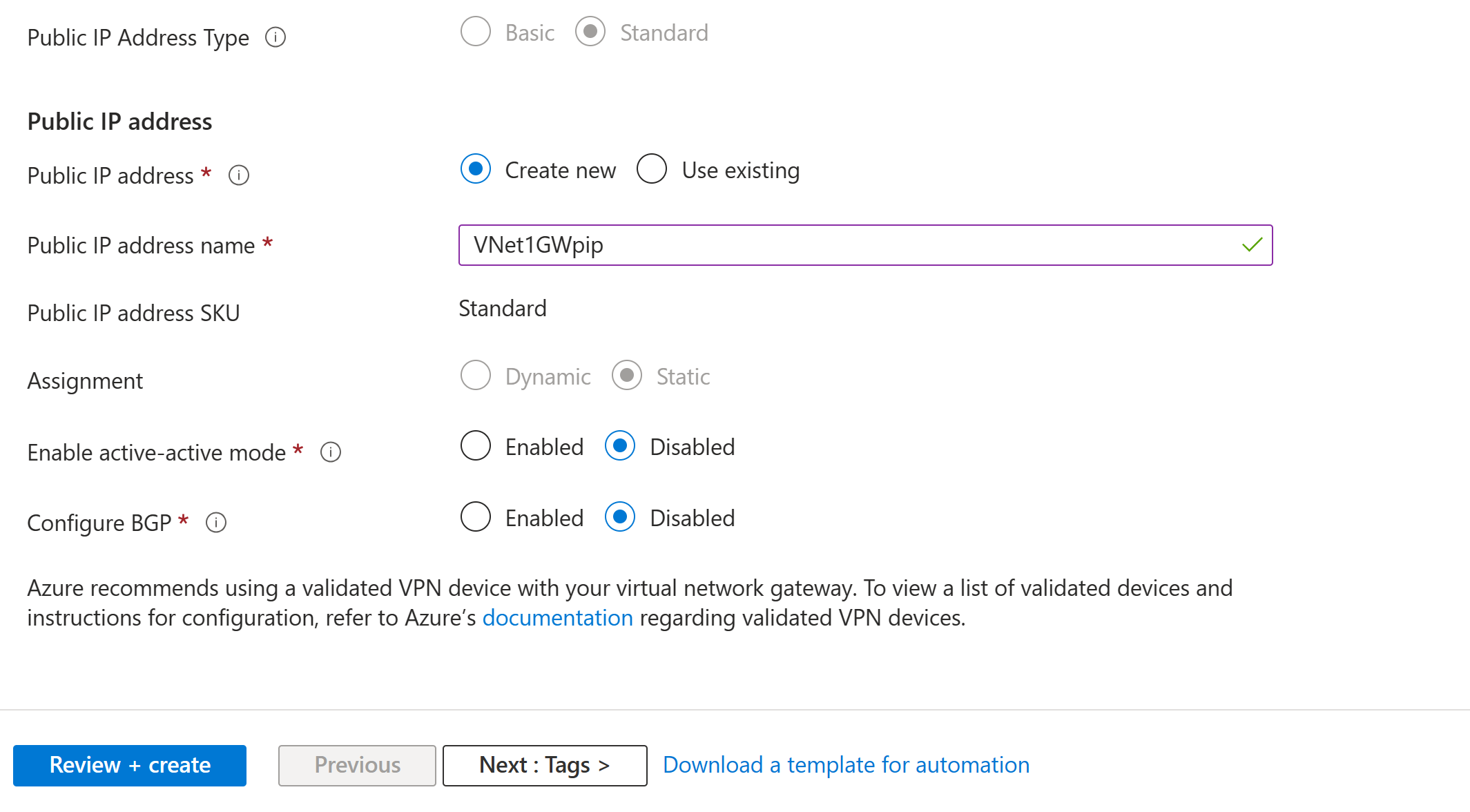

Укажите значения общедоступного IP-адреса. Эти параметры задают объект общедоступного IP-адреса, который связывается с VPN-шлюзом. Общедоступный IP-адрес назначается этому объекту при создании VPN-шлюза. Единственное время изменения основного общедоступного IP-адреса — при удалении и повторном создании шлюза. При изменении размера, сбросе или других внутренних операциях обслуживания или обновления IP-адрес VPN-шлюза не изменяется.

- Тип общедоступного IP-адреса. Если у вас есть возможность выбрать тип адреса, выберите "Стандартный".

- Общедоступный IP-адрес. Оставьте выбранный параметр Создать новый.

- Имя общедоступного IP-адреса: в текстовом поле введите имя экземпляра общедоступного IP-адреса.

- Номер SKU общедоступного IP-адреса: параметр выбирается автоматически.

- Назначение: назначение обычно выбирается автоматически и может быть динамическим или статическим.

- Включение активно-активного режима: выберите "Отключено". Включите этот параметр только в том случае, если вы создаете конфигурацию шлюза active-active.

- Настройка BGP: выберите "Отключено", если для настройки не требуется этот параметр. Если он вам нужен, то по умолчанию для ASN устанавливается значение 65515, но вы можете его изменить.

Выберите Просмотр и создание, чтобы выполнить проверку.

После прохождения проверки нажмите кнопку "Создать ", чтобы развернуть VPN-шлюз.

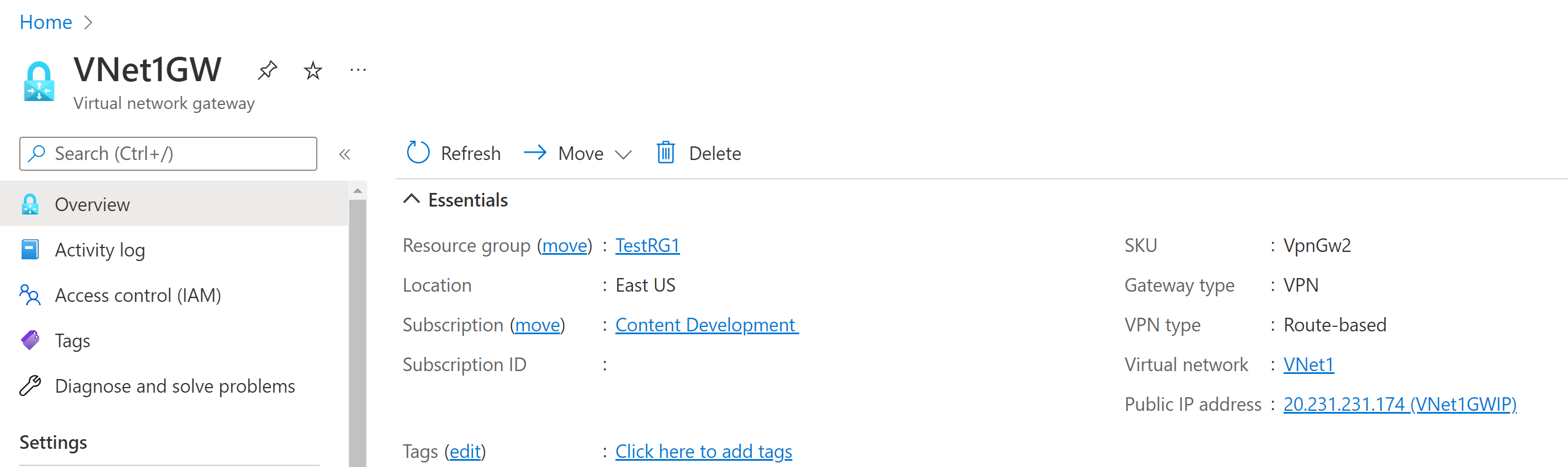

Состояние развертывания можно просмотреть на странице обзора шлюза. Это может занять до 45 минут. После создания шлюза можно просмотреть IP-адрес, назначенный ему, просмотрев виртуальную сеть на портале. Шлюз будет отображаться как подключенное устройство.

Внимание

При работе с подсетями шлюза избегайте связывания группы безопасности сети (NSG) с подсетью шлюза. Связывание группы безопасности сети с этой подсетью может привести к остановке работы шлюза виртуальной сети (VPN и шлюзов ExpressRoute). Дополнительные сведения о группах безопасности сети см. в статье Фильтрация сетевого трафика с помощью групп безопасности сети.

Просмотр общедоступного IP-адреса

Общедоступный IP-адрес шлюза можно просмотреть на странице Обзор для шлюза.

Чтобы просмотреть дополнительные сведения об объекте общедоступного IP-адреса, выберите ссылку "Имя/IP-адрес" рядом с общедоступным IP-адресом.

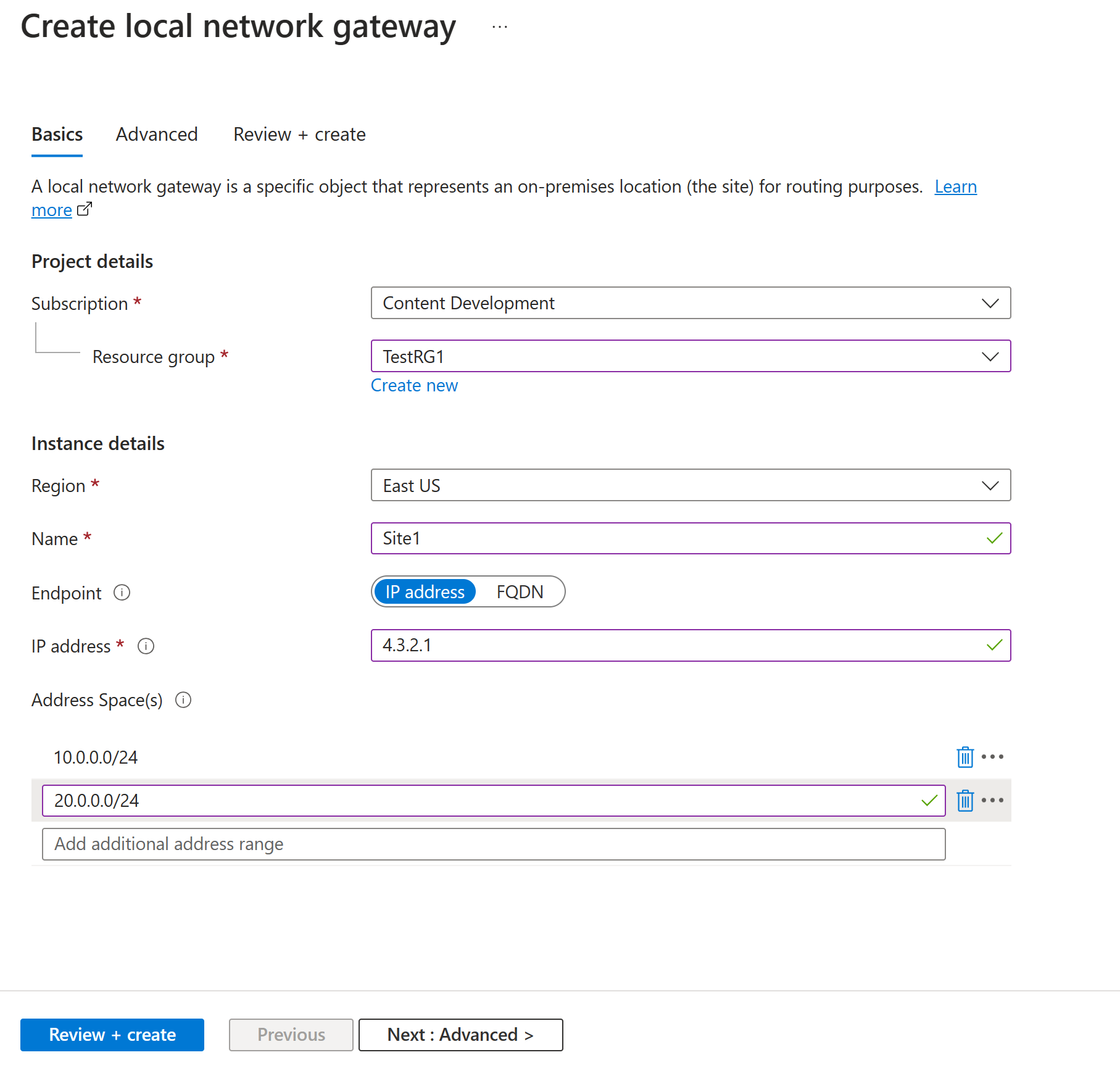

Создание локального сетевого шлюза

Шлюз локальной сети — это конкретный объект, который представляет локальное расположение (сайт) для целей маршрутизации. Вы предоставляете сайту имя, с помощью которого Azure может ссылаться на него, а затем укажите IP-адрес локального VPN-устройства, к которому создается подключение. Вы также указываете префиксы IP-адреса, которые направляются через VPN-шлюз на VPN-устройство. Указываемые префиксы адресов расположены в локальной сети. Если вы внесли изменения в локальной сети или вам нужно изменить общедоступный IP-адрес для VPN-устройства, значения можно легко обновить позже.

Создайте шлюз локальной сети с помощью следующих значений:

- Имя: Site1

- Группа ресурсов: TestRG1.

- Расположение: восточная часть США.

В портал Azure в области поиска ресурсов, служб и документов (G+/) введите шлюз локальной сети. Найдите шлюз локальной сети в Marketplace в результатах поиска и выберите его, чтобы открыть страницу "Создание шлюза локальной сети".

На странице "Создание шлюза локальной сети" на вкладке "Основные сведения" укажите значения для шлюза локальной сети.

- Подписка — убедитесь, что указана правильная подписка.

- Группа ресурсов: выберите группу ресурсов, которую вы хотите использовать. Вы можете создать новую группу ресурсов или выбрать уже существующую.

- Регион: выберите регион, в котором будет создан этот объект. Может потребоваться выбрать то же расположение, где находится виртуальная сеть, но это не требуется.

- Имя — укажите имя для объекта шлюза локальной сети.

- Конечная точка: выберите тип конечной точки для локального VPN-устройства в качестве IP-адреса или полного доменного имени (полное доменное имя).

- IP-адрес. Если у вас есть статический общедоступный IP-адрес, выделенный поставщиком услуг Интернета (ISP) для VPN-устройства, выберите параметр IP-адреса. Заполните IP-адрес, как показано в примере. Этот адрес — это общедоступный IP-адрес VPN-устройства, к которому требуется подключиться к Azure VPN-шлюз. Если у вас нет IP-адреса прямо сейчас, можно использовать значения, показанные в примере. Позже необходимо вернуться и заменить заполнитель IP-адрес общедоступным IP-адресом VPN-устройства. В противном случае Azure не удается подключиться.

- Полное доменное имя. Если у вас есть динамический общедоступный IP-адрес, который может измениться через определенный период времени, часто определяемый поставщиком услуг интернета вещей, можно использовать постоянное DNS-имя с динамическим DNS-службой, чтобы указать текущий общедоступный IP-адрес vpn-устройства. VPN-шлюз Azure разрешает полное доменное имя, чтобы определить общедоступный IP-адрес для подключения.

- Адресное пространство: адресное пространство ссылается на диапазоны адресов для сети, представляющей эту локальную сеть. Можно добавить несколько диапазонов пространства адресов. Убедитесь, что указанные диапазоны не перекрывают диапазоны других сетей, к которым необходимо подключиться. Azure направляет диапазон адресов, указанный в IP-адрес локального VPN-устройства. Чтобы подключиться к локальному сайту, используйте здесь собственные значения, а не значения из примера.

Примечание.

- Azure VPN-шлюз поддерживает только один IPv4-адрес для каждого полного доменного имени. Если доменное имя разрешается на несколько IP-адресов, VPN-шлюз использует первый IP-адрес, возвращаемый DNS-серверами. Чтобы устранить такую неопределенность, мы рекомендуем всегда разрешать полное доменное имя на один IPv4-адрес. IPv6 не поддерживается.

- VPN-шлюз поддерживает кэш DNS, обновляемый каждые 5 минут. Шлюз пытается разрешить полные доменные имена только для отключенных туннелей. Сброс шлюза также активирует полное доменное имя.

- Хотя azure VPN-шлюз поддерживает несколько подключений к разным шлюзам локальной сети с разными полными доменными именами, все полные доменные имена должны разрешаться в разные IP-адреса.

На вкладке "Дополнительно" можно настроить параметры BGP при необходимости.

После указания значений нажмите кнопку "Проверить и создать " в нижней части страницы, чтобы проверить страницу.

Нажмите кнопку Создать, чтобы создать объект шлюза локальной сети.

Настройка устройства VPN

Для подключения "сеть — сеть" к локальной сети требуется VPN-устройство. На этом этапе мы настроим VPN-устройство. При настройке VPN-устройства вам потребуется следующее:

- Общий ключ: этот общий ключ совпадает с тем же ключом, который указывается при создании VPN-подключения типа "сеть — сеть". В наших примерах мы используем простые общие ключи. Для практического использования рекомендуется создавать более сложные ключи.

- Общедоступный IP-адрес шлюза виртуальной сети: общедоступный IP-адрес можно просмотреть с помощью портал Azure, PowerShell или Azure CLI. Чтобы найти общедоступный IP-адрес VPN-шлюза с помощью портал Azure, перейдите к шлюзам виртуальной сети и выберите имя шлюза.

В зависимости от используемого VPN-устройства можно скачать скрипт конфигурации VPN-устройства. Дополнительные сведения см. в статье о скачивании скриптов конфигурации для VPN-устройств.

Дополнительные сведения о конфигурации см. по следующим ссылкам:

- Сведения о совместимых VPN-устройствах см. в разделе "VPN-устройства".

- Перед настройкой VPN-устройства проверка для всех известных проблем совместимости устройств для VPN-устройства, которое вы хотите использовать.

- Ссылки на параметры конфигурации устройства см. в разделе "Проверенные VPN-устройства". Ссылки на инструкции по настройке устройств будут предоставляться по мере возможности. Актуальные сведения о конфигурации всегда лучше проверять у производителей устройств. В списке перечислены протестированные нами версии. Если вашей ОС нет в этом списке, эта версия все равно может быть совместимой. Обратитесь к изготовителю устройства, чтобы убедиться, что версия ОС для VPN-устройства совместима.

- Общие сведения о конфигурации VPN-устройства см. в разделе "Общие сведения о конфигурациях СТОРОННИХ VPN-устройств".

- См. дополнительные сведения о примерах изменения конфигурации устройств.

- См. дополнительные сведения о требованиях к шифрованию и VPN-шлюзах Azure.

- Дополнительные сведения см. в статье VPN-устройства и параметры IPsec/IKE для подключений типа "сеть — сеть" через VPN-шлюз. Эта ссылка содержит сведения о версии IKE, Diffie-Hellman Group, методе проверки подлинности, алгоритмах шифрования и хэширования, времени существования SA, PFS и DPD, а также о других сведениях о параметрах, необходимых для завершения настройки.

- Инструкции по настройке политики IPsec/IKE см. в разделе "Настройка политики IPsec/IKE" для подключений VPN типа "сеть — сеть" или "виртуальная сеть — виртуальная сеть".

- Сведения о подключении нескольких VPN-устройств на основе политик см. в статье Подключение VPN-шлюзов Azure к нескольким локальным VPN-устройствам на основе политики с помощью PowerShell.

Создание VPN-подключений

Создайте подключение VPN типа "сеть — сеть" между шлюзом виртуальной сети и локальным VPN-устройством.

Создайте подключение с помощью следующих значений:

- Имя шлюза локальной сети: Site1.

- Имя подключения: VNet1toSite1.

- Общий ключ: в этом примере используется abc123. Но вы можете использовать все, что совместимо с оборудованием VPN. Важно, чтобы значения совпадали на обеих сторонах подключения.

Перейдите к виртуальной сети. На странице виртуальной сети слева выберите Подключение устройства. Найдите VPN-шлюз и выберите его, чтобы открыть его.

На странице шлюза выберите элемент Подключения.

В верхней части страницы Подключение ions нажмите кнопку +Добавить, чтобы открыть страницу создания подключения.

На странице "Создание подключения" на вкладке "Основные сведения" настройте значения для подключения:

В разделе "Сведения о проекте" выберите подписку и группу ресурсов, в которой находятся ресурсы.

В разделе "Сведения об экземпляре" настройте следующие параметры:

- Тип подключения: выберите Сеть — сеть (IPSec).

- Имя — имя подключения.

- Регион: выберите регион этого подключения.

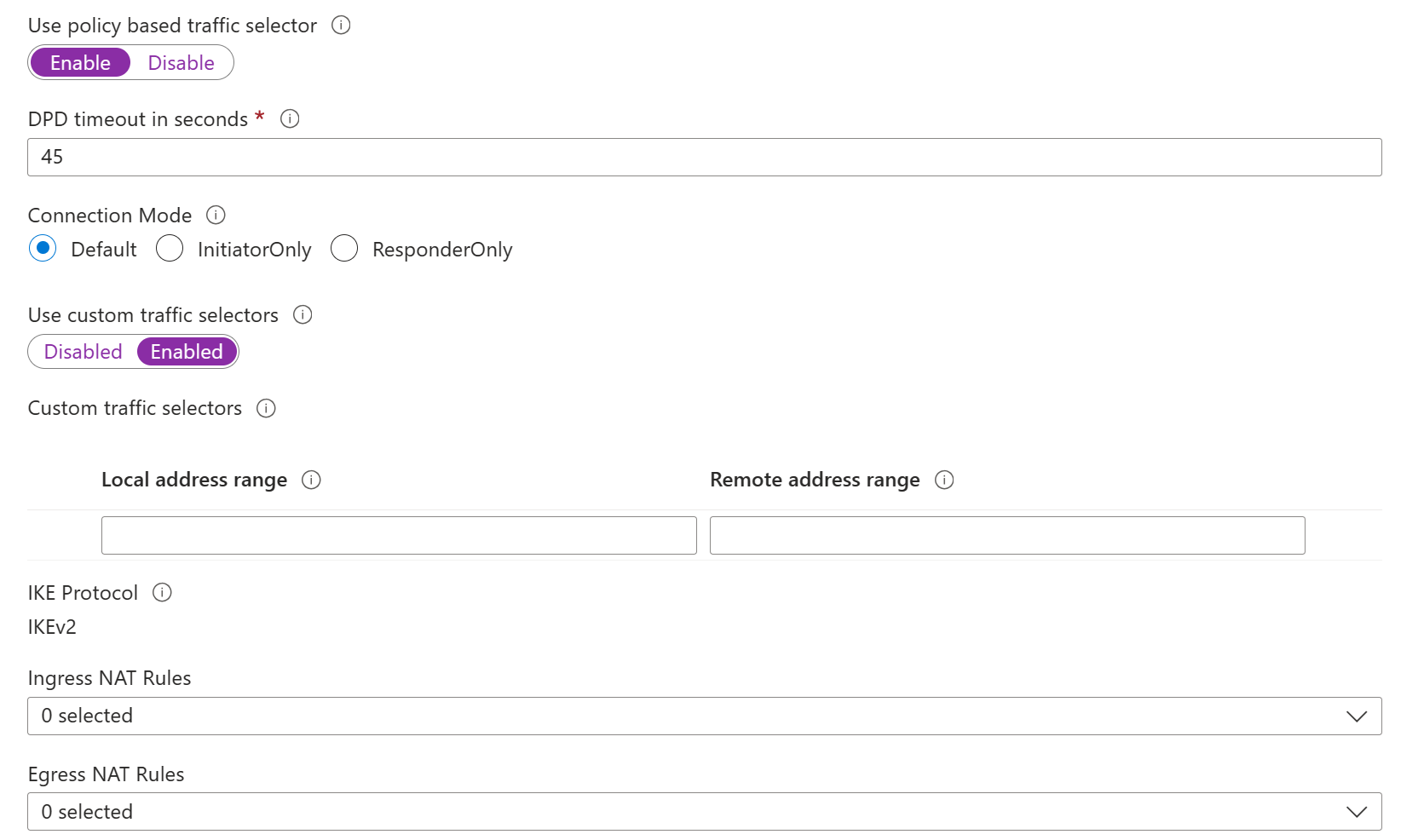

Перейдите на вкладку Параметры и настройте следующие значения:

- Шлюз виртуальной сети: выберите шлюз виртуальной сети из раскрывающегося списка.

- Шлюз локальной сети: выберите шлюз локальной сети из раскрывающегося списка.

- Общий ключ: значение здесь должно соответствовать значению, используемому для локального VPN-устройства.

- Протокол IKE: select IKEv2.

- Используйте частный IP-адрес Azure: не выбирайте.

- Включение BGP: не выбирайте.

- FastPath: не выбирайте.

- Политика IPsec/IKE: выберите значение по умолчанию.

- Используйте селектор трафика на основе политики: нажмите кнопку "Отключить".

- Время ожидания DPD в секундах: выберите 45.

- режим Подключение ion: выберите значение по умолчанию. Этот параметр используется для указания того, какой шлюз может инициировать подключение. Дополнительные сведения см. в разделе VPN-шлюз параметров — режимы Подключение ion.

Для ассоциаций правил NAT оставьте как входящий, так и исходящий трафик, как выбрано значение 0.

Выберите "Проверка и создание ", чтобы проверить параметры подключения.

Выберите Создать, чтобы создать подключение.

После завершения развертывания можно просмотреть подключение на странице Подключение ions шлюза виртуальной сети. Состояние изменяется с неизвестного на Подключение, а затем на "Успешно".

Настройка дополнительных параметров подключения (необязательно)

При необходимости можно настроить дополнительные параметры подключения. В противном случае пропустите этот раздел и оставьте значения по умолчанию. Дополнительные сведения см. в разделе "Настройка настраиваемых политик подключения IPsec/IKE".

Перейдите к шлюзу виртуальной сети и выберите Подключение ions, чтобы открыть страницу Подключение ions.

Выберите имя подключения, которое вы хотите настроить, чтобы открыть страницу Подключения.

В левой части страницы Подключение ion выберите "Конфигурация", чтобы открыть страницу "Конфигурация". Внесите необходимые изменения и нажмите кнопку "Сохранить".

На следующих снимках экрана параметры включены, чтобы просмотреть параметры конфигурации, доступные на портале. Выберите снимок экрана, чтобы просмотреть развернутое представление. При настройке подключений настройте только необходимые параметры. В противном случае оставьте настройку по умолчанию.

Проверка VPN-подключения

Чтобы на портале Azure просмотреть состояние подключения VPN-шлюза, перейдите к нужному подключению. В следующих шагах показано, как перейти к подключению и проверить его.

- В меню портал Azure выберите "Все ресурсы" или найдите и выберите "Все ресурсы" на любой странице.

- Выберите шлюз виртуальной сети.

- На панели шлюза виртуальной сети выберите Подключение ions. Вы увидите состояние каждого подключения.

- Выберите имя подключения, которое необходимо проверить, чтобы открыть Essentials. На панели Essentials можно просмотреть дополнительные сведения о подключении. Состояние успешно выполнено и Подключение после успешного подключения.

Подключение к виртуальной машине

Вы можете подключиться к виртуальной машине, развернутой в виртуальной сети, создав Подключение удаленного рабочего стола на виртуальной машине. Лучший способ проверить, можете ли вы подключиться к своей виртуальной машине, — подключиться, используя частный IP-адрес, а не имя компьютера. Таким образом, вы проверяете, можете ли вы подключиться, а не правильно ли настроено разрешение имен.

Найдите частный IP-адрес. Частный IP-адрес виртуальной машины можно найти, просматривая свойства виртуальной машины в портал Azure или с помощью PowerShell.

портал Azure. Найдите виртуальную машину в портал Azure. Просмотрите свойства виртуальной машины. Там будет указан частный IP-адрес.

PowerShell. Используйте пример для просмотра списка виртуальных машин и частных IP-адресов из групп ресурсов. Вам не нужно изменять этот пример перед использованием.

$VMs = Get-AzVM $Nics = Get-AzNetworkInterface | Where-Object VirtualMachine -ne $null foreach ($Nic in $Nics) { $VM = $VMs | Where-Object -Property Id -eq $Nic.VirtualMachine.Id $Prv = $Nic.IpConfigurations | Select-Object -ExpandProperty PrivateIpAddress $Alloc = $Nic.IpConfigurations | Select-Object -ExpandProperty PrivateIpAllocationMethod Write-Output "$($VM.Name): $Prv,$Alloc" }

Убедитесь, что вы подключены к виртуальной сети.

Откройте Подключение удаленного рабочего стола, введя Подключение RDP или удаленный рабочий стол в поле поиска на панели задач. Затем выберите Подключение удаленного рабочего стола. Вы также можете открыть Подключение удаленного

mstscрабочего стола с помощью команды в PowerShell.В сеансе подключения к удаленному рабочему столу введите частный IP-адрес виртуальной машины. Вы можете выбрать "Показать параметры" , чтобы настроить другие параметры, а затем подключиться.

Если у вас возникли проблемы с подключением к виртуальной машине через VPN-подключение, проверка следующие моменты:

- Убедитесь, что вы используете активное VPN-подключение.

- Убедитесь, что подключаетесь к частному IP-адресу виртуальной машины.

- Если вы можете подключиться к виртуальной машине с помощью частного IP-адреса, но не имени компьютера, убедитесь, что dns настроен правильно. Дополнительные сведения о том, как работает разрешение имен для виртуальных машин, см. в разделе "Разрешение имен" для виртуальных машин.

Дополнительные сведения о подключениях RDP см. в статье Устранение неполадок с подключением к виртуальной машине Azure через удаленный рабочий стол.

Другие необязательные шаги

В этом разделе описаны параметры, доступные для вас.

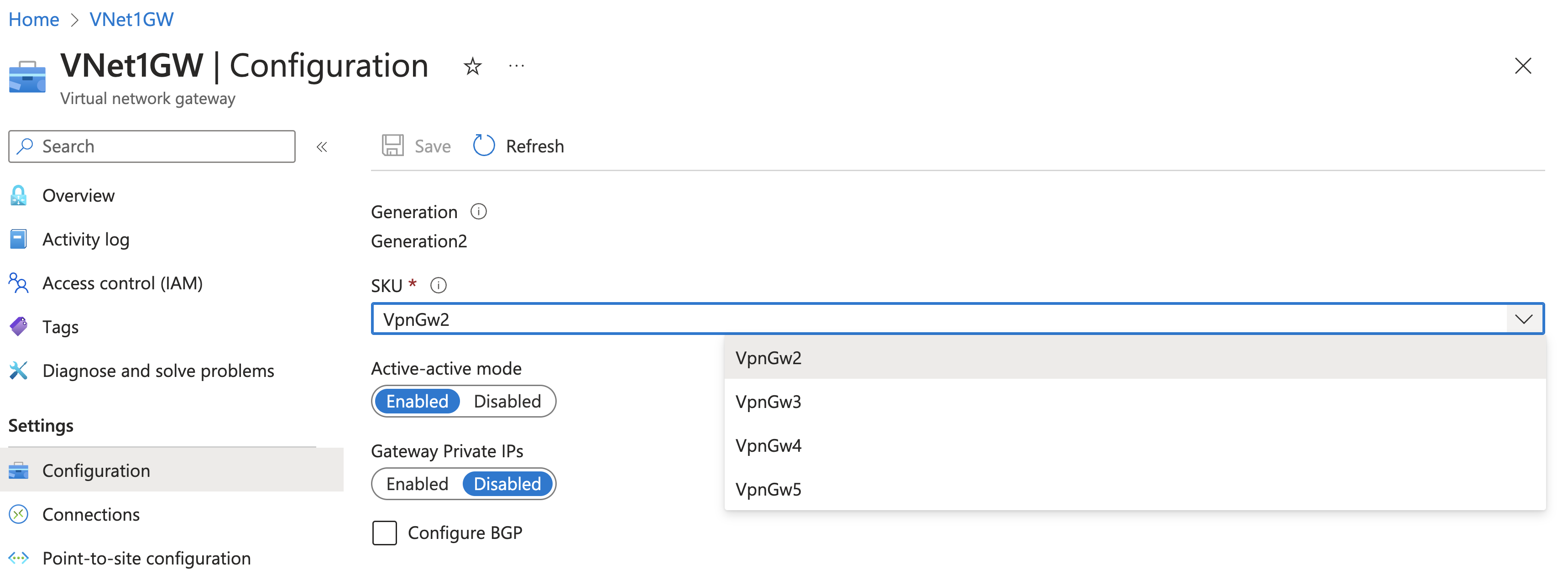

Изменение размера SKU шлюза

Существуют определенные правила изменения размера и изменения номера SKU шлюза. В этом разделе описано изменение размера номера SKU. Дополнительные сведения см. в разделе "Изменение размера" или изменение номеров SKU шлюза.

Откройте страницу Конфигурация для шлюза виртуальной сети.

В правой части страницы щелкните стрелку раскрывающегося списка, чтобы отобразить список доступных номеров SKU.

Обратите внимание, что список заполняет только номера SKU, которые можно использовать для изменения размера текущего номера SKU. Если вы не видите номер SKU, который вы хотите использовать, вместо изменения размера, необходимо изменить его на новый номер SKU.

Выберите номер SKU из раскрывающегося списка.

Сброс параметров шлюза

Сброс настроек VPN-шлюза Azure полезен при потере распределенного VPN-подключения в одном или нескольких VPN-туннелях типа "сеть — сеть". В этой ситуации все локальные VPN-устройства работают правильно, но не могут установить туннели IPsec для VPN-шлюзов Azure.

- На портале перейдите к шлюзу виртуальной сети, который нужно сбросить.

- На странице шлюза виртуальной сети в левой области прокрутите вниз до сброса.

- На странице сброса выберите элемент Сброс. После выдачи команды текущий активный экземпляр Azure VPN-шлюз немедленно перезагружается. Сброс шлюза приводит к разрыву VPN-подключения и может ограничить будущий анализ первопричин проблемы.

Добавление подключения

Вы можете создать подключение к нескольким локальным сайтам из одного VPN-шлюза. Если вы хотите настроить несколько подключений, адресные пространства не могут перекрываться между любыми из подключений.

- Чтобы добавить другое подключение, перейдите к VPN-шлюзу и выберите Подключение, чтобы открыть страницу Подключение ions.

- Нажмите кнопку +Добавить, чтобы добавить подключение. Измените тип подключения, чтобы отразить сеть — сеть (при подключении к другому шлюзу виртуальной сети) или типа "сеть — сеть".

- Если вы подключаетесь с помощью сайта к сайту и еще не создали шлюз локальной сети для сайта, к которому вы хотите подключиться, можно создать новый.

- Укажите общий ключ, который вы хотите использовать, и нажмите кнопку "ОК ", чтобы создать подключение.

Дополнительные рекомендации по настройке

Конфигурации типа "сеть — сеть" можно настраивать различными способами. Дополнительные сведения см. в следующих статьях:

- Сведения о BGP см. в обзоре BGP и настройке BGP.

- Сведения о принудительном туннелировании см. в статье Настройка принудительного туннелирования с помощью модели развертывания Azure Resource Manager.

- Сведения о высокодоступных подключениях с высоким уровнем доступности и подключений между виртуальными сетями см. в разделе "Высокодоступные подключения между виртуальными сетями".

- Сведения о том, как ограничить сетевой трафик ресурсами в виртуальной сети, см. в разделе "Безопасность сети".

- Сведения о том, как Azure направляет трафик между локальными и интернет-ресурсами Azure, см. в статье маршрутизация трафика виртуальной сети.

Очистка ресурсов

Если вы не собираетесь продолжать использовать это приложение или перейти к следующему руководству, удалите эти ресурсы.

- Введите имя группы ресурсов в поле Поиск в верхней части портала и выберите ее в результатах поиска.

- Выберите команду Удалить группу ресурсов.

- В поле TYPE THE RESOURCE GROUP NAME (ВВЕДИТЕ ИМЯ ГРУППЫ РЕСУРСОВ) введите имя и выберите Удалить.

Следующие шаги

После настройки подключения типа "сеть — сеть" можно добавить подключение типа "точка — сеть" к тому же шлюзу.