Развертывание элемента управления условным доступом для приложений каталога с помощью идентификатора Microsoft Entra

Элементы управления доступом и сеансами в приложениях Microsoft Defender для облака работают с приложениями из каталога облачных приложений и с пользовательскими приложениями. Список приложений, предварительно подключенных и работающих в поле, см. в разделе "Защита приложений с помощью управления условным доступом для приложений Defender для облака".

Необходимые компоненты

У вашей организации должны быть следующие лицензии для использования управления условным доступом:

- Идентификатор Microsoft Entra ID P1 или более поздней версии

- Microsoft Defender для облачных приложений

Приложения должны быть настроены с помощью единого входа

Приложения должны использовать один из следующих протоколов проверки подлинности:

IdP Протоколы Microsoft Entra ID SAML 2.0 или OpenID Подключение Другие SAML 2.0

Настройка интеграции идентификатора Microsoft Entra

Примечание.

При настройке приложения с единым входом в Microsoft Entra ID или других поставщиков удостоверений одно поле, которое может быть указано как необязательное, является параметром URL-адреса для входа. Обратите внимание, что это поле может потребоваться для работы управления приложением условного доступа.

Выполните следующие действия, чтобы создать политику условного доступа Microsoft Entra, которая направляет сеансы приложений в Defender для облака Приложения. Сведения о других решениях поставщика удостоверений см. в разделе "Настройка интеграции с другими решениями idP".

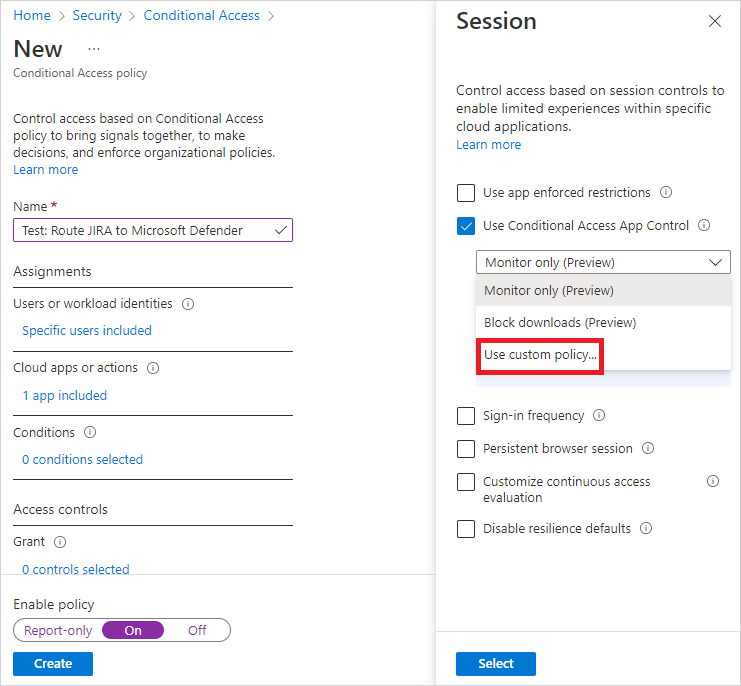

В идентификаторе Microsoft Entra перейдите к условному доступу безопасности>.

На панели условного доступа в верхней части панели инструментов выберите "Создать новую политику>".

В области "Создать" в текстовом поле "Имя" введите имя политики.

В разделе "Назначения" выберите "Пользователи" или "Удостоверения рабочей нагрузки" и назначьте пользователей и группы, которые будут подключены (начальный вход и проверка) приложения.

В разделе "Назначения" выберите облачные приложения или действия и назначьте приложения и действия, которые вы хотите контролировать с помощью управления условным доступом.

В разделе "Элементы управления доступом" выберите "Сеанс", выберите "Использовать управление приложениями условного доступа" и выберите встроенную политику (мониторинг только (предварительная версия) или блокировку скачивания (предварительная версия)) или используйте настраиваемую политику для настройки расширенной политики в Defender для облака приложениях, а затем нажмите кнопку "Выбрать".

При необходимости добавьте условия и предоставьте элементы управления по мере необходимости.

Установите для параметра "Включить политику" и нажмите кнопку "Создать".

Примечание.

Прежде чем продолжить, сначала выйдите из существующих сеансов.

После создания политики войдите в каждое настроенное в ней приложение. Используйте учетные данные соответствующего пользователя.

Defender для облака Приложения синхронизируют сведения о политике с серверами для каждого нового приложения, в которое вы войдете. Это может занимать до одной минуты.

Убедитесь, что настроены элементы управления доступом и сеансом

Приведенные выше инструкции помогут вам создать встроенную политику Defender для облака Apps для приложений каталога непосредственно в идентификаторе Microsoft Entra. На этом шаге убедитесь, что для этих приложений настроены элементы управления доступом и сеансами.

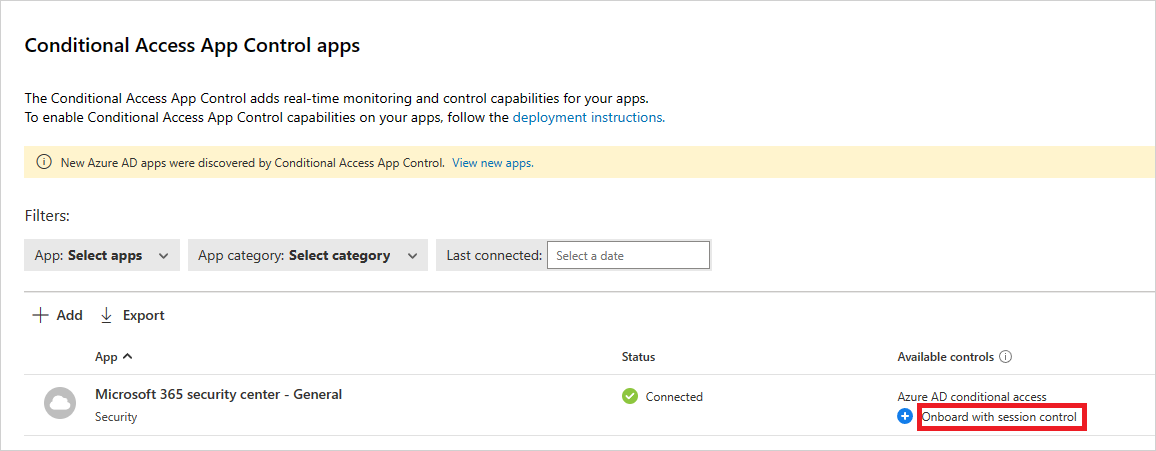

На портале Microsoft Defender выберите Параметры. Затем выберите "Облачные приложения".

В разделе Подключение приложения выберите приложения "Управление приложениями условного доступа". Просмотрите столбец "Доступные элементы управления" и убедитесь, что для приложений отображается управление доступом или условный доступ Azure AD, а также элемент управления сеансом.

Если приложение не включено для элемента управления сеансом, добавьте его, выбрав "Подключение" с помощью элемента управления сеансом и проверка использовать это приложение с элементами управления сеансами. Например:

Включение приложения для использования в рабочей среде

Когда вы будете готовы, эта процедура описывает, как включить приложение для использования в рабочей среде вашей организации.

На портале Microsoft Defender выберите Параметры. Затем выберите "Облачные приложения".

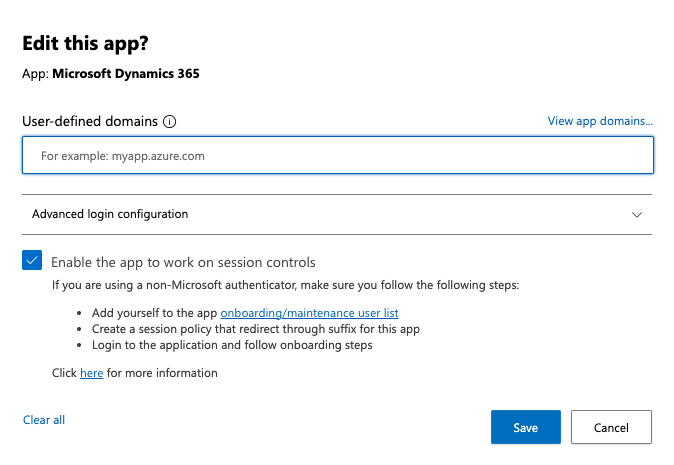

В разделе Подключение приложения выберите приложения "Управление приложениями условного доступа". В списке приложений в строке, в которой отображается развернуто приложение, выберите три точки в конце строки и нажмите кнопку "Изменить приложение".

Выберите "Включить приложение для работы с элементами управления сеансами " и нажмите кнопку "Сохранить". Например:

Сначала выйдите из существующих сеансов. Затем попробуйте войти в каждое успешно развернутое приложение. Войдите с помощью пользователя, соответствующего политике, настроенной в идентификаторе Microsoft Entra, или для приложения SAML, настроенного поставщиком удостоверений.

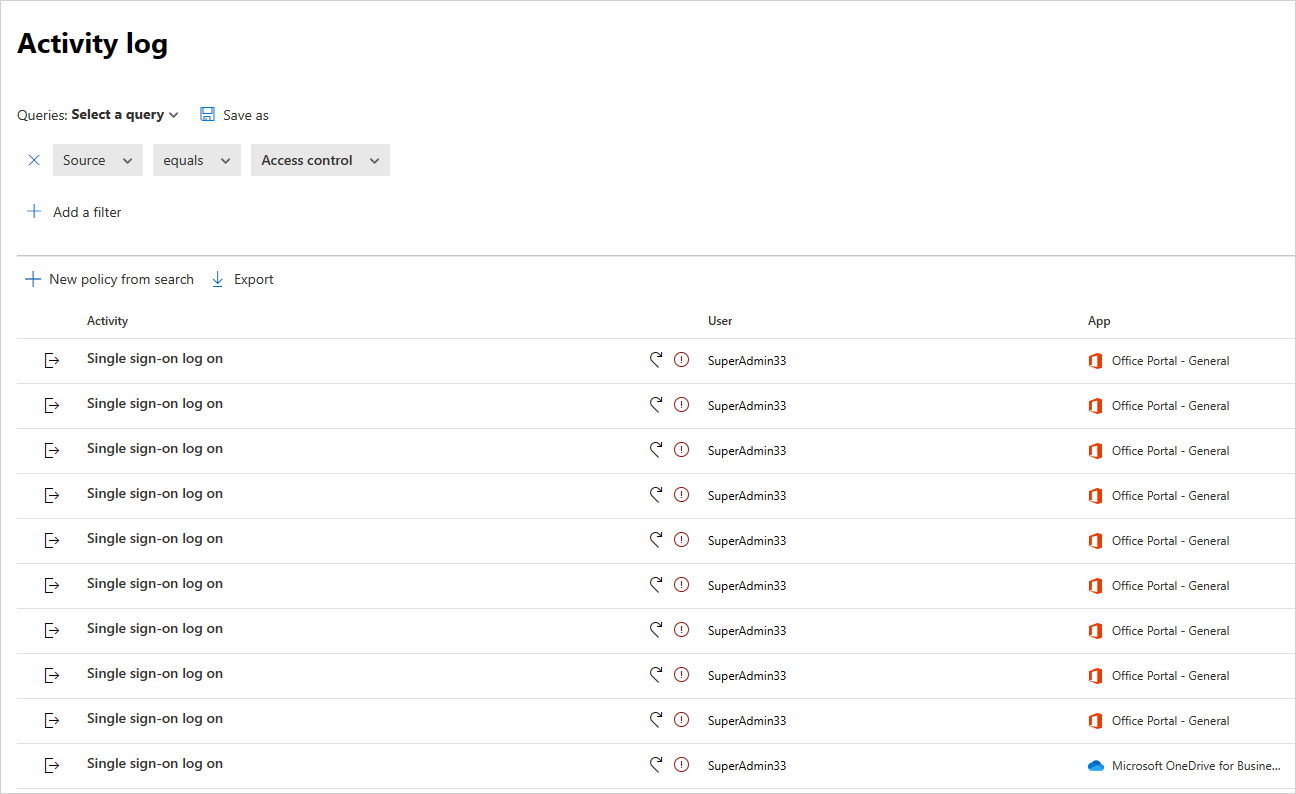

На портале Microsoft Defender в разделе "Облачные приложения" выберите журнал действий и убедитесь, что действия входа записываются для каждого приложения.

Вы можете фильтровать, выбрав "Дополнительно", а затем отфильтровав с помощью источника, равного управлению доступом. Например:

Рекомендуется войти в мобильные и классические приложения с управляемых и неуправляемых устройств. Это необходимо для того, чтобы проверить правильность регистрации действий в журнале.

Чтобы убедиться, что действие правильно записано, выберите действие входа единого входа, чтобы открыть ящик действий. Убедитесь в том, что значение Тег агента пользователя отражает состояние устройства, то есть является ли оно собственным клиентом (мобильное или классическое приложение) или управляемым устройством (соответствует требованиям, присоединено к домену или имеет допустимый сертификат клиента).

Примечание.

После развертывания приложение нельзя удалить на странице управления условным доступом. Если в приложении не задана политика сеанса или доступа, управление условным доступом не изменит поведение приложения.

Следующие шаги

Если у вас возникли проблемы, мы здесь, чтобы помочь. Чтобы получить помощь или поддержку проблемы с продуктом, откройте запрос в службу поддержки.

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по