Новые возможности Microsoft Defender для удостоверений

Эта статья часто обновляется, чтобы узнать, что нового в последних выпусках Microsoft Defender для удостоверений.

Внимание

Клиенты, использующие классический портал Defender для удостоверений, теперь автоматически перенаправляются на XDR в Microsoft Defender без возможности отменить изменения обратно на классический портал.

Дополнительные сведения см. в записи блога и Microsoft Defender для удостоверений в XDR в Microsoft Defender.

Получение уведомлений об обновлениях

Получайте уведомления об обновлении этой страницы, скопировав и вставив следующую ссылку в средство чтения веб-каналов: https://aka.ms/mdi/rss

Новые область и ссылки

Выпуски Defender для удостоверений развертываются постепенно в клиентах клиента. Если здесь есть функция, которая еще не отображается в клиенте, проверка позже для обновления.

Дополнительные сведения см. также в следующих разделах:

- Новые возможности XDR в Microsoft Defender

- Новые возможности Microsoft Defender для конечной точки

- Новые возможности Microsoft Defender for Cloud Apps

Сведения об обновлениях версий и функций, выпущенных шесть месяцев назад или более ранних версий, см. в статье "Новые архивы для Microsoft Defender для удостоверений".

Апрель 2024 г.

Легко определить уязвимость обхода компонентов безопасности Windows Kerberos в CVE-2024-21424-2024

Чтобы помочь клиентам лучше выявлять и обнаруживать попытки обхода протоколов безопасности в соответствии с этой уязвимостью, мы добавили новое действие в расширенной охоте, которое отслеживает проверку подлинности Kerberos AS.

Теперь клиенты с данными могут легко создавать собственные пользовательские правила обнаружения в XDR в Microsoft Defender и автоматически активировать оповещения для этого типа действий.

Портал XDR в Защитнике Доступа —> охота —> расширенная охота.

Теперь вы можете скопировать рекомендуемый запрос, как показано ниже, и нажать кнопку "Создать правило обнаружения". Обратите внимание, что предоставленный запрос также отслеживает неудачные попытки входа, которые могут генерировать информацию, не связанную с потенциальной атакой. Поэтому вы можете настроить запрос в соответствии с вашими требованиями.

IdentityLogonEvents

| where Application == "Active Directory"

| where Protocol == "Kerberos"

| where LogonType in("Resource access", "Failed logon")

| extend Error = AdditionalFields["Error"]

| extend KerberosType = AdditionalFields['KerberosType']

| where KerberosType == "KerberosAs"

| extend Spns = AdditionalFields["Spns"]

| extend DestinationDC = AdditionalFields["TO.DEVICE"]

| where Spns !contains "krbtgt" and Spns !contains "kadmin"

| project Timestamp, ActionType, LogonType, AccountUpn, AccountSid, IPAddress, DeviceName, KerberosType, Spns, Error, DestinationDC, DestinationIPAddress, ReportId

Defender для удостоверений версии 2.234

Эта версия включает улучшения и исправления ошибок для облачных служб и датчика Defender для удостоверений.

Defender для удостоверений версии 2.233

Эта версия включает улучшения и исправления ошибок для облачных служб и датчика Defender для удостоверений.

Март 2024 г.

Новые разрешения только для чтения для просмотра параметров Defender для удостоверений

Теперь вы можете настроить пользователей Defender для удостоверений с разрешениями только для чтения для просмотра параметров Defender для удостоверений.

Дополнительные сведения см. в разделе "Обязательные разрешения Defender для удостоверений" в XDR в Microsoft Defender.

Новый API на основе Графа для просмотра проблем со работоспособностью и управления ими

Теперь вы можете просматривать проблемы с работоспособностью Microsoft Defender для удостоверений и управлять ими с помощью API Graph.

Дополнительные сведения см. в разделе "Управление проблемами работоспособности с помощью API Graph".

Defender для удостоверений версии 2.232

Эта версия включает улучшения и исправления ошибок для облачных служб и датчика Defender для удостоверений.

Defender для удостоверений версии 2.231

Эта версия включает улучшения и исправления ошибок для облачных служб и датчика Defender для удостоверений.

Февраль 2024 г.

Defender для удостоверений версии 2.230

Эта версия включает улучшения и исправления ошибок для облачных служб и датчика Defender для удостоверений.

Новая оценка состояния безопасности для небезопасной конфигурации конечной точки СЛУЖБ IIS AD

Defender для удостоверений добавил новую рекомендацию "Изменить небезопасные конечные точки IIS сертификатов ADCS" (ESC8) в Microsoft Secure Score.

Службы сертификатов Active Directory (AD CS) поддерживают регистрацию сертификатов с помощью различных методов и протоколов, включая регистрацию через HTTP с помощью службы регистрации сертификатов (CES) или интерфейса веб-регистрации (Certsrv). Небезопасные конфигурации конечных точек CES или Certsrv IIS могут создавать уязвимости для атак ретранслятора (ESC8).

Новая рекомендация по регистрации сертификатов ADCS (ESC8) добавлена в другие недавно выпущенные рекомендации, связанные с AD CS. Вместе эти оценки предлагают отчеты о состоянии безопасности, которые повысят проблемы безопасности и серьезные неправильные конфигурации, которые размещают риски для всей организации вместе со связанными обнаружениями.

Дополнительные сведения см. в разделе:

- Оценка безопасности. Изменение небезопасных конечных точек регистрации сертификатов ADCS (ESC8)

- Оценки безопасности для датчиков AD CS

- оценки безопасности Microsoft Defender для удостоверений

Defender для удостоверений версии 2.229

Эта версия включает улучшения и исправления ошибок для облачных служб и датчика Defender для удостоверений.

Улучшенный пользовательский интерфейс для настройки пороговых значений оповещений (предварительная версия)

Теперь страница Advanced Параметры Defender для удостоверений переименована в Изменение пороговых значений оповещений и обеспечивает улучшенную гибкость для настройки пороговых значений оповещений.

Внесенные изменения:

Мы удалили предыдущий параметр "Удалить период обучения" и добавили новый рекомендуемый режим тестирования. Выберите рекомендуемый режим тестирования, чтобы задать для всех пороговых уровней низкий уровень, увеличив количество оповещений и задайте для всех остальных пороговых уровней только для чтения.

Столбец предыдущего уровня конфиденциальности теперь переименован в качестве порогового уровня с новыми определенными значениями. По умолчанию для всех оповещений задано значение высокого порога, представляющее поведение по умолчанию и стандартную конфигурацию оповещений.

В следующей таблице перечислены сопоставления между предыдущими значениями уровня конфиденциальности и новыми значениями порогового уровня :

| Уровень конфиденциальности (предыдущее имя) | Пороговый уровень (новое имя) |

|---|---|

| Нормальный | Высокий уровень |

| Средний | Средний |

| Высокий уровень | Низкая |

Если на странице "Расширенный Параметры" определены определенные значения, мы перенесли их на новую страницу "Настройка пороговых значений оповещений", как показано ниже.

| Настройка страницы расширенных параметров | Настройка новых пороговых значений оповещений |

|---|---|

| Удаление периода обучения, включаемого | Рекомендуемый режим тестирования отключен. Параметры конфигурации пороговых значений оповещений остаются неизменными. |

| Удаление периода обучения, отключаемого | Рекомендуемый режим тестирования отключен. Параметры конфигурации пороговых значений оповещений сбрасываются на значения по умолчанию с высоким пороговым уровнем. |

Оповещения всегда активируются немедленно, если выбран параметр "Рекомендуемый режим тестирования" или если для порогового уровня задано значение "Средний " или "Низкий", независимо от того, завершился ли период обучения оповещения.

Дополнительные сведения см. в разделе "Настройка пороговых значений оповещений".

Теперь страницы сведений об устройстве включают описания устройств (предварительная версия)

XDR в Microsoft Defender теперь содержит описания устройств на панелях сведений об устройстве и страницах сведений об устройстве. Описания заполняются атрибутом описания Active Directory устройства.

Например, на боковой панели сведений об устройстве:

Дополнительные сведения см. в разделе "Исследования" для подозрительных устройств.

Defender для удостоверений версии 2.228

Эта версия включает улучшения и исправления ошибок для облачных служб и датчика Defender для удостоверений и следующие новые оповещения:

- Разведка перечисления учетных записей (LDAP) (внешний идентификатор 2437) (предварительная версия)

- Изменение пароля режима восстановления служб каталогов (внешний идентификатор 2438) (предварительная версия)

2024 января

Defender для удостоверений версии 2.227

Эта версия включает улучшения и исправления ошибок для облачных служб и датчика Defender для удостоверений.

Вкладка временной шкалы, добавленная для сущностей группы

Теперь вы можете просматривать действия и оповещения, связанные с группами Active Directory за последние 180 дней, в XDR в Microsoft Defender, например изменения членства в группах, запросы LDAP и т. д.

Чтобы получить доступ к странице временная шкала группы, выберите "Открыть временная шкала" на панели сведений о группе.

Например:

Дополнительные сведения см. в разделе "Действия по расследованию для подозрительных групп".

Настройка и проверка среды Defender для удостоверений с помощью PowerShell

Defender для удостоверений теперь поддерживает новый модуль DefenderForIdentity PowerShell, который предназначен для настройки и проверки среды для работы с Microsoft Defender для удостоверений.

Использование команд PowerShell для предотвращения неправильной настройки и экономии времени и предотвращения ненужных нагрузок в системе.

Мы добавили следующие процедуры в документацию Defender для удостоверений, чтобы помочь вам использовать новые команды PowerShell:

- Изменение конфигурации прокси-сервера с помощью PowerShell

- Настройка, получение и проверка политик аудита с помощью PowerShell

- Создание отчета с текущими конфигурациями с помощью PowerShell

- Тестирование разрешений и делегирований DSA с помощью PowerShell

- Тестирование подключения к службе с помощью PowerShell

Дополнительные сведения см. в разделе:

- Модуль PowerShell DefenderForIdentity (коллекция PowerShell)

- Справочная документация по DefenderForIdentity PowerShell

Defender для удостоверений версии 2.226

Эта версия включает улучшения и исправления ошибок для облачных служб и датчика Defender для удостоверений.

Defender для удостоверений версии 2.225

Эта версия включает улучшения и исправления ошибок для облачных служб и датчика Defender для удостоверений.

Декабрь 2023 г.

Примечание.

Если вы видите меньшее количество оповещений о попытке выполнения удаленного кода, ознакомьтесь с нашими обновленными объявлениями сентября, которые включают обновление логики обнаружения удостоверений Defender для идентификации. Defender для удостоверений продолжает записывать действия удаленного выполнения кода, как и раньше.

Новая область удостоверений и панель мониторинга в Microsoft 365 Defender (предварительная версия)

Клиенты Defender для удостоверений теперь имеют новую область удостоверений в Microsoft 365 Defender для получения сведений о безопасности удостоверений с помощью Defender для удостоверений.

В Microsoft 365 Defender выберите удостоверения , чтобы просмотреть любую из следующих новых страниц:

Панель мониторинга. На этой странице показаны графики и мини-приложения, которые помогают отслеживать действия обнаружения угроз идентификации и реагирования. Например:

Дополнительные сведения см. в разделе "Работа с панелью мониторинга ITDR в Defender для удостоверений".

Проблемы со здоровьем. Эта страница перемещается из области Параметры > удостоверений и содержит список текущих проблем со работоспособностью для общего развертывания Defender для удостоверений и определенных датчиков. Дополнительные сведения см. в разделе Microsoft Defender для удостоверений проблемы со работоспособностью датчика.

Средства. Эта страница содержит ссылки на полезные сведения и ресурсы при работе с Defender для удостоверений. На этой странице найдите ссылки на документацию, в частности , в средстве планирования емкости и скрипте Test-MdiReadiness.ps1 .

Defender для удостоверений версии 2.224

Эта версия включает улучшения и исправления ошибок для облачных служб и датчика Defender для удостоверений.

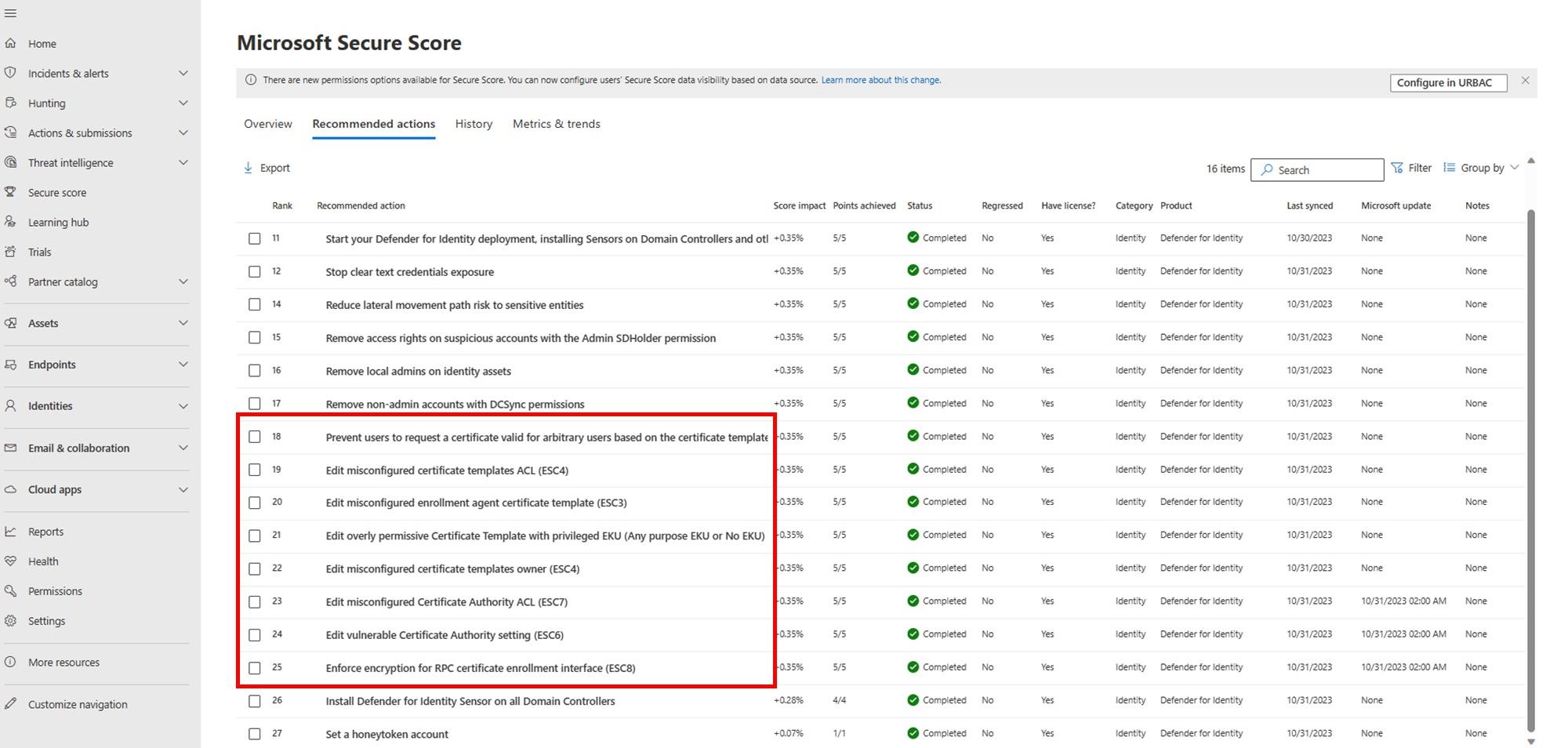

Оценки состояния безопасности для датчиков AD CS (предварительная версия)

Оценки безопасности в Defender для удостоверений заранее обнаруживают и рекомендуют действия в конфигурациях локальная служба Active Directory.

Рекомендуемые действия теперь включают следующие новые оценки состояния безопасности, специально для шаблонов сертификатов и центров сертификации.

Рекомендуемые действия шаблонов сертификатов:

- Запретить пользователям запрашивать сертификат, допустимый для произвольных пользователей на основе шаблона сертификата (ESC1)

- Изменение избыточного шаблона сертификата с привилегированным EKU (любой целевой EKU или No EKU) (ESC2)

- Шаблон сертификата агента регистрации неправильно настроен (ESC3)

- Изменение неправильно настроенных шаблонов сертификатов ACL (ESC4)

- Изменение владельца шаблонов сертификатов неправильно настроенного (ESC4)

Рекомендуемые действия центра сертификации:

Новые оценки доступны в Microsoft Secure Score, поиск проблем безопасности и серьезных неправильных конфигураций, которые представляют риски для всей организации, а также обнаружения. Оценка обновляется соответствующим образом.

Например:

Дополнительные сведения см. в оценках безопасности Microsoft Defender для удостоверений.

Примечание.

Хотя оценки шаблонов сертификатов доступны всем клиентам, имеющим ad CS, установленным в своей среде, оценки центра сертификации доступны только клиентам, которые установили датчик на сервере AD CS. Дополнительные сведения см. в разделе "Новый тип датчика" для служб сертификатов Active Directory (AD CS).

Defender для удостоверений версии 2.223

Эта версия включает улучшения и исправления ошибок для облачных служб и датчика Defender для удостоверений.

Defender для удостоверений версии 2.222

Эта версия включает улучшения и исправления ошибок для облачных служб и датчика Defender для удостоверений.

Defender для удостоверений версии 2.221

Эта версия включает улучшения и исправления ошибок для облачных служб и датчика Defender для удостоверений.

Ноябрь 2023 г.

Defender для удостоверений версии 2.220

Эта версия включает улучшения и исправления ошибок для облачных служб и датчика Defender для удостоверений.

Defender для удостоверений версии 2.219

Эта версия включает улучшения и исправления ошибок для облачных служб и датчика Defender для удостоверений.

Временная шкала удостоверений включает более 30 дней данных (предварительная версия)

Defender для удостоверений постепенно развертывает расширенные сроки хранения данных для сведений об удостоверении более 30 дней.

Вкладка "Временная шкала сведений об удостоверении", которая включает действия из Defender для удостоверений, Microsoft Defender для облака приложений и Microsoft Defender для конечной точки, в настоящее время включает не менее 150 дней и растет. В течение следующих нескольких недель может быть несколько изменений в скорости хранения данных.

Чтобы просмотреть действия и оповещения для удостоверения временная шкала в течение определенного интервала времени, выберите значение по умолчанию 30 дней и выберите настраиваемый диапазон. Отфильтрованные данные более 30 дней назад отображаются не более семи дней за раз.

Например:

Дополнительные сведения см. в статье "Исследование ресурсов и исследование пользователей в XDR в Microsoft Defender".

Defender для удостоверений версии 2.218

Эта версия включает улучшения и исправления ошибок для облачных служб и датчика Defender для удостоверений.

Октябрь 2023

Defender для удостоверений версии 2.217

Эта версия включает следующие улучшения:

Сводный отчет: сводный отчет обновляется, чтобы включить два новых столбца на вкладке "Проблемы работоспособности ":

- Сведения: дополнительные сведения о проблеме, например список затронутых объектов или определенных датчиков, на которых возникает проблема.

- Рекомендации: список рекомендуемых действий, которые можно предпринять для устранения проблемы, или способы дальнейшего изучения проблемы.

Дополнительные сведения см. в разделе "Скачивание и планирование отчетов Defender для удостоверений" в Microsoft Defender XDR (предварительная версия).

Проблемы со работоспособностью. Добавлен переключатель "Удалить период обучения" автоматически отключен для этой проблемы с работоспособностью клиента .

Эта версия также включает исправления ошибок для облачных служб и датчик Defender для удостоверений.

Defender для удостоверений версии 2.216

Эта версия включает улучшения и исправления ошибок для облачных служб и датчика Defender для удостоверений.

Сентябрь 2023

Уменьшение количества оповещений для попыток выполнения удаленного кода

Чтобы лучше выровнять оповещения Defender для идентификации и Microsoft Defender для конечной точки, мы обновили логику обнаружения попыток выполнения кода Defender для удаленного выполнения кода Defender для удостоверений.

Хотя это изменение приводит к уменьшению числа оповещений о попытке выполнения удаленного кода, Defender для удостоверений продолжает записывать действия удаленного выполнения кода. Клиенты могут продолжать создавать собственные расширенные поисковые запросы и создавать пользовательские политики обнаружения.

Усовершенствования параметров конфиденциальности оповещений и периода обучения

Некоторые оповещения Defender для удостоверений ожидают периода обучения до активации оповещений, создавая профиль шаблонов, используемых при различии допустимых и подозрительных действий.

Defender для удостоверений теперь предоставляет следующие улучшения для периода обучения:

теперь Администратор istrators могут использовать Удалите параметр периода обучения, чтобы настроить чувствительность, используемую для определенных оповещений. Определите конфиденциальность как обычную , чтобы настроить параметр "Удалить период обучения" в качестве "Отключено " для выбранного типа оповещения.

После развертывания нового датчика в новой рабочей области Defender для удостоверений параметр "Удалить период обучения" автоматически включен в течение 30 дней. По завершении 30 дней параметр "Удалить период обучения" автоматически отключается , а уровни конфиденциальности оповещений возвращаются в их функциональные возможности по умолчанию.

Чтобы защитник для удостоверений использовал стандартные функции периода обучения, где оповещения не создаются до тех пор, пока не будет выполнен период обучения, настройте параметр "Удалить периоды обучения" в значение "Выкл.

Если вы ранее обновили параметр "Удалить период обучения", ваш параметр остается так, как вы настроили его.

Дополнительные сведения см. в разделе "Дополнительные параметры".

Примечание.

Страница "Расширенные Параметры" первоначально перечисляла оповещение о переборе перечисления учетных записей в разделе "Удалить период обучения" в качестве настраиваемого для параметров конфиденциальности. Это оповещение было удалено из списка и заменено оповещением субъекта безопасности (LDAP ). Эта ошибка пользовательского интерфейса была исправлена в ноябре 2023 года.

Defender для удостоверений версии 2.215

Эта версия включает улучшения и исправления ошибок для облачных служб и датчика Defender для удостоверений.

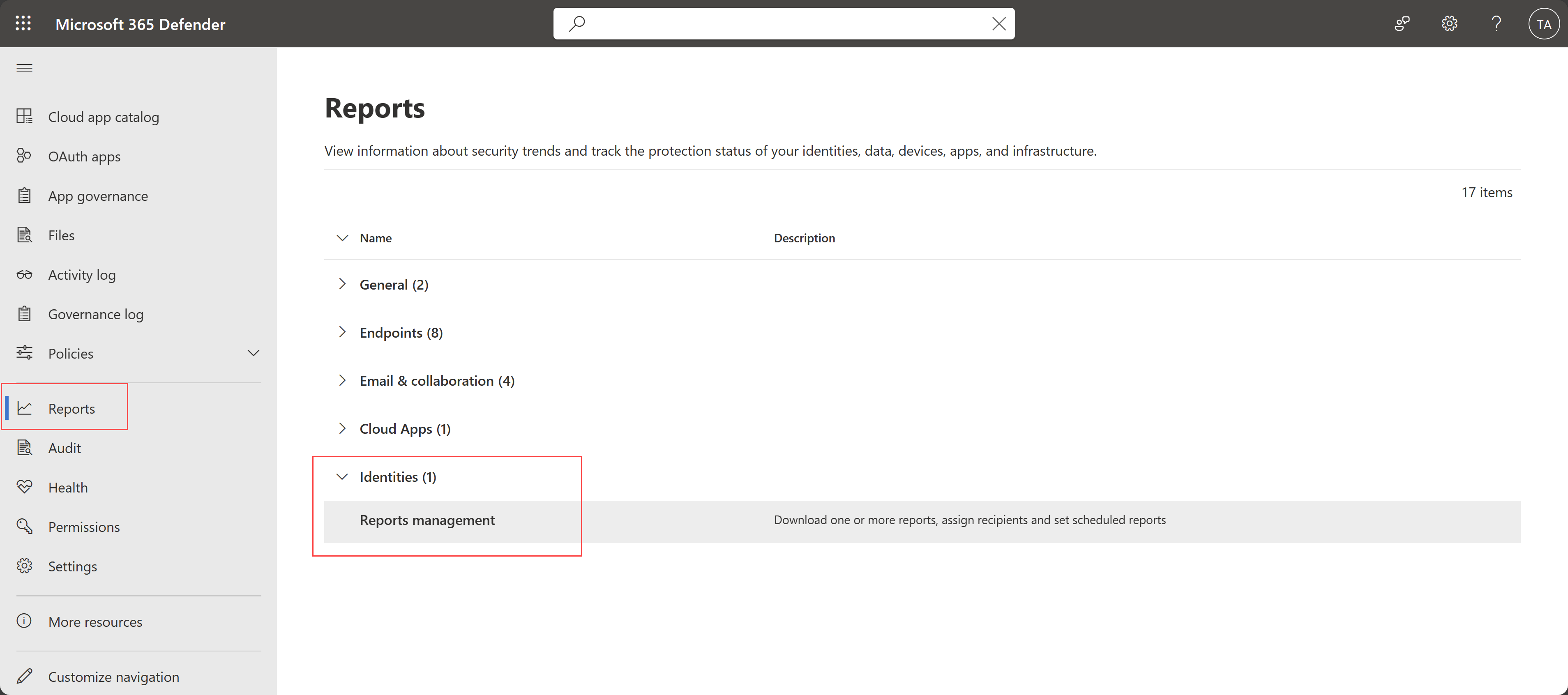

Отчеты Defender для удостоверений перемещены в основную область отчетов

Теперь вы можете получить доступ к отчетам Defender для удостоверений из основной области отчетов XDR в Microsoft Defender, а не в области Параметры. Например:

Дополнительные сведения см. в разделе "Скачивание и планирование отчетов Defender для удостоверений" в Microsoft Defender XDR (предварительная версия).

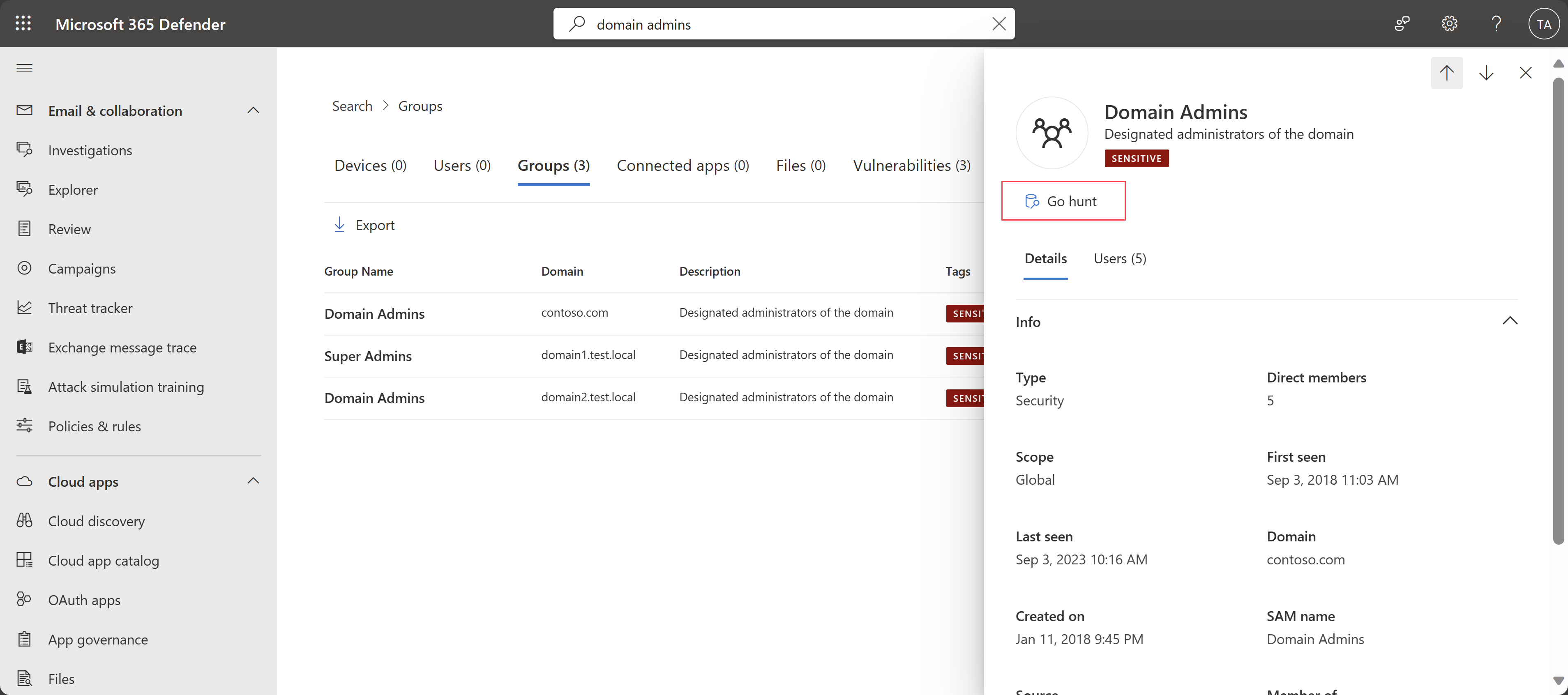

Кнопка "Охота" для групп в Microsoft Defender XDR

Defender для удостоверений добавил кнопку "Охота на Go" для групп в Microsoft Defender XDR. Пользователи могут использовать кнопку "Охота на Go" для запроса действий, связанных с группами, и оповещений во время исследования.

Например:

Дополнительные сведения см. в статье "Быстрая охота на сущность или события" с помощью охоты.

Defender для удостоверений версии 2.214

Эта версия включает улучшения и исправления ошибок для облачных служб и датчика Defender для удостоверений.

Улучшения в плане производительности

Defender для удостоверений сделал внутренние улучшения для задержки, стабильности и производительности при передаче событий в режиме реального времени из Defender для удостоверений в XDR в Microsoft Defender. Клиенты не должны ожидать задержек в данных Defender для удостоверений, отображаемых в XDR в Microsoft Defender, таких как оповещения или действия для расширенной охоты.

Дополнительные сведения см. в разделе:

- Оповещения системы безопасности в Microsoft Defender для удостоверений

- оценки безопасности Microsoft Defender для удостоверений

- Упреждающая охота на угрозы с расширенной охотой в XDR в Microsoft Defender

Август 2023 г.

Defender для удостоверений версии 2.213

Эта версия включает улучшения и исправления ошибок для облачных служб и датчика Defender для удостоверений.

Defender для удостоверений версии 2.212

Эта версия включает улучшения и исправления ошибок для облачных служб и датчика Defender для удостоверений.

Defender для удостоверений версии 2.211

Эта версия включает улучшения и исправления ошибок для облачных служб и датчика Defender для удостоверений.

Новый тип датчика для служб сертификатов Active Directory (AD CS)

Defender для удостоверений теперь поддерживает новый тип датчика ADCS для выделенного сервера с настроенными службами сертификатов Active Directory (AD CS).

Вы увидите новый тип датчика, определенный на странице датчиков удостоверений > Параметры > в XDR в Microsoft Defender. Дополнительные сведения см. в разделе "Управление и обновление Microsoft Defender для удостоверений датчиков".

Вместе с новым типом датчика Defender для удостоверений теперь предоставляет связанные оповещения AD CS и отчеты о оценке безопасности. Чтобы просмотреть новые оповещения и отчеты о оценке безопасности, убедитесь, что необходимые события собираются и регистрируются на сервере. Дополнительные сведения см. в разделе "Настройка аудита для событий служб сертификатов Active Directory (AD CS).

AD CS — это роль Windows Server, которая выдает сертификаты инфраструктуры открытых ключей (PKI) и управляет ими в протоколах безопасной связи и проверки подлинности. Дополнительные сведения см. в статье о службах сертификатов Active Directory?

Defender для удостоверений версии 2.210

Эта версия включает улучшения и исправления ошибок для облачных служб и датчика Defender для удостоверений.

Следующие шаги

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по