Смарт-блокировка Microsoft Entra: защита учетных записей пользователей от атак

Смарт-блокировка помогает блокировать злоумышленников, которые пытаются угадать пароли пользователей или использовать методы подбора пароля для входа. Эта функция позволяет распознавать входные сигналы от действительных пользователей и относиться к ним иначе, нежели к злоумышленникам и другим неизвестным источникам. Доступ для злоумышленников блокируется. При этом обычные пользователи могут спокойно получать доступ к учетным записям и продолжать работу.

Как работает интеллектуальная блокировка

По умолчанию смарт-блокировка блокирует учетную запись после входа:

- 10 неудачных попыток в общедоступной среде Azure и Microsoft Azure, управляемых клиентами 21Vianet

- 3 неудачные попытки для клиентов Azure для государственных организаций США

Учетная запись снова блокируется после каждой последующей неудачной попытки входа. Период блокировки составляет одну минуту в первую очередь и дольше в последующих попытках. Чтобы свести к минимуму способы, с помощью которых злоумышленник может обойти это поведение, мы не раскрываем частоту, по которой период блокировки увеличивается после неудачных попыток входа.

Смарт-блокировка отслеживает хэши последних трех попыток неправильного ввода пароля во избежание повторного увеличения счетчика блокировки для того же пароля. Если кто-то вводит один и тот же неправильный пароль несколько раз, это поведение не приводит к блокировке учетной записи.

Примечание.

Функция отслеживания хэшей недоступна для клиентов, использующих сквозную проверку подлинности, так как проверка подлинности выполняется локально, а не в облаке.

Федеративные развертывания, использующие службы федерации Active Directory (AD FS) (AD FS) 2016 и AD FS 2019, могут включать аналогичные преимущества с помощью ad FS Extranet Lockout и Экстрасети Smart Lockout. Рекомендуется перейти к управляемой проверке подлинности.

Смарт-блокировка всегда включена для всех клиентов Microsoft Entra с этими параметрами по умолчанию, которые предлагают правильный набор безопасности и удобства использования. Настройка параметров смарт-блокировки с значениями, характерными для вашей организации, требует лицензии Microsoft Entra ID P1 или более поздней версии для пользователей.

Использование интеллектуальной блокировки не гарантирует, что разрешенный пользователь никогда не будет заблокирован. Если смарт-блокировка блокирует учетную запись пользователя, мы сделаем все возможное, чтобы разрешенный пользователь не был заблокирован. Служба блокировки пытается ограничить доступ злоумышленников к учетной записи настоящего пользователя. Действуют следующие ограничения:

- Состояние блокировки в центрах обработки данных Microsoft Entra синхронизируется. Однако общее количество неудачных попыток входа, разрешенных до блокировки учетной записи, будет иметь небольшое отклонение от заданного порога блокировки. После блокировки учетной записи она блокируется везде во всех центрах обработки данных Microsoft Entra.

- Смарт-блокировка различает злоумышленников и подлинных пользователей по расположению (неизвестное и известное). Как незнакомые, так и знакомые расположения имеют отдельные счетчики блокировки.

- После блокировки учетной записи пользователь может инициировать самостоятельный сброс пароля (SSPR) для повторного входа. Если пользователь выбирает пароль во время SSPR, длительность блокировки сбрасывается до 0 секунд. Если пользователь выбирает пароль во время SSPR, таймер блокировки продолжается, а длительность блокировки не сбрасывается. Чтобы сбросить длительность и снова войти, пользователю необходимо изменить пароль.

Смарт-блокировку можно интегрировать в гибридные среды с помощью синхронизации хэшей паролей или сквозной проверки подлинности для защиты локальных учетных записей доменных служб Active Directory Domain Services от блокировки злоумышленниками. Установив политики смарт-блокировки в идентификаторе Microsoft Entra ID, атаки можно отфильтровать, прежде чем они будут получать доступ к локальным AD DS.

При использовании сквозной проверки подлинности применимы следующие рекомендации.

- Порог блокировки Microsoft Entra меньше порога блокировки учетной записи AD DS. Задайте значения таким образом, чтобы порог блокировки учетной записи AD DS был не менее двух или трех раз больше порога блокировки Microsoft Entra.

- Длительность блокировки Microsoft Entra должна быть установлена дольше, чем длительность блокировки учетной записи AD DS. Длительность Записи Майкрософт задается в секундах, а длительность AD DS задается в минутах.

Например, если требуется, чтобы длительность смарт-блокировки Microsoft Entra была выше AD DS, то идентификатор Microsoft Entra будет 120 секунд (2 минуты), а для локальной службы AD задано значение 1 минуты (60 секунд). Если вы хотите, чтобы порог блокировки Microsoft Entra был 5, то вы хотите, чтобы порог блокировки локальных AD DS составил 10. Эта конфигурация гарантирует, что смарт-блокировка предотвращает блокировку локальных учетных записей AD DS путем атак подбора учетных записей Microsoft Entra.

Важно!

Администратор может разблокировать облачную учетную запись пользователей, если они были заблокированы функцией Smart Lockout без необходимости ожидания истечения срока действия блокировки. Дополнительные сведения см. в разделе "Сброс пароля пользователя с помощью идентификатора Microsoft Entra".

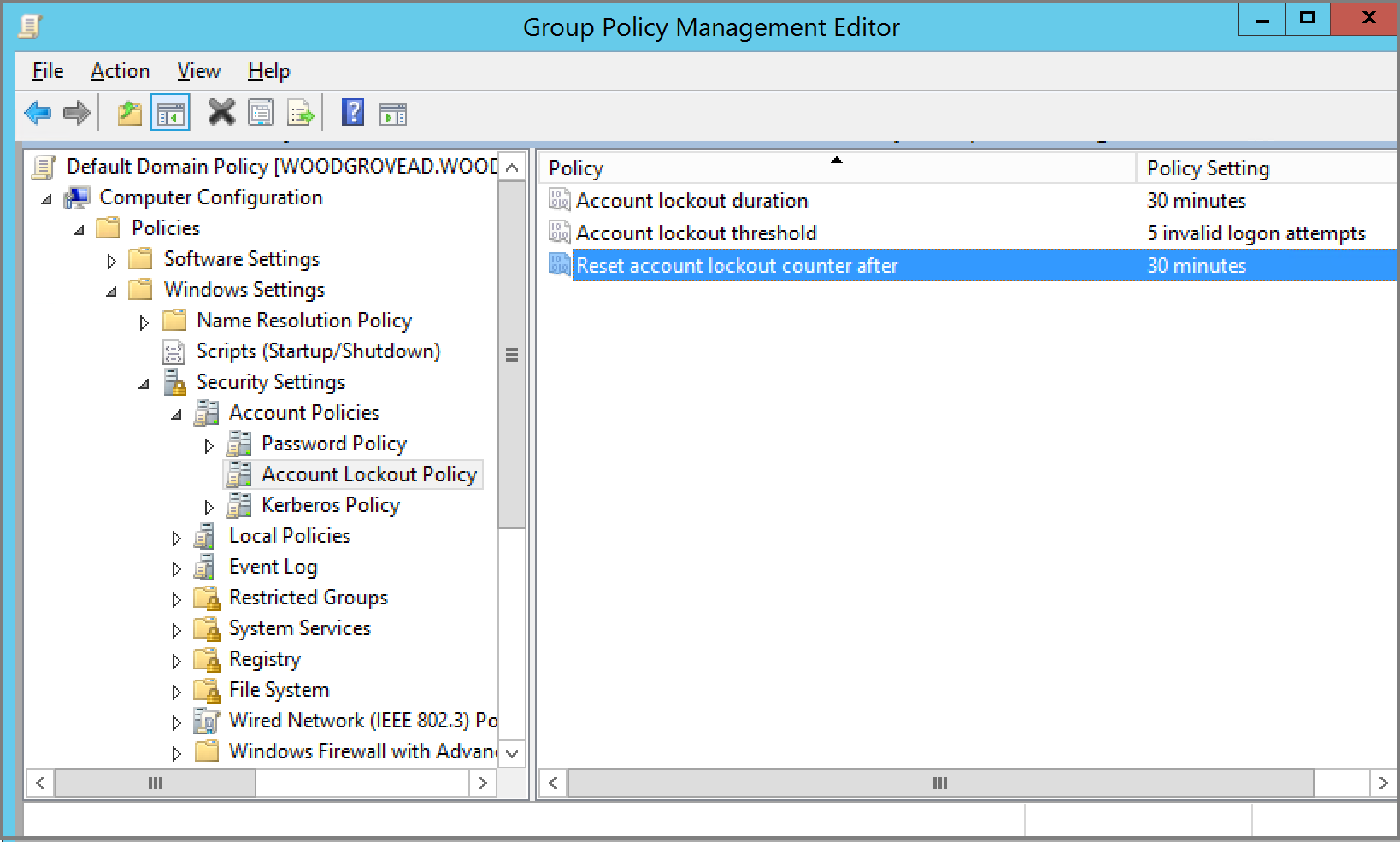

Проверка локальных политик блокировки учетных записей

Чтобы проверить политику блокировки учетных записей локальных доменных служб Active Directory, выполните следующие действия из системы, присоединенной к домену, с правами администратора:

- Откройте средства управления групповыми политиками.

- Измените групповую политику, которая включает в себя политики блокировки учетных записей организации, например политику домена по умолчанию.

- Последовательно выберите Конфигурация компьютера>Политики>Параметры Windows>Параметры безопасности>Политики учетных записей>Политика блокировки учетной записи.

- Проверьте пороговое значение блокировки учетных записей и время до сброса счетчика блокировки учетных записей.

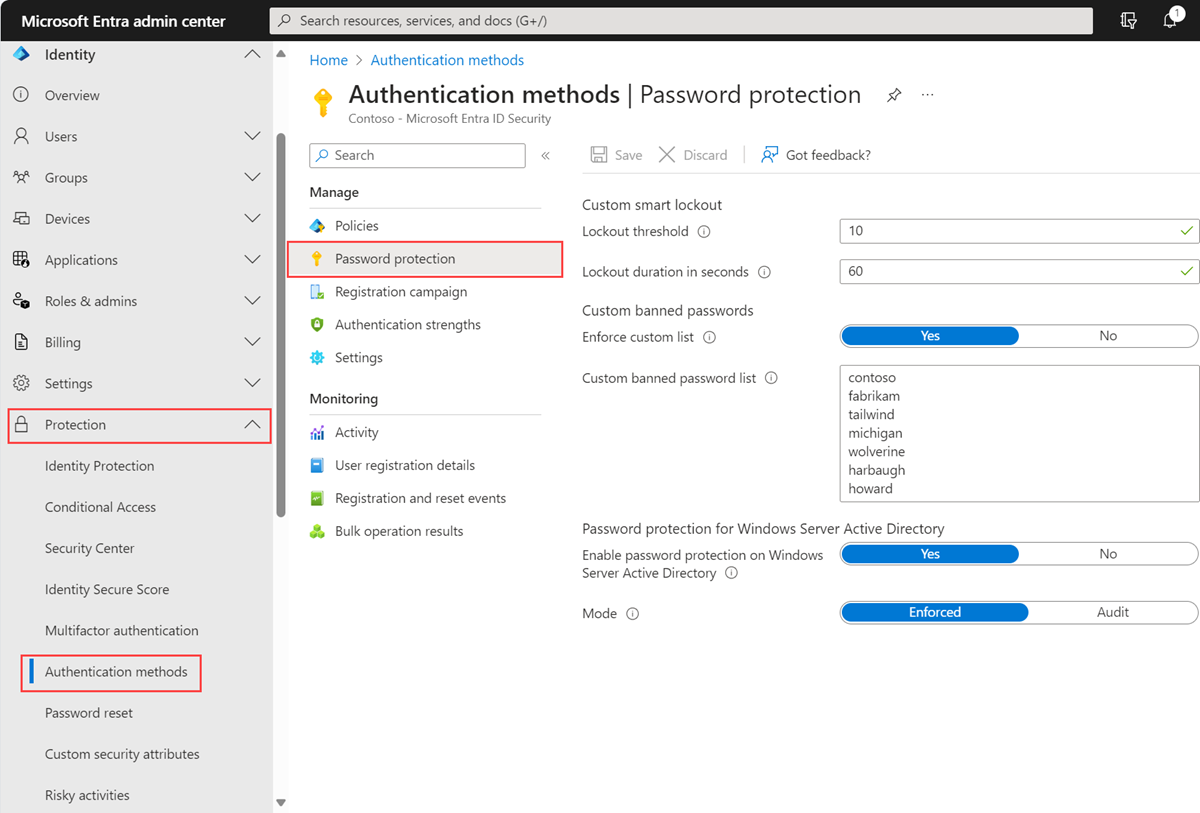

Управление значениями смарт-блокировки Microsoft Entra

В соответствии с требованиями организации можно настроить значения смарт-блокировки Microsoft Entra. Настройка параметров смарт-блокировки с значениями, характерными для вашей организации, требует лицензии Microsoft Entra ID P1 или более поздней версии для пользователей. Настройка параметров смарт-блокировки недоступна для клиентов Microsoft Azure, управляемых клиентами 21Vianet.

Чтобы проверить или изменить значения параметров смарт-блокировки для организации, выполните следующие действия.

Войдите в Центр администрирования Microsoft Entra как минимум Администратор istrator проверки подлинности.

Перейдите к методам>проверки подлинности защиты> паролей.

В зависимости от того, сколько попыток неудачного входа разрешено до первой блокировки учетной записи, установите пороговое значение блокировки.

Значение по умолчанию — 10 для клиентов общедоступного облака Azure и 3 — для клиентов облака Azure для государственных организаций США.

Чтобы указать время для каждой блокировки (в секундах), установите параметр Длительность блокировки в секундах.

Значение по умолчанию — 60 секунд (одна минута).

Примечание.

Если первый вход после истечения срока блокировки также завершается ошибкой, учетная запись снова блокируется. Если учетная запись будет заблокирована несколько раз, продолжительность блокировки увеличится.

Тестирование смарт-блокировки

При активации порога интеллектуальной блокировки вы получите следующее сообщение во время блокировки учетной записи:

Ваша учетная запись временно заблокирована, чтобы предотвратить ее несанкционированное использование. Повторите попытку позже. Если проблема не устранена, обратитесь к администратору.

При тестировании интеллектуальной блокировки запросы на вход могут обрабатываться различными центрами обработки данных в связи с географическим распределением и балансировкой нагрузки службы проверки подлинности Microsoft Entra.

Смарт-блокировка отслеживает хэши последних трех попыток неправильного ввода пароля во избежание повторного увеличения счетчика блокировки для того же пароля. Если кто-то вводит один и тот же неправильный пароль несколько раз, это поведение не приводит к блокировке учетной записи.

Защита по умолчанию

Помимо смарт-блокировки идентификатор Microsoft Entra также защищает от атак, анализируя сигналы, включая IP-трафик и определяя аномальное поведение. Идентификатор Microsoft Entra блокирует эти вредоносные входы по умолчанию и возвращает AADSTS50053 — код ошибки IdsLocked независимо от допустимости пароля.

Следующие шаги

Чтобы дополнительно настроить интерфейс, можно настроить настраиваемые запрещенные пароли для защиты паролей Microsoft Entra.

Чтобы помочь пользователям сбросить или изменить пароль из веб-браузера, можно настроить самостоятельный сброс пароля Microsoft Entra.