Настройка управляемого удостоверения, назначаемого пользователем, для доверия внешнему поставщику удостоверений

В этой статье описывается, как управлять федеративными учетными данными удостоверения на управляемом удостоверении, назначаемом пользователем, в идентификаторе Microsoft Entra. Учетные данные федеративного удостоверения создают отношение доверия между управляемым удостоверением, назначенным пользователем, и внешним поставщиком удостоверений (IdP). Настройка учетных данных федеративного удостоверения в управляемом удостоверении, назначаемом системой, не поддерживается.

После настройки управляемого удостоверения, назначаемого пользователем, для доверия внешнему поставщику удостоверений настройте внешнюю рабочую нагрузку программного обеспечения для обмена маркером доступа из платформа удостоверений Майкрософт. Внешняя рабочая нагрузка использует маркер доступа для доступа к защищенным ресурсам Microsoft Entra без необходимости управлять секретами (в поддерживаемых сценариях). Дополнительные сведения о рабочем процессе обмена маркерами см. в статье о федерации удостоверений рабочей нагрузки.

Из этой статьи вы узнаете, как создавать, перечислять и удалять учетные данные федеративного удостоверения в управляемом удостоверении, назначаемом пользователем.

Важные рекомендации и ограничения

В приложение или управляемое удостоверение, назначаемое пользователем, можно добавить не более 20 федеративных удостоверений.

При настройке федеративных учетных данных удостоверения необходимо указать несколько важных элементов:

issuer (издатель) и subject (субъект) — это ключевые элементы, необходимые для настройки отношения доверия. Сочетание значений

issuerиsubjectдолжно быть уникальным в приложении. Когда внешняя программная рабочая нагрузка предлагает платформе удостоверений Майкрософт обменять внешний токен на маркер доступа, значения issuer (издатель) и subject (субъект) учетных данных федеративного удостоверения проверяются на соответствие утверждениямissuerиsubjectво внешнем токене. Если проверка пройдена, платформа удостоверений Майкрософт выдает внешней программной рабочей нагрузке маркер доступа.issuer — это URL-адрес внешнего поставщика удостоверений, который должен соответствовать утверждению

issuerвнешнего токена, для которого выполняется обмен. Обязательно. Если утверждениеissuerсодержит начальные или конечные пробелы в значении, обмен токенами блокируется. Поле ограничено 600 символами.subject — это идентификатор внешней программной рабочей нагрузки, который должен соответствовать утверждению

sub(subject) внешнего токена, для которого выполняется обмен. У значения subject нет определенного формата, так как каждый IdP использует собственный формат: иногда это идентификатор GUID, иногда — идентификатор с разделителем-двоеточием, иногда — произвольная строка. Поле ограничено 600 символами.Важно!

Значение Субъект должно совпадать с конфигурацией рабочего процесса GitHub. В противном случае платформа удостоверений Майкрософт просматривает входящий внешний токен и отклоняет обмен для маркера доступа. Сбой обмена не будет сопровождаться ошибкой.

Важно!

Если случайно указать в параметре subject неправильные сведения о внешней рабочей нагрузке, учетные данные федеративного удостоверения будут успешно созданы без всяких ошибок. Ошибка не проявится до тех пор, пока не произойдет сбой при обмене маркерами.

В списке audiences (аудитории) перечислены аудитории, которые могут содержаться во внешнем токене. Обязательно. Необходимо добавить одно значение аудитории, которое имеет ограничение в 600 символов. Рекомендуемое значение — "api://AzureADTokenExchange". Оно говорит, что платформа удостоверений Майкрософт должна приниматься в утверждении

audво входящем токене.name — это уникальный идентификатор учетных данных федеративного удостоверения. Обязательно. Это поле имеет ограничение в 3–120 символов и должно быть понятным ПО URL-адресу. Поддерживаются буквенно-цифровые символы, дефисы или символы подчеркивания, первый символ должен быть буквенно-цифровым. Это неизменяемо после создания.

description — это предоставленное пользователем описание учетных данных федеративного удостоверения. Необязательно. Описание не проверяется или проверка идентификатором Microsoft Entra. Поле ограничено 600 символами.

Символы Wild карта не поддерживаются в значении свойства учетных данных федеративного удостоверения.

Чтобы узнать больше о поддерживаемых регионах, о времени распространения федеративных обновлений учетных данных, поддерживаемых издателей и многое другое, ознакомьтесь с важными рекомендациями и ограничениями для учетных данных федеративного удостоверения.

Необходимые компоненты

- Если вы не работали с управляемыми удостоверениями для ресурсов Azure, изучите общие сведения. Обязательно просмотрите разницу между назначаемой системой и назначаемой пользователем управляемой идентификацией.

- Если у вас нет учетной записи Azure, сначала зарегистрируйтесь для получения бесплатной пробной учетной записи.

- Получите информацию о вашем внешнем IdP и программной рабочей нагрузке, которая понадобится вам на следующих шагах.

- Чтобы создать управляемое удостоверение, назначаемое пользователем, и настроить учетные данные федеративного удостоверения, ваша учетная запись должна назначать роль участника или владельца .

- Создание назначаемого пользователем удостоверения

- Найдите имя управляемого удостоверения, назначаемого пользователем, которое необходимо выполнить в следующих шагах.

Настройка учетных данных федеративного удостоверения в управляемом удостоверении, назначаемом пользователем

В Центре администрирования Microsoft Entra перейдите к созданному пользователем управляемому удостоверению. В разделе Параметры в левой панели навигации выберите федеративные учетные данные и добавьте учетные данные.

В раскрывающемся списке сценария федеративных учетных данных выберите свой сценарий.

GitHub Actions, развертывающий ресурсы Azure

Чтобы добавить федеративное удостоверение для действий GitHub, выполните следующие действия:

В поле Тип сущности выберите Среда, Ветвь, Запрос на вытягиваниеили Тег и укажите значение. Эти значения должны точно соответствовать конфигурации, настроенной в рабочем процессе GitHub. Дополнительные сведения см. в этих примерах.

Добавьте Имя для федеративных учетных данных.

Поля Издатель, Аудитории и Идентификатора субъекта автоматически заполняются на основе введенных значений.

Выберите "Добавить ", чтобы настроить федеративные учетные данные.

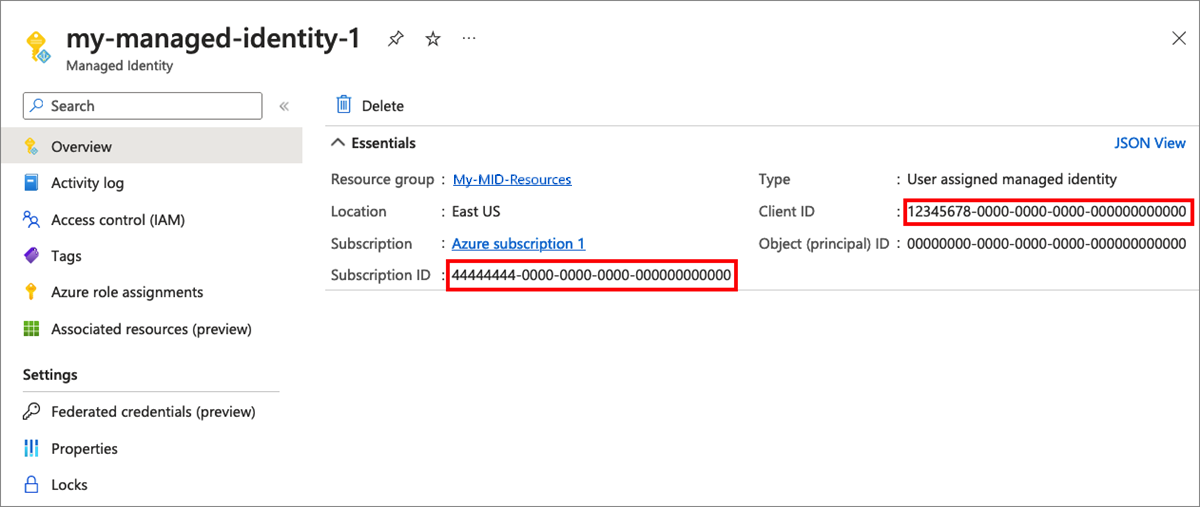

Используйте следующие значения из управляемого удостоверения Microsoft Entra для рабочего процесса GitHub:

AZURE_CLIENT_IDИдентификатор клиента управляемого удостоверенияAZURE_SUBSCRIPTION_IDидентификатор подписки.На следующем снимках экрана показано, как скопировать идентификатор управляемого удостоверения и идентификатор подписки.

AZURE_TENANT_IDИдентификатор каталога (клиента). Узнайте , как найти идентификатор клиента Microsoft Entra.

Примеры для типов сущностей

Пример ветви

Для рабочего процесса, который запускается при событиях отправки обновлений и запроса на вытягивание в главной ветви:

on:

push:

branches: [ main ]

pull_request:

branches: [ main ]

присвойте параметру Entity type (Тип сущности) значение Branch (Ветвь), а параметру GitHub branch name (Имя ветви GitHub) — значение "main".

Пример для среды

Для заданий, привязанных к среде с именем production:

on:

push:

branches:

- main

jobs:

deployment:

runs-on: ubuntu-latest

environment: production

steps:

- name: deploy

# ...deployment-specific steps

присвойте параметру Entity type (Тип сущности) значение Environment (Среда), а параметру GitHub environment name (Имя ветви GitHub) — значение "production".

Пример для тега

Если для рабочего процесса, запускаемого при отправке обновлений, указан тег с именем v2:

on:

push:

# Sequence of patterns matched against refs/heads

branches:

- main

- 'mona/octocat'

- 'releases/**'

# Sequence of patterns matched against refs/tags

tags:

- v2

- v1.*

присвойте параметру Entity type (Тип сущности) значение Tag (Тег), а параметру GitHub environment name (Имя ветви GitHub) — значение "v2".

Пример для запроса на вытягивание

Для рабочего процесса, запускаемого при событии запроса на вытягивание, присвойте параметру Тип сущности значение Запрос на вытягивание.

Доступ к ресурсам Azure Kubernetes

Заполните поля URL-адрес издателя кластера, Пространство имен, Имя учетной записи службы и Имя.

- URL-адрес издателя кластера — это URL-адрес издателя OIDC для управляемого кластера или URL-адрес издателя OIDC для кластера с самостоятельным управлением.

- Имя учетной записи службы — это имя учетной записи службы Kubernetes, которая обеспечивает удостоверение для процессов, работающих в pod.

- Пространство имен — это пространство имен учетной записи службы.

- Name — это имя федеративных учетных данных, которое нельзя изменить позже.

Выберите "Добавить ", чтобы настроить федеративные учетные данные.

Другой

Выберите сценарий Другой издатель в раскрывающемся меню.

Заполните следующие поля (используя рабочую нагрузку ПО, выполняемую в Google Cloud, в качестве примера):

- Name — это имя федеративных учетных данных, которое нельзя изменить позже.

- Subject identifier — значение должно соответствовать утверждению

subв маркере, выданном внешним поставщиком удостоверений. В этом примере с использованием Google Cloud subject — это уникальный идентификатор учетной записи службы, которую вы планируете использовать. - Issuer — значение должно соответствовать утверждению

issв маркере, выданном внешним поставщиком удостоверений. URL-адрес, соответствующий спецификации обнаружения OIDC. Идентификатор Microsoft Entra использует этот URL-адрес издателя для получения ключей, необходимых для проверки маркера. В случае Google Cloud issuer является "https://accounts.google.com".

Выберите "Добавить ", чтобы настроить федеративные учетные данные.

Вывод списка учетных данных федеративного удостоверения в управляемом удостоверении, назначаемом пользователем

В Центре администрирования Microsoft Entra перейдите к созданному пользователем управляемому удостоверению. В разделе Параметры в левой панели навигации и выберите федеративные учетные данные.

Указаны учетные данные федеративного удостоверения, настроенные для управляемого удостоверения, назначаемого пользователем.

Удаление федеративных учетных данных удостоверения из управляемого удостоверения, назначаемого пользователем

В Центре администрирования Microsoft Entra перейдите к созданному пользователем управляемому удостоверению. В разделе Параметры в левой панели навигации и выберите федеративные учетные данные.

Указаны учетные данные федеративного удостоверения, настроенные для управляемого удостоверения, назначаемого пользователем.

Чтобы удалить определенные федеративные учетные данные удостоверения, выберите значок "Удалить " для учетных данных.

Необходимые компоненты

- Если вы не работали с управляемыми удостоверениями для ресурсов Azure, изучите общие сведения. Обязательно просмотрите разницу между назначаемой системой и назначаемой пользователем управляемой идентификацией.

- Если у вас нет учетной записи Azure, сначала зарегистрируйтесь для получения бесплатной пробной учетной записи.

- Получите информацию о вашем внешнем IdP и программной рабочей нагрузке, которая понадобится вам на следующих шагах.

- Чтобы создать управляемое удостоверение, назначаемое пользователем, и настроить учетные данные федеративного удостоверения, ваша учетная запись должна назначать роль участника или владельца .

- Создание назначаемого пользователем удостоверения

- Найдите имя управляемого удостоверения, назначаемого пользователем, которое необходимо выполнить в следующих шагах.

Используйте среду Bash в Azure Cloud Shell. Дополнительные сведения см . в кратком руководстве по Bash в Azure Cloud Shell.

Если вы предпочитаете выполнять справочные команды CLI локально, установите Azure CLI. Если вы работаете в Windows или macOS, Azure CLI можно запустить в контейнере Docker. Дополнительные сведения см. в статье Как запустить Azure CLI в контейнере Docker.

Если вы используете локальную установку, выполните вход в Azure CLI с помощью команды az login. Чтобы выполнить аутентификацию, следуйте инструкциям в окне терминала. Сведения о других возможностях, доступных при входе, см. в статье Вход с помощью Azure CLI.

Установите расширение Azure CLI при первом использовании, когда появится соответствующий запрос. Дополнительные сведения о расширениях см. в статье Использование расширений с Azure CLI.

Выполните команду az version, чтобы узнать установленную версию и зависимые библиотеки. Чтобы обновиться до последней версии, выполните команду az upgrade.

Настройка учетных данных федеративного удостоверения в управляемом удостоверении, назначаемом пользователем

Выполните команду az identity federated-credential create, чтобы создать новые федеративные учетные данные удостоверения в управляемом удостоверении, назначаемом пользователем (указанное именем). Укажите имя, издателя, тему и другие параметры.

az login

# set variables

location="centralus"

subscription="{subscription-id}"

rg="fic-test-rg"

# user assigned identity name

uaId="fic-test-ua"

# federated identity credential name

ficId="fic-test-fic-name"

# create prerequisites if required.

# otherwise make sure that existing resources names are set in variables above

az account set --subscription $subscription

az group create --location $location --name $rg

az identity create --name $uaId --resource-group $rg --location $location --subscription $subscription

# Create/update a federated identity credential

az identity federated-credential create --name $ficId --identity-name $uaId --resource-group $rg --issuer 'https://aks.azure.com/issuerGUID' --subject 'system:serviceaccount:ns:svcaccount' --audiences 'api://AzureADTokenExchange'

Вывод списка учетных данных федеративного удостоверения в управляемом удостоверении, назначаемом пользователем

Выполните команду az identity federated-credential list, чтобы прочитать все учетные данные федеративного удостоверения, настроенные для управляемого удостоверения, назначаемого пользователем:

az login

# Set variables

rg="fic-test-rg"

# User assigned identity name

uaId="fic-test-ua"

# Read all federated identity credentials assigned to the user-assigned managed identity

az identity federated-credential list --identity-name $uaId --resource-group $rg

Получение учетных данных федеративного удостоверения в управляемом удостоверении, назначаемом пользователем

Выполните команду az identity federated-credential show, чтобы отобразить федеративные учетные данные удостоверения (по идентификатору):

az login

# Set variables

rg="fic-test-rg"

# User assigned identity name

uaId="fic-test-ua"

# Federated identity credential name

ficId="fic-test-fic-name"

# Show the federated identity credential

az identity federated-credential show --name $ficId --identity-name $uaId --resource-group $rg

Удаление федеративных учетных данных удостоверения из управляемого удостоверения, назначаемого пользователем

Выполните команду az identity federated-credential delete, чтобы удалить федеративные учетные данные удостоверения под существующим удостоверением, назначенным пользователем.

az login

# Set variables

# in Linux shell remove $ from set variable statement

$rg="fic-test-rg"

# User assigned identity name

$uaId="fic-test-ua"

# Federated identity credential name

$ficId="fic-test-fic-name"

az identity federated-credential delete --name $ficId --identity-name $uaId --resource-group $rg

Необходимые компоненты

- Если вы не работали с управляемыми удостоверениями для ресурсов Azure, изучите общие сведения. Обязательно просмотрите разницу между назначаемой системой и назначаемой пользователем управляемой идентификацией.

- Если у вас нет учетной записи Azure, сначала зарегистрируйтесь для получения бесплатной пробной учетной записи.

- Получите информацию о вашем внешнем IdP и программной рабочей нагрузке, которая понадобится вам на следующих шагах.

- Чтобы создать управляемое удостоверение, назначаемое пользователем, и настроить учетные данные федеративного удостоверения, ваша учетная запись должна назначать роль участника или владельца .

- Чтобы запустить примеры скриптов, у вас есть два варианта:

- Используйте службу Azure Cloud Shell, которую можно открыть с помощью кнопки Попробовать в правом верхнем углу блоков кода.

- выполните скрипты локально с помощью Azure PowerShell, как описано в следующем разделе.

- Создание назначаемого пользователем удостоверения

- Найдите имя управляемого удостоверения, назначаемого пользователем, которое необходимо выполнить в следующих шагах.

Настройка Azure PowerShell в локальной среде

Чтобы использовать для этой статьи локальную среду Azure PowerShell вместо Cloud Shell:

Установите последнюю версию Azure PowerShell, если это еще не сделано.

Войдите в Azure.

Connect-AzAccountУстановите PowerShellGet последней версии.

Install-Module -Name PowerShellGet -AllowPrereleaseВозможно, после выполнения этой команды для перехода к следующему шагу потребуется выйти (

Exit) из текущего сеанса PowerShell.Az.ManagedServiceIdentityУстановите модуль для выполнения операций управляемого удостоверения, назначенных пользователем, в этой статье.Install-Module -Name Az.ManagedServiceIdentity

Настройка учетных данных федеративного удостоверения в управляемом удостоверении, назначаемом пользователем

Выполните команду New-AzFederatedIdentityCredentials, чтобы создать учетные данные федеративного удостоверения на управляемом удостоверении, назначаемом пользователем (указанное именем). Укажите имя, издателя, тему и другие параметры.

New-AzFederatedIdentityCredentials -ResourceGroupName azure-rg-test -IdentityName uai-pwsh01 `

-Name fic-pwsh01 -Issuer "https://kubernetes-oauth.azure.com" -Subject "system:serviceaccount:ns:svcaccount"

Вывод списка учетных данных федеративного удостоверения в управляемом удостоверении, назначаемом пользователем

Выполните команду Get-AzFederatedIdentityCredentials, чтобы прочитать все учетные данные федеративного удостоверения, настроенные для управляемого удостоверения, назначаемого пользователем:

Get-AzFederatedIdentityCredentials -ResourceGroupName azure-rg-test -IdentityName uai-pwsh01

Получение учетных данных федеративного удостоверения в управляемом удостоверении, назначаемом пользователем

Выполните команду Get-AzFederatedIdentityCredentials, чтобы отобразить учетные данные федеративного удостоверения (по имени):

Get-AzFederatedIdentityCredentials -ResourceGroupName azure-rg-test -IdentityName uai-pwsh01 -Name fic-pwsh01

Удаление федеративных учетных данных удостоверения из управляемого удостоверения, назначаемого пользователем

Выполните команду Remove-AzFederatedIdentityCredentials, чтобы удалить учетные данные федеративного удостоверения под существующим удостоверением, назначенным пользователем.

Remove-AzFederatedIdentityCredentials -ResourceGroupName azure-rg-test -IdentityName uai-pwsh01 -Name fic-pwsh01

Необходимые компоненты

- Если вы не работали с управляемыми удостоверениями для ресурсов Azure, изучите общие сведения. Обязательно просмотрите разницу между назначаемой системой и назначаемой пользователем управляемой идентификацией.

- Если у вас нет учетной записи Azure, сначала зарегистрируйтесь для получения бесплатной пробной учетной записи.

- Получите информацию о вашем внешнем IdP и программной рабочей нагрузке, которая понадобится вам на следующих шагах.

- Чтобы создать управляемое удостоверение, назначаемое пользователем, и настроить учетные данные федеративного удостоверения, ваша учетная запись должна назначать роль участника или владельца .

- Создание назначаемого пользователем удостоверения

- Найдите имя управляемого удостоверения, назначаемого пользователем, которое необходимо выполнить в следующих шагах.

Создание и редактирование шаблона

Шаблоны Resource Manager помогают развертывать новые или измененные ресурсы, определенные группой ресурсов Azure. Существует несколько способов редактирования и развертывания шаблона локально и на портале. Вы можете:

- Пользовательский шаблон из Azure Marketplace: создание шаблона с нуля либо использование в качестве основы имеющегося общего шаблона или шаблона из краткого руководства.

- Извлечение из существующей группы ресурсов путем экспорта шаблона. Шаблон можно экспортировать либо из исходного развертывания, либо из текущего состояния развертывания.

- Использование локального редактора JSON (например, VS Code), а затем передача и развертывание с помощью PowerShell или Azure CLI.

- Использование проекта группы ресурсов Azure Visual Studio для создания и развертывания шаблона.

Настройка учетных данных федеративного удостоверения в управляемом удостоверении, назначаемом пользователем

Учетные данные федеративного удостоверения и назначенные родительским пользователем удостоверения можно создать или обновить следующим образом. Вы можете развернуть шаблоны ARM из портал Azure.

Все параметры шаблона являются обязательными.

Существует ограничение в 3–120 символов для длины имени учетных данных федеративного удостоверения. Он должен быть буквенно-цифровым, дефисом, подчеркиванием. Первый символ является буквенно-цифровым только.

Необходимо добавить ровно одну аудиторию в учетные данные федеративного удостоверения. Аудитория проверяется во время обмена токенами. Используйте "api://AzureADTokenExchange" в качестве значения по умолчанию.

Операции "Список", "Получить" и "Удалить" недоступны в шаблоне. Ознакомьтесь с Azure CLI для этих операций. По умолчанию все дочерние федеративные учетные данные удостоверений создаются параллельно, что запускает логику обнаружения параллелизма и приводит к сбою развертывания с кодом состояния HTTP 409-конфликтов. Чтобы создать их последовательно, укажите цепочку зависимостей с помощью свойства dependOn .

Убедитесь, что любой вид автоматизации создает федеративные учетные данные удостоверения в одном родительском удостоверении последовательно. Федеративные учетные данные удостоверения под разными управляемыми удостоверениями можно создавать параллельно без каких-либо ограничений.

{

"$schema": "https://schema.management.azure.com/schemas/2019-04-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"variables": {},

"parameters": {

"location": {

"type": "string",

"defaultValue": "westcentralus",

"metadata": {

"description": "Location for identities resources. FIC should be enabled in this region."

}

},

"userAssignedIdentityName": {

"type": "string",

"defaultValue": "FIC_UA",

"metadata": {

"description": "Name of the User Assigned identity (parent identity)"

}

},

"federatedIdentityCredential": {

"type": "string",

"defaultValue": "testCredential",

"metadata": {

"description": "Name of the Federated Identity Credential"

}

},

"federatedIdentityCredentialIssuer": {

"type": "string",

"defaultValue": "https://aks.azure.com/issuerGUID",

"metadata": {

"description": "Federated Identity Credential token issuer"

}

},

"federatedIdentityCredentialSubject": {

"type": "string",

"defaultValue": "system:serviceaccount:ns:svcaccount",

"metadata": {

"description": "Federated Identity Credential token subject"

}

},

"federatedIdentityCredentialAudience": {

"type": "string",

"defaultValue": " api://AzureADTokenExchange",

"metadata": {

"description": "Federated Identity Credential audience. Single value is only supported."

}

}

},

"resources": [

{

"type": "Microsoft.ManagedIdentity/userAssignedIdentities",

"apiVersion": "2018-11-30",

"name": "[parameters('userAssignedIdentityName')]",

"location": "[parameters('location')]",

"tags": {

"firstTag": "ficTest"

},

"resources": [

{

"type": "Microsoft.ManagedIdentity/userAssignedIdentities/federatedIdentityCredentials",

"apiVersion": "2022-01-31-PREVIEW",

"name": "[concat(parameters('userAssignedIdentityName'), '/', parameters('federatedIdentityCredential'))]",

"dependsOn": [

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities', parameters('userAssignedIdentityName'))]"

],

"properties": {

"issuer": "[parameters('federatedIdentityCredentialIssuer')]",

"subject": "[parameters('federatedIdentityCredentialSubject')]",

"audiences": [

"[parameters('federatedIdentityCredentialAudience')]"

]

}

}

]

}

]

}

Необходимые компоненты

- Если вы не работали с управляемыми удостоверениями для ресурсов Azure, изучите общие сведения. Обязательно просмотрите разницу между назначаемой системой и назначаемой пользователем управляемой идентификацией.

- Если у вас нет учетной записи Azure, сначала зарегистрируйтесь для получения бесплатной пробной учетной записи.

- Получите информацию о вашем внешнем IdP и программной рабочей нагрузке, которая понадобится вам на следующих шагах.

- Чтобы создать управляемое удостоверение, назначаемое пользователем, и настроить учетные данные федеративного удостоверения, ваша учетная запись должна назначать роль участника или владельца .

- Все команды, приведенные в этой статье, можно выполнять в облаке или локально:

- Для выполнения команд в облаке используйте Azure Cloud Shell.

- Для запуска в локальной среде установите CURL и Azure CLI.

- Создание назначаемого пользователем удостоверения

- Найдите имя управляемого удостоверения, назначаемого пользователем, которое необходимо выполнить в следующих шагах.

Получение маркера доступа носителя

Если вы используете локальную среду, войдите в Azure с помощью Azure CLI.

az loginПолучите маркер доступа с помощью команды az account get-access-token.

az account get-access-token

Настройка учетных данных федеративного удостоверения в управляемом удостоверении, назначаемом пользователем

Создайте или обновите учетные данные федеративного удостоверения для указанного управляемого удостоверения, назначаемого пользователем.

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/<RESOURCE GROUP>/provider

s/Microsoft.ManagedIdentity/userAssignedIdentities/<USER ASSIGNED IDENTITY NAME>/federatedIdenti

tyCredentials/<FEDERATED IDENTITY CREDENTIAL NAME>?api-version=2022-01-31-preview' -X PUT -d '{"properties": "{ "properties": { "issuer": "<ISSUER>", "subject": "<SUBJECT>", "audiences": [ "api://AzureADTokenExchange" ] }}"}' -H "Content-Type: application/json" -H "Authorization: Bearer <ACCESS TOKEN>"

PUT https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/<RESOURCE GROUP>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<USER ASSIGNED IDENTITY NAME>/federatedIdentityCredentials/<FEDERATED IDENTITY CREDENTIAL NAME>?api-version=2022-01-31-preview

{

"properties": {

"issuer": "https://oidc.prod-aks.azure.com/IssuerGUID",

"subject": "system:serviceaccount:ns:svcaccount",

"audiences": [

"api://AzureADTokenExchange"

]

}

}

Заголовки запроса

| Заголовок запроса | Description |

|---|---|

| Content-Type | Обязательно. Задайте значение application/json. |

| Авторизация | Обязательно. Задайте допустимый маркер доступа для Bearer. |

Текст запроса

| Имя | Описание |

|---|---|

| properties.audiences | Обязательно. Список аудиторий, которые могут отображаться в выданном токене. |

| properties.issuer | Обязательно. URL-адрес издателя, которому требуется доверять. |

| properties.subject | Обязательно. Идентификатор внешнего удостоверения. |

Вывод списка учетных данных федеративного удостоверения в управляемом удостоверении, назначаемом пользователем

Перечислить все учетные данные федеративного удостоверения в указанном управляемом удостоверении, назначаемом пользователем.

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/<RESOURCE GROUP>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<USER ASSIGNED IDENTITY NAME>/<RESOURCE NAME>/federatedIdentityCredentials?api-version=2022-01-31-preview' -H "Content-Type: application/json" -X GET -H "Authorization: Bearer <ACCESS TOKEN>"

GET

https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/<RESOURCE GROUP>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<USER ASSIGNED IDENTITY NAME>/<RESOURCE NAME>/federatedIdentityCredentials?api-version=2022-01-31-preview

Заголовки запроса

| Заголовок запроса | Description |

|---|---|

| Content-Type | Обязательно. Задайте значение application/json. |

| Авторизация | Обязательно. Задайте допустимый маркер доступа для Bearer. |

Получение учетных данных федеративного удостоверения в управляемом удостоверении, назначаемом пользователем

Получите учетные данные федеративного удостоверения для указанного управляемого удостоверения, назначаемого пользователем.

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/<RESOURCE GROUP>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<USER ASSIGNED IDENTITY NAME>/<RESOURCE NAME>/federatedIdentityCredentials/<FEDERATED IDENTITY CREDENTIAL RESOURCENAME>?api-version=2022-01-31-preview' -X GET -H "Content-Type: application/json" -H "Authorization: Bearer <ACCESS TOKEN>"

GET

https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/<RESOURCE GROUP>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<USER ASSIGNED IDENTITY NAME>/<RESOURCE NAME>/federatedIdentityCredentials/<FEDERATED IDENTITY CREDENTIAL RESOURCENAME>?api-version=2022-01-31-preview

Заголовки запроса

| Заголовок запроса | Description |

|---|---|

| Content-Type | Обязательно. Задайте значение application/json. |

| Авторизация | Обязательно. Задайте допустимый маркер доступа для Bearer. |

Удаление федеративных учетных данных удостоверения из управляемого удостоверения, назначаемого пользователем

Удалите учетные данные федеративного удостоверения для указанного управляемого удостоверения, назначаемого пользователем.

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/<RESOURCE GROUP>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<USER ASSIGNED IDENTITY NAME>/<RESOURCE NAME>/federatedIdentityCredentials/<FEDERATED IDENTITY CREDENTIAL RESOURCENAME>?api-version=2022-01-31-preview' -X DELETE -H "Content-Type: application/json" -H "Authorization: Bearer <ACCESS TOKEN>"

DELETE

https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/<RESOURCE GROUP>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<USER ASSIGNED IDENTITY NAME>/<RESOURCE NAME>/federatedIdentityCredentials/<FEDERATED IDENTITY CREDENTIAL RESOURCENAME>?api-version=2022-01-31-preview

Заголовки запроса

| Заголовок запроса | Description |

|---|---|

| Content-Type | Обязательно. Задайте значение application/json. |

| Авторизация | Обязательно. Задайте допустимый маркер доступа для Bearer. |

Следующие шаги

- Дополнительные сведения о формате JWT, созданных внешними поставщиками удостоверений, см. в статье о формате утверждения.