Используйте метки конфиденциальности, чтобы защитить контент в Microsoft Teams, в группах Microsoft 365 и на сайтах SharePoint.

Руководство по лицензированию Microsoft 365 для обеспечения безопасности и соответствия требованиям.

Можно использовать метки конфиденциальности не только для защиты документов и сообщений электронной почты, но и для защиты содержимого в следующих контейнерах: сайты Microsoft Teams, группы Microsoft 365 (ранее — группы Office 365) и сайты SharePoint. Для этой защиты на уровне контейнеров используйте следующие параметры меток.

- Конфиденциальность сайтов команд и групп Microsoft 365

- Доступ внешних пользователей

- Внешний общий доступ с сайтов SharePoint

- Доступ с неуправляемых устройств

- Контексты проверки подлинности

- Предотвращение обнаружения частных команд для пользователей с этой возможностью

- Управление общими каналами для приглашений команд

- Ссылка по умолчанию для общего доступа к сайту SharePoint (конфигурация только с PowerShell)

- Параметры общего доступа к сайту (конфигурация только PowerShell)

- Метка по умолчанию для собраний каналов

Важно!

Параметры для неуправляемых устройств и контекстов проверки подлинности работают в сочетании с Microsoft Entra условного доступа. Чтобы использовать метку конфиденциальности для этих параметров, необходимо настроить эту зависимую функцию. Дополнительные сведения см. в приведенных ниже инструкциях.

При применении этой метки конфиденциальности к поддерживаемому контейнеру метка автоматически применяет категорию конфиденциальности и настроенные параметры защиты к сайту или группе.

Имейте в виду, что некоторые параметры меток могут расширить параметры конфигурации для владельцев сайтов, которые в противном случае ограничены администраторами. При настройке и публикации параметров метки для параметров внешнего общего доступа и контекста проверки подлинности владелец сайта теперь может задавать и изменять эти параметры для сайта, применяя или изменяя метку конфиденциальности для группы или сайта. Не настраивайте эти параметры меток, если вы не хотите, чтобы владельцы сайтов могли вносить эти изменения.

Однако содержимое этих контейнеров не наследует категорию конфиденциальности и параметры файлов и электронных писем, такие как маркировка и шифрование контента. Необходимо включить метки конфиденциальности для файлов Office в SharePoint и OneDrive, чтобы пользователи могли маркировать свои документы на веб-сайтах SharePoint и сайтах команд.

Метки контейнеров не поддерживают отображение других языков и отображают исходный язык только для имени и описания метки.

Совет

Если вы не являетесь клиентом E5, используйте 90-дневную пробную версию решений Microsoft Purview, чтобы узнать, как дополнительные возможности Purview могут помочь вашей организации управлять безопасностью данных и соответствием требованиям. Начните сейчас, перейдя в центр пробных версий на портале соответствия требованиям Microsoft Purview. Сведения о регистрации и условиях пробной версии.

Использование меток конфиденциальности для Microsoft Teams, групп Microsoft 365 и сайтов SharePoint

Перед включением меток конфиденциальности для контейнеров и настройки новых параметров меток конфиденциальности пользователи могут просмотреть и применить метки конфиденциальности в своих приложениях. Например, в Word:

После включения и настройки меток конфиденциальности для контейнеров пользователи также смогут просматривать и применять метки конфиденциальности к сайтам команд Microsoft Teams, группам Microsoft 365 и сайтам SharePoint. Например, при создании нового сайта группы в SharePoint:

После применения метки конфиденциальности к сайту необходимо иметь следующую роль, чтобы изменить эту метку в SharePoint или Teams:

- Для сайта group-connect: Владельцы группы Microsoft 365

- Для сайта, который не подключен к группе: администратор сайта SharePoint

Примечание.

Метки конфиденциальности для контейнеров поддерживают общие каналы Teams. Если у группы есть какие-либо общие каналы, они автоматически наследуют параметры метки конфиденциальности из родительской группы, и эту метку нельзя удалить или заменить другой меткой.

Включение меток конфиденциальности для контейнеров и синхронизация меток

Если вы еще не включили метки конфиденциальности для контейнеров, выполните следующие действия (это однократная процедура):

Так как эта функция использует функциональность Microsoft Entra, следуйте инструкциям из документации по Microsoft Entra, чтобы включить поддержку меток конфиденциальности: Назначение меток конфиденциальности группам Microsoft 365 в Microsoft Entra ID.

Теперь необходимо синхронизировать метки конфиденциальности с Microsoft Entra ID. Сначала подключитесь к Безопасности и соответствию требованиям PowerShell.

Например, в сеансе PowerShell, который вы запускаете как администратор, войдите в систему с помощью учетной записи глобального администратора.

Затем выполните следующую команду, чтобы можно было использовать метки конфиденциальности с группами Microsoft 365:

Execute-AzureAdLabelSync

Настройка параметров групп и сайтов

После включения меток конфиденциальности для контейнеров, как описано в предыдущем разделе, можно настроить параметры защиты для групп и сайтов в конфигурации меток конфиденциальности. Пока метки конфиденциальности не включены для контейнеров, эти параметры отображаются, но вы не можете их настроить.

Выполните общие инструкции по созданию или редактированию метки конфиденциальности и не забудьте выбрать Группы и сайты как область метки:

Если для метки выбрана только эта область, эта метка не будет отображаться в приложениях Office, которые поддерживают метки конфиденциальности, и ее нельзя будет применять к сообщениям электронной почты. Такое разделение меток может оказаться полезным как для пользователей, так и для администраторов, но это также может быть полезно и при развертывании меток.

Например, необходимо тщательно проверить порядок меток, так как SharePoint обнаруживает передачу документа с меткой на сайт с меткой. В этом случае автоматически создается событие аудита и электронное письмо, если метка конфиденциальности документа обладает более высоким приоритетом, чем метка сайта. Дополнительные сведения см. в разделе Аудит действий с метками конфиденциальности на этой странице.

Затем на странице Определение параметров защиты для групп и сайтов выберите параметры, которые нужно настроить:

- Параметры конфиденциальности и доступа внешних пользователей, чтобы настроить параметры конфиденциальности и доступа внешних пользователей.

- Параметры внешнего общего доступа и условного доступа для настройки параметров Управление внешним общим доступом с помеченных сайтов SharePoint и Использование условного доступа Microsoft Entra для защиты сайтов SharePoint с метками.

- Возможность обнаружения частных команд и элементы управления общими каналами для настройки параметров, чтобы запретить пользователям, которые могут обнаруживать частные команды, находить частную команду с примененной меткой конфиденциальности, а также элементы управления общим доступом к каналам для приглашений в другие команды.

Кроме того, если вы редактируете существующую метку, в которой область включает элементы и собрания, и вы настроили метки для защиты собраний, вы можете выбрать метку по умолчанию для собраний канала и всех чатов канала. Для собраний, не относящихся к каналам, можно выбрать метку по умолчанию в качестве параметра политики.

Если вы выбрали Параметры конфиденциальности и доступа внешних пользователей, настройте следующие параметры:

Конфиденциальность: если нужно, чтобы все пользователи в организации имели доступ к сайту группы или группе, в которой применяется эта метка, оставьте параметр по умолчанию Общедоступный.

Если вы хотите предоставить доступ только утвержденным пользователям в организации, выберите Закрытый.

Выберите параметр Нет, если хотите защитить содержимое в контейнере с помощью метки конфиденциальности, но при этом разрешить пользователям самим настраивать параметры конфиденциальности.

Параметры Общедоступный или Закрытый устанавливают и блокируют параметр конфиденциальности при применении этой метки к контейнеру. Выбранный вами параметр заменяет все прежние параметры конфиденциальности, которые могли быть настроены для команды или группы, и блокирует значение конфиденциальности: теперь его можно будет изменить только после удаления метки конфиденциальности из контейнера. После удаления метки чувствительности настройки конфиденциальности из метки остаются, и пользователи теперь могут изменить их снова.

Доступ внешних пользователей. Определяет, может ли владелец группы добавлять гостей в группу.

Если вы выбрали Параметры внешнего общего доступа и условного доступа, настройте следующие параметры:

Управлять внешним общим доступом с помеченных сайтов SharePoint. Выберите этот параметр, чтобы затем выбрать внешний общий доступ для всех пользователей, новых и существующих гостей, существующих гостей или только для сотрудников вашей организации. Дополнительные сведения об этой конфигурации и параметрах см. в документе SharePoint Включение и отключение внешнего общего доступа для сайта.

Используйте условный доступ Microsoft Entra для защиты помеченных сайтов SharePoint. Выберите этот параметр, только если ваша организация настроена и использует условный доступ Microsoft Entra. Выберите один из следующих параметров:

Определите, могут ли пользователи получать доступ к сайтам SharePoint с неуправляемых устройств. Этот параметр использует функцию SharePoint, которая использует условный доступ Microsoft Entra для блокировки или ограничения доступа к содержимому SharePoint и OneDrive с неуправляемых устройств. Дополнительные сведения см. в статье Управление доступом с неуправляемых устройств из документации по SharePoint. Параметр, который вы указываете для настройки этой метки, эквивалентен запуску команды PowerShell на сайте, как описано в шагах 3–5 раздела Блокировка или ограничение доступа к определенному сайту SharePoint или OneDrive инструкций по SharePoint.

Дополнительные сведения о конфигурации см. по ссылке Подробнее о зависимостях для параметра неуправляемых устройств в конце этого раздела.

Выбор существующего контекста проверки подлинности. Этот параметр позволяет применять более строгие условия доступа при доступе пользователей к сайтам SharePoint, к которым применена эта метка. Эти условия применяются, если выбрать существующий контекст проверки подлинности, созданный и опубликованный для развертывания условного доступа в вашей организации. Если пользователи не соответствуют настроенным условиям или используют приложения, не поддерживающие контексты проверки подлинности, то им отказывается в доступе.

Дополнительные сведения о конфигурации см. по ссылке Подробнее о зависимостях для параметра контекста проверки подлинности в конце этого раздела.

Примеры для этой конфигурации меток:

Вы выбираете контекст проверки подлинности, настроенный для обязательной многофакторной проверки подлинности (MFA). Затем эта метка применяется к сайту SharePoint, который содержит строго конфиденциальные элементы. В результате, когда пользователи из недоверенной сети пытаются получить доступ к документу на этом сайте, для пользователей отображается запрос на прохождение многофакторной проверки подлинности. Пользователи должны пройти эту проверку подлинности перед получением доступа к первоначальному документу.

Вы выбираете контекст проверки подлинности, настроенный для политик условий использования (ToU). Затем эта метка применяется к сайту SharePoint, содержащему материалы, требующие принятия условий использования по юридическим причинам или из соображений соответствия. Поэтому, когда пользователи пытаются получить доступ к документу с этого сайта, они видят документ с условиями использования, с которым они должны согласиться, чтобы получить доступ к исходному документу.

Если вы выбрали Частные команды для обнаружения и элементы управления общим каналом:

Для возможности обнаружения частных команд установите флажок Разрешить пользователям обнаруживать частные команды, к которым применена эта метка , если вы настроили политику Teams, которая разрешает обнаружение частных команд:

- Если установлен флажок (параметр по умолчанию), частная команда с примененной меткой конфиденциальности будет обнаружена для пользователя, которому разрешено обнаруживать частные команды.

- Когда флажок снят, частная команда с примененной меткой конфиденциальности останется скрытой и не будет обнаружена для всех пользователей.

Если для общих каналов Teams применяется метка конфиденциальности, вы можете разрешить или запретить приглашение других команд на общие каналы исходной команды. Дополнительные сведения о общих каналах см. в статье Общие каналы в Microsoft Teams.

Важно!

Эти параметры для общих каналов Teams зависят от параметров на предыдущей странице конфиденциальности и доступа внешних пользователей . Если выбрать параметр, несовместимый с этими предыдущими параметрами, появится сообщение о проверке, чтобы изменить выбранный вариант. Кроме того, можно вернуться в конфигурацию, чтобы изменить зависимый параметр.

К параметрам относятся только внутренние, только те же метки и только частная команда. Только последний вариант может потенциально удалить ранее приглашенные команды, и ни один из них не влияет на приглашения для отдельных пользователей.

Параметры сайта и группы вступают в силу при применении метки к команде, группе или сайту. Если область метки включает файлы и электронные письма, то другие параметры метки, например шифрование и маркировка контента, не применяются к содержимому в команде, группе или на сайте.

Если метка конфиденциальности еще не опубликована, опубликуйте ее, добавив в политику меток конфиденциальности. Пользователи, которым назначена политика меток конфиденциальности, включающая эту метку, смогут выбирать ее для сайтов и групп.

Подробнее о зависимостях для параметра неуправляемых устройств

Если не настроить зависимую политику условного доступа для SharePoint, как описано в разделе Использование принудительно применяемых ограничений приложения, то указанный вами параметр не будет действовать. Кроме того, он не будет работать, если он менее строгий, чем настроенный параметр на уровне клиента. Если вы настроили параметр на уровне организации для неуправляемых устройств, выберите такой же или более строгий параметр метки

Например, если в клиенте настроен параметр Разрешить только ограниченный веб-доступ, параметр метки, разрешающий полный доступ, не будет действовать, так как он менее строгий. Для этого параметра на уровне клиента выберите параметр метки, блокирующий доступ (более строгий) или ограничивающий доступ (соответствующий параметру клиента).

Поскольку параметры SharePoint можно настроить отдельно от конфигурации метки, в конфигурации меток конфиденциальности отсутствует проверка наличия зависимостей. Эти зависимости можно настраивать после создания и публикации метки и даже после ее применения. Однако если метка уже применена, параметр метки будет действовать только после следующей проверки подлинности пользователя.

Подробнее о зависимостях для параметра контекста проверки подлинности

Для отображения в раскрывающемся списке для выбора контексты проверки подлинности должны быть созданы, настроены и опубликованы в рамках конфигурации условного доступа Microsoft Entra. Дополнительные сведения и инструкции см. в разделе Настройка контекстов проверки подлинности документации по Microsoft Entra условного доступа.

Не все приложения поддерживают контексты проверки подлинности. Если пользователь с неподдерживаемым приложением подключается к сайту, настроенному для контекста проверки подлинности, то для такого пользователя отображается сообщение о запрещенном доступе или запрос на проверку подлинности (при этом попытка проверки подлинности отклоняется). Приложения, поддерживающие контексты проверки подлинности в настоящее время:

Пакет Office в Интернете, в состав которого входит Outlook в Интернете

Microsoft Teams для Windows и macOS (за исключением веб-приложения Teams)

Планировщик (Майкрософт)

Приложения Microsoft 365 для Word, Excel и PowerPoint; минимальные версии:

- Windows: 2103

- macOS: 16.45.1202

- iOS: 2.48.303

- Android: 16.0.13924.10000

Приложения Microsoft 365 для Outlook; минимальные версии:

- Windows: 2103

- macOS: 16.45.1202

- iOS: 4.2109.0

- Android: 4.2025.1

Приложение синхронизации OneDrive, минимальные версии:

- Windows: 21.002

- macOS: 21.002

- iOS: 12.30

- Android: пока не поддерживается

Известные ограничения:

Для приложения синхронизации OneDrive поддержка доступна только для OneDrive, но не для других сайтов.

Следующие функции и приложения могут быть несовместимы с контекстами проверки подлинности, поэтому рекомендуется проверка, чтобы они продолжали работать после успешного доступа пользователя к сайту с помощью контекста проверки подлинности:

- Рабочие процессы, использующие PowerApps или Power Automate

- Сторонние приложения

Настройка параметров типа ссылки по умолчанию для общего доступа к сайту с помощью расширенных параметров PowerShell

Помимо параметров меток для сайтов и групп, которые можно настроить на портале Microsoft Purview или Портал соответствия требованиям Microsoft Purview, можно также настроить тип ссылки общего доступа по умолчанию для сайта. Метки конфиденциальности для документов также можно настроить для типа ссылки по умолчанию для общего доступа к сайту. Эти параметры для предотвращения излишнего общего доступа автоматически выбираются, когда пользователь нажимает кнопку Поделиться в приложениях Office.

Дополнительные сведения и инструкции см. в статье Использование меток конфиденциальности для настройки типа ссылки для общего доступа по умолчанию для сайтов и документов в SharePoint и OneDrive.

Настройка разрешений общего доступа к сайту с помощью расширенных параметров PowerShell

Другим дополнительным параметром PowerShell, который можно настроить для применения метки конфиденциальности к сайту SharePoint, является MembersCanShare. Этот параметр является эквивалентной конфигурацией, которую можно задать в Центре > администрирования SharePoint Разрешения сайта Общий> доступ >к сайтуИзменить способ предоставления участникам общего доступа>.

Существует три возможности с эквивалентными значениями для дополнительных параметров PowerShell MembersCanShare:

| Из центра администрирования SharePoint | Эквивалентное значение PowerShell для MembersCanShare |

|---|---|

| Владельцы и участники сайта могут совместно использовать файлы, папки и сайт. Люди с разрешениями на изменение может совместно использовать файлы и папки. | MemberShareAll |

| Владельцы и участники, а также люди с разрешениями на редактирование могут предоставлять общий доступ к файлам и папкам, но только владельцы могут предоставлять общий доступ к сайту. | MemberShareFileAndFolder |

| Только владельцы сайта могут предоставлять общий доступ к файлам, папкам и сайту. | MemberShareNone |

Дополнительные сведения об этих параметрах конфигурации см. в статье "Изменение способа совместного использования участников в документации"сообщества SharePoint.

Пример, где GUID метки конфиденциальности — 8faca7b8-8d20-48a3-8ea2-0f96310a848e :

Set-Label -Identity 8faca7b8-8d20-48a3-8ea2-0f96310a848e -AdvancedSettings @{MembersCanShare="MemberShareNone"}

Дополнительные сведения об указании дополнительных параметров PowerShell см. в разделе "Советы PowerShell по указанию дополнительных параметров".

Управление метками конфиденциальности

При создании, изменении и удалении меток конфиденциальности, настроенных для сайтов и групп, используйте приведенные ниже рекомендации.

Создание и публикация меток, настроенных для сайтов и групп

Используйте следующие рекомендации, чтобы опубликовать метку для пользователей, если метка настроена для параметров сайта и группы:

После создания и настройки метки конфиденциальности добавьте эту метку в политику меток, которая применяется только к нескольким тестовым пользователям.

Подождите, пока изменение не будет реплицировано.

- Новая метка. Подождите по крайней мере один час, если настроенные параметры не включают элементы управления общим каналом Teams. В этом случае подождите не менее 24 часов.

- Существующая метка: подождите не менее 24 часов.

Дополнительные сведения о периодах времени для меток см. в разделе Когда ожидать вступления в силу новых меток и изменений.

После этого периода ожидания используйте одну из тестовых учетных записей пользователей для создания команды, группы Microsoft 365 или сайта SharePoint с меткой, созданной на шаге 1.

Если в ходе этой операции создания не возникают ошибки, можно безопасно опубликовать метку для всех пользователей в клиенте.

Изменение опубликованных меток, настроенных для сайтов и групп

Рекомендуется не изменять параметры сайта и группы для метки конфиденциальности после ее применения к командам, группам или сайтам. В этом случае не забудьте подождать не менее 24 часов, пока изменения не будут реплицированы во все контейнеры, к которым применена метка.

Кроме того, если изменения затрагивают параметр Доступ внешних пользователей:

Новый параметр применяется к новым пользователям, но не применяется к существующим пользователям. Например, если ранее был выбран этот параметр, в результате чего гостевые пользователи получали доступ к сайту, эти гостевые пользователи по-прежнему смогут получать доступ к сайту после очистки этого параметра в конфигурации метки.

Параметры конфиденциальности для свойств группы hiddenMembership и roleEnabled не обновляются.

Удаление опубликованных наклеек, настроенных для сайтов и групп

Если удалить метку чувствительности с включенными настройками сайта и группы, а эта метка включена в одну или несколько политик меток, в результате могут возникнуть ошибки при создании новых команд, групп и сайтов. Чтобы избежать этой ситуации, используйте следующее руководство:

Удалите метку конфиденциальности из всех политик меток, содержащих ее.

Подождите по крайней мере один час.

После этого периода ожидания попробуйте создать команду, группу или сайт и убедитесь, что метка больше не отображается.

Если метка конфиденциальности не отображается, теперь ее можно безопасно удалить ее.

Применение меток конфиденциальности к контейнерам

Теперь вы готовы к применению одной или нескольких меток конфиденциальности к следующим контейнерам:

- Группа Microsoft 365 в Microsoft Entra ID

- Сайт команды Microsoft Teams

- Группа Microsoft 365 в Outlook в Интернете

- Сайт SharePoint

При необходимости можно использовать PowerShell для применения метки конфиденциальности к нескольким сайтам.

Применение меток конфиденциальности к группам Microsoft 365

Теперь вы можете применить метки или метку конфиденциальности к группам Microsoft 365. Вернитесь к документации по Microsoft Entra для получения инструкций:

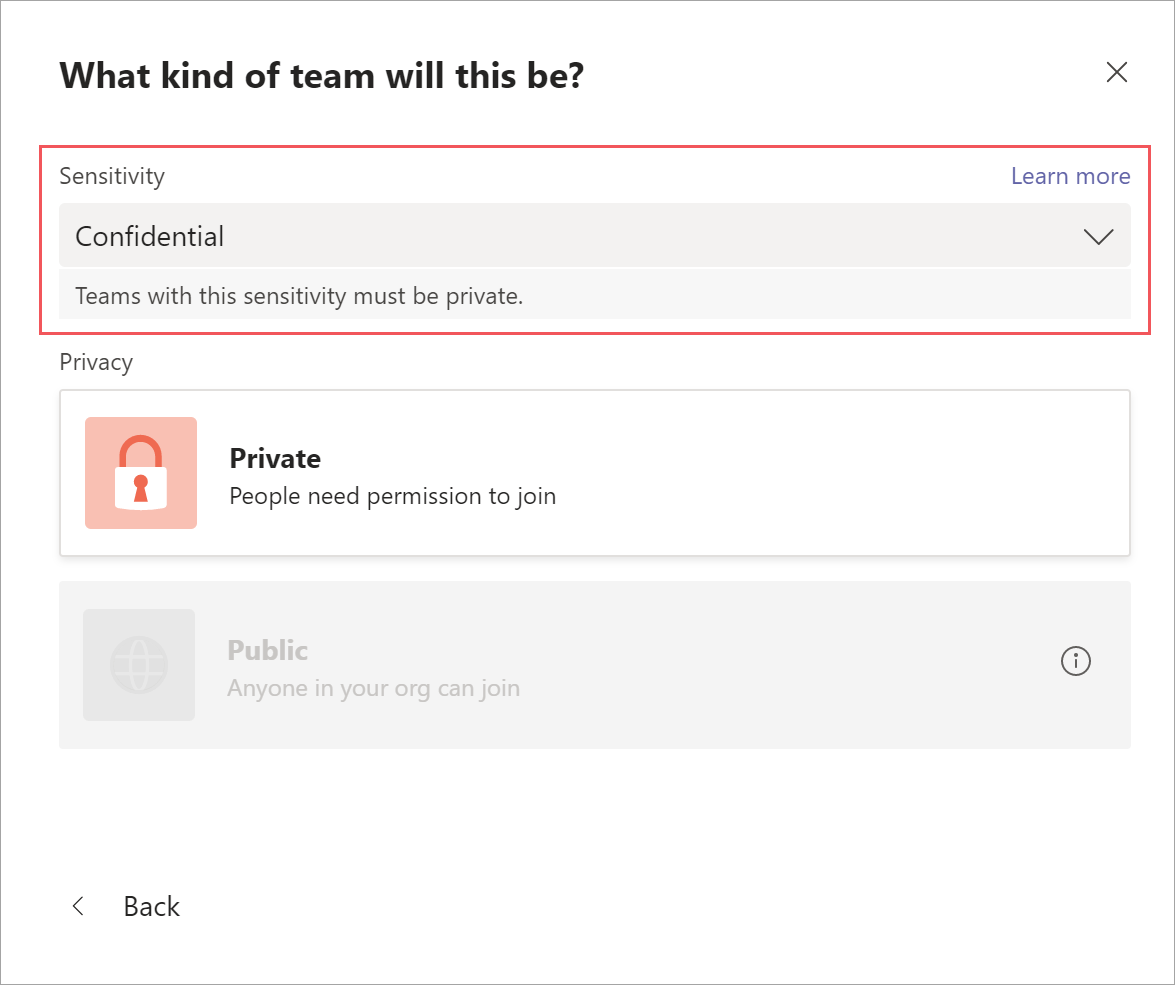

Применение метки конфиденциальности к новой команде

Пользователи могут выбирать метки конфиденциальности при создании новых команд в Microsoft Teams. При выборе метки в раскрывающемся списке Чувствительность параметр конфиденциальности может измениться, чтобы отразить конфигурацию метки. В зависимости от параметра доступа внешних пользователей, выбранного для метки, пользователи могут или не могут добавлять в команду людей из-за пределов организации.

Дополнительные сведения о метках конфиденциальности для Teams

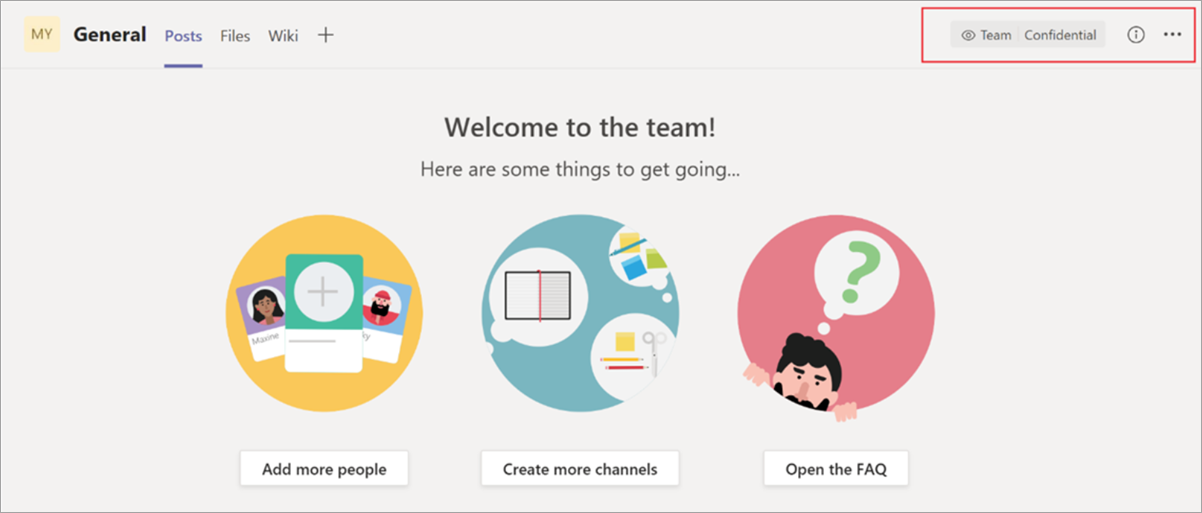

После создания команды метка конфиденциальности отображается в правом верхнем углу всех каналов.

Служба автоматически применяет такую же метку конфиденциальности к группе Microsoft 365 и подключенному сайту команды SharePoint.

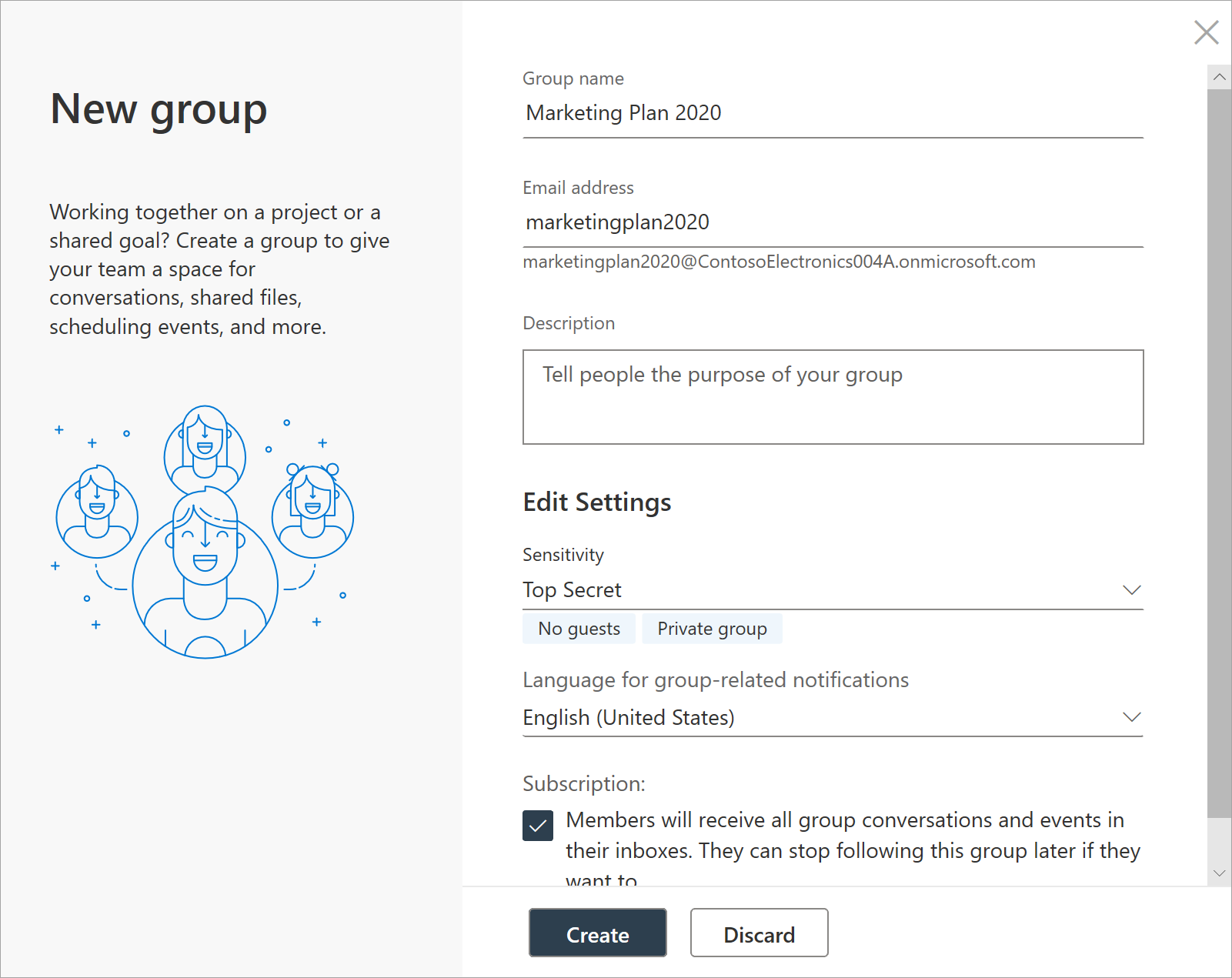

Применение метки конфиденциальности к новой группе в Outlook в Интернете

В Outlook в Интернете при создании группы можно выбрать или изменить параметр Конфиденциальность для опубликованных меток:

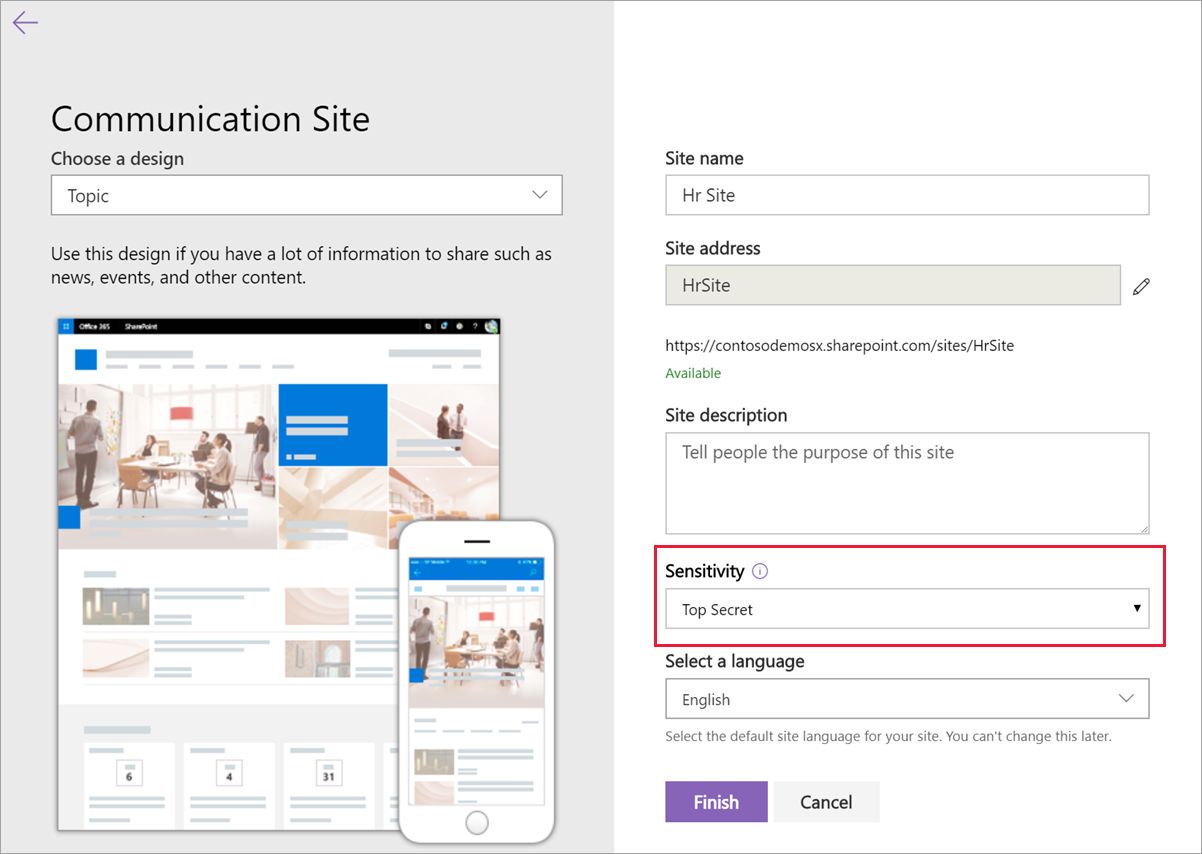

Применение метки конфиденциальности к новому сайту

Администраторы и конечные пользователи могут выбирать метки чувствительности при создании современных сайтов групп и сайтов связи и расширять дополнительные параметры:

В раскрывающемся списке отображаются имена меток для выбора, а значок справки отображает все имена меток с их подсказкой, которая может помочь пользователям определить правильную метку для применения.

Когда метка применяется, и пользователи переходят на сайт, они видят название метки и применяемые политики. Например, этот сайт был помечен как конфиденциальный, а для параметра конфиденциальности установлено значение Личное:

Использование PowerShell для применения метки конфиденциальности к нескольким сайтам

Для применения метки конфиденциальности к нескольким сайтам можно использовать командлеты Set-SPOSite и Set-SPOTenant с параметром SensitivityLabel из текущей командной консоли SharePoint Online. Для замены существующей метки можно использовать ту же процедуру. Это касается любых семейств веб-сайтов SharePoint и сайтов OneDrive.

Убедитесь, что используется командная консоль SharePoint Online версии 16.0.19418.12000 или более поздней.

Откройте сеанс PowerShell с параметром Запуск от имени администратора.

Если вы не знаете GUID своей метки: подключитесь к Безопасности и соответствию требованиям PowerShell и получите список меток конфиденциальности и их GUID.

Get-Label |ft Name, GuidТеперь подключитесь к Exchange Online PowerShell и сохраните GUID метки в качестве переменной. Например:

$Id = [GUID]("e48058ea-98e8-4940-8db0-ba1310fd955e")Создайте новую переменную, идентифицирующую несколько сайтов, обладающих общей идентификационной строкой в URL-адресах. Пример.

$sites = Get-SPOSite -IncludePersonalSite $true -Limit all -Filter "Url -like 'documents"Выполните следующую команду для применения метки к этим сайтам. С помощью наших примеров:

$sites | ForEach-Object {Set-SPOTenant $_.url -SensitivityLabel $Id}

Эта серия команд позволяет пометить несколько сайтов клиента одинаковой меткой конфиденциальности, поэтому следует использовать командлет Set-SPOTenant, а не командлет Set-SPOSite, применяемый для конфигурации индивидуальных сайтов. Командлет Set-SPOSite можно использовать, когда для определенных сайтов требуется применить разные метки. В этом случае для каждого из сайтов необходимо повторить следующую команду: Set-SPOSite -Identity <URL> -SensitivityLabel "<labelguid>"

Просмотр и управление метками конфиденциальности в Центре администрирования SharePoint

Для просмотра, сортировки и поиска примененных меток конфиденциальности используйте активные сайты в новом Центре администрирования SharePoint. Возможно, сначала потребуется добавить столбец Конфиденциальность:

Дополнительные сведения об управлении сайтами на странице "Активные сайты" и сведения о добавлении столбцов см. в статье Управление сайтами в новом Центре администрирования SharePoint.

На этой странице также можно изменить и применить метку:

Выберите имя сайта, чтобы открыть панель сведений.

Перейдите на вкладку Политики, выберите Изменить для параметра Конфиденциальность.

В области Изменение параметра конфиденциальности выберите метку конфиденциальности, которую нужно применить к сайту. В отличие от пользовательских приложений, где метки конфиденциальности можно назначить определенным пользователям, в Центре администрирования отображаются все метки контейнеров для вашего клиента. Выбрав метку конфиденциальности, нажмите кнопку Сохранить.

Поддержка меток конфиденциальности

При использовании центров администрирования, поддерживающих метки конфиденциальности, за исключением Центр администрирования Microsoft Entra, отображаются все метки конфиденциальности для клиента. Для сравнения: приложения и службы пользователей, фильтрующие метки конфиденциальности в соответствии с политиками публикации, могут отображать лишь подмножество этих меток. Центр администрирования Microsoft Entra также фильтрует метки в соответствии с политиками публикации.

Следующие приложения и службы поддерживают метки конфиденциальности, настроенные для параметров сайтов и групп:

Центры администрирования:

- Центр администрирования SharePoint

- Центр администрирования Teams

- Центр администрирования Microsoft 365

- Портал Microsoft Purview

- Портал соответствия требованиям Microsoft Purview

Пользовательские приложения и службы:

- SharePoint

- Teams

- Outlook в Интернете и для Windows, macOS, iOS и Android

- Forms

- Stream

- Планировщик

Следующие приложения и службы в настоящее время не поддерживают метки конфиденциальности, настроенные для параметров сайтов и групп:

Центры администрирования:

- Центр администрирования Exchange

Пользовательские приложения и службы:

- Dynamics 365

- Viva Engage

- Project

- Power BI

- Портал "Мои приложения"

Классическая классификация групп Microsoft Entra

После включения меток конфиденциальности для контейнеров классификации групп из Microsoft Entra ID больше не поддерживаются Microsoft 365 и не будут отображаться на сайтах, поддерживающих метки конфиденциальности. Однако вы можете преобразовать свои старые классификации в метки конфиденциальности.

В качестве примера использования старой классификации групп для SharePoint см. статью Классификация "современных" сайтов SharePoint.

Эти классификации были настроены с помощью Microsoft Graph PowerShell или библиотеки PnP Core и определения значений ClassificationList для параметра.

($setting["ClassificationList"])

Чтобы преобразовать старые классификации для использования меток конфиденциальности, выполните одно из следующих действий:

Используйте существующие метки. Укажите нужные параметры меток для сайтов и групп, изменив опубликованные метки конфиденциальности.

Создайте новые метки. Укажите нужные параметры меток для сайтов и групп, создав и опубликовав новые метки конфиденциальности с такими же именами, как в существующих классификациях.

Затем:

Используйте PowerShell, чтобы применить метки конфиденциальности к существующим группам Microsoft 365 и сайтам SharePoint с помощью сопоставления имен. Соответствующие инструкции см. в следующем разделе.

Удалите старые классификации из существующих групп и сайтов.

Хотя вы не можете запретить пользователям создавать группы в приложениях и службах, которые пока не поддерживают метки конфиденциальности, вы можете запустить повторяющийся скрипт PowerShell для поиска новых групп, созданных пользователями со старыми классификациями, и их преобразования для использования меток конфиденциальности.

Сведения об управлении сосуществованием меток конфиденциальности и Microsoft Entra классификаций для сайтов и групп см. в разделе Microsoft Entra классификации и меток конфиденциальности для групп Microsoft 365.

Преобразование классификаций для групп Microsoft 365 в метки конфиденциальности с помощью PowerShell

Сначала подключитесь к Безопасности и соответствию требованиям PowerShell.

Например, в сеансе PowerShell, который вы запускаете как администратор, войдите в систему с помощью учетной записи глобального администратора.

Получите список меток конфиденциальности с их GUID с помощью командлета Get-Label.

Get-Label |ft Name, GuidЗапишите GUID для меток конфиденциальности, которые нужно применить к группам Microsoft 365.

Теперь подключитесь к Exchange Online PowerShell в отдельном окне Windows PowerShell.

Используйте следующую команду в качестве примера, чтобы получить список групп, использующих в настоящее время классификацию General (Общее).

$Groups= Get-UnifiedGroup | Where {$_.classification -eq "General"}Для каждой группы добавьте GUID новой метки конфиденциальности. Например,

foreach ($g in $groups) {Set-UnifiedGroup -Identity $g.Identity -SensitivityLabelId "457fa763-7c59-461c-b402-ad1ac6b703cc"}Повторите действия 5 и 6 для остальных категорий групп.

Аудит действий с метками конфиденциальности

Важно!

Если используется разделение меток с помощью только одной области Группы и сайты для меток, защищающих контейнеры: поскольку генерируется событие аудита Обнаружено несоответствие конфиденциальности документа с электронным письмом, как описано в этом разделе, попробуйте разместить эти метки перед метками с областью Элементы.

Если пользователь отправляет документ на сайт, защищенный с помощью метки конфиденциальности, и метка конфиденциальности документа имеет более высокий приоритет, чем метка конфиденциальности, примененная к сайту, это действие не блокируется. Например, вы применили метку Общее к сайту SharePoint, а другой пользователь отправляет на этот сайт документ с меткой Конфиденциально. Так как метка конфиденциальности с более высоким приоритетом определяет более конфиденциальное содержимое, чем содержимое с меткой меньшего приоритета, эта ситуация может являться проблемой безопасности.

Хотя действие не блокируется, оно подвергается аудиту и по умолчанию автоматически создает письмо для пользователя, отправившего документ, и для администратора сайта. В результате пользователь и администраторы могут определить документы с таким несоответствием приоритетов меток и принять необходимые меры. Например, удалить или переместить отправленный документ с сайта.

Проблема безопасности не возникает, если метка конфиденциальности документа имеет более низкий приоритет, чем метка конфиденциальности, примененная к сайту. Например, документ с меткой Общее отправляется на сайт с меткой Конфиденциально. В этом сценарии событие аудита и письмо не формируются.

Примечание.

Как и для параметра политики, требующего, чтобы пользователи предоставили обоснование для изменения метки на более низкую степень, все подчиненные метки одной той же родительской метки считаются имеющими одинаковый приоритет.

Чтобы найти это событие в журнале аудита, выполните поиск по запросу Обнаружено несоответствие конфиденциальности документа в категории Действия с файлами и страницами.

Автоматически созданное письмо получает тему Обнаружена несовместимая метка конфиденциальности, а текст письма разъясняет несоответствие примененных меток и содержит ссылку на отправленный документ и сайт. Он также содержит строку для собственной внутренней документации: HelpLink : Руководство по устранению неполадок. Необходимо настроить гиперссылку для руководства по устранению неполадок с помощью командлета Set-SPOTenant с параметром LabelMismatchEmailHelpLink . Например:

Set-SPOTenant –LabelMismatchEmailHelpLink "https://support.contoso.com"

В сообщении электронной почты также есть ссылка на документацию Майкрософт, которая предоставляет пользователям основные сведения для изменения метки конфиденциальности: Применение меток конфиденциальности к файлам и электронной почте в Office

За исключением внутреннего URL-адреса, который необходимо указать, эти автоматические сообщения электронной почты нельзя настроить. Однако вы можете запретить их отправку при использовании следующей команды PowerShell из Set-SPOTenant:

Set-SPOTenant -BlockSendLabelMismatchEmail $True

Когда кто-нибудь добавляет или удаляет метку конфиденциальности на сайте или в группе, такие действия также подвергаются аудиту, но без автоматического создания письма.

Все эти события аудита можно найти в разделе Действия меток конфиденциальности документации по действиям журнала аудита.

Отключение меток конфиденциальности для контейнеров

Можно отключить метки конфиденциальности для Microsoft Teams, групп Microsoft 365 и сайтов SharePoint, выполнив те же инструкции из раздела Включение поддержки меток конфиденциальности в PowerShell. Чтобы отключить эту функцию, на шаге 5 укажите $setting["EnableMIPLabels"] = "False".

После выполнения этого действия все настройки станут недоступными для групп и сайтов при создании или изменении меток конфиденциальности, а также изменяется свойство, используемое контейнерами для конфигурации. Включение меток конфиденциальности для Microsoft Teams, групп Microsoft 365 и сайтов SharePoint переключает свойство, используемое с Классификации (используется для классификации групп Microsoft Entra), на Конфиденциальность. При отключении меток конфиденциальности для контейнеров свойство "Конфиденциальность" игнорируется, снова используется свойство "Классификация".

Это означает, что все параметры меток сайтов и групп, примененных ранее к контейнерам, не будут принудительно применяться; метки не будут отображаться для контейнеров.

Если к этим контейнерам применяются Microsoft Entra значения классификации, контейнеры отменить изменения снова использовать классификации. Обратите внимание, что у всех новых сайтов и групп, созданных после включения этой функции, не будет отображаться метка и не будет классификации. Теперь можно применять значения классификации для этих контейнеров и для всех новых контейнеров. Дополнительные сведения см. в статьях Классификация "современных" сайтов SharePoint и Создание классификаций для групп Office в вашей организации.

Дополнительные ресурсы

Дополнительные сведения об управлении сайтами, подключенными к Teams, и сайтами каналов см. в статье Управление сайтами, подключенными к Teams, и сайтами каналов.

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по