Общие сведения о схеме расширенной охоты на угрозы

Примечание.

Хотите испытать Microsoft Defender XDR? Узнайте больше о том, как оценивать и пилотно Microsoft Defender XDR.

Область применения:

- Microsoft Defender XDR

Важно!

Некоторые сведения относятся к предварительным выпускам продуктов, которые могут быть существенно изменены до коммерческого выпуска. Корпорация Майкрософт не дает никаких гарантий, явных или подразумеваемых, относительно предоставленных здесь сведений.

Расширенная схема охоты состоит из нескольких таблиц, которые предоставляют сведения о событиях или сведения об устройствах, оповещениях, удостоверениях и других типах сущностей. Для эффективного построения запросов, охватывающих несколько таблиц, необходимо понимать, что такое таблицы и столбцы в схеме расширенной охоты на угрозы

Получение сведений о схеме

При создании запросов используйте встроенную ссылку на схему, чтобы быстро получить следующие сведения о каждой таблице в схеме:

- Описание таблиц — тип данных, содержащихся в таблице, и источник этих данных.

- Столбцы — все столбцы в таблице.

- Типы действий — возможные значения в столбце

ActionType, представляющего типы событий, поддерживаемые таблицей. Эти сведения предоставляются только для таблиц, содержащих сведения о событиях. - Пример запроса — примеры запросов, в которые показано, как можно использовать таблицу.

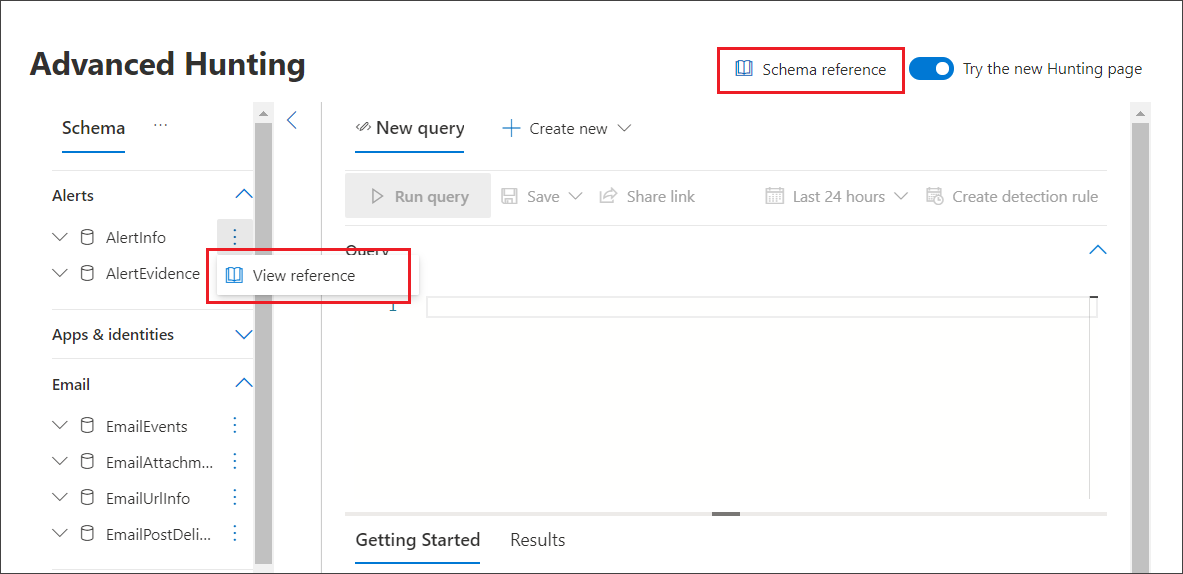

Доступ к справочнику по схеме

Чтобы быстро получить доступ к ссылке на схему, выберите действие Просмотреть ссылку рядом с именем таблицы в представлении схемы. Вы также можете выбрать ссылку на схему , чтобы найти таблицу.

Сведения о таблицах схем

В приведенной ниже ссылке перечислены все таблицы в схеме. Каждое название таблицы содержит ссылку на страницу, описывающую имена столбцов для этой таблицы. Имена таблиц и столбцов также перечислены в Microsoft Defender XDR как часть представления схемы на экране расширенной охоты.

| Имя таблицы | Описание |

|---|---|

| AADSignInEventsBeta | Microsoft Entra интерактивных и неинтерактивных входов |

| AADSpnSignInEventsBeta | Microsoft Entra субъекта-службы и входа с управляемым удостоверением |

| AlertEvidence | Файлы, IP-адреса, URL-адреса, пользователи или устройства, связанные с оповещениями |

| AlertInfo | Оповещения от Microsoft Defender для конечной точки, Microsoft Defender для Office 365, Microsoft Defender for Cloud Apps и Microsoft Defender для удостоверений, включая сведения о серьезности и классификацию угроз |

| BehaviorEntities | Типы данных поведения в Microsoft Defender for Cloud Apps |

| BehaviorInfo | Оповещения от Microsoft Defender for Cloud Apps |

| CloudAppEvents | События, связанные с учетными записями и объектами в Office 365 и других облачных приложениях и службах |

| DeviceEvents | Несколько типов событий, включая события, активируемые элементами управления безопасностью, такими как Microsoft Defender антивирусная программа и защита от эксплойтов |

| DeviceFileCertificateInfo | Сведения о сертификатах подписанных файлов, полученные из событий проверки сертификатов на конечных точках |

| DeviceFileEvents | Создание файла, изменение и другие события файловой системы |

| DeviceImageLoadEvents | События загрузки библиотек DLL |

| DeviceInfo | Сведения о компьютере, в том числе данные об ОС |

| DeviceLogonEvents | Входы и другие события проверки подлинности на устройствах |

| DeviceNetworkEvents | Сетевое подключение и связанные события |

| DeviceNetworkInfo | Свойства сети устройств, включая физические адаптеры, IP-и MAC-адреса, а также подключенные сети и домены. |

| DeviceProcessEvents | Создание процессов и связанных с ними событий |

| DeviceRegistryEvents | Создание и изменение записей реестра |

| DeviceTvmHardwareFirmware | Сведения об оборудовании и встроенном ПО устройств, проверенные управлением уязвимостями Defender |

| DeviceTvmInfoGathering | События оценки управления уязвимостями Defender, включая состояния зоны конфигурации и области атаки |

| DeviceTvmInfoGatheringKB | Метаданные для событий оценки, собранные DeviceTvmInfogathering в таблице |

| DeviceTvmSecureConfigurationAssessment | Управление уязвимостями Microsoft Defender событий оценки, указывающих состояние различных конфигураций безопасности на устройствах |

| DeviceTvmSecureConfigurationAssessmentKB | База знаний о различных конфигурациях безопасности, используемых Управление уязвимостями Microsoft Defender для оценки устройств; включает сопоставления с различными стандартами и тестами производительности |

| DeviceTvmSoftwareEvidenceBeta | Сведения о том, где было обнаружено определенное программное обеспечение на устройстве |

| DeviceTvmSoftwareInventory | Инвентаризация программного обеспечения, установленного на устройствах, включая сведения об их версии и состоянии окончания поддержки |

| DeviceTvmSoftwareVulnerabilities | Уязвимости программного обеспечения, найденные на устройствах, и список доступных обновлений для системы безопасности, которые закрывают каждую уязвимость |

| DeviceTvmSoftwareVulnerabilitiesKB | База знаний уязвимостей, о которых сообщалось в открытых источниках, включая информацию о том, является ли эксплойт общедоступным. |

| EmailAttachmentInfo | Сведения о файлах, вложенных в сообщения электронной почты |

| EmailEvents | События электронной почты Microsoft 365, в том числе события доставки и блокирования электронной почты |

| EmailPostDeliveryEvents | События безопасности, которые происходят после доставки, после того, как Microsoft 365 доставляет сообщения электронной почты в почтовый ящик получателя |

| EmailUrlInfo | Сведения об URL-адресах в сообщениях электронной почты |

| ExposureGraphEdges | Сведения о пограничном графе экспозиции microsoft Security Exposure Management обеспечивают видимость связей между сущностями и ресурсами на графе |

| ExposureGraphNodes | Сведения о графе экспозиции microsoft Security Exposure Management, сведения об организационных сущностях и их свойствах |

| IdentityDirectoryEvents | События, связанные с использованием локального контроллера домена с Active Directory (AD). Эта таблица охватывает диапазон событий, связанных с удостоверениями, и системные события на контроллере домена. |

| IdentityInfo | Сведения об учетной записи из различных источников, включая Microsoft Entra ID |

| IdentityLogonEvents | События проверки подлинности в Active Directory и веб-службах Майкрософт |

| IdentityQueryEvents | Запросы объектов Active Directory, таких как пользователи, группы, устройства и домены |

| UrlClickEvents | Безопасные ссылки щелкают сообщения электронной почты, Teams и приложения Office 365 |

Статьи по теме

- Обзор расширенной охоты

- Изучение языка запросов

- Работа с результатами запросов

- Использование общих запросов

- Охота на различных устройствах, в письмах, приложениях и удостоверениях

- Применение рекомендаций по использованию запросов

Совет

Хотите узнать больше? Engage с сообществом Microsoft Security в нашем техническом сообществе: Microsoft Defender XDR Техническое сообщество.

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по