Быстрый поиск информации о сущности или событии с помощью go hunt

Примечание.

Хотите испытать Microsoft Defender XDR? Узнайте больше о том, как оценивать и пилотно Microsoft Defender XDR.

Область применения:

- Microsoft Defender XDR

С помощью действия go hunt вы можете быстро исследовать события и различные типы сущностей, используя мощные расширенные возможности охоты на основе запросов. Это действие автоматически запускает расширенный запрос охоты для поиска релевантных сведений о выбранном событии или сущности.

Действие go hunt доступно в различных разделах Microsoft Defender XDR. Это действие доступно для просмотра после отображения сведений о событии или сущности. Например, можно использовать параметр go hunt из следующих разделов:

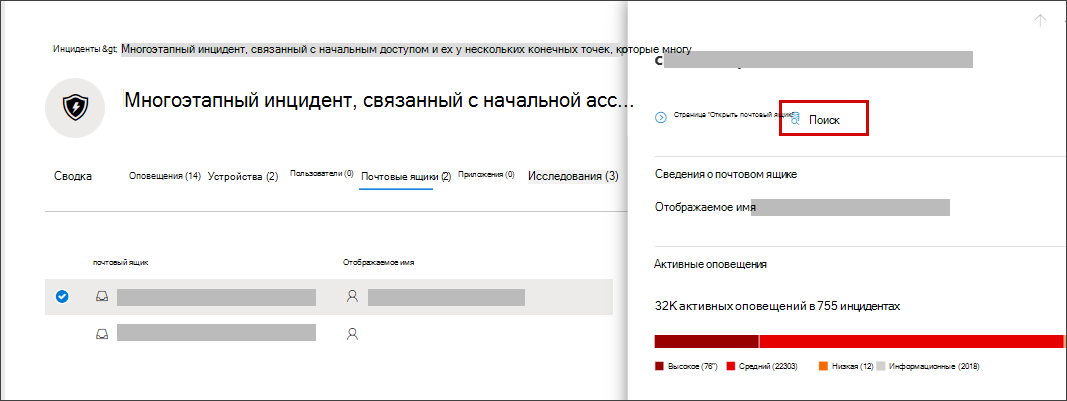

На странице инцидента можно просмотреть сведения о пользователях, устройствах и многих других сущностях, связанных с инцидентом. При выборе сущности вы получаете дополнительные сведения и различные действия, которые можно выполнить с этой сущностью. В приведенном ниже примере выбран почтовый ящик, в котором отображаются сведения о почтовом ящике и возможность поиска дополнительных сведений о почтовом ящике.

На странице инцидента можно также получить доступ к списку сущностей на вкладке Доказательства . Выбор одной из этих сущностей позволяет быстро найти сведения об этой сущности.

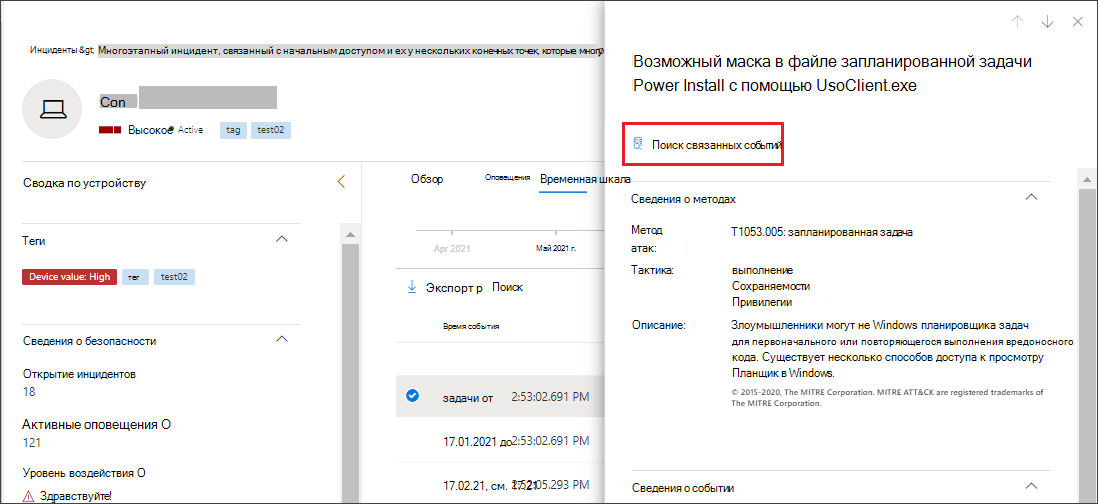

При просмотре временная шкала для устройства можно выбрать событие в временная шкала, чтобы просмотреть дополнительные сведения об этом событии. После выбора события вы получите возможность охотиться на другие важные события в расширенной охоте.

При выборе Команды охоты или Охоты на связанные события выполняются различные запросы в зависимости от того, выбрали ли вы сущность или событие.

Запрос сведений о сущности

Вы можете использовать go hunt для запроса сведений о пользователе, устройстве или любом другом типе сущности; запрос проверяет все соответствующие таблицы схемы на наличие событий, связанных с этой сущностью для возврата сведений. Чтобы результаты были управляемыми, запрос будет следующим:

- диапазон примерно до того же периода времени, что и самое раннее действие за последние 30 дней, включающее сущность

- связанный с инцидентом.

Ниже приведен пример запроса go hunt для устройства:

let selectedTimestamp = datetime(2020-06-02T02:06:47.1167157Z);

let deviceName = "fv-az770.example.com";

let deviceId = "device-guid";

search in (DeviceLogonEvents, DeviceProcessEvents, DeviceNetworkEvents, DeviceFileEvents, DeviceRegistryEvents, DeviceImageLoadEvents, DeviceEvents, DeviceImageLoadEvents, IdentityLogonEvents, IdentityQueryEvents)

Timestamp between ((selectedTimestamp - 1h) .. (selectedTimestamp + 1h))

and DeviceName == deviceName

// or RemoteDeviceName == deviceName

// or DeviceId == deviceId

| take 100

Поддерживаемые типы сущностей

Вы можете использовать параметр Go hunt после выбора любого из следующих типов сущностей:

- Устройства

- кластеры Email

- Сообщения электронной почты

- Файлы

- Группы

- IP-адреса

- Почтовые ящики

- Пользователи

- URL-адреса

Запрос сведений о событии

При использовании go hunt для запроса сведений о событии временная шкала запрос проверяет все соответствующие таблицы схем на наличие других событий во время выбранного события. Например, следующий запрос перечисляет события в различных таблицах схем, которые произошли примерно за один и тот же период времени на одном устройстве:

// List relevant events 30 minutes before and after selected LogonAttempted event

let selectedEventTimestamp = datetime(2020-06-04T01:29:09.2496688Z);

search in (DeviceFileEvents, DeviceProcessEvents, DeviceEvents, DeviceRegistryEvents, DeviceNetworkEvents, DeviceImageLoadEvents, DeviceLogonEvents)

Timestamp between ((selectedEventTimestamp - 30m) .. (selectedEventTimestamp + 30m))

and DeviceId == "079ecf9c5798d249128817619606c1c47369eb3e"

| sort by Timestamp desc

| extend Relevance = iff(Timestamp == selectedEventTimestamp, "Selected event", iff(Timestamp < selectedEventTimestamp, "Earlier event", "Later event"))

| project-reorder Relevance

Настройка запроса

Имея некоторые знания языка запросов, вы можете настроить запрос в соответствии с вашими предпочтениями. Например, можно настроить эту строку, которая определяет размер временного окна:

Timestamp between ((selectedTimestamp - 1h) .. (selectedTimestamp + 1h))

Помимо изменения запроса, чтобы получить более релевантные результаты, вы также можете:

Примечание.

Некоторые таблицы в этой статье могут быть недоступны в Microsoft Defender для конечной точки. Включите Microsoft Defender XDR для поиска угроз с помощью дополнительных источников данных. Вы можете переместить расширенные рабочие процессы охоты с Microsoft Defender для конечной точки на Microsoft Defender XDR, выполнив действия, описанные в разделе Миграция расширенных запросов охоты из Microsoft Defender для конечной точки.

Статьи по теме

- Обзор расширенной охоты

- Изучение языка запросов

- Работа с результатами запросов

- Правила настраиваемого обнаружения

Совет

Хотите узнать больше? Engage с сообществом Microsoft Security в нашем техническом сообществе: Microsoft Defender XDR Техническое сообщество.

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе: https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по