Обзор Microsoft Defender для Office 365

Совет

Знаете ли вы, что можете бесплатно опробовать функции в Microsoft Defender XDR для Office 365 плана 2? Используйте 90-дневную пробную версию Defender для Office 365 в центре пробных версий портала Microsoft Defender. Сведения о том, кто может зарегистрироваться и условия пробной версии , см. здесь.

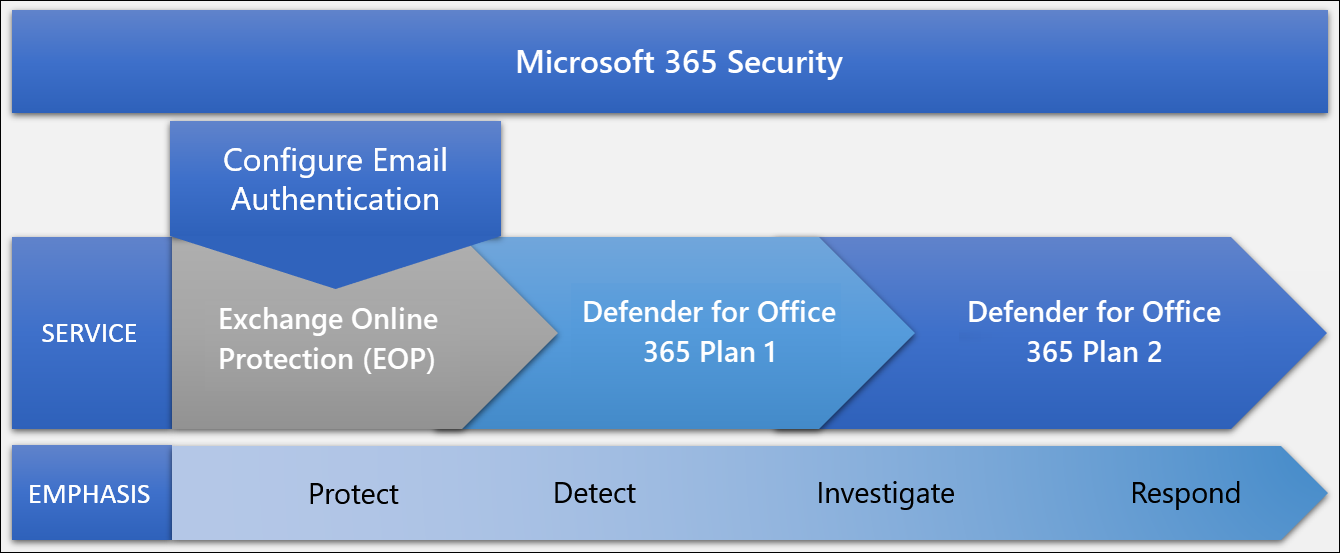

Microsoft Defender для Office 365 — это простая интеграция с подписками Microsoft 365, которая защищает от угроз в электронной почте, ссылках (URLS), вложениях файлов и средствах совместной работы. В этой статье описывается лестница защиты в организациях Microsoft 365. Лестница защиты начинается с Exchange Online Protection (EOP) и продолжается до Defender для Office 365, которая включает в себя Defender для Office 365 план 1 и Defender для Office 365 план 2.

Эта статья предназначена для сотрудников По обеспечению безопасности (SecOps), администраторов в Microsoft 365 или лиц, ответственных за принятие решений, которые хотят узнать больше о Defender для Office 365.

Совет

Если вы используете Outlook.com, Microsoft 365 для семьи или Microsoft 365 персональный и вам нужны сведения о безопасных ссылках или расширенном сканировании вложений, см. раздел Расширенная Outlook.com безопасность для подписчиков Microsoft 365.

Если вы не знакомы с подпиской Microsoft 365 и хотите узнать о своих лицензиях перед началом работы, перейдите на страницу Ваши продукты в Центр администрирования Microsoft 365 по адресу https://admin.microsoft.com/Adminportal/Home#/subscriptions.

Все подписки Microsoft 365 включают встроенные функции безопасности и защиты. Цели и доступные действия этих функций различаются. В Microsoft 365 существует три main службы безопасности (или продукты):

- Exchange Online Protection (EOP): входит в любую подписку, включающую Exchange Online почтовые ящики. Также доступна в виде автономной подписки для защиты локальных сред электронной почты.

- Defender для Office 365 365, план 1: входит в некоторые подписки Microsoft 365 с Exchange Online почтовыми ящиками, предназначенными для малого и среднего бизнеса (например, Microsoft 365 бизнес премиум).

- Defender для Office 365 365, план 2. Входит в некоторые подписки Microsoft 365 с Exchange Online почтовыми ящиками, предназначенными для корпоративных организаций (например, Microsoft 365 E5, Microsoft 365 A5 и Microsoft 365 GCC G5).

Defender для Office 365 всегда включает EOP. Defender для Office 365 также доступна в виде подписки на надстройку для многих подписок Microsoft 365 с Exchange Online почтовыми ящиками.

Defender для Office 365 план 1 содержит подмножество функций, доступных в плане 2. Defender для Office 365 план 2 содержит множество функций, недоступных в плане 1.

Совет

Сведения о подписках, содержащих Defender для Office 365, см. в статье Сравнение бизнес-планов Microsoft 365 и сравнение планов Microsoft 365 корпоративный.

Используйте следующую исчерпывающую ссылку, чтобы определить, включены ли лицензии Defender для Office 365 плана 1 или плана 2 в подписку Microsoft 365: Названия продуктов и идентификаторы плана обслуживания для лицензирования.

Используйте следующее интерактивное руководство, чтобы узнать, как Defender для Office 365 может защитить вашу организацию: Защита организации с помощью Microsoft Defender для Office 365.

Используйте эту страницу для сравнения планов и приобретения Defender для Office 365.

EOP и Defender для Office 365 можно свести к следующему описанию:

- EOP предотвращает широкомасштабные атаки электронной почты на основе томов.

- Defender для Office 365 план 1 защищает электронную почту и функции совместной работы от вредоносных программ нулевого дня, фишинга и компрометации бизнес-почты (BEC).

- Defender для Office 365 план 2 добавляет симуляцию фишинга, исследование после нарушения безопасности, охоту и реагирование, а также автоматизацию.

Однако можно также подумать об архитектуре EOP и Defender для Office 365 как о накопительных уровнях безопасности, где каждый уровень имеет разный акцент на безопасность. Эта архитектура показана на следующей схеме:

EOP и Defender для Office 365 способны защищать, обнаруживать, исследовать угрозы и реагировать на них. Но по мере продвижения по лестнице защиты доступные функции и автоматизация увеличиваются.

Независимо от того, используете ли вы только домен onmicrosoft.com или личные домены для электронной почты в Microsoft 365, важно настроить проверку подлинности электронной почты для используемых и неиспользуемых доменов. Записи SPF, DKIM и DMARC в DNS позволяют Microsoft 365 более точно защищаться от спуфингов. Дополнительные сведения см. в статье Поверка подлинности электронной почты в Microsoft 365.

Лестница безопасности Microsoft 365 от EOP до Defender для Office 365

Может быть трудно определить преимущества Defender для Office 365 по сравнению с EOP. В следующих подразделах описываются возможности каждого продукта с помощью следующих акцентов безопасности:

- Предотвращение и обнаружение угроз.

- Исследование угроз.

- Реагирование на угрозы.

Возможности EOP

Возможности EOP приведены в следующей таблице:

| Предотвращение/Обнаружение | Исследование | Реагирование |

|---|---|---|

|

|

* Связанные политики защиты доступны в политиках по умолчанию, пользовательских политиках и стандартных и строгих предустановленных политиках безопасности. Сведения о том, какой метод следует использовать, см. в статье Определение стратегии политики защиты.

Дополнительные сведения об EOP см. в разделе общие сведения о Exchange Online Protection.

Возможности Defender для Office 365 (план 1)

Defender для Office 365 план 1 расширяет возможности по предотвращению и обнаружению EOP.

Дополнительные функции, которые вы получаете в Defender для Office 365 план 1 поверх EOP, описаны в следующей таблице:

| Предотвращение/Обнаружение | Исследование | Реагирование |

|---|---|---|

|

|

|

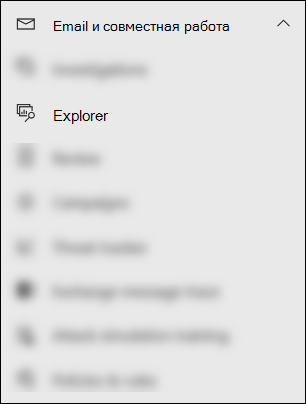

*Наличие Email &>обнаружения в режиме реального времени на портале Microsoft Defender — это быстрый способ отличить Defender для Office 365 плана 1 и плана 2.

Возможности Defender для Office 365 плана 2

Defender для Office 365 план 2 расширяет возможности исследования и реагирования в плане 1 и EOP, включая добавление автоматизации.

Дополнительные функции, доступные в Defender для Office 365 плане 2 поверх Defender для Office 365 плана 1 и EOP, описаны в следующей таблице:

| Предотвращение/Обнаружение | Исследование | Реагирование |

|---|---|---|

|

*Наличие Email & совместной работы>Обозреватель на портале Microsoft Defender — это быстрый способ отличить Defender для Office 365 план 2 и план 1.

Defender для Office 365 план 1 и план 2 памятка

В этом кратком справочнике приводятся сведения о различных возможностях Defender для Office 365 плана 1 и плана 2, которые не включены в EOP.

| Defender для Office 365 (план 1) | Defender для Office 365 (план 2) |

|---|---|

Возможности предотвращения и обнаружения:

Изучение возможностей и реагирования на них: |

Все возможности Defender для Office 365 плана 1 --- плюс --- Возможности предотвращения и обнаружения: Изучение возможностей и реагирования на них: |

- Дополнительные сведения см. в разделе Доступность компонентов в Defender для Office 365 планах.

- Безопасные документы доступны пользователям с лицензиями Microsoft 365 A5 или Безопасность Microsoft 365 E5 (не включенными в планы Defender для Office 365).

- Если текущая подписка не включает Defender для Office 365 план 2, вы можете попробовать Defender для Office 365 бесплатно в течение 90 дней. Или обратитесь в отдел продаж, чтобы начать пробную версию.

- клиенты Defender для Office 365 P2 имеют доступ к интеграции Microsoft Defender XDR для эффективного обнаружения инцидентов и оповещений, проверки и реагирования на них.

Куда перейти дальше

Начало работы с Microsoft Defender для Office 365

Руководство по операциям с безопасностью Microsoft Defender для Office 365

Миграция со сторонней службы защиты или устройства на Microsoft Defender для Office 365

Новые возможности Microsoft Defender для Office 365

В стратегии развития Microsoft 365 описаны новые функции, которые добавляются в Defender для Office 365.

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по