Настройка проверки подлинности пользователей с помощью Microsoft Entra ID

Внимание

Возможности и функции Power Virtual Agents теперь являются частью Microsoft Copilot Studio после значительных инвестиций в генеративный искусственный интеллект и расширенную интеграцию с Microsoft Copilot.

Некоторые статьи и снимки экрана могут ссылаться на Power Virtual Agents, пока мы обновляем документацию и учебные материалы.

Добавление аутентификации в помощника позволяет пользователям входить в систему, предоставляя вашему помощнику доступ к ограниченному ресурсу или информации.

В этой статье описано, как настроить Microsoft Entra ID в качестве поставщика услуг. Чтобы узнать о других поставщиках услуг и аутентификации пользователей в целом, см. раздел Настройка проверки подлинности пользователей.

Если у вас есть права администратора клиента, вы можете настроить разрешения API. В противном случае, вам придется попросить администратора клиента сделать это за вас.

Предварительные условия

Вы выполняете первые несколько шагов на портале Azure, а последние два шага — в Copilot Studio.

Создание регистрации приложения

Войдите на портал Azure, используя учетную запись администратора в том же клиенте, что и ваш помощник.

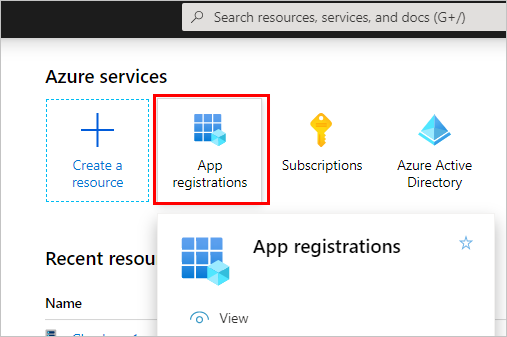

Перейдите к регистрациям приложений, либо выбрав значок, либо выполнив поиск в верхней панели поиска.

Введите Создать регистрацию и введите имя для регистрации.

Может быть полезно позднее использовать имя вашего помощника. Например, если ваш помощник называется «Справка по продажам Contoso», вы можете назвать регистрацию приложения «ContosoSalesReg».

В разделе Поддерживаемые типы учетных записей выберите Учетные записи в каталоге организации (любой каталог Microsoft Entra ID — с несколькими клиентами) и личные учетные записи Microsoft (например, Skype, Xbox).

Пока оставьте раздел URI перенаправления пустым. Введете эту информацию на следующих шагах.

Выберите Зарегистрировать.

После того как регистрация будет завершена, перейдите к пункту Обзор.

Скопируйте Идентификатор приложения (клиента) и вставьте его во временный файл. Он понадобится вам на более поздних стадиях.

Добавление URL-адреса перенаправления

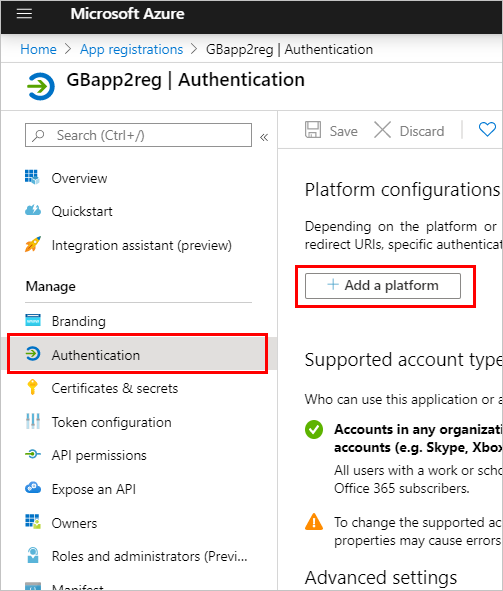

Перейдите к пункту Аутентификация, затем выберите Добавить платформу.

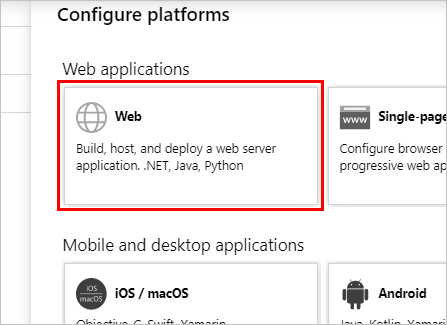

В Конфигурации платформы выберите Добавить платформу, затем выберите Интернет.

В разделе URI перенаправления введите

https://token.botframework.com/.auth/web/redirectиhttps://europe.token.botframework.com/.auth/web/redirect.

Заметка

Панель конфигурации аутентификации в Copilot Studio может отображать следующий URL-адрес перенаправления: https://unitedstates.token.botframework.com/.auth/web/redirect. Использование этого URL-адреса приводит к сбою аутентификации; вместо этого используйте URI.

В разделе Потоки неявного предоставления и гибридные потоки включите оба маркера Маркеры доступа (используются для неявных потоков) и Маркеры идентификаторов (используемые для неявных и гибридных потоков).

Выберите Настроить.

Создать секрет клиента

Перейдите к пункту Сертификаты и секреты.

В разделе Секреты клиента выберите Создать секрет клиента.

(Необязательно) Введите описание. Предоставляется, если оставить поле пустым.

Выберите период истечения срока действия. Выберите самый короткий период, соответствующий сроку службы вашего помощника.

Выберите Добавить, чтобы создать секрет.

Сохраните Значение секрета в надежном временном файле. Он понадобится вам при настройке аутентификации вашего помощника позднее.

Совет

Не покидайте страницу, пока не скопируете значение секрета клиента. Если вы это сделаете, значение будет замаскировано, и вам придется создать новый секрет клиента.

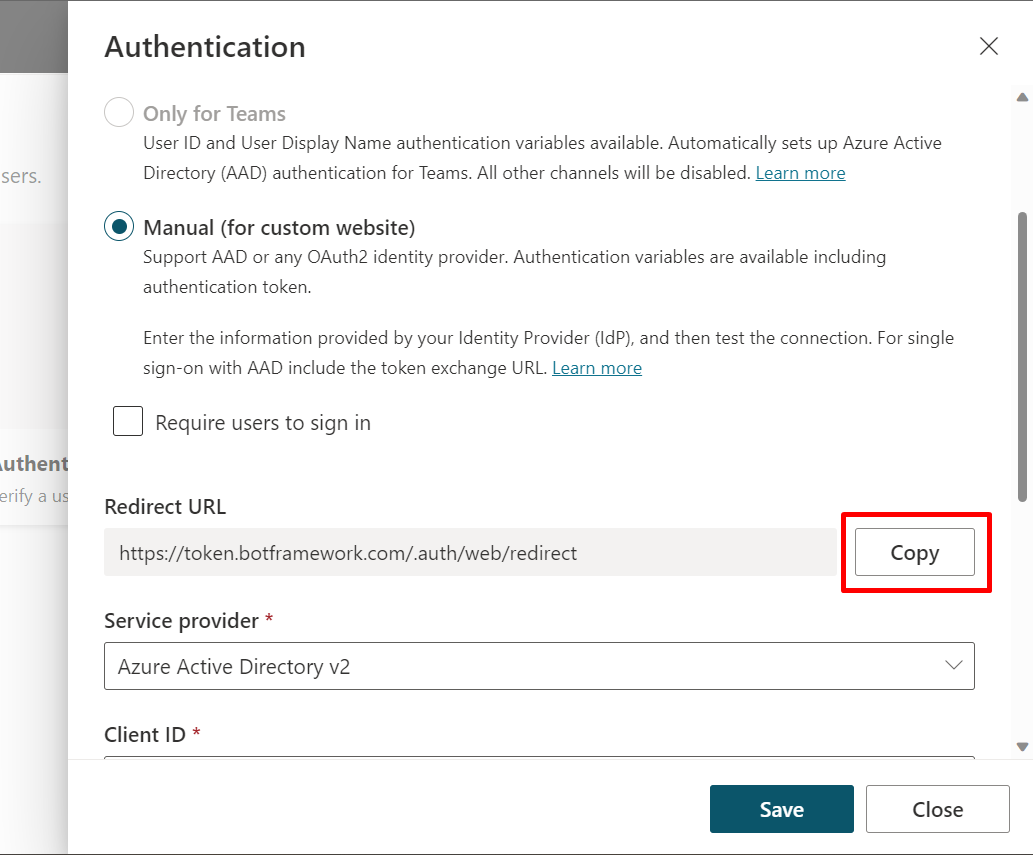

Настройка аутентификации вручную

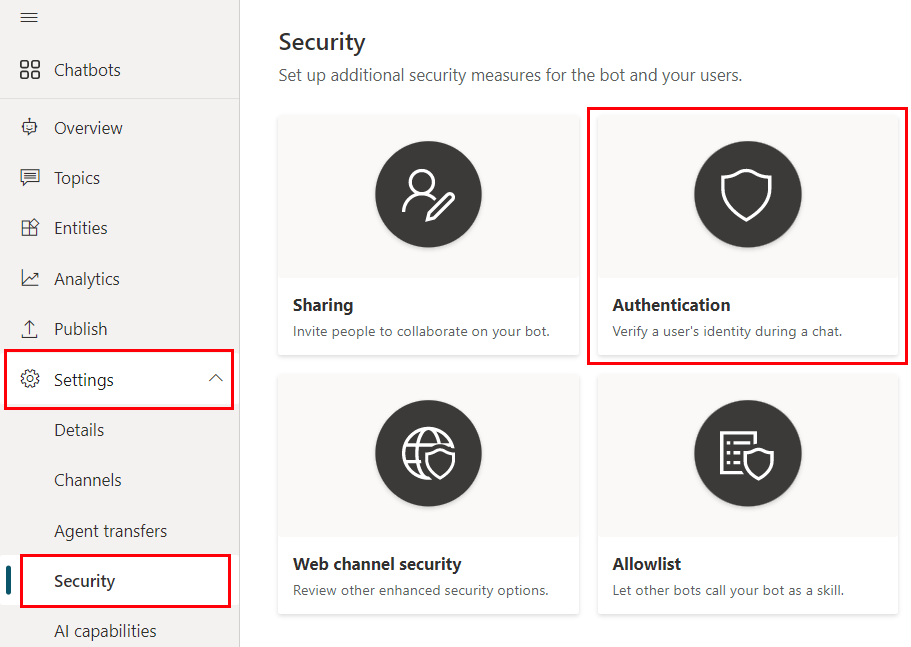

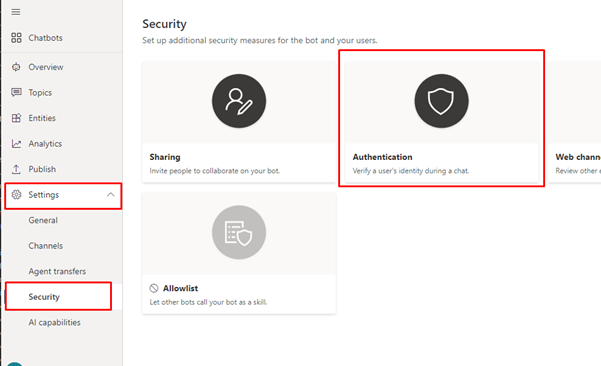

В меню навигации Copilot Studio в разделе Параметры выберите Безопасность. Затем выберите карточку Аутентификация.

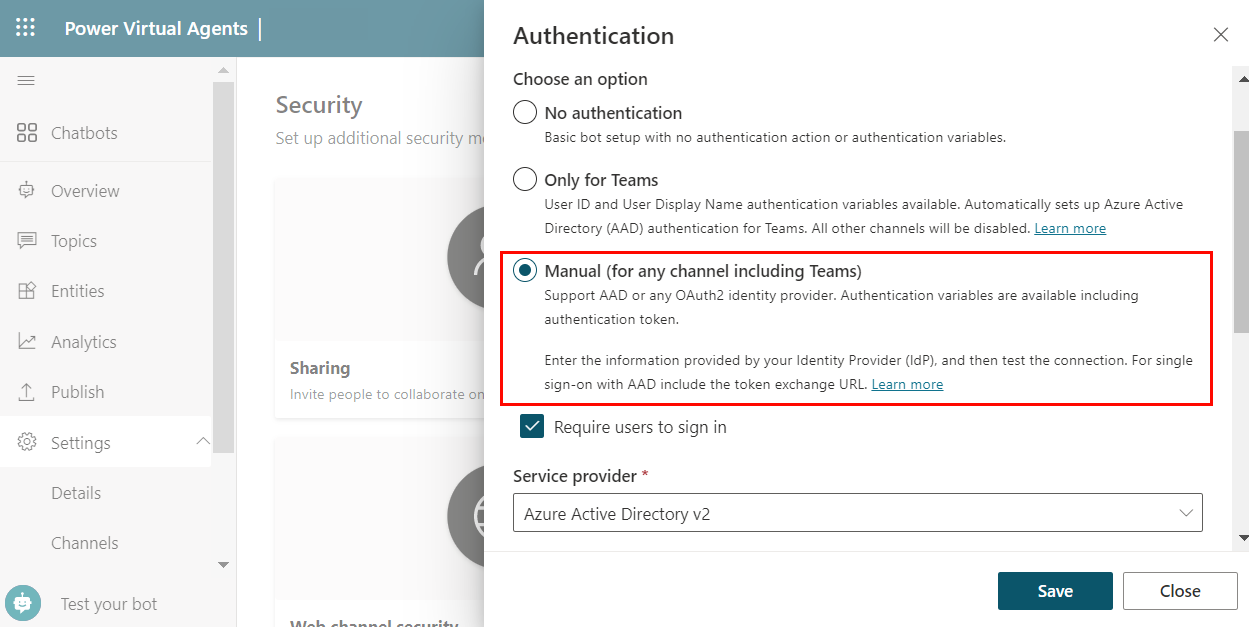

Выберите Вручную (для любого канала, включая Teams), затем включите Требовать входа для пользователей.

Введите следующие значения для свойств:

Поставщик услуг: выберите Microsoft Entra ID.

Код клиента: введите код приложения (клиента), который вы скопировали ранее с портала Azure.

Секрет клиента: введите секрет клиента, созданный ранее на портале Azure.

Области: введите

profile openid.

Выберите Сохранить, чтобы завершить конфигурацию.

Конфигурация разрешений API

Перейти к пункту Разрешения API.

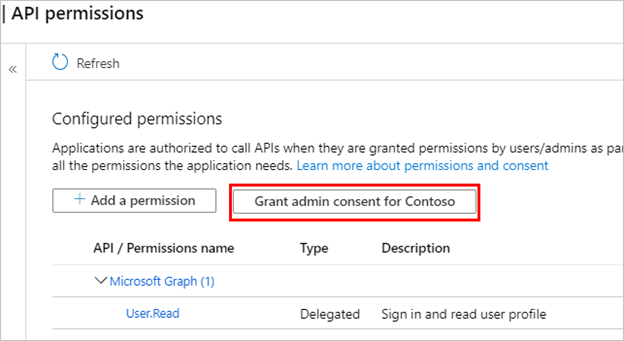

Выберите Предоставить согласие администратора для <имя вашего клиента>, затем выберите Да. Если кнопка недоступна, возможно, вам придется попросить администратора клиента ввести ее за вас.

Заметка

Чтобы пользователям не приходилось давать согласие на каждое приложение, глобальный администратор, администратор приложений или администратор облачных приложений может предоставить согласие в рамках всего клиента для регистраций ваших приложений.

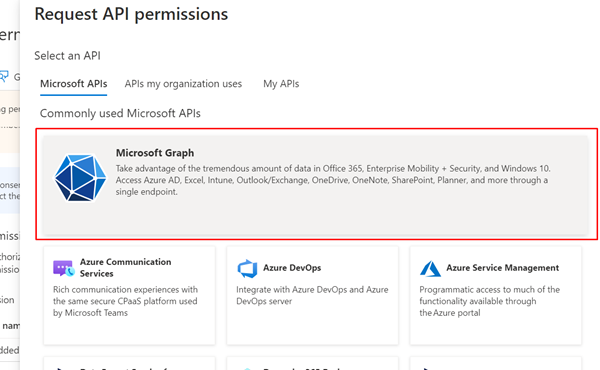

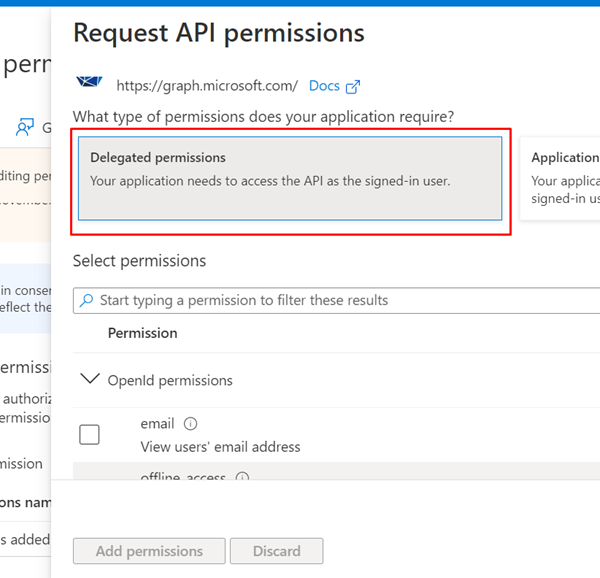

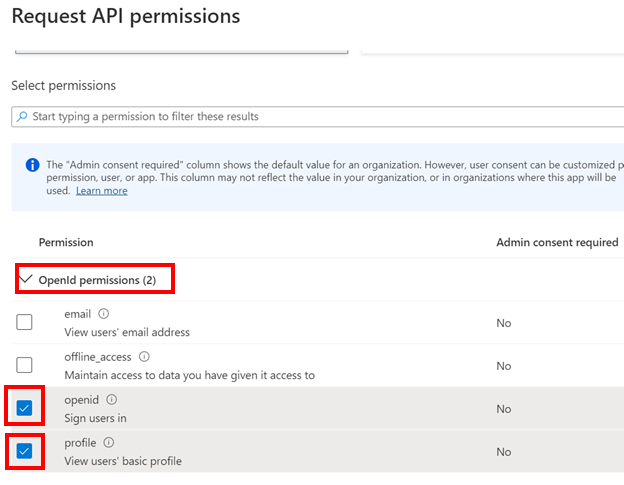

Выберите Добавить разрешение, затем выберите Microsoft Graph.

Выберите Делегированные разрешения.

Разверните Разрешения OpenId и включите openid и профиль.

Выберите Добавить разрешения.

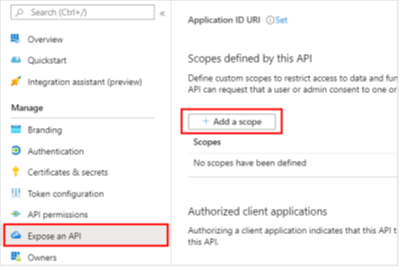

Определите настраиваемую область действия для вашего помощника

Области позволяют определять роли пользователя и администратора и права доступа. Вы создаете настраиваемую область для регистрации приложения на основе холста, которую вы создадите на более позднем этапе.

Перейдите к пункту Предоставление API и выберите Добавить область.

Задайте следующие свойства. Остальные свойства можно оставить пустыми.

Свойство Стоимость Имя области Введите имя, которое имеет смысл в вашей среде, например Test.ReadКто может дать согласие? Выберите Администраторы и пользователи Отображаемое имя согласия администратора Введите имя, которое имеет смысл в вашей среде, например Test.ReadОписание согласия администратора Введите Allows the app to sign the user in.State Выберите Включено Выберите Добавить область.

Настройка проверки подлинности в Microsoft Copilot Studio

В Copilot Studio в разделе Параметры выберите Безопасность, затем выберите Аутентификация.

Выберите Вручную (для пользовательского веб-сайта).

Включите Требовать входа для пользователей.

Задайте следующие свойства.

Свойство Стоимость Поставщик услуг Выберите Microsoft Entra ID Client ID Введите код приложения (клиента), который вы скопировали ранее на портале Azure Client secret Введите секрет клиента, созданный ранее на портале Azure Области Введите profile openidВыберите Сохранить.

Совет

URL-адрес обмена токенами используется для обмена токена от имени пользователя (OBO) на запрошенный маркер доступа. Дополнительные сведения см. в статье Настройка единого входа для вашего пользовательского веб-сайта.

Тестирование помощника

Опубликуйте помощника.

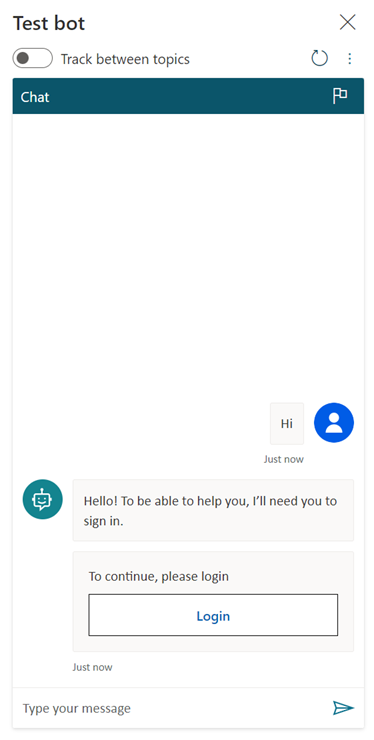

На панели Тестирование помощника отправьте сообщение в помощник.

Когда помощник ответит, выберите Вход.

Открывается новая вкладка браузера с просьбой войти в систему.

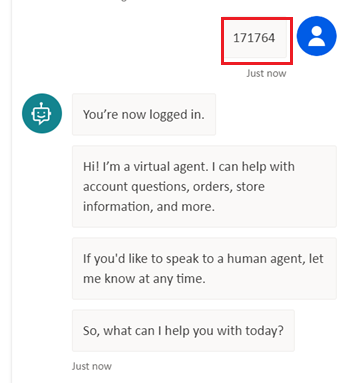

Войдите в систему, а затем скопируйте отображаемый код проверки.

Вставьте код в чат помощника для завершения процесса входа.

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по