Подключение Кластеры больших данных SQL Server. Режим Active Directory

В этой статье описывается подключение к конечным точкам кластера больших данных SQL Server, развернутого в режиме Active Directory. Для выполнения задач в этой статье требуется, чтобы кластер больших данных SQL Server был развернут в режиме Active Directory. Если у вас нет кластера, см. раздел Развертывание Кластеры больших данных SQL Server в режиме Active Directory.

Важно!

Поддержка надстройки "Кластеры больших данных" Microsoft SQL Server 2019 будет прекращена. Мы прекратим поддержку Кластеров больших данных SQL Server 2019 28 февраля 2025 г. Все существующие пользователи SQL Server 2019 с Software Assurance будут полностью поддерживаться на платформе, а программное обеспечение будет продолжать поддерживаться через SQL Server накопительных обновлений до этого времени. Дополнительные сведения см. в записи блога объявлений и в статье о параметрах больших данных на платформе Microsoft SQL Server.

Обзор

Войдите в основной экземпляр SQL Server, используя проверку подлинности AD.

Чтобы проверить подключения AD к экземпляру SQL Server, подключитесь к основному экземпляру SQL с помощью sqlcmd При развертывании для подготовленных групп автоматически создаются данные для входа (clusterUsers и clusterAdmins).

Если вы используете Linux, сначала запустите kinit от имени пользователя AD, а затем запустите sqlcmd. Если вы используете Windows, просто войдите в систему от имени нужного пользователя с подключенного к домену клиентского компьютера.

Подключение к основному экземпляру из Linux или Mac

kinit <username>@<domain name>

sqlcmd -S <DNS name for master instance>,31433 -E

Подключение к основному экземпляру из Windows

sqlcmd -S <DNS name for master instance>,31433 -E

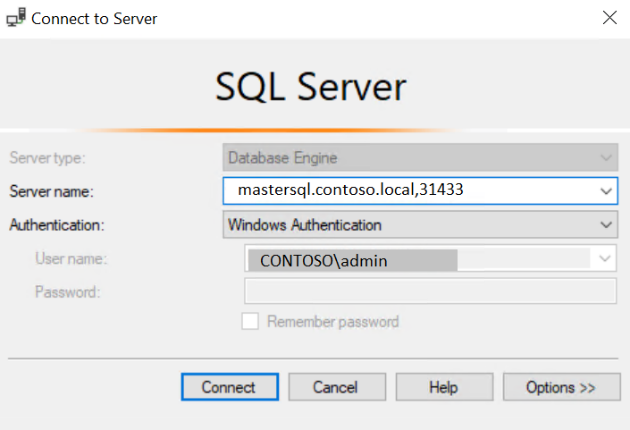

Вход в основной экземпляр SQL Server с использованием Azure Data Studio или SSMS

Из подключенного к домену клиента можно открыть SSMS или Azure Data Studio и подключиться к основному экземпляру. Процедура схожа с подключением к любому экземпляру SQL Server с использованием проверки подлинности AD.

С помощью SSMS:

С помощью Azure Data Studio:

}

}

Вход в контроллер с проверкой подлинности AD

Подключение к контроллеру с помощью проверки подлинности AD из Linux или Mac

Существует два варианта подключения к конечной точке контроллера, используя Azure Data CLI (azdata) и проверку подлинности AD. Можно использовать параметр --endpoint/-e.

kinit <username>@<domain name>

azdata login -e https://<controller DNS name>:30080 --auth ad

Кроме того, можно подключиться с использованием параметра --namespace/-n, который является именем кластера больших данных.

kinit <username>@<domain name>

azdata login -n <clusterName> --auth ad

Подключение к контроллеру с проверкой подлинности AD из Windows

azdata login -e https://<controller DNS name>:30080 --auth ad

Использование проверки подлинности AD для шлюза Knox (webHDFS)

Отправлять команды HDFS также можно через конечную точку шлюза Knox с помощью curl. Для этого требуется проверка подлинности AD в Knox. Приведенная ниже команда curl отправляет вызов webHDFS REST через шлюз Knox для создания каталога products

curl -k -v --negotiate -u : https://<Gateway DNS name>:30443/gateway/default/webhdfs/v1/products?op=MKDIRS -X PUT

Дальнейшие действия

Устранение неполадок при интеграции кластера больших данных SQL Server с Active Directory

Концепция: развертывание Кластеры больших данных SQL Server в режиме Active Directory

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по