Zabezpečenie služby Power BI

Podrobné informácie o zabezpečení služby Power BI nájdete v technickej dokumentácii k zabezpečeniu v službe Power BI.

Ak chcete naplánovať zabezpečenie Power BI, pozrite si články o rade zabezpečenia plánovania implementácie služby Power BI. Rozbalí sa na základe obsahu v technickej dokumentácii zabezpečenia služby Power BI. Zatiaľ čo technická dokumentácia k zabezpečeniu v službe Power BI sa zameriava na kľúčové technické témy, ako je overovanie, pobyt údajov a izolácia siete, hlavným cieľom série je poskytnúť vám dôležité informácie a rozhodnutia, ktoré vám pomôžu pri plánovaní zabezpečenia a ochrany osobných údajov.

služba Power BI je založená na infraštruktúre a platforme Cloud Computing služieb Azure, microsoftu. Architektúra služba Power BI je založená na dvoch klastroch:

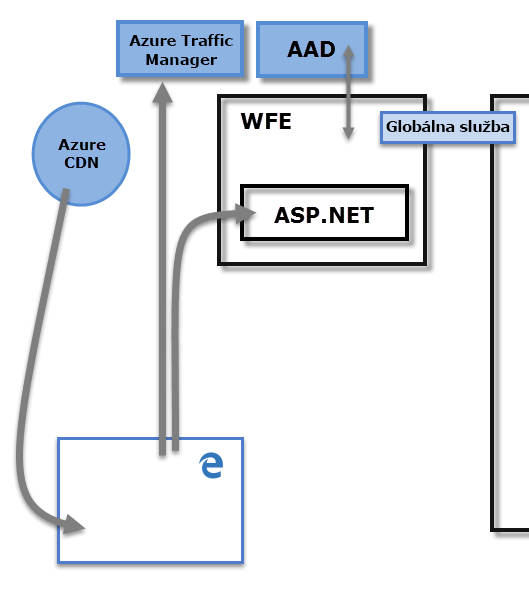

- Klaster Webové klientske rozhranie (WFE). Klaster WFE spravuje počiatočné pripojenie a overovanie na služba Power BI.

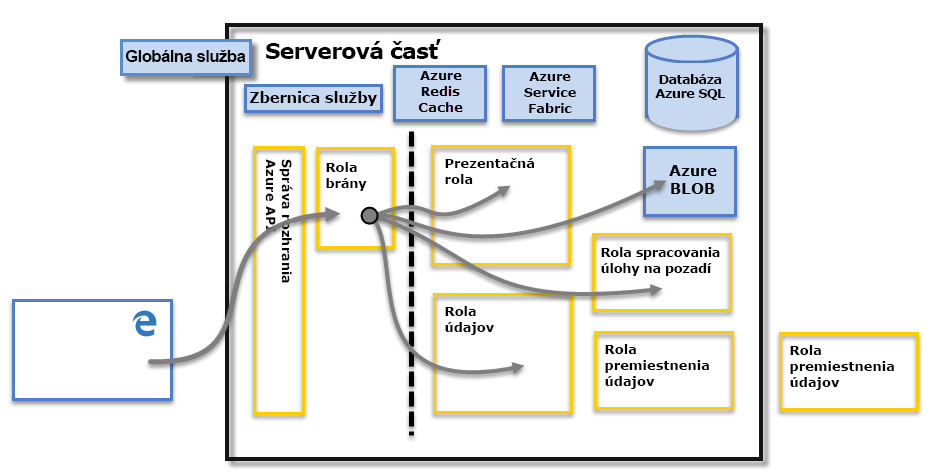

- Klaster Back End . Po overení back-end spracuje všetky následné interakcie používateľa. Služba Power BI používa na ukladanie a spravovanie identít používateľov id služby Microsoft Entra. Microsoft Entra ID tiež spravuje úložisko údajov a metaúdaje pomocou databázy Azure BLOB a databázy Azure SQL.

Architektúra služby Power BI

Klaster WFE používa identifikáciu Microsoft Entra ID na overovanie klientov a poskytuje tokeny pre následné klientske pripojenia k služba Power BI. Power BI používa Azure Traffic Manager (Traffic Manager ) na nasmerovanie užívateľského prenosu do najbližšieho údajového centra. Traffic Manager riadi požiadavky pomocou záznamu DNS klienta, ktorý sa pokúša pripojiť, overiť a stiahnuť statický obsah a súbory. Power BI používa sieť Azure Content Delivery Network (CDN) na efektívnu distribúciu nevyhnutného statického obsahu a súborov používateľom podľa geografického miestneho nastavenia.

Klaster Back End určuje spôsob interakcie overených klientov s služba Power BI. Klaster Back End spravuje vizualizácie, tabule používateľov, sémantické modely, zostavy, úložisko údajov, údajové pripojenia, aktualizácie údajov a ďalšie aspekty interakcie s služba Power BI. Rola Brána funguje ako brána medzi požiadavkami používateľov a služba Power BI. Používatelia nekomunikujú priamo so žiadnou rolou okrem roly Brána. Azure API Management postupne spracováva rolu Brána.

Dôležité

Iba roly Azure API Management a Brána sú prístupné prostredníctvom verejného internetu. Poskytujú overovanie, autorizáciu, ochranu pred únikom údajov DDoS, obmedzovanie, vyrovnávanie zaťaženia, smerovanie a ďalšie funkcie.

Zabezpečenie úložiska údajov

Power BI používa na ukladanie a správu údajov dve primárne úložiská:

- Údaje nahraté od používateľov sa zvyčajne odosielajú do ukladacieho priestoru objektu BLOB platformy Azure.

- Všetky metaúdaje vrátane položiek pre samotný systém sa ukladajú do databázy Azure SQL.

Bodkovaná čiara zobrazená v klastri Back End predstavuje hranicu medzi dvoma súčasťami, ktoré sú prístupné používateľom zobrazeným na ľavej strane bodkovanej čiary. Roly, ktoré sú prístupné len v systéme, sa zobrazujú na pravej strane. Keď sa overený používateľ pripojí k službe Power BI, pripojenie a každá požiadavka klienta je prijatá a spravovaná rolou Brána, ktorá potom menom používateľa komunikuje so zvyškom služby Power BI. Keď sa napríklad klient pokúsi zobraziť tabuľu, rola Brána požiadavku prijme a potom samostatne odošle požiadavku na rolu Prezentácia, aby sa načítali údaje potrebné v prehliadači na zobrazenie tabule. Pripojenia a klientske požiadavky napokon spracováva služba Azure API Management.

Overenie používateľa

Power BI používa identifikáciu Microsoft Entra ID na overenie používateľov, ktorí sa prihlasujú do služba Power BI. Prihlasovacie poverenia sa vyžadujú vždy, keď sa používateľ pokúsi získať prístup k zabezpečeným prostriedkom. Používatelia sa do služba Power BI prihlasujú pomocou e-mailovej adresy, pomocou ktorej si vytvorili svoje konto v službe Power BI. Služba Power BI používa rovnaké prihlasovacie údaje ako účinné meno používateľa a odovzdáva ich zdrojom vždy, keď sa používateľ pokúsi pripojiť k údajom. Účinné meno používateľa sa potom priradí k hlavnému názvu používateľa a preloí do pridruženého konta domény Windows, voči ktorému sa overovanie používa.

Pre organizácie, ktoré pre prihlásenie do služby Power BI použili pracovné e-mailové adresy, je napríklad david@contoso.compriradenie účinného mena používateľa k UPN jednoduché. V organizáciách, ktoré nepoužívali pracovné e-mailové adresy, napríklad david@contoso.onmicrosoft.com priradenie medzi identifikátorom Microsoft Entra ID a lokálnymi prihlasovacími povereniami vyžaduje správnu synchronizáciu adresárov.

Zabezpečenie platformy pre službu Power BI tiež zahŕňa zabezpečenie prostredia s viacerými nájomníkmi, zabezpečenie siete a možnosť pridávať ďalšie bezpečnostné opatrenia na základe ID spoločnosti Microsoft.

Zabezpečenie údajov a služieb

Ďalšie informácie nájdete v téme Centrum dôveryhodnosti spoločnosti Microsoft, produkty a služby, ktoré sa spúšťajú v dôvere.

Ako sme už uviedli skôr, lokálne servery AD používajú prihlásenie do služby Power BI na priradenie poverení k hlavnému mene používateľa. Používatelia však musia pochopiť citlivosť údajov, ktoré zdieľajú. Po zabezpečení pripojenia k zdroju údajov a následnom zdieľaní zostáv, tabúľ alebo sémantických modelov s ostatnými, príjemcovia majú k zostave udelený prístup. Príjemcovia sa nemusia prihlásiť k zdroju údajov.

Výnimkou je pripojenie k službe SQL Server Analysis Services pomocou lokálnej brány údajov. Tabule sú uložené vo vyrovnávacej pamäti v službe Power BI, ale prístup k základným zostavám alebo sémantickým modelom iniciuje overovanie pre každého používateľa, ktorý sa pokúsi získať prístup k zostave alebo sémantickému modelu. Prístup sa udelí len vtedy, ak má používateľ dostatočné poverenia na prístup k údajom. Ďalšie informácie nájdete v podrobných informáciách o lokálnej bráne údajov.

Vynucovanie používania verzie zabezpečenia na úrovni riadkov

Správcovia IT a sietí môžu vynútiť používanie aktuálneho protokolu TLS (Transport Layer Security) v zabezpečenej komunikácii v sieti. Systém Windows poskytuje podporu pre verzie protokolu TLS prostredníctvom poskytovateľa kanálu Microsoft Schannel Provider. Ďalšie informácie nájdete v téme Protokoly v protokoloch TLS/SSL (Schannel SSP).

Toto vynútenie sa implementuje administratívnym nastavením kľúčov databázy Registry. Podrobnosti o vynútení nájdete v téme Správa protokolov SSL/TLS a Cipher Suites pre AD FS.

Aplikácia Power BI Desktop vyžaduje na zabezpečenie koncových bodov protokol TLS (Transport Layer Security) verzie 1.2 (alebo novšej). Webové prehliadače a iné klientske aplikácie, ktoré používajú verzie protokolov TLS staršie ako protokol TLS 1.2, sa nebudú môcť pripojiť. Ak sú potrebné novšie verzie protokolu TLS, Power BI Desktop dodržiava nastavenia kľúča databázy Registry popísané v týchto článkoch a vytvorí iba pripojenia spĺňajúc požiadavku na verziu protokolu TLS povolenú na základe daných nastavení databázy Registry, ak sú tieto nastavenia zadané.

Ďalšie informácie o nastavení kľúčov databázy Registry nájdete v téme Nastavenia databázy Registry pre protokol TLS (Transport Layer Security).

Pripomienky

Pripravujeme: V priebehu roka 2024 postupne zrušíme službu Problémy v službe GitHub ako mechanizmus pripomienok týkajúcich sa obsahu a nahradíme ju novým systémom pripomienok. Ďalšie informácie nájdete na stránke: https://aka.ms/ContentUserFeedback.

Odoslať a zobraziť pripomienky pre