Vad är Advanced Threat Analytics?

Gäller för: Advanced Threat Analytics version 1.9

Advanced Threat Analytics (ATA) är en lokal plattform som hjälper dig att skydda ditt företag från flera typer av avancerade riktade cyberattacker och insiderhot.

Kommentar

Supportlivscykel

Den slutliga versionen av ATA är allmänt tillgänglig. ATA Mainstream Support avslutades den 12 januari 2021. Utökad support fortsätter till januari 2026. Mer information finns i vår blogg.

Så här fungerar ATA

ATA utnyttjar en egenutvecklad nätverksparsningsmotor för att samla in och parsa nätverkstrafik för flera protokoll (till exempel Kerberos, DNS, RPC, NTLM och andra) för autentisering, auktorisering och informationsinsamling. Den här informationen samlas in av ATA via:

- Portspegling från domänkontrollanter och DNS-servrar till ATA Gateway och/eller

- Distribuera en ATA Lightweight Gateway (LGW) direkt på domänkontrollanter

ATA tar information från flera datakällor, till exempel loggar och händelser i nätverket, för att lära sig beteendet hos användare och andra entiteter i organisationen och skapar en beteendeprofil om dem. ATA kan ta emot händelser och loggar från:

- SIEM-integrering

- Vidarebefordran av Windows-händelser (WEF)

- Direkt från Windows Event Collector (för Lightweight Gateway)

Mer information om ATA-arkitektur finns i ATA-arkitektur.

Vad gör ATA?

ATA-teknik upptäcker flera misstänkta aktiviteter, med fokus på flera faser i cyberattackkedjan, inklusive:

- Rekognosering, under vilken angripare samlar in information om hur miljön skapas, vilka olika tillgångar som finns och vilka entiteter som finns. Det är vanligtvis här som angripare skapar planer för sina nästa faser av attacken.

- Lateral rörelsecykel, under vilken en angripare investerar tid och ansträngning för att sprida sin attackyta i nätverket.

- Domändominans (beständighet), under vilken en angripare samlar in den information som gör att de kan återuppta sin kampanj med hjälp av olika uppsättningar startpunkter, autentiseringsuppgifter och tekniker.

Dessa faser av en cyberattack är liknande och förutsägbara, oavsett vilken typ av företag som attackeras eller vilken typ av information som riktas. ATA söker efter tre huvudtyper av attacker: Skadliga attacker, onormalt beteende och säkerhetsproblem och risker.

Skadliga attacker identifieras deterministiskt genom att söka efter en fullständig lista över kända attacktyper, inklusive:

- Pass-the-Ticket (PtT)

- Pass-the-Hash (PtH)

- Overpass-the-Hash

- Förfalskad PAC (MS14-068)

- Gyllene biljett

- Skadliga replikering

- Rekognoscering

- Brute Force

- Fjärrkörning

En fullständig lista över identifieringar och deras beskrivningar finns i Vad misstänkta aktiviteter kan ATA identifiera?.

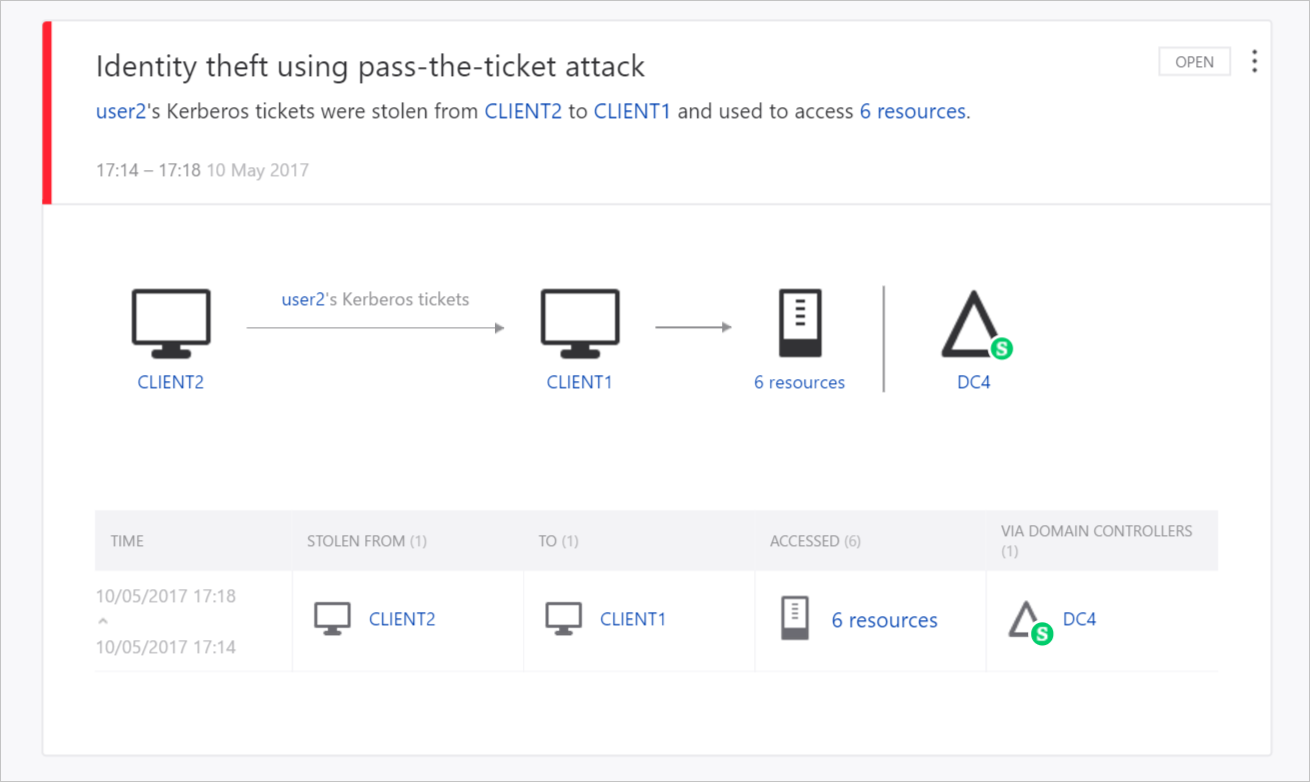

ATA identifierar dessa misstänkta aktiviteter och visar informationen i ATA-konsolen, inklusive en tydlig vy över Vem, Vad, När och Hur. Genom att övervaka den här enkla, användarvänliga instrumentpanelen får du som du ser att ATA misstänker att en pass-the-ticket-attack har försökt utföras på klient 1- och klient 2-datorer i nätverket.

Onormalt beteende identifieras av ATA med hjälp av beteendeanalys och användning av Machine Learning för att upptäcka tvivelaktiga aktiviteter och onormalt beteende hos användare och enheter i nätverket, inklusive:

- Avvikande inloggningar

- Okända hot

- Lösenordsdelning

- Sidorörelse

- Ändring av känsliga grupper

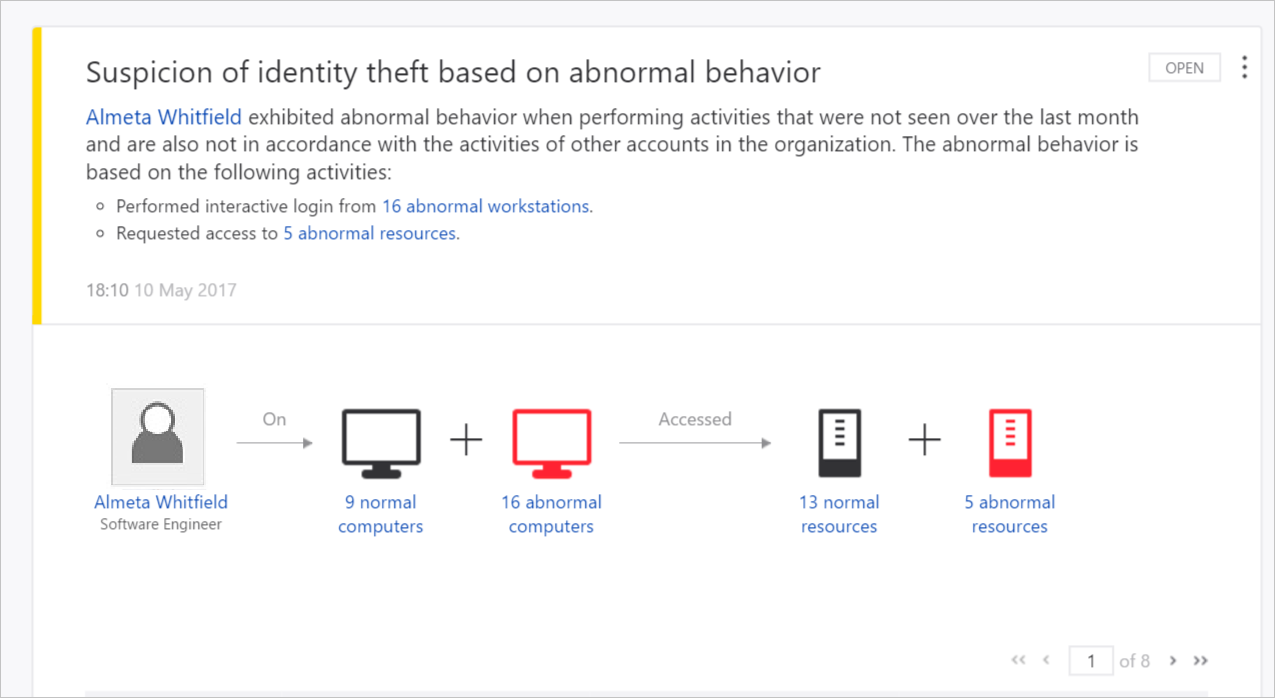

Du kan visa misstänkta aktiviteter av den här typen i ATA-instrumentpanelen. I följande exempel varnar ATA dig när en användare kommer åt fyra datorer som normalt inte används av den här användaren, vilket kan vara en orsak till larm.

ATA identifierar även säkerhetsproblem och risker, inklusive:

- Brutet förtroende

- Svaga protokoll

- Kända protokollsårbarheter

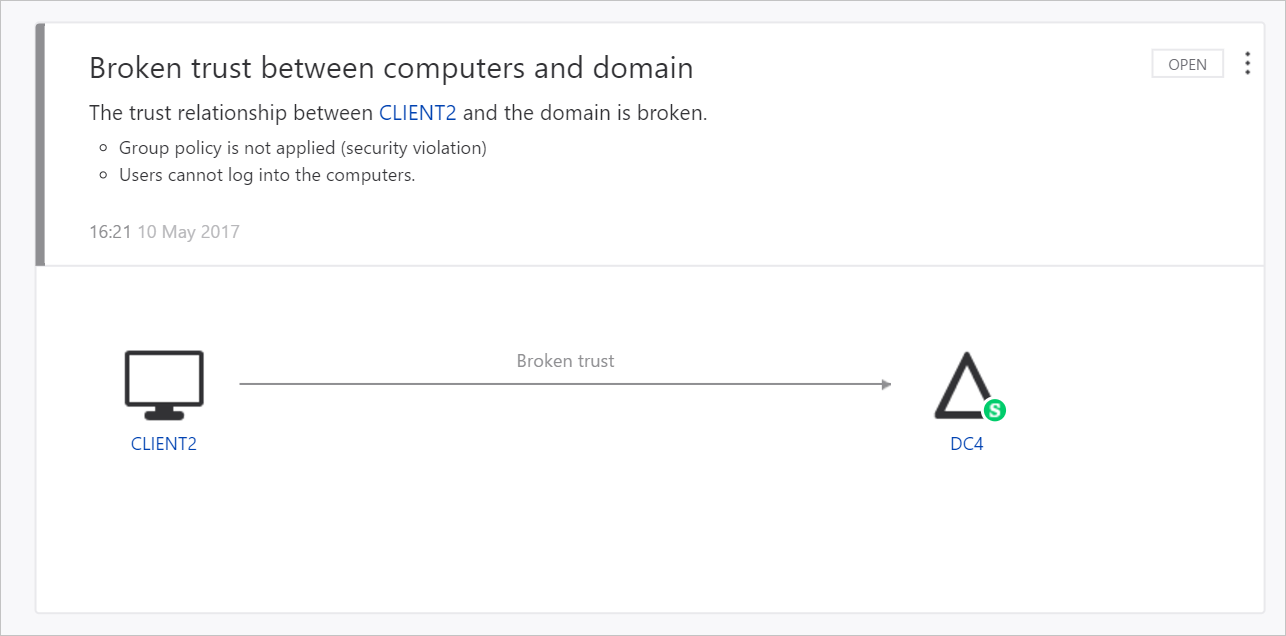

Du kan visa misstänkta aktiviteter av den här typen i ATA-instrumentpanelen. I följande exempel meddelar ATA att det finns en bruten förtroenderelation mellan en dator i nätverket och domänen.

Kända problem

Om du uppdaterar till ATA 1.7 och omedelbart till ATA 1.8, utan att först uppdatera ATA-gatewayerna, kan du inte migrera till ATA 1.8. Du måste först uppdatera alla gatewayer till version 1.7.1 eller 1.7.2 innan du uppdaterar ATA Center till version 1.8.

Om du väljer alternativet för att utföra en fullständig migrering kan det ta mycket lång tid, beroende på databasens storlek. När du väljer dina migreringsalternativ visas den uppskattade tiden – anteckna detta innan du bestämmer vilket alternativ du vill välja.

Vad händer härnäst?

Mer information om hur ATA passar in i nätverket: ATA-arkitektur

Så här kommer du igång med att distribuera ATA: Installera ATA