Så här exporterar du riskdata

Microsoft Entra ID lagrar rapporter och säkerhetssignaler under en definierad tidsperiod. När det gäller riskinformation är perioden kanske inte tillräckligt lång.

| Rapport/signal | Microsoft Entra ID Free | Microsoft Entra ID P1 | Microsoft Entra ID P2 |

|---|---|---|---|

| Granskningsloggar | 7 dagar | 30 dagar | 30 dagar |

| Inloggningar | 7 dagar | 30 dagar | 30 dagar |

| Användning av multifaktorautentisering i Microsoft Entra | 30 dagar | 30 dagar | 30 dagar |

| Riskfyllda inloggningar | 7 dagar | 30 dagar | 30 dagar |

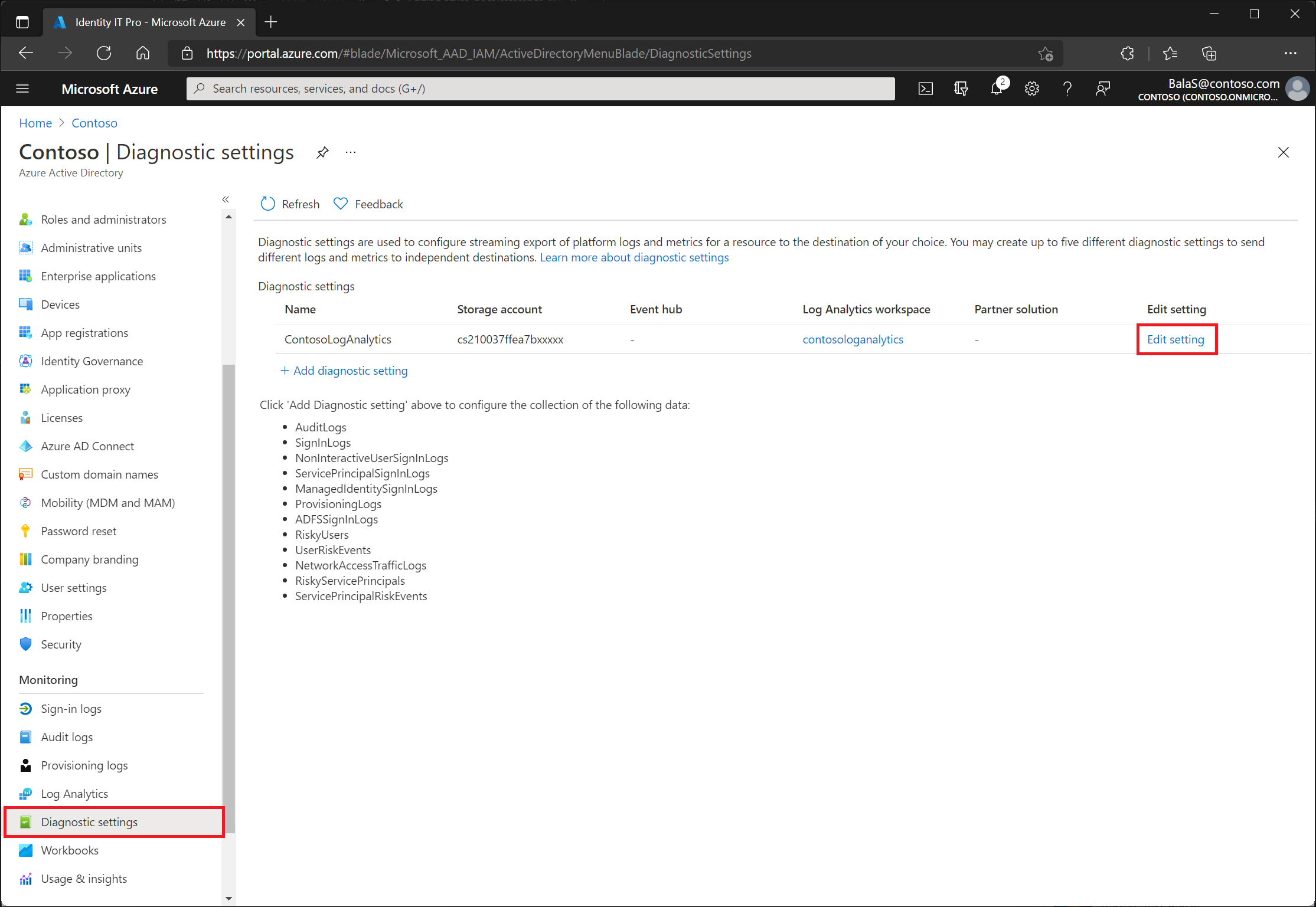

Organisationer kan välja att lagra data under längre perioder genom att ändra diagnostikinställningarna i Microsoft Entra-ID för att skicka RiskyUsers, UserRiskEvents, RiskyServicePrincipals och ServicePrincipalRiskEvents-data till en Log Analytics-arbetsyta, arkivera data till ett lagringskonto, strömma data till en händelsehubb eller skicka data till en partnerlösning. Hitta de här alternativen i inställningen Redigera inställningar för identitetsövervakning och hälsodiagnostik>>i Administrationscenter>>för Microsoft Entra. Om du inte har någon diagnostikinställning följer du anvisningarna i artikeln Skapa diagnostikinställningar för att skicka plattformsloggar och mått till olika mål för att skapa en.

Log Analytics

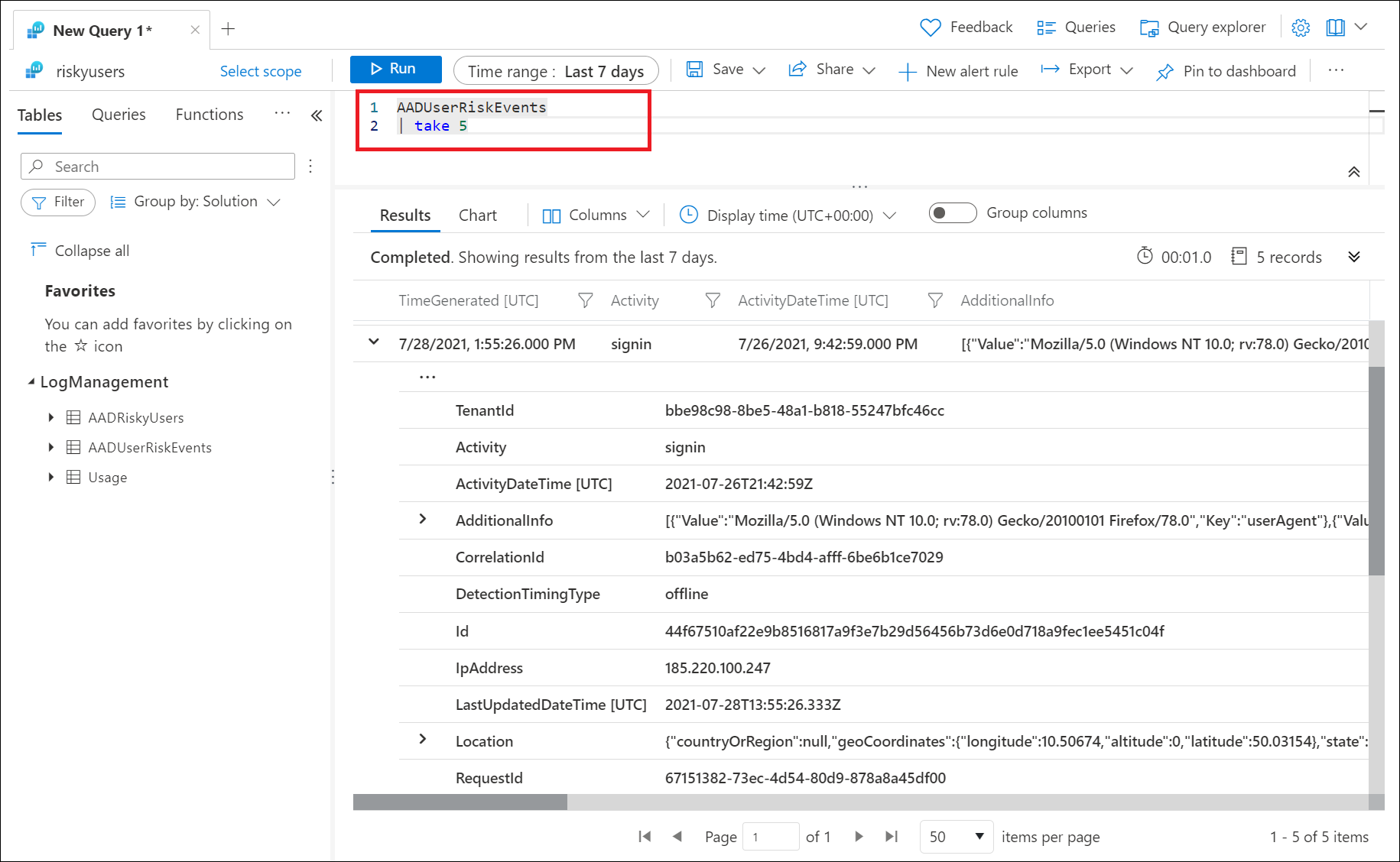

Med Log Analytics kan organisationer köra frågor mot data med hjälp av inbyggda frågor eller anpassade Kusto-frågor. Mer information finns i Kom igång med loggfrågor i Azure Monitor.

När du är aktiverad hittar du åtkomst till Log Analytics i Administrationscenter>för Microsoft Entra Identitetsövervakning>och hälsologganalys.> Följande tabeller är mest intressanta för Identity Protection-administratörer:

- AADRiskyUsers – Tillhandahåller data som rapporten Riskfyllda användare i Identity Protection.

- AADUserRiskEvents – Tillhandahåller data som rapporten Riskidentifieringar i Identity Protection.

- RiskyServicePrincipals – Tillhandahåller data som rapporten riskfyllda arbetsbelastningsidentiteter i Identity Protection.

- ServicePrincipalRiskEvents – Tillhandahåller data som rapporten Arbetsbelastningsidentitetsidentifieringar i Identity Protection.

I föregående bild kördes följande fråga för att visa de senaste fem riskidentifieringarna som utlöstes.

AADUserRiskEvents

| take 5

Ett annat alternativ är att köra frågor mot tabellen AADRiskyUsers för att se alla riskfyllda användare.

AADRiskyUsers

Kommentar

Log Analytics har bara insyn i data när de strömmas. Händelser innan du aktiverar sändning av händelser från Microsoft Entra-ID visas inte.

Lagringskonto

Genom att dirigera loggar till ett Azure Storage-konto kan du behålla det längre än standardkvarhållningsperioden. Mer information finns i artikeln Självstudie: Arkivera Microsoft Entra-loggar till ett Azure-lagringskonto.

Azure Event Hubs

Azure Event Hubs kan titta på inkommande data från källor som Microsoft Entra ID Protection och tillhandahålla analys och korrelation i realtid. Mer information finns i artikeln Självstudie: Strömma Microsoft Entra-loggar till en Azure-händelsehubb

Andra alternativ

Organisationer kan välja att ansluta Microsoft Entra-data till Microsoft Sentinel samt för vidare bearbetning.

Organisationer kan använda Microsoft Graph API för att programmatiskt interagera med riskhändelser.