Definiera krav för nätverkskryptering

I det här avsnittet beskrivs viktiga rekommendationer för att uppnå nätverkskryptering mellan lokalt och Azure samt mellan Azure-regioner.

Designöverväganden:

Kostnad och tillgänglig bandbredd är omvänt proportionella mot längden på krypteringstunneln mellan slutpunkterna.

När du använder ett VPN för att ansluta till Azure krypteras trafiken via Internet via IPsec-tunnlar.

När du använder ExpressRoute med privat peering krypteras inte trafiken för närvarande.

Det går att konfigurera en plats-till-plats-VPN-anslutning över privat ExpressRoute-peering.

Du kan använda MACsec-kryptering (Media Access Control Security) för ExpressRoute Direct för att uppnå nätverkskryptering.

När Azure-trafik flyttas mellan datacenter (utanför fysiska gränser som inte styrs av Microsoft eller för Microsofts räkning) används MACsec-datalänklagerkryptering på den underliggande nätverksmaskinvaran. Detta gäller för VNet-peeringtrafik.

Designrekommendationer:

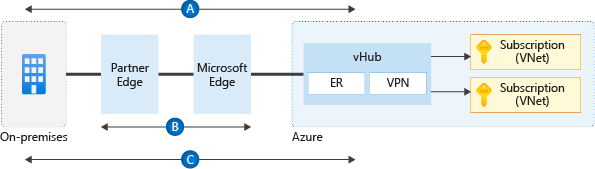

Bild 1: Krypteringsflöden.

När du upprättar VPN-anslutningar från lokal plats till Azure med hjälp av VPN-gatewayer krypteras trafiken på protokollnivå via IPsec-tunnlar. Föregående diagram visar den här krypteringen i flödet

A.När du använder ExpressRoute Direct konfigurerar du MACsec för att kryptera trafik på Layer 2 mellan organisationens routrar och MSEE. Diagrammet visar den här krypteringen i flödet

B.För Virtual WAN scenarier där MACsec inte är ett alternativ (till exempel om du inte använder ExpressRoute Direct) använder du en Virtual WAN VPN Gateway för att upprätta IPsec-tunnlar via privat ExpressRoute-peering. Diagrammet visar den här krypteringen i flödet

C.För icke-Virtual WAN scenarier och där MACsec inte är ett alternativ (till exempel om du inte använder ExpressRoute Direct) är de enda alternativen:

- Använd partner-NVA:er för att upprätta IPsec-tunnlar över privat ExpressRoute-peering.

- Upprätta en VPN-tunnel över ExpressRoute med Microsoft-peering.

- Utvärdera funktionen för att konfigurera en plats-till-plats-VPN-anslutning över privat ExpressRoute-peering.

Om interna Azure-lösningar (som visas i flöden

BochCi diagrammet) inte uppfyller dina krav använder du partner-NVA:er i Azure för att kryptera trafik över privat ExpressRoute-peering.