Introduktion till Microsoft Defender för containerregister (inaktuella)

Viktigt!

Vi har startat en offentlig förhandsversion av Azure Vulnerability Assessment som drivs av MDVM. Mer information finns i Sårbarhetsbedömningar för Azure med Microsoft Defender – hantering av säkerhetsrisker.

Azure Container Registry (ACR) är en hanterad, privat Docker-registertjänst som lagrar och hanterar dina containeravbildningar för Azure-distributioner i ett centralt register. Den baseras på Docker Registry 2.0 med öppen källkod.

Om du vill skydda Azure Resource Manager-baserade register i din prenumeration aktiverar du Microsoft Defender för containerregister på prenumerationsnivå. Defender för molnet genomsöker sedan alla avbildningar när de skickas till registret, importeras till registret eller hämtas under de senaste 30 dagarna. Du debiteras för varje bild som genomsöks – en gång per bild.

Tillgänglighet

Viktigt!

Microsoft Defender för containerregister har ersatts med Microsoft Defender för containrar. Om du redan har aktiverat Defender för containerregister i en prenumeration kan du fortsätta att använda den. Du får dock inte förbättringar och nya funktioner i Defender for Containers.

Den här planen är inte längre tillgänglig för prenumerationer där den inte redan är aktiverad.

Om du vill uppgradera till Microsoft Defender för containrar öppnar du sidan Defender-planer i portalen och aktiverar den nya planen:

Läs mer om den här ändringen i versionsanteckningen.

| Aspekt | Details |

|---|---|

| Versionstillstånd: | Inaktuell (använd Microsoft Defender för containrar) |

| Register och bilder som stöds: | Linux-avbildningar i ACR-register som är tillgängliga från det offentliga Internet med gränssnittsåtkomst ACR-register som skyddas med Azure Private Link |

| Register och avbildningar som inte stöds: | Windows-avbildningar "Privata" register (såvida inte åtkomst beviljas till betrodda tjänster) Superminimistiska avbildningar som Docker-scratch-avbildningar eller "distrolösa" avbildningar som endast innehåller ett program och dess körningsberoenden utan pakethanterare, gränssnitt eller operativsystem Avbildningar med oci-formatspecifikation (Open Container Initiative) |

| Nödvändiga roller och behörigheter: | Roller och behörigheter för säkerhetsläsare och Azure Container Registry |

| Moln: |

Vilka är fördelarna med Microsoft Defender för containerregister?

Defender för molnet identifierar Azure Resource Manager-baserade ACR-register i din prenumeration och ger sömlöst Azure-intern sårbarhetsbedömning och hantering för registrets avbildningar.

Microsoft Defender för containerregister innehåller en sårbarhetsskanner för att genomsöka avbildningarna i dina Azure Resource Manager-baserade Azure Container Registry-register och ge djupare insyn i dina bilders sårbarheter.

När problem hittas får du ett meddelande på instrumentpanelen för arbetsbelastningsskydd. För varje säkerhetsrisk ger Defender för molnet användbara rekommendationer, tillsammans med en allvarlighetsgradsklassificering, och vägledning för hur du åtgärdar problemet. Mer information om Defender för molnet rekommendationer för containrar finns i referenslistan över rekommendationer.

Defender för molnet filtrerar och klassificerar resultaten från skannern. Om en bild är felfri markerar Defender för molnet den som sådan. Defender för molnet genererar endast säkerhetsrekommendationer för avbildningar där det finns problem som behöver lösas. Defender för molnet innehåller information om varje rapporterad sårbarhet och en allvarlighetsgradsklassificering. Dessutom ger den vägledning för hur du åtgärdar de specifika sårbarheter som finns på varje bild.

Genom att bara meddela när det finns problem minskar Defender för molnet risken för oönskade informationsaviseringar.

När genomsöks bilderna?

Det finns tre utlösare för en bildgenomsökning:

Vid push-överföring – När en avbildning skickas till registret genomsöker Defender för containerregister automatiskt avbildningen. Om du vill utlösa genomsökningen av en bild skickar du den till lagringsplatsen.

Nyligen hämtad – Eftersom nya sårbarheter upptäcks varje dag genomsöker Microsoft Defender för containerregister även, varje vecka, alla avbildningar som har hämtats under de senaste 30 dagarna. Det tillkommer ingen extra kostnad för dessa genomsökningar. som nämnts ovan debiteras du en gång per bild.

Vid import – Azure Container Registry har importverktyg för att hämta avbildningar till registret från Docker Hub, Microsoft Container Registry eller ett annat Azure-containerregister. Microsoft Defender för containerregister genomsöker alla avbildningar som stöds som du importerar. Läs mer i Importera containeravbildningar till ett containerregister.

Genomsökningen slutförs vanligtvis inom 2 minuter, men det kan ta upp till 40 minuter. Resultaten görs tillgängliga som säkerhetsrekommendationer, till exempel den här:

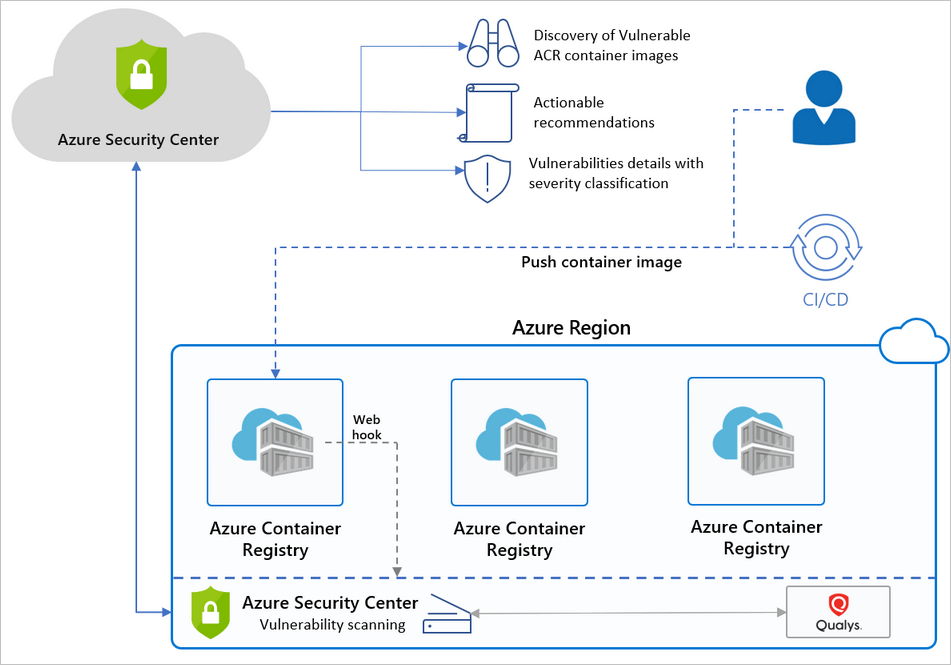

Hur fungerar Defender för molnet med Azure Container Registry

Nedan visas ett diagram på hög nivå över komponenterna och fördelarna med att skydda dina register med Defender för molnet.

Vanliga frågor och svar – Avbildningsgenomsökning i Azure Container Registry

Hur genomsöker Defender för molnet en bild?

Defender för molnet hämtar avbildningen från registret och kör den i en isolerad sandbox-miljö med skannern. Skannern extraherar en lista över kända säkerhetsrisker.

Defender för molnet filtrerar och klassificerar resultaten från skannern. Om en bild är felfri markerar Defender för molnet den som sådan. Defender för molnet genererar endast säkerhetsrekommendationer för avbildningar där det finns problem som behöver lösas. Defender för molnet skickar endast meddelanden när det finns problem, vilket minimerar mängden oönskade informationsaviseringar.

Kan jag hämta genomsökningsresultatet via REST API?

Ja. Resultaten finns under REST API för underutvärderingar. Du kan också använda Azure Resource Graph (ARG), Kusto-liknande API för alla dina resurser: en fråga kan hämta en specifik genomsökning.

Vilka registertyper genomsöks? Vilka typer faktureras?

En lista över de typer av containerregister som stöds av Microsoft Defender för containerregister finns i Tillgänglighet.

Om du ansluter register som inte stöds till din Azure-prenumeration genomsöker Defender för molnet dem inte och debiterar dig inte för dem.

Kan jag anpassa resultaten från sårbarhetsskannern?

Ja. Om du har en organisation som behöver ignorera en sökning i stället för att åtgärda den kan du inaktivera den. Inaktiverade resultat påverkar inte din säkerhetspoäng eller genererar oönskat brus.

Lär dig mer om att skapa regler för att inaktivera resultat från det integrerade verktyget för sårbarhetsbedömning.

Varför varnar Defender för molnet mig om sårbarheter om en avbildning som inte finns i mitt register?

Defender för molnet tillhandahåller sårbarhetsbedömningar för varje avbildning som skickas eller hämtas i ett register. Vissa bilder kan återanvända taggar från en bild som redan har genomsökts. Du kan till exempel tilldela om taggen "Senaste" varje gång du lägger till en bild i en sammanfattning. I sådana fall finns den "gamla" avbildningen fortfarande i registret och kan fortfarande hämtas av dess sammandrag. Om avbildningen har säkerhetsresultat och hämtas exponeras säkerhetsrisker.