ARM hizmeti bağlantı sorunlarını giderme

Azure DevOps Services | Azure DevOps Server 2022 - Azure DevOps Server 2019

Bu makalede, Azure Resource Manager hizmet bağlantısı oluştururken karşılaşabileceğiniz sorunları çözmenize yardımcı olacak yaygın sorun giderme senaryoları açıklanmaktadır. Hizmet bağlantıları oluşturmayı, düzenlemeyi ve güvenliğini sağlamayı öğrenmek için bkz. Hizmet bağlantılarını yönetme.

ARM hizmeti bağlantısı oluşturduğunuzda ne olur?

Hizmet bağlantınız yoksa aşağıdaki gibi bir bağlantı oluşturabilirsiniz:

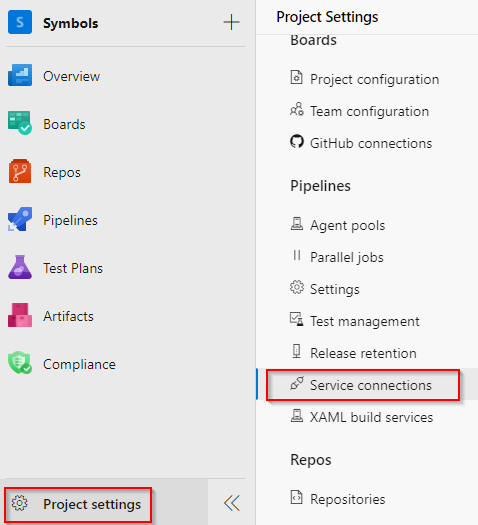

Projenizin içinden Proje ayarları'nı ve ardından Hizmet bağlantıları'nı seçin.

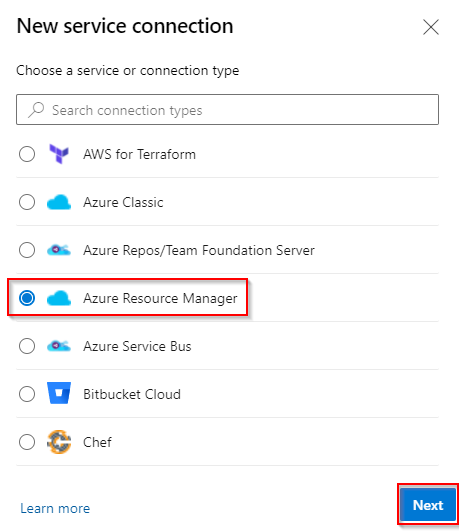

Yeni bir hizmet bağlantısı eklemek için Yeni hizmet bağlantısı'nı ve ardından Azure Resource Manager'ı seçin. İşiniz bittiğinde İleri'yi seçin.

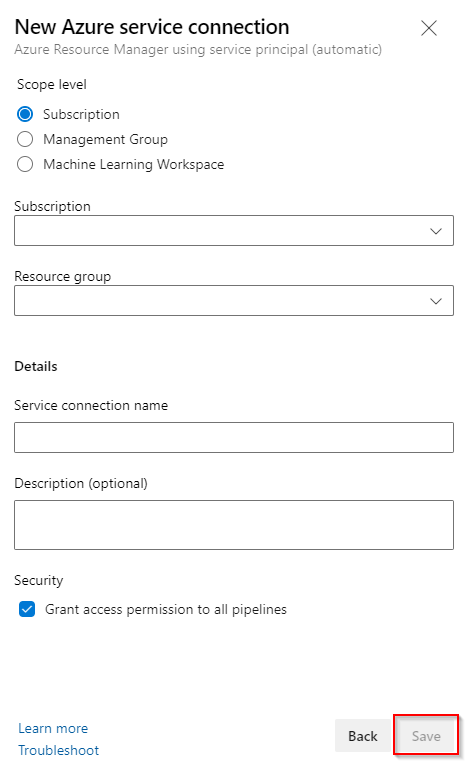

Hizmet sorumlusu (otomatik) öğesini ve ardından **İleri'yi seçin.

Abonelik'i seçin ve ardından açılan listeden aboneliğinizi seçin. Formu doldurun ve işiniz bittiğinde Kaydet'i seçin.

Yeni ARM hizmeti bağlantınızı kaydettiğinizde Azure DevOps:

- Bağlan seçilen aboneliğe için Microsoft Entra kiracısına gider.

- Microsoft Entra ID’de kullanıcı adına bir uygulama oluşturur.

- Uygulama başarıyla oluşturulduktan sonra uygulama, seçilen aboneliğe katkıda bulunan olarak atanır.

- Bu uygulamanın ayrıntılarını kullanarak bir Azure Resource Manager hizmet bağlantısı oluşturur.

Not

Hizmet bağlantıları oluşturmak için proje ayarlarınızda Endpoint Creator grubuna eklenmelisiniz: Proje ayarları>Hizmet bağlantıları>Güvenlik. Katkıda bulunanlar varsayılan olarak bu gruba eklenir.

Sorun giderme senaryoları

Hizmet bağlantıları oluştururken oluşabilecek sorunlardan bazıları aşağıdadır:

- ARM hizmeti bağlantı sorunlarını giderme

- ARM hizmeti bağlantısı oluşturduğunuzda ne olur?

- Sorun giderme senaryoları

- İşlemi tamamlamak için yeterli ayrıcalık yok

- Erişim belirteci alınamadı veya geçerli bir yenileme belirteci bulunamadı

- Katkıda Bulunan rolü atanamadı

- Hizmet bağlantısı oluştururken abonelik listelenmiyor

- Abonelik listesinde bazı abonelikler eksik

- Hizmet sorumlusu belirtecinin süresi doldu

- Hizmet sorumlusu istemci kimliği kullanılarak JWT alınamadı

- Azure aboneliği önceki görev çıkışından geçirilmedi

- Hangi kimlik doğrulama mekanizmaları desteklenir? Yönetilen kimlikler nasıl çalışır?

- İlgili makaleler

İşlemi tamamlamak için yeterli ayrıcalık yok

Bu durum genellikle sistem sizin adınıza Microsoft Entra Id'de bir uygulama oluşturmaya çalıştığında oluşur.

Bu, aşağıdaki nedenlerden kaynaklanabilir bir izin sorunudur:

Kullanıcının dizinde yalnızca konuk izni var

Kullanıcıya yalnızca en düşük ek izinleri verirken bu sorunu çözmek için en iyi yaklaşım, Konuk kullanıcı izinlerini aşağıdaki gibi artırmaktır.

Yönetici hesabı kullanarak Azure portalında oturum açın. Hesap bir sahip, genel yönetici veya kullanıcı hesabı yöneticisi olmalıdır.

Sol gezinti çubuğunda Microsoft Entra Id öğesini seçin.

Kullanıcı aboneliğine karşılık gelen uygun dizini düzenlediğinizden emin olun. Aksi takdirde Dizini değiştir'i seçin ve gerekirse uygun kimlik bilgilerini kullanarak oturum açın.

Yönet bölümünde Kullanıcılar'ıseçin.

Kullanıcı ayarlarını seçin.

Dış kullanıcılar bölümünden Dış işbirliği ayarlarını yönet'i seçin.

Konuk kullanıcı izinleri sınırlı seçeneğini Hayır olarak değiştirin.

Alternatif olarak, kullanıcıya ek izinler vermeye hazırsanız (yönetici düzeyi), kullanıcıyı Genel yönetici rolünün bir üyesi yapabilirsiniz. Bunu yapmak için aşağıdaki adımları izleyin:

Uyarı

Genel yönetici rolüne atanan kullanıcılar, Microsoft Entra kuruluşunuzdaki tüm yönetim ayarlarını okuyabilir ve değiştirebilir. En iyi uygulama olarak, bu rolü kuruluşunuzdaki beşten az kişiye atamanızı öneririz.

Yönetici hesabı kullanarak Azure portalında oturum açın. Hesap bir sahip, genel yönetici veya kullanıcı hesabı yöneticisi olmalıdır.

Sol gezinti bölmesinde Microsoft Entra ID'yi seçin.

Kullanıcı aboneliğine karşılık gelen uygun dizini düzenlediğinizden emin olun. Aksi takdirde Dizini değiştir'i seçin ve gerekirse uygun kimlik bilgilerini kullanarak oturum açın.

Yönet bölümünde Kullanıcılar'ıseçin.

Yönetmek istediğiniz kullanıcıyı aramak için arama kutusunu kullanın.

Yönet bölümünden Dizin rolü'netıklayın ve ardından rolü Genel yönetici olarak değiştirin. İşiniz bittiğinde Kaydet'i seçin.

Değişikliklerin genel olarak uygulanması genellikle 15-20 dakika sürer. Kullanıcı daha sonra hizmet bağlantısını yeniden oluşturmayı deneyebilir.

Kullanıcının dizine uygulama ekleme yetkisi yok

Dizine tümleşik uygulamalar eklemek için izinlere sahip olmanız gerekir. Dizin yöneticisinin bu ayarı değiştirme izinleri vardır.

Sol gezinti bölmesinde Microsoft Entra Id öğesini seçin.

Kullanıcı aboneliğine karşılık gelen uygun dizini düzenlediğinizden emin olun. Aksi takdirde Dizini değiştir'i seçin ve gerekirse uygun kimlik bilgilerini kullanarak oturum açın.

Kullanıcılar'ı ve ardından Kullanıcı ayarları'nı seçin.

Uygulama kayıtları altında Kullanıcılar uygulamaları kaydedebilir seçeneğini Evet olarak değiştirin.

Hizmet sorumlusunu, Microsoft Entra Id'de gerekli izinlere sahip olan mevcut bir kullanıcıyla da oluşturabilirsiniz. Daha fazla bilgi için bkz . Mevcut bir hizmet sorumlusuyla Azure Resource Manager hizmet bağlantısı oluşturma.

Erişim belirteci alınamadı veya geçerli bir yenileme belirteci bulunamadı

Bu hatalar genellikle oturumunuzun süresi dolduğunda oluşur. Bu sorunları çözmek için:

- Azure DevOps oturumunu kapatın.

- InPrivate veya gizli bir tarayıcı penceresi açın ve Azure DevOps'a gidin.

- Uygun kimlik bilgilerini kullanarak oturum açın.

- Kuruluşunuzu ve projenizi seçin.

- Hizmet bağlantınızı oluşturun.

Katkıda Bulunan rolü atanamadı

Bu hata genellikle seçili Azure aboneliği için Yazma izniniz olmadığında oluşur.

Bu sorunu çözmek için abonelik yöneticisinden size Microsoft Entra ID'de uygun rolü atamasını isteyin.

Hizmet bağlantısı oluştururken abonelik listelenmiyor

Çeşitli Azure aboneliği açılan menülerinde (faturalama, hizmet bağlantısı vb.) en fazla 50 Azure aboneliği listelenir. Bir hizmet bağlantısı kuruyorsanız ve 50'den fazla Azure aboneliğiniz varsa bazı abonelikleriniz listelenmez. Bu senaryoda aşağıdaki adımları tamamlayın:

Azure aboneliğinizin Microsoft Entra örneğinde yeni, yerel bir Microsoft Entra kullanıcısı oluşturun.

Microsoft Entra kullanıcısını, faturalamayı ayarlamak veya hizmet bağlantıları oluşturmak için uygun izinlere sahip olacak şekilde ayarlayın. Daha fazla bilgi için bkz. Azure DevOps faturalama ayarlarını yapabilecek bir kullanıcı ekleme.

Microsoft Entra kullanıcısını Paydaş erişim düzeyine sahip Azure DevOps kuruluşa ekleyin ve ardından bunu Proje Koleksiyonu Yönetici istrators grubuna (faturalama için) ekleyin veya kullanıcının Hizmet bağlantıları oluşturmak için Team Project'te yeterli izinlere sahip olduğundan emin olun.

Yeni kullanıcı kimlik bilgileriyle Azure DevOps'ta oturum açın ve bir faturalama ayarlayın. Listede yalnızca bir Azure aboneliği görürsünüz.

Abonelik listesinde bazı abonelikler eksik

Bu sorun, desteklenen hesap türleri ayarlarını değiştirerek ve uygulamanızı kimlerin kullanabileceğini tanımlayarak düzeltilebilir. Bunu yapmak için aşağıdaki adımları izleyin:

Azure Portal’ında oturum açın.

Birden çok kiracıya erişiminiz varsa, bir uygulamayı kaydetmek istediğiniz kiracıyı seçmek için üst menüdeki Dizin + abonelik filtresini kullanın.

Sol bölmeden Microsoft Entra Id'yi seçin.

Uygulama kayıtları’nı seçin.

Kayıtlı uygulamalar listesinden uygulamanızı seçin.

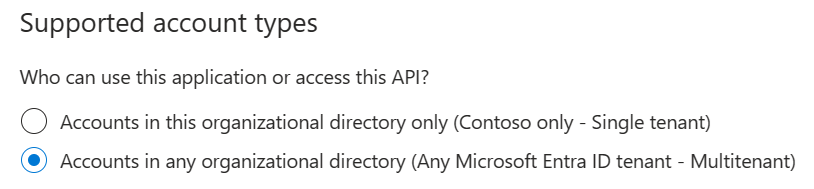

Kimlik doğrulaması'nın altında Desteklenen hesap türleri'ne tıklayın.

Desteklenen hesap türleri'nin altında, Bu uygulamayı kimler kullanabilir veya bu API'ye erişebilir? herhangi bir kuruluş dizinindeki Hesaplar'ı seçin.

İşiniz bittiğinde Kaydet'i seçin.

Hizmet sorumlusu belirtecinin süresi doldu

Genellikle otomatik olarak oluşturulan hizmet sorumlularında ortaya çıkan bir sorun, hizmet sorumlusunun belirtecinin süresinin dolması ve yenilenmesi gerektiğidir. Ancak belirteci yenilemeyle ilgili bir sorununuz varsa geçerli yenileme belirteci bulunamadı konusuna bakın.

Otomatik olarak oluşturulan hizmet sorumlusunun erişim belirtecini yenilemek için:

Proje ayarları>Hizmet bağlantıları'na gidin ve değiştirmek istediğiniz hizmet bağlantısını seçin.

Sağ üst köşedeki Düzenle'yi ve ardından Doğrula'yı seçin.

Kaydet'i seçin.

Hizmet sorumlunuzun belirteci üç ay daha yenilendi.

Not

Hizmet sorumlusunun belirtecinin süresi dolmamış olsa bile bu işlem kullanılabilir.

Hizmet sorumlusu istemci kimliği kullanılarak JWT alınamadı

Bu sorun, süresi dolmuş bir gizli diziye sahip bir hizmet bağlantısını doğrulamaya çalıştığınızda oluşur.

Bu sorunu çözmek için:

Proje ayarları>Hizmet bağlantıları'na gidin ve değiştirmek istediğiniz hizmet bağlantısını seçin.

Sağ üst köşedeki Düzenle'yi seçin ve ardından hizmet bağlantınızda herhangi bir değişiklik yapın. En kolay ve önerilen değişiklik bir açıklama eklemektir.

Hizmet bağlantısını kaydetmek için Kaydet'i seçin.

Not

Kaydet'i seçin. Bu adımda hizmet bağlantısını doğrulamayı denemeyin.

Hizmet bağlantısı düzenleme penceresinden çıkın ve hizmet bağlantıları sayfasını yenileyin.

Sağ üst köşedeki Düzenle'yi ve ardından Doğrula'yı seçin.

Hizmet bağlantınızı kaydetmek için Kaydet'i seçin.

Azure aboneliği önceki görev çıkışından geçirilmedi

Azure aboneliğinizi yayın işlem hattınız için dinamik olarak ayarladığınızda ve önceki bir görevden çıkış değişkenini kullanmak istediğinizde, bu sorunla karşılaşabilirsiniz.

Sorunu çözmek için değerlerin işlem hattınızın değişkenler bölümünde tanımlandığından emin olun. Ardından bu değişkeni işlem hattınızın görevleri arasında geçirebilirsiniz.

Hangi kimlik doğrulama mekanizmaları desteklenir? Yönetilen kimlikler nasıl çalışır?

Azure Resource Manager hizmet bağlantısı, Hizmet Sorumlusu Kimlik Doğrulaması (SPA) veya yönetilen kimlik doğrulaması kullanarak bir Azure aboneliğine bağlanabilir. Azure kaynakları için yönetilen kimlikler, Azure hizmetlerine Microsoft Entra ID üzerinde otomatik olarak yönetilen bir kimlik sağlar. Kodda veya hizmet bağlantısında kimlik bilgilerini kalıcı hale getirmek zorunda kalmadan Microsoft Entra kimlik doğrulamasını destekleyen herhangi bir hizmette kimlik doğrulaması yapmak için bu kimliği kullanabilirsiniz.

Sanal makinelerin yönetilen kimlikleri hakkında bilgi edinmek için bkz . Rol atama.

Not

Yönetilen kimlikler Microsoft tarafından barındırılan aracılarda desteklenmez. Bu senaryoda, Azure VM'de şirket içinde barındırılan bir aracı ayarlamanız ve bu VM için yönetilen kimlik yapılandırmanız gerekir.

İlgili makaleler

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin