Azure VPN Gateway için BGP'yi yapılandırma

Bu makale, Azure portal kullanarak şirket içi siteler arası (S2S) VPN bağlantılarında ve VNet-VNet bağlantılarında BGP'yi etkinleştirmenize yardımcı olur. Bu yapılandırmayı Azure CLI veya PowerShell adımlarını kullanarak da oluşturabilirsiniz.

BGP iki veya daha fazla ağ arasında yönlendirme ve ulaşılabilirlik bilgilerini takas etmek üzere İnternet’te yaygın olarak kullanılan standart yönlendirme protokolüdür. BGP, VPN ağ geçitlerinin ve BGP eşleri veya komşular olarak adlandırılan şirket içi VPN cihazlarınızın, söz konusu ön eklerin ilgili ağ geçitleri veya yönlendiriciler üzerinden geçmesi için kullanılabilirlik ve ulaşılabilirlik konusunda her iki ağ geçidini de bilgilendirecek "yollar" değişimini sağlar. BGP ayrıca bir BGP ağ geçidinin öğrendiği yolları bir BGP eşliğinden diğer tüm BGP eşliklerine yayarak birden fazla ağ arasında geçiş yönlendirmesi sağlayabilir.

BGP'nin avantajları hakkında daha fazla bilgi edinmek ve BGP kullanmanın teknik gereksinimlerini ve dikkat edilmesi gerekenleri anlamak için bkz. BGP ve Azure VPN Gateway hakkında.

Başlarken

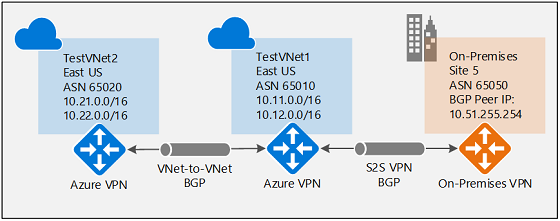

Bu makalenin her bölümü, ağ bağlantınızda BGP'yi etkinleştirmek için temel bir yapı taşı oluşturmanıza yardımcı olur. Üç bölümü de tamamlarsanız (ağ geçidinde BGP'yi, S2S bağlantısını ve sanal ağdan sanal ağa bağlantıyı yapılandırın) Topolojiyi Diyagram 1'de gösterildiği gibi oluşturursunuz. Gereksinimlerinizi karşılayan daha karmaşık, çok atlamalı bir geçiş ağı oluşturmak için parçaları bir araya getirebilirsiniz.

Diyagram 1

Bağlam olarak, Diyagram 1'e başvurarak, TestVNet2 ile TestVNet1 arasında BGP devre dışı bırakılacaksa, TestVNet2 şirket içi ağ olan Site5'in yollarını öğrenmez ve bu nedenle Site 5 ile iletişim kuramaz. BGP'yi etkinleştirdiğinizde, üç ağ da S2S IPsec ve VNet-VNet bağlantıları üzerinden iletişim kurabilir.

Önkoşullar

Azure aboneliğiniz olduğunu doğrulayın. Henüz Azure aboneliğiniz yoksa MSDN abonelik avantajlarınızı etkinleştirebilir veya ücretsiz bir hesap için kaydolabilirsiniz.

VPN ağ geçidi için BGP'yi etkinleştirme

Bu bölüm, diğer iki yapılandırma bölümündeki adımlardan herhangi birini gerçekleştirmeden önce gereklidir. Aşağıdaki yapılandırma adımları, Diyagram 2'de gösterildiği gibi VPN ağ geçidinin BGP parametrelerini ayarlar.

Diyagram 2

1. TestVNet1 oluşturma

Bu adımda TestVNet1'i oluşturup yapılandıracaksınız. Azure sanal ağınızı ve VPN ağ geçidinizi oluşturmak ve yapılandırmak için Ağ geçidi oluşturma öğreticisindeki adımları kullanın.

Sanal ağ örnek değerleri:

- Resource Group: TestRG1

- Sanal Ağ: TestVNet1

- Konum/Bölge: EastUS

- Adres alanı: 10.11.0.0/16, 10.12.0.0/16

- Alt ağlar:

- FrontEnd: 10.11.0.0/24

- BackEnd: 10.12.0.0/24

- GatewaySubnet: 10.12.255.0/27

2. BGP ile TestVNet1 ağ geçidi oluşturma

Bu adımda, karşılık gelen BGP parametreleriyle bir VPN ağ geçidi oluşturursunuz.

Aşağıdaki parametrelerle bir ağ geçidi oluşturmak için VPN ağ geçidi oluşturma ve yönetme bölümündeki adımları kullanın:

Örnek Ayrıntıları:

- Ad: VNet1GW

- Bölge: EastUS

- Ağ geçidi türü: VPN

- VPN türü: Rota tabanlı

- SKU: VpnGW1 veya üzeri

- Oluşturma: Bir nesil seçin

- Sanal ağ: TestVNet1

Genel IP adresi

- Genel IP adresi Türü: Temel veya Standart

- Genel IP adresi: Yeni oluştur

- Genel IP adresi adı: VNet1GWIP

- Etkin-etkin etkinleştir: Devre dışı

- BGP'yi Yapılandırma: Etkin

Sayfanın vurgulanan BGP'yi Yapılandır bölümünde aşağıdaki ayarları yapılandırın:

BGP - yapılandırması bölümünü göstermek için BGPEtkin'i yapılandır'ı seçin.

ASN'nizi (Otonom Sistem Numarası) doldurun.

Azure APIPA BGP IP adresi alanı isteğe bağlıdır. Şirket içi VPN cihazlarınız BGP için APIPA adresi kullanıyorsa, VPN için Azure ayrılmış APIPA adres aralığından 169.254.21.0 ile 169.254.22.255 arasında bir adres seçmeniz gerekir.

Etkin-etkin VPN ağ geçidi oluşturuyorsanız BGP bölümünde ek bir İkinci Özel Azure APIPA BGP IP adresi gösterilir. Seçtiğiniz her adres benzersiz olmalı ve izin verilen APIPA aralığında olmalıdır (169.254.21.0 - 169.254.22.255). Etkin-etkin ağ geçitleri hem Azure APIPA BGP IP adresi hem de İkinci Özel Azure APIPA BGP IP adresi için birden çok adresi de destekler. Ek girişler yalnızca ilk APIPA BGP IP adresinizi girdikten sonra görüntülenir.

Önemli

Varsayılan olarak Azure, GatewaySubnet ön ek aralığından vpn ağ geçidinde Azure BGP IP adresi olarak otomatik olarak bir özel IP adresi atar. Şirket içi VPN cihazlarınız BGP IP olarak bir APIPA adresi (169.254.0.1 - 169.254.255.254) kullandığında özel Azure APIPA BGP adresi gereklidir. VPN Gateway, karşılık gelen yerel ağ geçidi kaynağının (şirket içi ağ) BGP eş IP'si olarak bir APIPA adresi varsa özel APIPA adresini seçer. Yerel ağ geçidi normal bir IP adresi kullanıyorsa (APIPA değil), VPN Gateway GatewaySubnet aralığından özel IP adresine geri döner.

APIPA BGP adresleri, şirket içi VPN cihazlarıyla tüm bağlı VPN ağ geçitleri arasında çakışmamalıdır.

APIPA adresleri VPN ağ geçitlerinde kullanıldığında, ağ geçitleri APIPA kaynak IP adresleriyle BGP eşleme oturumları başlatmaz. Şirket içi VPN cihazının BGP eşleme bağlantılarını başlatması gerekir.

Doğrulamayı çalıştırmak için Gözden geçir ve oluştur'u seçin. Doğrulama başarılı olduktan sonra OLUŞTUR'u seçerek VPN ağ geçidini dağıtın. Bir ağ geçidinin oluşturulması, seçili ağ geçidi SKU’suna bağlı olarak 45 dakika veya daha uzun sürebilir. Dağıtım durumunu ağ geçidinizin Genel Bakış sayfasında görebilirsiniz.

3. Azure BGP Eş IP adreslerini alma

Ağ geçidi oluşturulduktan sonra, VPN ağ geçidinde BGP Eş IP adreslerini alabilirsiniz. Bu adresler, şirket içi VPN cihazlarınızı VPN ağ geçidiyle BGP oturumları oluşturacak şekilde yapılandırmak için gereklidir.

Sanal ağ geçidi Yapılandırması sayfasında, VPN ağ geçidinizde BGP yapılandırma bilgilerini görüntüleyebilirsiniz: ASN, Genel IP adresi ve Azure tarafında karşılık gelen BGP eş IP adresleri (varsayılan ve APIPA). Aşağıdaki yapılandırma değişikliklerini de yapabilirsiniz:

- Gerekirse ASN'yi veya APIPA BGP IP adresini güncelleştirebilirsiniz.

- Etkin-etkin bir VPN ağ geçidiniz varsa, bu sayfada ikinci VPN ağ geçidi örneğinin Genel IP adresi, varsayılan ve APIPA BGP IP adresleri gösterilir.

Azure BGP Eş IP adresini almak için:

- BGP yapılandırma bilgilerini görmek için sanal ağ geçidi kaynağına gidin ve Yapılandırma sayfasını seçin.

- BGP Eş IP adresini not edin.

Şirket içi S2S bağlantılarında BGP'yi yapılandırmak için

Bu bölümdeki yönergeler, şirket içi siteler arası yapılandırmalar için geçerlidir.

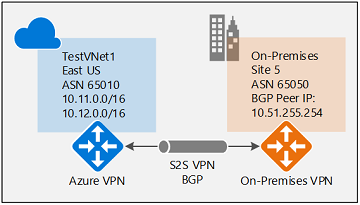

Şirket içi ağlar arası bağlantı kurmak için, şirket içi VPN cihazınızı temsil eden bir yerel ağ geçidi ve siteden siteye bağlantı oluşturma bölümünde açıklandığı gibi VPN ağ geçidini yerel ağ geçidine bağlamak için bir bağlantı oluşturmanız gerekir. Aşağıdaki bölümler, Diyagram 3'te gösterildiği gibi BGP yapılandırma parametrelerini belirtmek için gereken ek özellikleri içerir.

Diyagram 3

Devam etmeden önce VPN ağ geçidi için BGP'yi etkinleştirdiğinizden emin olun.

1. Yerel ağ geçidi oluşturma

BGP ayarlarıyla yerel bir ağ geçidi yapılandırın.

- Bilgi ve adımlar için siteden siteye bağlantı makalesindeki yerel ağ geçidi bölümüne bakın.

- Zaten bir yerel ağ geçidiniz varsa, bunu değiştirebilirsiniz. Yerel ağ geçidini değiştirmek için yerel ağ geçidi kaynağı Yapılandırma sayfasına gidin ve gerekli değişiklikleri yapın.

Yerel ağ geçidini oluştururken, bu alıştırma için aşağıdaki değerleri kullanın:

- Ad: Site5

- IP adresi: Bağlanmak istediğiniz ağ geçidi uç noktasının IP adresi. Örnek: 128.9.9.9

- Adres alanları: BGP etkinse, adres alanı gerekmez.

BGP ayarlarını yapılandırmak için Gelişmiş sayfasına gidin. Aşağıdaki örnek değerleri kullanın (Diyagram 3'te gösterilmiştir). Ortamınızla eşleşmesi için gereken tüm değerleri değiştirin.

- BGP ayarlarını yapılandırma: Evet

- Otonom sistem numarası (ASN): 65050

- BGP eş IP adresi: Şirket içi VPN Cihazının adresi. Örnek: 10.51.255.254

Yerel ağ geçidini oluşturmak için Gözden geçir + oluştur'a tıklayın.

Yapılandırmayla ilgili önemli noktalar

- ASN ve BGP eş IP adresi, şirket içi VPN yönlendirici yapılandırmanızla eşleşmelidir.

- Adres alanını yalnızca bu ağa bağlanmak için BGP kullanıyorsanız boş bırakabilirsiniz. Azure VPN ağ geçidi, BGP eş IP adresinizin bir yolunu ilgili IPsec tüneline dahili olarak ekler. VPN ağ geçidi ile bu ağ arasında BGP KULLANMIYORsanız, Adres alanı için geçerli adres ön eklerinin listesini sağlamanız gerekir.

- gerekirse şirket içi BGP eş IP'niz olarak isteğe bağlı olarak bir APIPA IP adresi (169.254.x.x) kullanabilirsiniz. Ancak VPN ağ geçidiniz için bu makalede daha önce açıklandığı gibi bir APIPA IP adresi de belirtmeniz gerekir, aksi takdirde BGP oturumu bu bağlantı için kurulamaz.

- Yerel ağ geçidi oluşturulurken BGP yapılandırma bilgilerini girebilir veya yerel ağ geçidi kaynağının Yapılandırma sayfasında BGP yapılandırmasını ekleyebilir veya değiştirebilirsiniz.

2. BGP etkinken S2S bağlantısı yapılandırma

Bu adımda BGP'nin etkinleştirildiği yeni bir bağlantı oluşturursunuz. Zaten bir bağlantınız varsa ve bu bağlantıda BGP'yi etkinleştirmek istiyorsanız, bu bağlantıyı güncelleştirebilirsiniz.

Bağlantı oluşturmak için

- Yeni bağlantı oluşturmak için sanal ağ geçidi Bağlantıları sayfanıza gidin.

- +Ekle'yi seçerek Bağlantı ekle sayfasını açın.

- Gerekli değerleri doldurun.

- Bu bağlantıda BGP'yi etkinleştirmek için BGP'yi Etkinleştir'i seçin.

- Değişiklikleri kaydetmek için Tamam'ı seçin.

Var olan bir bağlantıyı güncelleştirmek için

- Sanal ağ geçidi Bağlantıları sayfanıza gidin.

- Değiştirmek istediğiniz bağlantıyı seçin.

- Bağlantının Yapılandırma sayfasına gidin.

- BGP ayarını Etkin olarak değiştirin.

- Değişikliklerinizi kaydedin.

Şirket içi cihaz yapılandırması

Aşağıdaki örnek, bu alıştırma için şirket içi VPN cihazınızın BGP yapılandırma bölümüne girdiğiniz parametreleri listeler:

- Site5 ASN : 65050

- Site5 BGP IP : 10.51.255.254

- Prefixes to announce : (for example) 10.51.0.0/16

- Azure VNet ASN : 65010

- Azure VNet BGP IP : 10.12.255.30

- Static route : Add a route for 10.12.255.30/32, with nexthop being the VPN tunnel interface on your device

- eBGP Multihop : Ensure the "multihop" option for eBGP is enabled on your device if needed

Sanal Ağdan Sanal Ağa bağlantılarda BGP'yi etkinleştirmek için

Bu bölümdeki adımlar VNet-VNet bağlantıları için geçerlidir.

VNet-VNet bağlantısında BGP'yi etkinleştirmek veya devre dışı bırakmak için, önceki bölümdeki S2S şirket içi ve dışı adımlarla aynı adımları kullanırsınız. Bağlantıyı oluştururken BGP'yi etkinleştirebilir veya mevcut bir sanal ağdan sanal ağa bağlantıda yapılandırmayı güncelleştirebilirsiniz.

Not

BGP olmadan sanal ağdan sanal ağa bağlantı, iletişimi yalnızca iki bağlı sanal ağ ile sınırlandıracaktır. BgP'yi etkinleştirerek bu iki sanal ağın diğer S2S veya VNet-VNet bağlantılarına geçiş yönlendirme özelliğine izin verin.

Sonraki adımlar

BGP hakkında daha fazla bilgi için bkz. BGP ve VPN Gateway hakkında.