Microsoft Entra Id ile katalog uygulamaları için koşullu erişim uygulama denetimi dağıtma

Bulut için Microsoft Defender Uygulamalarında erişim ve oturum denetimleri, Bulut uygulaması kataloğundaki uygulamalarla ve özel uygulamalarla çalışır. Önceden eklenen ve kullanıma hazır olan uygulamaların listesi için bkz. uygulamaları Bulut için Defender Uygulamalar koşullu erişim uygulaması denetimiyle koruma.

Önkoşullar

Koşullu erişim uygulama denetimini kullanmak için kuruluşunuzun aşağıdaki lisanslara sahip olması gerekir:

- Microsoft Entra Id P1 veya üzeri

- Microsoft Defender for Cloud Apps

Uygulamalar çoklu oturum açma ile yapılandırılmalıdır

Uygulamalar aşağıdaki kimlik doğrulama protokollerinden birini kullanmalıdır:

IdP Protokoller Microsoft Entra Kimlik SAML 2.0 veya OpenID Bağlan Diğer SAML 2.0

Microsoft Entra Id tümleştirmesini yapılandırma

Not

Microsoft Entra Id veya diğer kimlik sağlayıcılarında bir uygulamayı SSO ile yapılandırırken, isteğe bağlı olarak listelenebilen bir alan oturum açma URL'si ayarıdır. Koşullu erişim uygulaması denetiminin çalışması için bu alanın gerekli olabileceğini unutmayın.

Uygulama oturumlarını Bulut için Defender Uygulamalarına yönlendiren bir Microsoft Entra Koşullu Erişim ilkesi oluşturmak için aşağıdaki adımları kullanın. Diğer IdP çözümleri için bkz . Diğer IdP çözümleriyle tümleştirmeyi yapılandırma.

Microsoft Entra Id'de Güvenlik>Koşullu Erişim'e göz atın.

Koşullu Erişim bölmesinde, üstteki araç çubuğunda Yeni ilke ->Yeni ilke oluştur'u seçin.

Yeni bölmesindeki Ad metin kutusuna ilke adını girin.

Atamalar'ın altında Kullanıcılar veya iş yükü kimlikleri'ni seçin ve uygulamaya eklenecek kullanıcıları ve grupları (ilk oturum açma ve doğrulama) atayın.

Atamalar'ın altında Bulut uygulamaları veya eylemler'i seçin ve koşullu erişim uygulama denetimiyle denetlemek istediğiniz uygulamaları ve eylemleri atayın.

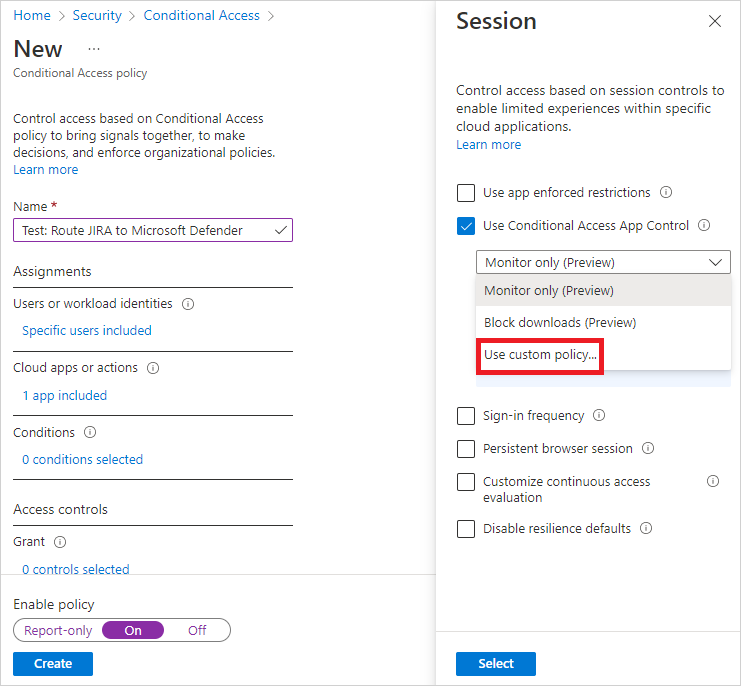

Erişim denetimleri'nin altında Oturum'u, Koşullu Erişim Uygulama Denetimini Kullan'ı seçin ve yerleşik bir ilke seçin (Yalnızca izleme (Önizleme) veya İndirmeleri engelle (Önizleme)) veya Bulut için Defender Uygulamalar'da gelişmiş ilke ayarlamak için özel ilke kullan'ı ve ardından Seç'i seçin.

İsteğe bağlı olarak, koşulları ekleyin ve denetimleri gerektiği gibi verin.

İlkeyi etkinleştir'i Açık olarak ayarlayın ve oluştur'u seçin.

Not

Devam etmeden önce mevcut oturumların oturumunu kapatmayı unutmayın.

İlkeyi oluşturduktan sonra, bu ilkede yapılandırılan her uygulamada oturum açın. İlkede yapılandırılmış bir kullanıcı kullanarak oturum açtığınızdan emin olun.

Bulut için Defender Uygulamalar, oturum açacağınız her yeni uygulama için ilke ayrıntılarınızı sunucularına eşitler. Bu işlem bir dakika kadar sürebilir.

Erişim ve oturum denetimlerinin yapılandırıldığını doğrulayın

Yukarıdaki yönergeler doğrudan Microsoft Entra Id'de katalog uygulamaları için yerleşik bir Bulut için Defender Uygulamaları ilkesi oluşturmanıza yardımcı oldu. Bu adımda, erişim ve oturum denetimlerinin bu uygulamalar için yapılandırıldığını doğrulayın.

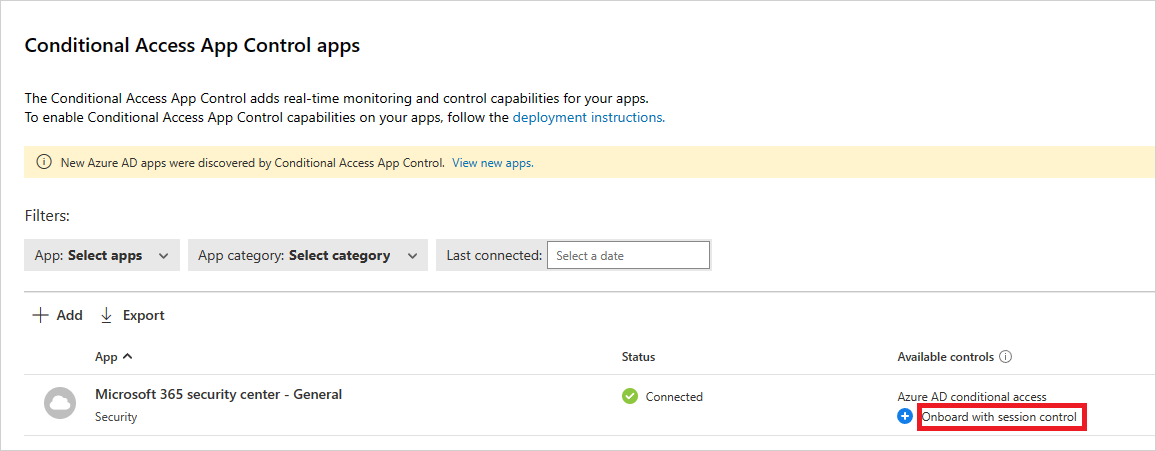

Microsoft Defender Portalı'nda Ayarlar'ı seçin. Ardından Cloud Apps'i seçin.

Bağlan uygulamalar'ın altında Koşullu Erişim Uygulama Denetimi uygulamaları'nı seçin. Kullanılabilir denetimler sütununa bakın ve hem Erişim denetiminin hem de Azure AD Koşullu Erişim'in ve Oturum denetiminin uygulamalarınız için göründüğünü doğrulayın.

Uygulama oturum denetimi için etkinleştirilmediyse Oturum denetimiyle ekle'yi seçip Bu uygulamayı oturum denetimleriyle kullan'ı işaretleyerek uygulamayı ekleyin. Örneğin:

Uygulamanızı üretim ortamında kullanmak üzere etkinleştirme

Hazır olduğunuzda, bu yordamda uygulamanın kuruluşunuzun üretim ortamında kullanılmak üzere nasıl etkinleştirileceği açıklanır.

Microsoft Defender Portalı'nda Ayarlar'ı seçin. Ardından Cloud Apps'i seçin.

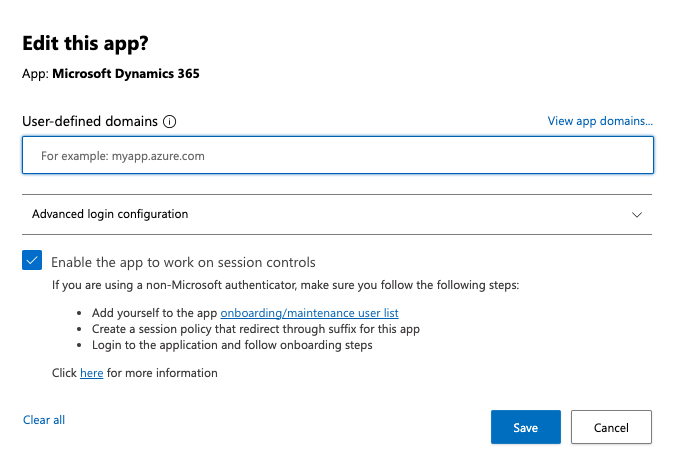

Bağlan uygulamalar'ın altında Koşullu Erişim Uygulama Denetimi uygulamaları'nı seçin. Uygulama listesinde, dağıttığınız uygulamanın görüntülendiği satırda, satırın sonundaki üç noktayı seçin ve ardından Uygulamayı düzenle'yi seçin.

Uygulamayı oturum denetimleri üzerinde çalışacak şekilde etkinleştir'i ve ardından Kaydet'i seçin. Örneğin:

Önce mevcut oturumların oturumunu kapatın. Ardından, başarıyla dağıtılan her uygulamada oturum açmayı deneyin. Microsoft Entra ID'de yapılandırılan ilkeyle veya kimlik sağlayıcınızla yapılandırılmış bir SAML uygulaması için eşleşen bir kullanıcı kullanarak oturum açın.

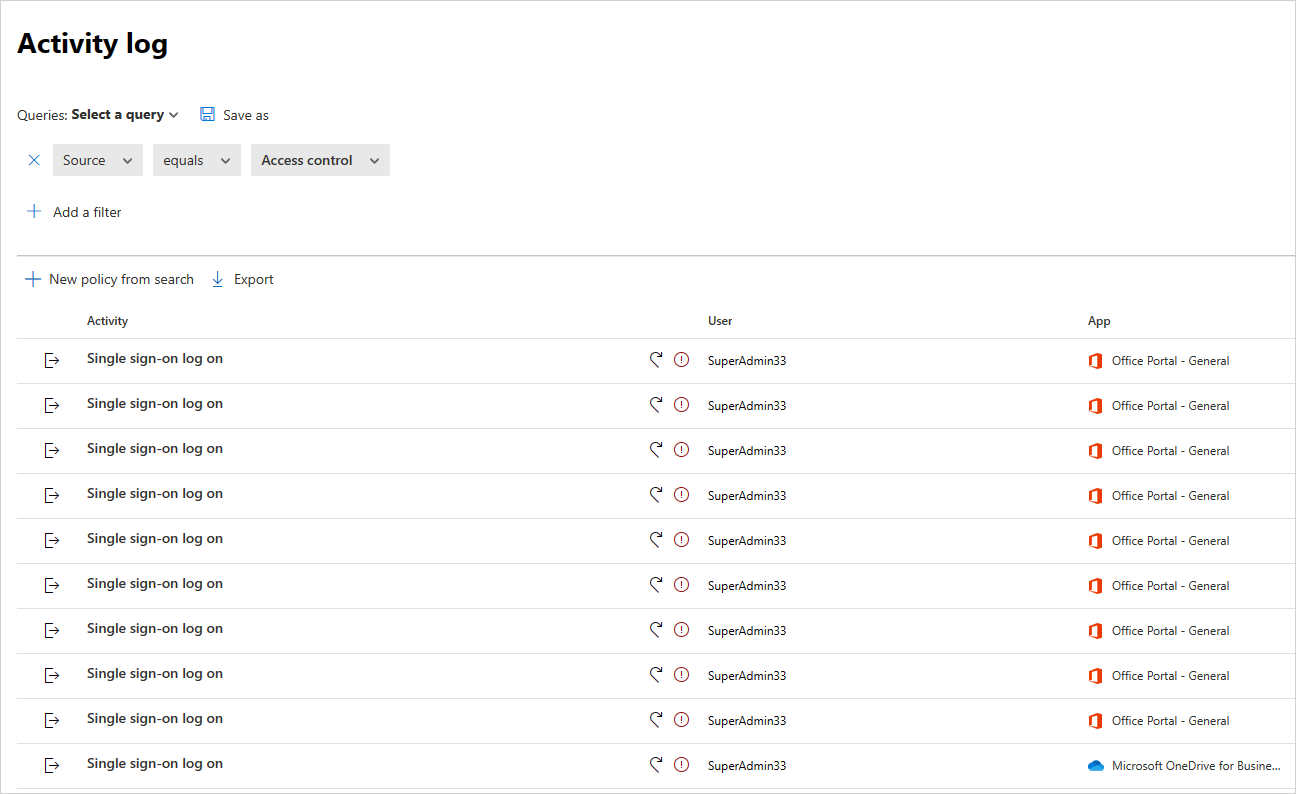

Microsoft Defender Portalı'nda, Cloud Apps'in altında Etkinlik günlüğü'nü seçin ve her uygulama için oturum açma etkinliklerinin yakalandığından emin olun.

Gelişmiş'i seçip Kaynak eşittir Erişim denetimi kullanarak filtreleme yapabilirsiniz. Örneğin:

Yönetilen ve yönetilmeyen cihazlardan mobil ve masaüstü uygulamalarında oturum açmanızı öneririz. Bu, etkinliklerin etkinlik günlüğünde düzgün bir şekilde yakalandığından emin olmaktır.

Etkinliğin düzgün bir şekilde yakalandığını doğrulamak için, etkinlik çekmecesini açmak için bir çoklu oturum açma oturum açma etkinliği seçin. Kullanıcı aracısı etiketinin, cihazın yerel bir istemci (mobil veya masaüstü uygulaması anlamına gelir) veya cihazın yönetilen bir cihaz (uyumlu, etki alanına katılmış veya geçerli istemci sertifikası) olup olmadığını düzgün yansıtdığından emin olun.

Not

Dağıtıldıktan sonra, Koşullu Erişim Uygulama Denetimi sayfasından bir uygulamayı kaldıramazsınız. Uygulamada oturum veya erişim ilkesi ayarlamadığınız sürece, koşullu erişim uygulaması denetimi uygulama için hiçbir davranışı değiştirmez.

Sonraki adımlar

Herhangi bir sorunla karşılaşırsanız size yardımcı olmak için buradayız. Ürün sorununuzla ilgili yardım veya destek almak için lütfen bir destek bileti açın.

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin