Azure Stack Hub için ağ tümleştirme planlaması

Bu makalede, Azure Stack Hub'ı mevcut ağ ortamınızla en iyi şekilde tümleştirmeye karar vermenize yardımcı olacak Azure Stack Hub ağ altyapısı bilgileri sağlanır.

Not

Azure Stack Hub'dan dış DNS adlarını çözümlemek için (örneğin, www.bing.com), DNS isteklerini iletmek için DNS sunucuları sağlamanız gerekir. Azure Stack Hub DNS gereksinimleri hakkında daha fazla bilgi için bkz. Azure Stack Hub veri merkezi tümleştirmesi - DNS.

Fiziksel ağ tasarımı

Azure Stack Hub çözümü, çalışmasını ve hizmetlerini desteklemek için dayanıklı ve yüksek oranda kullanılabilir bir fiziksel altyapı gerektirir. Azure Stack Hub'ı ağ ile tümleştirmek için Raf Üstü anahtarlardan (ToR) en yakın anahtara veya yönlendiriciye yukarı bağlantılar gerekir ve bu belgelerde Sınır olarak adlandırılır. İçT'ler bir veya bir çift Kenarlık'a yukarı bağlanabilir. ToR, otomasyon aracımız tarafından önceden yapılandırılmıştır; BGP Yönlendirmesi kullanılırken ToR ile Kenarlık arasında en az bir bağlantı ve Statik Yönlendirme kullanılırken ToR ile Kenarlık arasında en az iki bağlantı (ToR başına bir bağlantı), her iki yönlendirme seçeneğinde de en fazla dört bağlantı olmasını bekler. Bu bağlantılar SFP+ veya SFP28 medya ve en az bir GB hız ile sınırlıdır. Kullanılabilirlik için lütfen orijinal donanım üreticiniz (OEM) donanım satıcınıza başvurun. Aşağıdaki diyagramda önerilen tasarım gösterilir:

Bant Genişliği Ayırma

Azure Stack Hub, Windows Server 2019 Yük Devretme Kümesi ve Alanlar Doğrudan teknolojileri kullanılarak oluşturulur. Azure Stack Hub fiziksel ağ yapılandırmasının bir bölümü, Spaces Direct depolama iletişimlerinin çözümün gerektirdiği performansı ve ölçeği karşılayabilmesini sağlamak için trafik ayrımı ve bant genişliği garantilerini kullanmak için yapılır. Ağ yapılandırması, Alanlar Doğrudan, RDMA tabanlı iletişimleri Azure Stack Hub altyapısı ve/veya kiracısı tarafından ağ kullanımından ayırmak için trafik sınıflarını kullanır. Azure Stack Hub, Windows Server 2019 için tanımlanan geçerli en iyi yöntemlerle uyumlu hale getirmek için Yük Devretme Kümelemesi denetim iletişimini desteklemek üzere sunucu iletişimini sunucu iletişimine daha fazla ayırmak için ek bir trafik sınıfı veya öncelik kullanacak şekilde değiştiriliyor. Bu yeni trafik sınıfı tanımı, kullanılabilir fiziksel bant genişliğinin %2'sini ayıracak şekilde yapılandırılır. Bu trafik sınıfı ve bant genişliği rezervasyon yapılandırması, Azure Stack Hub çözümünün raf üstü (ToR) anahtarlarında ve Azure Stack Hub'ın ana bilgisayarında veya sunucularında yapılan bir değişiklikle gerçekleştirilir. Müşteri sınır ağı cihazlarında değişiklik yapılmasına gerek olmadığını unutmayın. Bu değişiklikler Yük Devretme Kümesi iletişimi için daha iyi dayanıklılık sağlar ve ağ bant genişliğinin tamamen kullanıldığı ve bunun sonucunda Yük Devretme Kümesi denetim iletilerinin kesintiye uğraması durumlarından kaçınmayı amaçlır. Yük Devretme Kümesi iletişiminin Azure Stack Hub altyapısının kritik bir bileşeni olduğunu ve uzun süre kesintiye uğraması durumunda, Alanlar Doğrudan depolama hizmetlerinde veya sonunda kiracı veya son kullanıcı iş yükü kararlılığını etkileyecek diğer hizmetlerde istikrarsızlığa yol açabileceğini unutmayın.

Not

Açıklanan değişiklikler, 2008 sürümünde bir Azure Stack Hub sisteminin konak düzeyinde eklenir. ToR ağ anahtarlarında gerekli değişiklikleri yapmak için lütfen OEM'inize başvurun. Bu ToR değişikliği, 2008 sürümüne güncelleştirmeden önce veya 2008'e güncelleştirildikten sonra gerçekleştirilebilir. Yük Devretme Kümesi iletişimlerini geliştirmek için ToR anahtarlarında yapılandırma değişikliği yapılması gerekir.

Mantıksal Ağlar

Mantıksal ağlar, temel alınan fiziksel ağ altyapısının soyutlamasını temsil eden bir kavramdır. Konaklar, sanal makineler (VM) ve hizmetler için ağ atamalarını düzenlemek ve basitleştirmek için kullanılır. Mantıksal ağ oluşturmanın bir parçası olarak, her fiziksel konumdaki mantıksal ağ ile ilişkili sanal yerel ağları (VLAN'lar), IP alt ağları ve IP alt ağı/VLAN çiftlerini tanımlamak için ağ siteleri oluşturulur.

Aşağıdaki tabloda planlamanız gereken mantıksal ağlar ve ilişkili IPv4 alt ağ aralıkları gösterilmektedir:

| Mantıksal Ağ | Description | Boyut |

|---|---|---|

| Genel VIP | Azure Stack Hub bu ağdan toplam 31 adres kullanır ve geri kalanı kiracı VM'ler tarafından kullanılır. 31 adresten, küçük bir Azure Stack Hub hizmetleri kümesi için 8 genel IP adresi kullanılır. App Service ve SQL kaynak sağlayıcılarını kullanmayı planlıyorsanız 7 adres daha kullanılır. Kalan 16 IP gelecekteki Azure hizmetleri için ayrılmıştır. | /26 (62 konak) - /22 (1022 konak) Önerilen = /24 (254 konak) |

| Altyapıyı değiştirme | Yönlendirme amacıyla noktadan noktaya IP adresleri, ayrılmış anahtar yönetimi arabirimleri ve anahtara atanan geri döngü adresleri. | /26 |

| Altyapı | Azure Stack Hub iç bileşenlerinin iletişim kurması için kullanılır. | /24 |

| Özel | Depolama ağı, özel VIP'ler, Altyapı kapsayıcıları ve diğer iç işlevler için kullanılır. Daha fazla ayrıntı için bu makaledeki Özel ağ bölümüne başvurun. | /20 |

| BMC | Fiziksel konaklardaki BMC'lerle iletişim kurmak için kullanılır. | /26 |

Not

Portaldaki bir uyarı, operatöre yeni /20 Özel IP alanı eklemek için Set-AzsPrivateNetwork PEP cmdlet'ini çalıştırmasını anımsatır. /20 özel IP alanını seçme hakkında daha fazla bilgi ve rehberlik için lütfen bu makaledeki Özel ağ bölümüne bakın.

Ağ altyapısı

Azure Stack Hub için ağ altyapısı, anahtarlarda yapılandırılan birkaç mantıksal ağdan oluşur. Aşağıdaki diyagramda bu mantıksal ağlar ve bunların raf üstü (TOR), temel kart yönetim denetleyicisi (BMC) ve kenarlık (müşteri ağı) anahtarlarıyla nasıl tümleştirdikleri gösterilmektedir.

BMC ağı

Bu ağ, tüm temel kart yönetim denetleyicilerini (BMC veya hizmet işlemcileri olarak da bilinir) yönetim ağına bağlamaya ayrılmıştır. Örnekler şunlardır: iDRAC, iLO, iBMC vb. Herhangi bir BMC düğümüyle iletişim kurmak için yalnızca bir BMC hesabı kullanılır. Varsa, Donanım Yaşam Döngüsü Ana Bilgisayarı (HLH) bu ağda bulunur ve donanım bakımı veya izlemesi için OEM'e özgü yazılım sağlayabilir.

HLH ayrıca Dağıtım VM'sini (DVM) barındırıyor. DVM, Azure Stack Hub dağıtımı sırasında kullanılır ve dağıtım tamamlandığında kaldırılır. DVM, birden çok bileşeni test etmek, doğrulamak ve erişmek için bağlı dağıtım senaryolarında İnternet erişimi gerektirir. Bu bileşenler şirket ağınızın içinde ve dışında olabilir (örneğin: NTP, DNS ve Azure). Bağlantı gereksinimleri hakkında daha fazla bilgi için Azure Stack Hub güvenlik duvarı tümleştirmesinin NAT bölümüne bakın.

Özel ağ

Bu /20 (4096 IP' ler) ağı Azure Stack Hub bölgesine özeldir (Azure Stack Hub sisteminin sınır anahtarı cihazlarının dışına yönlendirmez) ve birden çok alt ağa ayrılmıştır, bazı örnekler şunlardır:

- Depolama ağı: Alanlar Doğrudan ve Sunucu İleti Bloğu (SMB) depolama trafiğinin ve VM dinamik geçişinin kullanımını desteklemek için kullanılan bir /25 (128 IP) ağı.

- İç sanal IP ağı: Yazılım yük dengeleyici için yalnızca dahili VIP'lere ayrılmış bir /25 ağı.

- Kapsayıcı ağı: Altyapı hizmetlerini çalıştıran kapsayıcılar arasındaki yalnızca iç trafiğe ayrılmış bir /23 (512 IP) ağı.

Azure Stack Hub sistemi için ek /20 özel iç IP alanı gerekir . Bu ağ, Azure Stack Hub sistemine özel olacaktır (Azure Stack Hub sisteminin sınır anahtarı cihazlarının dışına yönlendirilmez) ve veri merkezinizdeki birden çok Azure Stack Hub sisteminde yeniden kullanılabilir. Ağ Azure Stack'e özel olsa da veri merkezinde diğer ağlarla çakışmamalıdır. /20 özel IP alanı, kapsayıcılarda Azure Stack Hub altyapısını çalıştırmayı sağlayan birden çok ağa ayrılır. Buna ek olarak, bu yeni Özel IP alanı dağıtım öncesinde gerekli yönlendirilebilir IP alanını azaltmak için sürekli çabalar sağlar. Azure Stack Hub altyapısını kapsayıcılarda çalıştırmanın amacı, kullanımı iyileştirmek ve performansı artırmaktır. Buna ek olarak, /20 özel IP alanı, dağıtımdan önce gerekli yönlendirilebilir IP alanını azaltacak sürekli çalışmaları etkinleştirmek için de kullanılır. Özel IP alanıyla ilgili yönergeler için RFC 1918'i kullanmanızı öneririz.

1910'un öncesinde dağıtılan sistemler için bu /20 alt ağı, 1910'a güncelleştirdikten sonra sistemlere girilecek ek bir ağ olacaktır. Ek ağın Set-AzsPrivateNetwork PEP cmdlet'i aracılığıyla sisteme sağlanması gerekir.

Not

/20 girişi, 1910'dan sonraki Azure Stack Hub güncelleştirmesinin önkoşulu olarak görev alır. 1910'dan sonraki Azure Stack Hub güncelleştirmesi yayımlandığında ve yüklemeyi denediğinizde, düzeltme adımlarında açıklandığı gibi /20 girişini tamamlamadıysanız güncelleştirme başarısız olur. Yukarıdaki düzeltme adımları tamamlanana kadar yönetici portalında bir uyarı bulunur. Bu yeni özel alanın nasıl kullanılacağını anlamak için Veri Merkezi ağ tümleştirme makalesine bakın.

Düzeltme adımları: Düzeltmek için yönergeleri izleyerek PEP Oturumu açın. /20 boyutunda özel bir iç IP aralığı hazırlayın ve aşağıdaki örneği kullanarak PEP oturumunda aşağıdaki cmdlet'i çalıştırın: Set-AzsPrivateNetwork -UserSubnet 10.87.0.0/20. İşlem başarıyla gerçekleştirilirse, yapılandırmaya eklenen Azs İç Ağ aralığı iletisini alırsınız. Başarıyla tamamlanırsa, uyarı yönetici portalında kapatılır. Azure Stack Hub sistemi artık sonraki sürüme güncelleştirilebilir.

Azure Stack Hub altyapı ağı

Bu /24 ağı, kendi aralarında iletişim kurabilmeleri ve veri alışverişinde bulunabilmeleri için iç Azure Stack Hub bileşenlerine ayrılmıştır. Bu alt ağ, Azure Stack Hub çözümünün dışından veri merkezinize yönlendirilebilir olabilir; bu alt ağda Genel veya İnternet'e yönlendirilebilir IP adreslerinin kullanılması önerilmez. Bu ağ Sınıra tanıtılır, ancak IP'lerinin çoğu Access Control Listeleri (ACL' ler) tarafından korunur. Erişim için izin verilen IP'ler, /27 ağ ve ayrıcalıklı bitiş noktası (PEP) ve Azure Stack Hub Yedeklemesi gibi konak hizmetleriyle küçük bir aralıkta eşdeğerdir.

Genel VIP ağı

Genel VIP ağı, Azure Stack'teki ağ denetleyicisine atanır. Anahtardaki mantıksal bir ağ değil. SLB, adres havuzunu kullanır ve kiracı iş yükleri için /32 ağları atar. Anahtar yönlendirme tablosunda, bu /32 IP'leri BGP aracılığıyla kullanılabilir bir yol olarak tanıtılır. Bu ağ dış erişilebilir veya genel IP adreslerini içerir. Azure Stack Hub altyapısı bu genel VIP ağından ilk 31 adresi ayırırken, geri kalanı kiracı VM'ler tarafından kullanılır. Bu alt ağdaki ağ boyutu en az /26 (64 konak) ile /22 (1022 konak) arasında değişebilir. /24 ağı planlamanızı öneririz.

Şirket içi ağlara bağlanma

Azure Stack Hub sanal makineler, yük dengeleyiciler ve diğerleri gibi müşteri kaynakları için sanal ağları kullanır.

Sanal ağın içindeki kaynaklardan şirket içi/şirket kaynaklarına bağlanmak için birkaç farklı seçenek vardır:

- Genel VIP ağından genel IP adreslerini kullanın.

- Sanal Ağ Ağ Geçidi veya Ağ Sanal Gereci (NVA) kullanın.

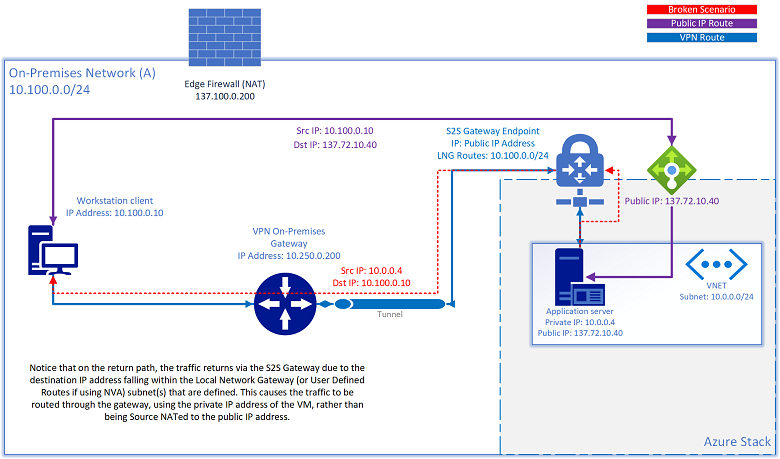

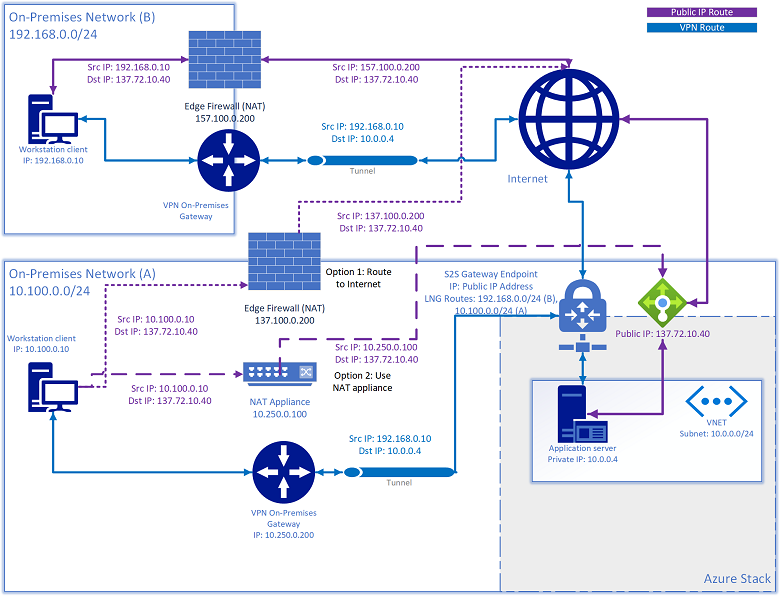

Kaynakları şirket içi ağlara veya şirket içi ağlardan bağlamak için bir S2S VPN tüneli kullanıldığında, bir kaynağın genel IP adresinin de atandığı ve artık bu genel IP adresi üzerinden ulaşılamayan bir senaryoyla karşılaşabilirsiniz. Kaynak genel IP'ye erişmeye çalışırsa, NVA çözümleri için Yerel Ağ Geçidi Yolları'nda (Sanal Ağ Ağ Geçidi) veya kullanıcı tanımlı yolda tanımlanan alt ağ aralığına girerse, Azure Stack Hub yapılandırılan yönlendirme kurallarına göre giden trafiği S2S tüneli aracılığıyla kaynağa geri yönlendirmeyi dener. Dönüş trafiği, genel IP adresi olarak kaynak YT yerine VM'nin özel IP adresini kullanır:

Bu sorunun iki çözümü vardır:

- Genel VIP ağına yönlendirilen trafiği İnternet'e yönlendirin.

- Yerel ağ geçidinde tanımlanan ve genel VIP ağına yönlendirilen tüm alt ağ IP'lerini NAT'ye bir NAT cihazı ekleyin.

Altyapı ağını değiştirme

Bu /26 ağı, yönlendirilebilir noktadan noktaya IP /30 (iki ana bilgisayar IP'si) alt ağını ve bant içi anahtar yönetimi ve BGP yönlendirici kimliği için ayrılmış /32 alt ağları olan geri döngüleri içeren alt ağdır. Bu IP adresi aralığı, Azure Stack Hub çözümünün dışında veri merkezinize yönlendirilebilir olmalıdır. Bunlar özel veya genel IP'ler olabilir.

Anahtar yönetimi ağı

Bu /29 (altı konak IP) ağı, anahtarların yönetim bağlantı noktalarını bağlamaya ayrılmıştır. Dağıtım, yönetim ve sorun giderme için bant dışı erişim sağlar. Yukarıda bahsedilen anahtar altyapısı ağından hesaplanır.

İzin verilen ağlar

Dağıtım Çalışma Sayfası, operatörün ağ cihaz yönetimi arabirimlerine ve donanım yaşam döngüsü ana bilgisayarına (HLH) güvenilir bir veri merkezi ağ aralığından erişim izni vermek için bazı erişim denetim listelerini (ACL) değiştirmesine olanak sağlayan bir alana sahiptir. Erişim denetim listesi değiştirilerek operatör, belirli bir ağ aralığındaki yönetim sıçrama kutusu VM'lerinin anahtar yönetimi arabirimine ve HLH işletim sistemine erişmesine izin verebilir. operatör bu listeye bir veya birden çok alt ağ sağlayabilir, boş bırakılırsa varsayılan olarak erişimi reddeder. Bu yeni işlev, Azure Stack Hub anahtar yapılandırmanızdaki Belirli ayarları değiştirme bölümünde açıklandığı gibi dağıtım sonrası el ile müdahale gereksiniminin yerini alır.

Sonraki adımlar

- Sanal ağ trafiğini yönlendirme

- Ağ planlaması hakkında bilgi edinin: Sınır bağlantısı.

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin