Azure Stack Hub sağlamlaştırılmış ağ dağıtımı

Bu konu, TOR anahtarları, IP adresi atamaları ve diğer ağ dağıtım görevlerine erişim iznini kapsar.

Yapılandırma dağıtımlarını planlama

Sonraki bölümlerde izinler ve IP adresi atamaları ele alınıyor.

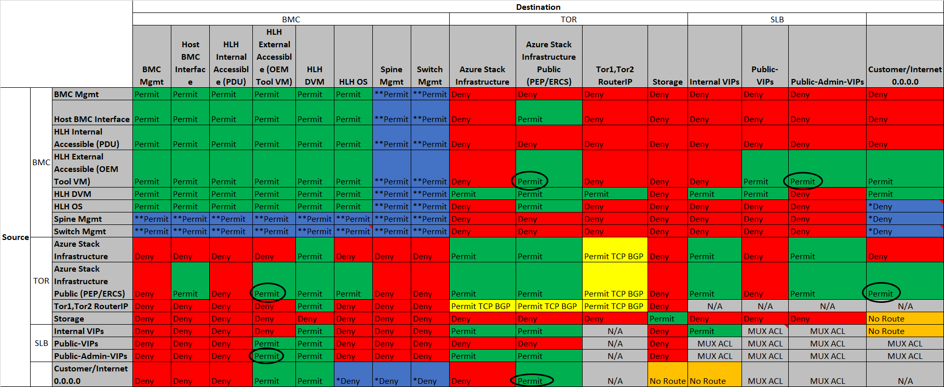

Fiziksel anahtar erişim denetimi listesi

Azure Stack çözümünü korumak için TOR anahtarlarında erişim denetim listeleri (ACL) uyguladık. Bu bölümde bu güvenliğin nasıl uygulandığı açıklanmaktadır. Aşağıdaki tabloda Azure Stack çözümü içindeki her ağın kaynakları ve hedefleri gösterilmektedir:

Aşağıdaki tablo, ACL başvurularını Azure Stack ağlarıyla ilişkilendirmektedir.

| BMC Mgmt | Dağıtım VM,BMC Arabirimi, HLH sunucusu NTP Sunucusu ve DNS sunucusu IP'leri protokole ve bağlantı noktasına göre İzin Ver olarak dahil edilir. |

|---|---|

| HLH İç Erişilebilir (PDU) | Trafik BMC Anahtarı ile sınırlıdır |

| HLH Dış Erişilebilir (OEM Aracı VM) | ACL sınır cihazının ötesine erişime izin verir. |

| Switch Mgmt | Ayrılmış Anahtar yönetimi arabirimleri. |

| Sırt Mgmt | Ayrılmış Omurga yönetim arabirimleri. |

| Azure Stack | Azure Stack Altyapı hizmetleri ve VM'ler, kısıtlı ağ |

| Altyapı | |

| Azure Stack | Azure Stack Korumalı Uç Nokta, Acil Durum Kurtarma Konsolu Sunucusu |

| Altyapı | |

| Genel (PEP/ERCS) | |

| Tor1,Tor2 YönlendiriciIP | SLB ile Anahtar/Yönlendirici arasında BGP eşlemesi için kullanılan anahtarın geri döngü arabirimi. |

| Depolama | Özel IP'ler Bölge dışına yönlendirilmedi |

| İç VIP'ler | Özel IP'ler Bölge dışına yönlendirilmedi |

| Public-VIPs | Ağ denetleyicisi tarafından yönetilen kiracı ağ adresi alanı. |

| Genel Yönetici VIP'ler | Kiracı havuzundaki Internal-VIPs ve Azure Stack Altyapısı ile iletişim için gereken adreslerin küçük alt kümesi |

| Müşteri/İnternet | Müşteri tanımlı ağ. Azure Stack 0.0.0.0 perspektifinden bakıldığında sınır cihazıdır. |

| 0.0.0.0 | |

| Reddetme | Müşteri, ek ağların yönetim özelliklerini etkinleştirmesine izin vermek için bu alanı güncelleştirebilir. |

| Izni | Trafiğe izin ver etkindir ancak SSH erişimi varsayılan olarak devre dışıdır. Müşteri SSH hizmetini etkinleştirmeyi seçebilir. |

| Yol Yok | Yollar Azure Stack ortamının dışına yayılmaz. |

| MUX ACL | Azure Stack MUX ACL'leri kullanılır. |

| Yok | VLAN ACL'sinin bir parçası değil. |

IP adresi atamaları

Dağıtım Çalışma Sayfasında, Azure Stack dağıtım işlemini desteklemek için aşağıdaki ağ adreslerini sağlamanız istenir. Dağıtım ekibi, IP ağlarını sistemin gerektirdiği tüm küçük ağlara bölmek için Dağıtım Çalışma Sayfası aracını kullanır. Her ağın ayrıntılı açıklamaları için lütfen yukarıdaki "AĞ TASARIMI VE ALT YAPI" bölümüne bakın.

Bu örnekte, Dağıtım Çalışma Sayfasının Ağ Ayarları sekmesini aşağıdaki değerlerle dolduracağız:

BMC Ağı: 10.193.132.0 /27

Özel Ağ Depolama Ağı & İç VIP'ler: 11.11.128.0 /24

Altyapı Ağı: 12.193.130.0 /24

Genel Sanal IP (VIP) Ağı: 13.200.132.0 /24

Altyapı Ağını Değiştir: 10.193.132.128 /26

Dağıtım Çalışma Sayfası aracının Generate işlevini çalıştırdığınızda, elektronik tabloda iki yeni sekme oluşturulur. İlk sekme Alt Ağ Özeti'dir ve sistemin gerektirdiği tüm ağları oluşturmak için süper ağların nasıl bölündüğünü gösterir. Aşağıdaki örneğimizde, bu sekmede bulunan sütunların yalnızca bir alt kümesi vardır. Gerçek sonuç, listelenen her ağ hakkında daha fazla ayrıntıya sahiptir:

| Raf | Alt Ağ Türü | Ad | IPv4 Alt Ağı | IPv4 Adresleri |

|---|---|---|---|---|

| Kenarlık | P2P Bağlantısı | P2P_Border/Border1_To_Rack1/TOR1 | 10.193.132.128/30 | 4 |

| Kenarlık | P2P Bağlantısı | P2P_Border/Border1_To_Rack1/TOR2 | 10.193.132.132/30 | 4 |

| Kenarlık | P2P Bağlantısı | P2P_Border/Border2_To_Rack1/TOR1 | 10.193.132.136/30 | 4 |

| Kenarlık | P2P Bağlantısı | P2P_Border/Border2_To_Rack1/TOR2 | 10.193.132.140/30 | 4 |

| Kenarlık | P2P Bağlantısı | P2P_Rack1/TOR1_To_Rack1/BMC | 10.193.132.144/30 | 4 |

| Kenarlık | P2P Bağlantısı | P2P_Rack1/TOR2_To_Rack1/BMC | 10.193.132.148/30 | 4 |

| Raf1 | Geridöngü | Loopback0_Rack1_TOR1 | 10.193.132.152/32 | 1 |

| Raf1 | Geridöngü | Loopback0_Rack1_TOR2 | 10.193.132.153/32 | 1 |

| Raf1 | Geridöngü | Loopback0_Rack1_BMC | 10.193.132.154/32 | 1 |

| Raf1 | P2P Bağlantısı | P2P_Rack1/TOR1-ibgp-1_To_Rack1/TOR2-ibgp-1 | 10.193.132.156/30 | 4 |

| Raf1 | P2P Bağlantısı | P2P_Rack1/TOR1-ibgp-2_To_Rack1/TOR2-ibgp-2 | 10.193.132.160/30 | 4 |

| Raf1 | VLAN | BMCMgmt | 10.193.132.0/27 | 32 |

| Raf1 | VLAN | SwitchMgmt | 10.193.132.168/29 | 8 |

| Raf1 | VLAN | CL01-RG01-SU01-Storage | 11.11.128.0/25 | 128 |

| Raf1 | VLAN | CL01-RG01-SU01-Infra | 12.193.130.0/24 | 256 |

| Raf1 | Diğer | CL01-RG01-SU01-VIPS | 13.200.132.0/24 | 256 |

| Raf1 | Diğer | CL01-RG01-SU01-InternalVIPS | 11.11.128.128/25 | 128 |

İkinci sekme IP Adresi Kullanımı'dır ve IP'lerin nasıl kullanılacağını gösterir:

BMC ağı

BMC ağı için süper ağ en az /26 ağ gerektirir. Ağ geçidi, ağdaki ilk IP'yi ve ardından raftaki BMC cihazlarını kullanır. Donanım yaşam döngüsü konağının bu ağda atanmış birden çok adresi vardır ve rafı dağıtmak, izlemek ve desteklemek için kullanılabilir. Bu IP'ler 3 gruba dağıtılır: DVM, InternalAccessible ve ExternalAccessible.

- Raf: Raf1

- Ad: BMCMgmt

| Atanan | IPv4 Adresi |

|---|---|

| Ağ | 10.193.132.0 |

| Ağ geçidi | 10.193.132.1 |

| HLH-BMC | 10.193.132.2 |

| AzS-Node01 | 10.193.132.3 |

| AzS-Node02 | 10.193.132.4 |

| AzS-Node03 | 10.193.132.5 |

| AzS-Node04 | 10.193.132.6 |

| ExternalAccessible-1 | 10.193.132.19 |

| ExternalAccessible-2 | 10.193.132.20 |

| ExternalAccessible-3 | 10.193.132.21 |

| ExternalAccessible-4 | 10.193.132.22 |

| ExternalAccessible-5 | 10.193.132.23 |

| InternalAccessible-1 | 10.193.132.24 |

| InternalAccessible-2 | 10.193.132.25 |

| InternalAccessible-3 | 10.193.132.26 |

| InternalAccessible-4 | 10.193.132.27 |

| InternalAccessible-5 | 10.193.132.28 |

| CL01-RG01-SU01-DVM00 | 10.193.132.29 |

| HLH-OS | 10.193.132.30 |

| Yayınla | 10.193.132.31 |

Depolama ağı

Depolama ağı özel bir ağdır ve rafın dışına yönlendirilmesi amaçlanmamıştır. Özel Ağ süper ağının ilk yarısıdır ve aşağıdaki tabloda gösterildiği gibi dağıtılmış anahtar tarafından kullanılır. Ağ geçidi, alt ağdaki ilk IP'dir. İç VIP'ler için kullanılan ikinci yarı, Azure Stack SLB tarafından yönetilen özel bir adres havuzudur ve IP Adresi Kullanımı sekmesinde gösterilmez. Bu ağlar Azure Stack'i destekler ve TOR anahtarlarında bu ağların tanıtılmasını ve/veya çözümün dışından erişilmesini engelleyen ACL'ler vardır.

- Raf: Raf1

- Ad: CL01-RG01-SU01-Storage

| Atanan | IPv4 Adresi |

|---|---|

| Ağ | 11.11.128.0 |

| Ağ geçidi | 11.11.128.1 |

| TOR1 | 11.11.128.2 |

| TOR2 | 11.11.128.3 |

| Yayınla | 11.11.128.127 |

Azure Stack altyapı ağı

Altyapı ağı süper ağı bir /24 ağı gerektirir ve Dağıtım Çalışma Sayfası aracı çalıştırıldıktan sonra bu bir /24 olarak devam eder. Ağ geçidi alt ağdaki ilk IP olacaktır.

- Raf: Raf1

- Ad: CL01-RG01-SU01-Infra

| Atanan | IPv4 Adresi |

|---|---|

| Ağ | 12.193.130.0 |

| Ağ geçidi | 12.193.130.1 |

| TOR1 | 12.193.130.2 |

| TOR2 | 12.193.130.3 |

| Yayınla | 12.193.130.255 |

Altyapı ağını değiştirme

Altyapı ağı, fiziksel anahtar altyapısı tarafından kullanılan birden çok ağa ayrılır. Bu, yalnızca Azure Stack yazılımını destekleyen Azure Stack Altyapısı'ndan farklıdır. Switch Infra Network yalnızca fiziksel anahtar altyapısını destekler. Infra tarafından desteklenen ağlar şunlardır:

| Ad | IPv4 Alt Ağı |

|---|---|

| P2P_Border/Border1_To_Rack1/TOR1 | 10.193.132.128/30 |

| P2P_Border/Border1_To_Rack1/TOR2 | 10.193.132.132/30 |

| P2P_Border/Border2_To_Rack1/TOR1 | 10.193.132.136/30 |

| P2P_Border/Border2_To_Rack1/TOR2 | 10.193.132.140/30 |

| P2P_Rack1/TOR1_To_Rack1/BMC | 10.193.132.144/30 |

| P2P_Rack1/TOR2_To_Rack1/BMC | 10.193.132.148/30 |

| Loopback0_Rack1_TOR1 | 10.193.132.152/32 |

| Loopback0_Rack1_TOR2 | 10.193.132.153/32 |

| Loopback0_Rack1_BMC | 10.193.132.154/32 |

| P2P_Rack1/TOR1-ibgp-1_To_Rack1/TOR2-ibgp-1 | 10.193.132.156/30 |

| P2P_Rack1/TOR1-ibgp-2_To_Rack1/TOR2-ibgp-2 | 10.193.132.160/30 |

| SwitchMgmt | 10.193.132.168/29 |

Noktadan noktaya (P2P): Bu ağlar tüm anahtarlar arasında bağlantıya izin verir. Alt ağ boyutu, her P2P için bir /30 ağıdır. En düşük IP her zaman yığındaki yukarı akış (Kuzey) cihazına atanır.

Geri döngü: Bu adresler, rafta kullanılan her anahtara atanmış /32 ağlardır. Azure Stack çözümünün bir parçası olması beklenmediği için sınır cihazlarına geri döngü atanmadı.

Switch Mgmt veya Anahtar Yönetimi: Bu /29 ağı, raftaki anahtarların ayrılmış yönetim arabirimlerini destekler. IP'ler aşağıdaki gibi atanır; Bu tablo, Dağıtım Çalışma Sayfasının IP Adresi Kullanımı sekmesinde de bulunabilir:

Raf: Raf1

Ad: SwitchMgmt

| Atanan | IPv4 Adresi |

|---|---|

| Ağ | 10.193.132.168 |

| Ağ geçidi | 10.193.132.169 |

| TOR1 | 10.193.132.170 |

| TOR2 | 10.193.132.171 |

| Yayınla | 10.193.132.175 |

Ortamı hazırlama

Donanım yaşam döngüsü ana bilgisayar görüntüsü, fiziksel ağ anahtarı yapılandırmasını oluşturmak için kullanılan gerekli Linux kapsayıcısını içerir.

En son iş ortağı dağıtım araç seti en son kapsayıcı görüntüsünü içerir. Donanım yaşam döngüsü konağındaki kapsayıcı görüntüsü, güncelleştirilmiş bir anahtar yapılandırması oluşturmak gerektiğinde değiştirilebilir.

Kapsayıcı görüntüsünü güncelleştirme adımları şunlardır:

Kapsayıcı görüntüsünü indirme

Kapsayıcı görüntüsünü aşağıdaki konumda değiştirin

Yapılandırma oluşturma

Burada JSON dosyalarını ve Ağ Anahtarı Yapılandırma dosyalarını oluşturma adımlarında size yol göstereceğiz:

Dağıtım Çalışma Sayfası'nı açma

Tüm sekmelerde tüm gerekli alanları doldurun

Dağıtım Çalışma Sayfasında "Oluştur" işlevini çağırın.

Oluşturulan IP alt ağlarını ve atamalarını görüntüleyen iki ek sekme oluşturulur.Verileri gözden geçirin ve onayladıktan sonra "Dışarı Aktar" işlevini çağırın.

JSON dosyalarının kaydedileceği klasörü sağlamanız istenir.Invoke-SwitchConfigGenerator.ps1 kullanarak kapsayıcıyı yürütür. Bu betiğin yürütülmesi için yükseltilmiş bir PowerShell konsolu ve yürütülmesi için aşağıdaki parametrelerin olması gerekir.

ContainerName – Anahtar yapılandırmalarını oluşturacak kapsayıcının adı.

ConfigurationData – Dağıtım Çalışma Sayfasından dışarı aktarılan ConfigurationData.json dosyasının yolu.

OutputDirectory – Çıkış dizinine giden yol.

Çevrimdışı – Betiğin çevrimdışı modda çalıştığını gösterir.

C:\\WINDOWS\\system32\> .\\Invoke-SwitchConfigGenerate.ps1 -ContainerName generalonrampacr.azurecr.io/master -ConfigurationData .\\ConfigurationData.json -OutputDirectory c:\\temp -Offline

Betik tamamlandığında, çalışma sayfasında kullanılan ön eke sahip bir zip dosyası oluşturur.

C:\WINDOWS\system32> .\Invoke-SwitchConfigGenerate.ps1 -ContainerName generalonrampacr.azurecr.io/master -ConfigurationData .\ConfigurationData.json -OutputDirectory c:\temp -Offline

Seconds : 2

Section : Validation

Step : WindowsRequirement

Status : True

Detail : @{CurrentImage=10.0.18363.0}

Seconds : 2

Section : Validation

Step : DockerService

Status : True

Detail : @{Status=Running}

Seconds : 9

Section : Validation

Step : DockerSetup

Status : True

Detail : @{CPU=4; Memory=4139085824; OS=Docker Desktop; OSType=linux}

Seconds : 9

Section : Validation

Step : DockerImage

Status : True

Detail : @{Container=generalonrampacr.azurecr.io/master:1.1910.78.1}

Seconds : 10

Section : Run

Step : Container

Status : True

Detail : @{ID=2a20ba622ef9f58f9bcd069c3b9af7ec076bae36f12c5653f9469b988c01706c; ExternalPort=32768}

Seconds : 38

Section : Generate

Step : Config

Status : True

Detail : @{OutputFile=c:\temp\N22R19.zip}

Seconds : 38

Section : Exit

Step : StopContainer

Status : True

Detail : @{ID=2a20ba622ef9f58f9bcd069c3b9af7ec076bae36f12c5653f9469b988c01706c}

Özel yapılandırma

Azure Stack anahtar yapılandırmanız için birkaç ortam ayarı değiştirebilirsiniz. Şablonda hangi ayarları değiştirebileceğinizi belirleyebilirsiniz. Bu makalede bu özelleştirilebilir ayarların her biri ve değişikliklerin Azure Stack'inizi nasıl etkileyebileceği açıklanır. Bu ayarlar parola güncelleştirmesi, syslog sunucusu, SNMP izleme, kimlik doğrulaması ve erişim denetimi listesini içerir.

Azure Stack çözümünün dağıtımı sırasında özgün ekipman üreticisi (OEM), hem TOR'lar hem de BMC için anahtar yapılandırmasını oluşturur ve uygular. OEM, gerekli yapılandırmaların bu cihazlarda düzgün ayarlandığını doğrulamak için Azure Stack otomasyon aracını kullanır. Yapılandırma, Azure Stack Dağıtım Çalışma Sayfanızdaki bilgileri temel alır.

Not

OEM veya Microsoft Azure Stack mühendislik ekibinin onayı olmadan yapılandırmayı değiştirmeyin. Ağ cihazı yapılandırmasında yapılan bir değişiklik, Azure Stack örneğinizdeki ağ sorunlarının çalışmasını veya sorunlarını gidermeyi önemli ölçüde etkileyebilir. Ağ cihazınızdaki bu işlevler hakkında daha fazla bilgi edinmek ve bu değişiklikleri nasıl yapacağınızı öğrenmek için lütfen OEM donanım sağlayıcınıza veya Microsoft desteğine başvurun. OEM'nizde Azure Stack dağıtım çalışma sayfanızı temel alan otomasyon aracı tarafından oluşturulan yapılandırma dosyası bulunur.

Ancak, ağ anahtarlarının yapılandırmasında eklenebilecek, kaldırılabilir veya değiştirilebilen bazı değerler vardır.

Parola güncelleştirmesi

operatör, ağ anahtarlarında herhangi bir kullanıcının parolasını istediği zaman güncelleştirebilir. Azure Stack sistemindeki bilgileri değiştirme veya Azure Stack'te gizli dizileri döndürme adımlarını kullanma gereksinimi yoktur.

Syslog sunucusu

Operatörler, anahtar günlüklerini veri merkezlerindeki bir syslog sunucusuna yeniden yönlendirebilir. Belirli bir noktadaki günlüklerin sorun giderme için kullanılabildiğinden emin olmak için bu yapılandırmayı kullanın. Varsayılan olarak, günlükler anahtarlarda depolanır; günlükleri depolama kapasiteleri sınırlıdır. Geçiş yönetimi erişimi izinlerinin nasıl yapılandırıldığından genel bakış için Erişim denetim listesi güncelleştirmeleri bölümünü gözden geçirin.

SNMP izleme

operatör, ağ cihazlarını izlemek ve yakalamaları veri merkezi üzerindeki bir ağ izleme uygulamasına göndermek için basit ağ yönetimi protokolü (SNMP) v2 veya v3 yapılandırabilir. Güvenlik nedeniyle, v2'den daha güvenli olduğundan SNMPv3 kullanın. Gereken MIB'ler ve yapılandırma için OEM donanım sağlayıcınıza başvurun. Geçiş yönetimi erişimi izinlerinin nasıl yapılandırıldığından genel bakış için Erişim denetim listesi güncelleştirmeleri bölümünü gözden geçirin.

Kimlik Doğrulaması

operatör, ağ cihazlarında kimlik doğrulamasını yönetmek için RADIUS veya TACACS yapılandırabilir. Desteklenen yöntemler ve gerekli yapılandırma için OEM donanım sağlayıcınıza başvurun. Geçiş Yönetimi erişimi izinlerinin nasıl yapılandırıldığından genel bakış için Erişim denetimi listesi güncelleştirmeleri bölümünü gözden geçirin.

Erişim denetim listesi güncelleştirmeleri

operatör, ağ cihaz yönetimi arabirimlerine ve güvenilir bir veri merkezi ağ aralığından donanım yaşam döngüsü konağına (HLH) erişim sağlamak için bazı erişim denetim listelerini (ACL) değiştirebilir. Operatör, hangi bileşene ulaşılacağını ve nereden ulaşılacağını seçebilir. Erişim denetimi listesiyle operatör, belirli bir ağ aralığındaki yönetim sıçrama kutusu VM'lerinin anahtar yönetimi arabirimine, HLH işletim sistemine ve HLH BMC'ye erişmesine izin verebilir.

Diğer ayrıntılar için bkz . Fiziksel anahtar erişim denetimi listesi.

TACACS, RADIUS ve Syslog

Azure Stack çözümü, anahtarlar ve yönlendiriciler gibi cihazların erişim denetimi için bir TACACS veya RADIUS çözümü ya da anahtar günlüklerini yakalamak için bir Syslog çözümü ile gönderilmez, ancak tüm bu cihazlar bu hizmetleri destekler. Ortamınızdaki mevcut bir TACACS, RADIUS ve/veya Syslog sunucusuyla tümleştirmeye yardımcı olmak için, mühendisin yerinde müşterinin ihtiyaçlarına göre anahtarı özelleştirmesine olanak tanıyan Ağ Anahtarı Yapılandırması ile ek bir dosya sağlayacağız.

Sonraki adımlar

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin