Öğretici: Çok faktörlü Microsoft Entra kimlik doğrulamasını ve Oracle JD Edwards'ta çoklu oturum açmayı etkinleştirmek için Datawiza'yı yapılandırma

Bu öğreticide, Datawiza Access Proxy (DAP) kullanarak Oracle JD Edwards (JDE) uygulaması için çoklu oturum açma (SSO) ve Microsoft Entra çok faktörlü kimlik doğrulaması Microsoft Entra etkinleştirmeyi öğrenin.

Daha fazla bilgi edinin Datawiza Erişim Ara Sunucusu

DAP kullanarak uygulamaları Microsoft Entra kimliğiyle tümleştirmenin avantajları:

- Modern ortamlara uyum sağlayan ve hibrit çalışma alanını benimseyen ve insanları, cihazları, uygulamaları ve verileri koruyan bir güvenlik modeli olan Sıfır Güven ile proaktif güvenliği benimseyin

- Çoklu oturum açma Microsoft Entra - kullanıcılar ve uygulamalar için herhangi bir konumdan cihaz kullanarak güvenli ve sorunsuz erişim

- Nasıl çalışır: çok faktörlü kimlik doğrulaması Microsoft Entra - Oturum açma sırasında kullanıcılardan cep telefonlarındaki kod veya parmak izi taraması gibi tanımlama biçimleri istenir

- Koşullu Erişim nedir? - ilkeler if-then deyimleridir. Kullanıcı bir kaynağa erişmek istiyorsa bir eylemi tamamlaması gerekir

- Kod içermeyen Datawiza ile Microsoft Entra kimliğinde kolay kimlik doğrulaması ve yetkilendirme - Oracle JDE, Oracle E-Business Suite, Oracle Sibel ve evde yetiştirilen uygulamalar gibi web uygulamalarını kullanın

- Datawiza Bulut Yönetim Konsolu'nu (DCMC) kullanma - genel bulutlardaki ve şirket içindeki uygulamalara erişimi yönetme

Senaryo açıklaması

Bu senaryo, korumalı içeriğe erişimi yönetmek için HTTP yetkilendirme üst bilgilerini kullanarak Oracle JDE uygulama tümleştirmesine odaklanır.

Eski uygulamalarda, modern protokol desteğinin olmaması nedeniyle Microsoft Entra SSO ile doğrudan tümleştirme zordur. DAP, protokol geçişi aracılığıyla eski uygulama ile modern kimlik kontrol düzlemi arasındaki boşluğu kapatabilir. DAP tümleştirme ek yükünü azaltır, mühendislik zamanından tasarruf eder ve uygulama güvenliğini artırır.

Senaryo mimarisi

Senaryo çözümü aşağıdaki bileşenlere sahiptir:

- Microsoft Entra Kimliği - kullanıcıların oturum açmasına ve dış ve iç kaynaklara erişmelerine yardımcı olan kimlik ve erişim yönetimi hizmeti

- Oracle JDE uygulaması - Microsoft Entra kimliğiyle korunan eski uygulama

- Datawiza Erişim Ara Sunucusu (DAP) - Kullanıcı oturum açma akışı için OpenID Connect (OIDC), OAuth veya Güvenlik Onaylama İşaretleme Dili (SAML) uygulayan kapsayıcı tabanlı ters ara sunucu. HTTP üst bilgileri aracılığıyla uygulamalara kimliği saydam bir şekilde geçirir.

- Datawiza Bulut Yönetim Konsolu (DCMC) - DAP'ı yönetmek için bir konsol. Yöneticiler DAP ve erişim denetimi ilkelerini yapılandırmak için kullanıcı arabirimini ve RESTful API'lerini kullanır.

Daha fazla bilgi edinin: Datawiza ve Microsoft Entra kimlik doğrulaması Mimarisi

Önkoşullar

Aşağıdaki önkoşulların karşılandığından emin olun.

- Azure aboneliği.

- Hesabınız yoksa Ücretsiz Azure hesabı alabilirsiniz

- Azure aboneliğine bağlı Microsoft Entra kiracısı

- Docker ve Docker Compose

- Docker'ı Almak ve DockerCompose'u Yüklemek için docs.docker.com gidin

- Şirket içi dizinden Microsoft Entra kimliğine eşitlenen veya Microsoft Entra kimliğiyle oluşturulan ve şirket içi dizine geri akışı yapılan kullanıcı kimlikleri

- Microsoft Entra kimliğine ve genel yönetici rolüne sahip bir hesap. Bkz. yerleşik rolleri Microsoft Entra, tüm roller

- Oracle JDE ortamı

- (İsteğe bağlı) HTTPS üzerinden hizmet yayımlamak için bir SSL web sertifikası. Test için varsayılan Datawiza otomatik olarak imzalanan sertifikaları da kullanabilirsiniz

DAB kullanmaya başlama

Oracle JDE'yi Microsoft Entra kimliğiyle tümleştirmek için:

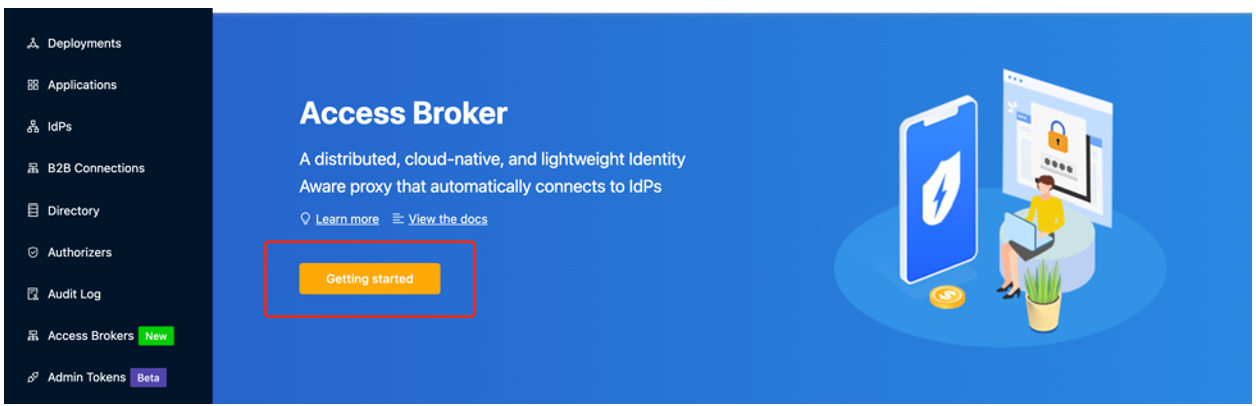

Datawiza Bulut Yönetim Konsolu'nda oturum açın.

Hoş Geldiniz sayfası görüntülenir.

Turuncu Başlarken düğmesini seçin.

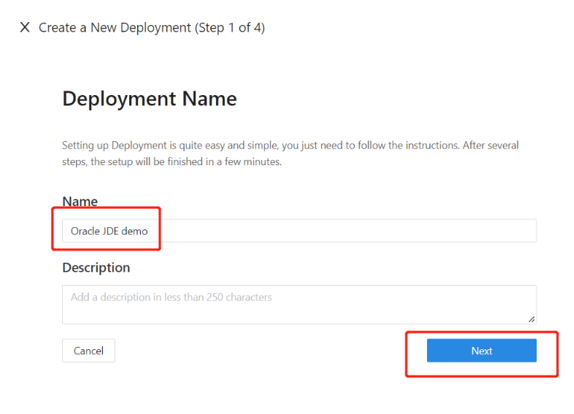

Ad ve Açıklama alanlarına bilgileri girin.

İleri’yi seçin.

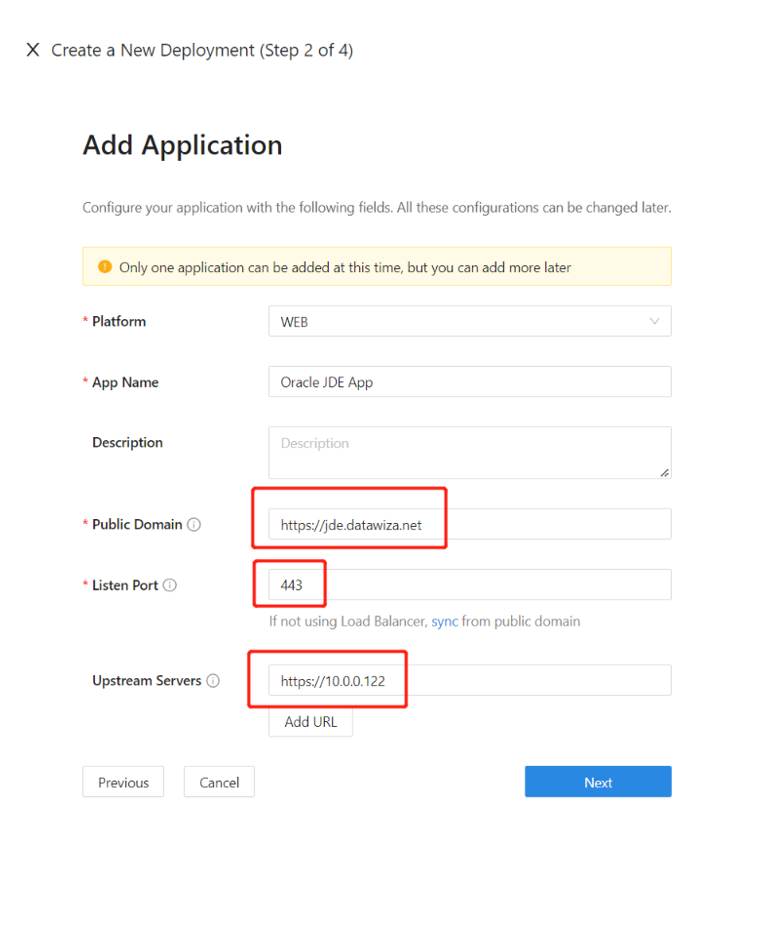

Uygulama Ekle iletişim kutusunda Platform için Web'i seçin.

Uygulama Adı alanına benzersiz bir uygulama adı girin.

Genel Etki Alanı için, örneğin girin

https://jde-external.example.com. Yapılandırmayı test için localhost DNS kullanabilirsiniz. Yük dengeleyicinin arkasında DAP dağıtmıyorsanız , Genel Etki Alanı bağlantı noktasını kullanın.Dinleme Bağlantı Noktası için DAP'ın dinlediğini bağlantı noktasını seçin.

Yukarı Akış Sunucuları için, korunacak Oracle JDE uygulama URL'sini ve bağlantı noktasını seçin.

İleri’yi seçin.

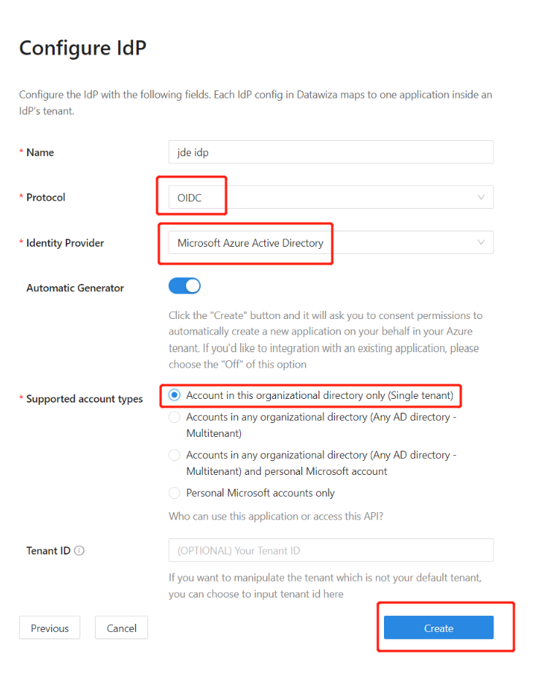

- IdP'yi Yapılandır iletişim kutusunda bilgileri girin.

Not

Microsoft Entra yapılandırmasının tamamlanmasına yardımcı olması için DCMC tek tıklamayla tümleştirmeyi kullanın. DCMC, Microsoft Entra kiracınızda sizin adınıza bir uygulama kaydı oluşturmak için Graph API çağırır. Microsoft Entra Kimliğiyle Tek Tıklamayla Tümleştirme için docs.datawiza.com gidin.

- Oluştur’u seçin.

DAP dağıtım sayfası görüntülenir.

Dağıtım Docker Compose dosyasını not edin. Dosya, DCMC'den en son yapılandırmayı ve ilkeleri çeken DAP görüntüsünü, Sağlama Anahtarı'nı ve Sağlama Gizli Dizisini içerir.

SSO ve HTTP üst bilgileri

DAP, IdP'den kullanıcı özniteliklerini alır ve bunları üst bilgi veya tanımlama bilgisi ile yukarı akış uygulamasına geçirir.

Oracle JDE uygulamasının kullanıcıyı tanıması gerekir: bir ad kullanarak uygulama, DAP'a IDP'deki değerleri HTTP üst bilgisi aracılığıyla uygulamaya geçirmesini emredmektedir.

Oracle JDE'de sol gezinti bölmesinden Uygulamalar'ı seçin.

Öznitelik Geçişi alt sekmesini seçin.

Alan için Email'ı seçin.

Beklenen içinJDE_SSO_UID'yi seçin.

Tür için Üst Bilgi'yi seçin.

Not

Bu yapılandırma, Oracle JDE tarafından kullanılan oturum açma kullanıcı adı olarak Microsoft Entra kullanıcı asıl adını kullanır. Başka bir kullanıcı kimliği kullanmak için Eşlemeler sekmesine gidin.

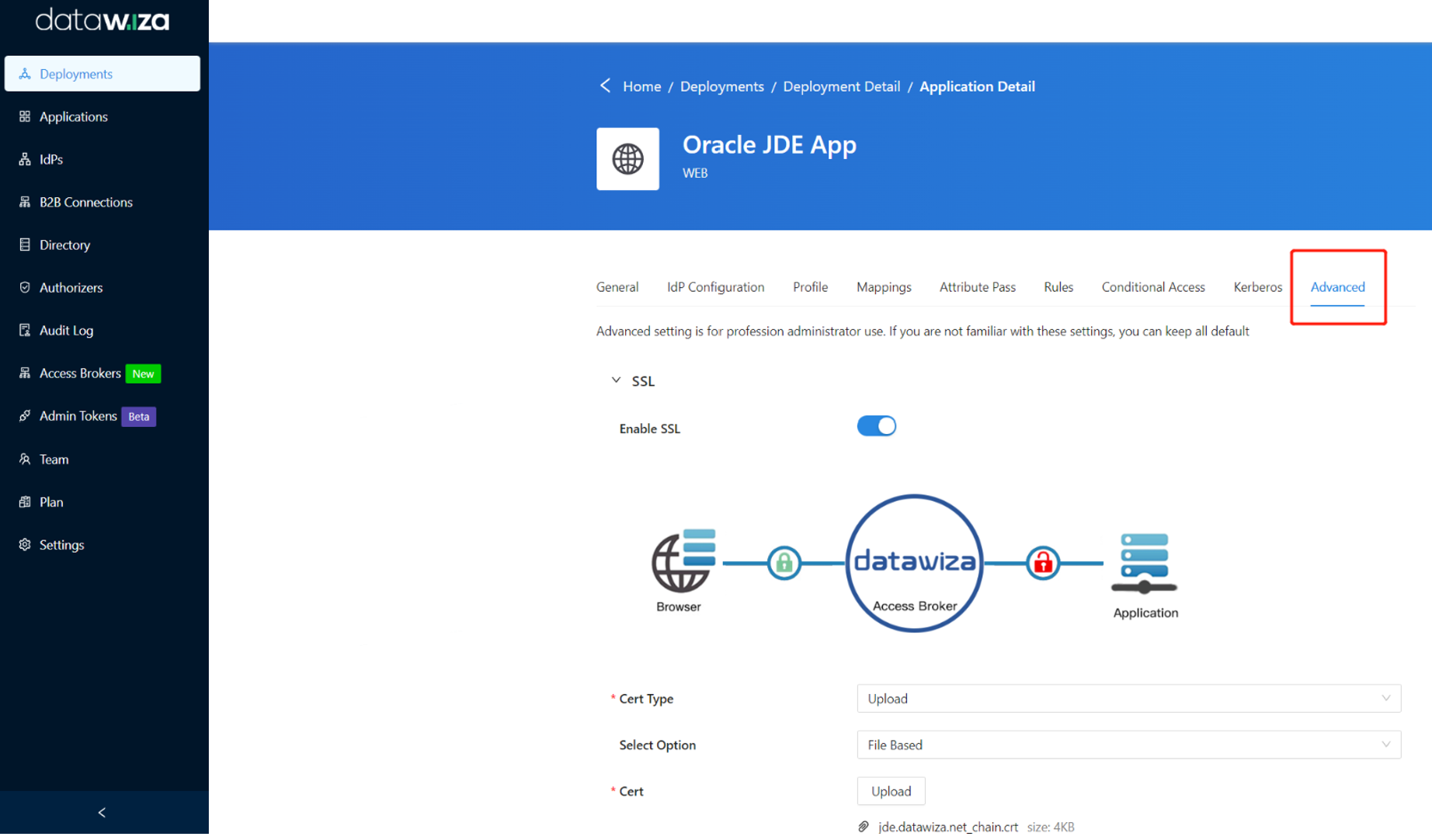

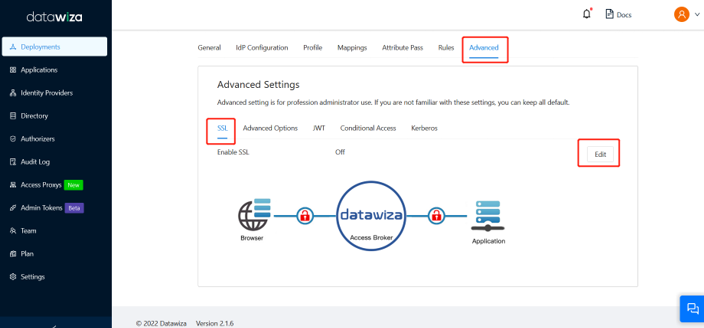

Gelişmiş sekmesini seçin.

SSL'yi Etkinleştir'i seçin.

Sertifika Türü açılan listesinden bir tür seçin.

Test amacıyla otomatik olarak imzalanan bir sertifika sağlayacağız.

Not

Bir dosyadan sertifika yükleme seçeneğiniz vardır.

Kaydet’i seçin.

çok faktörlü Microsoft Entra kimlik doğrulamasını etkinleştirme

İpucu

Bu makaledeki adımlar, başladığınız portala göre biraz farklılık gösterebilir.

Oturum açma işlemleri için daha fazla güvenlik sağlamak için, kullanıcı oturum açma işlemleri için MFA'yı zorunlu kılabilirsiniz.

- Microsoft Entra yönetim merkezindeGenel Yönetici olarak oturum açın.

- Kimlik>Genel Bakış>Özellikleri sekmesine gidin.

- Güvenlik varsayılanları'nın altında Güvenlik varsayılanlarını yönet'i seçin.

- Güvenlik varsayılanları bölmesinde açılan menüyü açıp Etkin'i seçin.

- Kaydet’i seçin.

Oracle JDE EnterpriseOne Konsolunda SSO'yi etkinleştirme

Oracle JDE ortamında SSO'nun etkinleştirilmesi için:

Oracle JDE EnterpriseOne Sunucu Yöneticisi Yönetim Konsolu'nda Yönetici olarak oturum açın.

Örnek Seç bölümünde EnterpriseOne HTML Server'ın üstündeki seçeneği belirleyin.

Yapılandırma kutucuğunda Gelişmiş Olarak Görüntüle'yi seçin.

Güvenlik’i seçin.

Oracle Access Manager'ı etkinleştir onay kutusunu seçin.

Oracle Access Manager Sign-Off URL alanına datawiza/ab-logout girin.

Güvenlik Sunucusu Yapılandırması bölümünde Uygula'yı seçin.

Durdur'u seçin.

Not

Bir ileti web sunucusu yapılandırmasının (jas.ini) güncel olmadığını belirtiyorsa Yapılandırmayı Eşitle'yi seçin.

Başlat'ı seçin.

Oracle JDE tabanlı bir uygulamayı test etme

Oracle JDE uygulamasını test etmek için uygulama üst bilgilerini, ilkesini ve genel testi doğrulayın. Gerekirse üst bilgi alanlarını ve ilke yürütmeyi doğrulamak için üst bilgi ve ilke benzetimi kullanın.

Oracle JDE uygulama erişiminin gerçekleştiğini onaylamak için oturum açmak için bir Microsoft Entra hesabı kullanmak üzere bir istem görüntülenir. Kimlik bilgileri denetleniyor ve Oracle JDE görüntüleniyor.

Sonraki adımlar

- Video Datawiza aracılığıyla Microsoft Entra Kimliği ile Oracle JDE için SSO ve MFA'yı etkinleştirme)

- Öğretici: Microsoft Entra Kimliği ve Datawiza ile Güvenli Karma Erişimi Yapılandırma

- Öğretici: Güvenli karma erişim sağlamak için Azure AD B2C'yi Datawiza ile yapılandırma

- Datawiza kullanıcı kılavuzları için docs.datawiza.com gidin