Derleme-dağıtma-test senaryoları için sanal ağ yalıtılmış ortamı oluşturma

Azure DevOps Services | Azure DevOps Server 2022 - Azure DevOps Server 2019

Ağ Sanallaştırma, paylaşılan bir fiziksel ağda birden çok sanal ağ oluşturma olanağı sağlar. Yalıtılmış sanal ağlar SCVMM Ağ Sanallaştırma kavramları kullanılarak oluşturulabilir. VMM, sanal makinelerden yalıtılmış ağlar oluşturmak için mantıksal ağlar ve buna karşılık gelen VM ağları kavramını kullanır.

- Konak kümesindeki veya özel buluttaki farklı konaklara yayılan yalıtılmış bir sanal makine ağı oluşturabilirsiniz.

- Aynı konak makinesinde bulunan farklı ağlardan VM'leriniz olabilir ve yine de birbirinden yalıtılmış olabilirsiniz.

- VM Ağı için tercih ettiğiniz herhangi bir IP havuzundan IP adresi tanımlayabilirsiniz.

Ayrıca bkz. Hyper-V Ağ Sanallaştırmaya Genel Bakış.

Sanal ağdan yalıtılmış bir ortam oluşturmak için:

Bu bölümde açıklanan önkoşul koşullarını karşıladığınızdan emin olun.

SCVMM kullanarak Ağ Sanallaştırma'yı ayarlayın. Bu, yinelemeniz gerekmeyen tek seferlik bir kurulum görevidir. Bu adımları izleyin.

Kullanmak istediğiniz ağ topolojisine karar verin. Sanal ağı oluştururken bunu belirteceksiniz. Seçenekler ve adımlar bu bölümde açıklanmıştır.

Bu adımlarda gösterildiği gibi derleme-dağıtma-test senaryonuzu etkinleştirin.

Önkoşullar

- SCVMM Server 2012 R2 veya üzeri.

- En az iki fiziksel NIC'nin bağlı olduğu Hyper-V'nin ayarlandığı Window 2012 R2 konak makineleri.

- Şirket ağı veya İnternet erişimi olan bir NIC (belki de dış).

- VLAN Kimliği (991 gibi) ve yönlendirilebilir IP alt ağları (10.10.30.1/24 gibi) ile Gövde Modunda yapılandırılan bir NIC. Ağ yöneticiniz bunu yapılandırabilir.

- Konak grubundaki tüm Hyper-V konakları aynı VLAN kimliğine sahiptir. Bu konak grubu yalıtılmış ağlarınız için kullanılır.

Aşağıdaki adımları izleyerek kurulumun düzgün çalıştığını doğrulayın:

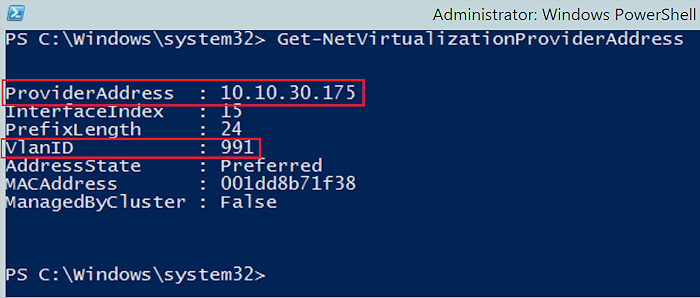

Konak makinelerin her birine bir RDP oturumu açın ve bir yönetici PowerShell oturumu açın.

Get-NetVirtualizationProviderAddresskomutunu çalıştırın. Bu, VLAN kimliğiyle gövde modunda yapılandırılan fiziksel NIC'nin sağlayıcı adresini alır.

Başka bir konağa gidin ve bir yönetici PowerShell oturumu açın. komutunu

ping -p <Provider address>kullanarak diğer makinelere ping gönderin. Bu, tüm konak makinelerin ana makinelerde yönlendirilebilen IP'ler ile gövde modunda fiziksel bir NIC'ye bağlı olduğunu onaylar. Bu test başarısız olursa ağ yöneticinize başvurun.

SCVMM'de Ağ Sanallaştırma katmanı oluşturma

SCVMM'de bir ağ görselleştirme katmanı ayarlama, mantıksal ağlar, bağlantı noktası profilleri, mantıksal anahtarlar oluşturmayı ve anahtarları Hyper-V konaklarına eklemeyi içerir.

Mantıksal ağlar oluşturma

SCVMM yönetici konsolunda oturum açın.

Doku -Ağ ->Mantıksal Ağlar ->Yeni Mantıksal Ağ Oluştur'a> gidin.

Açılan pencerede uygun bir ad girin ve Bir Bağlan Ağ ->Bu mantıksal ağda oluşturulan yeni ağların ağ sanallaştırmasını kullanmasına izin ver'i seçin ve ardından İleri'yi seçin.

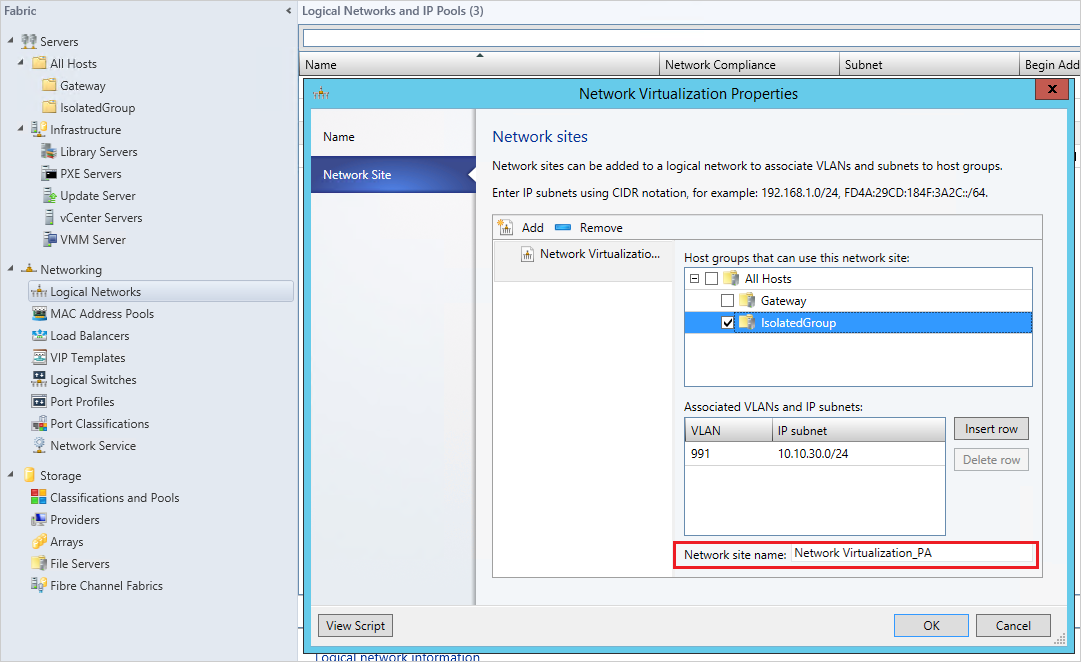

Yeni bir Ağ Sitesi ekleyin ve ağ sitesinin kapsamının oluşturulacağı konak grubunu seçin. Hyper-V konak grubunda fiziksel NIC'yi yapılandırmak için kullanılan VLAN kimliğini ve buna karşılık gelen yönlendirilebilir IP alt ağlarını girin. İzlemeye yardımcı olmak için ağ sitesi adını akılda kalıcı bir adla değiştirin.

İleri'yi ve Kaydet'i seçin.

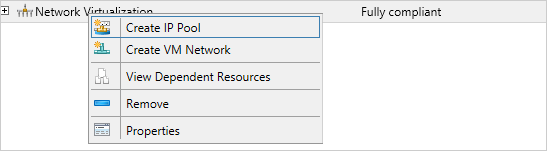

Yeni mantıksal ağlar için bir IP havuzu oluşturun, bir ad girin ve İleri'yi seçin.

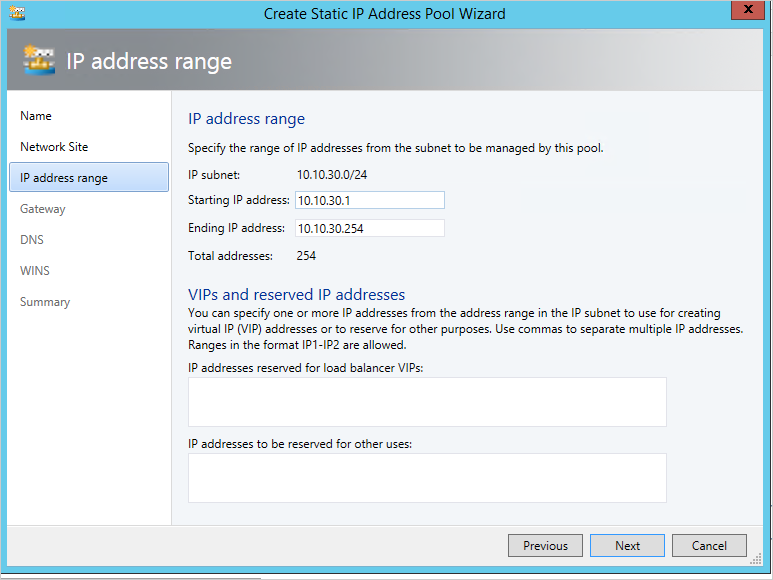

Kullan'ı ve var olan ağ sitesini seçin ve İleri'yi seçin. Ağ yöneticinizin VLAN'ınız için yapılandırmış olduğu yönlendirilebilir IP adresi aralığını girin ve İleri'yi seçin. VLAN'ınız ile ilişkilendirilmiş birden çok yönlendirilebilir IP alt ağınız varsa, her biri için bir IP havuzu oluşturun.

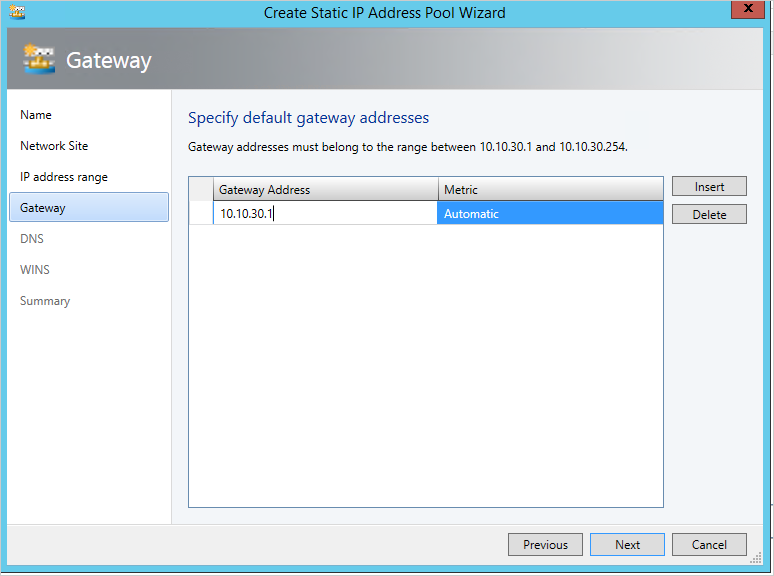

Ağ geçidi adresini belirtin. Varsayılan olarak, alt ağınızdaki ilk IP adresini kullanabilirsiniz.

İleri'yi seçin ve mevcut DNS ve WINS ayarlarını bırakın. Ağ sitesinin oluşturulmasını tamamlayın.

Şimdi dış İnternet erişimi için başka bir Mantıksal Ağ oluşturun, ancak bu kez Bir Bağlan ağ ->Sanal makinelerin bu mantıksal ağa doğrudan erişmesine izin vermek için aynı ada sahip bir VM ağı oluştur'u seçin ve ardından İleri'yi seçin.

Bir ağ sitesi ekleyin ve aynı konak grubunu seçin, ancak bu kez VLAN'ı olarak

0ekleyin. Bu, iletişimin varsayılan erişim modu NIC'sini (İnternet) kullandığı anlamına gelir.

İleri'yi ve Kaydet'i seçin.

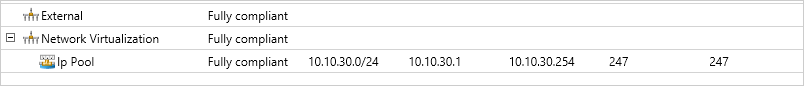

Sonuç, mantıksal ağları oluşturduktan sonra yönetici konsolunuzda aşağıdaki gibi görünmelidir.

Bağlantı noktası profilleri oluşturma

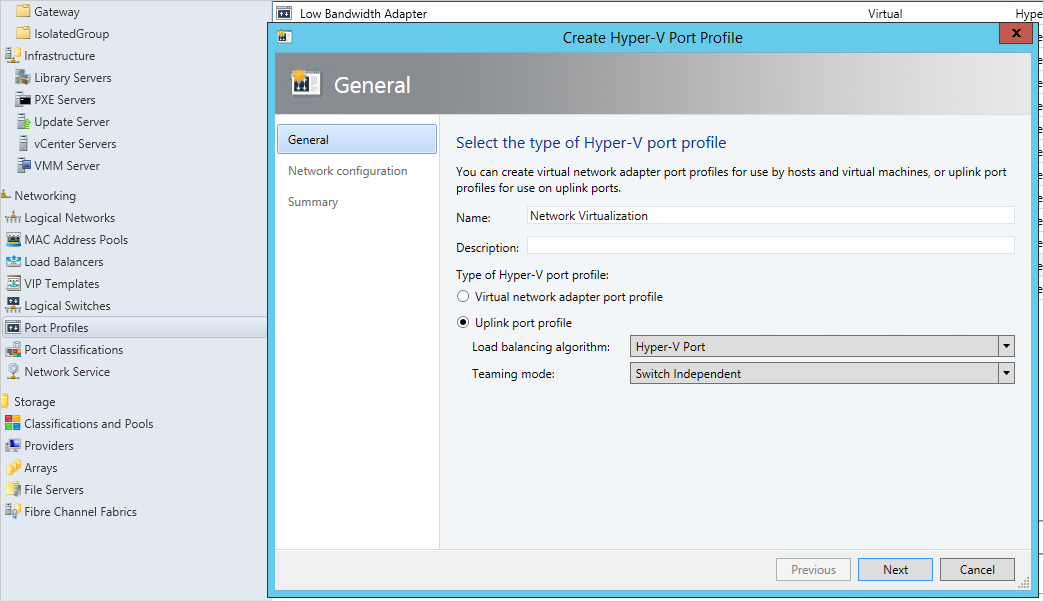

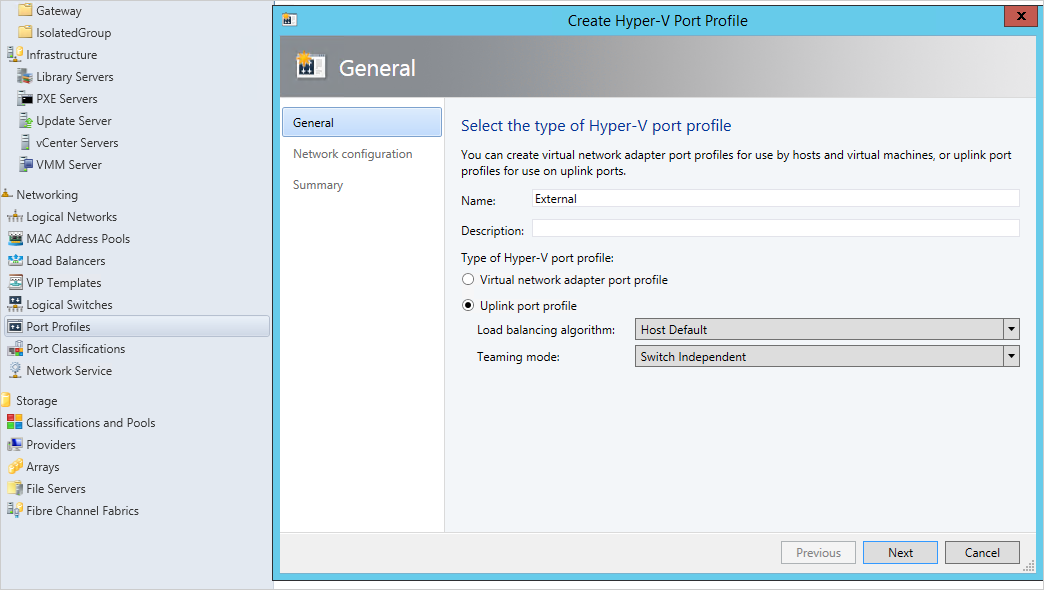

Doku -Ağ ->>Bağlantı Noktası profilleri'ne gidin ve Hyper-V bağlantı noktası profili oluşturun.

Yukarı bağlantı bağlantı noktası profili'ni seçin ve yük dengeleme algoritması olarak Hyper-V Bağlantı Noktası'nı ve ardından İleri'yi seçin.

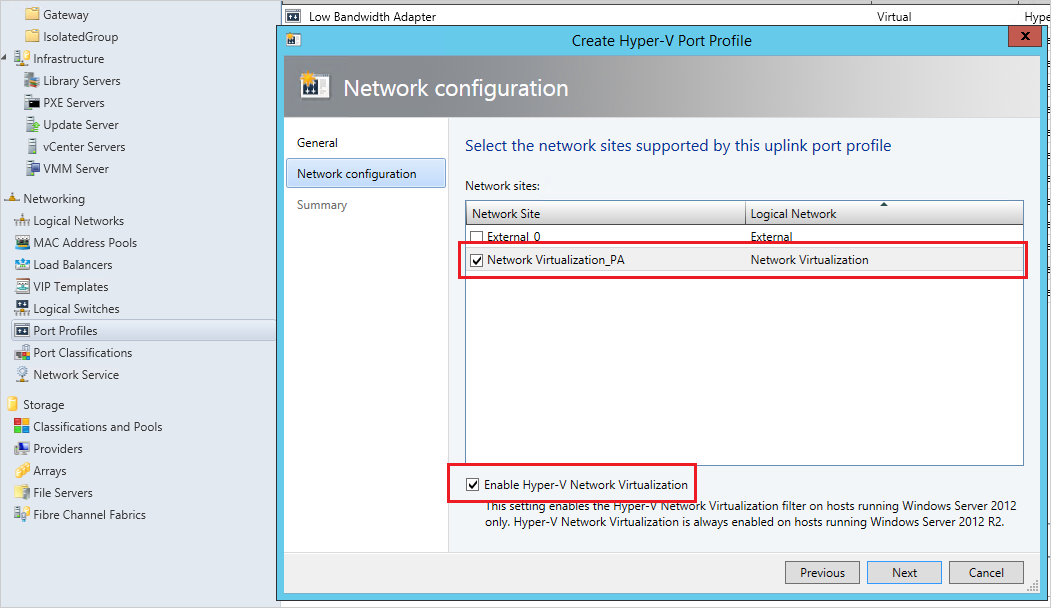

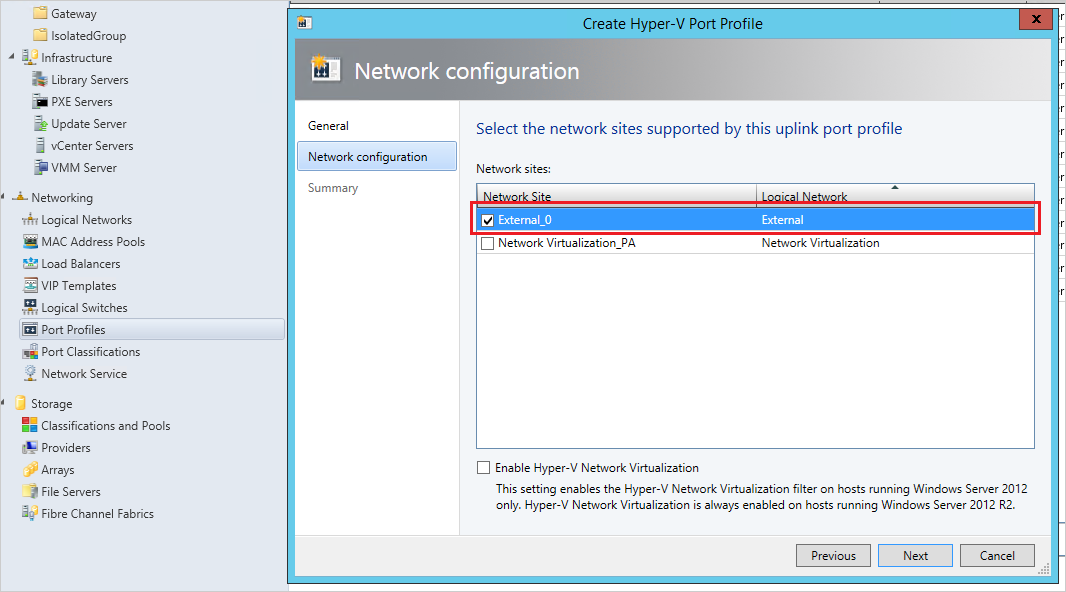

Daha önce oluşturulan Ağ Sanallaştırma sitesini seçin ve Hyper-V Ağ Sanallaştırmasını Etkinleştir onay kutusunu seçin ve ardından profili kaydedin.

Şimdi dış mantıksal ağ için başka bir Hyper-V bağlantı noktası profili oluşturun. Yük dengeleme algoritması olarak Yukarı bağlantı modu ve Varsayılan Konak'ı ve ardından İleri'yi seçin.

Dış iletişim için kullanılacak diğer ağ sitesini seçin, ancak bu kez ağ sanallaştırmayı etkinleştirmeyin. Ardından profili kaydedin.

Mantıksal anahtarlar oluşturma

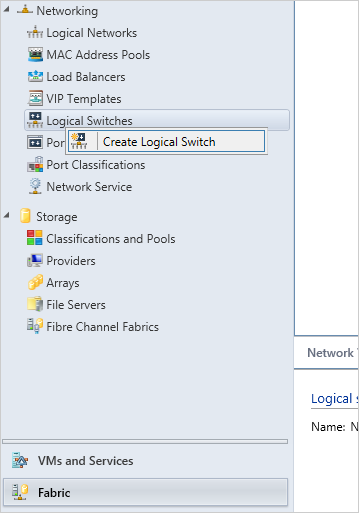

Doku -Ağ ->>Mantıksal anahtarlar'a gidin ve Mantıksal Anahtar Oluştur'a gidin.

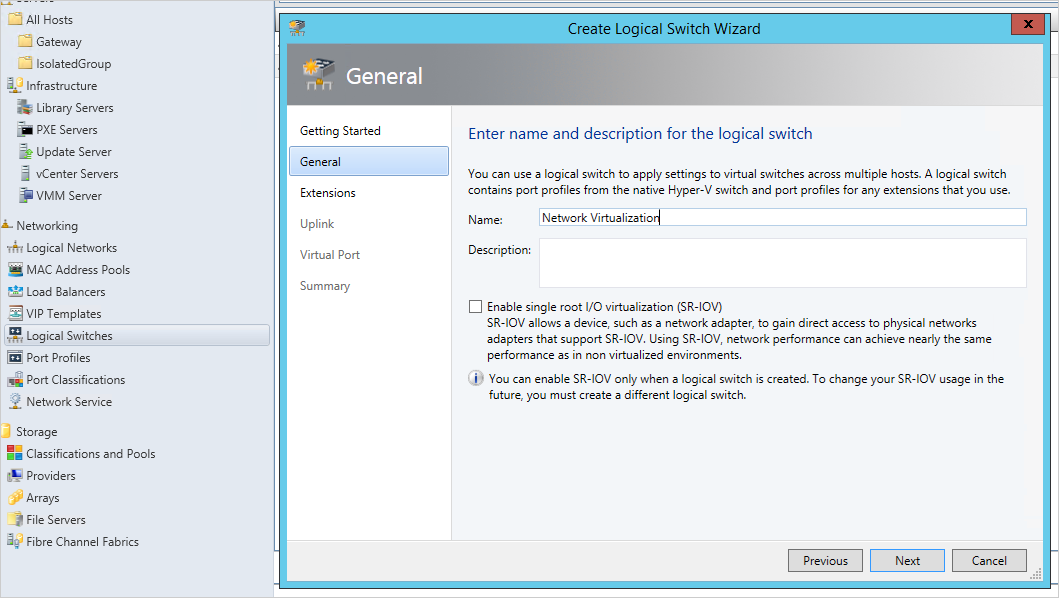

Başlarken sihirbazında İleri'yi seçin ve anahtar için bir ad girin ve ardından İleri'yi seçin.

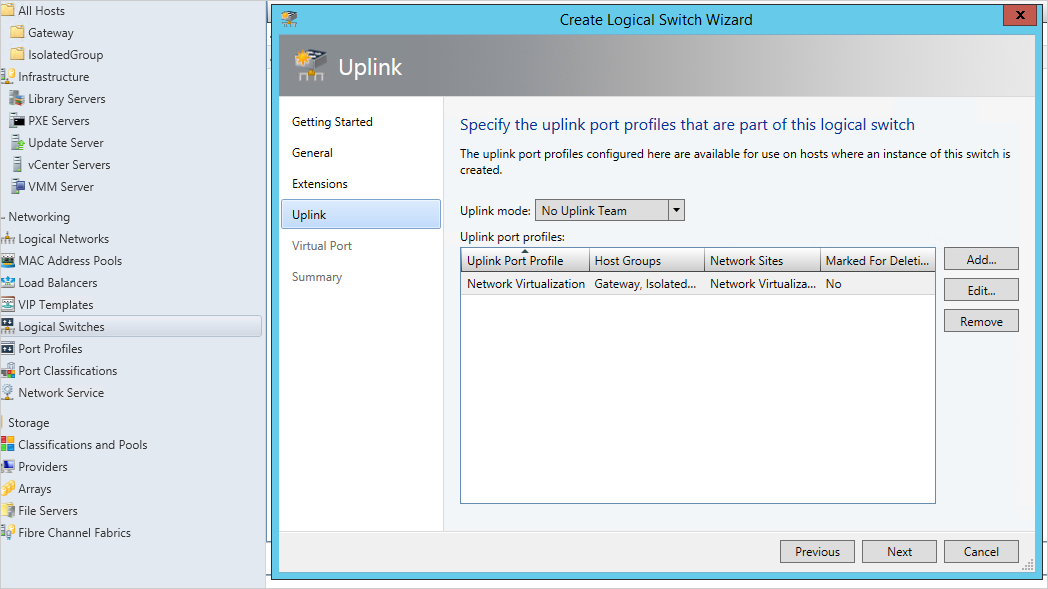

Yukarı Bağlantı sekmesini açmak için İleri'yi seçin. Yukarı bağlantı bağlantı noktası profili ekle'yi seçin ve yeni oluşturduğunuz ağ sanallaştırma bağlantı noktası profilini ekleyin.

İleri'yi seçin ve mantıksal anahtarı kaydedin.

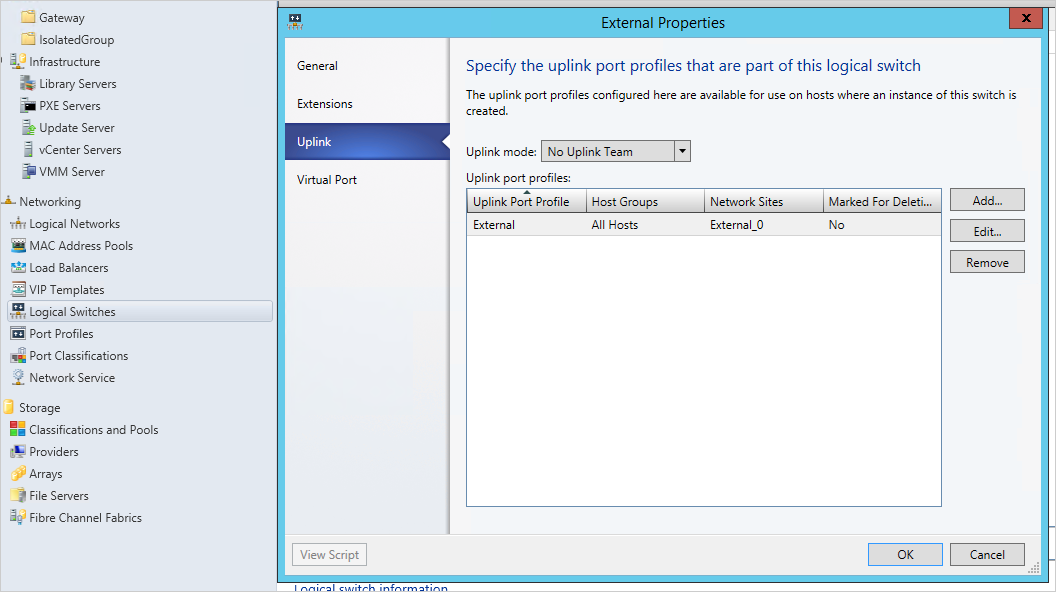

Şimdi İnternet iletişimi için dış ağ için başka bir mantıksal anahtar oluşturun. Bu kez dış ağ için oluşturduğunuz diğer yukarı bağlantı bağlantı noktası profilini ekleyin.

Hyper-V konaklarına mantıksal anahtarlar ekleme

VM ve Hizmetler -> [Konak grubunuz] -> [sırayla konak makinelerinin her biri] bölümüne gidin.

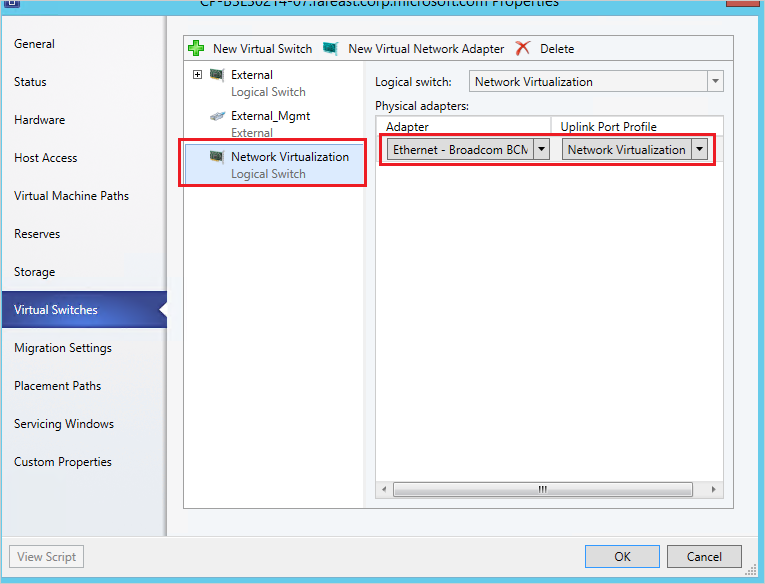

Özellikler ->Sanal Anahtarlar sekmesini sağ seçip açın.

Ağ sanallaştırma için Yeni Sanal Anahtar ->Yeni mantıksal anahtar'ı seçin. Gövde modunda yapılandırdığınız fiziksel bağdaştırıcıyı atayın ve ağ sanallaştırma bağlantı noktası profilini seçin.

Dış bağlantı için başka bir mantıksal anahtar oluşturun, dış iletişim için kullanılan fiziksel bağdaştırıcıyı atayın ve dış bağlantı noktası profilini seçin.

Konak grubundaki tüm Hyper-V konakları için aynı işlemi yapın.

Bu, belirli bir konak makine grubu için tek seferlik bir yapılandırmadır. Bu kurulumu tamamladıktan sonra Azure Pipelines derlemeleri ve yayınlarında SCVMM uzantısını kullanarak yalıtılmış sanal makine ağınızı dinamik olarak sağlayabilirsiniz.

Gerekli sanal ağ topolojisini oluşturma

Yalıtılmış sanal ağlar geniş bir şekilde üç topolojiye sınıflandırılabilir.

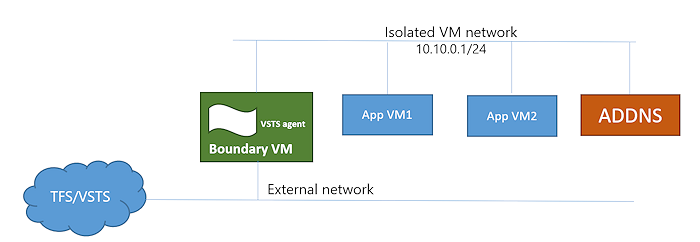

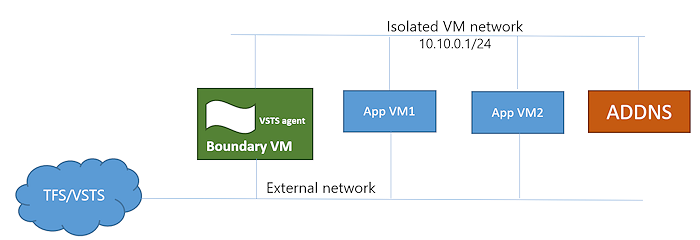

Topoloji 1: AD destekli Yalıtılmış VM'ler

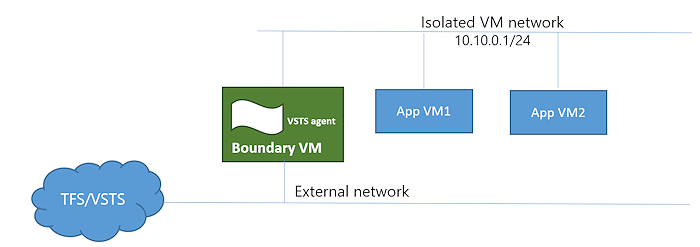

İnternet/TFS bağlantısı olan bir sınır VM'si.

Sınır VM'sine yüklenmiş bir Azure Pipelines/TFS dağıtım grubu aracısı.

Yerel bir Active Directory etki alanı kullanmak istiyorsanız AD-DNS VM'sini kullanın.

Uygulamalarınızı dağıtıp test ettiğiniz yalıtılmış uygulama VM'leri.

Topoloji 2: AD destekli olmayan yalıtılmış VM'ler

İnternet/TFS bağlantısı olan bir sınır VM'si.

Sınır VM'sine yüklenmiş bir Azure Pipelines/TFS dağıtım grubu aracısı.

Uygulamalarınızı dağıtıp test ettiğiniz yalıtılmış uygulama VM'leri.

Topoloji 3: AD destekli yalıtılmamış VM'ler

İnternet/TFS bağlantısı olan bir sınır VM'si.

Sınır VM'sine yüklenmiş bir Azure Pipelines/TFS dağıtım grubu aracısı.

Yerel bir Active Directory etki alanı kullanmak istiyorsanız AD-DNS VM'sini kullanın.

Uygulamalarınızı dağıtıp test ettiğiniz dış ağa da bağlı olan uygulama VM'leri.

Aşağıdaki adımlarda gösterildiği gibi SCVMM uzantısını kullanarak yukarıdaki topolojilerden herhangi birini oluşturabilirsiniz.

Azure Pipelines örneğinizi açın ve henüz yüklü değilse SCVMM uzantısını yükleyin.

SCVMM görevi, derleme ve yayın işlem hatlarını kullanarak laboratuvar yönetimi işlemleri gerçekleştirmek için daha verimli bir yol özelliği sağlar. SCVMM ortamlarını yönetebilir, yalıtılmış sanal ağlar sağlayabilir ve derleme-dağıtma-test senaryoları uygulayabilirsiniz.

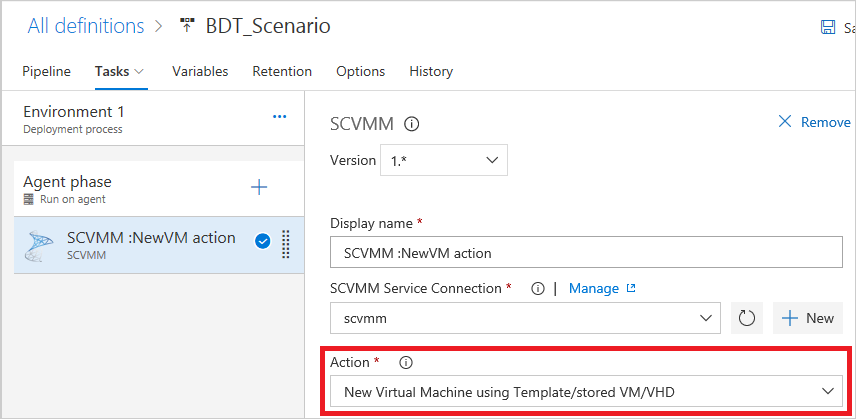

Derleme veya yayın işlem hattında yeni bir SCVMM görevi ekleyin.

SCVMM görevinde, sanal ağınızı sağlamak istediğiniz SCVMM sunucusu için bir hizmet bağlantısı seçin ve ardından VM'lerinizi sağlamak için Şablonlar/Depolanan VM'leri ve VHD'leri kullanan Yeni Sanal makineler'i seçin.

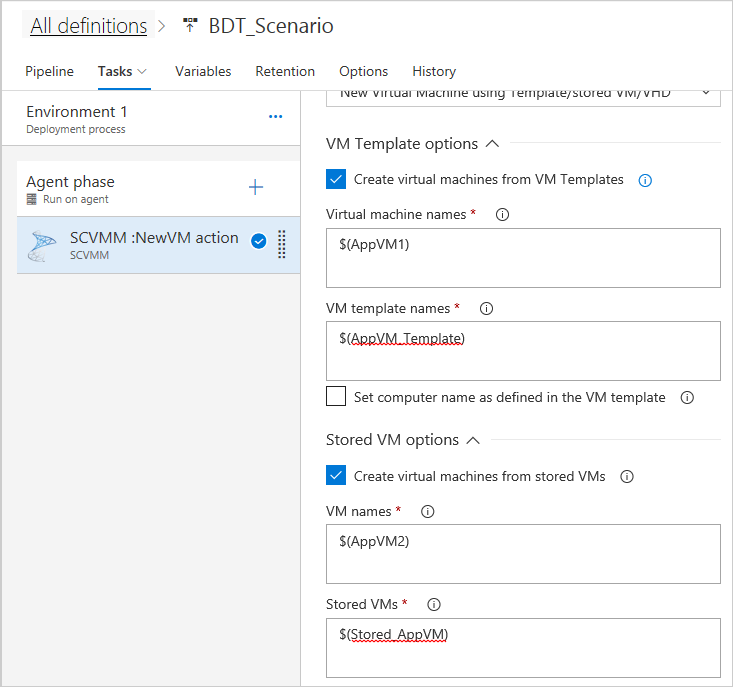

Şablonlardan, depolanan VM'lerden ve VHD/VHDx'ten VM oluşturabilirsiniz. Uygun seçeneği belirleyin ve VM adlarını ve ilgili kaynak bilgilerini girin.

Topoloji 1 ve 2 olması durumunda, oluşturulan VM'lerde bulunan tüm eski VM ağlarını (varsa) temizleyen VM Ağ adını boş bırakın. Topoloji 3 için, burada dış VM ağı hakkında bilgi sağlamanız gerekir.

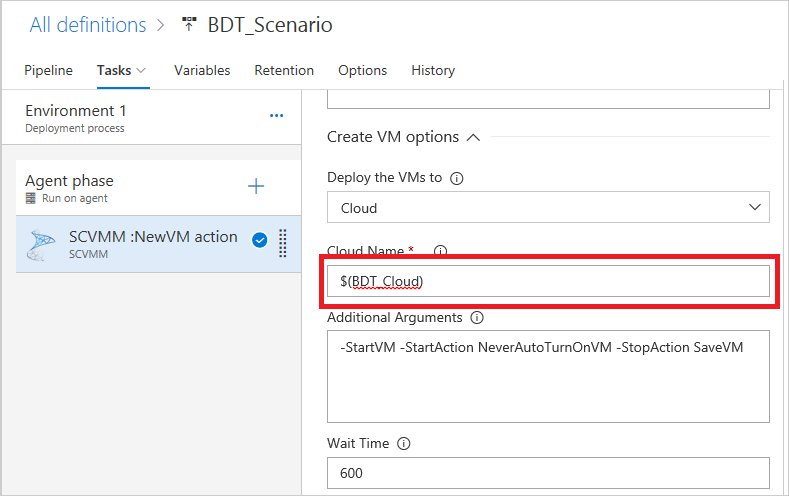

Yalıtılmış ağınızı sağlamak istediğiniz konağın Bulut Adını girin. Özel bulut söz konusu olduğunda, buluta eklenen konak makinelerinin yukarıda açıklandığı gibi aynı mantıksal ve dış anahtarlara bağlı olduğundan emin olun.

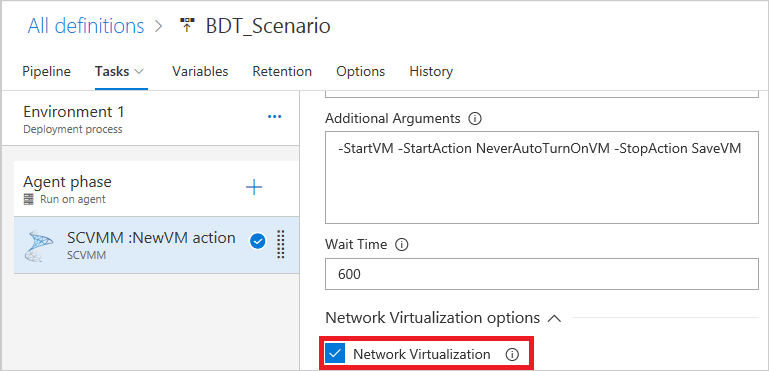

Sanallaştırma katmanını oluşturmak için Ağ Sanallaştırma seçeneğini belirleyin.

Oluşturmak istediğiniz topolojiye bağlı olarak, ağın bir Active Directory VM gerektirip gerektirmeyeceğine karar verin. Örneğin, Topoloji 2 (AD destekli yalıtılmış ağ) oluşturmak için bir Active Directory VM'sine ihtiyacınız vardır. Active Directory VM Ekle onay kutusunu seçin, AD VM adını ve depolanan VM kaynağını girin. Ayrıca AD VM kaynağında yapılandırılan statik IP adresini ve DNS son ekini girin.

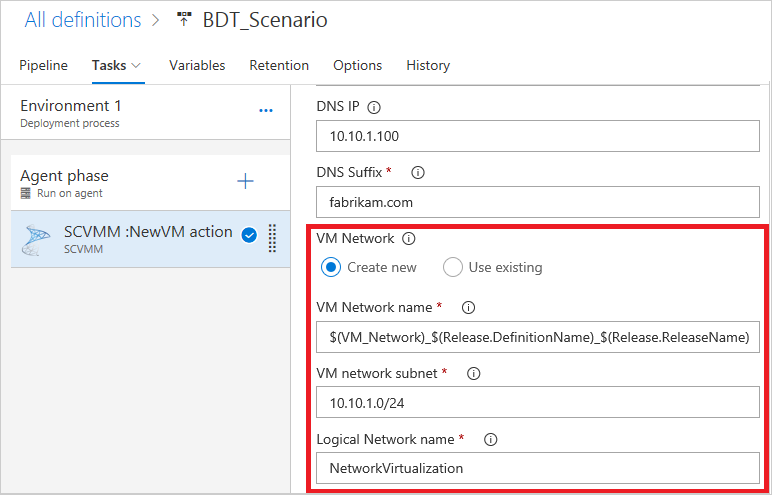

Oluşturmak istediğiniz VM Ağı ve alt ağın ayarlarını ve önceki bölümde (Mantıksal Ağlar) oluşturduğunuz yedekleme mantıksal ağını girin. VM ağ adının benzersiz olduğundan emin olun. Mümkünse, daha sonra daha kolay izlemek için yayın adını ekleyin.

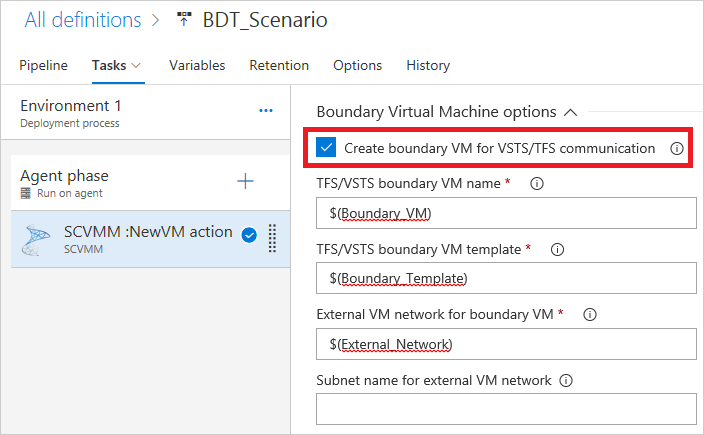

Sınır Sanal Makinesi seçenekleri bölümünde, Azure Pipelines/TFS ile iletişim için sınır VM'sini oluştur'u ayarlayın. Bu, dış iletişim için giriş noktası olacaktır.

Sınır VM adını ve kaynak şablonu (sınır VM kaynağı her zaman bir VM şablonu olmalıdır) girin ve dış iletişim için oluşturduğunuz mevcut dış VM ağının adını girin.

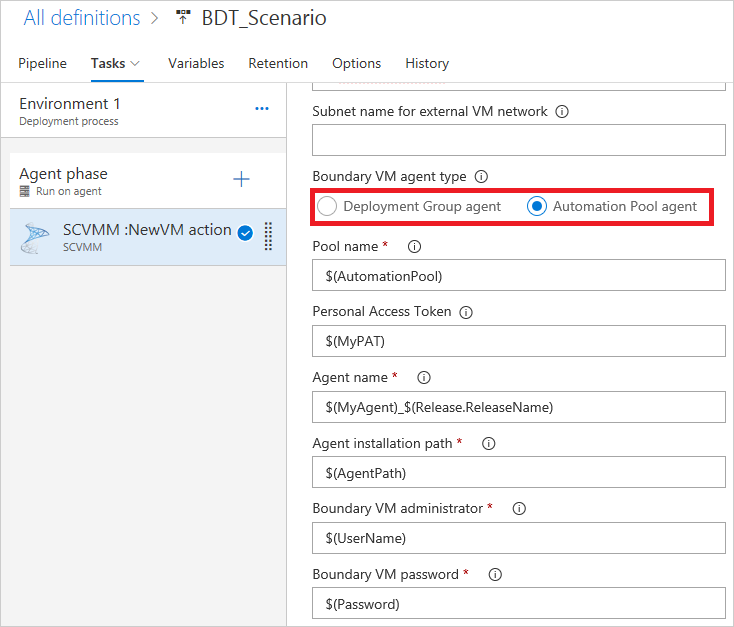

Sınır VM aracısını Azure Pipelines/TFS ile iletişim kuracak şekilde yapılandırmaya ilişkin ayrıntıları sağlayın. Dağıtım aracısı veya otomasyon aracısı yapılandırabilirsiniz. Bu aracı, uygulama dağıtımları için kullanılacaktır.

Sağladığınız aracı adının benzersiz olduğundan emin olun. Bu, doğru aracı seçilecek şekilde, başarılı iş özelliklerinde talep olarak kullanılır. Dağıtım grubu aracısı seçeneğini belirlediyseniz, bu parametre etiketin değeriyle değiştirilir ve bu değer de benzersiz olmalıdır.

Sınır VM şablonunun, şablon oluşturulmadan önce aracı yapılandırma dosyalarının indirildiğinden ve VHD'ye kaydedildiğinden emin olun. Yukarıdaki aracı yükleme yolu olarak bu yolu kullanın.

Derleme dağıtımı-test senaryonuzu etkinleştirme

Ağ sanallaştırma işinizden sonra işlem hattınızda yeni bir iş oluşturun.

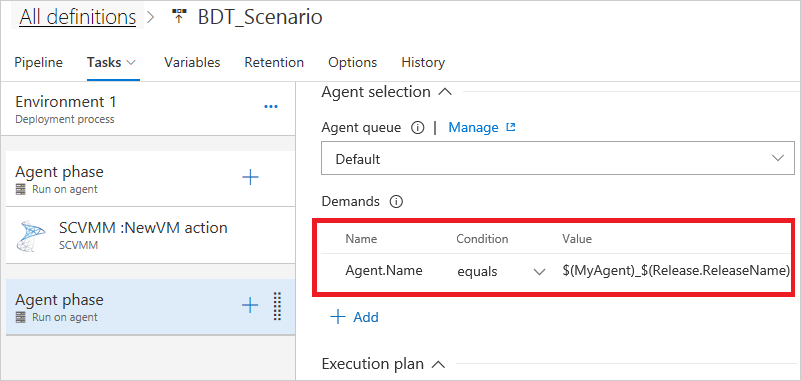

Sınır VM sağlama işleminizin bir parçası olarak oluşturulan sınır VM aracısını (dağıtım grubu aracısı veya otomasyon aracısı) temel alarak Dağıtım grubu işi veya Aracı işi'ni seçin.

İş özelliklerinde uygun dağıtım grubunu veya otomasyon aracısı havuzunu seçin.

Otomasyon havuzu söz konusu olduğunda, Agent.Name değer için yeni bir Talep ekleyin. Ağ sanallaştırma işinde kullanılan benzersiz adı girin. Dağıtım grubu işi söz konusu olduğunda, etiketi grup makinelerinin özelliklerinde ayarlamanız gerekir.

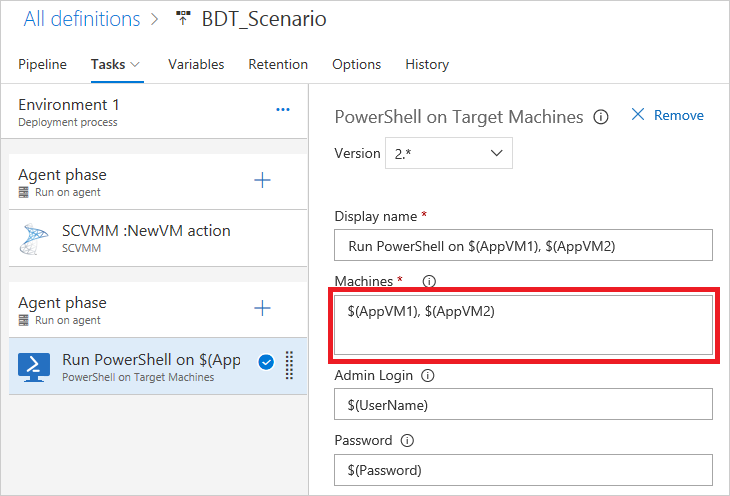

İşin içine dağıtım ve test için ihtiyacınız olan görevleri ekleyin.

Test tamamlandıktan sonra VM'leri sil görev seçeneğini kullanarak VM'leri yok edebilirsiniz.

Artık bu yayın işlem hattından yayın oluşturabilirsiniz. Her sürüm, yalıtılmış sanal ağınızı dinamik olarak sağlar ve dağıtım ve test görevlerinizi ortamda çalıştırır. Test sonuçlarını sürüm özetinde bulabilirsiniz. Testleriniz tamamlandıktan sonra ortamlarınızın yetkisini otomatik olarak kaldırabilirsiniz. Azure Pipelines'tan yalnızca bir seçimle istediğiniz kadar ortam oluşturabilirsiniz.

Ayrıca bkz.

SSS

Yardım ve destek

- Sorun giderme ipuçlarını keşfedin.

- Stack Overflow hakkında öneri alın.

- Azure DevOps Geliştirici Topluluğu sorularınızı gönderin, yanıt arayın veya bir özellik önerin.

- Azure DevOps için destek alın.

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin