Bulut için Microsoft Defender ile merkezi ilke yönetimi

İlke tabanlı yönetim, BT işlemlerini kolaylaştırabilir ve iyi tasarlanmış ilkeleri zorunlu kılarak kuruluşun korunmasına yardımcı olabilir. Azure İlkesi, Azure abonelikleriniz için gereksinimler tanımlamanıza ve bunları iş yükünüzün türüne veya verilerinizin duyarlılığına göre uyarlamanızı sağlar.

Bulut için Microsoft Defender, Azure İlkesi ile tamamen tümleşiktir. Bulut için Defender, varsayılan güvenlik ilkeleri kümesini kullanarak tüm aboneliklerinizde ilke uyumluluğunu izleyebilir. Güvenlik ilkesi, belirtilen abonelik veya kaynak grubundaki kaynaklar için önerilen denetim kümesini tanımlar. Bu güvenlik ilkeleri, iş yüklerinizin istenen yapılandırmasını tanımlar ve şirket veya mevzuat güvenlik gereksinimleriyle uyumluluğu sağlamaya yardımcı olur. Bu varsayılanlar, kuruluşunuzun belirli gereksinimlerine uyacak şekilde özelleştirilebilir ve tanımlanabilir.

Bulut için Defender izleyen birkaç yerleşik güvenlik ilkesi şunlardır:

- Depolama hesaplarına güvenli aktarım etkinleştirilmelidir.

- SQL server için Microsoft Entra yöneticisi sağlanmalıdır.

- İstemci kimlik doğrulaması Microsoft Entra Id kullanmalıdır.

- Key Vault'taki tanılama günlükleri etkinleştirilmelidir.

- Sistem güncelleştirmeleri makinelerinize yüklenmelidir.

- Depolama hesapları için eksik blob şifrelemesini denetleme.

- Sanal makinelere Tam Zamanında ağ erişim denetimi uygulanmalıdır.

Varsayılan olarak, izlenen her abonelik için tüm güvenlik ilkeleri etkindir. Güvenlik ilkeleri ve öneriler birbirine bağlıdır. İşletim sistemi güvenlik açıkları gibi bir güvenlik ilkesini etkinleştirirseniz, bu ilke için öneriler de etkinleştirilir. Bulut için Defender'de, şirketinizin güvenlik gereksinimlerine ve her abonelikteki uygulama türlerine veya veri duyarlılığına göre Azure abonelikleriniz veya kaynak grupları için ilkeler tanımlarsınız.

Örneğin, geliştirme veya test için kullanılan kaynaklar, üretim uygulamaları için kullanılan kaynaklardan farklı güvenlik gereksinimlerine sahip olabilir. Benzer şekilde, kişisel veriler gibi düzenlenmiş verileri kullanan uygulamalar daha yüksek bir güvenlik düzeyi gerektirebilir. Bulut için Microsoft Defender etkinleştirilen güvenlik ilkeleri, olası güvenlik açıklarını belirlemenize ve tehditleri azaltmanıza yardımcı olmak için güvenlik önerilerini ve izlemeyi yönlendirir.

İlkeler abonelikten kaynak gruplarına devredilir. Bununla birlikte, güvenlik ilkelerini kaynak grubu düzeyinde ayrı ayrı denetleyebilirsiniz.

Dekont

Abonelik düzeyinde veya kaynak grubu düzeyinde bir güvenlik ilkesini değiştirmek için, aboneliğin Sahibi veya Katkıda Bulunanı olmanız gerekir.

Güvenlik ilkeleriyle çalışma

Etkin güvenlik ilkelerini Bulut için Defender Ortamı ayarları aracılığıyla görüntüleyebilirsiniz.

Aboneliğinizi seçtikten sonra, aboneliğinizde etkinleştirilen varsayılan veya özel girişimleri görmek için Güvenlik ilkesi'ni seçin. Bu durumda varsayılan girişimi seçeceğiz.

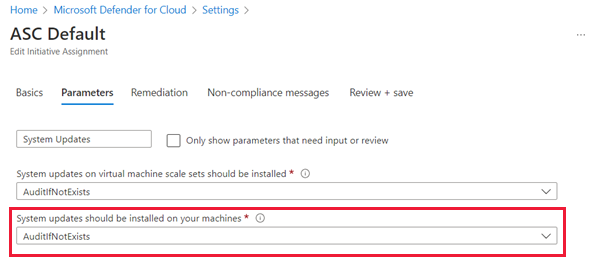

Parametreler sekmesini seçtiğinizde, açılan menüleri olan ilke parametrelerinin listesini görürsünüz. Filtrelenmemiş bir görünüm görmek için Yalnızca parametreleri göster... onay kutusunun işaretini kaldırmanız gerekebilir.

Önceki görüntüde, Sistem güncelleştirmelerini aradığınızı ve Makinelerinize Sistem güncelleştirmelerinin yüklenmesi gerektiğinin AuditIfNotExists olarak ayarlandığını görebilirsiniz. Bu abonelikte gelişmiş güvenlik kapalı olduğundan, en son güvenlik güncelleştirmelerinin uygulandığından emin olmak için tüm sanal makinelerin (VM) denetleneceği anlamına gelir. Bu denetimden geçemeyen VM’ler bir denetim olayı oluşturur.

Uyumluluk ilkelerini değiştirme

Sahipler ve güvenlik yöneticileri, Bulut için Defender aracılığıyla gösterilen Azure aboneliklerinin ve yönetim gruplarının her biri için varsayılan güvenlik ilkesini düzenleyebilir. Azure portalı, ilkede değişiklik yapmanın en kolay yoludur, ancak komut satırı arabirimi (Azure CLI veya Azure PowerShell) veya programlama REST API'sini de kullanabilirsiniz.

Şimdi bu ilke tanımlarını kullanarak kaynaklarınız hakkında Bulut için Microsoft Defender önerilerden bazılarını inceleyelim.