什麼是進階威脅分析?

適用于:進階威脅分析 1.9 版

Advanced Threat Analytics (ATA) 是一個內部部署平臺,可協助保護您的企業免于遭受多種進階目標網路攻擊和內部威脅。

ATA 的運作方式

ATA 利用專屬的網路剖析引擎來擷取和剖析多個通訊協定的網路流量(例如 Kerberos、DNS、RPC、NTLM 等),以進行驗證、授權和資訊收集。 ATA 會透過下列方式收集此資訊:

- 將鏡像從網域控制站和 DNS 伺服器移植到 ATA 閘道和/或

- 直接在網域控制站上部署 ATA 輕量型閘道 (LGW)

ATA 會從多個資料來源取得資訊,例如您網路中記錄和事件,以瞭解組織內使用者和其他實體的行為,並建置其行為設定檔。 ATA 可以從下列專案接收事件和記錄:

- SIEM 整合

- Windows 事件轉送 (WEF)

- 直接從 Windows 事件收集器 (適用于輕量型閘道)

如需 ATA 架構的詳細資訊,請參閱 ATA 架構 。

ATA 有何用途?

ATA 技術會偵測多個可疑活動,專注于網路攻擊殺傷鏈的數個階段,包括:

- 偵察,在此期間,攻擊者會收集環境建置方式、不同資產以及哪些實體存在的資訊。 一般而言,這是攻擊者為其下一階段攻擊建置計畫的地方。

- 橫向移動週期,在此期間,攻擊者會投入時間和精力將攻擊面分散到您的網路內。

- 網域支配(持續性),在此期間,攻擊者會擷取資訊,讓他們使用各種進入點、認證和技術繼續其行銷活動。

網路攻擊的這些階段類似且可預測,無論公司受到何種類型的攻擊,或要鎖定何種類型的資訊。 ATA 會搜尋三種主要類型的攻擊:惡意攻擊、異常行為,以及安全性問題和風險。

藉由尋找已知攻擊類型的完整清單,以決定性的方式偵測惡意攻擊 ,包括:

- 票證傳遞 (PtT)

- 傳遞雜湊 (PtH)

- Overpass-the-Hash

- 偽造PAC (MS14-068)

- 黃金票證

- 惡意複寫

- 探查

- 暴力密碼破解

- 遠端執行

如需偵測及其描述的完整清單,請參閱 ATA 偵測到哪些可疑活動? 。

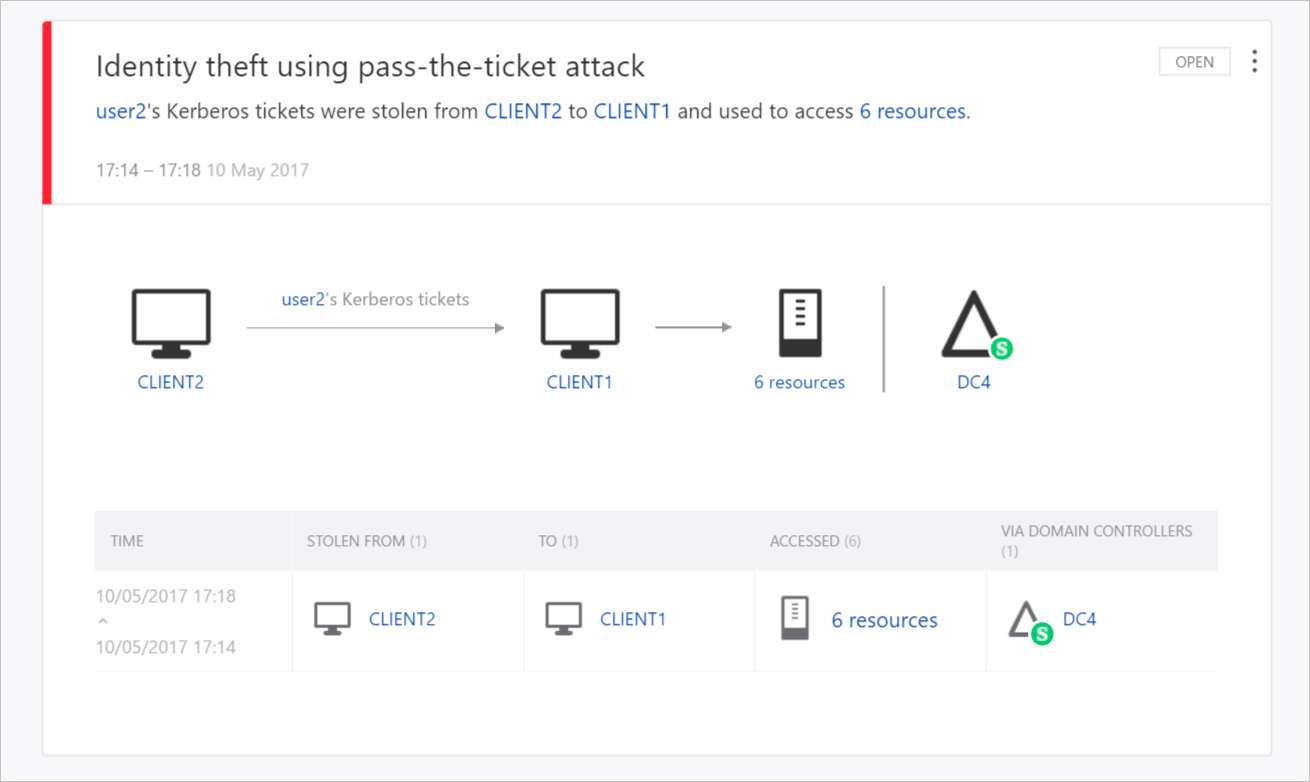

ATA 會偵測到這些可疑的活動,並在 ATA 主控台中呈現資訊,包括清楚檢視神秘、What、When 和 How。 如您所見,藉由監視這個簡單且方便使用的儀表板,您收到警示,ATA 懷疑用戶端 1 和用戶端 2 電腦上嘗試傳遞票證攻擊。

ATA 會使用行為分析來偵測異常行為 ,並利用機器學習來找出網路中使用者和裝置中可疑的活動和異常行為,包括:

- 異常登入

- 未知威脅

- 密碼共用

- 橫向移動

- 敏感性群組的修改

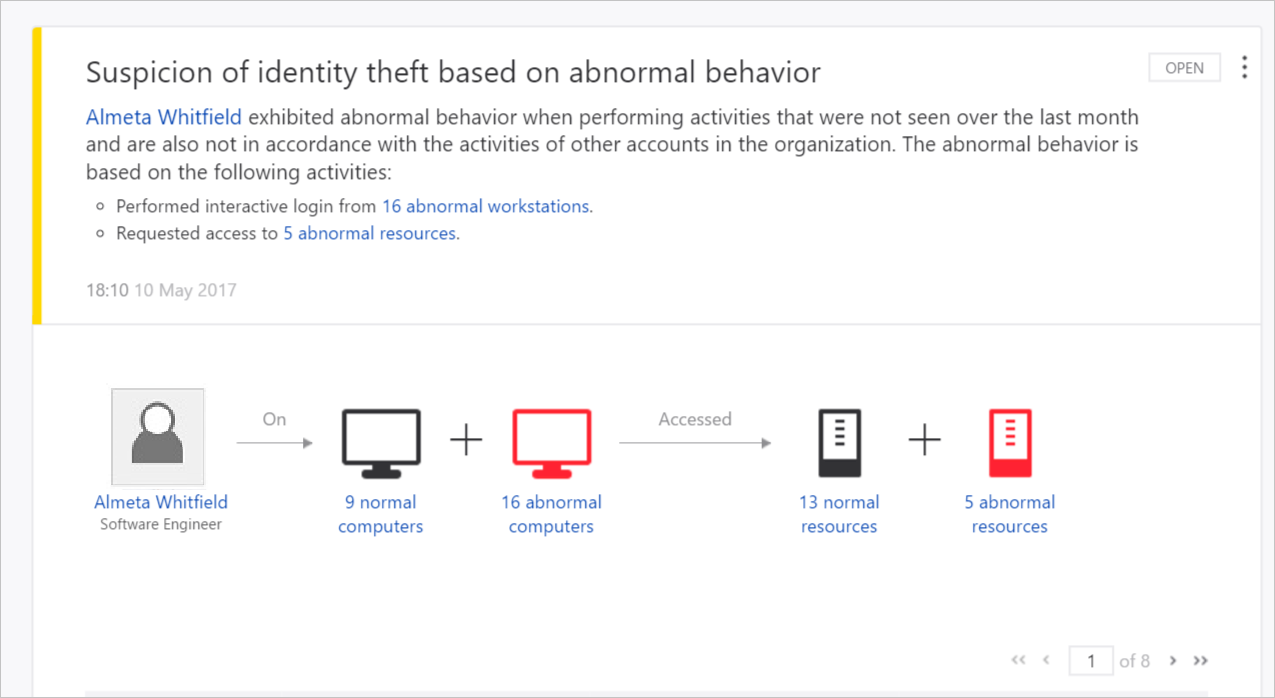

您可以在 ATA 儀表板中檢視此類型的可疑活動。 在下列範例中,ATA 會在使用者存取此使用者通常未存取的四部電腦時發出警示,這可能是造成警示的原因。

ATA 也會偵測 安全性問題和風險 ,包括:

- 中斷信任

- 弱式通訊協定

- 已知通訊協定弱點

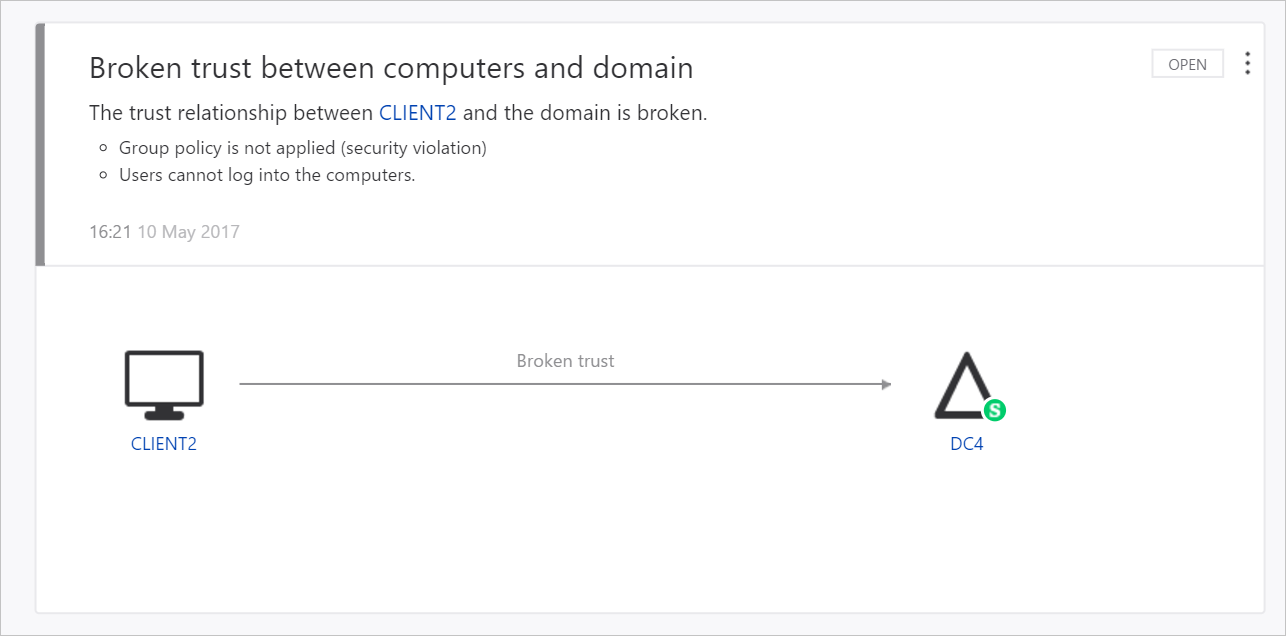

您可以在 ATA 儀表板中檢視此類型的可疑活動。 在下列範例中,ATA 會讓您知道網路中電腦與網域之間有中斷的信任關係。

已知問題

如果您更新至 ATA 1.7 並立即更新至 ATA 1.8,但未先更新 ATA 閘道,則無法移轉至 ATA 1.8。 必須先將所有閘道更新為 1.7.1 或 1.7.2 版,再將 ATA 中心更新為 1.8 版。

如果您選取執行完整移轉的選項,視資料庫大小而定,可能需要很長的時間。 當您選取移轉選項時,會顯示預估時間 - 在您決定要選取的選項之前,請先記下這一點。