使用應用程式密碼對舊版應用程式強制執行 Microsoft Entra 多重要素驗證

在iOS 11之前,某些較舊的非瀏覽器應用程式,例如Office 2010或更早版本和Apple Mail,不會瞭解驗證程式中的暫停或中斷。 嘗試登入其中一個較舊、非瀏覽器應用程式的 Microsoft Entra 多重要素驗證(Microsoft Entra 多重要素驗證)用戶無法成功驗證。 若要透過針對使用者帳戶強制執行的 Microsoft Entra 多重要素驗證,以安全的方式使用這些應用程式,您可以使用應用程式密碼。 這些應用程式密碼取代了您的傳統密碼,以允許應用程式略過多重要素驗證並正常運作。

Microsoft Office 2013 用戶端和更新版本支援新式驗證。 Office 2013 用戶端,包括 Outlook,支援新式驗證通訊協定,而且可以使用雙步驟驗證。 強制執行 Microsoft Entra 多重要素驗證之後,用戶端不需要應用程式密碼。

本文說明如何針對不支援多重要素驗證提示的舊版應用程式使用應用程式密碼。

注意

應用程式密碼不適用於使用新式驗證所需的帳戶。

概觀和考慮

針對 Microsoft Entra 多重要素驗證強制執行用戶帳戶時,一般登入提示會因要求其他驗證而中斷。 有些較舊的應用程式不瞭解登入程式中的這項中斷,因此驗證失敗。 若要維護使用者帳戶安全性並保留強制執行 Microsoft Entra 多重要素驗證,可以使用應用程式密碼,而不是使用者的一般使用者名稱和密碼。 登入期間使用的應用程式密碼時,沒有額外的驗證提示,因此驗證成功。

系統會自動產生應用程式密碼,而不是由使用者指定。 這個自動產生的密碼可讓攻擊者更難猜測,因此更安全。 使用者不需要追蹤密碼或每次輸入密碼,因為每個應用程式只會輸入一次應用程式密碼。

當您使用應用程式密碼時,適用下列考慮:

- 每位使用者有 40 個應用程式密碼的限制。

- 在內部部署案例中快取密碼並使用密碼的應用程式可能會失敗,因為工作或學校帳戶之外不知道應用程式密碼。 此案例的範例是內部部署的 Exchange 電子郵件,但封存的郵件位於雲端中。 在此案例中,相同的密碼無法運作。

- 在使用者帳戶上強制執行 Microsoft Entra 多重要素驗證之後,應用程式密碼可以與大部分的非瀏覽器用戶端搭配使用,例如 Outlook 和 Microsoft 商務用 Skype。 不過,系統管理動作無法透過非瀏覽器應用程式使用應用程式密碼來執行,例如 Windows PowerShell。 即使使用者具有系統管理帳戶,也無法執行動作。

- 若要執行 PowerShell 腳本,請使用強密碼建立服務帳戶,且不會強制執行帳戶以進行雙步驟驗證。

- 如果您懷疑用戶帳戶遭到入侵並撤銷/重設帳戶密碼,也應該更新應用程式密碼。 當使用者帳戶密碼被撤銷/重設時,應用程式密碼不會自動撤銷。 使用者應該刪除現有的應用程式密碼,並建立新的密碼。

- 如需詳細資訊,請參閱 從 [其他安全性驗證] 頁面建立和刪除應用程式密碼。

警告

應用程式密碼不適用於客戶端與內部部署和雲端自動探索端點通訊的混合式環境中。 需要網域密碼才能驗證內部部署。 需要應用程式密碼才能向雲端進行驗證。

應用程式密碼名稱

應用程式密碼名稱應該會反映其所使用的裝置。 如果您有具有 Outlook、Word 和 Excel 等非瀏覽器應用程式的膝上型電腦,請為這些應用程式建立一個名為 Laptop 的應用程式密碼。 針對在桌上型電腦上執行的相同應用程式,建立名為 Desktop 的另一個應用程式密碼。

建議為每個裝置建立一個應用程式密碼,而不是每個應用程式一個應用程式密碼。

同盟或單一登入應用程式密碼

Microsoft Entra ID 支援與 內部部署的 Active Directory Domain Services (AD DS) 的同盟或單一登入 (SSO)。 如果您的組織與 Microsoft Entra 識別碼同盟,且您使用的是 Microsoft Entra 多重要素驗證,則適用下列應用程式密碼考慮:

注意

下列幾點僅適用于同盟 (SSO) 客戶。

- 應用程式密碼是由 Microsoft Entra ID 驗證,因此會略過同盟。 只有在設定應用程式密碼時,才會主動使用同盟。

- 與被動流程不同的是,身分識別提供者 (IdP) 不會連絡同盟 (SSO) 使用者。 應用程式密碼會儲存在公司或學校帳戶中。 如果使用者離開公司,則使用者的資訊會即時使用 DirSync 流向公司或學校帳戶。 帳戶的停用/刪除最多可能需要三個小時才能同步處理,這可能會延遲 Microsoft Entra ID 中停用/刪除應用程式密碼。

- 應用程式密碼功能不接受內部部署用戶端存取控制設定。

- 應用程式密碼功能不提供任何內部部署驗證記錄或稽核功能。

某些進階架構需要與用戶端進行多重要素驗證的認證組合。 這些認證可以包含公司或學校帳戶的使用者名稱和密碼,以及應用程式密碼。 需求取決於驗證的執行方式。 針對針對內部部署基礎結構進行驗證的用戶端,則需要公司或學校帳戶使用者名稱和密碼。 針對針對 Microsoft Entra 識別碼進行驗證的用戶端,需要應用程式密碼。

例如,假設您有下列架構:

- 您的 Active Directory 內部部署實例會與 Microsoft Entra ID 同盟。

- 您可以使用 Exchange Online。

- 您可以使用內部部署商務用 Skype。

- 您可以使用 Microsoft Entra 多重要素驗證。

在此案例中,您會使用下列認證:

- 若要登入商務用 Skype,請使用您的公司或學校帳戶使用者名稱和密碼。

- 若要從連線到 Exchange Online 的 Outlook 用戶端存取通訊錄,請使用應用程式密碼。

允許使用者建立應用程式密碼

提示

本文中的步驟可能會根據您從開始的入口網站稍有不同。

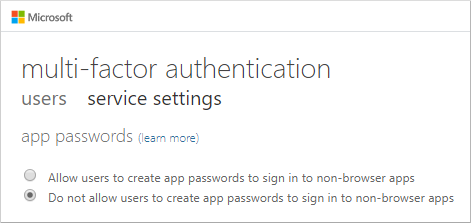

根據預設,使用者無法建立應用程式密碼。 必須先啟用應用程式密碼功能,使用者才能使用這些密碼。 若要讓使用者能夠建立應用程式密碼, 系統管理員必須 完成下列步驟:

以至少驗證 原則管理員istrator 身分登入 Microsoft Entra 系統管理中心 。

流覽至 條件式存取 > 具名位置。

按一下 條件式存取頂端 列的 [設定 MFA 信任 IP ] |具名位置 視窗。

在 [ 多重要素驗證 ] 頁面上,選取 [允許使用者建立應用程式密碼以登入非瀏覽器應用程式 ] 選項。

注意

當您停用使用者建立應用程式密碼的能力時,現有的應用程式密碼會繼續運作。 不過,一旦停用這項功能,使用者就無法管理或刪除這些現有的應用程式密碼。

當您停用建立應用程式密碼的功能時,也建議您 建立條件式存取原則來停用舊版驗證 的使用。 此方法可防止現有的應用程式密碼運作,並強制使用新式驗證方法。

建立應用程式密碼

當使用者完成 Microsoft Entra 多重要素驗證的初始註冊時,可以選擇在註冊程式結束時建立應用程式密碼。

使用者也可以在註冊之後建立應用程式密碼。 如需使用者的詳細資訊和詳細步驟,請參閱下列資源:

下一步

- 如需如何讓使用者快速註冊 Microsoft Entra 多重要素驗證的詳細資訊,請參閱 合併的安全性資訊註冊概觀 。

- 如需 Microsoft Entra 多重要素驗證啟用和強制執行使用者狀態的詳細資訊,請參閱 啟用每個使用者的 Microsoft Entra 多重要素驗證以保護登入事件