整合 ClearPass 與適用於 IoT 的 Microsoft Defender

警告

這篇文章參考 CentOS,這是接近生命週期結束 (EOL) 狀態的 Linux 發行版本。 請據以考慮您的使用方式和規劃。 如需詳細資訊,請參閱 CentOS 生命週期結束指引。

本文說明如何整合阿路巴 ClearPass 與適用於 IoT 的 Microsoft Defender,以在單一位置檢視適用於 IoT 的 ClearPass 和 Defender 資訊。

同時檢視適用於IoT的Defender和 ClearPass資訊,可讓SOC分析師能夠多維度地瞭解在工業環境中部署的特製OT通訊協定和裝置,以及ICS感知的行為分析,以快速偵測可疑或異常行為。

雲端式整合

提示

雲端式安全性整合提供數個內部部署解決方案的優點,例如集中式、更簡單的感測器管理和集中式安全性監視。

其他優點包括即時監視、有效率的資源使用、提高延展性和強固性、改善對安全性威脅的保護、簡化的維護和更新,以及與第三方解決方案的無縫整合。

如果您要整合雲端連接的 OT 感測器與阿路巴 ClearPass,建議您連線到 Microsoft Sentinel,然後安裝 阿路巴 ClearPass 數據連接器。

Microsoft Sentinel 是安全性資訊事件管理 (SIEM) 安全性協調流程自動化回應 (SOAR) 的可調整雲端服務。 SOC 小組可以使用適用於IoT的 Microsoft Defender 與 Microsoft Sentinel 之間的整合,跨網路收集數據、偵測和調查威脅,以及回應事件。

在 Microsoft Sentinel 中,適用於 IoT 的 Defender 數據連接器和解決方案為 SOC 小組提供現成的安全性內容,協助他們檢視、分析和回應 OT 安全性警示,並瞭解更廣泛的組織威脅內容中產生的事件。

如需詳細資訊,請參閱

- 教學課程:使用 Microsoft Sentinel 連線 適用於 IoT 的 Microsoft Defender

- 教學課程:調查和偵測IoT裝置的威脅

- Microsoft Sentinel 文件。

內部部署整合

如果您正在使用空中套用、本機管理的 OT 感測器,您需要內部部署解決方案,才能在相同位置檢視適用於 IoT 的 Defender 和 Splunk 資訊。

在這種情況下,我們建議您將 OT 感測器設定為將 syslog 檔案直接傳送至 ClearPass,或使用適用於 IoT 的 Defender 內建 API。

如需詳細資訊,請參閱

內部部署整合 (舊版)

本節說明如何使用舊版的內部部署整合來整合適用於 IoT 的 Defender 和 ClearPass 原則管理員 (CPPM)。

重要

舊版的阿路巴 ClearPass 整合透過 2024 年 10 月使用感測器 23.1.3 版提供支援,且未來主要軟體版本不支援。 對於使用舊版整合的客戶,建議您移至下列其中一種方法:

- 如果您要整合安全性解決方案與雲端式系統,建議您透過 Microsoft Sentinel 使用資料連接器。

- 針對內部部署整合,建議您將 OT 感測器設定為 轉送 syslog 事件,或使用適用於 IoT API 的 Defender。

必要條件

開始之前,請確定您具備下列必要條件:

| 必要條件 | 描述 |

|---|---|

| 阿路巴 ClearPass 需求 | CPPM 會在硬體設備上使用預安裝的軟體或下列 Hypervisor 下的虛擬機執行。 - VMware ESXi 5.5、6.0、6.5、6.6 或更高版本。 - Microsoft Hyper-V Server 2012 R2 或 2016 R2。 - Microsoft Windows Server 2012 R2 或 2016 R2 上的 Hyper-V。 - CentOS 7.5 或更新版本的 KVM。 不支援在用戶端計算機上執行的 Hypervisor,例如 VMware Player。 |

| 適用於IoT的Defender需求 | - 適用於 IoT 2.5.1 版或更新版本的 Defender。 - 以 管理員 使用者身分存取適用於IoT OT的Defender感測器。 |

建立 ClearPass API 使用者

作為這兩個產品之間通訊通道的一部分,適用於IoT的Defender會使用許多API(TIPS和REST)。 透過使用者名稱和密碼組合認證來驗證提示 API 的存取權。 此使用者標識碼必須具有最低層級的存取權。 請勿使用 Super 管理員 istrator 配置檔,而是改用 API 管理員 istrator,如下所示。

若要建立 ClearPass API 使用者:

選取 [管理員 使用者>和許可權],然後選取 [新增]。

在 [新增 管理員 使用者] 對話框中,設定下列參數:

參數 Description UserID 輸入使用者識別碼。 名稱 輸入用戶名稱。 密碼 輸入密碼。 啟用使用者 確認已啟用此選項。 許可權等級 選取 [API 管理員 istrator]。 選取 [新增]。

建立 ClearPass 操作員配置檔

適用於 IoT 的 Defender 會使用 REST API 作為整合的一部分。 REST API 會在 OAuth 架構下進行驗證。 若要與適用於IoT的Defender同步處理,您必須建立API用戶端。

若要保護對 API 用戶端 REST API 的存取,請建立受限制的存取運算元配置檔。

若要建立 ClearPass 操作員設定檔:

瀏覽至 [ 編輯操作員設定檔 ] 視窗。

除了下列專案之外,將所有選項設定為 [無存取 ] :

參數 描述 API 服務 設定為 [允許存取] 原則管理員 設定下列項目:

- 字典:屬性設定為讀取、寫入、刪除

- 字典: 指紋 設定為 [讀取]、[寫入]、[刪除]

- 身分識別: 端點 設定為 [讀取]、[寫入]、[刪除]

建立 ClearPass OAuth API 用戶端

在主視窗中,選取 [管理員 istrator>API 服務>API 用戶端]。

在 [ 建立 API 用戶端 ] 索引標籤中,設定下列參數:

作業模式:此參數用於對 ClearPass 的 API 呼叫。 選取 [ClearPass REST API – 用戶端]。

操作員配置檔:使用您先前建立的配置檔。

授與類型:設定客戶端認證(grant_type = client_credentials)。

請確定您記錄用戶端 密碼 和 用戶端識別碼。 例如:

defender-rest。在原則管理員中,請確定您已收集下列資訊清單,再繼續進行下一個步驟。

CPPM UserID

CPPM UserId 密碼

CPPM OAuth2 API 用戶端識別碼

CPPM OAuth2 API 用戶端密碼

設定適用於IoT的Defender以與 ClearPass整合

若要在 ClearPass 中啟用檢視裝置清查,您必須設定適用於 IoT-ClearPass 的 Defender 同步處理。同步設定完成時,適用於IoT的Defender平臺會在探索新端點時更新 ClearPass 原則管理員 EndpointDb。

若要在適用於 IoT 的 Defender 感測器上設定 ClearPass 同步處理:

在適用於IoT的Defender感測器中,選取 [系統設定>整合>ClearPass]。

設定以下參數︰

參數 描述 啟用同步處理 開啟 以啟用適用於IoT的Defender與 ClearPass之間的同步處理。 同步頻率 (分鐘) 以分鐘為單位定義同步處理頻率。 預設值是 60 分鐘。 最小值為 5 分鐘。 ClearPass 主機 適用於 IoT 的 Defender 同步處理的 ClearPass 系統的 IP 位址。 用戶端識別碼 在 ClearPass 上建立的用戶端標識碼,用於將數據與適用於IoT的Defender同步處理。 用戶端祕密 在 ClearPass 上建立的用戶端密碼,用於將數據與適用於IoT的Defender同步處理。 使用者名稱 ClearPass 系統管理員使用者。 密碼 ClearPass 系統管理員密碼。 選取 [儲存]。

定義 ClearPass 轉送規則

若要啟用在阿路巴中檢視適用於IoT的Defender探索到的警示,您需要設定轉寄規則。 此規則會定義哪些ICS相關信息,以及適用於IoT的Defender安全性引擎所識別的SCADA安全性威脅會傳送至 ClearPass。

如需詳細資訊,請參閱 內部部署整合。

監視適用於IoT通訊的 ClearPass 和Defender

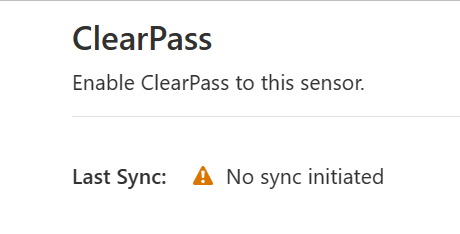

同步處理啟動之後,端點數據會直接填入到 Policy Manager EndpointDb 中,您可以從整合設定畫面檢視上次更新時間。

若要檢閱上次對 ClearPass 的同步處理時間:

如果同步處理無法運作,或顯示錯誤,您可能會錯過擷取部分資訊。 重新檢查記錄的數據。

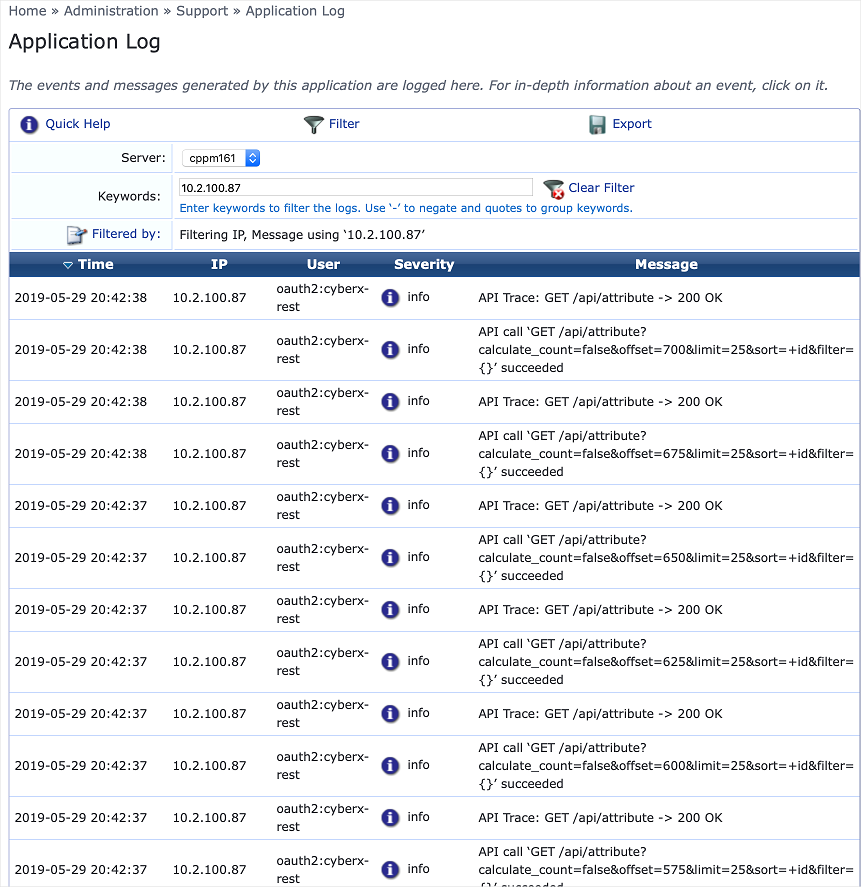

此外,您可以從 Guest> 管理員 istration>支援>應用程式記錄,檢視適用於 IoT 的 Defender 與 ClearPass 之間的 API 呼叫。

例如,適用於IoT的Defender與 ClearPass 之間的 API 記錄: