你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

将 Azure 数据资源管理器群集部署到虚拟网络

重要

请考虑迁移到基于 Azure 专用终结点的解决方案,以使用 Azure 数据资源管理器实现网络安全。 它不太容易出错,并提供功能奇偶一致性。

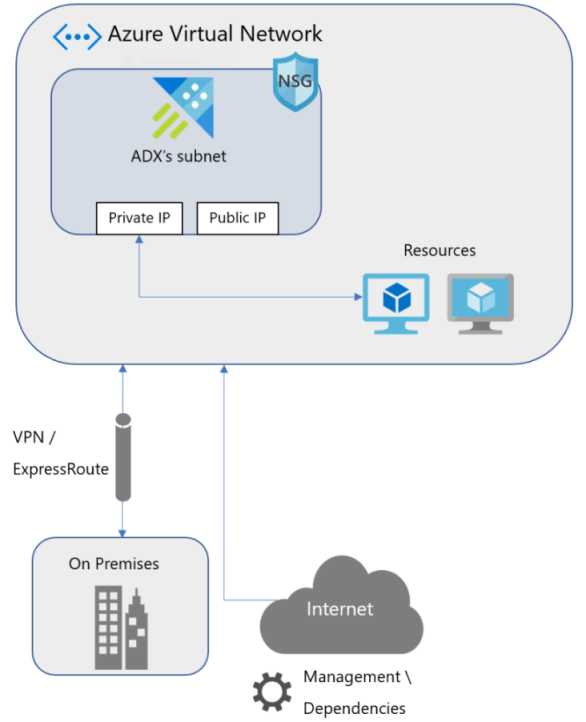

本文介绍将 Azure 数据资源管理器群集部署到自定义 Azure 虚拟网络时提供的资源。 此信息有助于你将群集部署到虚拟网络的子网 (VNet) 中。 有关 Azure 虚拟网络的详细信息,请参阅什么是 Azure 虚拟网络?

Azure 数据资源管理器支持将群集部署到虚拟网络 (VNet) 中的子网中。 这一功能使你能够:

访问虚拟网络中的 Azure 数据资源管理器 群集

你可以使用以下每个服务(引擎和数据管理服务)的 IP 地址访问 Azure 数据资源管理器群集:

- 专用 IP:用于访问虚拟网络中的群集。

- 公共 IP:用于从虚拟网络外部访问群集,以便进行管理和监视,并用作从群集启动的出站连接的源地址。

重要

默认 NSG 规则阻止访问虚拟网络外部的公共 IP 地址。 若要访问公共终结点,必须在 NSG 中为公共 IP 地址添加例外。

创建以下 DNS 记录以访问服务:

[clustername].[geo-region].kusto.windows.net(引擎)和ingest-[clustername].[geo-region].kusto.windows.net(数据管理)映射到每个服务的公共 IP。private-[clustername].[geo-region].kusto.windows.net(引擎)和ingest-private-[clustername].[geo-region].kusto.windows.net\private-ingest-[clustername].[geo-region].kusto.windows.net(数据管理)映射到每个服务的专用 IP。

规划虚拟网络中的子网大小

用于托管 Azure 数据资源管理器的子网的大小在部署子网后无法更改。 在虚拟网络中,Azure 数据资源管理器为每个 VM 使用一个专用 IP 地址,为内部负载均衡器使用两个专用 IP 地址, (引擎和数据管理) 。 Azure 网络还为每个子网使用五个 IP 地址。 Azure 数据资源管理器为数据管理服务预配两个 VM。 按用户配置缩放容量预配引擎服务 VM。

IP 地址总数:

| 使用 | 地址数 |

|---|---|

| 引擎服务 | 每个实例 1 个 |

| 数据管理服务 | 2 |

| 内部负载均衡器 | 2 |

| Azure 保留地址 | 5 |

| 总计 | #engine_instances + 9 |

重要

- 在部署 Azure 数据资源管理器 之前,请确保规划子网大小。 子网大小在部署后便不能更改。

- 请确保未在计划部署 Azure 数据资源管理器的子网中部署任何其他 Azure 资源或服务。 这样做将阻止 Azure 数据资源管理器在从挂起状态恢复时启动。

用于连接到 Azure 数据资源管理器的服务终结点

使用 Azure 服务终结点 ,可以在虚拟网络中保护 Azure 多租户资源。 通过将群集部署到子网中,你可以设置与事件中心或事件网格的数据连接,同时限制 Azure 数据资源管理器子网的基础资源。

专用终结点

专用终结点允许对存储/事件中心/Data Lake Gen 2) 等 Azure 资源 (进行专用访问,并使用虚拟网络中的专用 IP,从而有效地将资源引入虚拟网络。 从虚拟网络创建一个专用终结点,指向数据连接使用的资源(例如事件中心和存储),以及外部表(如存储、Data Lake Gen 2 和 SQL 数据库),以私密方式访问基础资源。

注意

设置专用终结点需要配置 DNS,我们仅支持 Azure 专用 DNS 区域设置。 不支持自定义 DNS 服务器。

配置网络安全组规则

NSG 使你能够控制虚拟网络中的网络访问。 必须为 Azure 数据资源管理器 群集配置 NSG 才能在虚拟网络中工作。

使用子网委派配置网络安全组规则

子网委派是为部署到虚拟网络子网中的 Azure 数据资源管理器集群配置网络安全组规则的默认方法。 使用子网委派,必须先将子网委派给 Microsoft.Kusto/clusters,然后再在子网中创建群集。

通过在群集的子网上启用子网委派,可以让服务以网络意向策略的形式定义部署的预先条件。 在子网中创建群集时,系统会自动为你创建以下部分中提到的 NSG 配置。

警告

更改子网委派配置最终会中断群集的正常操作。 例如,停止群集后,可能无法启动群集、运行管理命令或在群集上应用运行状况监视。

手动配置网络安全组规则

也可手动配置 NSG。 默认情况下,将群集部署到虚拟网络会强制配置“Microsoft.Kusto/群集”的子网委派。 可使用预览功能窗格选择退出此要求。

警告

手动为群集配置 NSG 规则非常重要,需要持续监视本文中的更改。 强烈建议为群集使用子网委派,或者,如果你愿意,也可以考虑使用基于专用终结点的解决方案。

入站 NSG 配置

| 使用 | From | To | 协议 |

|---|---|---|---|

| 管理 | Azure 数据资源管理器管理地址/AzureDataExplorerManagement(ServiceTag) | YourAzureDataExplorerSubnet:443 | TCP |

| 运行状况监视 | Azure 数据资源管理器运行状况监视地址 | YourAzureDataExplorerSubnet:443 | TCP |

| Azure 数据资源管理器内部通信 | YourAzureDataExplorerSubnet:所有端口 | YourAzureDataExplorerSubnet:所有端口 | 全部 |

| 允许 Azure 负载均衡器入站(运行状况探测) | AzureLoadBalancer | YourAzureDataExplorerSubnet:80、443 | TCP |

出站 NSG 配置

| 使用 | From | To | 协议 |

|---|---|---|---|

| 与 Azure 存储的依赖关系 | YourAzureDataExplorerSubnet | 存储:443 | TCP |

| Azure Data Lake 上的依赖项 | YourAzureDataExplorerSubnet | AzureDataLake:443 | TCP |

| 事件中心引入和服务监视 | YourAzureDataExplorerSubnet | EventHub:443、5671 | TCP |

| 发布指标 | YourAzureDataExplorerSubnet | AzureMonitor:443 | TCP |

| Active Directory(如果适用) | YourAzureDataExplorerSubnet | AzureActiveDirectory:443 | TCP |

| KeyVault 上的依赖项 | YourAzureDataExplorerSubnet | AzureKeyVault:443 | TCP |

| 证书颁发机构 | YourAzureDataExplorerSubnet | Internet:80 | TCP |

| 内部通信 | YourAzureDataExplorerSubnet | Azure 数据资源管理器子网:所有端口 | 全部 |

用于 sql\_request 和 http\_request 插件的端口 |

YourAzureDataExplorerSubnet | Internet:自定义 | TCP |

以下部分列出了用于管理和运行状况监视的相关 IP 地址。

注意

如果按照使用子网委派配置网络安全组规则中的说明将子网委派给 Microsoft.Kusto/群集,则可以忽略以下列表。 在此场景中,IP 地址可能不是最新的,但在将所需的 NSG 规则分配给群集时会自动更新。

Azure 数据资源管理器管理 IP 地址

注意

对于将来的部署,请使用 AzureDataExplorer 服务标记

| 区域 | 地址 |

|---|---|

| 澳大利亚中部 | 20.37.26.134 |

| 澳大利亚中部 2 | 20.39.99.177 |

| 澳大利亚东部 | 40.82.217.84 |

| 澳大利亚东南部 | 20.40.161.39 |

| 巴西南部 | 191.233.25.183 |

| 巴西东南部 | 191.232.16.14 |

| 加拿大中部 | 40.82.188.208 |

| 加拿大东部 | 40.80.255.12 |

| 印度中部 | 40.81.249.251, 104.211.98.159 |

| 美国中部 | 40.67.188.68 |

| 美国中部 EUAP | 40.89.56.69 |

| 中国东部 2 | 139.217.184.92 |

| 中国北部 2 | 139.217.60.6 |

| 东亚 | 20.189.74.103 |

| 美国东部 | 52.224.146.56 |

| 美国东部 2 | 52.232.230.201 |

| 美国东部 2 EUAP | 52.253.226.110 |

| 法国中部 | 40.66.57.91 |

| 法国南部 | 40.82.236.24 |

| 德国中西部 | 51.116.98.150 |

| 日本东部 | 20.43.89.90 |

| 日本西部 | 40.81.184.86 |

| 韩国中部 | 40.82.156.149 |

| 韩国南部 | 40.80.234.9 |

| 美国中北部 | 40.81.43.47 |

| 北欧 | 52.142.91.221 |

| 挪威东部 | 51.120.49.100 |

| 挪威西部 | 51.120.133.5 |

| 波兰中部 | 20.215.208.177 |

| 南非北部 | 102.133.129.138 |

| 南非西部 | 102.133.0.97 |

| 美国中南部 | 20.45.3.60 |

| 东南亚 | 40.119.203.252 |

| 印度南部 | 40.81.72.110, 104.211.224.189 |

| 瑞士北部 | 20.203.198.33 |

| 瑞士西部 | 51.107.98.201 |

| 阿联酋中部 | 20.37.82.194 |

| 阿拉伯联合酋长国北部 | 20.46.146.7 |

| 英国南部 | 40.81.154.254 |

| 英国西部 | 40.81.122.39 |

| USDoD 中部 | 52.182.33.66 |

| USDoD 东部 | 52.181.33.69 |

| US Gov 亚利桑那州 | 52.244.33.193 |

| US Gov 德克萨斯州 | 52.243.157.34 |

| USGov Virginia | 52.227.228.88 |

| 美国中西部 | 52.159.55.120 |

| 西欧 | 51.145.176.215 |

| 印度西部 | 40.81.88.112 |

| 美国西部 | 13.64.38.225 |

| 美国西部 2 | 40.90.219.23 |

| 美国西部 3 | 20.40.24.116 |

运行状况监视地址

| 区域 | 地址 |

|---|---|

| 澳大利亚中部 | 52.163.244.128, 20.36.43.207, 20.36.44.186, 20.36.45.105, 20.36.45.34, 20.36.44.177, 20.36.45.33, 20.36.45.9 |

| 澳大利亚中部 2 | 52.163.244.128 |

| 澳大利亚东部 | 52.163.244.128, 13.70.72.44, 52.187.248.59, 52.156.177.51, 52.237.211.110, 52.237.213.135, 104.210.70.186, 104.210.88.184, 13.75.183.192, 52.147.30.27, 13.72.245.57 |

| Australia Southeast | 52.163.244.128, 13.77.50.98, 52.189.213.18, 52.243.76.73, 52.189.194.173, 13.77.43.81, 52.189.213.33, 52.189.216.81, 52.189.233.66, 52.189.212.69, 52.189.248.147 |

| Brazil South | 23.101.115.123, 191.233.203.34, 191.232.48.69, 191.232.169.24, 191.232.52.16, 191.239.251.52, 191.237.252.188, 191.234.162.82, 191.232.49.124, 191.232.55.149, 191.232.49.236 |

| 加拿大中部 | 23.101.115.123, 52.228.121.143, 52.228.121.146, 52.228.121.147, 52.228.121.149, 52.228.121.150, 52.228.121.151, 20.39.136.152, 20.39.136.155, 20.39.136.180, 20.39.136.185, 20.39.136.187, 20.39.136.193, 52.228.121.152, 52.228.121.153, 52.228.121.31, 52.228.118.139, 20.48.136.29, 52.228.119.222, 52.228.121.123 |

| 加拿大东部 | 23.101.115.123, 40.86.225.89, 40.86.226.148, 40.86.227.81, 40.86.225.159, 40.86.226.43, 40.86.227.75, 40.86.231.40, 40.86.225.81 |

| 印度中部 | 52.163.244.128, 52.172.204.196, 52.172.218.144, 52.172.198.236, 52.172.187.93, 52.172.213.78, 52.172.202.195, 52.172.210.146 |

| 美国中部 | 23.101.115.123, 13.89.172.11, 40.78.130.218, 40.78.131.170, 40.122.52.191, 40.122.27.37, 40.113.224.199, 40.122.118.225, 40.122.116.133, 40.122.126.193, 40.122.104.60 |

| 美国中部 EUAP | 23.101.115.123 |

| 中国东部 2 | 40.73.96.39 |

| 中国北部 2 | 40.73.33.105 |

| 东亚 | 52.163.244.128, 13.75.34.175, 168.63.220.81, 207.46.136.220, 168.63.210.90, 23.101.15.21, 23.101.7.253, 207.46.136.152, 65.52.180.140, 23.101.13.231, 23.101.3.51 |

| 美国东部 | 52.249.253.174, 52.149.248.192, 52.226.98.175, 52.226.98.216, 52.149.184.133, 52.226.99.54, 52.226.99.58, 52.226.99.65, 52.186.38.56, 40.88.16.66, 40.88.23.108, 52.224.135.234, 52.151.240.130, 52.226.99.68, 52.226.99.110, 52.226.99.115, 52.226.99.127, 52.226.99.153, 52.226.99.207, 52.226.100.84, 52.226.100.121, 52.226.100.138, 52.226.100.176, 52.226.101.50, 52.226.101.81, 52.191.99.133, 52.226.96.208, 52.226.101.102, 52.147.211.11, 52.147.211.97, 52.147.211.226, 20.49.104.10 |

| 美国东部 2 | 104.46.110.170, 40.70.147.14, 40.84.38.74, 52.247.116.27, 52.247.117.99, 52.177.182.76, 52.247.117.144, 52.247.116.99, 52.247.67.200, 52.247.119.96, 52.247.70.70 |

| 美国东部 2 EUAP | 104.46.110.170 |

| 法国中部 | 40.127.194.147, 40.79.130.130, 40.89.166.214, 40.89.172.87, 20.188.45.116, 40.89.133.143, 40.89.148.203, 20.188.44.60, 20.188.45.105, 20.188.44.152, 20.188.43.156 |

| 法国南部 | 40.127.194.147 |

| 日本东部 | 52.163.244.128, 40.79.195.2, 40.115.138.201, 104.46.217.37, 40.115.140.98, 40.115.141.134, 40.115.142.61, 40.115.137.9, 40.115.137.124, 40.115.140.218, 40.115.137.189 |

| 日本西部 | 52.163.244.128, 40.74.100.129, 40.74.85.64, 40.74.126.115, 40.74.125.67, 40.74.128.17, 40.74.127.201, 40.74.128.130, 23.100.108.106, 40.74.128.122, 40.74.128.53 |

| 韩国中部 | 52.163.244.128, 52.231.77.58, 52.231.73.183, 52.231.71.204, 52.231.66.104, 52.231.77.171, 52.231.69.238, 52.231.78.172, 52.231.69.251 |

| 韩国南部 | 52.163.244.128, 52.231.200.180, 52.231.200.181, 52.231.200.182, 52.231.200.183, 52.231.153.175, 52.231.164.160, 52.231.195.85, 52.231.195.86, 52.231.195.129, 52.231.200.179, 52.231.146.96 |

| 美国中北部 | 23.101.115.123 |

| 北欧 | 40.127.194.147, 40.85.74.227, 40.115.100.46, 40.115.100.121, 40.115.105.188, 40.115.103.43, 40.115.109.52, 40.112.77.214, 40.115.99.5 |

| 南非北部 | 52.163.244.128 |

| 南非西部 | 52.163.244.128 |

| 美国中南部 | 104.215.116.88, 13.65.241.130, 40.74.240.52, 40.74.249.17, 40.74.244.211, 40.74.244.204, 40.84.214.51, 52.171.57.210, 13.65.159.231 |

| 印度南部 | 52.163.244.128 |

| 东南亚 | 52.163.244.128, 20.44.192.205, 20.44.193.4, 20.44.193.56, 20.44.193.98, 20.44.193.147, 20.44.193.175, 20.44.194.249, 20.44.196.82, 20.44.196.95, 20.44.196.104, 20.44.196.115, 20.44.197.158, 20.195.36.24, 20.195.36.25, 20.195.36.27, 20.195.36.37, 20.195.36.39, 20.195.36.40, 20.195.36.41, 20.195.36.42, 20.195.36.43, 20.195.36.44, 20.195.36.45, 20.195.36.46, 20.44.197.160, 20.44.197.162, 20.44.197.219, 20.195.58.80, 20.195.58.185, 20.195.59.60, 20.43.132.128 |

| 瑞士北部 | 51.107.58.160, 51.107.87.163, 51.107.87.173, 51.107.83.216, 51.107.68.81, 51.107.87.174, 51.107.87.170, 51.107.87.164, 51.107.87.186, 51.107.87.171 |

| 英国南部 | 40.127.194.147, 51.11.174.122, 51.11.173.237, 51.11.174.192, 51.11.174.206, 51.11.175.74, 51.11.175.129, 20.49.216.23, 20.49.216.160, 20.49.217.16, 20.49.217.92, 20.49.217.127, 20.49.217.151, 20.49.166.84, 20.49.166.178, 20.49.166.237, 20.49.167.84, 20.49.232.77, 20.49.232.113, 20.49.232.121, 20.49.232.130, 20.49.232.140, 20.49.232.169, 20.49.165.24, 20.49.232.240, 20.49.217.152, 20.49.217.164, 20.49.217.181, 51.145.125.189, 51.145.126.43, 51.145.126.48, 51.104.28.64 |

| 英国西部 | 40.127.194.147, 51.140.245.89, 51.140.246.238, 51.140.248.127, 51.141.48.137, 51.140.250.127, 51.140.231.20, 51.141.48.238, 51.140.243.38 |

| USDoD 中部 | 52.126.176.221、52.126.177.43、52.126.177.89、52.126.177.90、52.126.177.171、52.126.177.233、52.126.177.245、52.126.177.150、52.126.178.37、52.126.178.44、52.126.178.56、52.126.178.59、52.126.178.68、52.126.178.70、52.126.178.97、52.126.178.98、52.126.178.93、52.126.177.54、52.126.178.94、52.126.178.129、52.126.178.130、52.126.178.142、52.126.178.144、52.126.178.151、52.126.178.172、52.126.178.179、52.126.178.182、52.126.178.187、52.126.178.189、52.126.178.154、52.127.34.97 |

| USDoD 东部 | 52.127.161.3、52.127.163.115、52.127.163.124、52.127.163.125、52.127.163.130、52.127.163.131、52.127.163.152、20.140.189.226、20.140.191.106、20.140.191.107、20.140.191.128、52.127.161.234、52.245.216.185、52.245.216.186、52.245.216.187、52.245.216.160、52.245.216.161、52.245.216.162、52.245.216.163、52.245.216.164、52.245.216.165、52.245.216.166、52.245.216.167、52.245.216.168、20.140.191.129、20.140.191.144、20.140.191.170、52.245.214.70、52.245.214.164、52.245.214.189、52.127.50.128 |

| USGov Arizona | 52.244.204.5、52.244.204.137、52.244.204.158、52.244.204.184、52.244.204.225、52.244.205.3、52.244.50.212、52.244.55.231、52.244.205.91、52.244.205.238、52.244.201.244、52.244.201.250、52.244.200.92、52.244.206.12、52.244.206.58、52.244.206.69、52.244.206.83、52.244.207.78、52.244.203.11、52.244.203.159、52.244.203.238、52.244.200.31、52.244.202.155、52.244.206.225、52.244.218.1、52.244.218.34、52.244.218.38、52.244.218.47、52.244.202.7、52.244.203.6、52.127.2.97 |

| US Gov 德克萨斯州 | 52.126.176.221、52.126.177.43、52.126.177.89、52.126.177.90、52.126.177.171、52.126.177.233、52.126.177.245、52.126.177.150、52.126.178.37、52.126.178.44、52.126.178.56、52.126.178.59、52.126.178.68、52.126.178.70、52.126.178.97、52.126.178.98、52.126.178.93、52.126.177.54、52.126.178.94、52.126.178.129、52.126.178.130、52.126.178.142、52.126.178.144、52.126.178.151、52.126.178.172、52.126.178.179、52.126.178.182、52.126.178.187、52.126.178.189、52.126.178.154、52.127.34.97 |

| USGov Virginia | 52.127.161.3、52.127.163.115、52.127.163.124、52.127.163.125、52.127.163.130、52.127.163.131、52.127.163.152、20.140.189.226、20.140.191.106、20.140.191.107、20.140.191.128、52.127.161.234、52.245.216.185、52.245.216.186、52.245.216.187、52.245.216.160、52.245.216.161、52.245.216.162、52.245.216.163、52.245.216.164、52.245.216.165、52.245.216.166、52.245.216.167、52.245.216.168、20.140.191.129、20.140.191.144、20.140.191.170、52.245.214.70、52.245.214.164、52.245.214.189、52.127.50.128 |

| 美国中西部 | 23.101.115.123, 13.71.194.194, 13.78.151.73, 13.77.204.92, 13.78.144.31, 13.78.139.92, 13.77.206.206, 13.78.140.98, 13.78.145.207, 52.161.88.172, 13.77.200.169 |

| 西欧 | 213.199.136.176, 51.124.88.159, 20.50.253.190, 20.50.254.255, 52.143.5.71, 20.50.255.137, 20.50.255.176, 52.143.5.148, 20.50.255.211, 20.54.216.1, 20.54.216.113, 20.54.216.236, 20.54.216.244, 20.54.217.89, 20.54.217.102, 20.54.217.162, 20.50.255.109, 20.54.217.184, 20.54.217.197, 20.54.218.36, 20.54.218.66, 51.124.139.38, 20.54.218.71, 20.54.218.104, 52.143.0.117, 20.54.218.240, 20.54.219.47, 20.54.219.75, 20.76.10.82, 20.76.10.95, 20.76.10.139, 20.50.2.13 |

| 印度西部 | 52.163.244.128 |

| 美国西部 | 13.88.13.50, 40.80.156.205, 40.80.152.218, 104.42.156.123, 104.42.216.21, 40.78.63.47, 40.80.156.103, 40.78.62.97, 40.80.153.6 |

| 美国西部 2 | 52.183.35.124, 40.64.73.23, 40.64.73.121, 40.64.75.111, 40.64.75.125, 40.64.75.227, 40.64.76.236, 40.64.76.240, 40.64.76.242, 40.64.77.87, 40.64.77.111, 40.64.77.122, 40.64.77.131, 40.91.83.189, 52.250.74.132, 52.250.76.69, 52.250.76.130, 52.250.76.137, 52.250.76.145, 52.250.76.146, 52.250.76.153, 52.250.76.177, 52.250.76.180, 52.250.76.191, 52.250.76.192, 40.64.77.143, 40.64.77.159, 40.64.77.195, 20.64.184.243, 20.64.184.249, 20.64.185.9, 20.42.128.97 |

ExpressRoute 设置

使用 ExpressRoute 将本地网络连接到 Azure 虚拟网络。 常见的设置是通过边界网关协议 (BGP) 会话 (0.0.0.0/0) 播发默认路由。 这会强制将来自虚拟网络的流量转发到客户的本地网络,该网络可能会丢弃流量,导致出站流中断。 要克服这一缺点,可以配置用户定义的路由 (UDR) (0.0.0.0/0),并且下一跃点将为 Internet。 由于 UDR 的优先级高于 BGP,因此流量将发送到 Internet。

使用防火墙保护出站流量

如果要使用 Azure 防火墙或任何虚拟设备来保护出站流量,从而对域名进行限制,则必须在防火墙中允许以下完全限定的域名 (FQDN)。

prod.warmpath.msftcloudes.com:443

gcs.prod.monitoring.core.windows.net:443

production.diagnostics.monitoring.core.windows.net:443

graph.windows.net:443

graph.microsoft.com:443

*.login.microsoft.com :443

*.update.microsoft.com:443

login.live.com:443

wdcp.microsoft.com:443

login.microsoftonline.com:443

azureprofilerfrontdoor.cloudapp.net:443

*.core.windows.net:443

*.servicebus.windows.net:443,5671

shoebox2.metrics.nsatc.net:443

prod-dsts.dsts.core.windows.net:443

*.vault.azure.net

ocsp.msocsp.com:80

*.windowsupdate.com:80

ocsp.digicert.com:80

go.microsoft.com:80

dmd.metaservices.microsoft.com:80

www.msftconnecttest.com:80

crl.microsoft.com:80

www.microsoft.com:80

adl.windows.com:80

crl3.digicert.com:80

注意

配置路由表

必须使用下一个跃点 Internet 配置群集子网的路由表,以防止出现非对称路由问题。

使用子网委派配置路由表

建议使用子网委派为群集部署配置路由表,类似于 NSG 规则的配置方式。 通过在群集的子网上启用子网委派,以允许该服务配置和更新路由表。

手动配置路由表

也可以手动配置路由表。 默认情况下,将群集部署到虚拟网络会强制配置“Microsoft.Kusto/群集”的子网委派。 可使用预览功能窗格选择退出此要求。

警告

手动为群集配置路由表非常重要,需要持续监视本文中的更改。 强烈建议为群集使用子网委派,或者,如果你愿意,也可以考虑使用基于专用终结点的解决方案。

若要手动配置路由表,必须在子网上定义它。 需要使用下一个跃点 Internet 添加管理和运行状况监视地址。

例如,对于“美国西部”区域,必须定义以下 UDR:

| 名称 | 地址前缀 | 下一跃点 |

|---|---|---|

| ADX_Management | 13.64.38.225/32 | Internet |

| ADX_Monitoring | 23.99.5.162/32 | Internet |

| ADX_Monitoring_1 | 40.80.156.205/32 | Internet |

| ADX_Monitoring_2 | 40.80.152.218/32 | Internet |

| ADX_Monitoring_3 | 104.42.156.123/32 | Internet |

| ADX_Monitoring_4 | 104.42.216.21/32 | Internet |

| ADX_Monitoring_5 | 40.78.63.47/32 | Internet |

| ADX_Monitoring_6 | 40.80.156.103/32 | Internet |

| ADX_Monitoring_7 | 40.78.62.97/32 | Internet |

| ADX_Monitoring_8 | 40.80.153.6/32 | Internet |

如何自动发现依赖项

Azure 数据资源管理器提供一个 API,该 API 允许客户以编程方式发现所有外部出站依赖项 (FQDN)。 这些出站依赖项将允许客户在其端设置防火墙,以允许管理流量经过依赖的 FQDN。 客户可将这些防火墙设备置于 Azure 或本地。 后者可能导致额外的延迟,并且可能影响服务性能。 服务团队需要测试此方案以评估对服务性能的影响。

ARMClient 用于演示使用 PowerShell 的 REST API。

使用 ARMClient 登录

armclient login调用诊断操作

$subscriptionId = '<subscription id>' $clusterName = '<name of cluster>' $resourceGroupName = '<resource group name>' $apiversion = '2021-01-01' armclient get /subscriptions/$subscriptionId/resourceGroups/$resourceGroupName/providers/Microsoft.Kusto/clusters/$clusterName/OutboundNetworkDependenciesEndpoints?api-version=$apiversion检查响应

{ "value": [ ... { "id": "/subscriptions/<subscriptionId>/resourceGroups/<resourceGroup>/providers/Microsoft.Kusto/Clusters/<clusterName>/OutboundNetworkDependenciesEndpoints/AzureActiveDirectory", "name": "<clusterName>/AzureActiveDirectory", "type": "Microsoft.Kusto/Clusters/OutboundNetworkDependenciesEndpoints", "etag": "\"\"", "location": "<AzureRegion>", "properties": { "category": "Azure Active Directory", "endpoints": [ { "domainName": "login.microsoftonline.com", "endpointDetails": [ { "port": 443 } ] }, { "domainName": "graph.windows.net", "endpointDetails": [ { "port": 443 } ] } ], "provisioningState": "Succeeded" } }, { "id": "/subscriptions/<subscriptionId>/resourceGroups/<resourceGroup>/providers/Microsoft.Kusto/Clusters/<clusterName>/OutboundNetworkDependenciesEndpoints/InternalTracing", "name": "<clustername>/InternalTracing", "type": "Microsoft.Kusto/Clusters/OutboundNetworkDependenciesEndpoints", "location": "Australia Central", "properties": { "category": "Internal Tracing", "endpoints": [ { "domainName": "ingest-<internalTracingCluster>.<region>.kusto.windows.net", "endpointDetails": [ { "port": 443, "ipAddress": "25.24.23.22" } ] } ], "provisioningState": "Succeeded" } } ... ] }

出站依赖项涵盖Microsoft Entra ID、Azure Monitor、证书颁发机构、Azure 存储和内部跟踪等类别。 在每个类别中,都有一个运行服务所需的域名和端口列表。 它们可用于以编程方式配置选择的防火墙设备。

使用 Azure 资源管理器 模板将 Azure 数据资源管理器 群集部署到虚拟网络中

若要将 Azure 数据资源管理器 群集部署到虚拟网络中,请使用将 Azure 数据资源管理器 群集部署到虚拟网络 Azure 资源管理器模板。

此模板会创建群集、虚拟网络、子网、网络安全组和公共 IP 地址。

已知限制

- 已部署群集的虚拟网络资源不支持移动到新的资源组或订阅操作。

- 用于群集引擎或数据管理服务的公共 IP 地址资源不支持移动到新的资源组或订阅操作。

- 无法将虚拟网络注入的 Azure 数据资源管理器群集的“private-”DNS 前缀用作查询的一部分

反馈

即将发布:在整个 2024 年,我们将逐步淘汰作为内容反馈机制的“GitHub 问题”,并将其取代为新的反馈系统。 有关详细信息,请参阅:https://aka.ms/ContentUserFeedback。

提交和查看相关反馈