创建策略来控制 OAuth 应用

除了对连接到环境的 OAuth 应用进行现有调查外,还可以设置权限策略,以便在 OAuth 应用满足特定条件时自动收到通知。 例如,若有需要高权限级别且由超过 50 个用户授权的应用,你可以自动收到警报。

使用 OAuth 应用策略,可以针对 Microsoft 365、Google Workspace 和 Salesforce 调查每个应用请求的权限以及对其授权的用户。 还可以将这些权限标记为已批准或已禁止。 将它们标记为禁止将会禁用相关的企业应用程序。

除了一组内置的功能来检测异常应用行为并根据机器学习算法生成警报外,应用治理中的应用策略还可用于:

- 指定在哪些条件下让应用治理提醒你自动或手动修正应用行为。

- 为组织实施应用合规策略。

注意

如果为组织启用了应用治理,还可以指定生成应用治理警报的条件,并为组织实施应用合规策略。 有关详细信息,请参阅在应用治理中创建应用策略。

创建新的 OAuth 应用策略

有两种方法可以创建新的 OAuth 应用策略。 第一种方式是“调查”,第二种方式是“控制”。

创建新的 OAuth 应用策略:

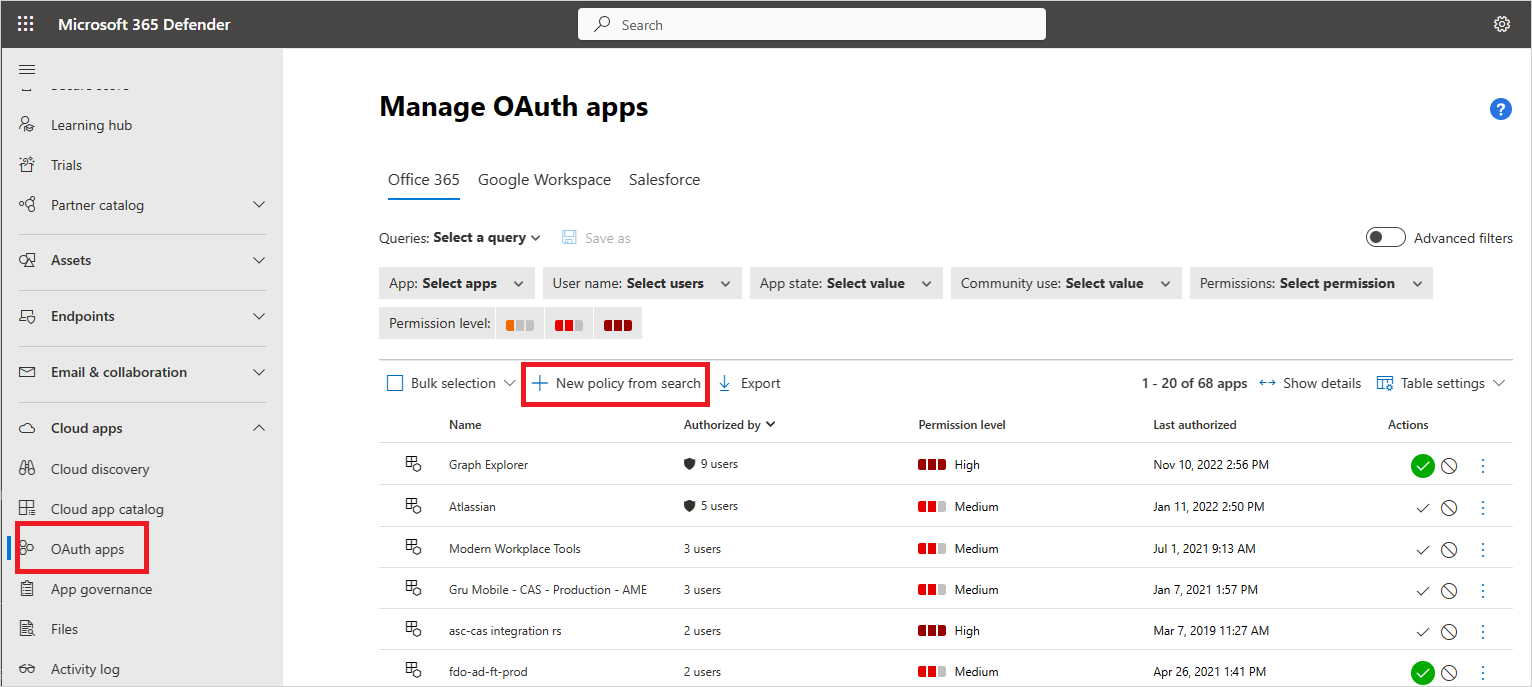

在 Microsoft Defender 门户的“云应用”下,选择“OAuth 应用”。

如果已启用预览功能和应用治理,请改为选择“应用治理”页。

根据需要筛选应用。 例如,可以查看请求修改邮箱中日历的权限的所有应用。

可以使用“社区使用”筛选器来获取有关允许此应用的权限是常见、不常见还是罕见的信息。 如果拥有罕见应用,而此应用请求具有高严重级别的权限或向许多用户请求权限,此筛选器将非常有用。

选择“从搜索新建策略”按钮。

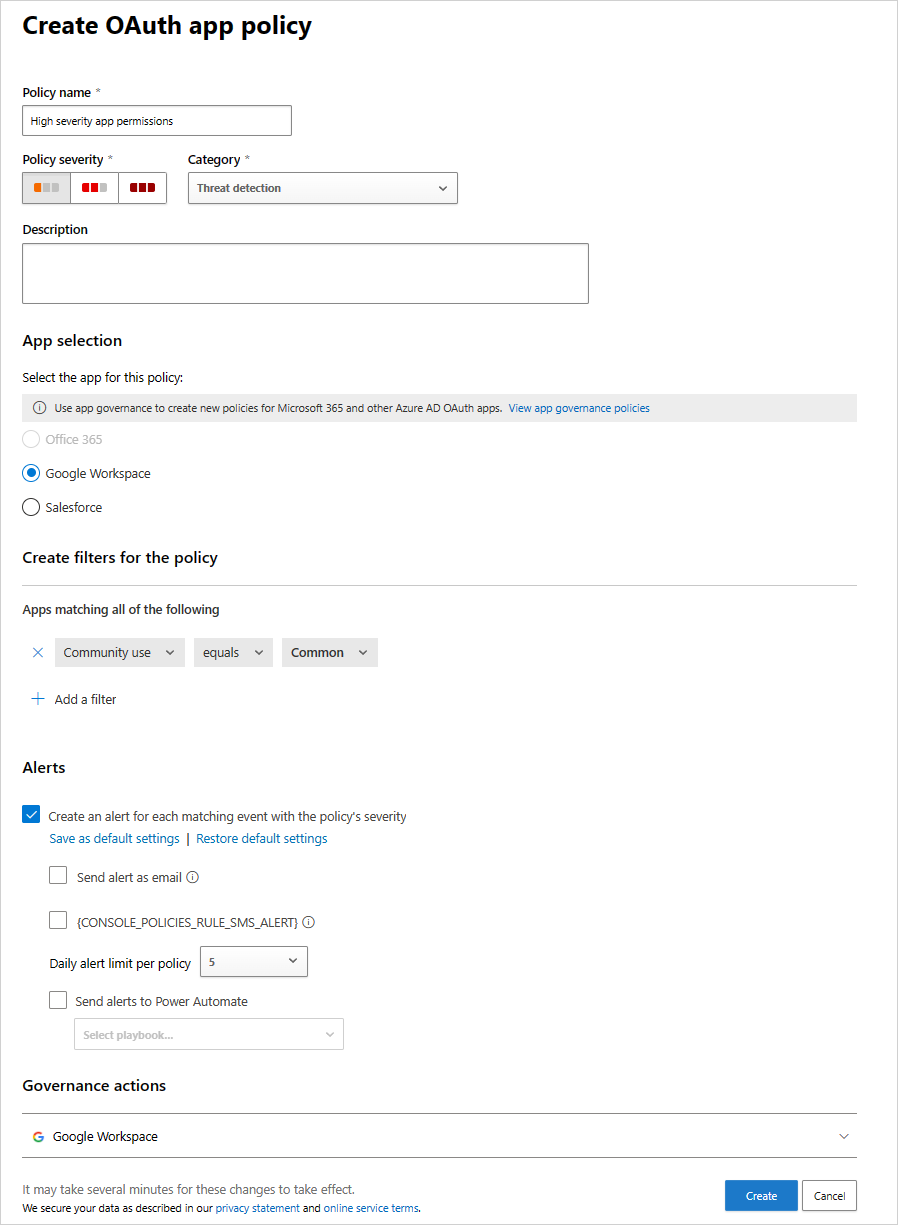

可以根据对应用授权的用户的组成员身份来设置策略。 例如,管理员可以决定设置以下策略:在不常见的应用请求高权限时撤销这些应用,但前提是授予权限的用户是“管理员”组的成员。

或者,还可以转到“云应用”-<>“策略”->“策略管理”,在 Microsoft Defender 门户中创建该策略。 然后依次选择“创建策略”“OAuth 应用策略”。

注意

OAuth 应用策略仅针对由租户中的用户授权的策略触发警报。

OAuth 应用异常情况检测策略

除了可以创建的 OAuth 应用策略之外,还有以下现成的异常检测策略可用于分析 OAuth 应用的元数据,以识别潜在的恶意应用:

| 策略名称 | 策略说明 |

|---|---|

| 误导性 OAuth 应用名称 | 扫描连接到环境的 OAuth 应用,并在检测到具有误导性名称的应用时触发警报。 误导性名称(如类似于拉丁文字母的外来字母)可能表明在试图将恶意应用伪装成已知的受信任应用。 |

| OAuth 应用的误导性发布者名称 | 扫描连接到环境的 OAuth 应用,并在检测到具有误导性发布者名称的应用时触发警报。 误导性发布者名称(如类似于拉丁文字母的外来字母)可能表明在试图将恶意应用伪装成来自已知的受信任发布者的应用。 |

| 恶意 OAuth 应用许可 | 扫描连接到环境的 OAuth 应用,并在授权潜在恶意应用时触发警报。 恶意 OAuth 应用可用于在网络钓鱼活动中尝试入侵用户。 此检测利用 Microsoft 安全研究和威胁情报专业知识来识别恶意应用。 |

| 可疑的 OAuth 应用文件下载活动 | 请参阅异常情况检测策略 |

注意

- 异常情况检测策略仅适用于已在Microsoft Entra ID 中经过授权的 OAuth 应用。

- OAuth 应用异常情况检测策略的严重性无法修改。

后续步骤

如果遇到任何问题,我们可随时提供帮助。 要获取产品问题的帮助或支持,请开立支持票证。