使用 FortiGate NVA 設定 Azure Stack Hub 的 VPN 閘道

本文說明如何建立 Azure Stack Hub 的 VPN 連線。 VPN 閘道是一種虛擬網路閘道,可在 Azure Stack Hub 中的虛擬網路與遠端 VPN 閘道之間傳送加密流量。 下列程序會在資源群組內部署一個具有 FortiGate NVA 的 VNET。 此外也會提供在 FortiGate NVA 上設定 IPSec VPN 的步驟。

必要條件

可存取有足夠容量可部署此解決方案所需的計算、網路和資源的 Azure Stack Hub 整合式系統。

注意

這些指示不適用於 Azure Stack 開發套件 (ASDK),因為 ASDK 中有網路限制。 如需詳細資訊,請參閱 ASDK 需求和考量。

可存取在內部部署網路中裝載 Azure Stack Hub 整合系統的 VPN 裝置。 此裝置必須建立 IPSec 通道,以符合部署參數中說明的參數。

Azure Stack Hub Marketplace 中已有網路虛擬設備 (NVA) 解決方案。 NVA 可控制從周邊網路到其他網路或子網路的網路流量。 此程序會使用 Fortinet FortiGate 新一代防火牆單一 VM 解決方案。

注意

如果您的 Azure Stack Hub Marketplace 中沒有適用於 Azure BYOL 的 Fortinet FortiGate-VM 和 FortiGate NGFW - 單一 VM 部署 (BYOL),請連絡您的雲端操作員。

若要啟用 FortiGate NVA,您至少要有一個可用的 FortiGate 授權檔案。 如需如何取得這些授權的相關資訊,請參閱 Fortinet 文件庫文章:註冊和下載您的授權。

此程序會使用單一 FortiGate-VM 部署。 您可以找到在內部部署網路中將 FortiGate NVA 連線至 Azure Stack Hub VNET 的步驟。

如需如何在主動-被動 (HA) 設定中部署 FortiGate 解決方案的詳細資訊,請參閱 Fortinet 文件庫文章 FortiGate-VM 在 Azure 上的 HA 中的詳細資料。

部署參數

下表摘錄了在這些部署中使用的參數以供參考。

| 參數 | 值 |

|---|---|

| FortiGate 執行個體名稱 | forti1 |

| BYOL 授權/版本 | 6.0.3 |

| FortiGate 系統管理使用者名稱 | fortiadmin |

| 資源群組名稱 | forti1-rg1 |

| 虛擬網路名稱 | forti1vnet1 |

| VNET 位址空間 | 172.16.0.0/16* |

| 公用 VNET 子網路名稱 | forti1-PublicFacingSubnet |

| 公用 VNET 位址首碼 | 172.16.0.0/24* |

| 內部 VNET 子網路名稱 | forti1-InsideSubnet |

| 內部 VNET 子網路首碼 | 172.16.1.0/24* |

| FortiGate NVA 的 VM 大小 | 標準 F2s_v2 |

| 公用 IP 位址名稱 | forti1-publicip1 |

| 公用 IP 位址類型 | 靜態 |

注意

* 如果 172.16.0.0/16 與內部部署網路,或 Azure Stack Hub VIP 集區重疊,請選擇不同的位址空間或子網路首碼。

部署 FortiGate NGFW Marketplace 項目

開啟 Azure Stack Hub 使用者入口網站。

選取 [建立資源],然後搜尋 。

選取 [FortiGate NGFW],然後選取 [建立]。

使用部署參數 表格中的參數完成 [基本]。

![[基本] 畫面具有從清單和文本框中輸入之部署參數數據表的值。](media/azure-stack-network-howto-vnet-to-onprem/image7a.png?view=azs-2008)

選取 [確定]。

使用部署參數表格提供虛擬網路、子網路和 VM 大小的詳細資料。

警告

如果內部部署網路與 IP 範圍

172.16.0.0/16重疊,您必須選取並設定不同的網路範圍和子網路。 如果您想要使用與部署參數表格中不同的名稱和範圍,請使用不會與內部部署網路衝突的參數。 在 VNET 中設定 VNET IP 範圍和子網路範圍時,請多加留意。 範圍不應與內部部署網路中存在的 IP 範圍重疊。選取 [確定]。

設定 FortiGate NVA 的公用 IP:

![[IP 指派] 對話框會顯示 “Public IP address name” 和 [公用 IP 位址類型] 的 [靜態] 值 forti1-publicip1。](media/azure-stack-network-howto-vnet-to-onprem/image8a.png?view=azs-2008)

選取 [確定]。 然後選取 [確定]。

選取 [建立]。

完成部署大約需要 10 分鐘。

設定 VNET 的路由 (UDR)

開啟 Azure Stack Hub 使用者入口網站。

選取 [資源群組]。 在篩選條件中輸入

forti1-rg1,然後按兩下 forti1-rg1 資源群組。

選取 'forti1-forti1-InsideSubnet-routes-xxxx' 資源。

在 [設定] 底下,選取 [路由]。

![[設定] 對話框中已選取 [路由] 按鈕。](media/azure-stack-network-howto-vnet-to-onprem/image10a.png?view=azs-2008)

刪除 to-Internet 路由。

選取 [是] 。

選取 [新增] 以新增路由。

將路由命名為

to-onprem。輸入 IP 網路範圍,以定義 VPN 所將連接的內部部署網路的網路範圍。

針對 [下一個躍點類型] 和 ,選取 [虛擬設備]。 如果您使用的是不同的 IP 範圍,請使用您的 IP 範圍。

![[新增路由] 對話框會顯示已輸入文字框的四個值。](media/azure-stack-network-howto-vnet-to-onprem/image12a.png?view=azs-2008)

選取 [儲存]。

啟用 FortiGate NVA

啟用 FortiGate NVA,並在每個 NVA 上設定 IPSec VPN 連線。

若要啟用每個 FortiGate NVA,您將需要 Fortinet 提供的有效授權檔案。 在您啟用每個 NVA 之前,NVA 將無法運作。 如需如何取得授權檔案和 NVA 啟用步驟的詳細資訊,請參閱 Fortinet 文件庫文章:註冊和下載您的授權。

在啟用 NVA 之後,請在 NVA 上建立 IPSec VPN 通道。

開啟 Azure Stack Hub 使用者入口網站。

選取 [資源群組]。 在篩選條件中輸入

forti1,然後按兩下 forti1 資源群組。在資源群組刀鋒視窗的資源類型清單中,按兩下 forti1 虛擬機器。

![forti1 虛擬機 [概觀] 頁面會顯示 forti1 的值,例如「資源群組」和「狀態」。](media/azure-stack-network-howto-vnet-to-onprem/image13a.png?view=azs-2008)

複製指派的 IP 位址,開啟瀏覽器,然後將 IP 位址貼到網址列中。 網站可能會觸發一則警告,指出安全性憑證不受信任。 請繼續作業。

輸入您在部署期間提供的 FortiGate 系統管理使用者名稱和密碼。

![[登入] 對話框具有使用者和密碼文字框,以及 [登入] 按鈕。](media/azure-stack-network-howto-vnet-to-onprem/image14a.png?view=azs-2008)

選取 [系統][韌體]。

選取顯示最新韌體的方塊,例如

FortiOS v6.2.0 build0866。![[韌體] 對話框具有韌體標識符 “FortiOS v6.2.0 build0866”。版本信息的連結有兩個按鈕:「備份設定和升級」和「升級」。](media/azure-stack-network-howto-vnet-to-onprem/image15a.png?view=azs-2008)

選取 [備份組態並升級][繼續]。

NVA 會將其韌體更新為最新組建,然後重新開機。 此程序大約需要五分鐘的時間。 重新登入 FortiGate Web 主控台。

按一下 [VPN][IPSec 精靈]。

在 [VPN 建立精靈]

conn1中輸入 VPN 的名稱,例如conn1。選取 [此網站位於 NAT 後方]。

![[VPN 建立精靈] 的螢幕快照會顯示在第一個步驟 VPN 安裝程式中。已選取下列值:[範本類型]、[FortiGate] 的 [站對站]、[遠端裝置類型] 的 [FortiGate],以及 NAT 組態的 [此月台位於 NAT 後方]。](media/azure-stack-network-howto-vnet-to-onprem/image16a.png?view=azs-2008)

選取 [下一步] 。

輸入您要連線的內部部署 VPN 裝置的遠端 IP 位址。

選取 [port1] 作為 [連出介面]。

選取 [預先共用金鑰],然後輸入 (並記錄) 預先共用金鑰。

注意

您將需要以此金鑰來設定內部部署 VPN 裝置上的連線,也就是說,金鑰必須完全相符。

![[VPN 建立精靈] 的螢幕快照會顯示在第二個步驟中,[驗證] 和選取的值會反白顯示。](media/azure-stack-network-howto-vnet-to-onprem/image17a.png?view=azs-2008)

選取 [下一步] 。

針對 [本機介面],選取 [port2]。

輸入本機子網路範圍:

- forti1:172.16.0.0/16

- forti2:172.17.0.0/16

如果您使用的是不同的 IP 範圍,請使用您的 IP 範圍。

輸入代表內部部署網路的適當遠端子網路,您將透過內部部署 VPN 裝置連線至此網路。

![[VPN 建立精靈] 的螢幕快照會顯示在 [原則 & 路由] 的第三個步驟中。它會顯示選取和輸入的值。](media/azure-stack-network-howto-vnet-to-onprem/image18a.png?view=azs-2008)

選取 [建立]

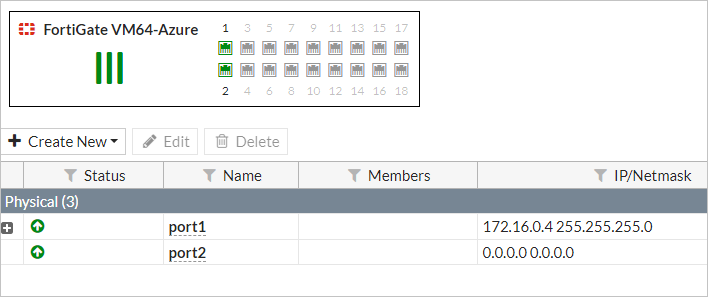

選取 [網路][介面]。

按兩下 [port2]。

在 [角色] 清單中選擇 [LAN],並選擇 [DHCP] 作為 [定址模式]。

選取 [確定]。

設定內部部署 VPN

必須設定內部部署 VPN 裝置以建立 IPSec VPN 通道。 下表提供您在設定內部部署 VPN 裝置時所需的參數。 如需如何設定內部部署 VPN 裝置的相關資訊,請參閱裝置的文件。

| 參數 | 值 |

|---|---|

| 遠端閘道 IP | 指派給 forti1 的公用 IP 位址 – 請參閱啟用 FortiGate NVA。 |

| 遠端 IP 網路 | 172.16.0.0/16 (如果使用這些指示中針對 VNET 提供的 IP 範圍)。 |

| 驗證方法 = 預先共用的金鑰 (PSK) | 來自步驟 16。 |

| IKE 版本 | 1 |

| IKE 模式 | 主要 (識別碼保護) |

| 階段 1 提案演算法 | AES128-SHA256、AES256-SHA256、AES128-SHA1、AES256-SHA1 |

| Diffie-Hellman 群組 | 14、5 |

建立 VPN 通道

在適當設定內部部署 VPN 裝置後,接著就可以建立 VPN 通道。

從 FortiGate NVA:

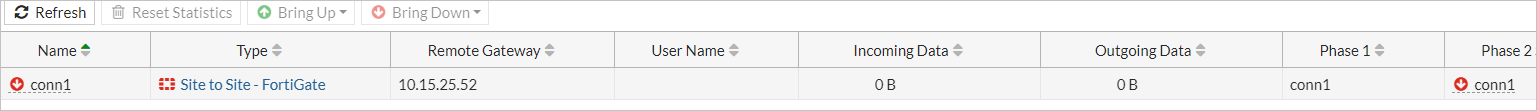

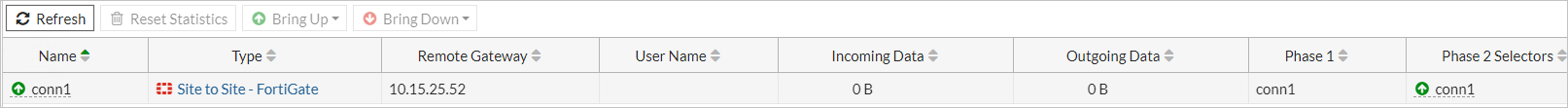

在 forti1 FortiGate Web 主控台上,移至 [監視]>[IPsec 監視器]。

將 conn1 醒目提示,然後選取 [啟動]>[所有的階段 2 選取器]。

測試並驗證連線能力

您可以透過內部部署 VPN 裝置,在 VNET 網路與內部部署網路之間進行路由。

若要驗證連線:

在 Azure Stack Hub VNET 和內部部署網路上的系統中建立 VM。 您可以遵循快速入門:使用 Azure Stack Hub 入口網站建立 Windows 伺服器 VM 中的指示來建立 VM。

建立 Azure Stack Hub VM 和準備內部部署系統時,請確認:

Azure Stack Hub VM 放在 VNET 的 InsideSubnet 上。

內部部署系統放在已定義 IP 範圍內的內部部署網路上,如 IPSec 組態所定義。 此外,請確定內部部署 VPN 裝置的本機介面 IP 位址已提供給內部部署系統,作為可連線至 Azure Stack Hub VNET 網路的路由,例如

172.16.0.0/16。在 VM 建立時,請勿將任何 NSG 套用至 Azure Stack Hub VM。 如果您從入口網站建立 VM,您可能需要移除依預設新增的 NSG。

確定內部部署系統的作業系統和 Azure Stack Hub VM 作業系統沒有作業系統防火牆規則會禁止您要用來測試連線的通訊。 基於測試目的,建議您在兩個系統的作業系統中都完全停用防火牆。

後續步驟

Azure Stack Hub 網路服務的差異與注意事項

以 Fortinet FortiGate 在 Azure Stack Hub 中提供網路解決方案

意見反應

即將登場:在 2024 年,我們將逐步淘汰 GitHub 問題作為內容的意見反應機制,並將它取代為新的意見反應系統。 如需詳細資訊,請參閱:https://aka.ms/ContentUserFeedback。

提交並檢視相關的意見反應