教學課程:為 B2B 來賓用戶強制執行多重要素驗證

與外部 B2B 來賓使用者共同作業時,最好使用多重要素驗證原則保護您的應用程式。 然後,外部使用者只需要使用者名稱和密碼,才能存取您的資源。 在 Microsoft Entra ID 中,您可以使用需要 MFA 進行存取的條件式存取原則來完成此目標。 您可以在租使用者、應用程式或個別來賓用戶層級強制執行 MFA 原則,就像為您自己的組織成員啟用一樣。 資源租使用者一律負責使用者的 Microsoft Entra 多重要素驗證,即使來賓用戶的組織具有多重要素驗證功能也一樣。

範例:

- 公司 A 的系統管理員或員工邀請來賓使用者使用設定為要求 MFA 存取的雲端或內部部署應用程式。

- 來賓使用者使用自己的工作、學校或社交身分識別登入。

- 系統會要求使用者完成 MFA 挑戰。

- 使用者使用公司 A 設定 MFA,並選擇其 MFA 選項。 用戶可以存取應用程式。

注意

Microsoft Entra 多重要素驗證是在資源租用中完成,以確保可預測性。 當來賓使用者登入時,他們會看到背景中顯示的資源租使用者登入頁面,以及前景中自己的主租使用者登入頁面和公司標誌。

在此教學課程中,您需要:

- 在 MFA 設定之前測試登入體驗。

- 建立條件式存取原則,要求 MFA 才能存取您環境中的雲端應用程式。 在本教學課程中,我們將使用 Windows Azure 服務管理 API 應用程式來說明程式。

- 使用 What If 工具模擬 MFA 登入。

- 測試條件式存取原則。

- 清除測試用戶和原則。

如果您沒有 Azure 訂用帳戶,請在開始之前建立 免費帳戶 。

必要條件

若要完成本教學課程中的案例,您需要:

- 存取 Microsoft Entra ID P1 或 P2 版本,其中包括條件式存取原則功能。 若要強制執行 MFA,您必須建立 Microsoft Entra 條件式存取原則。 不論合作夥伴是否具有 MFA 功能,都會在您的組織中強制執行 MFA 原則。

- 有效的外部電子郵件帳戶 ,您可以新增至租用戶目錄做為來賓使用者,並用來登入。 如果您不知道如何建立來賓帳戶,請參閱 在 Microsoft Entra 系統管理中心新增 B2B 來賓使用者。

在 Microsoft Entra 識別碼中建立測試來賓使用者

提示

本文中的步驟可能會根據您從開始的入口網站稍有不同。

至少以使用者 管理員 istrator 身分登入 Microsoft Entra 系統管理中心。

瀏覽至 [身分識別]>[使用者]>[所有使用者]。

選取 [新增使用者],然後選取 [邀請外部使用者]。

在 [基本] 索引標籤的 [身分識別] 底下,輸入外部使用者的電子郵件位址。 選擇性地包含顯示名稱和歡迎訊息。

您可以選擇性地在 [屬性] 和 [指派] 索引標籤下,將進一步的詳細數據新增至使用者。

選取 [ 檢閱 + 邀請 ],自動將邀請傳送給來賓使用者。 [成功邀請的使用者] 訊息隨即出現。

傳送邀請後,使用者帳戶將作為訪客自動新增到目錄中。

在 MFA 設定之前測試登入體驗

- 使用測試使用者名稱和密碼登入 Microsoft Entra 系統管理中心。

- 您應該只能使用您的登入認證來存取 Microsoft Entra 系統管理中心。 不需要其他驗證。

- 登出。

建立需要 MFA 的條件式存取原則

以至少條件式存取 管理員 istrator 身分登入 Microsoft Entra 系統管理中心。

流覽至 Identity Protection>資訊安全中心。>

在 [保護] 底下,選取 [條件式存取]。

在 [ 條件式存取 ] 頁面上,選取頂端工具列中的 [ 建立新原則]。

在 [ 新增 ] 頁面上的 [名稱 ] 文本框中,輸入 [需要 MFA 才能存取 B2B 入口網站]。

在 [指派] 區段中,選擇 [使用者和群組] 底下的連結。

在 [ 使用者和群組 ] 頁面上,選擇 [ 選取使用者和群組],然後選擇 [ 來賓] 或 [外部使用者]。 您可以將原則指派給不同的 外部使用者類型、內建目錄角色,或使用者和群組。

在 [指派] 區段中,選擇 [雲端應用程式或動作] 底下的連結。

選擇 [選取應用程式],然後選擇 [選取] 底下的連結。

在 [ 選取 ] 頁面上,選擇 [Windows Azure 服務管理 API],然後選擇 [ 選取]。

在 [新增] 頁面上的 [存取控制] 區段中,選擇 [授與] 底下的連結。

在 [授與] 頁面上,選擇 [授與存取權],選取 [需要多重要素驗證] 複選框,然後選擇 [選取]。

在 [啟用原則] 下,選取 [開啟]。

選取 建立。

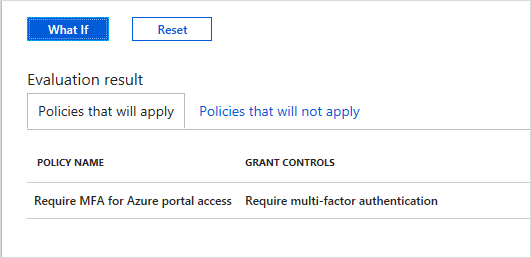

使用 What If 選項模擬登入

在條件式 存取上 |[原則] 頁面,選取 [What If]。

選取 [使用者] 底下的連結。

在搜尋方塊中,輸入測試來賓用戶的名稱。 選擇搜尋結果中的使用者,然後選擇 [ 選取]。

選取 [雲端應用程式]、[動作] 或 [驗證內容] 底下的連結。 選擇 [選取應用程式],然後選擇 [選取] 底下的連結。

在 [ 雲端應用程式] 頁面上的 [應用程式] 列表中,選擇 [Windows Azure 服務管理 API],然後選擇 [ 選取]。

選擇 [假設],並確認新原則出現在 [將套用的原則] 索引標籤的 [評估結果] 底下。

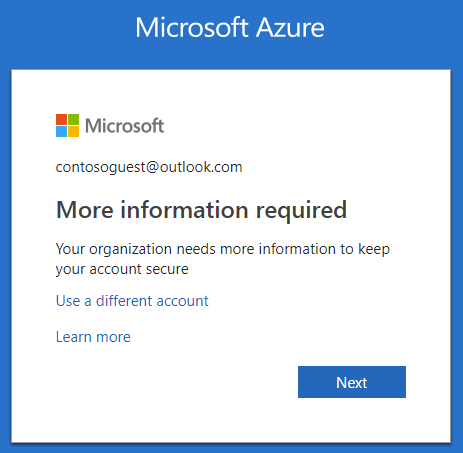

測試條件式存取原則

使用測試使用者名稱和密碼登入 Microsoft Entra 系統管理中心。

您應該會看到更多驗證方法的要求。 原則可能需要一些時間才會生效。

注意

您也可以設定 跨租使用者存取設定 ,以信任來自 Microsoft Entra 主租使用者的 MFA。 這可讓外部 Microsoft Entra 使用者使用在其自己的租用戶中註冊的 MFA,而不是在資源租用戶中註冊。

登出。

清除資源

不再需要時,請移除測試用戶和測試條件式存取原則。

- 以至少使用者 管理員 istrator 身分登入 Microsoft Entra 系統管理中心。

- 瀏覽至 [身分識別]>[使用者]>[所有使用者]。

- 選取測試用戶,然後選取 [ 刪除使用者]。

- 流覽至 Identity Protection>資訊安全中心。>

- 在 [保護] 底下,選取 [條件式存取]。

- 在 [ 原則名稱] 清單中,選取測試原則的操作功能表 (...),然後選取 [ 刪除]。 選取是以確認。

下一步

在本教學課程中,您已建立條件式存取原則,要求來賓使用者在登入其中一個雲端應用程式時使用 MFA。 若要深入瞭解如何新增來賓用戶以進行共同作業,請參閱在 Azure 入口網站 中新增 Microsoft Entra B2B 共同作業使用者。