以 Microsoft Entra ID 中的系統管理員身分接管非受控目錄

本文說明兩種方式,以接管 Microsoft Entra ID 中 Unmanaged 目錄中的 DNS 功能變數名稱。 當自助用戶註冊使用 Microsoft Entra 識別符的雲端服務時,會根據其電子郵件網域新增至 Unmanaged Microsoft Entra 目錄。 如需自助式或「病毒」註冊服務的詳細資訊,請參閱 什麼是 Microsoft Entra ID 的自助式註冊?

決定要如何接管非受控目錄

在管理員接管的過程中,您可以依照將自訂網域名稱新增到 Microsoft Entra ID 中所述,證明擁有權。 下一節會更詳細地說明管理員體驗,但其摘要如下:

當您執行 非受控 Azure 目錄的「內部」系統管理員接管 時,會新增為 Unmanaged 目錄的全域管理員。 系統不會將任何使用者、網域或服務方案移轉至您所管理的其他目錄。

當您執行非受控 Azure 目錄的「外部」管理員接管時,需將非受控目錄的 DNS 網域名稱新增至受控 Azure 目錄。 當您新增網域名稱時,系統會在受控 Azure 目錄中建立使用者與資源的對應,以便讓使用者繼續存取服務而不中斷。

內部管理員接管

某些包含 SharePoint 和 OneDrive 的產品,例如 Microsoft 365,不支援外部接管。 如果是您的案例,或者如果您是系統管理員,而且想要接管使用自助式註冊的使用者所建立的非受控或「陰影」Microsoft Entra 組織,您可以使用內部系統管理員接管來執行此動作。

透過註冊 Power BI,在 Unmanaged 組織中建立用戶內容。 為了方便起見,這些步驟會假設路徑。

開啟 Power BI 網站,然後選取 [免費啟動]。 輸入使用組織功能變數名稱的用戶帳戶;例如,

admin@fourthcoffee.xyz。 在驗證碼中輸入之後,請檢查您的電子郵件是否有確認碼。在 Power BI 的確認電子郵件中,選取 [是],這就是我。

使用 Power BI 使用者帳戶登入 Microsoft 365 系統管理中心。

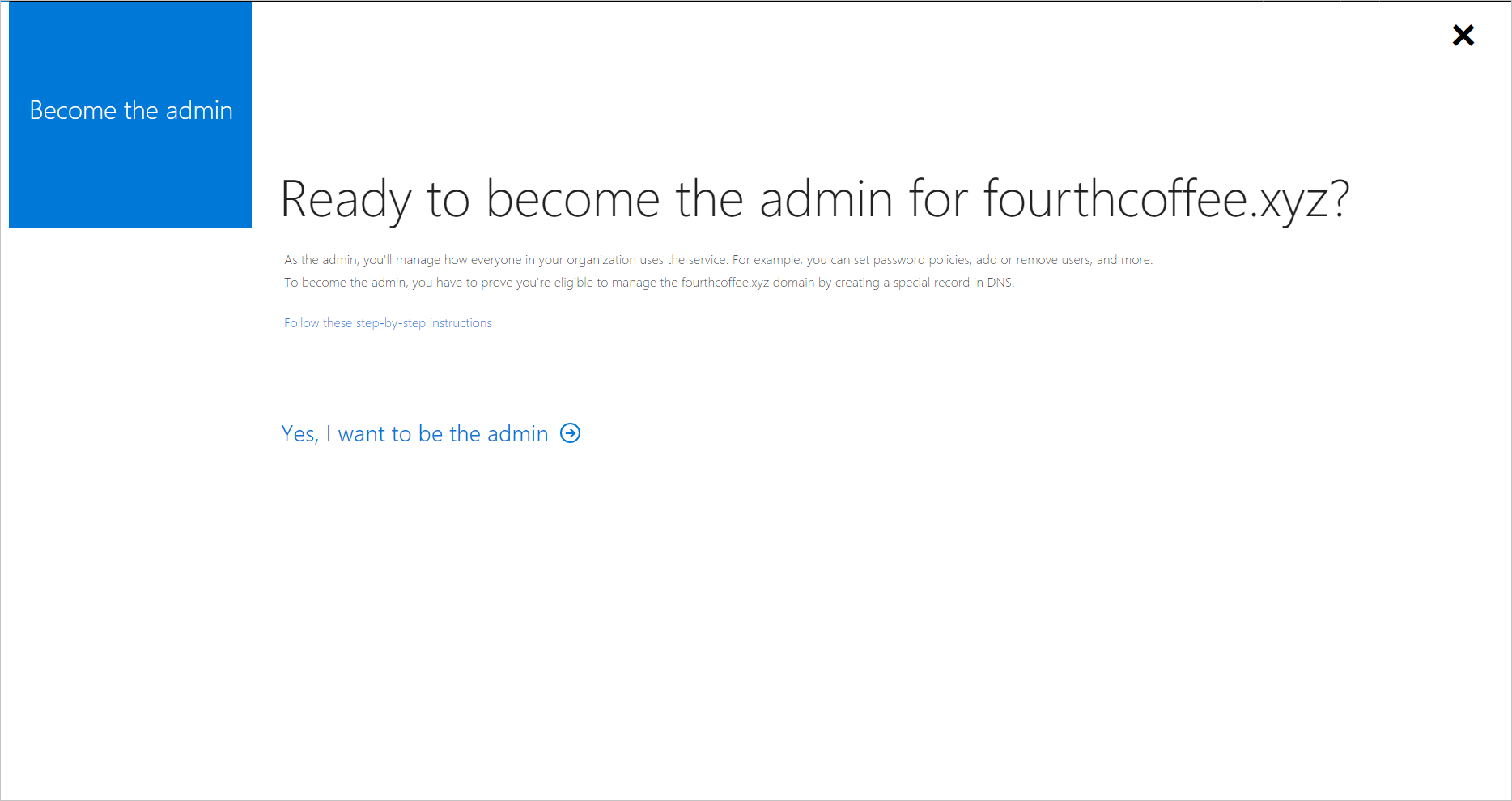

您會收到訊息,指示您成為已在 Unmanaged 組織中驗證的功能變數名稱 管理員。 選取 [ 是],我想成為系統管理員。

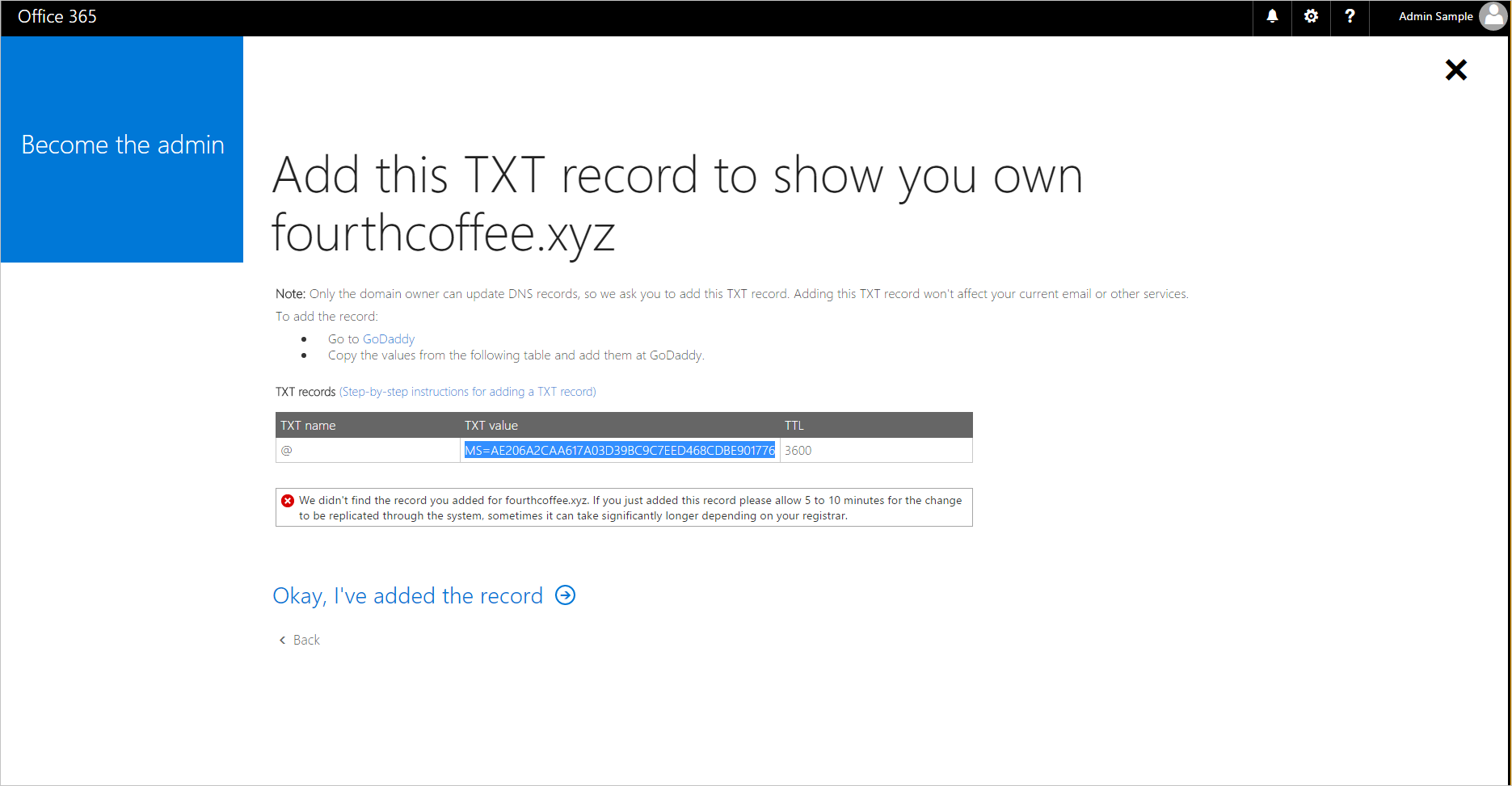

新增 TXT 記錄,以證明您在功能變數名稱註冊機構擁有功能變數名稱 fourthcoffee.xyz 。 在此範例中,它會 GoDaddy.com。

當您的功能變數名稱註冊機構驗證 DNS TXT 記錄時,您可以管理 Microsoft Entra 組織。

當您完成上述步驟時,您現在是 Microsoft 365 中 Fourth Coffee 組織的全域管理員。 若要將功能變數名稱與其他 Azure 服務整合,您可以從 Microsoft 365 中移除功能變數名稱,並將它新增至 Azure 中的不同受控組織。

在 Microsoft Entra ID 中將功能變數名稱新增至受控組織

提示

本文中的步驟可能會根據您從開始的入口網站稍有不同。

選取 [使用者] 索引標籤,然後建立名稱不 user@fourthcoffeexyz.onmicrosoft.com 使用自定義功能變數名稱的新用戶帳戶。

請確定新的用戶帳戶具有 Microsoft Entra 組織的全域 管理員 istrator 許可權。

在 Microsoft 365 系統管理中心 中開啟 [網域] 索引標籤,選取域名,然後選取 [移除]。

如果您的 Microsoft 365 中有任何使用者或群組參考已移除的功能變數名稱,則必須將其重新命名為 .onmicrosoft.com 網域。 如果您強制刪除網域名稱,則所有使用者都會自動重新命名,在此範例中為 user@fourthcoffeexyz.onmicrosoft.com。

以至少全域 管理員 istrator 身分登入 Microsoft Entra 系統管理中心。

在頁面頂端的搜尋方塊中,搜尋 [功能變數名稱]。

選取 [+ 新增自定義功能變數名稱],然後新增功能變數名稱。 您必須輸入 DNS TXT 記錄,才能驗證功能變數名稱的擁有權。

注意

在 Microsoft 365 組織中指派授權的 Power BI 或 Azure Rights Management 服務的任何使用者,如果移除功能變數名稱,就必須儲存其儀錶板。 他們必須以使用者名稱登入,例如 user@fourthcoffeexyz.onmicrosoft.com ,而不是 user@fourthcoffee.xyz。

外部管理員接管

如果您已經使用 Azure 服務或 Microsoft 365 管理組織,則如果已在另一個 Microsoft Entra 組織中驗證,則無法新增自定義功能變數名稱。 不過,從 Microsoft Entra 識別碼中的受控組織,您可以將非受控組織接管為外部系統管理員接管。 一般程式遵循將自定義網域新增至 Microsoft Entra ID 一文。

當您驗證功能變數名稱的擁有權時,Microsoft Entra ID 會從 Unmanaged 組織移除功能變數名稱,並將其移至現有的組織。 外部系統管理員接管非受控目錄需要與內部系統管理員接管相同的 DNS TXT 驗證程式。 差異在於,下列專案也會隨著功能變數名稱一起移動:

- 使用者

- 訂用帳戶

- 授權指派

支援外部系統管理員接管

下列 線上服務 支援外部系統管理員接管:

- Azure Rights Management

- Exchange Online

支援的服務方案包括:

- 免費Power Apps

- Power Automate 免費

- 個人版 RMS

- Microsoft Stream

- Dynamics 365 免費試用

任何包含 SharePoint、OneDrive 或商務用 Skype 的服務方案都不支援外部系統管理員接管;例如,透過 Office 免費訂用帳戶。

注意

不支援外部系統管理員接管跨雲端界限(例如 Azure Commercial 至 Azure Government)。 在這些案例中,建議您執行外部系統管理員接管至另一個 Azure 商業租用戶,然後從此租使用者刪除網域,以便您成功驗證目的地 Azure Government 租使用者。

個人版 RMS 的詳細資訊

針對個人版 RMS,當 Unmanaged 組織與您擁有的組織位於相同區域中時,會自動建立的 Azure 資訊保護 組織密鑰和預設保護範本會隨著功能變數名稱而移轉。

當 Unmanaged 組織位於不同區域時,不會移動密鑰和範本。 例如,如果 Unmanaged 組織位於歐洲,而您擁有的組織則為 北美洲。

雖然個人版 RMS 的設計目的是支援 Microsoft Entra 驗證來開啟受保護的內容,但不會防止使用者也保護內容。 如果用戶確實使用個人版 RMS 訂用帳戶保護內容,而且密鑰和範本並未移動,則網域接管之後就無法存取該內容。

ForceTakeover 選項的 Azure AD PowerShell Cmdlet

您可以在 PowerShell 範例中看到這些 Cmdlet。

注意

自 2024 年 3 月 30 日起,Azure AD 和 MSOnline PowerShell 模組已被淘汰。 若要深入了解,請閱讀淘汰更新。 在此日期之後,對這些模組的支援僅限於對 Microsoft Graph PowerShell SDK 的移轉協助和安全性修正。 淘汰的模組將繼續運作至 2025 年 3 月 30 日。

我們建議移轉至 Microsoft Graph PowerShell 以與 Microsoft Entra ID (以前稱為 Azure AD) 互動。 如需了解常見的移轉問題,請參閱移轉常見問題。 注意:MSOnline 1.0.x 版可能會在 2024 年 6 月 30 日之後發生中斷。

| Cmdlet | 使用方式 |

|---|---|

connect-mggraph |

出現提示時,請登入您的受控組織。 |

get-mgdomain |

顯示與目前組織相關聯的功能變數名稱。 |

new-mgdomain -BodyParameter @{Id="<your domain name>"; IsDefault="False"} |

將功能變數名稱新增至組織為未驗證(尚未執行 DNS 驗證)。 |

get-mgdomain |

功能變數名稱現在包含在與受控組織相關聯的功能變數名稱清單中,但會列為 [未驗證]。 |

Get-MgDomainVerificationDnsRecord |

提供資訊,以放入網域的新 DNS TXT 記錄中(MS=xxxxx)。 驗證可能不會立即發生,因為 TXT 記錄需要一些時間才能傳播,因此在考慮 -ForceTakeover 選項之前等候幾分鐘。 |

confirm-mgdomain –Domainname <domainname> |

- 如果您的功能變數名稱仍未驗證,您可以繼續進行 -ForceTakeover 選項。 它會驗證 TXT 記錄是否已建立並啟動接管程式。 - 只有在強制外部系統管理員接管時,才應該將 -ForceTakeover 選項新增至 Cmdlet,例如當非受控組織有 Microsoft 365 服務封鎖接管時。 |

get-mgdomain |

網域清單現在會顯示域名為 [已驗證]。 |

注意

非受控 Microsoft Entra 組織會在您執行外部接管強制選項 10 天后刪除。

PowerShell 範例

使用用來回應自助式供應項目的認證,連線 Microsoft Graph:

Install-Module -Name Microsoft.Graph Connect-MgGraph -Scopes "User.ReadWrite.All","Domain.ReadWrite.All"取得網域清單:

Get-MgDomain執行 New-MgDomain Cmdlet 以新增網域:

New-MgDomain -BodyParameter @{Id="<your domain name>"; IsDefault="False"}執行 Get-MgDomainVerificationDnsRecord Cmdlet 來檢視 DNS 挑戰:

(Get-MgDomainVerificationDnsRecord -DomainId "<your domain name>" | ?{$_.recordtype -eq "Txt"}).AdditionalProperties.text例如:

(Get-MgDomainVerificationDnsRecord -DomainId "contoso.com" | ?{$_.recordtype -eq "Txt"}).AdditionalProperties.text複製從此命令傳回的值(挑戰)。 例如:

MS=ms18939161在您的公用 DNS 命名空間中,建立 DNS txt 記錄,其中包含您在上一個步驟中複製的值。 此記錄的名稱是父域的名稱,因此,如果您使用 Windows Server 的 DNS 角色建立此資源記錄,請將 [記錄名稱] 保留空白,並將值貼到 [文字框]。

執行 Confirm-MgDomain Cmdlet 以確認挑戰:

Confirm-MgDomain -DomainId "<your domain name>"例如:

Confirm-MgDomain -DomainId "contoso.com"

注意

Confirm-MgDomain Cmdlet 正在更新。 您可以監視 Confirm-MgDomain Cmdlet 文章是否有更新。

成功的挑戰會將您傳回提示,而不會發生錯誤。