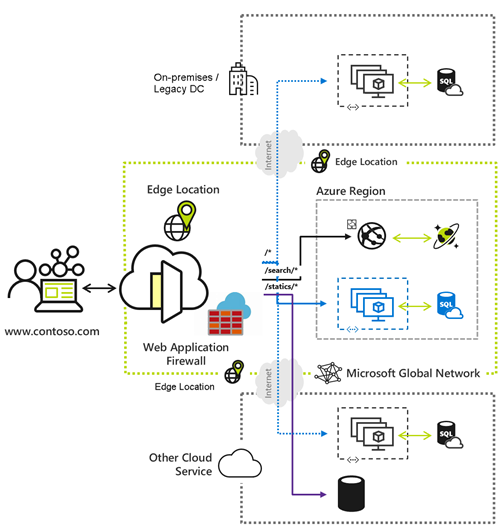

Azure Front Door 上的 Web 應用程式防火牆 (WAF)

Azure Front Door 上的 Azure Web 應用程式防火牆 (WAF),為您的 Web 應用程式提供集中式保護。 WAF 會保護您的 Web 服務,以防止常見的惡意探索和弱點。 讓您的服務對使用者高度可用,並協助您符合合規性需求。 在本文中,您將了解 Azure Front Door 上 Azure Web 應用程式防火牆的不同功能。 如需詳細資訊,請參閱 Azure Front Door 上的 WAF。

原則設定

Web 應用程式防火牆 (WAF) 原則可讓您透過使用一組自訂和受控規則來控制 Web 應用程式的存取權。 您可以變更原則的狀態,或設定原則的特定模式類型。 根據原則層級設定,您可以選擇主動檢查傳入的要求、僅進行監視,或者監視並針對符合規則的要求採取動作。 您也可以將 WAF 設定為只偵測威脅而不加以封鎖,此功能在您第一次啟用 WAF 時很有用。 在評估 WAF 如何與應用程式搭配運作之後,您可以重新進行 WAF 設定,並在預防模式中啟用 WAF。 如需詳細資訊,請參閱 WAF 原則設定。

受控規則

Azure Front Door Web 應用程式防火牆 (WAF) 可以避免 Web 應用程式遇到常見的弱點和惡意探索。 Azure 管理的規則集可讓您以簡單的方式部署防護,以抵禦一組常見的安全性威脅。 由於這些規則集是由 Azure 所管理,因此會視需要更新規則,以防止新的攻擊簽章。 預設規則集也包含與 Microsoft Intelligence 小組合作撰寫的 Microsoft 威脅情報收集規則,以提供更高的涵蓋範圍、特定弱點的修補程式,以及更好的誤判降低。 如需詳細資訊,請參閱 WAF 受控規則。

注意

- 只有 Azure Front Door 進階版和 Azure Front Door (傳統) 支援受控規則。

- Azure Front Door (傳統) 僅支援 DRS 1.1 或更早版本。

自訂規則

具有 Front Door 的 Azure Web 應用程式防火牆 (WAF) 可讓您根據自行定義的條件來控制 Web 應用程式的存取權。 自訂 WAF 規則由優先順序編號、規則類型、比對條件和動作組成。 自訂規則有兩種類型:對比規則和速率限制規則。 對比規則會依據一組比對條件控制存取,速率限制規則則是依據比對條件以及傳入要求的速率控制存取。 如需詳細資訊,請參閱 WAF 自訂規則。

排除清單

Azure Web 應用程式防火牆 (WAF) 有時可能會封鎖您想要允許的應用程式要求。 WAF 排除清單 - 可讓您省略 WAF 評估中的特定要求屬性,並允許其餘的要求正常處理。 如需詳細資訊,請參閱 WAF 排除清單。

地區篩選

無論要求的來源位置為何,Azure Front Door 依預設會回應所有使用者要求。 地區篩選 - 可讓您依國家/地區限制 Web 應用程式的存取權。 如需詳細資訊,請參閱 WAF 地區篩選。

Bot 保護

適用於 Front Door 的 Azure WAF Web 應用程式防火牆 (WAF) 提供 Bot 規則來識別良好的 Bot,並防範不良的 Bot。 如需詳細資訊,請參閱設定 Bot 保護。

IP 限制

以 IP 位址為基礎的存取控制規則屬於自訂 WAF 規則,可讓您藉由指定 IP 位址或 IP 位址範圍的清單來控制 Web 應用程式的存取。 如需詳細資訊,請參閱設定 IP 限制。

速率限制

自訂速率限制規則會根據比對條件和傳入要求的速率來控制存取權。 如需更多詳細資訊,請參閱什麼是 Azure Front Door 服務的速率限制?。

調整

Microsoft 管理的預設規則集是根據 OWASP Core Rule Set (CRS),並包含 Microsoft 威脅情報收集規則。 Azure Web 應用程式防火牆 (WAF) 可讓您微調 WAF 規則,以符合您的應用程式需求和組織 WAF 需求。 您預期會看到的微調功能是定義規則排除、建立自訂規則,以及停用規則。 如需詳細資訊,請參閱 WAF 微調。

監視和記錄

Azure Web 應用程式防火牆 (WAF) 監視與記錄是透過記錄來提供,以及透過與 Azure 監視器及 Azure 監視器記錄整合來提供。 如需詳細資訊,請參閱 Azure Web 應用程式防火牆 (WAF) 記錄和監視。

下一步

- 了解如何建立 Web 應用程式防火牆原則並將其套用至 Azure Front Door。

- 如需詳細資訊,請參閱 Web 應用程式防火牆 (WAF) 常見問題集。