本文內容

Azure 數據總管是記錄和遙測數據探索服務。 在本指南中,您將瞭解如何將 Azure 數據總管數據源新增至 Grafana,並瞭解如何使用此數據源可用的每個驗證選項來設定 Azure 數據總管。

必要條件

新增 Azure 數據總管數據源

遵循下列步驟,將 Azure 數據總管數據源新增至 Grafana。

在 Azure 入口網站 中開啟 Azure 受控 Grafana 實例。

在 [概觀] 區 段中,開啟 [端點 URL]。

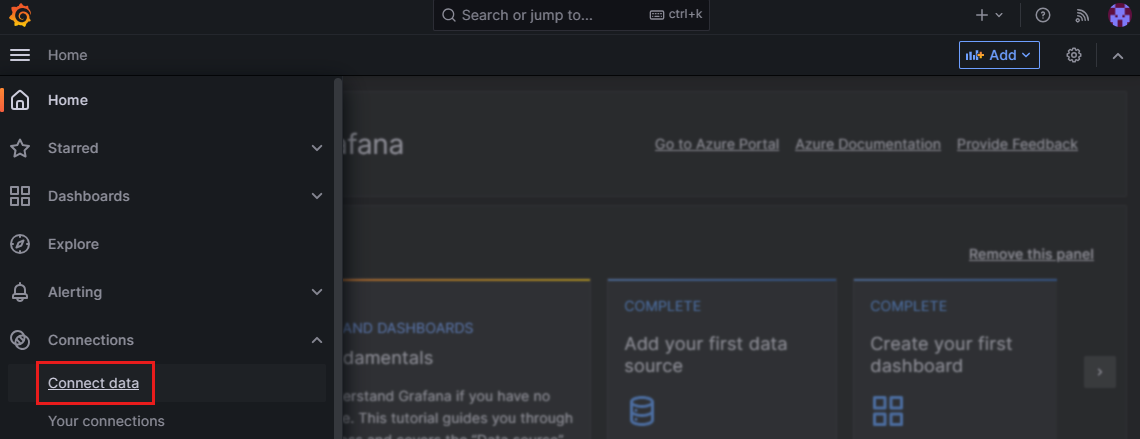

在 Grafana 入口網站中,部署左側的功能表,然後選取 [連線 連線>

從清單中選取 [Azure 數據總管數據源 ],然後選取 [建立 Azure 數據總管數據源 ],將其新增至 Grafana。

輸入 Azure 數據總管組態設定。

在 [設定] 索引標籤中,選擇性地編輯數據源名稱 。

在 [連線 ion Details] 下,輸入 Azure 數據總管資料庫叢集 URL 。

在受控識別、應用程式註冊(服務主體)或目前使用者 (用戶型驗證)之間 選取您慣用 的驗證選項。

使用受控識別進行驗證,而不需使用明確認證。

新增許可權

在 Azure 入口網站 中,開啟您的 Azure 數據總管叢集。

在 [概觀] 區 段中,選取包含您數據的資料庫。

選取 [ 許可權 > 新增 > 查看器 ]。

在搜尋方塊中,輸入您的 Azure 受控 Grafana 工作區名稱,選取工作區,然後選擇 [ 選取 ]。 成功通知隨即出現。

回到 Grafana,在 [驗證方法] 底下 ,選取 [受控識別 ]。

選取 [ 儲存和測試 ]。 顯示的「成功」通知表示 Grafana 能夠從資料庫擷取數據。

使用 Microsoft Entra 服務主體向應用程式註冊進行驗證。

初始設定

請遵循使用 Microsoft Entra ID 註冊應用程式並建立服務主體中的 步驟。

在指南的下一個步驟中 ,將讀者角色指派給應用程式。

遵循擷取應用程式詳細數據指南的 三個步驟,以在下一個步驟中收集所需的目錄(租使用者)標識碼、應用程式(用戶端)標識碼和客戶端密碼標識碼。

在 Grafana 的 [驗證方法] 底下 ,選取 [應用程式註冊 ]。

針對 [Azure 雲端 ],選取您的 Azure 雲端。 例如, Azure 。

輸入目錄 (租使用者) 識別碼 、應用程式 (用戶端) 識別碼 和客戶端密碼

您也可以選擇性地編輯 [查詢優化]、[ 資料庫架構設定 ] 和 [追蹤] 區段。

選取 [ 儲存及測試 ] 以驗證連線。 顯示的「成功」通知表示 Grafana 能夠連線到資料庫。

使用使用者型驗證方法,利用所設定數據源中目前 Grafana 使用者的 Microsoft Entra 識別符認證。

當您使用目前使用者驗證方法設定 Azure 數據總管數據源時,Grafana 會使用使用者的認證來查詢 Azure 數據總管。

警告

Grafana 數據源中的用戶型驗證是實驗性的。

警告

這項功能與需要一律存取查詢數據的使用案例不相容,包括警示、報告、查詢快取和公用儀錶板。 Current User 驗證方法依賴登入的使用者,在互動式會話中,讓 Grafana 能夠連線到資料庫。 使用使用者型驗證且未登入任何使用者時,自動化工作無法在背景中執行。 若要利用 Azure 數據總管的自動化工作,建議您使用另一個驗證方法設定另一個 Azure 數據總管數據源。

新增許可權

新增用戶帳戶存取資料庫的許可權。

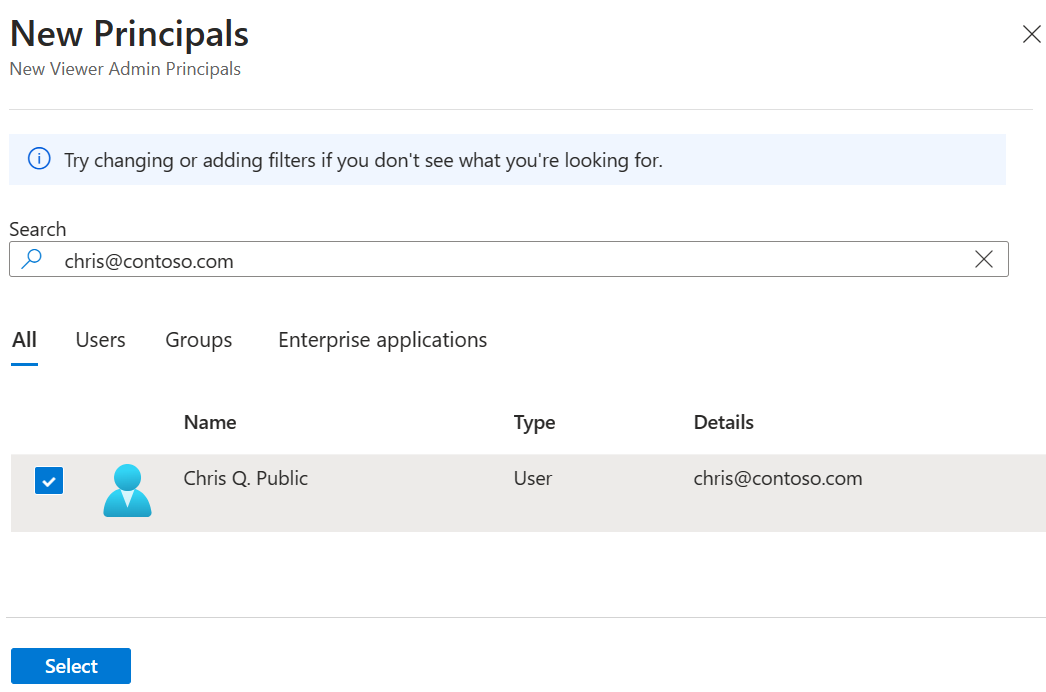

在 Azure 入口網站 中,開啟 [Azure 數據總管資料庫] 資源,然後選取 [許可權 >新增> 查看器 ]。

在搜尋欄中輸入您的名稱或電子郵件地址,選取您的使用者帳戶,然後選擇 [ 選取 ]。

通知會確認許可權已新增至資料庫。

在 Grafana 的 [驗證方法] 底下,選取 [目前使用者 ]。

選取 [ 儲存和測試 ]。 顯示的「成功」通知表示 Grafana 能夠從資料庫擷取數據。

建立 Azure 數據總管數據源

在 Azure CLI 中,執行 az grafana data-source create 命令,以新增和設定 Azure 數據總管數據源。 選擇您慣用的驗證方法,並參閱下方的對應索引標籤以取得詳細數據。

執行這些命令時,請將所有佔位元取代為您自己的資訊。

使用受控識別進行驗證,而不需使用明確認證。

az grafana data-source create --name <azure-managed-grafana-workspace> --definition '{

"name": "<data-source-name>",

"type": "grafana-azure-data-explorer-datasource",

"access": "proxy",

"jsonData": {

"clusterUrl": "<cluster-url>",

"dataConsistency": "strongconsistency",

"azureCredentials": {

"authType": "msi"

}

}

}'

使用 Microsoft Entra 服務主體向應用程式註冊進行驗證。

az grafana data-source create --name <azure-managed-grafana-workspace> --definition '{

"name": "<data-source-name>",

"type": "grafana-azure-data-explorer-datasource",

"access": "proxy",

"jsonData": {

"clusterUrl": "<cluster-url>",

"azureCredentials": {

"authType": "clientsecret",

"azureCloud": "AzureCloud",

"tenantId": "<tenant-id>",

"clientId": "<client-id>"

}

},

"secureJsonData": { "azureClientSecret": "verySecret" }

}'

使用目前的使用者方法進行驗證。 此方法會利用所設定數據源中目前 Grafana 使用者的 Microsoft Entra 識別碼認證。

當您使用目前使用者驗證方法設定 Azure 數據總管數據源時,Grafana 會使用使用者的認證來查詢 Azure 數據總管。

注意

在 Azure Managed Grafana 中推出用戶型驗證正在進行中,且將在 2023 年底之前在所有區域中完成。

警告

Grafana 數據源中的用戶型驗證是實驗性的。

警告

這項功能與需要一律存取查詢數據的使用案例不相容,包括警示、報告、查詢快取和公用儀錶板。 Current User 驗證方法依賴登入的使用者,在互動式會話中,讓 Grafana 能夠連線到資料庫。 使用使用者型驗證且未登入任何使用者時,自動化工作無法在背景中執行。 若要利用 Azure 數據總管的自動化工作,建議您使用另一個驗證方法設定另一個 Azure 數據總管數據源。

az grafana data-source create --name <azure-managed-grafana-workspace> --definition '{

"name": "<data-source-name>",

"type": "grafana-azure-data-explorer-datasource",

"access": "proxy",

"jsonData": {

"clusterUrl": "<cluster-url>",

"dataConsistency": "strongconsistency",

"azureCredentials": {

"authType": "currentuser"

}

}

}'

更新 Azure 數據總管數據源

若要更新 Azure 數據總管數據源,請遵循下列步驟。 執行這些命令時,請將所有佔位元取代為您自己的資訊。

取得 Azure 資料總管數據源的標識碼,以 az grafana 數據源清單更新 。

az grafana data-source list --resource-group <azure-managed-grafana-resource-group> --name <azure-managed-grafana-workspace> --query "[?type=='grafana-azure-data-explorer-datasource'].id"

執行 az grafana data-source update 命令來更新數據源。

例如,使用下列命令更新 Azure 資料總管數據源的名稱和叢集 URL。

az grafana data-source update --resource-group <azure-managed-grafana-workspace-resource-group> --name <azure-managed-grafana-workspace> --data-source-id <data-source-id> --set name="<new-name>" url="<new-url>

後續步驟