教學課程:使用 Azure 虛擬 WAN 建立 P2S 使用者 VPN 連線

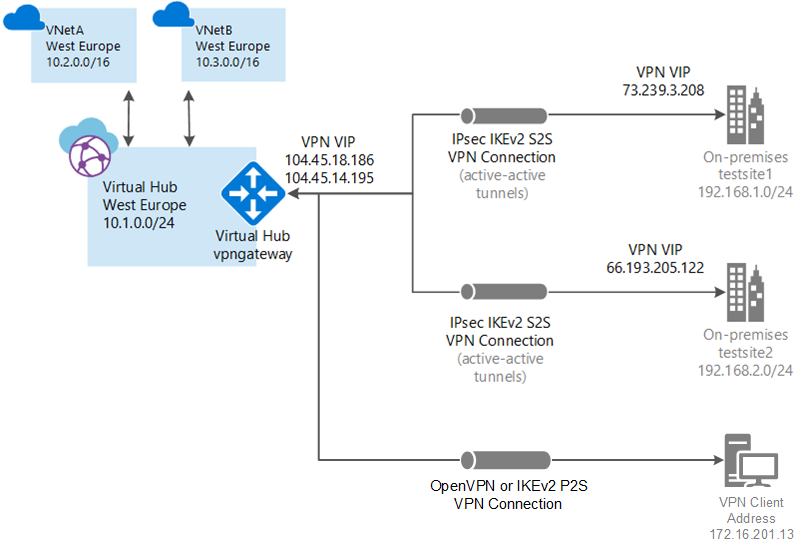

本教學課程說明如何使用虛擬 WAN 連線到 Azure 中的資源。 在本教學課程中,您會使用 Azure 入口網站,透過OpenVPN或IPsec/IKE (IKEv2) 建立點對站使用者 VPN 連線。 這種類型的連線需要在每部連線的用戶端電腦上設定原生 VPN 用戶端。

- 本文適用於憑證和RADIUS驗證。 如需 Microsoft Entra 驗證,請參閱 設定使用者 VPN 連線 - Microsoft Entra 驗證。

- 如需虛擬 WAN 的詳細資訊,請參閱 虛擬 WAN 概觀。

在本教學課程中,您會了解如何:

- 建立虛擬 WAN

- 建立使用者 VPN 組態

- 建立虛擬中樞和閘道

- 產生用戶端組態檔

- 設定 VPN 用戶端

- 連線 至 VNet

- 檢視虛擬 WAN

- 修改設定

必要條件

您有 Azure 訂用帳戶。 如果您沒有 Azure 訂用帳戶,請建立免費帳戶。

您有想要連線的虛擬網路。

- 確認內部部署網路沒有任何子網與您要連線的虛擬網路重疊。

- 若要在 Azure 入口網站 中建立虛擬網路,請參閱快速入門文章。

您的虛擬網路不得有任何現有的虛擬網路閘道。

- 如果您的虛擬網路已經有閘道(VPN 或 ExpressRoute),您必須先移除所有閘道,才能繼續。

- 此組態需要虛擬網路僅連線到虛擬 WAN 中樞閘道。

決定您要用於您的虛擬中樞私人位址空間的 IP 位址範圍。 設定您的虛擬中樞時會使用此資訊。 虛擬中樞是虛擬 WAN 建立和使用的虛擬網路。 這是您區域中虛擬 WAN 網路的核心。 位址空間範圍必須符合特定規則:

- 您為中樞指定的位址範圍不能與您連線的任何現有虛擬網路重疊。

- 位址範圍不能與您連線的內部部署位址範圍重疊。

- 如果您不熟悉位於內部部署網路設定中的 IP 位址範圍,請與可以為您提供這些詳細資料的人員協調。

建立虛擬 WAN

在入口 網站的 [搜尋資源 ] 列中,於搜尋方塊中輸入 虛擬 WAN ,然後選取 Enter。

從結果中選取 [虛擬 WAN ]。 在 [虛擬 WAN] 頁面上,選取 [+ 建立 ] 以開啟 [ 建立 WAN ] 頁面。

在 [ 建立 WAN] 頁面上的 [基本] 索引 標籤上,填入字段。 修改要套用至您環境的範例值。

![此螢幕快照顯示已選取 [基本] 索引標籤的 [建立 WAN] 窗格。](../includes/media/virtual-wan-create-vwan-include/basics.png)

- 訂用帳戶:選取您想要使用的訂用帳戶。

- 資源群組:建立新的或使用現有群組。

- 資源群組位置:從下拉式清單中選擇資源位置。 WAN 是全域資源,不會存在於特定區域中。 不過,您必須選取區域,才能管理和找出您所建立的 WAN 資源。

- 名稱:輸入您想要呼叫虛擬 WAN 的名稱。

- 類型:基本或標準。 選取 [標準]。 如果您選取 [基本],請瞭解基本虛擬 WAN 只能包含基本中樞。 基本中樞只能用於站對站連線。

完成填寫欄位之後,請在頁面底部選取 [ 檢閱 +建立]。

驗證通過之後,按兩下 [ 建立 ] 以建立虛擬 WAN。

建立使用者 VPN 組態

使用者 VPN (P2S) 組態會定義遠端用戶端連線的參數。 在中樞中建立 P2S 閘道之前,請先建立使用者 VPN 組態。 您可以建立多個使用者 VPN 組態。 當您建立 P2S 閘道時,您可以選取要使用的使用者 VPN 組態。

您遵循的指示取決於您要使用的驗證方法。 在此練習中,我們選取 [OpenVpn] 和 [IKEv2 ] 和 [憑證驗證]。 不過,還有其他設定可供使用。 每個驗證方法都有特定需求。

Azure 憑證: 針對此設定,需要憑證。 您必須產生或取得憑證。 每個用戶端都需要客戶端憑證。 此外,必須上傳跟證書資訊(公鑰)。 如需必要憑證的詳細資訊,請參閱 產生和導出憑證。

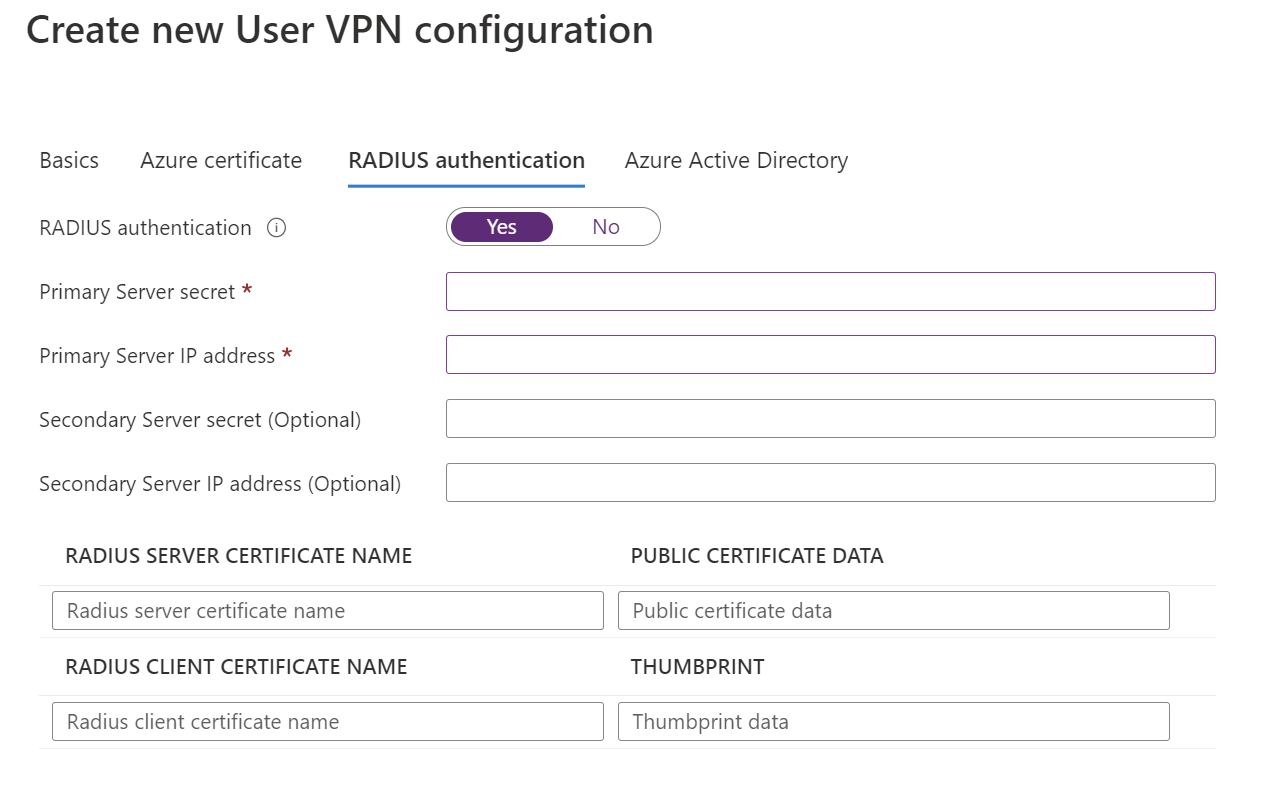

半徑型驗證: 取得Radius伺服器IP、Radius伺服器密碼和憑證資訊。

Microsoft Entra 驗證: 請參閱 設定使用者 VPN 連線 - Microsoft Entra 驗證。

設定步驟

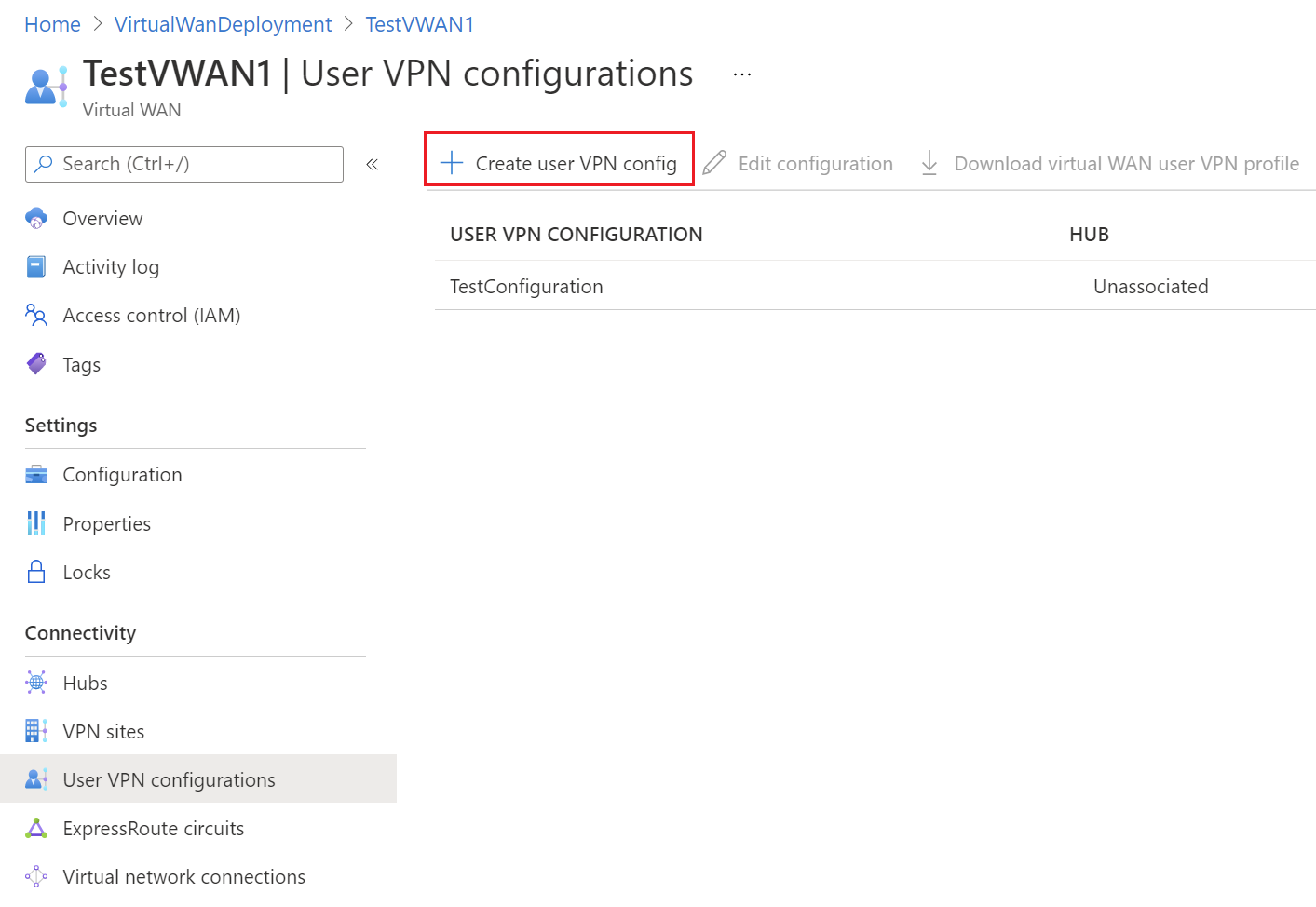

流覽至您所建立的虛擬 WAN。

從左側功能表中選取 [使用者 VPN 組態 ]。

在 [ 使用者 VPN 組態 ] 頁面上,選取 [+建立使用者 VPN 設定]。

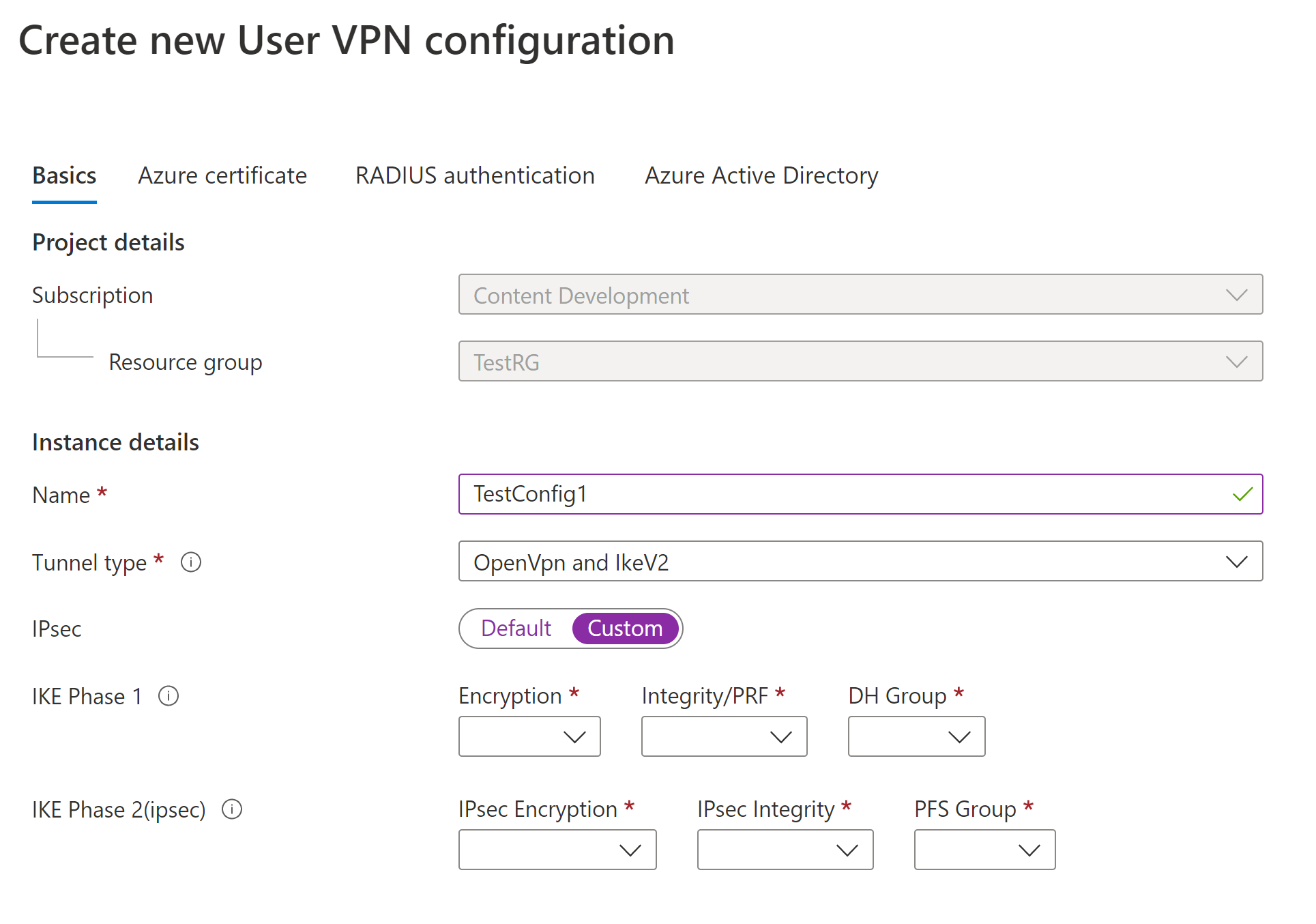

在 [建立新的使用者 VPN 組態] 頁面 [基本數據] 索引標籤的 [實例詳細數據] 底下,輸入您要指派給 VPN 組態的名稱。

針對 [通道類型],從下拉式清單中選取您想要的通道類型。 通道類型選項包括: IKEv2 VPN、OpenVPN 和 OpenVpn 和 IKEv2。 每個通道類型都有特定的必要設定。 您選擇的通道類型會對應至可用的驗證選項。

需求和參數:

IKEv2 VPN

需求: 當您選取 IKEv2 通道類型時,您會看到一則訊息,指示您選取驗證方法。 針對 IKEv2,您可以指定多個驗證方法。 您可以選擇 Azure 憑證、RADIUS 型驗證或兩者。

IPSec 自定義參數: 若要自定義 IKE 階段 1 和 IKE 階段 2 的參數,請將 IPsec 參數切換為 [自定義 ],然後選取參數值。 如需可自定義參數的詳細資訊,請參閱 自定義 IPsec 一文。

OpenVPN

- 需求: 當您選取 OpenVPN 通道類型時,您會看到一則訊息,指示您選取驗證機制。 如果選取 OpenVPN 作為通道類型,您可以指定多個驗證方法。 您可以選擇任何 Azure 憑證、Microsoft Entra ID 或 RADIUS 型驗證子集。 針對RADIUS型驗證,您可以提供次要RADIUS伺服器IP位址和伺服器密碼。

OpenVPN 和 IKEv2

- 需求: 當您選取 OpenVPN 和 IKEv2 信道類型時,您會看到一則訊息,指示您選取驗證機制。 如果選取 OpenVPN 和 IKEv2 作為通道類型,您可以指定多個驗證方法。 您可以選擇 Microsoft Entra 識別符,以及 Azure 憑證或 RADIUS 型驗證。 針對RADIUS型驗證,您可以提供次要RADIUS伺服器IP位址和伺服器密碼。

設定您想要使用的驗證方法。 每個驗證方法都位於個別的索引標籤中: Azure 憑證、 RADIUS 驗證和 Microsoft Entra ID。 某些驗證方法僅適用於特定通道類型。

在您要設定之驗證方法的索引標籤上,選取 [ 是 ] 以顯示可用的組態設定。

範例 - 憑證驗證

若要設定此設定,[基本] 頁面的通道類型可以是 IKEv2、OpenVPN 或 OpenVPN 和 IKEv2。

![已選取 [是] 的螢幕快照。](../includes/media/virtual-wan-p2s-configuration/certificate-authentication.png)

範例 - RADIUS 驗證

若要設定此設定,[基本] 頁面上的通道類型可以是 Ikev2、OpenVPN 或 OpenVPN 和 IKEv2。

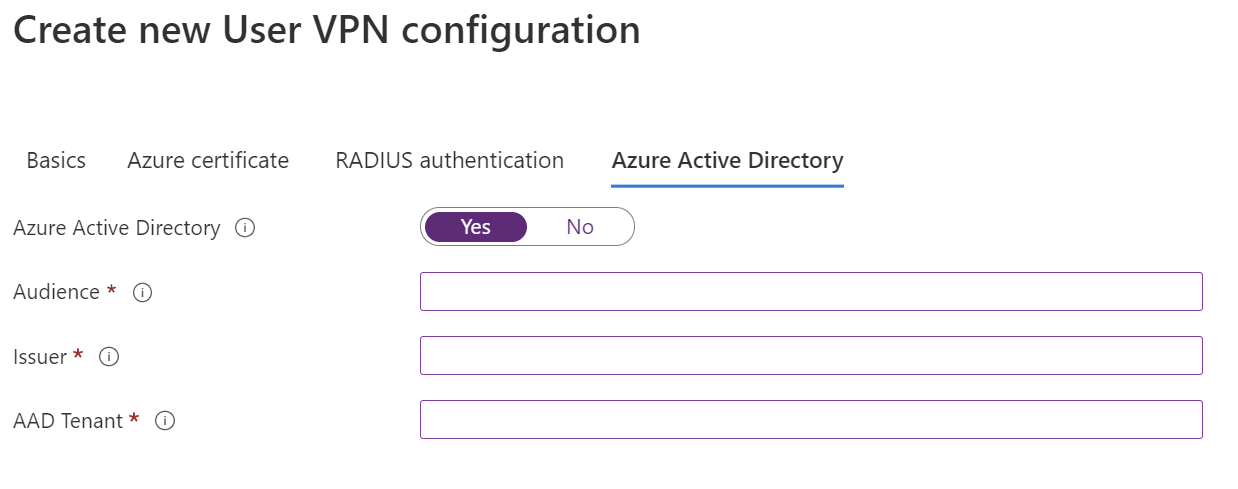

範例 - Microsoft Entra 驗證

若要設定此設定,[基本] 頁面上的通道類型必須是OpenVPN。 只有 OpenVPN 才支援 Microsoft Entra ID 型驗證。

當您完成設定之後,請選取頁面底部的 [ 檢閱 + 建立 ]。

選取 [建立 ] 以建立使用者 VPN 組態。

建立虛擬中樞和閘道

基本概念頁面

移至您所建立的虛擬 WAN。 在虛擬 WAN 頁面左窗格的 [連線 ivity] 底下,選取 [中樞]。

在 [中 樞] 頁面上,選取 [+新增中樞 ] 以開啟 [ 建立虛擬中樞 ] 頁面。

在 [ 建立虛擬中樞 ] 頁面 [基本] 索引 標籤上,完成下列字段:

- 區域:選取您要在其中部署虛擬中樞的區域。

- 名稱:您想要知道虛擬中樞的名稱。

- 中樞私人地址空間:CIDR 表示法中樞的位址範圍。 最小位址空間是 /24 以便建立中樞。

- 虛擬中樞容量:從下拉式清單中選取 。 如需詳細資訊,請參閱 虛擬中樞設定。

- 中樞路由喜好設定:保留為預設值。 如需詳細資訊,請參閱 虛擬中樞路由喜好設定。

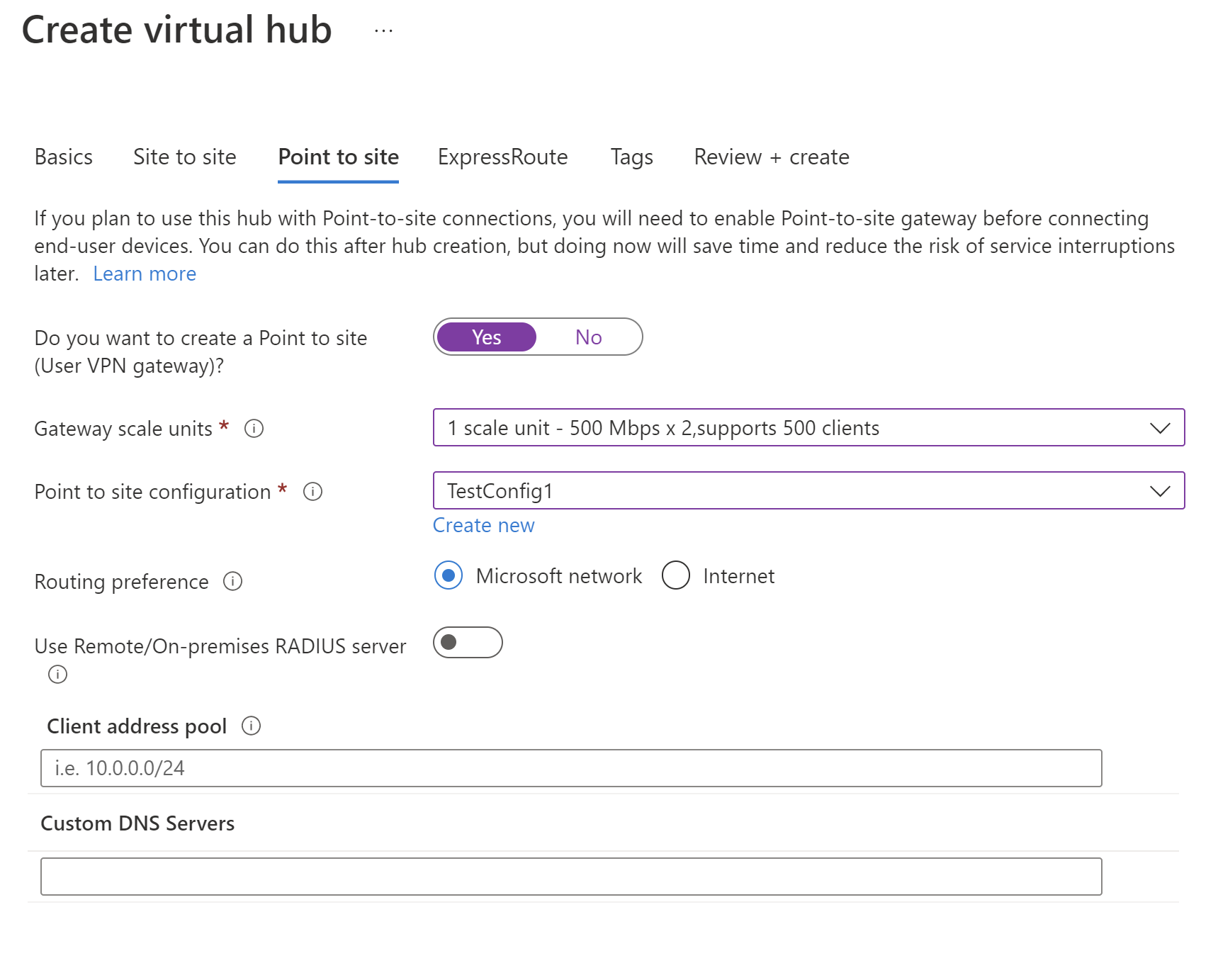

指向網站頁面

按兩下 [ 點對站] 索引標籤,開啟點對站 的組態頁面。 若要檢視點對月臺設定,請按兩下 [ 是]。

設定下列設定:

閘道縮放單位 - 這代表使用者 VPN 閘道的匯總容量。 如果您選取 40 個或以上的閘道縮放單位,請據此規劃您的用戶端位址集區。 如需這個設定會如何影響用戶端位址集區的詳細資訊,請參閱關於用戶端位址集區。 如需閘道縮放單位的相關信息,請參閱 常見問題。

指向月臺設定 - 選取您在上一個步驟中建立的使用者 VPN 組態。

路由喜好 設定 - Azure 路由喜好設定可讓您選擇流量在 Azure 與因特網之間路由的方式。 您可以選擇透過 Microsoft 網路或經由 ISP 網路 (公用網際網路) 來路由傳送流量。 這些選項也分別稱為冷馬鈴薯路由和熱馬鈴薯路由。 虛擬 WAN 中的公用 IP 位址會根據選取的路由選項,由服務指派。 如需透過 Microsoft 網路或 ISP 路由喜好設定的詳細資訊,請參閱 路由喜好設定 一文。

使用遠端/內部部署 RADIUS 伺服器 - 當虛擬 WAN 使用者 VPN 閘道設定為使用 RADIUS 型驗證時,使用者 VPN 閘道會作為 Proxy,並將 RADIUS 存取要求傳送至您的 RADIUS 伺服器。 默認會停用 [使用遠端/內部部署RADIUS伺服器] 設定,這表示使用者 VPN 閘道只能將驗證要求轉送至連線至閘道中樞之虛擬網路中的RADIUS 伺服器。 啟用設定可讓使用者 VPN 閘道向連線至遠端中樞或內部部署的 RADIUS 伺服器進行驗證。

注意

只有在閘道設定為使用RADIUS型驗證時,才會使用遠端/內部部署RADIUS伺服器設定和相關 Proxy IP。 如果未將閘道設定為使用RADIUS型驗證,則會忽略此設定。

如果使用者要連線到全域 VPN 設定檔,而不是中樞型配置檔,您必須開啟 「使用遠端/內部部署 RADIUS 伺服器」。 如需詳細資訊,請參閱 全域和中樞層級配置檔。

建立使用者 VPN 閘道之後,請移至閘道並記下 RADIUS Proxy IP 字段。 RADIUS Proxy IP 是使用者 VPN 閘道傳送至 RADIUS 伺服器之 RADIUS 封包的來源 IP。 因此,您的RADIUS伺服器必須設定為接受來自RADIUS ProxyIP的驗證要求。 如果RADIUS Proxy IP 字段空白或無,請將RADIUS伺服器設定為接受來自中樞位址空間的驗證要求。

此外,請務必設定裝載 RADIUS 伺服器的連線 (VNet 或內部部署) 的關聯和傳播,並將其傳播至使用點對站 VPN 網關部署之中樞的預設RouteTable,而點對站 VPN 組態會傳播至裝載 RADIUS 伺服器的聯機路由表。 這是確保閘道可以與RADIUS伺服器通訊的必要專案,反之亦然。

用戶端位址池 - IP 位址會自動指派給 VPN 用戶端的位址池。 位址池必須不同。 位址池之間沒有重疊。 如需詳細資訊,請參閱 關於用戶端位址池。

自訂 DNS 伺服器 - 用戶端將使用之 DNS 伺服器的 IP 位址。 您最多可以指定 5。

選取 [檢閱 + 建立] 以驗證您的設定。

通過驗證後,選取 [建立]。 建立中樞可能需要 30 分鐘或更多時間才能完成。

當您建立新的中樞時,您可能會在入口網站中注意到參考路由器版本的警告訊息。 有時候,當路由器正在布建時,就會發生這種情況。 一旦路由器完全布建,訊息就不會再出現。

產生用戶端組態檔

當您使用使用者 VPN 連線到 VNet 時,您可以使用原生安裝在您要連線之作業系統上的 VPN 用戶端。 VPN 用戶端的所有必要組態設定都包含在 VPN 用戶端組態 zip 檔案中。 zip 檔案中的設定可協助您輕鬆地設定 VPN 用戶端。 您產生的 VPN 用戶端組態檔專屬於閘道的使用者 VPN 組態。 在本節中,您會產生並下載用來設定 VPN 用戶端的檔案。

您可以下載兩種不同類型的組態配置檔:全域和中樞。 全域配置檔是WAN 層級組態配置檔。 當您下載 WAN 層級組態設定檔時,您會取得內建 流量管理員 型使用者 VPN 設定檔。 當您使用全域配置檔時,如果因為某些原因無法使用中樞,則服務所提供的內建流量管理可確保點對站用戶的連線能力(透過不同中樞)連線到 Azure 資源。 如需詳細資訊,或下載中樞層級配置檔 VPN 用戶端組態套件,請參閱 全域和中樞配置檔。

若要產生 WAN 層級全域配置檔 VPN 用戶端元件,請移至 虛擬 WAN (而非虛擬中樞)。

在左窗格中,選取 [ 使用者 VPN 組態]。

選取您要下載設定檔的組態。 如果您有多個中樞指派給相同的配置檔,請展開配置檔以顯示中樞,然後選取其中一個使用配置檔的中樞。

選取 [ 下載虛擬 WAN 使用者 VPN 設定檔]。

在下載頁面上,選取 [EAPTLS],然後選取 [產生並下載配置檔]。 系統會產生包含用戶端組態設定的配置檔套件(zip 檔案),並下載到您的計算機。 套件的內容取決於您組態的驗證和通道選擇。

設定 VPN 用戶端

使用下載的配置檔套件,在計算機上設定原生 VPN 用戶端。 每個作業系統的程式都不同。 遵循套用至系統的指示。 完成客戶端設定之後,您就可以連線。

IKEv2

在 [使用者 VPN 組態] 中,如果您指定了 IKEv2 VPN 通道類型,您可以設定原生 VPN 用戶端 (Windows 和 macOS Catalina 或更新版本)。

下列步驟適用於 Windows。 針對macOS,請參閱 IKEv2-macOS 步驟。

選取 Windows 電腦架構所對應的 VPN 用戶端組態檔。 若是 64 位元的處理器架構,請選擇 'VpnClientSetupAmd64' 安裝程式套件。 若是 32 位元的處理器架構,請選擇 'VpnClientSetupX86' 安裝程式套件。

對套件按兩下來加以安裝。 如果您看到 SmartScreen 快顯視窗,請選取 [更多資訊],然後選取 [仍要執行]。

在用戶端電腦上,流覽至 [網络 設定],然後選取 [VPN]。 VPN 連線會顯示其連線的虛擬網路名稱。

在您想要透過此使用者 VPN 設定連線的每部電腦上安裝客戶端憑證。 使用原生 Azure 憑證驗證類型時,需要客戶端憑證才能進行驗證。 如需產生憑證的詳細資訊,請參閱 產生憑證。 如需如何安裝客戶端憑證的詳細資訊,請參閱 安裝客戶端憑證。

OpenVPN

在 [使用者 VPN 組態] 中,如果您指定 OpenVPN 信道類型,您可以下載並設定 Azure VPN 用戶端,或在某些情況下,您可以使用 OpenVPN 用戶端軟體。 如需步驟,請使用對應至組態的連結。

- Microsoft Entra 驗證 - Azure VPN 用戶端 - Windows

- Microsoft Entra 驗證 - Azure VPN 用戶端 - macOS

- 設定 OpenVPN 用戶端軟體 - Windows、macOS、iOS、Linux

連線 VNet 至中樞

在本節中,您會建立虛擬中樞與 VNet 之間的連線。 在本教學課程中,您不需要設定路由設定。

在 Azure 入口網站中前往 [虛擬 WAN],並在左窗格中選取 [虛擬網路連線]。

在 [虛擬網路連線] 頁面上,選取 [+ 新增連線]。

在 [新增連線] 頁面上,進行連線設定。 如需路由設定的資訊,請參閱關於路由。

- 連線名稱:命名您的連線。

- 中樞:選取要與此連線產生關聯的中樞。

- 訂用帳戶:請確認訂用帳戶。

- 資源群組:選取包含您要連線之虛擬網路的資源群組。

- 虛擬網路:選取要與此中樞連線的虛擬網路。 您選取的虛擬網路不能有現有的虛擬網路閘道。

- 傳播到無:這會根據預設設為 [否]。 將開關變更為 [是],可讓 [傳播到路由表] 和 [傳播到標籤] 的設定選項無法用於設定。

- 為路由表建立關聯:您可以從下拉式清單中選取您想要建立關聯的路由表。

- 傳播至標籤:標籤是路由表的邏輯群組。 針對此設定,從下拉式清單中進行選取。

- 靜態路由:視需要設定靜態路由。 設定網路虛擬設備的靜態路由 (若適用)。 虛擬 WAN 支援虛擬網路連線中靜態路由的單一下一個躍點 IP。 例如,如果您有用於輸入和輸出流量的個別虛擬設備,則最好讓虛擬設備位於個別的 VNet 中,並將 VNet 連結至虛擬中樞。

- 略過此 VNet 內工作負載的下一個躍點 IP:此設定可讓您將 NVA 和其他工作負載部署到相同的 VNet,而不會強制所有流量通過 NVA。 只有在您設定新的連線時,才能進行此設定。 如果您想要針對已建立的連線使用此設定,請刪除連線,然後新增連線。

- 傳播靜態路由:目前即將推出此設定。此設定可讓您將 [靜態路由] 區段中定義的靜態路由,傳播至 [傳播至路由表] 中指定的路由表。 此外,針對具有已指定為 [傳播至標籤] 標籤的路由表,路由也會傳播至此路由表。 這些路由可以跨中樞傳播,但預設路由 0/0 除外。 這項功能正在進行推出。如果您需要啟用此功能,請連絡 vwanpm@microsoft.com

完成您想要的設定後,請按一下 [建立] 以建立連線。

點對站會話儀錶板

若要中斷使用者與使用者 VPN 閘道的連線,請按下 ...操作功能表,然後按兩下 [中斷連線]。

修改設定

修改客戶端位址池

流覽至您的虛擬中樞 -> 使用者 VPN(點對站)。

按兩下 [閘道縮放單位] 旁的值,以開啟 [編輯使用者 VPN 閘道] 頁面。

在 [ 編輯使用者 VPN 閘道 ] 頁面上,編輯設定。

按兩下 頁面底部的 [編輯 ] 來驗證您的設定。

按兩下 [ 確認 ] 以儲存您的設定。 此頁面上的任何變更最多可能需要 30 分鐘才能完成。

修改 DNS 伺服器

流覽至您的虛擬中樞 -> 使用者 VPN(點對站)。

按兩下 [自定義 DNS 伺服器] 旁的值,以開啟 [編輯使用者 VPN 閘道] 頁面。

在 [ 編輯使用者 VPN 閘道 ] 頁面上,編輯 [ 自訂 DNS 伺服器 ] 字段。 在 [自定義 DNS 伺服器] 文字框中輸入 DNS 伺服器 IP 位址。 您可以指定最多五部 DNS 伺服器。

按兩下 頁面底部的 [編輯 ] 來驗證您的設定。

按兩下 [ 確認 ] 以儲存您的設定。 此頁面上的任何變更最多可能需要 30 分鐘才能完成。

清除資源

當您不再需要您所建立的資源時,請將其刪除。 某些虛擬 WAN 資源必須依特定順序刪除,因為相依性。 刪除需要大約 30 分鐘才能完成。

開啟您所建立的虛擬 WAN。

選取與虛擬 WAN 相關聯的虛擬中樞,以開啟中樞頁面。

針對每個閘道類型,遵循下列順序刪除所有閘道實體。 這可能需要 30 分鐘才能完成。

VPN:

- 中斷 VPN 網站的連線

- 刪除 VPN 連線

- 刪除 VPN 閘道

ExpressRoute:

- 刪除 ExpressRoute 連線

- 刪除 ExpressRoute 閘道

針對與虛擬 WAN 相關聯的所有中樞重複。

此時您可以刪除中樞,或刪除資源群組時稍後的中樞。

流覽至 Azure 入口網站 中的資源群組。

選取 [刪除資源群組]。 這會刪除資源群組中的其他資源,包括中樞和虛擬 WAN。

![顯示 [建立虛擬中樞] 窗格的螢幕快照,並已選取 [基本] 索引卷標。](../includes/media/virtual-wan-hub-basics/create-hub.png)

![[新增連線] 頁面的螢幕快照。](../includes/media/virtual-wan-connect-vnet-hub/connection.png)