調查 Microsoft Defender 全面偵測回應 中的警示

適用於:

- Microsoft Defender XDR

注意事項

本文說明 Microsoft Defender 全面偵測回應 中的安全性警示。 不過,當使用者在 Microsoft 365 中執行特定活動時,您可以使用活動警示將電子郵件通知傳送給您自己或其他系統管理員。 如需詳細資訊,請參閱 Create 活動警示 - Microsoft Purview |Microsoft Docs。

警示是所有事件的基礎,並且會指出您的環境中發生惡意或可疑事件。 警示通常是更廣泛攻擊的一部分,可提供事件的線索。

在 Microsoft Defender 全面偵測回應 中,相關警示會匯總在一起以形成事件。 事件一律會提供更廣泛的攻擊內容,不過,當需要更深入的分析時,分析警示會很有價值。

[警示] 佇列會顯示一組目前的警示。 您可以在 Microsoft Defender 入口網站快速啟動時,從事件 & 警示警示進入警示>佇列。

來自不同 Microsoft 安全性解決方案的警示,例如 適用於端點的 Microsoft Defender、適用於 Office 365 的 Microsoft Defender 和 Microsoft Defender 全面偵測回應 會顯示在這裡。

根據預設,Microsoft Defender 入口網站中的警示佇列會顯示過去 30 天內的新和進行中警示。 最新的警示位於清單頂端,因此您可以首先看到。

從預設警示佇列中,您可以選取 [ 篩選 ] 以查看 [ 篩選 ] 窗格,您可以從中指定警示的子集。 以下為範例。

您可以根據以下條件篩選警示:

- 嚴重性

- 狀態

- 服務來源

- 實體 (影響的資產)

- 自動化調查狀態

適用於 Office 365 的 Defender 警示的必要角色

您必須擁有下列任一角色,才能存取 適用於 Office 365 的 Microsoft Defender 警示:

針對 Microsoft Entra 全域角色:

- 全域管理員

- 安全性系統管理員

- 安全性操作員

- 全域讀取者

- 安全性讀取者

Office 365 安全性 & 合規性角色群組

- 合規性系統管理員

- 組織管理

分析警示

若要查看主要警示頁面,請選取警示的名稱。 以下為範例。

您也可以從 [管理警示] 窗格中選取 [開啟主要警示頁面] 動作。

警示頁面由以下各章節組成:

- 警示劇本,這是與此警示相關的事件和警示鏈結,以時間順序排列

- 摘要詳細資料

在整個警示頁面中,您可以選取任何實體旁邊) 的省略號 (... ,以查看可用的動作,例如將警示連結至另一個事件。 可用動作清單取決於警示類型。

警示來源

Microsoft Defender 全面偵測回應 警示可能來自 適用於端點的 Microsoft Defender、適用於 Office 365 的 Microsoft Defender、適用於身分識別的 Microsoft Defender 等解決方案。Microsoft Defender for Cloud Apps,適用於 Microsoft Defender for Cloud Apps、Microsoft Entra ID Protection 和 Microsoft 數據外洩防護的應用程式控管附加元件。 您可能會注意到警示中具有前綴字元的警示。 下表提供指引,可協助根據警示上的前綴字元,瞭解警示來源的對應。

注意事項

- 前面所提示的 GUID 僅適用于統一體驗,例如統一警示佇列、統一警示頁面、統一調查和統一事件。

- 前置字元不會變更警示的 GUID。 GUID 的唯一變更是前綴元件。

| 警示來源 | 前綴字元 |

|---|---|

| Microsoft Defender XDR | ra ta for ThreatExpertsea for DetectionSource = DetectionSource.CustomDetection |

| 適用於 Office 365 的 Microsoft Defender | fa{GUID} 範例: fa123a456b-c789-1d2e-12f1g33h445h6i |

| 適用於端點的 Microsoft Defender | 自訂偵測警示的 da 或 ed |

| 適用於身分識別的 Microsoft Defender | aa{GUID} 範例: aa123a456b-c789-1d2e-12f1g33h445h6i |

| Microsoft 雲端 App 安全性 | ca{GUID} 範例: ca123a456b-c789-1d2e-12f1g33h445h6i |

| Microsoft Entra ID Protection | ad |

| 應用程式控管 | ma |

| Microsoft 數據外洩防護 | dl |

設定 Microsoft Entra IP 警示服務

移至 Microsoft Defender 入口網站 (security.microsoft.com) ,選取 [設定>Microsoft Defender 全面偵測回應]。

從清單中,選取 [警示服務設定],然後設定您的 Microsoft Entra ID Protection 警示服務。

根據預設,只會啟用安全性作業中心最相關的警示。 如果您想要取得所有 Microsoft Entra IP 風險偵測,您可以在 [警示服務設定] 區段中加以變更。

您也可以直接從 Microsoft Defender 入口網站中的 [事件] 頁面存取警示服務設定。

重要事項

部分資訊與發行前版本產品有關,在正式發行之前可能會實質上進行修改。 Microsoft 對此處提供的資訊,不提供任何明確或隱含的瑕疵擔保。

分析受影響的資產

在 [採取的動作] 章節,列出受影響的資產,例如信箱、裝置及受此警示影響的使用者。

您也可以在控制中心選取 [檢視],以在 Microsoft Defender 入口網站中檢視控制中心的 [歷程記錄] 索引卷標。

在警示本文中追蹤警示的角色

警示本文會在程序樹狀檢視中,顯示與警示相關的所有資產或實體。 當您第一次登陸選取的警示頁面時,標題中的警示就是焦點。 警示案例中的資產是可展開且可點選的。 它們提供其他資訊,並允許您在警示頁面的內容中採取行動,以加速您的回應。

注意事項

警示劇本區段可能包含一個以上的警示,而與相同執行樹狀結構相關的其他警示會出現在您選取的警示之前或之後。

在詳細資料頁面上查看更多警示資訊

詳細數據頁面會顯示所選警示的詳細數據,以及與其相關的詳細數據和動作。 如果您在警示本文中選取任何受影響的資產或實體,詳細資料頁面會變更,以提供所選物件的內容相關資訊和動作。

選取感興趣的實體之後,詳細數據頁面會變更,以顯示所選實體類型的相關信息、可用時的歷史資訊,以及直接從警示頁面對此實體採取動作的選項。

管理警示

若要管理警示,請在警示頁面的摘要詳細資料章節選取 [管理警示]。 針對單一警示,以下是 [管理警示] 窗格的範例。

[ 管理警示 ] 窗格可讓您檢視或指定:

- 警示狀態 (新增、已解決、進行中)。

- 已指派警示的使用者帳戶。

- 警示的分類:

- 未設定 預設) (。

- 確判 為威脅類型。 針對精確指出實際威脅的警示使用此分類。 指定此威脅類型警示,您的安全性小組會看到威脅模式,並採取行動來保護組織免於威脅模式。

- 具有活動類型的資訊、預期活動。 針對技術上精確但代表正常行為或模擬威脅活動的警示,請使用此選項。 您通常會想要忽略這些警示,但預期未來會有類似的活動,而實際攻擊者或惡意代碼會觸發這些活動。 使用此類別中的選項來分類安全性測試、紅色小組活動,以及來自受信任應用程式和使用者的預期異常行為的警示。

- 即使沒有惡意活動或誤判警示,已建立的警示類型仍為誤判。 使用此類別中的選項,將誤認為一般事件或活動的警示分類為惡意或可疑。 不同於「資訊、預期活動」的警示,這對於攔截實際威脅也很有用,您通常不想再次看到這些警示。 將警示分類為誤判有助於 Microsoft Defender 全面偵測回應 改善其偵測品質。

- 警示的註解。

注意事項

在 2022 年 8 月 29 日左右,先前支援的警示判斷值 ('Apt' 和 'SecurityPersonnel') 將會被取代,且不再可透過 API 使用。

注意事項

其中一種管理方式是透過使用標籤來警示它。 適用於 Office 365 的 Microsoft Defender的標記功能會以累加方式推出,且目前為預覽狀態。

目前,已修改的標籤名稱只會套用至更新 之後 建立的警示。 修改之前產生的警示不會反映更新的標籤名稱。

若要管理類似特定警示的一組警示,請在警示頁面摘要詳細數據區段的 [深入解析] 方塊中選取 [檢視類似的警示]。

從 [管理警示] 窗格中,您可以同時分類所有相關的警示。 以下為範例。

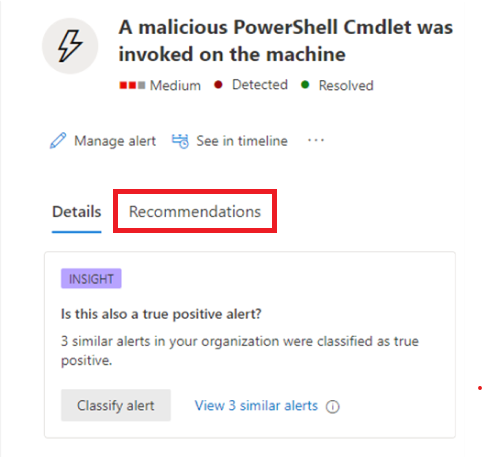

如果類似的警示在過去已分類過,您可以使用 Microsoft Defender 全面偵測回應 建議來瞭解如何解決其他警示,以節省時間。 從摘要詳細資料章節選取 [建議]。

[建議] 索引標籤提供調查、補救和預防的後續步驟動作和建議。 以下為範例。

微調警示

身為SOC) 分析師 (安全性作業中心,其中一個最主要的問題是分級每日觸發的大量警示。 分析師的時間很有價值,只想要專注於高嚴重性和高優先順序的警示。 同時,分析師也需要分級和解決優先順序較低的警示,這通常會是手動程式。

警示微調可讓您事先微調和管理警示。 這可簡化警示佇列,並藉由自動隱藏或解決警示、每次發生特定預期的組織行為,以及符合規則條件來節省分級時間。

您可以根據「辨識項類型」建立規則條件,例如檔案、處理程式、排程的工作,以及許多其他觸發警示的辨識項類型。 建立規則之後,您可以在選取的警示或任何符合規則條件的警示類型上套用規則,以微調警示。

此外,此功能也涵蓋來自各種 Microsoft Defender 全面偵測回應 服務來源的警示。 公開預覽中的警示微調功能是從適用於端點的 Defender、適用於 Office 365 的 Defender、適用於身分識別的 Defender、適用於雲端應用程式的 Defender、Microsoft Entra ID Protection (Microsoft Entra IP) 等工作負載取得警示,如果這些來源可在您的平臺上使用,則為計劃。 先前,警示微調功能只會從適用於端點的 Defender 工作負載擷取警示。

注意事項

建議您謹慎使用警示微調,先前稱為 警示歸併。 在某些情況下,已知的內部商務應用程式或安全性測試會觸發預期的活動,而您不想看到這些警示。 因此,您可以建立規則來調整這些警示類型。

Create 規則條件來微調警示

有兩種方式可在 Microsoft Defender 全面偵測回應 中微調警示。 若要從 [ 設定 ] 頁面微調警示:

移至 [設定]。 在左窗格中,移至 [規則 ],然後選取 [ 警示微調]。

選 取 [新增規則 ] 以微調新的警示。 您也可以從清單中選取規則,在此檢視中編輯現有的規則。

在 [ 調整警示 ] 窗格中,您可以選取 [服務來源] 下拉功能表中套用規則 的服務來源。

注意事項

只會顯示使用者有許可權的服務。

在 IOC 區段下 觸發警示的 IOC) (新增入侵指標。 您可以新增條件,在特定 IOC 或警示中新增的任何 IOC 觸發時停止警示。

IOC 是觸發警示的檔案、處理程式、排程工作和其他辨識項類型等指標。

若要設定多個規則條件,請使用 AND、 OR 和群組選項,在這些造成警示的多個「辨識項類型」之間建立關聯性。

- 例如,選取觸發辨識項 實體角色:觸發程式、 等於和 任何 ,以在警示中新增的任何 IOC 觸發時停止警示。 此 『evidence』 的所有屬性都會在下列個別欄位中自動填入為新的子群組。

注意事項

條件值不區分大小寫。

您可以根據需求來編輯和/或刪除此「辨識項」的屬性, (在支援時使用通配符) 。

除了檔案和程式之外,反惡意代碼掃描介面 (AMSI) 腳本、Windows Management Instrumentation (WMI) 事件,以及排程的工作是一些新加入的辨識項類型,您可以從辨識項類型下拉式清單中選取這些類型。

若要新增另一個IOC,請按一下 [新增篩選]。

注意事項

若要調整任何警示類型,至少需要將一個 IOC 新增至規則條件。

在 [ 動作] 區段中,採取 [ 隱藏警示 ] 或 [ 解決警示] 的適當動作。

輸入 [名稱]、[ 描述],然後按兩下 [ 儲存]。

注意事項

警示標題 (名稱) 是以 (IoaDefinitionId) 的警示類型為基礎,這會決定警示標題。 具有相同警示類型的兩個警示可以變更為不同的警示標題。

若要從 [ 警示 ] 頁面微調警示:

在 [事件和警示] 底下的 [ 警示 ] 頁面中選 取警示。 或者,您可以在事件頁面中檢閱事件詳細數據時選取警示。

您可以透過警示詳細數據頁面右側自動開啟的 [ 調整警示 ] 窗格來微調警示。

選取 [警示類型] 區段中套用 警示 的條件。 選 取 [僅此警示類型 ] 以在選取的警示上套用規則。

不過,若要在符合規則條件的任何警示類型上套用規則,請 選取 [根據 IOC 條件的任何警示類型]。

如果警示微調是適用於端點的 Defender,則需要填寫 [範圍 ] 區段。 選取規則是否適用於組織中的所有裝置或特定裝置。

注意事項

將規則套用至所有組織需要系統管理角色許可權。

在 [ 條件] 區 段中新增條件,以在特定 IOC 或警示中新增的任何 IOC 觸發時停止警示。 您可以在本節中選取特定裝置、多個裝置、裝置群組、整個組織或使用者。

注意事項

當 [範圍] 僅針對 [使用者] 設定時,您必須具有 管理員 許可權。 當 [範圍] 設定為 [使用者] 與 [裝置]、[裝置群組] 時,不需要 管理員 許可權。

新增在 IOC區 段中套用規則的IOC。 您可以選取 [任何 IOC ] 來停止警示,無論是什麼「辨識項」造成警示。

或者,您可以在 [IOC] 區段中選取 [自動填入所有警示 7 個相關 IOC],在 [條件] 區段中一次新增所有警示相關辨識項類型及其屬性。

在 [ 動作] 區段中,採取 [ 隱藏警示 ] 或 [ 解決警示] 的適當動作。

輸入 [名稱]、[ 批注],然後按兩下 [ 儲存]。

防止 IOC 在未來遭到封鎖:

儲存警示微調規則之後,您可以在出現 的 [成功建立規則 ] 頁面中,將選取的 IOC 新增為「允許清單」的指標,並防止未來封鎖這些 IOC。

所有與警示相關的 IOC 都會顯示在清單中。

默認會選取在隱藏條件中選取的 IOC。

- 例如,您可以將要允許的檔案新增至選 取要允許之 IOC (辨識項) 。 根據預設,會選取觸發警示的檔案。

- 輸入要套用之 選取範圍的範圍。 默認會選取相關警示的範圍。

- 按一下儲存。 現在檔案不會因為位於允許清單中而遭到封鎖。

預設會提供新的警示微調功能。

不過,您可以流覽至 [設定] Microsoft Defender 全面偵測回應 [規則>警示] 微調,然後關閉 [啟用的新微調規則建立] 切換,以切換回 Microsoft Defender 入口網站>>中的先前體驗。

注意事項

很快,只有新的警示微調體驗可供使用。 您將無法回到先前的體驗。

編輯現有的規則:

您一律可以在 Microsoft Defender 入口網站中選取相關規則,然後按兩下 [編輯規則],以新增或變更規則條件和新規則或現有規則的範圍。

若要編輯現有的規則,請確定已啟 用 [已啟用新警示微調規則建立 ] 切換。

解決警示

當您完成分析警示並可解決警示之後,請移至警示或類似警示的 [ 管理警示 ] 窗格,並將狀態標示為 [已 解決 ],然後將它分類為 True 正值 ,其中包含威脅類型、具有活動類型的 資訊、預期活動 或 誤判。

分類警示有助於 Microsoft Defender 全面偵測回應 改善其偵測品質。

使用 Power Automate 將警示分級

SecOps) 小組 (新式安全性作業需要自動化才能有效運作。 為了專注於搜捕和調查真正的威脅,SecOps 小組會使用Power Automate來分級警示清單,並消除不是威脅的警示。

解決警示的準則

- 用戶已開啟非辦公室訊息

- 使用者未標記為高風險

如果兩者皆為 true,SecOps 會將警示標示為合法的移動並加以解決。 解決警示之後,Microsoft Teams 中就會張貼通知。

將Power Automate 連線至 Microsoft Defender for Cloud Apps

若要建立自動化,您需要 API 令牌,才能將 Power Automate 連線到 Microsoft Defender for Cloud Apps。

開啟 [Microsoft Defender],然後選取> [設定雲端應用程式>API 令牌],然後在 [API 令牌] 索引卷標中選取 [新增令牌]。

提供令牌的名稱,然後選取 [ 產生]。 儲存令牌,因為您稍後會用到它。

Create自動化流程

觀看這段短片,瞭解自動化如何有效率地建立順暢的工作流程,以及如何將Power Automate 連線到適用於雲端應用程式的Defender。

後續步驟

如同進程事件需要,請繼續 調查。

另請參閱

提示

想要深入了解? Engage 技術社群中的 Microsoft 安全性社群:Microsoft Defender 全面偵測回應 技術社群。

意見反應

即將登場:在 2024 年,我們將逐步淘汰 GitHub 問題作為內容的意見反應機制,並將它取代為新的意見反應系統。 如需詳細資訊,請參閱:https://aka.ms/ContentUserFeedback。

提交並檢視相關的意見反應

![Microsoft Defender 入口網站中的 [警示] 區段](/zh-tw/defender/media/investigate-alerts/alerts-ss-alerts-queue.png)

![Microsoft Defender 入口網站中的 [篩選] 區段。](/zh-tw/defender/media/investigate-alerts/alerts-ss-alerts-filter.png)

![Microsoft Defender 入口網站中 [管理警示] 區段的螢幕快照](/zh-tw/defender/media/investigate-alerts/alerts-ss-alerts-manage.png)

![Microsoft Defender 全面偵測回應 [設定] 頁面中 [警示微調] 選項的螢幕快照。](/zh-tw/defender/media/investigate-alerts/alert-tuning-settings.png)

![在 [警示微調] 頁面中新增規則的螢幕快照。](/zh-tw/defender/media/investigate-alerts/alert-tuning-add-new.png)

![[微調警示] 頁面中服務來源下拉功能表的螢幕快照。](/zh-tw/defender/media/investigate-alerts/alert-tuning-select-service.png)

![[微調警示] 頁面中 IOC 功能表的螢幕快照。](/zh-tw/defender/media/investigate-alerts/alert-tuning-choose-ioc2.png)

![[調整警示] 頁面中 [動作] 功能表的螢幕快照。](/zh-tw/defender/media/investigate-alerts/alert-tuning-choose-action2.png)

![[在警示] 頁面內微調警示窗格的螢幕快照。](/zh-tw/defender/media/investigate-alerts/alert-tuning-tune-pane2.png)

![[調整警示] 窗格的螢幕快照,其中醒目提示 [警示類型] 區段。](/zh-tw/defender/media/investigate-alerts/alert-tuning-alert-types.png)

![[調整警示] 窗格的螢幕快照,其中醒目提示 [範圍] 區段。](/zh-tw/defender/media/investigate-alerts/alert-tuning-scope.png)

![[調整警示] 窗格的螢幕快照,其中醒目提示 [條件] 區段。](/zh-tw/defender/media/investigate-alerts/alert-tuning-conditions.png)

![醒目提示 IOC 區段的 [調整警示] 窗格螢幕快照。](/zh-tw/defender/media/investigate-alerts/alert-tuning-any-ioc.png)

![[微調警示] 窗格中 [動作] 區段的螢幕快照。](/zh-tw/defender/media/investigate-alerts/alert-tuning-tune-pane-action.png)