如何在 Configuration Manager 中建立和部署 Endpoint Protection 的反惡意程式碼原則

適用於:Configuration Manager (目前的分支)

您可以將反惡意程式碼原則部署到Configuration Manager用戶端電腦的集合,以指定 Endpoint Protection 如何保護它們免于遭受惡意程式碼和其他威脅。 這些原則包括掃描排程的相關資訊、要掃描的檔和資料夾類型,以及偵測到惡意程式碼時要採取的動作。 當您啟用 Endpoint Protection 時,預設的反惡意程式碼原則會套用至用戶端電腦。 您也可以使用其中一個提供的原則範本,或建立自訂原則以符合您環境的特定需求。

Configuration Manager提供預先定義的範本選項。 這些已針對各種案例進行優化,並可匯入Configuration Manager。 這些範本位於ConfigMgr Install Folder > \AdminConsole\XMLStorage\EPTemplates 資料夾 <中。

重要事項

如果您建立新的反惡意程式碼原則並將其部署至集合,則此反惡意程式碼原則會覆寫預設的反惡意程式碼原則。

使用本主題中的程式來建立或匯入反惡意程式碼原則,並將它們指派給階層中Configuration Manager用戶端電腦。

注意事項

執行這些程式之前,請確定已針對 Endpoint Protection 設定Configuration Manager,如設定Endpoint Protection中所述。

修改預設的反惡意程式碼原則

在Configuration Manager主控台中,按一下 [資產與合規性]。

在 [ 資產與相容性] 工作區中,展開 [ Endpoint Protection],然後按一下 [ 反惡意程式碼原則]。

選取反惡意程式碼原則 [預設用戶端反惡意程式碼原則] ,然後在 [ 首頁 ] 索引標籤的 [ 內容 ] 群組中,按一下 [ 屬性]。

在 [ 預設反惡意程式碼 原則] 對話方塊中,設定此反惡意程式碼原則所需的設定,然後按一下 [ 確定]。

注意事項

如需您可以設定的設定清單,請參閱本主題中 的反惡意程式碼原則設定清單 。

建立新的反惡意程式碼原則

在Configuration Manager主控台中,按一下 [資產與合規性]。

在 [ 資產與相容性] 工作區中,展開 [ Endpoint Protection],然後按一下 [ 反惡意程式碼原則]。

在 [ 首頁] 索引標籤的 [ 建立] 群組中,按一下 [ 建立反惡意程式碼原則]。

在 [建立反惡意程式碼原則] 對話方塊的 [一般] 區段中,輸入原則的名稱和描述。

在 [ 建立反惡意程式碼 原則] 對話方塊中,設定此反惡意程式碼原則所需的設定,然後按一下 [ 確定]。 如需您可以設定的設定清單,請參閱 反惡意程式碼原則設定清單。

確認新的反惡意程式碼原則顯示在 [反惡意程式碼原則 ] 清單中。

匯入反惡意程式碼原則

在Configuration Manager主控台中,按一下 [資產與合規性]。

在 [ 資產與相容性] 工作區中,展開 [ Endpoint Protection],然後按一下 [ 反惡意程式碼原則]。

在 [ 首頁] 索 引標籤的 [ 建立] 群組中,按一下 [ 匯入]。

在 [ 開啟 ] 對話方塊中,流覽至要匯入的原則檔案,然後按一下 [ 開啟]。

在 [ 建立反惡意程式碼原則 ] 對話方塊中,檢閱要使用的設定,然後按一下 [ 確定]。

確認新的反惡意程式碼原則顯示在 [反惡意程式碼原則 ] 清單中。

將反惡意程式碼原則部署至用戶端電腦

在Configuration Manager主控台中,按一下 [資產與合規性]。

在 [ 資產與相容性] 工作區中,展開 [ Endpoint Protection],然後按一下 [ 反惡意程式碼原則]。

在 [ 反惡意程式碼原則] 清單中,選取要部署的反惡意程式碼原則。 然後,在 [ 首頁] 索引標籤的 [ 部署 ] 群組中,按一下 [ 部署]。

注意事項

[ 部署 ] 選項無法與預設用戶端惡意程式碼原則搭配使用。

在 [ 選取集合] 對話方塊中,選取您要部署反惡意程式碼原則的裝置集合,然後按一下 [ 確定]。

反惡意程式碼原則設定清單

許多反惡意程式碼設定都是一目了然的。 如需設定之前可能需要更多資訊的設定詳細資訊,請使用下列各節。

排程掃描設定

掃描類型 - 您可以指定要在用戶端電腦上執行的兩種掃描類型之一:

快速掃描 - 這種類型的掃描會檢查通常找到惡意程式碼的記憶體內部進程和資料夾。 其所需的資源比完整掃描少。

完整掃描 - 這種類型的掃描會將所有本機檔案和資料夾的完整檢查新增至快速掃描中掃描的專案。 此掃描所花費的時間比快速掃描長,而且會在用戶端電腦上使用更多的 CPU 處理和記憶體資源。

在大部分情況下,請使用 快速掃描 將用戶端電腦上的系統資源使用量降至最低。 如果移除惡意程式碼需要完整掃描,Endpoint Protection 會產生Configuration Manager主控台中顯示的警示。 預設值為 [快速掃描]。

掃描設定

掃描電子郵件和電子郵件附件 - 設定為 [是 ] 以開啟電子郵件掃描。

掃描抽取式存放裝置,例如 USB 磁片磁碟機 - 設定為 [是 ] 可在完整掃描期間掃描抽取式磁片磁碟機。

掃描網路檔案 - 設定為 [是 ] 以掃描網路檔案。

執行完整掃描時掃描對應的網路磁碟機機 - 設定為 [是 ] 以掃描用戶端電腦上的任何對應網路磁碟機機。 啟用此設定可能會大幅增加用戶端電腦上的掃描時間。

[ 掃描網路檔案] 設定必須設定為 [ 是 ],此設定才能進行設定。

根據預設,此設定會設定為 [否],這表示完整掃描將不會存取對應的網路磁碟機機。

掃描封存的檔案 - 設定為 [是 ] 以掃描封存檔案,例如.zip或.rar檔案。

允許使用者在掃描期間設定 CPU 使用量 - 設定為 [是 ] 可讓使用者在掃描期間指定 CPU 使用率的最大百分比。 掃描不一定會使用使用者所定義的最大負載,但無法超過該負載。

排程掃描的使用者控制 - 指定使用者控制層級。 允許使用者設定 [僅掃描時間 ] 或 [ 完全控制 其裝置上的防毒軟體掃描]。

預設動作設定

選取在用戶端電腦上偵測到惡意程式碼時要採取的動作。 根據偵測到惡意程式碼的警示威脅等級,可以套用下列動作。

建議 - 使用惡意程式碼定義檔中建議的動作。

隔離 - 隔離惡意程式碼,但不要移除。

移除 - 從電腦移除惡意程式碼。

允許 - 不要移除或隔離惡意程式碼。

即時保護設定

| 設定名稱 | 描述 |

|---|---|

| 啟用即時保護 | 設定為 [是 ] 以設定用戶端電腦的即時保護設定。 建議您啟用此設定。 |

| 監視電腦上的檔案和程式活動 | 如果您想要 Endpoint Protection 監視檔案和程式何時開始在用戶端電腦上執行,並警示您其執行的任何動作或對它們採取的動作,請將 設定為 [ 是 ]。 |

| 掃描系統檔案 | 此設定可讓您設定是否要監視傳入、傳出或連入和傳出系統檔案是否有惡意程式碼。 基於效能考慮,如果伺服器具有高傳入或傳出檔案活動,您可能必須變更 [掃描傳入和傳出檔案 ] 的預設值。 |

| 啟用行為監視 | 啟用此設定可使用電腦活動和檔案資料來偵測未知的威脅。 啟用此設定時,可能會增加掃描電腦是否有惡意程式碼所需的時間。 |

| 針對網路型惡意探索啟用保護 | 啟用此設定,藉由檢查網路流量並封鎖任何可疑活動,以保護電腦免于遭受已知的網路入侵。 |

| 啟用腳本掃描 | 僅適用于沒有 Service Pack 的Configuration Manager。 如果您想要掃描電腦上執行的任何腳本是否有可疑活動,請啟用此設定。 |

| 在下載時和安裝之前封鎖潛在的垃圾應用程式 | 潛在的垃圾應用程式 (PUA) 是以信譽和研究導向識別為基礎的威脅分類。 最常見的情況是,這些是不必要的應用程式配套工具或其配套的應用程式。 Microsoft Edge 也提供可封鎖潛在垃圾應用程式的設定。 探索這些選項,以完整保護不想要的應用程式。 此保護原則設定可供使用,並預設為 [已啟用 ]。 啟用時,此設定會在下載和安裝時封鎖 PUA。 不過,您可以排除特定檔案或資料夾,以符合您企業或組織的特定需求。 從 Configuration Manager 2107 版開始,您可以選取 [稽核此設定]。 在稽核模式中使用 PUA 保護來偵測潛在的垃圾應用程式,而不會封鎖它們。 如果您的公司想要量測啟用 PUA 保護對您環境的影響,則稽核模式中的 PUA 保護非常有用。 在稽核模式中啟用保護,可讓您在封鎖模式中啟用保護之前,先判斷對端點的影響。 |

排除設定

如需建議在 Configuration Manager 2012 和最新分支中排除的資料夾、檔案和程式的相關資訊,請參閱Configuration Manager 2012 和最新分支月臺伺服器、月臺系統和用戶端的建議防毒軟體排除專案。

排除的檔案和資料夾:

按一下 [設定 ] 以開啟 [ 設定檔案和資料夾排除 範圍] 對話方塊,並指定要從 Endpoint Protection 掃描中排除的檔案和資料夾名稱。

如果您想要排除位於對應網路磁碟機機上的檔案和資料夾,請個別指定網路磁碟機機中每個資料夾的名稱。 例如,如果網路磁碟機機對應為 F:\MyFolder,且其中包含名為 Folder1、Folder2 和 Folder 3 的子資料夾,請指定下列排除專案:

F:\MyFolder\Folder1

F:\MyFolder\Folder2

F:\MyFolder\Folder3

從 1602 版開始,反惡意程式碼原則的 [排除設定] 區段中現有的[排除檔案和資料夾] 設定已改善,以允許裝置排除。 例如,您現在可以將下列專案指定為排除專案:Multiversion 檔案系統) 的 \device\mvfs (。 原則不會驗證裝置路徑;Endpoint Protection 原則會提供給用戶端上必須能夠解譯裝置字串的反惡意程式碼引擎。

排除的檔案類型:

按一下 [設定 ] 以開啟 [ 設定檔案類型排除 ] 對話方塊,並指定要從 Endpoint Protection 掃描中排除的副檔名。 您可以在定義排除清單中的專案時使用萬用字元。 如需詳細資訊,請 參閱在檔案名和資料夾路徑或副檔名排除清單中使用萬用字元。

排除的進程:

按一下 [設定 ] 以開啟 [ 設定進程排除 範圍] 對話方塊,並指定要從 Endpoint Protection 掃描中排除的進程。 您可以在定義排除清單中的專案時使用萬用字元,但是有一些限制。 如需詳細資訊,請 參閱在進程排除清單中使用萬用字元

進階設定

啟用重新分析點掃描 - 如果您想要 Endpoint Protection 掃描 NTFS 重新分析點,請設定為 [ 是 ]。

如需重新分析點的詳細資訊,請參閱 Windows 開發人員中心的 重新分析點 。

將排定的掃描開始時間隨機 (30 分鐘內) - 設定為 [是] 可協助避免網路被水流充,如果所有電腦同時將其反惡意程式碼掃描結果傳送至Configuration Manager資料庫,就會發生這種狀況。 針對 Windows Defender 防毒軟體,這會將掃描開始時間隨機化為 0 到 4 小時,或是 FEP 和 SCEP 的任何間隔加減 30 分鐘。 這在 VM 或 VDI 部署中很有用。 當您在單一主機上執行多部虛擬機器時,此設定也很有用。 選取此選項可減少反惡意程式碼掃描的同時磁片存取量。

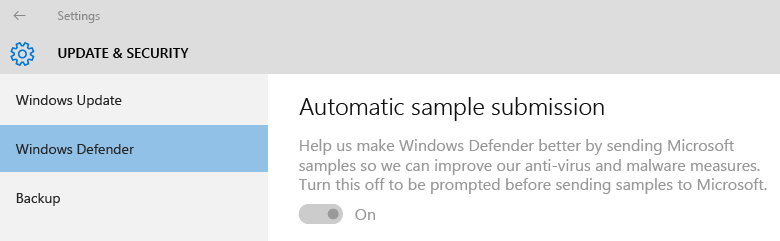

從 Configuration Manager 1602 版開始,反惡意程式碼引擎可能會要求將檔案範例傳送至 Microsoft 以供進一步分析。 根據預設,它一律會在傳送這類範例之前提示。 系統管理員現在可以管理下列設定來設定此行為:

啟用自動範例檔案提交,以協助Microsoft判斷特定偵測到的專案是否為惡意- 設定為[是] 以啟用自動範例檔案提交。 根據預設,此設定為 [否] ,這表示自動範例檔案提交已停用,而且會在傳送範例之前提示使用者。

允許使用者修改自動範例檔案提交設定 - 這會決定在裝置上具有本機系統管理員許可權的使用者是否可以變更用戶端介面中的自動範例檔案提交設定。 根據預設,此設定為 「否」,這表示只能從Configuration Manager主控台變更,且裝置上的本機系統管理員無法變更此設定。

例如,以下顯示系統管理員設定為已啟用的這項設定,並呈現灰色以防止使用者進行變更。

威脅覆寫設定

威脅名稱和覆寫動作 - 按一下 [設定 ] 自訂在掃描期間偵測到每個威脅識別碼時要採取的補救動作。

注意事項

在 Endpoint Protection 設定之後,可能無法立即使用威脅名稱清單。 等候 Endpoint Protection 點同步處理威脅資訊,然後再試一次。

雲端保護服務

雲端保護服務可收集有關在受管理系統上偵測到惡意程式碼的資訊,以及所採取的動作。 此資訊會傳送至Microsoft。

雲端保護服務成員資格

- 不要加入雲端保護服務 - 不會傳送任何資訊

- 基本 - 收集並傳送偵測到的惡意代碼清單

- 進階 - 基本資訊,以及可包含個人資訊的更完整資訊。 例如,檔案路徑和部分記憶體傾印。

允許使用者修改雲端保護服務設定 - 切換雲端保護服務設定的使用者控制。

封鎖可疑檔案的層級 - 指定 Endpoint Protection 雲端保護服務封鎖可疑檔案的層級。

- 一般- 預設Windows Defender封鎖層級

- 高 - 在優化效能的同時積極封鎖未知的檔案 (封鎖非有害檔案的機率)

- 高額外保護 - 積極封鎖未知的檔案,並套用額外的保護措施 (可能會影響用戶端裝置效能)

- 封鎖未知程式 - 封鎖所有未知的程式

允許延伸雲端檢查封鎖和掃描最多 (秒) - 指定當服務檢查檔案是否已知為惡意時,雲端保護服務可以封鎖檔案的秒數。

注意事項

您為此設定選取的秒數是預設的 10 秒逾時。 例如,如果您輸入 0 秒,雲端保護服務會封鎖檔案 10 秒。

雲端保護服務報告的詳細資料

| Frequency | 收集或傳送的資料 | 使用資料 |

|---|---|---|

| 當Windows Defender更新病毒和間諜軟體保護或定義檔案時 | - 病毒和間諜軟體定義的 版本 - 病毒和間諜軟體保護版本 | Microsoft會使用此資訊來確保電腦上有最新的病毒和間諜軟體更新。 如果不存在,Windows Defender會自動更新,讓電腦保護保持在最新狀態。 |

| 如果Windows Defender在電腦上找到潛在有害或垃圾軟體 | - 潛在有害或垃圾軟體 的名稱 - 如何找到 軟體 - Windows Defender處理軟體所採取的任何動作 - 受軟體 影響的檔案 - 來自製造商的電腦相關資訊 (SysModel、SysMarker) | Windows Defender使用此資訊來判斷潛在垃圾軟體的類型和嚴重性,以及要採取的最佳動作。 Microsoft也會使用此資訊來協助改善病毒和間諜軟體保護的精確度。 |

| 一個月一次 | - 病毒和間諜軟體定義更新狀態 - 即時病毒和間諜軟體監視 (開啟或關閉) | Windows Defender使用此資訊來確認電腦具有最新的病毒和間諜軟體保護版本和定義。 Microsoft也想要確定已開啟即時病毒和間諜軟體監視。 這是協助保護電腦免于遭受潛在有害或垃圾軟體影響的重要部分。 |

| 在安裝期間,或每當使用者手動執行您電腦的病毒和間諜軟體掃描時 | 電腦記憶體中執行中的進程清單 | 識別可能遭到潛在有害軟體入侵的任何進程。 |

Microsoft只會收集受影響檔案的名稱,而不會收集檔案本身的內容。 此資訊有助於判斷哪些系統特別容易遭受特定威脅。

定義更新設定

設定 Endpoint Protection 用戶端更新的來源和順序 - 按一下 [設定來源 ] 以指定定義和掃描引擎更新的來源。 您也可以指定使用這些來源的順序。 如果Configuration Manager指定為其中一個來源,則只有在軟體更新無法下載用戶端更新時,才會使用其他來源。

如果您使用下列任何方法來更新用戶端電腦上的定義,則用戶端電腦必須能夠存取網際網路。

更新從 Microsoft Update 散發

從 Microsoft 惡意程式碼防護中心 散發的更新

重要事項

用戶端會使用內建系統帳戶下載定義更新。 您必須為此帳戶設定 Proxy 伺服器,才能讓這些用戶端連線到網際網路。

如果您已設定軟體更新自動部署規則,將定義更新傳遞給用戶端電腦,無論定義更新設定為何,都會傳遞這些更新。

意見反應

即將登場:在 2024 年,我們將逐步淘汰 GitHub 問題作為內容的意見反應機制,並將它取代為新的意見反應系統。 如需詳細資訊,請參閱:https://aka.ms/ContentUserFeedback。

提交並檢視相關的意見反應