開始設定您的入口網站驗證

注意

自 2022 年 10 月 12 日起,Power Apps 入口網站為 Power Pages。 其他資訊:Microsoft Power Pages 現在已推出 (部落格)

我們很快就會遷移並將 Power Apps 入口網站文件與 Power Pages 文件併合。

設定驗證是所有入口網站中的核心自訂。 在 Power Apps 入口網站中使用簡化的識別提供者設定,可提供適用於識別提供者安裝程式的應用程式指導,並模糊設定複雜性。 製作者和系統管理員可以輕易地為支援的識別提供者設定入口網站。

概觀

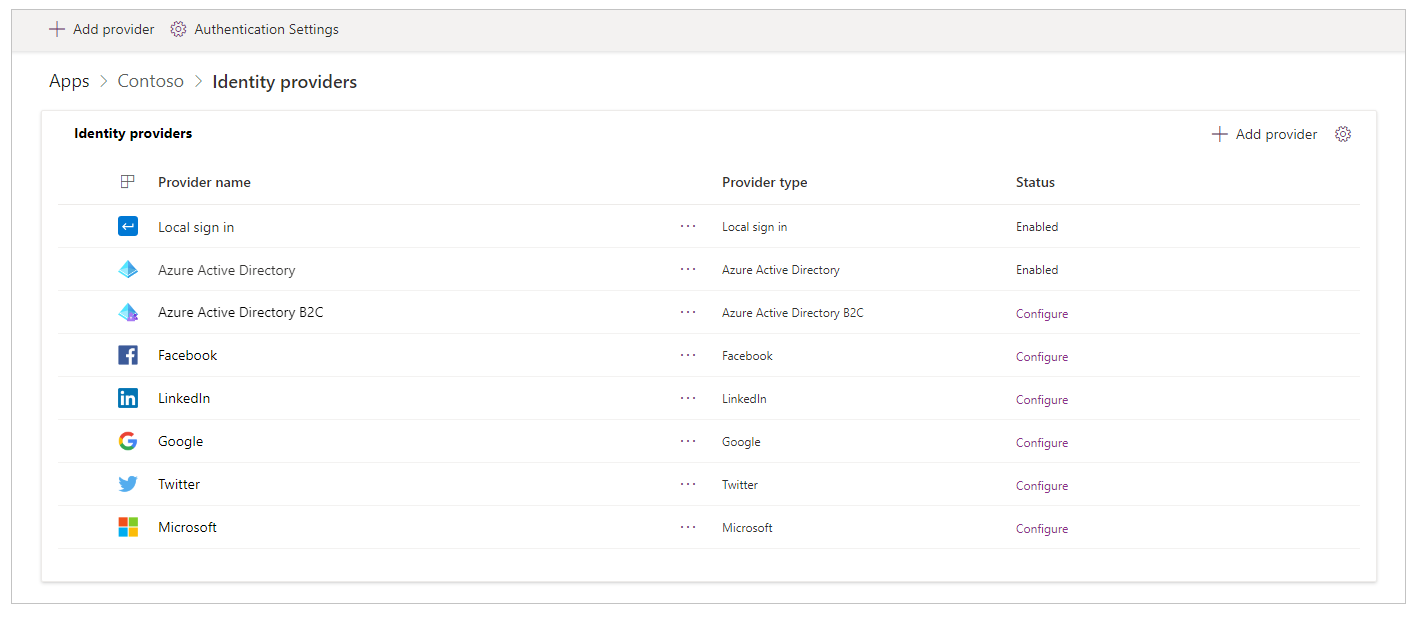

您可以使用簡化的入口網站驗證設定,從 Power Apps 啟用、停用和設定入口網站識別提供者。 選取識別提供者之後,您可以按照提示輕鬆輸入提供者設定。

注意

變更驗證設定 可能需要幾分鐘的時間 才能反應在入口網站上。 如果您要立即反應變更,請使用 入口網站動作 重新開啟入口網站。

若要開始為您的入口網站設定識別提供者

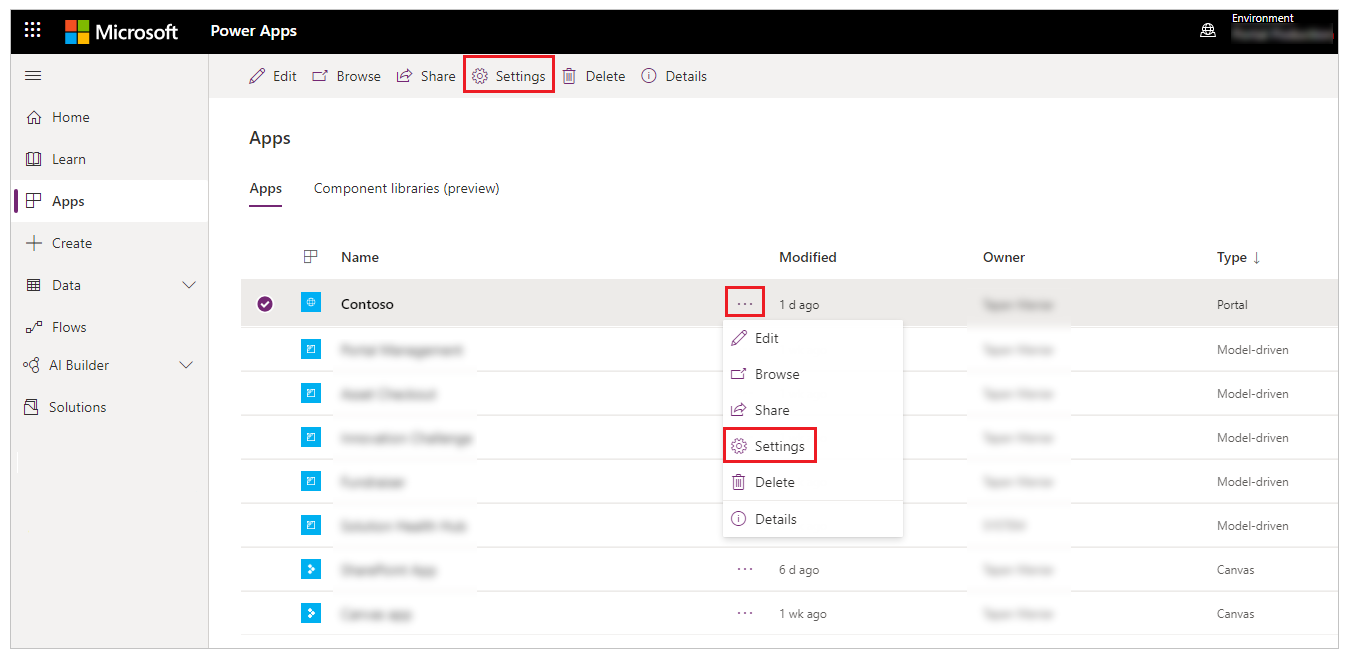

移至 Power Apps。

在左窗格中,選取應用程式。

從可用應用程式清單中選取您的入口網站。

從頂端功能表中選取設定。 您也可以選取更多命令(...),然後選取設定。

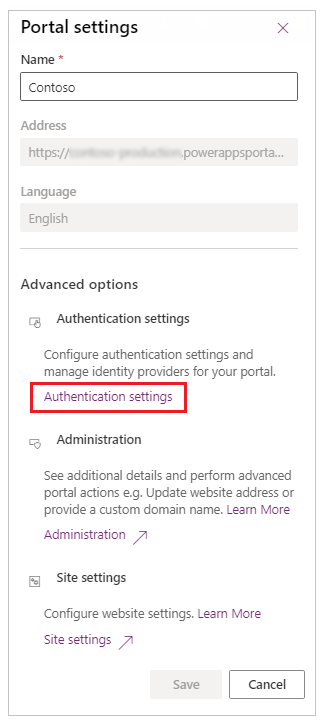

從工作區右側的設定中,選取驗證設定。

您會看到您可以設定的識別提供者清單。

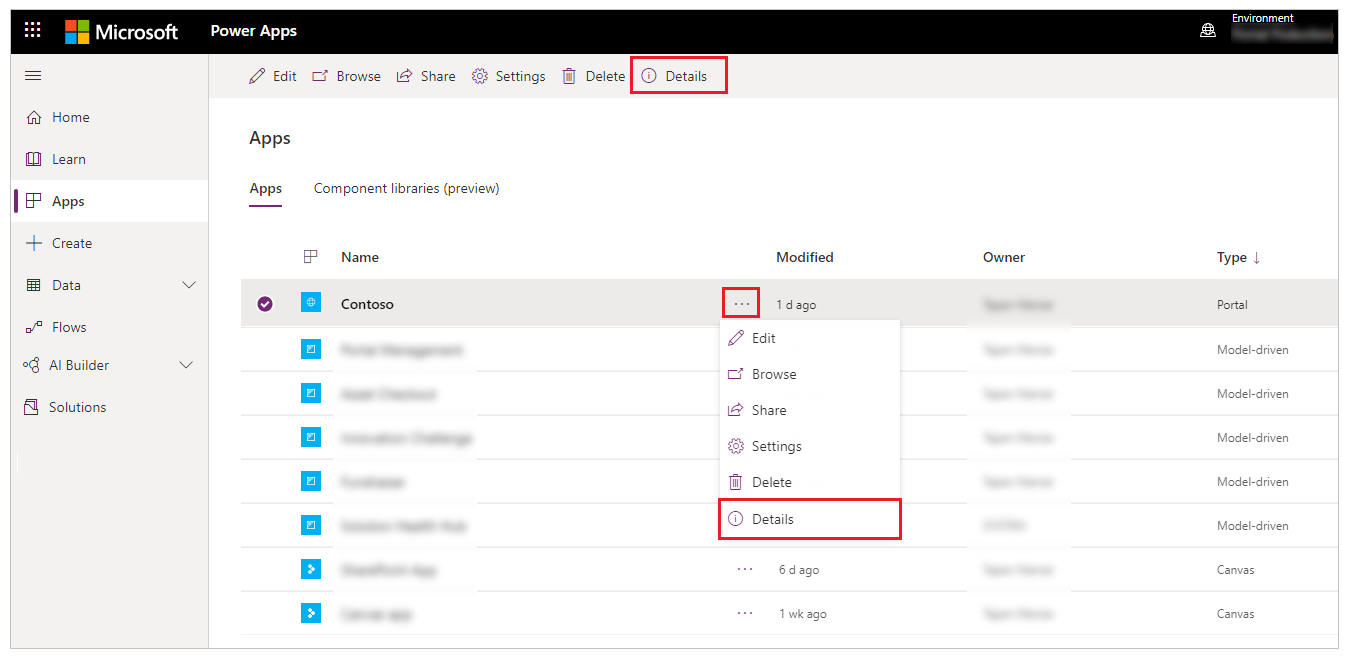

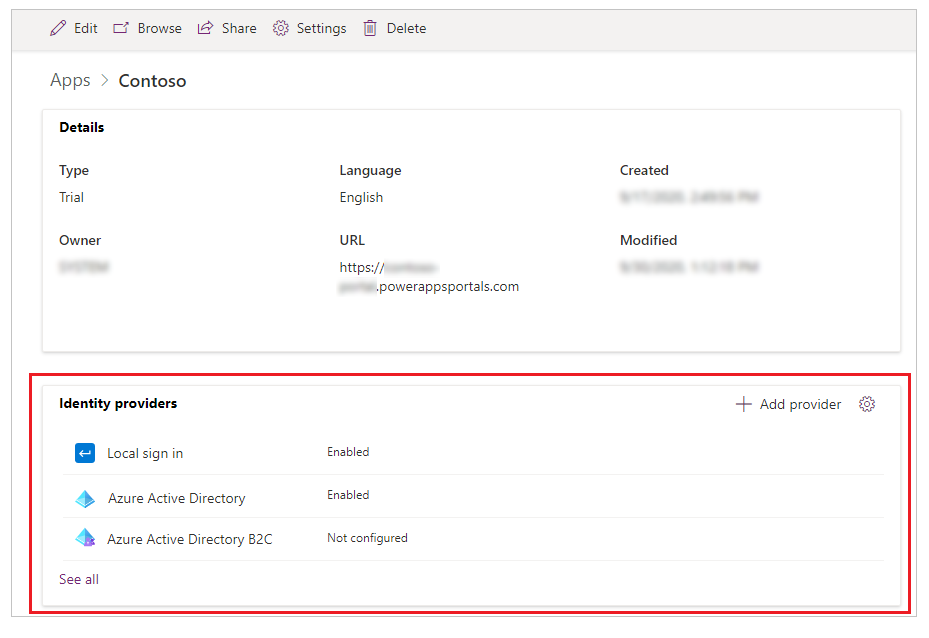

從可用應用程式清單中選取您的入口網站。

從頂端功能表選取詳細資料。 您也可以選取更多命令 (...),然後選取詳細資料。

詳細資料頁面會顯示識別提供者區段。

注意

從入口網站詳細資料頁面中選取查看全部會引導您進入完整的識別提供者清單。

設定一般驗證設定

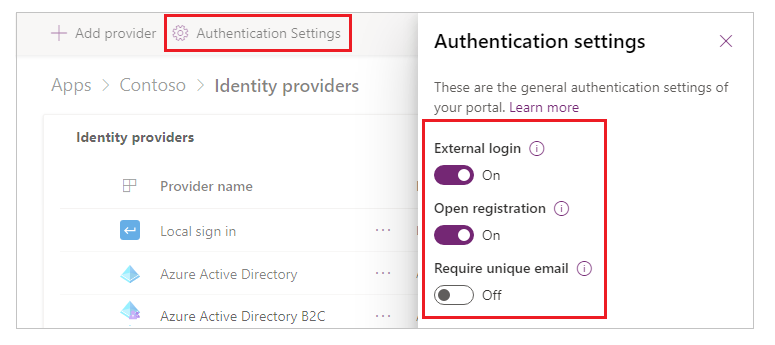

您可以在識別提供者頁面上選取驗證設定,來設定下列一般驗證設定 。

外部登入:外部驗證是由 ASP.NET 身分識別 API 提供。 帳號憑證和密碼管理是由協力廠商的識別提供者 (例如 Facebook,LinkedIn、Google、Twitter 和 Microsoft) 處理的。

- 當設定為 開啟,使用者在入口網站註冊取得存取權的方式,是藉由選取外部身分識別在入口網站上註冊。 註冊之後,外部身分識別就能存取與本機帳戶相同的功能。 請參閱 管理外部帳戶 來瞭解相關網站設定。

- 當設為關閉時,外部帳戶註冊和登入會被停用並隱藏。

開啟註冊:啟用或停用建立新本機使用者的註冊表單。

- 當設定為開啟時,註冊表單可讓匿名使用者造訪入口網站和建立新的使用者帳戶。

- 設為關閉時,新使用者帳戶註冊會被停用並隱藏。

需要唯一電子郵件:指定在註冊期間是否需要唯一電子郵件地址來驗證新使用者。

- 設為開啟時,如果使用者提供的電子郵件地址已存在於連絡人記錄中,則可能會造成註冊嘗試失敗。

- 設為關閉時,允許建立使用重複電子郵件地址的連絡人。

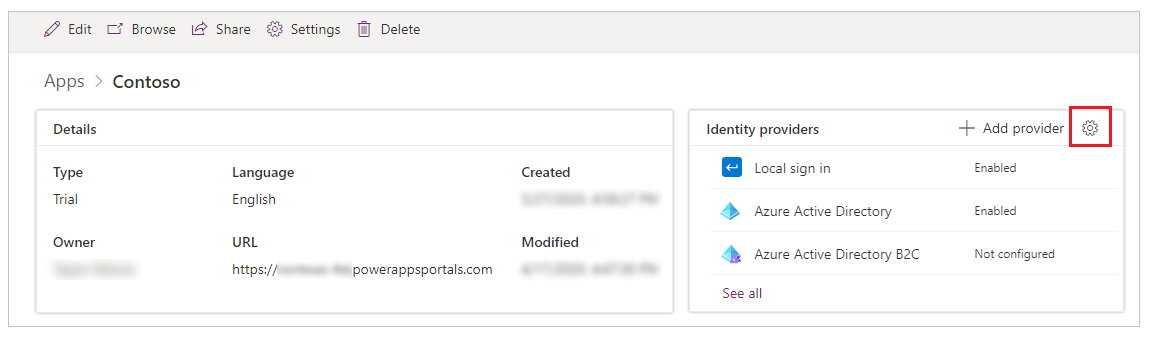

您也可以在入口網站詳細資料頁面中,在識別提供者右上角選取設定,以移至一般驗證設定識別。

設定預設身分識別提供者

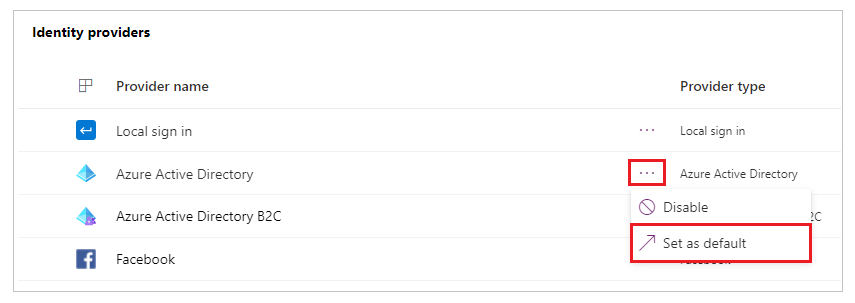

您可以將任何識別提供者設定為預設值。 將識別提供者設定為預設值時,登入入口網站的使用者不會重新導向至入口網站登入頁面。 相反地,使用所選的提供者,登入體驗將始終預設進行登入。

重要

如果您將某識別提供者設定為預設值,使用者將無法選擇其他的識別提供者。

將識別提供者設定為預設值之後,您可以選取移除預設值來移除它。 將識別提供者從預設值移除之後,使用者將會被重新導向至入口網站登入頁面,接著從您啟用的識別提供者中進行選擇。

注意

您可以只設定一個識別提供者當預設值。 在您設定一個識別提供者之後,設定為預設值選項即會變為可用。

新增、設定或刪除識別提供者

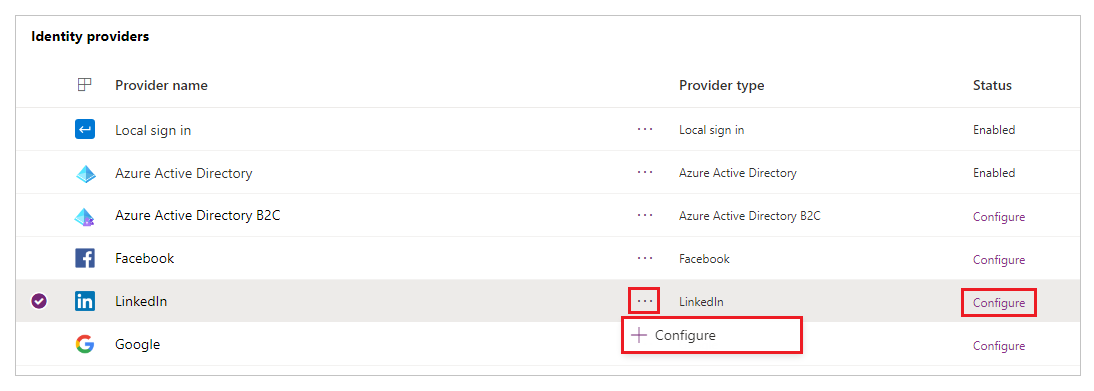

有幾個識別提供者,您可以以預設新增。 您可以新增其他 Azure Active Directory (Azure AD) B2C 提供者,或設定可用的 OAuth 2.0 提供者 (例如 LinkedIn 或 Microsoft)。

注意

- 使用此介面時,您無法變更 本機登入 和 Azure Active Directory 提供者的設定。

- 在每個 Oauth 2.0 識別提供者類型中,例如 Facebook,LinkedIn、Google、Twitter和 Microsoft,您只能有一個執行個體。

- 對識別提供者設定的更新可能需要幾分鐘的時間才能反映在入口網站上。 若要立即套用變更,您可以重新開啟入口網站 。

- 如果您 新增自訂網域名稱,或 變更入口網站的基底 URL ,則必須使用正確的 URL 重新建立提供者設定。

新增或設定提供者

若要新增識別提供者,請從驗證設定中,選取新增提供者。

提示

您也可以從入口網站詳細資料頁面選取新增提供者。

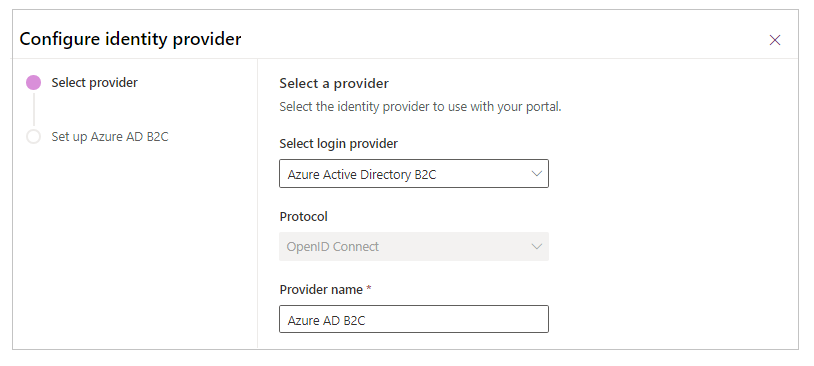

從可用的提供者清單中進行選取、輸入名稱,然後選取 下一步 以設定提供者設定。

注意

您在此處輸入的提供者名稱會顯示在使用者的登入頁面上,當他們選取這個提供者時,名稱會成為在按鈕上的文字。

若要設定提供者,請選取 設定 (或選取 其他命令 (...),然後選取 設定)。

注意

您可以使用新增提供者或設定,以初次新增或設定提供者。 當您設定好提供者之後,就可以編輯該提供者。 您也可以選取提供者名稱的超連結,來快速打開設定選項。

選取下一步之後的設定步驟,會依您選取的識別提供者類型而定。 例如,設定 Azure AD B2C 的方式與設定 LinkedIn 不同。 下表列出您可以選取的提供者和通訊協定。

| 可使用的提供者 | 可使用的通訊協定 | 描述 |

|---|---|---|

| Azure AD B2C | OpenID Connect | 允許使用 OpenID 連線通訊協定,在入口網站上設定 Azure AD B2C 以進行驗證。 其他資訊:設定 Azure AD B2C 提供者、手動設定 Azure AD B2C 提供者 |

| OAuth 2.0 | 允許使用 OAuth 2.0 通訊協定,將 Facebook 設為入口網站上的驗證提供者。 其他資訊:設定 Facebook 提供者 |

|

| OAuth 2.0 | 允許使用 OAuth 2.0 通訊協定,將 LinkedIn 設為入口網站上的驗證提供者。 其他資訊:設定 LinkedIn 提供者 |

|

| OAuth 2.0 | 允許使用 OAuth 2.0 通訊協定,將 Google 設為入口網站上的驗證提供者。 其他資訊:設定 Google 提供者 |

|

| OAuth 2.0 | 允許使用 OAuth 2.0 通訊協定,將 Twitter 設為入口網站上的驗證提供者。 其他資訊:設定 Twitter 提供者 |

|

| Microsoft | OAuth 2.0 | 允許使用 OAuth 2.0 通訊協定,將 Microsoft 設為入口網站上的驗證提供者。 其他資訊:設定 Microsoft 提供者 |

| その他 | OpenID Connect | 允許設定符合 OpenID 連線 通訊協定規格的所有提供者。 範例: - 將 Azure AD 設為 OpenID 連線提供者 - 將 Azure AD B2C 設為 OpenID 連線提供者 |

| その他 | SAML 2.0 | 允許設定符合 SAML 2.0 通訊協定規格的任何提供者。 範例: - 將 Azure AD 設為 SAML 2.0 提供者 - 將 AD FS 設為 SAML 2.0 提供者 |

| その他 | WS-同盟 | 允許設定符合 WS-同盟通訊協定規格的任何提供者。 範例: - 將 Azure AD 設為 WS-同盟提供者 - 將 AD FS 設為 WS-同盟提供者 |

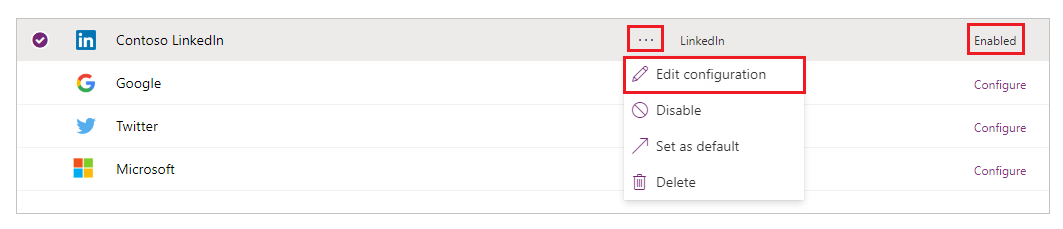

編輯提供者

在您新增和設定提供者之後,您可以在入口網站設定或詳細資料頁面的已啟用狀態中看到提供者。

若要編輯已設定的提供者,請選定此提供者,再選取更多命令(...),然後選取編輯設定。

請參考提供者特定文章,以編輯所選提供者類型的設定。

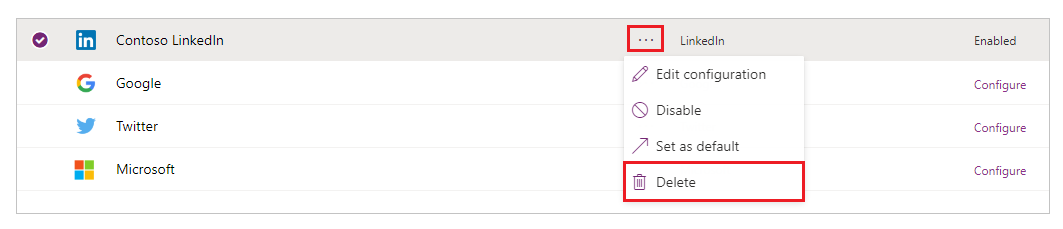

刪除提供者

若要刪除識別提供者,請選取更多命令(..),然後選取刪除。

刪除提供者時,會刪除您在所選提供者類型中的提供者設定,而且提供者會轉為可設定。

注意

當您刪除提供者時,只會刪除提供者在入口網站的設定。 例如,如果您刪除提供者 LinkedIn,您的 LinkedIn 應用程式和應用程式設定會保持不變。 同樣地,如果您刪除一個 Azure AD B2C 提供者,則只會刪除入口網站的設定;此提供者的 Azure 租戶設定將不會變更。

刪除及重新建立入口網站而導致的錯誤

若您刪除並重新建立入口網站,則使用者會在登入時會收到下列錯誤訊息。 發生此問題時,請正確地更新入口網站的識別提供者設定。

Sorry, but we're having trouble signing you in.

AADSTS700016: Application with identifier 'https://contoso.powerappsportals.com/' was not found in the directory 'xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx'. This can happen if the application has not been installed by the administrator of the tenant or consented to by any user in the tenant. You may have sent your authentication request to the wrong tenant.

請參閱

設定入口網站的 Azure AD B2C 提供者

設定入口網站的 OAuth 2.0 提供者

設定入口網站的 OpenID Connect 提供者

設定入口網站的 SAML 2.0 提供者

設定入口網站的 WS-同盟提供者設定。

Power Apps 入口網站中的驗證與使用者管理

意見反應

即將登場:在 2024 年,我們將逐步淘汰 GitHub 問題作為內容的意見反應機制,並將它取代為新的意見反應系統。 如需詳細資訊,請參閱:https://aka.ms/ContentUserFeedback。

提交並檢視相關的意見反應