針對 Viva Engage用戶強制執行 Microsoft 365 身分識別

隨著 Viva Engage 成為您組織的核心服務,使用者想要像任何其他 Microsoft 365 服務一樣順暢地登入。 為了簡化使用者管理,建議您在 Viva Engage 中強制執行 Microsoft 365 身分識別,以維護所有 Microsoft 365 使用者的單一身分識別。 然後,您可以輕鬆地達成 Microsoft 365 的單一登錄 (SSO) 功能,包括 Viva Engage。 除了在 Viva Engage 中強制執行 Microsoft 365 身分識別之外,SSO 還需要系統管理員設定密碼哈希同步、傳遞驗證或 Microsoft Entra ID。

在 Viva Engage 中強制執行 Microsoft 365 身分識別的運作方式

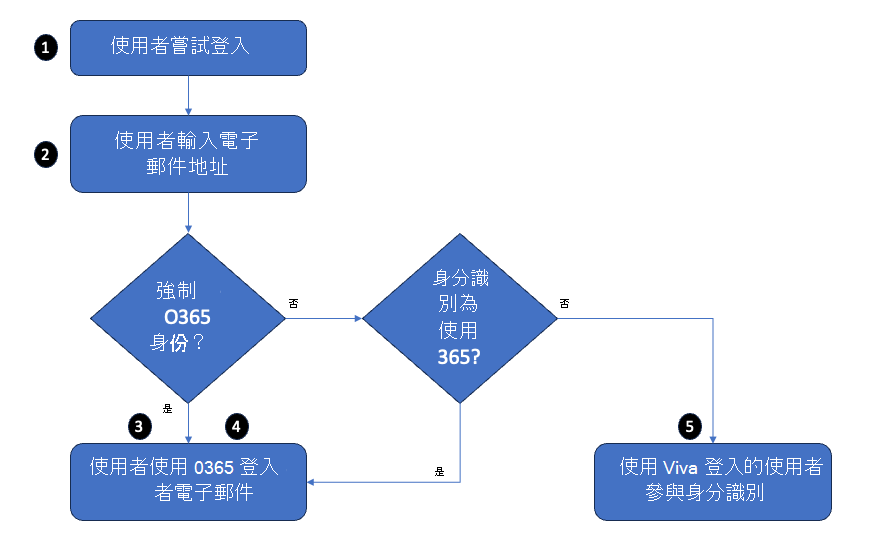

下列流程圖顯示當使用者登入 Viva Engage 時會發生什麼情況。

以下是使用者登入體驗的帳戶:

用戶嘗試登入 Viva Engage,並取得登入對話方塊。

使用者輸入電子郵件地址:

強制執行 Microsoft 365 身分識別時,使用者會使用其 Microsoft 365 身分識別登入。 如果在 Microsoft 365 中實作同盟身分識別模型,則使用者會使用 SSO。

當未強制執行 Microsoft 365 身分識別時,如果使用者的電子郵件地址對應至 Microsoft 365 帳戶) 或其 Viva Engage 身分識別 (,如果其電子郵件地址未對應至 Microsoft 365 帳戶) ,則使用者會使用其 Microsoft 365 身分識別 (登入。

下表比較強制或不強制執行 Microsoft 365 身分識別時的使用者登入行為。 預設不會強制執行 Microsoft 365 身分識別。

| 是否強制執行 Microsoft 365 身分識別? | 該使用者的電子郵件位址是否有 Microsoft 365 帳戶? | 使用者登入時會發生什麼情況: |

|---|---|---|

| 是 | 是 | 系統會提示使用者使用其 Microsoft 365 身分識別登入。 |

| 否 | 是 | 系統會提示使用者使用其 Microsoft 365 身分識別登入。 |

| 否 | 否 | 系統會提示使用者使用其 Viva Engage 身分識別登入, (電子郵件和密碼) 。 |

開始在 Viva Engage 中強制執行 Microsoft 365 身分識別

只需要幾個步驟,就可以開始在 Viva Engage 中強制執行 Microsoft 365 身分識別。 不過,開啟此設定可能會不小心中斷使用者對 Viva Engage 的存取。 因此,在開始之前,請執行下列動作,以確保您的 Viva Engage 用戶可以繼續順暢地運作:

- 請確定所有目前 Viva Engage 使用者都有對應的 Microsoft 365 身分識別。 當您針對 Viva Engage 強制執行 Microsoft 365 身分識別時,任何沒有對應 Microsoft 365 身分識別的使用者,會被鎖定 Viva Engage。 因此,在您開始之前,請確定所有目前 Viva Engage 使用者都有對應的 Microsoft 365 身分識別。 若要確保使用者擁有正確的身分識別,請移至 Viva Engage 系統管理中心的數據匯出頁面,並匯出所有使用者。 將該清單與 Microsoft 365 中的使用者清單進行比較,並進行任何必要的變更。

- 告訴使用者這項變更。 我們強烈建議您告訴使用者,您要切換到強制執行 Microsoft 365 身分識別,因為這可能會中斷其日常使用 Viva Engage。 如需建議的文字,請參閱下列範例電子郵件。

開始在 Viva Engage 中強制執行 Microsoft 365 身分識別

您必須擁有 Microsoft 365 全域管理員 許可權,並同步至 Microsoft 365 上的 Viva Engage。

在 Yammer 系統管理中心中,移至 [網路 管理員] 區段,然後選擇 [安全性設定]。

在 [安全性設定] 頁面中,移至 [Office 365 識別強制執行] 區段,然後選取 [強制執行 Office 365 識別]。

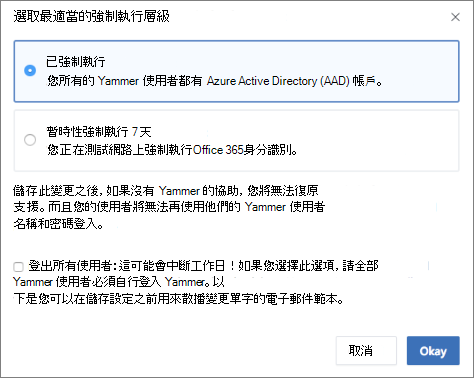

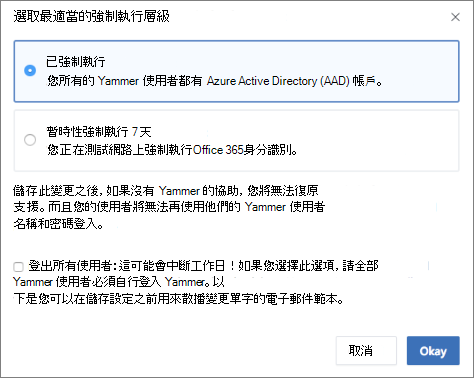

確認訊息會要求您選取最適當的強制層級:

已認可強制執行:如果您所有的 Viva Engage 使用者在 Microsoft Entra ID 中都有帳戶,請選擇此選項。

重要事項

這項變更無法反轉。 您的使用者將無法再使用其 Viva Engage 使用者名稱和密碼登入。

暫存 7 天強制執行:如果您要測試在網路上強制執行 Microsoft 365 身分識別,而且可能需要還原,請選擇此選項。 儲存此變更之後,會開始 7 天的暫時強制執行期間,且您的使用者無法使用其 Viva Engage 用戶名稱和密碼登入。 七天后,您的網路會自動認可 Microsoft 365 身分識別強制執行。

或者,您可以自動註銷所有目前的使用者,以確保使用 Viva Engage 服務的每個人都已使用其 Microsoft 365 身分識別登入。 若要註銷所有目前的使用者,請選取 [ 註銷所有使用者] 複選框。 如果您選擇此選項,建議您使用下列範例電子郵件來傳達這項變更。

主旨行:[必要動作] 登入 Viva Engage

你好

這封電子郵件是通知您[組織名稱] 正在變更我們存取 Viva Engage 的方式。 如果您目前正在處理 Viva Engage,我們可能會透過註銷來暫時中斷您。我們必須安全地設定適用於 Viva Engage 的 Microsoft 365 登入。

您可以使用 Microsoft 365 使用者名稱和密碼登入 Viva Engage,以立即繼續工作。

我們進行了這項變更,讓您可以使用單一身分識別來存取所有 Microsoft 365。 如果您無法使用 Microsoft 365 使用者名稱和密碼登入,請讓網路管理員知道。

謝謝

[SIGNATURE]

如果您已準備好開始強制執行此設定,請選取 [ 確定]。 移至 [安全性設定] 頁面,其中現在已選取 [在 Viva Engage 中強制執行 Office 365 識別] 複選框。

注意事項

您也可以選取 [開始封鎖沒有 Viva Engage 授權的使用者],以確保只有具有 Viva Engage 授權的使用者才能登入 Viva Engage。

選擇 [儲存 ] 以儲存頁面上的所有設定。

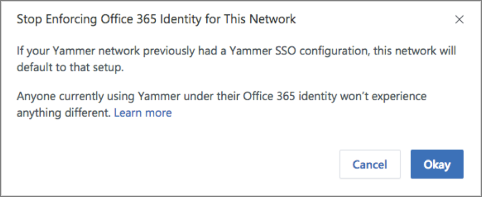

停止在 Viva Engage 中強制執行 Microsoft 365 身分識別

重要事項

只有當您處於暫時的 7 天強制期間時,才能在 Viva Engage 中停止強制執行 Microsoft 365 身分識別。

當您停止在 Viva Engage 中強制執行 Microsoft 365 身分識別時:

- 任何已使用 Microsoft 365 身分識別登入 Viva Engage 的使用者,都不受這項變更影響。

- 其他使用者可以使用其工作電子郵件進行註冊並進行驗證,以加入您的網路。

停止在 Viva Engage 中強制執行 Microsoft 365 身分識別

您必須是全域管理員,才能執行這些步驟。

在 Viva Engage 中,移至 [網络 管理員] 區段,然後選擇 [安全性設定]。

在 [安全性設定] 頁面中,移至 [Microsoft 365 身分識別強制 執行] 區段,並清除 [ 強制執行 Microsoft 365 身分識別] 複 選框。

確認訊息會要求您確認您已準備好停止強制執行 Microsoft 365 身分識別。

選 取 [確定 ] 以確認您的選擇。

[安全性設定] 頁面會顯示已清除 [在 Yammer 中強制執行 Office 365 識別] 複選框。

選擇 [儲存 ] 以將您的設定儲存在頁面上。

常見問題集

一旦 Office 365 身分識別強制設定為「已認可強制執行」,為什麼我無法將它還原?

當組織認可強制執行 Microsoft 365 身分識別,且有一個與單一 Viva Engage 租使用者相關聯的 Microsoft 365 租使用者時,會啟用網路的連線群組。 在此設定中,每當在 Viva Engage 中建立群組時,也會建立已連線的 Microsoft 365 群組。 用戶接著可以利用連線到群組的工具,例如 SharePoint、Planner 和 OneNote。 此時,還原 [強制 Office 365 身分識別] 設定會干擾用戶體驗,因為使用使用者名稱和密碼登入的使用者無法再存取這些已連線的資源。

這項變更對來賓和外部使用者有何影響?

來賓和外部使用者不會受到影響,並遵循其家庭網路的登入設定和需求。

套用此設定需要多久時間?

強制執行 Office 365 在您選取設定之後立即套用身分識別。

我們在 Viva Engage 和 Microsoft 365 中使用相同的 ADFS 組態。 我們是否應該在轉換期間註銷使用者?

是的。 註銷可確保之後登入的所有用戶都連線到其 Microsoft 365 身分識別。 Microsoft 365 身分識別會將用戶連線到 Microsoft 365 的生命週期管理。 它也提供一致的體驗,例如 Microsoft 365 套件導覽。

強制執行 Microsoft 365 身分識別時,用戶註銷的體驗為何?

使用者會立即註銷其 Web 和行動裝置會話,而且必須使用其 Microsoft 365 身分識別設定和認證再次登入其所有裝置和瀏覽器會話。

相較於 Microsoft 365 和 Microsoft Entra ID,如何稽核和清除 Viva Engage 使用者?

您可以稽核 Viva Engage 連線到 Microsoft 365 之網路中的使用者,並根據該網路採取適當的動作。 如需詳細資訊和範例,請參閱如何在連線到 Microsoft 365 的網路中稽核 Viva Engage 使用者。

意見反應

即將登場:在 2024 年,我們將逐步淘汰 GitHub 問題作為內容的意見反應機制,並將它取代為新的意見反應系統。 如需詳細資訊,請參閱:https://aka.ms/ContentUserFeedback。

提交並檢視相關的意見反應

![此螢幕快照顯示 [Viva Engage 安全性設定] 頁面中的 [在 Viva Engage 中強制執行 Office 365 識別] 複選框。您必須是全域管理員才能看到此設定。](../../media/engage/admin/enforce-o365-settings.png)