الهويات المدارة لخدمة Azure SignalR

في Azure SignalR Service، يمكنك استخدام هوية مدارة من معرف Microsoft Entra إلى:

- الحصول على رموز الوصول المميزة.

- الوصول إلى البيانات السرية في Azure Key Vault.

تدعم الخدمة هوية مدارة واحدة فقط. يمكنك إنشاء هوية معينة من قبل النظام أو هوية معينة من قبل المستخدم. يتم تخصيص الهوية المعينة من قبل النظام لمثيل خدمة Azure SignalR ويتم حذفها عند حذف المثيل. تتم إدارة الهوية المعينة من قبل المستخدم بشكل مستقل عن مورد خدمة Azure SignalR.

توضح هذه المقالة كيفية إنشاء هوية مدارة لخدمة Azure SignalR وكيفية استخدامها في سيناريوهات بلا خادم.

المتطلبات الأساسية

لاستخدام هوية مدارة، يجب أن يكون لديك العناصر التالية:

- اشتراك Azure. في حال لم يكن لديك اشتراك Azure، فأنشئ حساباً مجانيّاً قبل البدء.

- مورد Azure SignalR Service.

- موارد المصدر التي تريد الوصول إليها، مثل مورد Azure Key Vault.

- تطبيق Azure Functions (تطبيق الوظائف).

إضافة هوية مدارة إلى خدمة Azure SignalR

يمكنك إضافة هوية مدارة إلى Azure SignalR Service في مدخل Azure أو Azure CLI. توضح هذه المقالة كيفية إضافة هوية مدارة إلى Azure SignalR Service في مدخل Microsoft Azure.

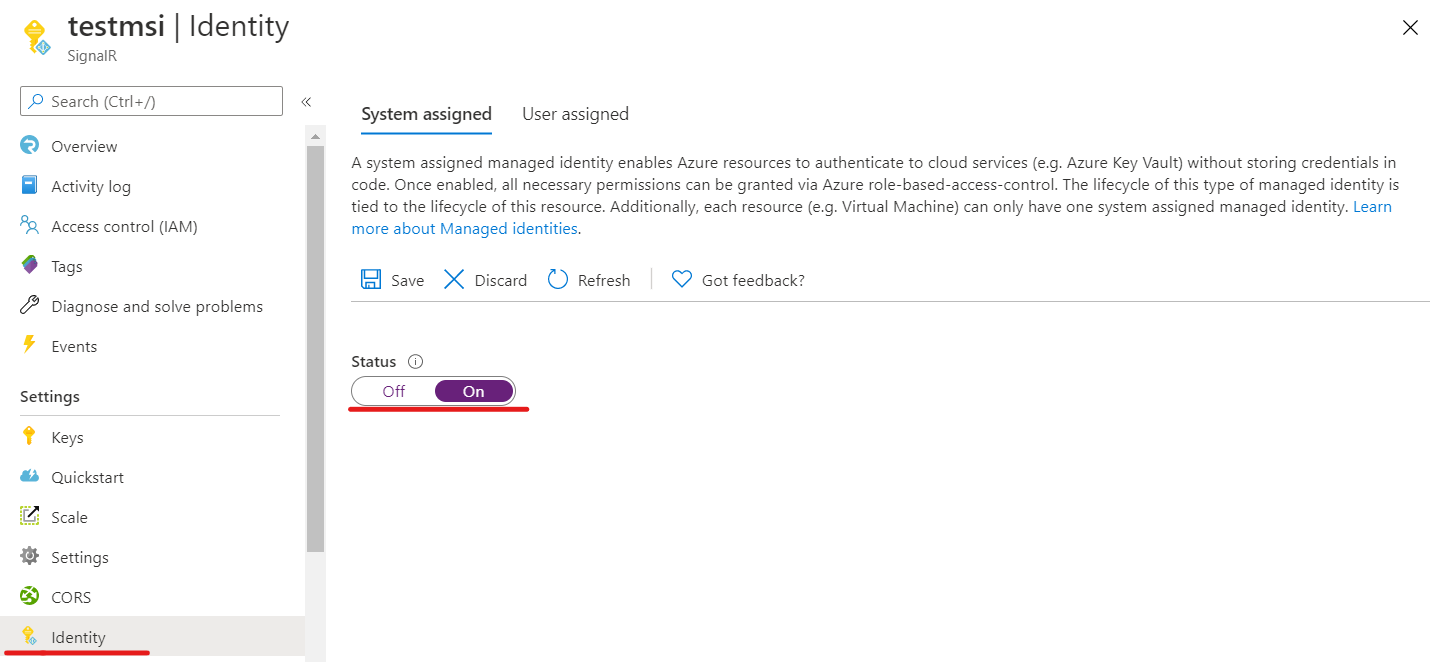

إضافة يعيِّنها النظام

لإضافة هوية مدارة معينة من قبل النظام إلى مثيل خدمة Azure SignalR:

في مدخل Microsoft Azure، استعرض للوصول إلى مثيل خدمة Azure SignalR.

حدد "Identity".

في علامة التبويب تعيين النظام، قم بتبديل الحالة إلى تشغيل.

حدد حفظ.

حدد نعم لتأكيد التغيير.

إضافة هوية يُعينها المستخدم

لإضافة هوية معينة من قبل المستخدم إلى مثيل خدمة Azure SignalR، تحتاج إلى إنشاء الهوية ثم إضافتها إلى الخدمة.

إنشاء مورد هوية مُدارة يعينها المستخدم وفقًا لهذه الإرشادات.

في مدخل Microsoft Azure، استعرض للوصول إلى مثيل خدمة Azure SignalR.

حدد "Identity".

في علامة التبويب تعيين المستخدم، حدد إضافة.

في القائمة المنسدلة User assigned managed identities ، حدد الهوية.

حدد إضافة.

استخدام هوية مدارة في سيناريوهات بلا خادم

خدمة Azure SignalR هي خدمة مدارة بالكامل. يستخدم هوية مدارة للحصول على رمز مميز للوصول. في السيناريوهات بلا خادم، تضيف الخدمة رمز الوصول المميز إلى Authorization العنوان في طلب المصدر.

تمكين مصادقة الهوية المدارة في إعدادات المصدر

بعد إضافة هوية معينة من قبل النظام أو هوية معينة من قبل المستخدم إلى مثيل خدمة Azure SignalR، يمكنك تمكين مصادقة الهوية المدارة في إعدادات نقطة النهاية المصدر:

في مدخل Microsoft Azure، استعرض للوصول إلى مثيل خدمة Azure SignalR.

حدد الإعدادات من القائمة.

حدد وضع الخدمة بلا خادم.

في مربع النص Add an upstream URL pattern ، أدخل نمط عنوان URL لنقطة النهاية الأولية. راجع إعدادات قالب URL.

حدد Add one Upstream Setting، ثم حدد أي علامة نجمية.

في الإعدادات المصدر، قم بتكوين إعدادات نقطة النهاية المصدر.

في إعدادات مصادقة الهوية المدارة، بالنسبة إلى Audience في الرمز المميز الصادر، يمكنك تحديد المورد الهدف. سيصبح

audالمورد مطالبة في الرمز المميز للوصول الذي تم الحصول عليه، والذي يمكن استخدامه كجزء من التحقق من الصحة في نقاط النهاية الأولية. يمكن أن يكون المورد بأحد التنسيقات التالية:- معرف التطبيق (العميل) لمدير الخدمة.

- معرف التطبيق URI لمدير الخدمة.

هام

باستخدام مورد فارغ، احصل بشكل تلقائي على أهداف رمز مميز إلى Microsoft Graph. كما هو الحال اليوم، يمكن Microsoft Graph تشفير الرمز المميز بحيث لا يتوفر للتطبيق لمصادقة الرمز المميز بخلاف Microsoft Graph. في الممارسة الشائعة، يجب عليك دائما إنشاء كيان خدمة لتمثيل هدف المصدر الخاص بك. وتعيين معرف التطبيق أو معرف التطبيق URI لمدير الخدمة الذي أنشأته.

المصادقة في تطبيق الوظائف

يمكنك بسهولة تعيين التحقق من صحة الوصول لتطبيق دالة دون تغييرات التعليمات البرمجية باستخدام مدخل Microsoft Azure:

في مدخل Microsoft Azure، انتقل إلى تطبيق الوظائف.

حدد مصادقة من قائمة.

انقر فوق إضافة مزود الهوية.

في علامة التبويب Basics ، في القائمة المنسدلة Identity provider ، حدد Microsoft.

في الإجراء الذي يجب اتخاذه عند عدم مصادقة الطلب، حدد تسجيل الدخول باستخدام معرف Microsoft Entra.

يتم تحديد الخيار الخاص بإنشاء تسجيل جديد بشكل افتراضي. يمكنك تغيير اسم التسجيل. لمزيد من المعلومات حول تمكين موفر Microsoft Entra، راجع تكوين App Service أو تطبيق Azure Functions لاستخدام تسجيل الدخول إلى Microsoft Entra ID.

انتقل إلى خدمة Azure SignalR واتبع الخطوات لإضافة هوية معينة من قبل النظام أو هوية معينة من قبل المستخدم.

في خدمة Azure SignalR، انتقل إلى إعدادات المصدر، ثم حدد استخدام الهوية المدارة وحدد من التطبيقات الموجودة. حدد التطبيق الذي قمت بإنشائه مسبقا.

بعد تكوين هذه الإعدادات، سيرفض تطبيق الدالة الطلبات دون رمز وصول في العنوان.

التحقق من صحة رموز الوصول المميزة

إذا كنت لا تستخدم WebApp أو Azure Function، يمكنك أيضا التحقق من صحة الرمز المميز.

الرمز المميز في Authorization العنوان هو رمز مميز للوصول النظام الأساسي للهويات في Microsoft.

للتحقق من صحة رموز الوصول المميزة، يجب أن يتحقق تطبيقك أيضا من صحة الجمهور ورمز التوقيع المميز. يجب التحقق من صحة هذه الرموز المميزة مقابل القيم الموجودة في مستند اكتشاف OpenID. على سبيل المثال، راجع الإصدار المستقل عن المستأجر من المستند.

يحتوي برنامج Microsoft Entra الوسيط على قدرات مضمنة للتحقق من صحة رموز الوصول المميزة. يمكنك الاستعراض عبر نماذج التعليمات البرمجية النظام الأساسي للهويات في Microsoft للعثور على واحدة باللغة التي تختارها.

تتوفر المكتبات ونماذج التعليمات البرمجية التي توضح كيفية التعامل مع التحقق من صحة الرمز المميز. تتوفر أيضا العديد من مكتبات الشركاء مفتوحة المصدر للتحقق من صحة رمز ويب JSON المميز (JWT). هناك خيار واحد على الأقل لكل نظام أساسي ولغة تقريبا. لمزيد من المعلومات حول مكتبات مصادقة Microsoft Entra ونماذج التعليمات البرمجية، راجع مكتبات المصادقة النظام الأساسي للهويات في Microsoft.

استخدام هوية مدارة لمرجع Key Vault

يمكن لخدمة Azure SignalR الوصول إلى Key Vault للحصول على أسرار باستخدام الهوية المدارة.

- أضف هوية معينة من قبل النظام أو هوية معينة من قبل المستخدم إلى مثيل خدمة Azure SignalR.

- منح إذن قراءة سري للهوية المدارة في نهج الوصول في Key Vault. راجع تعيين نهج الوصول إلى Key Vault باستخدام مدخل Microsoft Azure.

حاليا، يمكنك استخدام هذه الميزة للإشارة إلى سر في نمط URL المصدر.