průvodce Správa: Použití PowerShellu s jednotným klientem služby Azure Information Protection

Poznámka:

Hledáte Microsoft Purview Information Protection, dříve Microsoft Information Protection (MIP)?

Doplněk Azure Information Protection se vyřadí a nahradí popisky, které jsou integrované v aplikacích a službách Microsoftu 365. Přečtěte si další informace o stavu podpory dalších komponent služby Azure Information Protection.

Nový klient Microsoft Information Protection (bez doplňku) je aktuálně ve verzi Preview a je naplánovaný pro obecnou dostupnost.

Při instalaci klienta sjednoceného popisování služby Azure Information Protection se příkazy PowerShellu automaticky nainstalují jako součást modulu AzureInformationProtection s rutinami pro označování.

Modul AzureInformationProtection umožňuje spravovat klienta spuštěním příkazů pro automatizační skripty.

Příklad:

- Get-AIPFileStatus: Získá popisek služby Azure Information Protection a informace o ochraně pro zadaný soubor nebo soubory.

- Set-AIPFileClassification: Prohledá soubor a automaticky nastaví popisek služby Azure Information Protection pro soubor podle podmínek nakonfigurovaných v zásadách.

- Set-AIPFileLabel: Nastaví nebo odebere popisek služby Azure Information Protection pro soubor a nastaví nebo odebere ochranu podle konfigurace popisku nebo vlastních oprávnění.

- Set-AIPAuthentication: Nastaví přihlašovací údaje pro ověřování pro klienta Služby Azure Information Protection.

Modul AzureInformationProtection se nainstaluje do složky \ProgramFiles (x86)\Microsoft Azure Information Protection a pak tuto složku přidá do systémové proměnné PSModulePath . .dll pro tento modul má název AIP.dll.

Důležité

Modul AzureInformationProtection nepodporuje konfiguraci upřesňujících nastavení pro popisky nebo zásady popisků.

Pro tato nastavení potřebujete PowerShell Centra zabezpečení a dodržování předpisů. Další informace najdete v tématu Vlastní konfigurace klienta sjednoceného popisování služby Azure Information Protection.

Tip

Pokud chcete použít rutiny s délkou cesty větší než 260 znaků, použijte následující nastavení zásad skupiny, které je k dispozici od Windows 10 verze 1607:

Konfigurace> počítače zásad>místního počítače Správa istrativní šablony>všechny Nastavení> Enable Win32 dlouhé cesty

Pro Windows Server 2016 můžete při instalaci nejnovějších Správa istrativních šablon (.admx) pro Windows 10 použít stejné nastavení zásad skupiny.

Další informace najdete v části Omezení maximální délky cesty z dokumentace pro vývojáře windows 10.

Požadavky pro použití modulu AzureInformationProtection

Kromě požadavků pro instalaci modulu AzureInformationProtection existují další požadavky pro použití rutin popisků pro Azure Information Protection:

Služba Azure Rights Management musí být aktivovaná.

Pokud váš tenant Služby Azure Information Protection není aktivovaný, přečtěte si pokyny pro aktivaci služby ochrany ze služby Azure Information Protection.

Odebrání ochrany souborů ostatním uživatelům pomocí vlastního účtu:

- Pro vaši organizaci musí být povolená funkce superuživatele .

- Váš účet musí být nakonfigurovaný tak, aby byl superuživatelem pro Azure Rights Management.

Můžete například chtít odebrat ochranu pro ostatní kvůli zjišťování nebo obnovení dat. Pokud k použití ochrany používáte popisky, můžete tuto ochranu odebrat nastavením nového popisku, který nepoužívá ochranu, nebo můžete popisek odebrat.

K odebrání ochrany použijte rutinu Set-AIPFileLabel s parametrem RemoveProtection . V některých případech může být funkce odebrání ochrany ve výchozím nastavení zakázaná a musí být nejprve povolena pomocí rutiny Set-LabelPolicy .

Rms to unified labeling rutin mapping

Pokud jste migrovali z Azure RMS, mějte na paměti, že rutiny související s RMS jsou zastaralé pro použití v jednotném popisování.

Některé starší rutiny byly nahrazeny novými rutinami pro sjednocené popisování. Pokud jste například použili New-RMSProtectionLicense s ochranou RMS a migrovali jste na sjednocené popisování, použijte místo toho rutiny New-AIPCustomPermissions .

Následující tabulka mapuje rutiny související s RMS s aktualizovanými rutinami používanými pro sjednocené popisování:

| Rutina RMS | Rutina sjednoceného popisování |

|---|---|

| Get-RMSFileStatus | Get-AIPFileStatus |

| Get-RMSServer | Není relevantní pro sjednocené popisování. |

| Get-RMSServerAuthentication | Nastavení AIPAuthentication |

| Clear-RMSAuthentication | Nastavení AIPAuthentication |

| Set-RMSServerAuthentication | Nastavení AIPAuthentication |

| Get-RMSTemplate | Není relevantní pro sjednocené popisování. |

| New-RMSProtectionLicense | New-AIPCustomPermissions a Set-AIPFileLabel s parametrem CustomPermissions . |

| Protect-RMSFile | Set-AIPFileLabel |

| Odemknout soubor RMSFile | Set-AIPFileLabel s parametrem RemoveProtection . |

Postup neinteraktivního označování souborů pro Azure Information Protection

Když ve výchozím nastavení spustíte rutiny pro popisování, příkazy se spustí ve vašem vlastním kontextu uživatele v interaktivní relaci PowerShellu.

Další informace naleznete v tématu:

- Předpoklady pro bezobslužné spouštění rutin popisování AIP

- Vytváření a konfigurace aplikací Microsoft Entra pro Set-AIPAuthentication

- Spuštění rutiny Set-AIPAuthentication

Poznámka:

Pokud počítač nemá přístup k internetu, není nutné vytvořit aplikaci v MICROSOFT Entra ID a spustit rutinu Set-AIPAuthentication . Místo toho postupujte podle pokynů pro odpojené počítače.

Předpoklady pro bezobslužné spouštění rutin popisování AIP

Pokud chcete spustit rutiny popisování azure Information Protection bezobslužné, použijte následující podrobnosti o přístupu:

Účet Systému Windows, který se může interaktivně přihlásit.

účet Microsoft Entra pro delegovaný přístup. Pro usnadnění správy použijte jeden účet, který se synchronizuje ze služby Active Directory do Microsoft Entra ID.

Pro delegovaný uživatelský účet:

Požadavek Detaily Zásady popisků Ujistěte se, že máte přiřazenou zásadu popisku k tomuto účtu a že zásada obsahuje publikované popisky, které chcete použít.

Pokud používáte zásady popisků pro různé uživatele, budete možná muset vytvořit novou zásadu popisku, která publikuje všechny vaše popisky, a publikovat tuto zásadu jenom pro tento delegovaný uživatelský účet.Dešifrování obsahu Pokud tento účet potřebuje například dešifrovat obsah, aby mohl znovu chránit soubory a kontrolovat soubory, které ostatní chránili, nastavte ho jako superuživatele pro Azure Information Protection a ujistěte se, že je povolená funkce superuživatele. Ovládací prvky onboardingu Pokud jste implementovali ovládací prvky onboardingu pro postupné nasazení, ujistěte se, že je tento účet součástí nakonfigurovaných ovládacích prvků onboardingu. přístupový token Microsoft Entra, který nastaví a uloží přihlašovací údaje delegovaného uživatele k ověření ve službě Azure Information Protection. Když vyprší platnost tokenu v Microsoft Entra ID, musíte rutinu spustit znovu, abyste získali nový token.

Parametry pro Set-AIPAuthentication používají hodnoty z procesu registrace aplikace v Microsoft Entra ID. Další informace naleznete v tématu Vytvoření a konfigurace aplikací Microsoft Entra pro Set-AIPAuthentication.

Spusťte neinteraktivně rutiny popisování spuštěním rutiny Set-AIPAuthentication .

Počítač, na kterém je spuštěná rutina AIPAuthentication, stáhne zásady popisování přiřazené k vašemu delegovanému uživatelskému účtu v Portál dodržování předpisů Microsoft Purview.

Vytváření a konfigurace aplikací Microsoft Entra pro Set-AIPAuthentication

Rutina Set-AIPAuthentication vyžaduje registraci aplikace pro parametry AppId a AppSecret .

Vytvoření nové registrace aplikace pro rutinu Set-AIPAuthentication klienta sjednoceného popisování:

V novém okně prohlížeče se přihlaste na portál Azure Portal k tenantovi Microsoft Entra, kterého používáte se službou Azure Information Protection.

Přejděte na Spravovat> ID>Microsoft Entra Registrace aplikací a vyberte Nová registrace.

V podokně Registrace aplikace zadejte následující hodnoty a klepněte na tlačítko Zaregistrovat:

Možnost Hodnota Název AIP-DelegatedUser

Podle potřeby zadejte jiný název. Název musí být jedinečný pro jednotlivé tenanty.Podporované typy účtů Vyberte pouze účty v tomto organizačním adresáři. Identifikátor URI přesměrování (volitelné) Vyberte Web a pak zadejte https://localhost.V podokně AIP-DelegatedUser zkopírujte hodnotu ID aplikace (klienta).

Hodnota vypadá podobně jako v následujícím příkladu:

77c3c1c3-abf9-404e-8b2b-4652836c8c66.Tato hodnota se používá pro parametr AppId při spuštění rutiny Set-AIPAuthentication. Vložte a uložte hodnotu pro pozdější referenci.

Na bočním panelu vyberte Spravovat>certifikáty a tajné kódy.

Pak v podokně AIP-DelegatedUser – Certifikáty a tajné kódy v části Tajné kódy klienta vyberte Nový tajný klíč klienta.

V části Přidat tajný klíč klienta zadejte následující a pak vyberte Přidat:

Pole Value Popis Azure Information Protection unified labeling clientVyprší Zadejte dobu trvání (1 rok, 2 roky nebo nikdy nevyprší platnost). Zpět v podokně AIP-DelegatedUser – Certifikáty a tajné kódy zkopírujte v části Tajné kódy klienta řetězec hodnoty.

Tento řetězec vypadá podobně jako v následujícím příkladu:

OAkk+rnuYc/u+]ah2kNxVbtrDGbS47L4.Abyste měli jistotu, že zkopírujete všechny znaky, vyberte ikonu pro kopírování do schránky.

Důležité

Je důležité, abyste tento řetězec uložili, protože se znovu nezobrazí a nedá se načíst. Stejně jako u citlivých informací, které používáte, uložte uloženou hodnotu bezpečně a omezte přístup k ní.

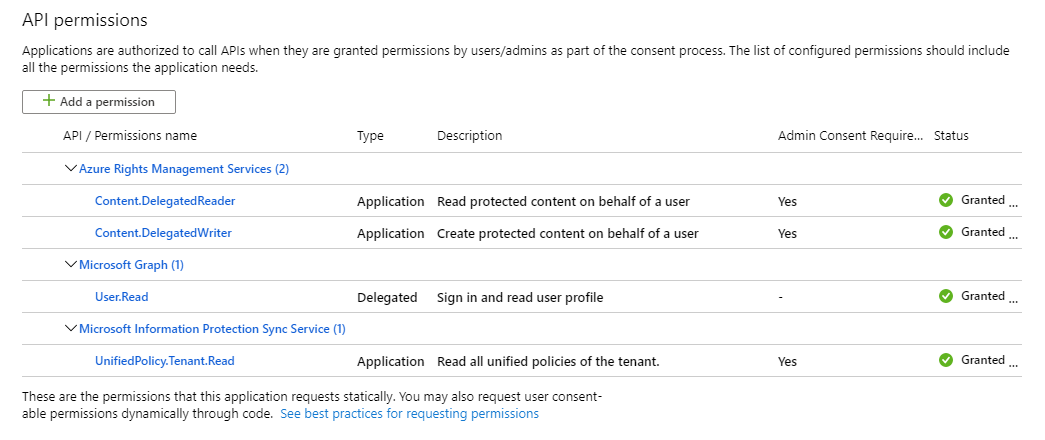

Na bočním panelu vyberte Spravovat>oprávnění rozhraní API.

V podokně Oprávnění rozhraní API AIP-DelegatedUser vyberte Přidat oprávnění.

V podokně Oprávnění rozhraní API žádosti se ujistěte, že jste na kartě Rozhraní API Microsoftu, a vyberte Azure Rights Management Services.

Po zobrazení výzvy k zadání typu oprávnění, která vaše aplikace vyžaduje, vyberte Oprávnění aplikace.

Chcete-li vybrat oprávnění, rozbalte položku Obsah a vyberte následující položku a pak vyberte Přidat oprávnění.

- Content.DelegatedReader

- Content.DelegatedWriter

Zpět v podokně Oprávnění rozhraní API AIP-DelegatedUser vyberte Znovu přidat oprávnění .

V podokně Požádat o oprávnění AIP vyberte rozhraní API, která moje organizace používá, a vyhledejte synchronizační službu Microsoft Information Protection.

V podokně Oprávnění rozhraní API požadavku vyberte Oprávnění aplikace.

Pro výběr oprávnění rozbalte UnifiedPolicy, vyberte UnifiedPolicy.Tenant.Read a pak vyberte Přidat oprávnění.

Zpět v podokně oprávnění AIP-DelegatedUser – API vyberte Udělit souhlas správce pro< název> vašeho tenanta a v potvrzovací výzvě vyberte Ano.

Vaše oprávnění rozhraní API by měla vypadat jako na následujícím obrázku:

Teď jste dokončili registraci této aplikace tajným kódem, jste připraveni spustit Set-AIPAuthentication s parametry AppId a AppSecret. Kromě toho budete potřebovat ID tenanta.

Tip

ID tenanta můžete rychle zkopírovat pomocí webu Azure Portal: ID adresáře Správy>vlastností>Microsoft Entra ID.>

Spuštění rutiny Set-AIPAuthentication

Otevřete Windows PowerShell s možností Spustit jako správce.

V relaci PowerShellu vytvořte proměnnou pro uložení přihlašovacích údajů uživatelského účtu Windows, který se spustí neinteraktivně. Pokud jste například vytvořili účet služby pro skener:

$pscreds = Get-Credential "CONTOSO\srv-scanner"Zobrazí se výzva k zadání hesla tohoto účtu.

Spusťte rutinu Set-AIPAuthentication s parametrem OnBeHalfOf , který určuje hodnotu proměnné, kterou jste vytvořili.

Zadejte také hodnoty registrace aplikace, ID tenanta a název delegovaného uživatelského účtu v Microsoft Entra ID. Příklad:

Set-AIPAuthentication -AppId "77c3c1c3-abf9-404e-8b2b-4652836c8c66" -AppSecret "OAkk+rnuYc/u+]ah2kNxVbtrDGbS47L4" -TenantId "9c11c87a-ac8b-46a3-8d5c-f4d0b72ee29a" -DelegatedUser scanner@contoso.com -OnBehalfOf $pscreds

Běžné parametry pro rutiny PowerShellu

Informace o běžných parametrech najdete v tématu O běžných parametrech.

Další kroky

Pokud potřebujete pomoc s rutinou, když jste v relaci PowerShellu, zadejte Get-Help <cmdlet name> -online. Příklad:

Get-Help Set-AIPFileLabel -online

Další informace naleznete v tématu:

Váš názor

Připravujeme: V průběhu roku 2024 budeme postupně vyřazovat problémy z GitHub coby mechanismus zpětné vazby pro obsah a nahrazovat ho novým systémem zpětné vazby. Další informace naleznete v tématu: https://aka.ms/ContentUserFeedback.

Odeslat a zobrazit názory pro