Kurz: Instalace mikro agenta Defenderu for IoT

Tento kurz vám pomůže zjistit, jak nainstalovat a ověřit mikro agenta Defender for IoT.

V tomto kurzu se naučíte:

- Stažení a instalace mikro agenta

- Ověření mikro agenta

- Ověření instalace

- Testování systému

- Instalace konkrétní verze mikro agenta

Požadavky

Účet Azure s aktivním předplatným. Vytvořte si zdarma účet.

Ověřte, že používáte některý z následujících operačních systémů.

Ve svém Azure IoT Hub musíte mít povolené Microsoft Defender pro IoT.

Musíte mít do řešení IoT přidanou skupinu prostředků.

Musíte mít vytvořené dvojče modulu mikro agenta Defenderu for IoT.

Stažení a instalace mikro agenta

V závislosti na vašem nastavení bude nutné nainstalovat příslušný balíček microsoftu.

Přidání odpovídajícího úložiště balíčků Microsoftu:

Stáhněte konfiguraci úložiště, která odpovídá vašemu operačnímu systému zařízení.

Ubuntu 18.04:

curl https://packages.microsoft.com/config/ubuntu/18.04/multiarch/prod.list > ./microsoft-prod.listUbuntu 20.04:

curl https://packages.microsoft.com/config/ubuntu/20.04/prod.list > ./microsoft-prod.listDebian 9 (AMD64 i ARM64):

curl https://packages.microsoft.com/config/debian/stretch/multiarch/prod.list > ./microsoft-prod.list

Pomocí následujícího příkazu zkopírujte konfiguraci úložiště do

sources.list.dadresáře :sudo cp ./microsoft-prod.list /etc/apt/sources.list.d/Pomocí následujícího příkazu nainstalujte veřejný klíč Microsoft GPG:

curl https://packages.microsoft.com/keys/microsoft.asc | gpg --dearmor > microsoft.gpg sudo cp ./microsoft.gpg /etc/apt/trusted.gpg.d/Pomocí následujícího příkazu se ujistěte, že jste aktualizovali apt:

sudo apt-get updatePomocí následujícího příkazu nainstalujte balíček mikro agenta Defenderu for IoT do distribucí Linuxu založených na Debianu nebo Ubuntu:

sudo apt-get install defender-iot-micro-agent

Připojení přes proxy server

Tento postup popisuje, jak připojit mikro agenta Defenderu for IoT k IoT Hub prostřednictvím proxy serveru.

Konfigurace připojení přes proxy server:

Na počítači mikro agenta vytvořte

/etc/defender_iot_micro_agent/conf.jsonsoubor s následujícím obsahem:{ "IothubModule_ProxyConfig": "<proxy_ipv4>,<port>,<username>,<password>", "IothubModule_TransportProtocol": "MQTT_WebSocket_Protocol" }Pole uživatel a heslo jsou volitelná. Pokud je nepotřebujete, použijte místo toho následující syntaxi:

{ "IothubModule_ProxyConfig": "<proxy_ipv4>,<port>", "IothubModule_TransportProtocol": "MQTT_WebSocket_Protocol" }Odstraňte všechny soubory uložené v mezipaměti na adrese /var/lib/defender_iot_micro_agent/cache.json.

Restartujte mikro agenta. Spusťte tento příkaz:

sudo systemctl restart defender-iot-micro-agent.service

Přidání podpory protokolu AMQP

Tento postup popisuje další kroky potřebné pro podporu protokolu AMQP.

Přidání podpory protokolu AMQP:

Na počítači mikro agenta otevřete

/etc/defender_iot_micro_agent/conf.jsonsoubor a přidejte následující obsah:{ "IothubModule_TransportProtocol": "AMQP_Protocol" }Odstraňte všechny soubory uložené v mezipaměti na adrese /var/lib/defender_iot_micro_agent/cache.json.

Restartujte mikro agenta. Spusťte tento příkaz:

sudo systemctl restart defender-iot-micro-agent.service

Přidání podpory protokolu AMQP přes webový soket:

Na počítači mikro agenta otevřete

/etc/defender_iot_micro_agent/conf.jsonsoubor a přidejte následující obsah:{ "IothubModule_TransportProtocol": "AMQP_WebSocket_Protocol" }Odstraňte všechny soubory uložené v mezipaměti na adrese /var/lib/defender_iot_micro_agent/cache.json.

Restartujte mikro agenta. Spusťte tento příkaz:

sudo systemctl restart defender-iot-micro-agent.service

Agent použije tento protokol a bude komunikovat s IoT Hub na portu 443. Pro tento protokol je podporována konfigurace proxy serveru HTTP. V případě, že je nakonfigurovaný také proxy server, bude port komunikace s proxy serverem tak, jak je definován v konfiguraci proxy serveru.

Ověření mikro agenta

Existují dvě možnosti, které je možné použít k ověření mikro agenta Defenderu for IoT:

Ověřování pomocí připojovacího řetězce identity modulu

Připojovací řetězec identity modulu budete muset zkopírovat z podrobností o identitě modulu DefenderIoTMicroAgent.

Postup zkopírování připojovacího řetězce identity modulu:

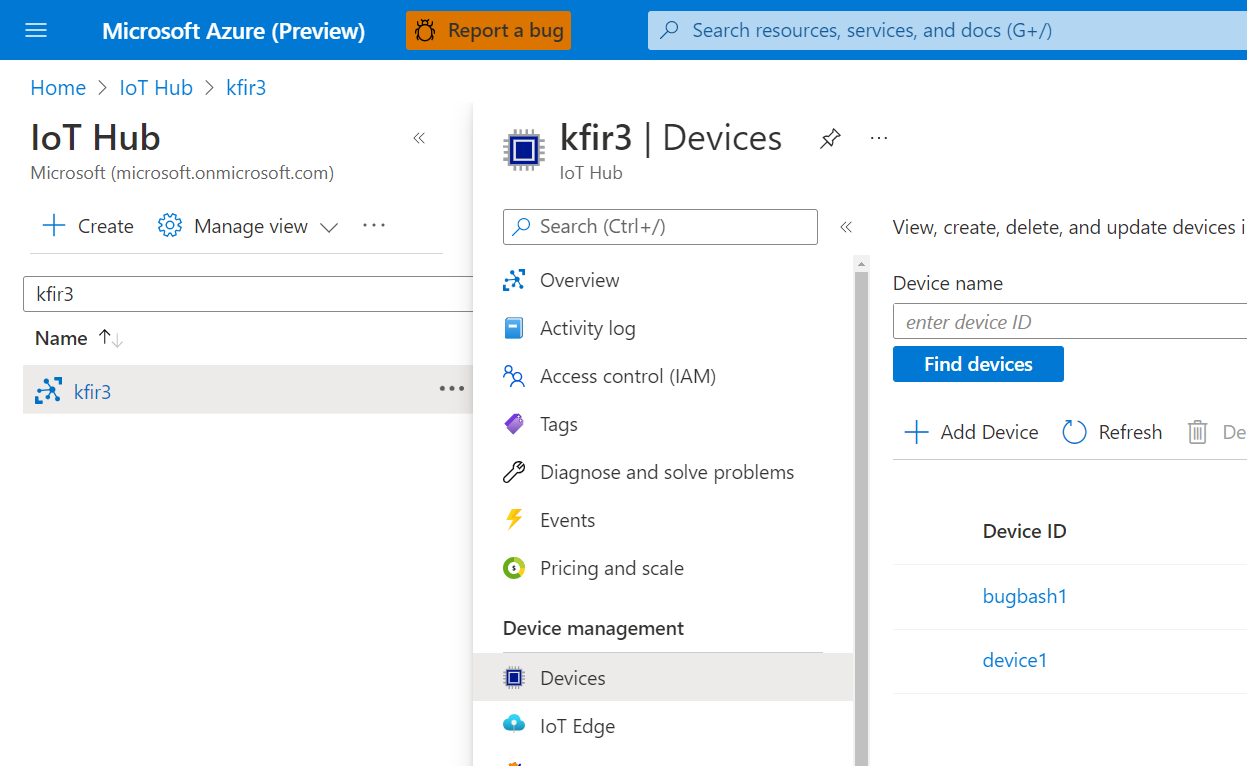

Přejděte na IoT Hub>

Your hub>Za zařízení pro správu> zařízení.

V seznamu ID zařízení vyberte zařízení.

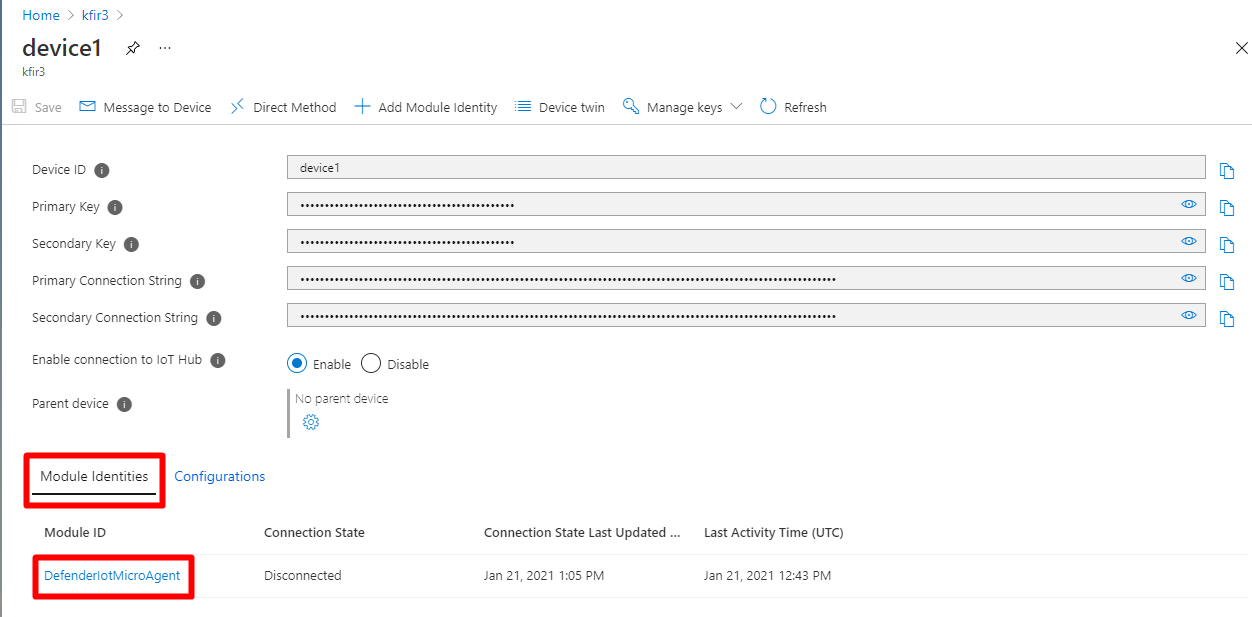

Vyberte kartu Identity modulů .

Ze seznamu identit modulů přidružených k zařízení vyberte modul DefenderIotMicroAgent .

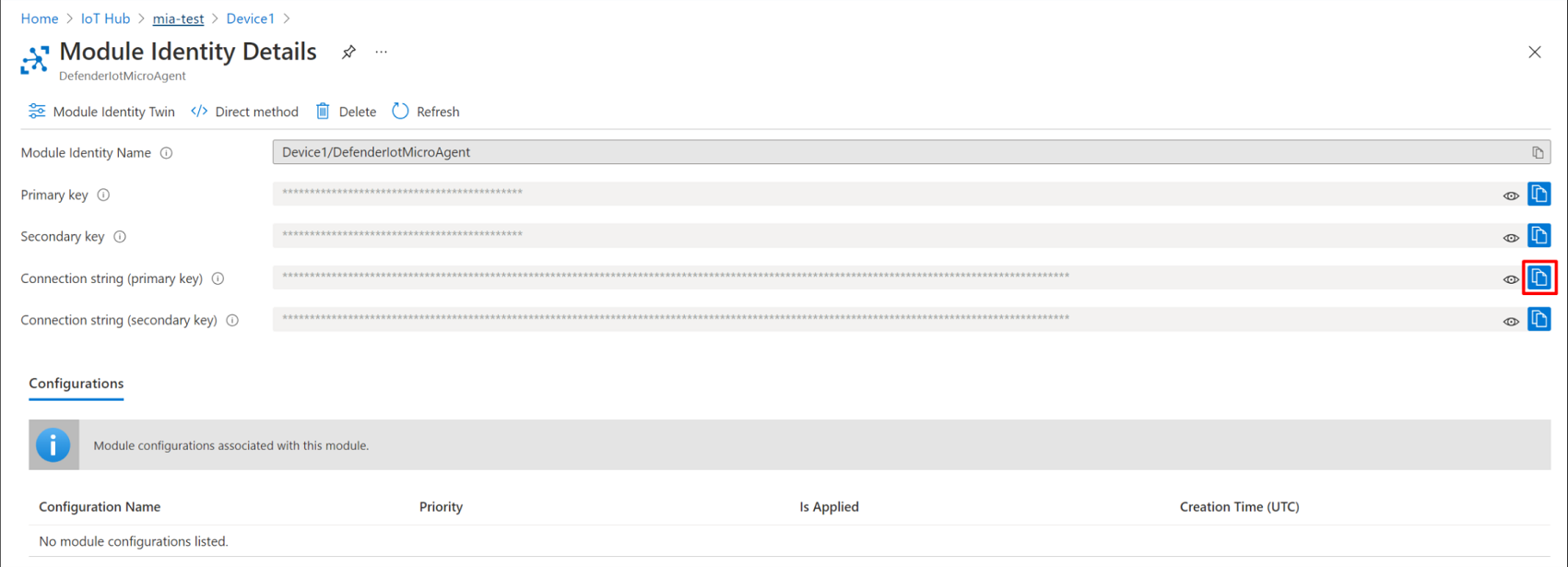

Výběrem tlačítka kopírování zkopírujte připojovací řetězec (primární klíč).

Zadáním následujícího příkazu vytvořte soubor s názvem

connection_string.txtobsahující zkopírovaný připojovací řetězec zakódovaný v utf-8 v cestě k adresáři/etc/defender_iot_micro_agentagenta Defenderu for IoT:sudo bash -c 'echo "<connection string>" > /etc/defender_iot_micro_agent/connection_string.txt'Teď

connection_string.txtse bude nacházet v následujícím umístění/etc/defender_iot_micro_agent/connection_string.txtcesty .Poznámka

Připojovací řetězec obsahuje klíč, který umožňuje přímý přístup k samotnému modulu, a proto obsahuje citlivé informace, které by měli používat a číst jenom uživatelé root.

Restartujte službu pomocí tohoto příkazu:

sudo systemctl restart defender-iot-micro-agent.service

Ověřování pomocí certifikátu

Ověření pomocí certifikátu:

Podle těchto pokynů si obstaráte certifikát.

Umístěte veřejnou část certifikátu s kódováním PEM a privátní klíč v

/etc/defender_iot_micro_agentsouboru do souborů s názvemcertificate_public.pemacertificate_private.pem.Vložte příslušný připojovací řetězec do

connection_string.txtsouboru. Připojovací řetězec by měl vypadat takto:HostName=<the host name of the iot hub>;DeviceId=<the id of the device>;ModuleId=<the id of the module>;x509=trueTento řetězec upozorní agenta Defenderu for IoT, že očekává poskytnutí certifikátu pro ověřování.

Restartujte službu pomocí následujícího příkazu:

sudo systemctl restart defender-iot-micro-agent.service

Ověření instalace

Ověření instalace:

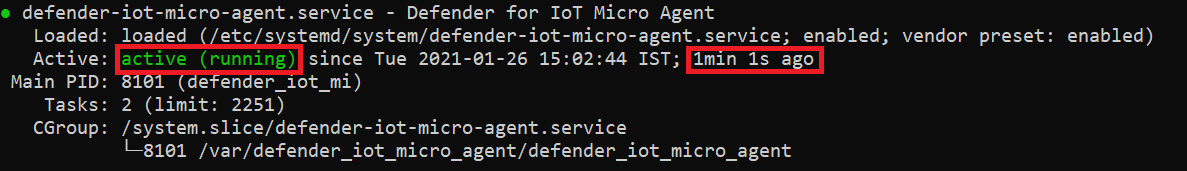

Pomocí následujícího příkazu se ujistěte, že mikro agent funguje správně:

systemctl status defender-iot-micro-agent.serviceUjistěte se, že je služba stabilní, a ujistěte

activese, že je vhodná doba provozu procesu.

Testování systému

Systém můžete otestovat tak, že v zařízení vytvoříte soubor triggeru. Soubor triggeru způsobí, že prohledávání standardních hodnot v agentu rozpozná soubor jako porušení směrného plánu.

Pomocí následujícího příkazu vytvořte soubor v systému souborů:

sudo touch /tmp/DefenderForIoTOSBaselineTrigger.txtUjistěte se, že je pracovní prostor služby Log Analytics připojený k centru IoT. Další informace najdete v tématu Vytvoření pracovního prostoru služby Log Analytics.

Restartujte agenta pomocí příkazu :

sudo systemctl restart defender-iot-micro-agent.service

Počkejte až jednu hodinu, než se doporučení zobrazí v centru.

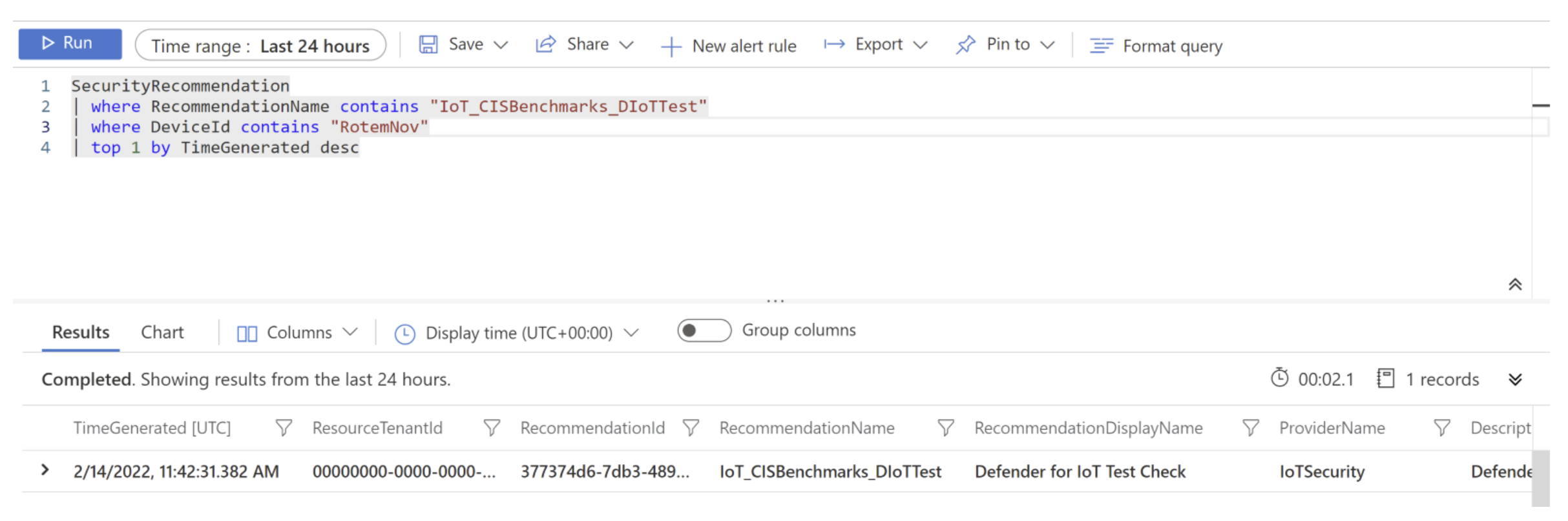

Vytvoří se doporučení směrného plánu s názvem "IoT_CISBenchmarks_DIoTTest". Na toto doporučení se můžete dotazovat z Log Analytics následujícím způsobem:

SecurityRecommendation

| where RecommendationName contains "IoT_CISBenchmarks_DIoTTest"

| where DeviceId contains "<device-id>"

| top 1 by TimeGenerated desc

Například:

Instalace konkrétní verze mikro agenta

Konkrétní verzi mikro agenta můžete nainstalovat pomocí konkrétního příkazu.

Instalace konkrétní verze mikro agenta Defenderu for IoT:

Otevřete terminál.

Spusťte následující příkaz:

sudo apt-get install defender-iot-micro-agent=<version>

Vyčištění prostředků

Neexistují žádné prostředky, které by bylo potřeba vyčistit.