Prostředky kanálu

Azure DevOps Services | Azure DevOps Server 2022 | Azure DevOps Server 2020

Azure Pipelines nabízí zabezpečení nad rámec pouhé ochrany souboru YAML a zdrojového kódu. Při spuštění kanálů YAML prochází přístup k prostředkům prostřednictvím systému označovaného jako kontroly. Kontroly můžou pozastavit nebo dokonce selhat spuštění kanálu, aby byly prostředky v bezpečí. Kanál má přístup ke dvěma typům prostředků, chráněným a otevřeným.

Chráněné prostředky

Vaše kanály mají často přístup k tajným kódům.

Například k podepsání sestavení potřebujete podpisový certifikát.

K nasazení do produkčního prostředí potřebujete přihlašovací údaje k danému prostředí.

Azure Pipelines vyžaduje roli správce při otevírání přístupu k prostředku pro všechny kanály pro všechny chráněné prostředky s výjimkou prostředí. V případě prostředí budete potřebovat roli Tvůrce . Přečtěte si další informace o ochraně prostředků.

Ve službě Azure Pipelines se za chráněné prostředky v kanálech YAML považují všechny následující:

- Fondy agentů

- Tajné proměnné ve skupinách proměnných

- Zabezpečení souborů

- Připojení služeb

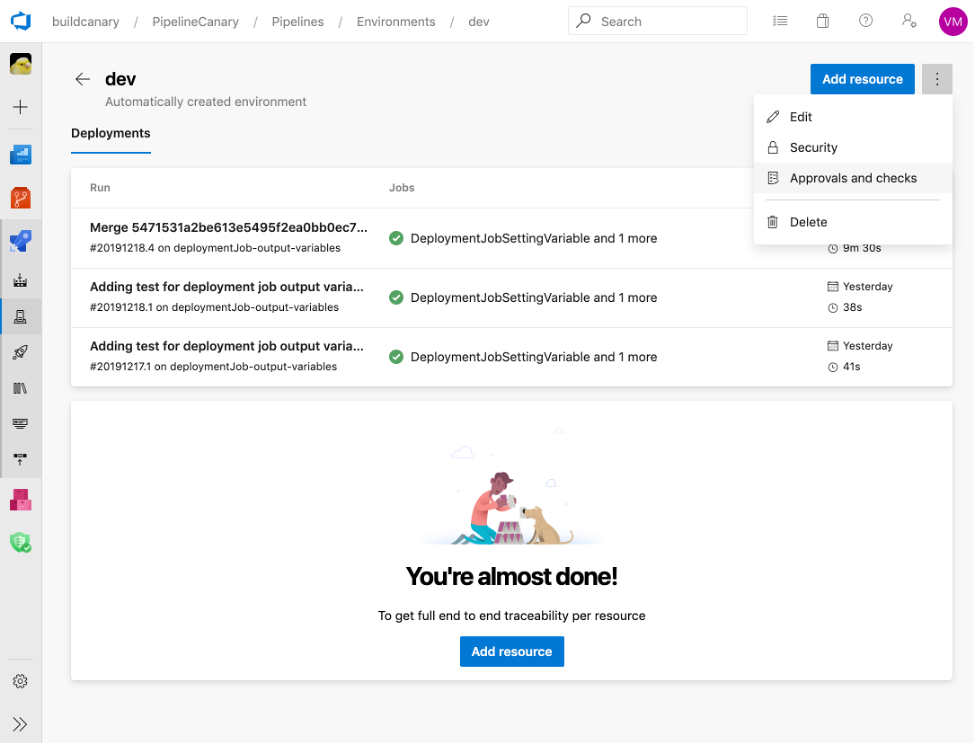

- Prostředí

- Repozitáře

"Chráněné" znamená:

- Mohou být přístupné konkrétním uživatelům a konkrétním kanálům v rámci projektu. Uživatelé a kanály mimo projekt k nim nemají přístup.

- Pokaždé, když kanál YAML použije některý z těchto prostředků, můžete spustit další ruční nebo automatizované kontroly. Další informace o chráněných prostředcích najdete v tématu Informace o prostředcích kanálu.

Ochrana prostředků úložiště

Úložiště je možné volitelně chránit. Na úrovni organizace nebo projektu se můžete rozhodnout omezit rozsah přístupového tokenu Azure Pipelines na uvedená úložiště. Když to uděláte, Azure Pipelines přidá další dvě ochrany:

- Přístupový token udělený agentu pro spuštěné úlohy bude mít přístup pouze k úložištím výslovně uvedeným v

resourcesčásti kanálu. - Úložiště přidaná do kanálu bude muset být autorizována někým, kdo má přístup k úložišti, když kanál úložiště poprvé použije.

Toto nastavení je ve výchozím nastavení zapnuté pro všechny organizace vytvořené po květnu 2020. Organizace vytvořené před tím, které by ho měly povolit v nastavení organizace.

Otevření prostředků

Všechny ostatní zdroje v projektu se považují za otevřené zdroje. Mezi otevřené prostředky patří:

- Artifacts

- Pipelines

- Testovací plány

- Pracovní položky

Další informace o tom, které kanály mají přístup k jakým zdrojům, najdete v části o projektech.

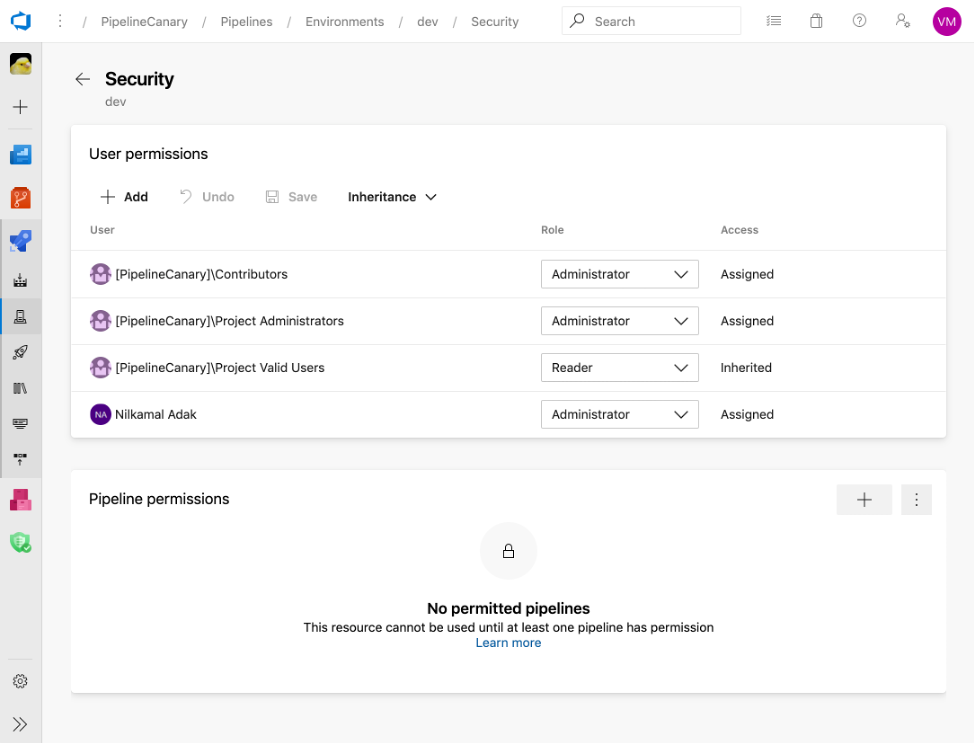

Uživatelská oprávnění

První obranou chráněných prostředků jsou uživatelská oprávnění. Obecně se ujistěte, že oprávnění udělujete jenom uživatelům, kteří je vyžadují. Všechny chráněné prostředky mají podobný model zabezpečení. Člen role uživatele prostředku může:

- Odebrání schvalovatelů a kontrol nakonfigurovaných u daného prostředku

- Udělení přístupu jiným uživatelům nebo kanálům pro použití daného prostředku

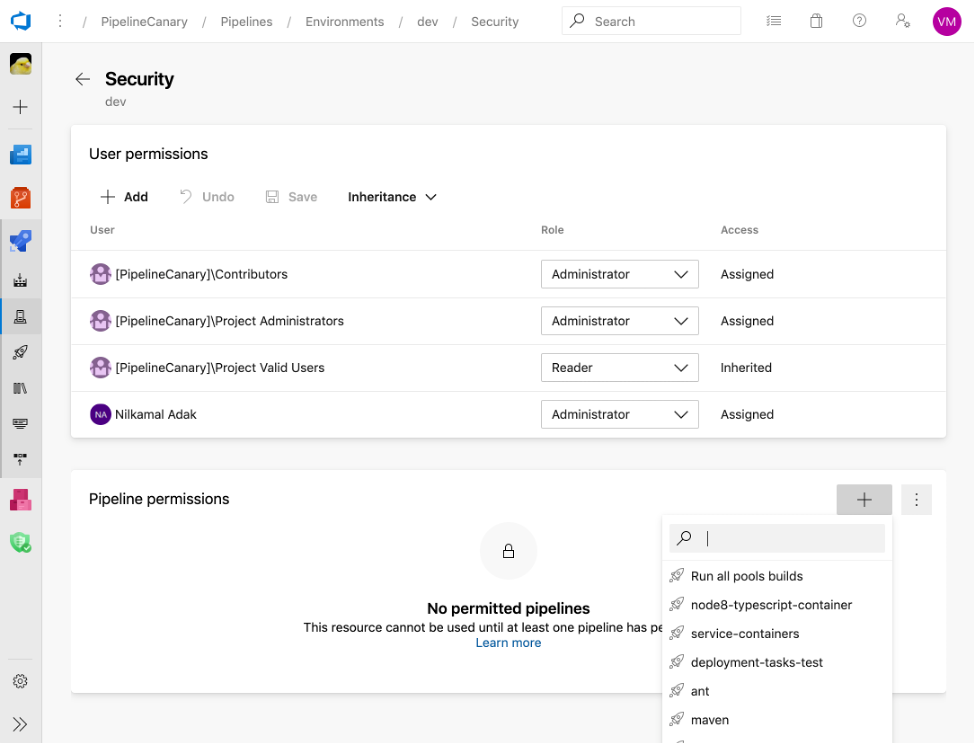

Oprávnění kanálu

Když používáte kanály YAML, uživatelská oprávnění nestačí k zabezpečení chráněných prostředků. Můžete snadno zkopírovat název chráněného prostředku (například připojení služby pro vaše produkční prostředí) a zahrnout ho do jiného kanálu. Oprávnění kanálu chrání před takovým kopírováním. U každého z chráněných prostředků se ujistěte, že jste zakázali možnost udělit přístup ke všem kanálům. Místo toho explicitně udělíte přístup ke konkrétním kanálům, kterým důvěřujete.

Kontroly

V YAML nestačí k úplnému zabezpečení chráněných prostředků kombinace uživatelských oprávnění a oprávnění kanálu. Oprávnění kanálu k prostředkům se udělují celému kanálu. Nic nebrání nežádoucímu uživateli v vytvoření další větve v úložišti, vložení škodlivého kódu a použití stejného kanálu pro přístup k danému prostředku. I bez škodlivého záměru musí většina kanálů před nasazením do produkčního prostředí sledovat změny (zejména na samotný kanál). Kontroly umožňují pozastavit spuštění kanálu, dokud nebudou splněny určité podmínky:

- Kontrola ručního schválení. Každé spuštění, které používá prostředek chráněný projektem, se před pokračováním zablokuje pro ruční schválení. Ruční ochrana vám umožní kód zkontrolovat a zajistit, že pochází ze správné větve.

- Kontrola chráněné větve Pokud pro některé větve používáte procesy ruční kontroly kódu, můžete tuto ochranu rozšířit i na kanály. Nakonfigurujte kontrolu chráněné větve pro každý z vašich prostředků. Tím se automaticky zastaví spuštění kanálu nad všemi větvemi uživatelů.

- Kontrola chráněných prostředků Můžete přidat kontroly do prostředí, připojení služeb, úložišť, skupin proměnných, fondů agentů, skupin proměnných a zabezpečených souborů a určit podmínky, které musí být splněny, aby fáze v libovolném kanálu mohl využívat prostředek. Přečtěte si další informace o kontrolách a schvalováních.

Další kroky

Dále zvažte, jak seskupíte prostředky do struktury projektu.

Váš názor

Připravujeme: V průběhu roku 2024 budeme postupně vyřazovat problémy z GitHub coby mechanismus zpětné vazby pro obsah a nahrazovat ho novým systémem zpětné vazby. Další informace naleznete v tématu: https://aka.ms/ContentUserFeedback.

Odeslat a zobrazit názory pro