Ochrana Azure OpenAI pomocí Azure Web Application Firewall ve službě Azure Front Door

Existuje rostoucí počet podniků používajících rozhraní API Azure OpenAI a počet a složitost útoků na zabezpečení proti webovým aplikacím se neustále vyvíjí. K ochraně rozhraní API Azure OpenAI před různými útoky na webové aplikace je nezbytná silná strategie zabezpečení.

Azure Web Application Firewall (WAF) je síťový produkt Azure, který chrání webové aplikace a rozhraní API před různými 10 nejčastějšími webovými útoky OWASP, běžnými ohroženími zabezpečení a ohroženími (CVE) a útoky na škodlivé roboty.

Tento článek popisuje, jak používat Azure Web Application Firewall (WAF) ve službě Azure Front Door k ochraně koncových bodů Azure OpenAI.

Požadavky

Pokud ještě nemáte předplatné Azure, vytvořte si bezplatný účet před tím, než začnete.

Vytvoření instance Azure OpenAI pomocí modelu gpt-35-turbo

Nejprve vytvořte instanci OpenAI.

Vytvořte instanci Azure OpenAI a nasaďte model gpt-35-turbo pomocí vytvoření a nasazení prostředku služby Azure OpenAI.

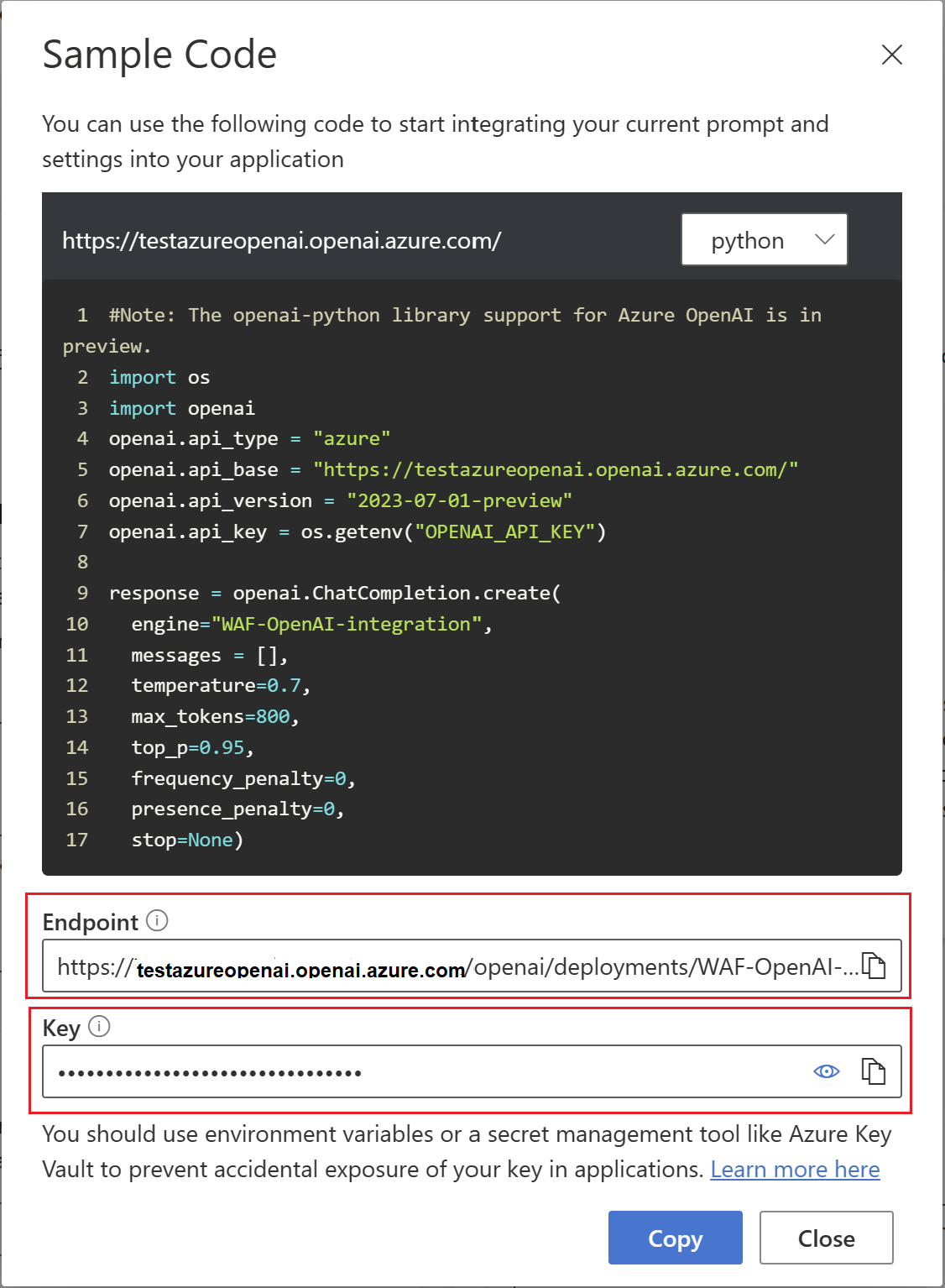

Identifikujte koncový bod Azure OpenAI a klíč rozhraní API.

Otevřete Azure OpenAI Studio a otevřete možnost Chat v části Hřiště. Pomocí možnosti Zobrazit kód zobrazte koncový bod a klíč rozhraní API.

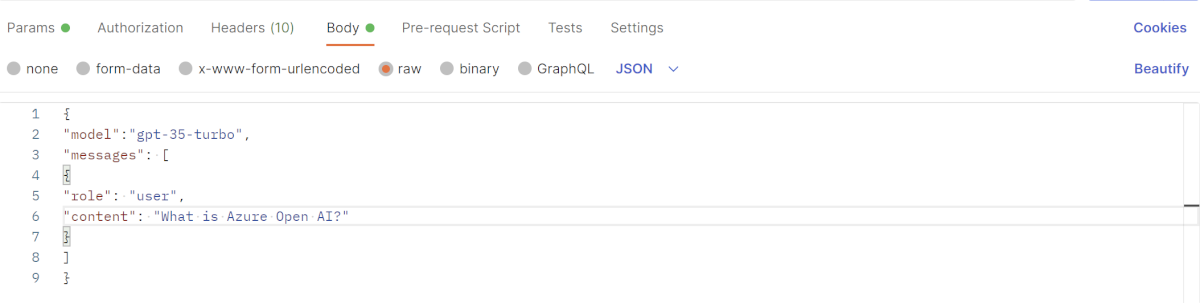

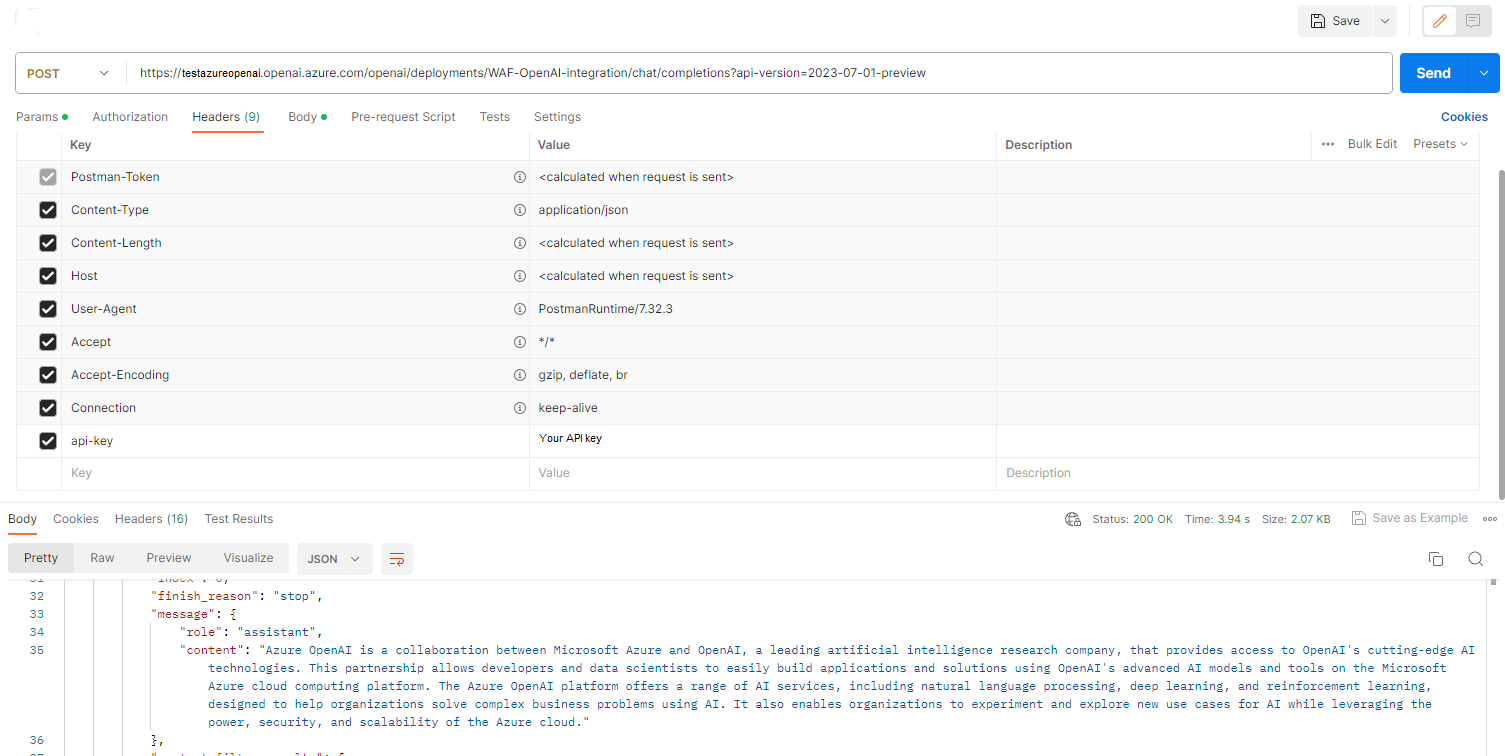

Ověřte volání Azure OpenAI pomocí nástroje Postman. Použijte koncové body Azure OpenAPI a hodnoty api-key, které najdete v předchozích krocích. V textu POST použijte tyto řádky kódu:

{ "model":"gpt-35-turbo", "messages": [ { "role": "user", "content": "What is Azure OpenAI?" } ] }V reakci na POST byste měli obdržet 200 OK:

Azure OpenAI také vygeneruje odpověď pomocí modelu GPT.

Vytvoření instance Služby Azure Front Door pomocí Azure WAF

Teď pomocí Azure-Portal vytvořte instanci Služby Azure Front Door s Azure WAF.

Vytvořte úroveň Optimalizovanou pro Azure Front Door Premium s přidruženou zásadou zabezpečení WAF ve stejné skupině prostředků. Použijte možnost Vlastní vytvoření .

Přidejte koncové body a trasy.

Přidejte název původního hostitele: Název původního hostitele je

testazureopenai.openai.azure.com.Přidejte zásadu WAF.

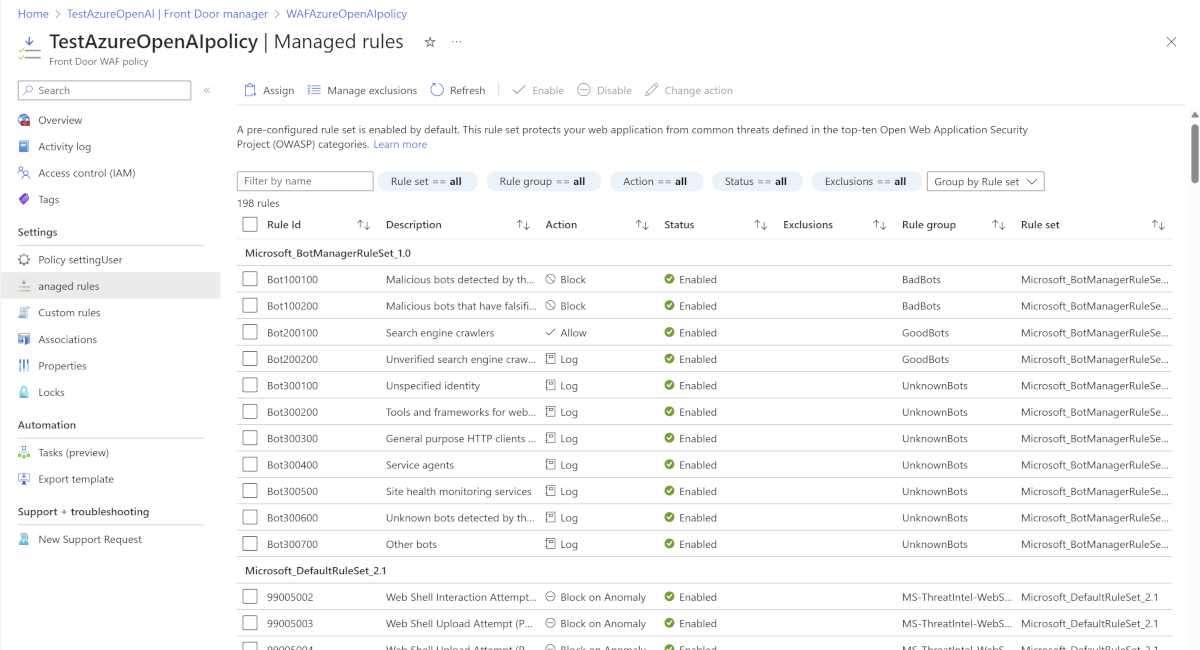

Konfigurace zásad WAF pro ochranu před ohroženími zabezpečení webových aplikací a rozhraní API

Povolte zásady WAF v režimu prevence a ujistěte se , že jsou povolené Microsoft_DefaultRuleSet_2.1 a Microsoft_BotManagerRuleSet_1.0 .

Ověření přístupu k Azure OpenAI prostřednictvím koncového bodu Služby Azure Front Door

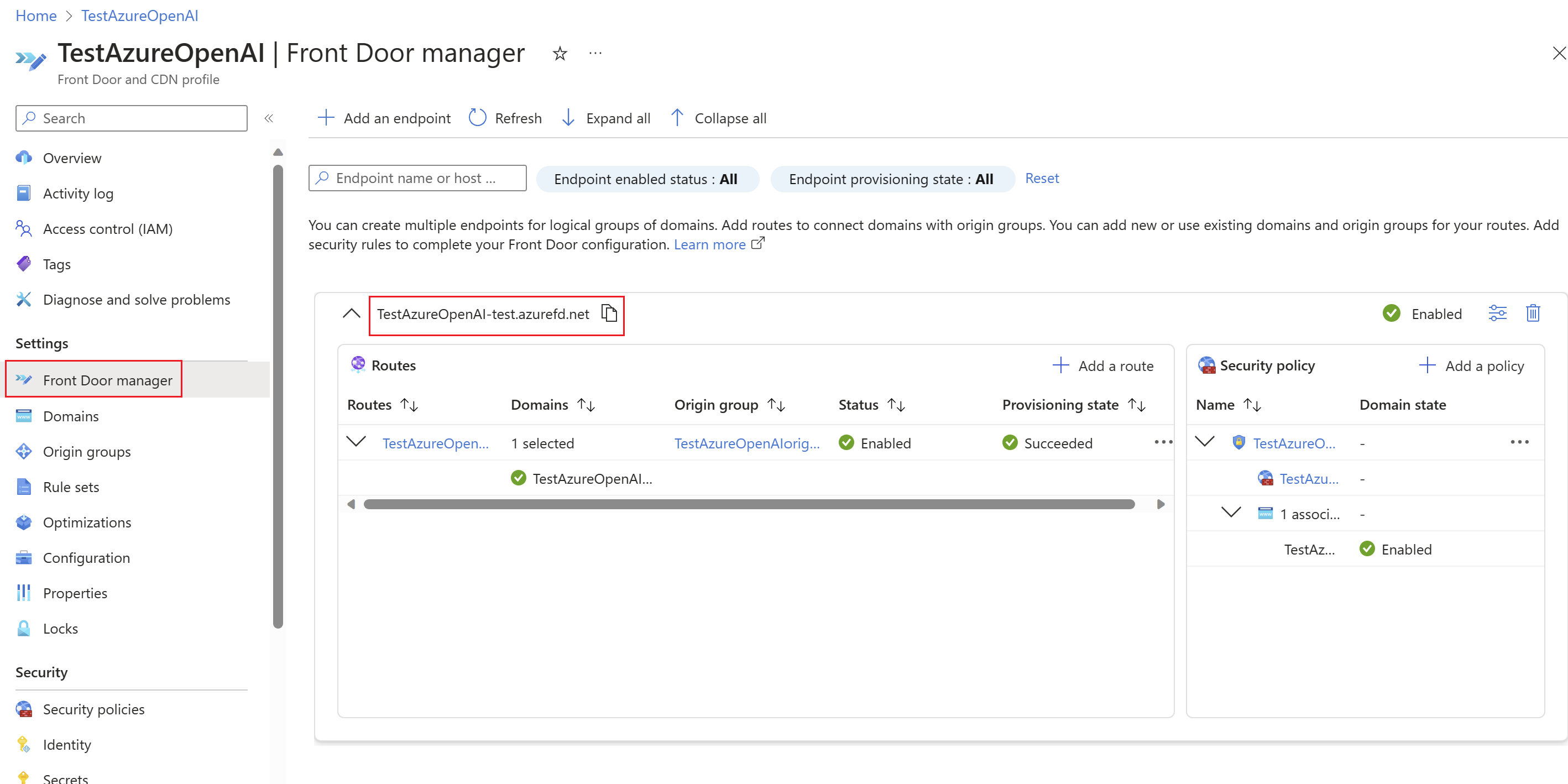

Teď ověřte koncový bod Služby Azure Front Door.

Načtěte koncový bod Služby Azure Front Door ze správce služby Front Door.

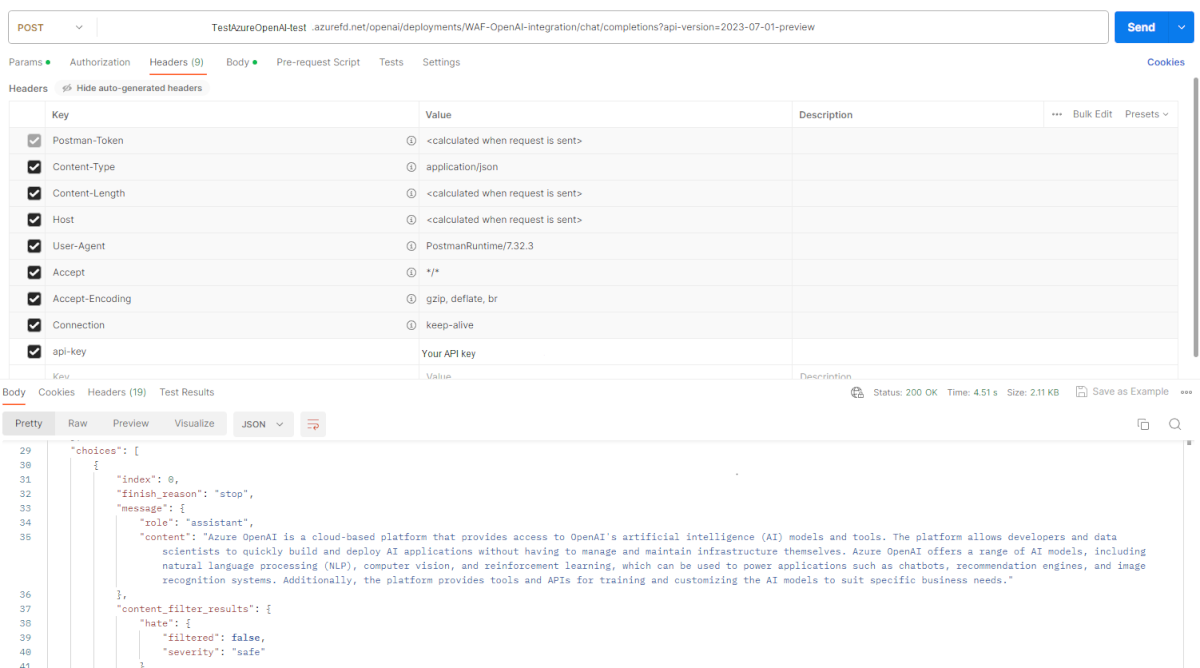

Pomocí nástroje Postman odešlete požadavek POST do koncového bodu služby Azure Front Door.

Azure OpenAI také generuje odpověď pomocí modelu GPT.

Ověření, že WAF blokuje útok OWASP

Odeslání požadavku POST simulujícího útok OWASP na koncový bod Azure OpenAI WAF blokuje volání pomocí kódu odpovědi 403 Zakázáno .

Konfigurace pravidel omezení IP adres pomocí WAF

Pokud chcete omezit přístup ke koncovému bodu Azure OpenAI na požadované IP adresy, přečtěte si téma Konfigurace pravidla omezení IP adres pomocí WAF pro Službu Azure Front Door.

Běžné problémy

Následující položky jsou běžné problémy, se kterými se můžete setkat při používání Azure OpenAI se službou Azure Front Door a Azure WAF.

Při odeslání požadavku POST do koncového bodu Azure OpenAI se zobrazí zpráva 401: Přístup odepřen .

Pokud se pokusíte odeslat požadavek POST do koncového bodu Azure OpenAI okamžitě po jeho vytvoření, může se zobrazit zpráva 401: Přístup odepřen i v případě, že máte ve své žádosti správný klíč rozhraní API. Tento problém se obvykle vyřeší sám po nějaké době bez jakéhokoli přímého zásahu.

Při odeslání požadavku POST do koncového bodu Azure OpenAI se zobrazí zpráva 415: Nepodporovaný typ média .

Pokud se pokusíte odeslat požadavek POST do koncového bodu Azure OpenAI s hlavičkou

text/plainContent-Type , zobrazí se tato zpráva. Nezapomeňte aktualizovat záhlaví Content-Type naapplication/jsonoddíl záhlaví v Nástroji Postman.