Co je Microsoft Defender pro firmy?

Defender pro firmy je řešení zabezpečení koncových bodů, které bylo navrženo speciálně pro malé a střední firmy (do 300 zaměstnanců). Díky tomuto řešení zabezpečení koncových bodů jsou zařízení vaší společnosti lépe chráněná před ransomwarem, malwarem, phishingem a dalšími hrozbami. Defender pro firmy je k dispozici jako samostatné předplatné a je součástí Microsoft 365 Business Premium.

Tento článek popisuje, co je součástí Defenderu pro firmy, a obsahuje odkazy na další informace o těchto funkcích a možnostech.

Tip

Další informace o Microsoft 365 Business Premium najdete v tématu Microsoft 365 Business Premium – produktivita a kybernetická bezpečnost pro malé firmy.

Video: Ochrana na podnikové úrovni pro malé a střední firmy

Další informace o Defenderu pro firmy najdete v následujícím videu:

Co je součástí Defenderu pro firmy?

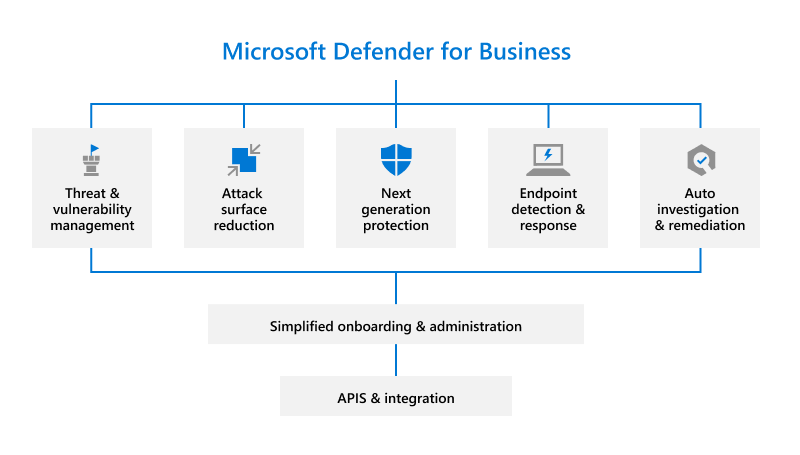

Defender pro firmy obsahuje celou řadu možností ochrany zařízení, jak je znázorněno na následujícím diagramu:

S Defenderem pro firmy můžete chránit zařízení a data, která vaše firma používá:

Zabezpečení na podnikové úrovni. Defender pro firmy přináší výkonné funkce zabezpečení koncových bodů z našeho špičkového řešení Microsoft Defender for Endpoint a optimalizuje je pro správce IT, aby podporovaly malé a střední firmy.

Snadno použitelné řešení zabezpečení. Defender pro firmy nabízí zjednodušené prostředí, které vás provede akcemi s doporučeními a přehledy o zabezpečení koncových bodů. Nepotřebujete žádné specializované znalosti, protože Defender pro firmy nabízí konfiguraci řízenou průvodcem a výchozí zásady zabezpečení, které jsou navržené tak, aby pomohly chránit zařízení vaší společnosti od prvního dne.

Flexibilita pro vaše prostředí Defender pro firmy může pracovat s vaším obchodním prostředím, ať už používáte Microsoft Intune, nebo jste s Microsoft Cloudem úplně noví. Defender pro firmy funguje s komponentami, které jsou součástí Windows, a s aplikacemi pro zařízení mac, iOS a Android.

Integrace s Microsoft 365 Lighthouse, nástroji RMM a softwarem PSA. Pokud jste poskytovatel cloudových řešení Microsoftu (CSP) a používáte Microsoft 365 Lighthouse, můžete zobrazit bezpečnostní incidenty a výstrahy napříč tenanty zákazníků (viz Microsoft 365 Lighthouse a Defender pro firmy). Pokud jste poskytovatelem spravovaných služeb Microsoftu (MSP), můžete defender pro firmy integrovat s nástroji pro vzdálené monitorování a správu (RMM) a softwarem pro profesionální automatizaci služeb (PSA) (viz Prostředky Defenderu pro firmy a MSP).

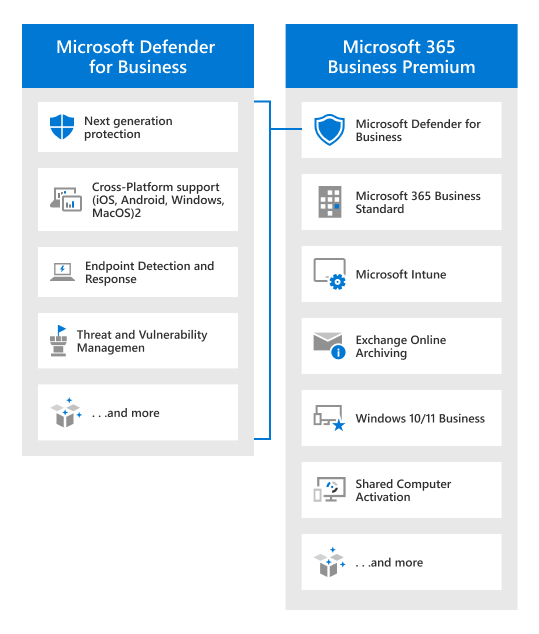

Jaký je na tom Defender pro firmy ve srovnání s Microsoft 365 Business Premium?

Defender pro firmy poskytuje pokročilou ochranu zabezpečení pro vaše zařízení s ochranou nové generace, detekcí a odezvou koncových bodů a správou ohrožení zabezpečení & ohrožení zabezpečení. Microsoft 365 Business Premium zahrnuje Defender pro firmy a poskytuje další možnosti kybernetické bezpečnosti a produktivity.

Podrobnější informace o tom, co je součástí jednotlivých předplatných, najdete v následujících zdrojích informací:

Další kroky

Váš názor

Připravujeme: V průběhu roku 2024 budeme postupně vyřazovat problémy z GitHub coby mechanismus zpětné vazby pro obsah a nahrazovat ho novým systémem zpětné vazby. Další informace naleznete v tématu: https://aka.ms/ContentUserFeedback.

Odeslat a zobrazit názory pro