Zpráva k vydání verze pro Visual Studio 2022 verze 17.2

Zpráva k vydání verze pro Visual Studio 2022 verze 17.2

Tip

Podívejte se na nahrávky spouštěcí události sady Visual Studio 2022, kde se dozvíte, co je nového, poslechněte si tipy a triky a stáhněte si zdarma digitální swag.

Vývojářská komunita | Visual Studio 2022 Roadmapa | – Požadavky na | systém pro kompatibilitu s distribuovatelnými |

licenčními podmínkami | pro vydání | kódu | – Blogy | o nejnovějších známých problémech | v dokumentaci k sadě Visual StudioVisual Studio 2022 verze 17.2

Časový rámec podpory

Podnikoví a profesionální uživatelé sady Visual Studio 2022 verze 17.2, kteří jsou nakonfigurovaní pro příjem aktualizací v kanálu 17.2 LTSC, se podporují a do ledna 2024 obdrží opravy ohrožení zabezpečení. Další informace o podporovaných směrných plánech sady Visual Studio najdete v zásadách podpory pro Visual Studio 2022.

Kliknutím na jedno z níže uvedených tlačítek stáhněte nejbezpečnější verzi sady Visual Studio 2022 verze 17.2 z kanálu 17.2 LTSC. Další produkty LTSC 17.2 najdete na webu Předplatná sady Visual Studio.

Edice Visual Studio Community je podporována pouze v aktuálním kanálu s nejnovější servisní verzí nejnovější podverze sady Visual Studio.

Navštivte web sady Visual Studio a získejte přístup k odkazům pro nejnovější verze produktů Visual Studio 2022. Pokyny k instalaci a aktualizaci sady Visual Studio 2022 najdete v tématu Aktualizace sady Visual Studio 2022 na nejnovější verzi. Příručka k sadě Visual Studio Správa istrator obsahuje pokyny k nasazení sady Visual Studio ve vaší organizaci.

Vydání sady Visual Studio 2022 verze 17.2

- 9. ledna 2024 – Visual Studio 2022 verze 17.2.23

- 14. listopadu 2023 – Visual Studio 2022 verze 17.2.22

- 24. října 2023 – Visual Studio 2022 verze 17.2.21

- 10. října 2023 – Visual Studio 2022 verze 17.2.20

- 12. září 2023 – Visual Studio 2022 verze 17.2.19

- 8. srpna 2023 – Visual Studio 2022 verze 17.2.18

- 11. července 2023 – Visual Studio 2022 verze 17.2.17

- 13. června 2023 – Visual Studio 2022 verze 17.2.16

- 11. dubna 2023 – Visual Studio 2022 verze 17.2.15

- 14. března 2023 – Visual Studio 2022 verze 17.2.14

- 14. února 2023 – Visual Studio 2022 verze 17.2.13

- 10. ledna 2023 – Visual Studio 2022 verze 17.2.12

- 13. prosince 2022 – Visual Studio 2022 verze 17.2.11

- 8. listopadu 2022 – Visual Studio 2022 verze 17.2.10

- 11. října 2022 – Visual Studio 2022 verze 17.2.9

- 13. září 2022 – Visual Studio 2022 verze 17.2.8

- 9. srpna 2022 – Visual Studio 2022 verze 17.2.7

- 12. července 2022 – Visual Studio 2022 verze 17.2.6

- 22. června 2022 – Visual Studio 2022 verze 17.2.5

- 14. června 2022 – Visual Studio 2022 verze 17.2.4

- 31. května 2022 – Visual Studio 2022 verze 17.2.3

- 24. května 2022 – Visual Studio 2022 verze 17.2.2

- 17. května 2022 – Visual Studio 2022 verze 17.2.1

Visual Studio 2022 Blog

Blog sady Visual Studio 2022 je oficiálním zdrojem informací o produktu od technického týmu sady Visual Studio. Podrobné informace o vydaných verzích sady Visual Studio 2022 najdete v následujících příspěvcích:

- Visual Studio 2022 verze 17.2 je teď k dispozici!

- Visual Studio 2022 verze 17.1 je k dispozici dnes!

- Visual Studio 2022 verze 17.0 je k dispozici dnes!

Archivní zpráva k vydání verze pro Visual Studio 2022

- Zpráva k vydání verze pro Visual Studio 2022 verze 17.1

- Zpráva k vydání verze pro Visual Studio 2022 verze 17.0 LTSC

Visual Studio 2022 verze 17.2.23

Visual Studio 2022 verze 17.2.23

Vydáno 9. ledna 2024

Problémy vyřešené v této verzi verze 17.2.23

- Aktualizace MinGit na v2.43.0.1, která se dodává s OpenSSL v3.1.4 a řeší regresi, kdy síťové operace byly za určitých okolností opravdu pomalé.

Vyřešené informační zpravodaje zabezpečení

- CVE-2024-20656 Ohrožení zabezpečení existuje ve službě VSStandardCollectorService150, kde mohou místní útočníci eskalovat oprávnění na hostitelích, kde je spuštěná ovlivněná instalace sady Microsoft Visual Studio.

- CVE-2023-32027 Tento poradce se znovu publikuje, aby se vyřešila chyba zabezpečení microsoft ODBC Driver for SQL Server Remote Code Execution v sadě Visual Studio.

- CVE-2023-32025 Tento poradce se znovu publikuje, aby bylo v sadě Visual Studio znovu publikováno ohrožení zabezpečení ovladače Microsoft ODBC pro vzdálené spuštění kódu SQL Serveru.

- CVE-2023-32026 Tento poradce se znovu publikuje, aby se v sadě Visual Studio vyřešil ohrožení zabezpečení spočívající v vzdáleném spuštění kódu microsoft ODBC pro sql Server.

- CVE-2023-29356 Tento poradce se znovu publikuje a řeší chybu zabezpečení microsoft ODBC Driver for SQL Server Remote Code Execution v sadě Visual Studio.

- CVE-2023-32028 Tento poradce se znovu publikuje a řeší chybu zabezpečení vzdáleného spuštění kódu v microsoft SQL OLE DB v sadě Visual Studio.

- CVE-2023-29349 Tento poradce se znovu publikuje, aby bylo v sadě Visual Studio znovu publikováno ohrožení zabezpečení z hlediska vzdáleného spuštění kódu Microsoft ODBC a OLE DB.

- CVE-2024-0057 Ohrožení zabezpečení funkce obcházení zabezpečení existuje, když aplikace založené na rozhraní Microsoft .NET Framework používají rozhraní API řetězu X.509, ale neověřují certifikát X.509 kvůli chybě logiky.

- CVE-2024-0056 Ohrožení zabezpečení existuje ve zprostředkovateli Microsoft.Data.SqlClient a System.Data.SqlClient SQL Data, kde útočník může provést průsečík (někdy označovaný jako MITM nebo útok man-in-the-middle) mezi klientem SQL a SQL serverem.

- CVE-2024-21319 Microsoft vydává toto rady zabezpečení, které poskytuje informace o ohrožení zabezpečení v šablonách projektu ASP.NET Core.

Visual Studio 2022 verze 17.2.22

Visual Studio 2022 verze 17.2.22

Vydáno 14. listopadu 2023

Problémy vyřešené v této verzi 17.2.22

Vyřešené informační zpravodaje zabezpečení

- CVE-2023-36038Ohrožení zabezpečení existuje v ASP.NET IIS, kde vzdálený neověřený uživatel může vydávat speciálně vytvořené požadavky na aplikaci .NET, která může vést k odepření služby.

- CVE-2023-36049Ohrožení zabezpečení spočívající v zvýšení oprávnění existuje v rozhraní .NET, kde nedůvěryhodné identifikátory URI poskytované system.Net.WebRequest.Create lze použít k vložení libovolných příkazů do back-endových serverů FTP.

- CVE-2023-36558Ohrožení zabezpečení spočívající v obejití funkce zabezpečení existuje v ASP.NET, kdy neověřený uživatel může obejít ověřování na formulářích serveru blazor, které by mohly aktivovat nezamýšlené akce.

- CVE-2023-36042Ohrožení zabezpečení spočívající v odepření služby existuje v sadě Visual Studio, kde poškozený zdobený název může vést k nekonečné smyčce.

Visual Studio 2022 verze 17.2.21

Visual Studio 2022 verze 17.2.21

Vydáno 24. října 2023

Problémy vyřešené v této verzi 17.2.21

Informační zpravodaje zabezpečení se znovu publikují

- CVE-2023-36799Ohrožení zabezpečení existuje v rozhraní .NET, kde čtení škodlivého vytvořeného certifikátu X.509 může vést k odepření služby. Tento problém se týká jenom systémů Linux.

- CVE-2023-36796Tato aktualizace zabezpečení řeší chybu zabezpečení v DiaSymReader.dll při čtení poškozeného souboru PDB, který může vést ke vzdálenému spuštění kódu.

- CVE-2023-36794Tato aktualizace zabezpečení řeší chybu zabezpečení v DiaSymReader.dll při čtení poškozeného souboru PDB, který může vést ke vzdálenému spuštění kódu.

- CVE-2023-36793Tato aktualizace zabezpečení řeší chybu zabezpečení v DiaSymReader.dll při čtení poškozeného souboru PDB, který může vést ke vzdálenému spuštění kódu.

- CVE-2023-36792Tato aktualizace zabezpečení řeší chybu zabezpečení v DiaSymReader.dll při čtení poškozeného souboru PDB, který může vést ke vzdálenému spuštění kódu.

Visual Studio 2022 verze 17.2.20

Visual Studio 2022 verze 17.2.20

Vydáno 10. října 2023

Problémy vyřešené v této verzi verze 17.2.20

- Možnost nástrojů sestavení MSVC v143 C++ v14.32-17.2 teď nainstaluje správnou verzi místních distribuovatelných binárních souborů aplikace.

- Microsoft o ohrožení zabezpečení ví, že existuje možnost injektáže adresy SMTP, ke které může dojít ve třídě SmtpClient. To odpovídá CVE-2022-26893 (ne publikované CVE, protože se ohrožení zabezpečení posuzuje jako střední).

Vyřešené informační zpravodaje zabezpečení

- CVE-2023-36435Ohrožení zabezpečení nevracení paměti existuje v msQuic.dll, což může vést k odepření služby. Tento problém se týká jenom systémů Windows.

- CVE-2023-38171Ohrožení zabezpečení ukazatele null existuje v msQuic.dll, což může vést k odepření služby. Tento problém se týká jenom systémů Windows.

- CVE-2023-44487Ohrožení zabezpečení existuje na webovém serveru ASP.NET Core Kestrel, kde může škodlivý klient zahltit server speciálně vytvořenými požadavky HTTP/2, což způsobuje odepření služby.

Visual Studio 2022 verze 17.2.19

Visual Studio 2022 verze 17.2.19

Vydáno 12. října 2023

Problémy vyřešené v této verzi 17.2.19

- Aktualizovaná verze Gitu používaná sadou Visual Studio na verzi 2.41.0.3

- Microsoft o ohrožení zabezpečení ví, že existuje možnost injektáže adresy SMTP, ke které může dojít ve třídě SmtpClient. To odpovídá CVE-2022-26893 (ne publikované CVE, protože se ohrožení zabezpečení posuzuje jako střední).

Vyřešené informační zpravodaje zabezpečení

- CVE-2023-36799Ohrožení zabezpečení existuje v rozhraní .NET, kde čtení škodlivého vytvořeného certifikátu X.509 může vést k odepření služby. Tento problém se týká jenom systémů Linux.

- CVE-2023-36796Tato aktualizace zabezpečení řeší chybu zabezpečení v DiaSymReader.dll při čtení poškozeného souboru PDB, který může vést ke vzdálenému spuštění kódu.

- CVE-2023-36794Tato aktualizace zabezpečení řeší chybu zabezpečení v DiaSymReader.dll při čtení poškozeného souboru PDB, který může vést ke vzdálenému spuštění kódu.

- CVE-2023-36793Tato aktualizace zabezpečení řeší chybu zabezpečení v DiaSymReader.dll při čtení poškozeného souboru PDB, který může vést ke vzdálenému spuštění kódu.

- CVE-2023-36792Tato aktualizace zabezpečení řeší chybu zabezpečení v DiaSymReader.dll při čtení poškozeného souboru PDB, který může vést ke vzdálenému spuštění kódu.

- CVE-2023-36759Tato aktualizace zabezpečení odebere pgodriver.sys, kde čtení škodlivého souboru může vést ke zvýšení oprávnění.

Visual Studio 2022 verze 17.2.18

Visual Studio 2022 verze 17.2.18

Vydáno 8. října 2023

Problémy vyřešené v této verzi 17.2.18

- Microsoft o ohrožení zabezpečení ví, že existuje možnost injektáže adresy SMTP, ke které může dojít ve třídě SmtpClient. To odpovídá CVE-2022-26893 (ne publikované CVE, protože se ohrožení zabezpečení posuzuje jako střední).

- Vyřešili jsme problém, kdy všechny přepínače VSWhere nevracely instance v nespustíelném stavu.

Vyřešené informační zpravodaje zabezpečení

- CVE-2023-35390* CVE-2023-35390Ohrožení zabezpečení existuje, pokud se některé příkazy dotnet používají v adresářích se slabšími oprávněními, což může vést ke vzdálenému spuštění kódu.

- CVE-2023-38180Ohrožení zabezpečení existuje v Kestrelu, kde při detekci potenciálně škodlivého klienta se Kestrel někdy nepodaří odpojit, což vede k odepření služby.

- CVE-2023-35391Ohrožení zabezpečení existuje v ASP.NET Core 2.1, .NET 7.0 a aplikacích .NET 6.0 používajících SignalR při použití backplane redis může vést ke zpřístupnění informací.

- CVE-2023-36897 Visual Studio 2010 Tools for Office Runtime – Ohrožení zabezpečení z důvodu falšování identity – Tato aktualizace zabezpečení řeší chybu zabezpečení, kdy neověřený vzdálený útočník může podepsat nasazení doplňků VSTO bez platného podpisového certifikátu kódu.

Visual Studio 2022 verze 17.2.17

Visual Studio 2022 verze 17.2.17

Vydáno 11. července 2023

Problémy vyřešené v této verzi 17.2.17

Vyřešené informační zpravodaje zabezpečení

- CVE-2023-33127 .NET – Ohrožení zabezpečení z důvodu možnosti vzdáleného spuštění kódu v aplikacích .NET existuje v aplikacích .NET, kde je možné využít diagnostický server k dosažení zvýšení oprávnění mezi relacemi nebo mezi uživateli (EoP) a spuštění kódu.

- CVE-2023-33170 .NET Security Feature Bypass Vulnerability A vulnerability In ASP.NET Core applications where account lockout maximum failed trys may be not immediately updated, may be immediately updated, což útočníkovi umožňuje vyzkoušet více hesel.

Visual Studio 2022 verze 17.2.16

Visual Studio 2022 verze 17.2.16

Vydáno 13. června 2023

Problémy vyřešené v této verzi 17.2.16

Vyřešené informační zpravodaje zabezpečení

- CVE-2023-24897 Ohrožení zabezpečení spočívající ve vzdáleném spuštění kódu v sadě Visual Studio– Tato aktualizace zabezpečení řeší chybu zabezpečení v sadě MSDIA SDK, kde poškozené soubory PDB můžou způsobit přetečení haldy, což vede k chybovému ukončení nebo vzdálenému spuštění kódu.

- CVE-2023-25652 Ohrožení zabezpečení spočívající v možnosti vzdáleného spuštění kódu v sadě Visual Studio Tato aktualizace zabezpečení řeší chybu zabezpečení, kdy speciálně vytvořený vstup pro použití Gitu může vést k řízeným zápisům obsahu v libovolných umístěních.

- CVE-2023-25815 Visual Studio – Ohrožení zabezpečení z hlediska falšování identity – Tato aktualizace zabezpečení řeší chybu zabezpečení, kdy lokalizační zprávy GitHubu odkazují na pevně zakódovanou cestu místo toho, aby respektovaly předponu modulu runtime, která vede k nevázaných zápisům a chybovým ukončením paměti.

- CVE-2023-29007 Ohrožení zabezpečení spočívající ve vzdáleném spuštění kódu v sadě Visual Studio– Tato aktualizace zabezpečení řeší chybu zabezpečení, ve které konfigurační soubor obsahující chybu logiky způsobí injektáž libovolné konfigurace.

- CVE-2023-29011 Ohrožení zabezpečení spočívající ve vzdáleném spuštění kódu sady Visual Studio– Tato aktualizace zabezpečení řeší chybu zabezpečení, ve které je spustitelný soubor Gitu pro Windows zodpovědný za implementaci proxy serveru SOCKS5 náchylný k vyzvednutí nedůvěryhodné konfigurace na počítačích s více uživateli.

- CVE-2023-29012 Ohrožení zabezpečení spočívající ve vzdáleném spuštění kódu v sadě Visual Studio– Tato aktualizace zabezpečení řeší chybu zabezpečení, ve které program Git pro Windows Git CMD nesprávně hledá program při spuštění, což vede k tichému spuštění libovolného kódu.

- CVE-2023-27909 Ohrožení zabezpečení spočívající ve vzdáleném spuštění kódu v sadě Visual Studio – Tato aktualizace zabezpečení řeší chybu zabezpečení spočívající v zápisu mimo hranice v sadě Autodesk® FBX® SDK, kde verze 2020 nebo starší může vést ke spuštění kódu prostřednictvím škodlivých souborů FBX nebo zpřístupnění informací.

- CVE-2023-27910 Ohrožení zabezpečení spočívající ve zpřístupnění informací v sadě Visual Studio Tato aktualizace zabezpečení řeší chybu zabezpečení, kdy může být uživatel zkomplikován otevření škodlivého souboru FBX, který může zneužít ohrožení zabezpečení spočívající v přetečení vyrovnávací paměti zásobníku v sadě Autodesk® FBX® SDK 2020 nebo před tím, než může vést ke vzdálenému spuštění kódu.

- CVE-2023-27911 Ohrožení zabezpečení spočívající ve vzdáleném spuštění kódu v sadě Visual Studio Tato aktualizace zabezpečení řeší chybu zabezpečení, kdy může být uživatel zkomplikován otevření škodlivého souboru FBX, který může zneužít ohrožení zabezpečení přetečení vyrovnávací paměti haldy v sadě Autodesk® FBX® SDK 2020 nebo před tím, což může vést ke vzdálenému spuštění kódu.

- CVE-2023-33139 Ohrožení zabezpečení spočívající ve zpřístupnění informací v sadě Visual Studio– Tato aktualizace zabezpečení řeší chybu zabezpečení OOB, kde analyzátor souborů obj v sadě Visual Studios vede ke zpřístupnění informací.

- CVE-2023-29331 .NET a Ohrožení zabezpečení spočívající v odepření služby v sadě Visual Studio Tato aktualizace zabezpečení řeší chybu zabezpečení, kdy proces načítání AIA pro klientské certifikáty může vést k odepření služby.

- CVE-2023-24895 .NET a Ohrožení zabezpečení spočívající ve vzdáleném spuštění kódu v sadě Visual Studio – Tato aktualizace zabezpečení řeší chybu zabezpečení v analyzátoru WPF XAML, kde může dojít k vzdálenému spuštění kódu.

- CVE-2023-24936 .NET a Ohrožení zabezpečení z důvodu zvýšení oprávnění sady Visual Studio Tato aktualizace zabezpečení řeší chybu zabezpečení v omezeních obejití při deserializaci datové sady nebo datové tabulky z XML, což vede ke zvýšení oprávnění.

- CVE-2023-32032 .NET Z důvodu ohrožení zabezpečení spočívající v ohrožení zabezpečení z důvodu zvýšení oprávnění v rozhraní .NET existuje pomocí extrahování obsahu souboru Tar, což může mít za následek zvýšení oprávnění.

- CVE-2023-33126 .NET – Ohrožení zabezpečení spočívající ve vzdáleném spuštění kódu v .NET během scénářů chybových ukončení a trasování zásobníku, které můžou vést k načtení libovolného intervalu

- CVE-2023-33128 .NET – Ohrožení zabezpečení spočívající ve vzdáleném spuštění kódu – Ohrožení zabezpečení existuje ve zdrojovém generátoru .NET pro volání neinicializovaného kódu, což může vést k vygenerování neinicializované paměti a chybovému ukončení.

- CVE-2023-33135 .NET – Ohrožení zabezpečení spočívající ve vzdáleném spuštění kódu – Během obnovení nástroje existuje v sadě .NET SDK ohrožení zabezpečení, což může vést ke zvýšení oprávnění.

Visual Studio 2022 verze 17.2.15

Visual Studio 2022 verze 17.2.15

Vydáno 11. dubna 2023

Problémy vyřešené v této verzi 17.2.15

- Opraví chybu při odeslání neplatného vstupu do ovladače použitého během trénování PGO pro ovladače režimu jádra.

- Opravili jsme problém ve službě IIS Express, který mohl způsobit chybové ukončení při aktualizaci telemetrických dat.

Komunita vývojářů

Vyřešené informační zpravodaje zabezpečení

- CVE-2023-28260 .NET – Ohrožení zabezpečení z důvodu možnosti vzdáleného spuštění kódu v rozhraní .NET ve Windows, kde je možné načíst knihovnu DLL modulu runtime z neočekávaného umístění, což vede ke vzdálenému spuštění kódu

- CVE-2023-28296 Ohrožení zabezpečení spočívající ve vzdáleném spuštění kódu v sadě Visual Studio

- CVE-2023-28299 Ohrožení zabezpečení z hlediska falšování identity v sadě Visual Studio

- CVE-2023-28262 Ohrožení zabezpečení spočívající ve zvýšení oprávnění v sadě Visual Studio

- CVE-2023-28263 Ohrožení zabezpečení spočívající ve zpřístupnění informací v sadě Visual Studio

Visual Studio 2022 verze 17.2.14

Visual Studio 2022 verze 17.2.14

Vydáno 14. března 2023

Problémy vyřešené v této verzi verze 17.2.14

- Git 2.39 přejmenoval hodnotu pro credential.helper z "manager-core" na "manager". Další informace naleznete v tématu https://aka.ms/gcm/rename.

- Aktualizace balíček mingit a Git pro Windows na verzi 2.39.2, který řeší CVE-2023-22490

Vyřešené informační zpravodaje zabezpečení

- CVE-2023-22490 Mingit – ohrožení zabezpečení spočívající ve vzdáleném spuštění kódu

- CVE-2023-22743 Git pro ohrožení zabezpečení spočívající ve zvýšení oprávnění instalační služby systému Windows

- CVE-2023-23618 Git pro Windows – Ohrožení zabezpečení spočívající ve vzdáleném spuštění kódu

- CVE-2023-23946 Mingit – ohrožení zabezpečení spočívající ve vzdáleném spuštění kódu

Visual Studio 2022 verze 17.2.13

Visual Studio 2022 verze 17.2.13

Vydáno 14. února 2023

Problémy vyřešené v této verzi 17.2.13

- Aktualizovali jsme interpret CPython na verzi 3.9.13.

- Aktualizace balíčku mingit a Git pro Windows na verzi 2.39.1.1, která řeší CVE-2022-41903

Vyřešené informační zpravodaje zabezpečení

- CVE-2023-21566 Instalační program pro Visual Studio ohrožení zabezpečení z hlediska zvýšení oprávnění

- CVE-2023-21567 Ohrožení zabezpečení spočívající v odepření služby v sadě Visual Studio

- CVE-2023-21808 .NET a Ohrožení zabezpečení spočívající ve vzdáleném spuštění kódu v sadě Visual Studio

- CVE-2023-21815 Ohrožení zabezpečení spočívající ve vzdáleném spuštění kódu v sadě Visual Studio

- CVE-2023-23381 Ohrožení zabezpečení spočívající ve vzdáleném spuštění kódu v editoru Visual Studio Code

- CVE-2022-23521 gitattributes parsing integer overflow

- CVE-2022-41903 Přetečení haldy,

git archivegit log --formatcož vede k RCE - CVE-2022-41953 Ohrožení zabezpečení spočívající ve vzdáleném spuštění kódu klonování grafického uživatelského rozhraní Gitu

Visual Studio 2022 verze 17.2.12

Visual Studio 2022 verze 17.2.12

Vydáno 10. ledna 2023

Vyřešené informační zpravodaje zabezpečení

- CVE-2023-21538 .NET Denial of Service Vulnerability A denial of Service vulnerability V .NET 6.0 existuje ohrožení zabezpečení v .NET 6.0, kde by škodlivý klient mohl způsobit přetečení zásobníku, což může vést k útoku na dostupnost služby, když útočník odešle neplatný požadavek na vystavený koncový bod.

Visual Studio 2022 verze 17.2.11

Visual Studio 2022 verze 17.2.11

Vydáno 13. prosince 2022

Vyřešené informační zpravodaje zabezpečení

- CVE-2022-41089 Vzdálené spuštění kódu A ohrožení zabezpečení spočívající ve vzdáleném spuštění kódu v .NET Core 3.1, .NET 6.0 a .NET 7.0, kde by škodlivý aktér mohl způsobit spuštění libovolného kódu v důsledku analýzy škodlivých souborů xps.

Visual Studio 2022 verze 17.2.10

Visual Studio 2022 verze 17.2.10

Vydáno 8. listopadu 2022

Vyřešené informační zpravodaje zabezpečení

- CVE-2022-41119 – Přetečení haldy vzdáleného spuštění kódu v sadě Visual Studio

- CVE-2022-39253 Information Disclosure Local Clone Optimization dereferences symbolické odkazy

Visual Studio 2022 verze 17.2.9

Visual Studio 2022 verze 17.2.9

Vydáno 11. října 2022

Problémy vyřešené v této verzi verze 17.2.9

- Správa istrátory budou moct aktualizovat instalační program VS na offline klientském počítači z rozložení bez aktualizace VS.

Vyřešené informační zpravodaje zabezpečení

- CVE-2022-41032 .NET – Ohrožení zabezpečení spočívající v ohrožení zabezpečení spočívající ve zvýšení oprávnění v rozhraní .NET 7.0.0.0-rc.1, .NET 6.0, .NET Core 3.1 a klientech NuGet (NuGet.exe, NuGet.Commands, NuGet.CommandLine, NuGet.Protocol), kde by škodlivý aktér mohl způsobit spuštění libovolného kódu uživatelem.

Visual Studio 2022 verze 17.2.8

Visual Studio 2022 verze 17.2.8

Vydáno 13. září 2022

Problémy vyřešené v této verzi 17.2.8

Od komunity vývojářů

- Upozornění kompilátoru po upgradu na verzi 17.2.0 (C4311)

- Nejnovější aktualizace VS2022 brání vytváření aplikací Hololens v režimu vydání

- VsixSignTool selže v kanálu s kódem chyby 80070020. Co to znamená?

Vyřešené informační zpravodaje zabezpečení

CVE-2022-38013 .NET Denial of Service Vulnerability A denial of Service vulnerability A denial of Service vulnerability in ASP.NET Core 3.1 a .NET 6.0, kde by škodlivý klient mohl způsobit přetečení zásobníku, což může vést k útoku na dostupnost služby, když útočník odešle přizpůsobenou datovou část, která se parsuje během vazby modelu.

Visual Studio 2022 verze 17.2.7

Visual Studio 2022 verze 17.2.7

Vydáno 9. srpna 2022

Problémy vyřešené v této verzi verze 17.2.7

- Aktualizace sady nástrojů C++ vedle sebe na verzi 14.29.30146.00

- Oprava doplňku pro chybu Gitu po aktualizaci 17.1.4 – Zpětná vazba sady Visual Studio tím, že respektuje dříve označená úložiště jako bezpečná (místo přepsání).

- Aktualizace MinGit na verzi 2.37.1.1, která řeší CVE - CVE-2022-29187 (mitre.org), která uživatele odhalila ohrožení zabezpečení, kdy přejdou do úložiště, které vlastní, ale že by mohl být zneužit ke spuštění škodlivého kódu.

- Aktualizace Git pro Windows na verzi 2.37.1.1 řešící CVE-2022-31012.

- Opravili jsme problém, kdy se výchozí profil terminálu spustil a rychle zavřel. Pokud problém přetrvává, měli byste problém vyřešit obnovením vašich profilů do výchozí sady.

Od komunity vývojářů

- Vnitřní chyba kompilátoru při sestavování UnrealEngine4.27.2

- Podivná chyba linkeru související s sestavením EXP+ ARM64EC binární

- ODKAZ: Závažná chyba LNK1000: Vnitřní chyba během IMAGE::ResolveEntryPoint

- Chyby kompilace zobrazené s novou verzí

- Vizuální rozlišení stažených nebo nestáhnutých položek je v Průzkumníku správy zdrojového kódu hrozné.

Vyřešené informační zpravodaje zabezpečení

- CVE-2022-34716 .NET Falšování identity z důvodu ohrožení zabezpečení externí entity během ověřování podpisu XML

- CVE-2022-31012 Remote Code Execution Git pro Windows může být zkomplikováno spuštění nedůvěryhodného binárního souboru

- CVE-2022-29187 Zvýšení oprávnění Můžou uživatelé se zlými úmysly vytvořit adresář .git ve složce, kterou vlastní superuživatel

- CVE-2022-35777 Remote Code Execution Visual Studio 2022 Preview Fbx File parser Heap overflow Vulnerability

- CVE-2022-35825 Remote Code Execution Visual Studio 2022 Preview Fbx File Parser OOBW Vulnerability

- CVE-2022-35826 Remote Code Execution Visual Studio 2022 Preview Fbx File parser Heap overflow Vulnerability

- CVE-2022-35827 Remote Code Execution Visual Studio 2022 Preview Fbx File parser Heap OOBW Vulnerability

Visual Studio 2022 verze 17.2.6

Visual Studio 2022 verze 17.2.6

Vydáno 12. července 2022

Problémy vyřešené v této verzi verze 17.2.6

- Odebrali jsme telemetrii autorizace, která v některých případech způsobovala, že visual Studio během spouštění zobrazovalo bezvýznamné přihlašovací dialogové okno operačního systému.

- Aktualizace LibraryManageru pro přizpůsobení změn v rozhraní CDnjs API

- Opravili jsme problém, který způsoboval, že intelli-sense přestal fungovat, když byl projekt F# znovu otevřen ve stejné relaci úprav.

Od komunity vývojářů

- Profiler výkonu nefunguje kvůli dvěma různým verzím Sytem.Data.SQLite.dll

- Sestavení se nepřeruší po chybě sestavení v projektu webu

Visual Studio 2022 verze 17.2.5

Visual Studio 2022 verze 17.2.5

Vydáno 22. června 2022

Problémy vyřešené v této verzi verze 17.2.5

- Oprava chyby v modulu runtime VC++ s nefunkčními odkazy pro kontejnery MFC OLE Propojování a vkládání

- Opravili jsme problém, kdy instalace SxS sady VS2022 a VS2015 (nebo starší) způsobuje selhání kontroly rozšíření VS.

- Vylepšené ověřování názvů kontejnerů při zřizování Azure Container Apps

Od komunity vývojářů

- Spravované rozšíření jazyka C++ při rozšíření maker s odstraněním přetypování šablony – další oprava

- chyba LNK2016: absolutní symbol @comp.id použitý jako cíl přemístění REL32 v oddílu 0x9

- Cl.exe byl ukončen s kódem -1073740791

- __imp___std_init_once_complete nevyřešený externí symbol po propojení msvcprtd.lib

- Závažná chyba LNK1103: ladění informací je poškozeno; rekompilní modul

- Aplikace MFC se chybově ukončí při druhém spuštění.

- Návrhář selže při použití MVVMLightLibs ve VS2022

- Visual Studio 2022 Professional se už po instalaci rozšíření projektu Instalační program pro Visual Studio nedá použít

Visual Studio 2022 verze 17.2.4

Visual Studio 2022 verze 17.2.4

Vydáno 14. června 2022

Problémy vyřešené v této verzi verze 17.2.4

- Aktualizace sady nástrojů C++ vedle sebe na verzi 14.29.30145.00 Nejnovější verze sady nástrojů Pro vývoj 16.11 C++ obsahuje důležité opravy chyb, včetně opravy všech zbývajících sestav chyb C++20. Informace o opravách chyb, včetně sestav chyb C++20 ve verzi Dev 16.11, najdete ve zprávě k vydání verze pro Visual Studio 2019 verze 16.11.14.

- Opravili jsme potenciální zablokování při prvním načtení balíčku (když použijeme nastavení daného balíčku prostřednictvím DTE. Vlastnosti) nebo v jiných scénářích, které používají DTE. Vlastnosti

Od komunity vývojářů

- Nula jednotek testuje pokrytí kódu po aktualizaci nástrojů VS 2022 na verzi 17.2

- Opravili jsme problém, kdy balíček HostPath selhal s ukončovacím kódem 259, potlačí se ukončovací kód a zobrazí se jako upozornění, což umožňuje dokončení instalace sady Visual Studio.

Vyřešené informační zpravodaje zabezpečení

- CVE-2022-30184 . NET Information Disclosure – Ohrožení zabezpečení spočívající ve zpřístupnění informací v .NET 6.0 a .NET Core 3.1 v nuGetu, kde může dojít k úniku přihlašovacích údajů

Visual Studio 2022 verze 17.2.3

Visual Studio 2022 verze 17.2.3

Vydáno 31. května 2022

Problémy vyřešené v této verzi verze 17.2.3

- Přidá sadu Windows SDK (10.0.22621) pro Windows 11 verze 22H2 jako volitelnou součást instalačního programu sady Visual Studio.

- Vyřešili jsme problém, kdy kliknutím na Vytvořit žádost o přijetí změn neotevřete prohlížeč na stránce žádosti o přijetí změn poskytovatele hostingu.

- Přidá oznámení, když Git zjistí nebezpečné úložiště a umožní označit úložiště jako bezpečné.

Od komunity vývojářů

- Úloha se nezdařila – Aktivace klienta jazyka HtmlLanguageClient. VS 17.2.0.

- Funkce Najít v souborech přestala fungovat – před dokončením požadavku došlo ke ztrátě připojení JSON-RPC ke vzdálené straně.

- Nástroje VS pro Unity: Při ukládání se zavřou všechny otevřené soubory

- Visual Studio 2022 se zablokuje při pokusu o stažení zdroje ke kroku do externí knihovny

- VS 2022 dodává zastaralou verzi Azurite

Visual Studio 2022 verze 17.2.2

Visual Studio 2022 verze 17.2.2

Vydáno 24. května 2022

Problémy vyřešené v této verzi verze 17.2.2

- Opravili jsme chybu v průvodci balíčkem a publikováním při práci s projekty WinUI, které cílí na verzi 1.1.0 sady Windows App SDK.

Od komunity vývojářů

- Simulátor iOS – černá obrazovka

- GetSccFiles musí být volána ve vlákně uživatelského rozhraní.

- 17.2.0 už nez zpracovává hodnoty proměnných MsBuild používané při spuštění Nastavení.json

- Visual Studio 2022 17.2.0 nefunguje s úložištěm DirectX-Graphics-Samples

Visual Studio 2022 verze 17.2.1

Visual Studio 2022 verze 17.2.1

Vydáno 17. května 2022

Problémy vyřešené v této verzi 17.2.1

- Opravili jsme falešně pozitivní upozornění C26828 u typů výčtu C++ s překrývajícími se hodnotami.

- Opravili jsme nesprávné hlášení chyb AddressSanitizer ve scénářích, kdy byla paměť přidělena před inicializací ASAN.

Od komunity vývojářů

- Spravované rozšíření jazyka C++ při rozšíření maker s odstraněním přetypování šablon

- Nekonzistentní poznámky MFC: C28301: Žádné poznámky pro první deklaraci GetThisDispatchMap

Novinky v sadě Visual Studio 2022 verze 17.2.0

Visual Studio 2022 Blog

Blog sady Visual Studio 2022 je oficiálním zdrojem informací o produktu od technického týmu sady Visual Studio. Podrobné informace o vydaných verzích sady Visual Studio 2022 najdete v následujících příspěvcích:

Časový rámec podpory

Visual Studio 2022 verze 17.2 je druhý podporovaný kanál dlouhodobé údržby pro Visual Studio 2022. Zákazníkům s licencí Enterprise a Professional, kteří potřebují zavést dlouhodobě stabilní a bezpečné vývojové prostředí, doporučujeme tuto verzi standardizovat. Jak je vysvětleno podrobněji v našich zásadách životního cyklu a podpory, verze 17.2 bude podporována s opravami a aktualizacemi zabezpečení po dobu 18 měsíců do ledna 2024.

Nejnovější nejbezpečnější verzi sady Visual Studio 2022 verze 17.2 můžete získat v části stažené soubory my.visualstudio.com nebo katalogu Společnosti Microsoft. Další informace o podporovaných kanálech sady Visual Studio najdete v zásadách podpory pro Visual Studio 2022.

Archivní zpráva k vydání verze pro Visual Studio 2022

- Zpráva k vydání verze pro Visual Studio 2022 verze 17.0

- Zpráva k vydání verze pro Visual Studio 2022 verze 17.1

Instalační program

- Pro verzi 17.2 jsme opravili problém, který zákazníkům bránil v instalaci sady Visual Studio kvůli nastavení zásad objektu zásad zásad skupiny v systémovém registru. Visual Studio teď bude fungovat stejně jako funkce WebView2 v souvislosti s touto instalací.

Editor

- Visual Studio teď může automaticky ukládat dokumenty kódu pokaždé, když aplikace ztratí fokus. Tato funkce je přístupná prostřednictvím dokumentu prostředí > Možnosti > nástrojů>. Pokud je zaškrtnuto políčko Automatické ukládání, visual Studio se pokusí uložit všechny špinavé dokumenty kódu, kdykoli aplikace Sady Visual Studio ztratí fokus (např. při přepnutí na jinou aplikaci ve Windows).

C++

- Ve verzi 17.1 jsme zavedli zobrazení periferních registrů a rtos pro vložené vývojáře. Neustále vylepšujeme možnosti těchto zobrazení s vylepšeními použitelnosti ve verzi 17.2. Uživatelé teď můžou kliknout na ikonu špendlíku vedle periferních zařízení, registrů nebo polí a připnout je na začátek zobrazení periferních zařízení.

- Přidání podpory kompilátoru pro odstranění této funkce C++23, která je k dispozici pod příznakem

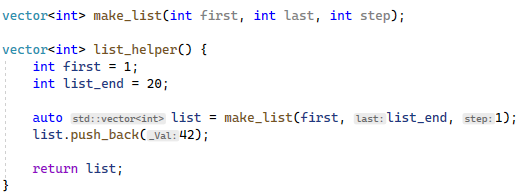

/std:c++latest. - Přidali jsme podporu názvu vloženého parametru a nápovědy pro psaní, přepínací klávesou Alt+F1 nebo poklepáním na ctrl. Toto chování lze přizpůsobit v části Nástroje > Možnosti > textové editory > C/C++ > IntelliSense.

- Přidání experimentální podpory modulů C++20 v projektech CMake Tato možnost je aktuálně k dispozici pouze s generátorem sady Visual Studio (MSBuild).

- Přidání podpory IntelliSense pro funkce C++23, které tuto funkci odvozují, a pokud je consteval.

- Ve verzi 17.1 jsme zavedli periferní registr a zobrazení RTOS pro vložené vývojáře. Neustále vylepšujeme možnosti těchto zobrazení s vylepšeními použitelnosti ve verzi 17.2:

- Ve výchozím nastavení je okno nástroje RTOS skryté. Zabrání se tak zobrazení okna nástroje s chybovými zprávami, které nejsou relevantní, když se rtOS nepoužívá.

- Když uživatel dvakrát klikne na objekt RTOS v okně nástroje, přidá kukátko objektu.

- Když uživatel vybere počáteční/koncové hodnoty ukazatele zásobníku v okně nástroje RTOS, otevře se v okně paměti.

- Bylo přidáno povědomí o vláknech pro cíle zařízení pro okno zásobníku volání.

- Přidání implementace zbývajících sestav chyb C++20 (a.k.a. backports). Všechny funkce C++20 jsou nyní dostupné v přepínači /std:c++20. Další informace o implementovaných backportech najdete v projektu C++20 Defect Reports v úložišti Microsoft/STL GitHub a tomto blogovém příspěvku.

- Přidali jsme různé funkce knihovny C++23, které jsou k dispozici pod příznakem

/std:c++latest. Podrobnosti o nových funkcích najdete v protokolu změn úložiště STL. - Vylepšený výkon počátečního indexování jazyka C++ o až 20 % v závislosti na hloubkě zahrnutého grafu.

Nástroje Git

- Vylepšené pracovní prostředí čar díky tomu, že umožňuje, aby doplňování čar fáze fungovalo v různých režimech rozdílů (vedle sebe, vložené, levé, pravé zobrazení).

- Příkazy Fáze a Zpět na panelu nástrojů náhledu teď pracují s cílovým blokem hunk.

- Přidali jsme možnost povolit graf potvrzení Gitu pro lepší historii a výkon operací Gitu.

- Vylepšili jsme interaktivní přípravu přidáním podpory pro přípravu jednotlivých řádků kódu přímo z editoru a zobrazení rozdílu.

- Vylepšili jsme prostředí pro rezervaci větví, a.k.a přepínání větví přidáním dalších možností a kontextu, kdy dojde k neověřeným změnám.

- Vylepšili jsme možnosti odpojení HEAD tím, že při přechodu na větev poskytuje možnost zachovat nebo zahodit potvrzení.

- Přidání možnosti zahrnutí šablony licence při vytváření nového úložiště

- Podpora přípravných řádků, interaktivní příprava s možností fázování konkrétních řádků nebo bloků kódu přímo z editoru a zobrazení rozdílu.

- Vylepšení detekce připojení Azure DevOps usnadňují související pracovní položky s potvrzeními.

- Visual Studio teď využívá 64bitovou verzi Gitu pro Windows.

Testovací nástroje

- Teď můžete pomocí rychlejšího okna pokrytí kódu s flexibilnějšími sloupci uspořádat a uložit zobrazení. Vylepšení prostředí možností >> nástroje > Ve verzi Preview můžete povolit možnosti pokrytí kódu.

- Vzdálené testování teď podporuje testovací běhy ve vzdálených prostředích windows ARM64.

- Významná vylepšení plné funkčnosti live unit testingu jsou k dispozici pod příznakem funkce Preview, mezi které patří:

- Podpora více předefinovaných řešení než dříve

- Lepší zpracování velkých řešení

- Lepší výchozí chování při práci s velkými testovacími sadami

- Lepší možnosti zrušení probíhajících testovacích běhů

- Další možnosti konfigurace s novým průvodcem Live Unit Testing a souborem Lutignore

- Povolte toto nové prostředí buildu Live Unit Testing v > nástrojích Možnosti > prostředí > Ve verzi Preview a přečtěte si blogový příspěvek, ve kterém se dozvíte více.

- Zároveň si projdeme náhled pokročilejšího indikátoru průběhu testu, který obsahuje další podrobnosti o tom, kde je Průzkumník testů v procesu provádění testů s živými aktualizacemi.

Produktivita platformy .NET

- Nyní se v rámci implementace používá vložený zdroj a odkaz na zdroj, pokud odkazované sestavení obsahuje vložený zdroj nebo odkaz na zdroj. To vám umožní přejít k původním zdrojovým souborům, které implementují cílový symbol.

- V .NET 7 jsme přidali nový atribut s názvem StringSyntaxAttribute , který vám umožní sdělit, jaký typ dat řetězec představuje, jako je JSON, Regex nebo DateTime. Přidali jsme podporu tohoto atributu, abyste získali zvýraznění syntaxe pro nový StringSyntaxAttribute pro JSON.

- Přidali jsme diagnostickou zprávu pro nový řetězec JSON StringSyntaxAttribute, pokud je v literálu objektu chybně umístěný řetězcový literál, který říká, že se očekává dvojtečka.

- Teď máme refaktoring, který zabalí kolekci inicializátorů pro Visual Basic i C#.

- Nyní podporujeme vložené jazyky pro nové řetězcové literály jazyka C# 11. Pokud chcete použít nezpracované řetězcové literály, nastavte jazykovou verzi v souboru projektu na náhled:

<LangVersion>preview</LangVersion>. - Analýza kódu na pozadí teď nabízí další možnosti konfigurace v nástrojích, > které umožňují nastavit rozsah diagnostiky tak

None, aby se vypnula analýza kódu na pozadí. - Vyčištění kódu teď podporuje všechny možnosti stylu kódu.

- Rychlé informace teď zobrazí podpisy anonymních delegátů.

- V kompilátoru je nová změna, která neumožňuje konstruktory bez parametrů uvnitř struktur. Přidali jsme novou opravu kódu, která ji automaticky opraví.

- V .NET 7.0 jsme přidali nový atribut s názvem

StringSyntaxAttribute, který vám umožní sdělit, jaký typ dat řetězec představuje, například JSON, Regex nebo DateTime. Přidali jsme podporu, abyste v sadě Visual Studio získali zvýraznění syntaxe na základě typu dat, která řetězec představuje. - Poklikáním na vložený parametr nebo nápovědu typu teď vložíte názvy parametrů nebo typů.

- Přidali jsme nový refaktoring, který odebere nepotřebné výrazy lambda a volá skupinu metod přímo. Umístěte kurzor na nepotřebnou lambda. Stiskněte Ctrl+. a aktivujte nabídku Rychlé akce a refaktoringy. Vyberte Odebrat nepotřebný výraz lambda.

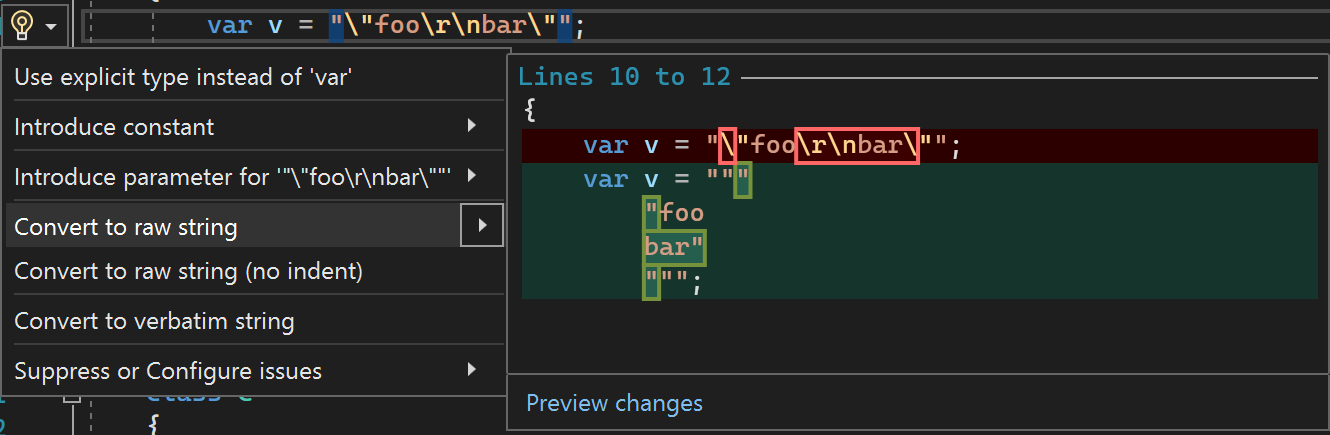

- V jazyce C# 11 přidáváme novou funkci jazyka nazvanou nezpracované řetězcové literály. Teď máme refaktoring pro převod normálního nebo doslovné řetězcového literálu na nezpracovaný řetězcový literál. Pokud chcete použít nezpracované řetězcové literály, nastavte jazykovou verzi v souboru projektu na náhled:

<LangVersion>preview</LangVersion>. Umístěte kurzor na normální nebo doslovný řetězec. Stiskněte Ctrl+. a aktivujte nabídku Rychlé akce a refaktoringy. Vyberte Převést na nezpracovaný řetězec.

Razor (ASP.NET Core) Editor

- Nový editor Razor teď zobrazuje barvy vložené pro barvy textového dokumentu.

- Nový editor Razor teď podporuje možnost sbalit oblasti.

- Nový editor Razor teď podporuje klávesovou zkratku "wrap div" Shift+Alt+W.

IntelliCode

- Pro verzi 17.1 začala IntelliCode navrhovat rychlé akce pro jazyk C# na základě záměru uživatele v seznamu IntelliSense. Pro verzi 17.2 se teď zobrazují jako automaticky navrhovaný kód, který se zobrazí v editoru při psaní.

- V případě verze 17.2 se návrhy IntelliCode pro opakované úpravy zobrazí také jako automaticky navrhovaný kód, pokud navrhované úpravy zahrnují pouze přidání kódu. To platí pro úpravy, které pokrývají jednotlivé řádky i více řádků.

Nástroje kontejneru

- Teď můžete do projektu Azure Functions přidat podporu orchestrace kontejnerů Docker Compose a ladit ji místně.

- Přidali jsme podporu .NET 7.

Ladění .NET pomocí WSL

- Vylepšené řešení potíží s konfigurací, včetně automatizované instalace WSL

Service Fabric

- Přidali jsme podporu .NET 7.

SQL Server Data Tools

- Přidali jsme podporu šifrování na úrovni sloupců v projektech SQL, které cílí na Azure Synapse Analytics.

Webové nástroje

- Vytváření nových projektů Azure Functions je teď plně integrované do obecného dialogového okna Nový projekt, ve kterém můžete vybírat a konfigurovat triggery funkce Azure Bez nutnosti dalšího dialogového okna. V rámci vytváření projektu získáte také možnost vytvořit soubor Dockerfile. Pokud je potřeba provést další konfiguraci prostřednictvím Připojení ed Services, prostředí vás tam provede a provede vás zbývajícími kroky.

- Teď můžete připojit aplikaci k PostgreSQL (Postgres – oficiální obrázek | Docker Hub), MongoDB (Mongo – oficiální image | Docker Hub) a SQLite (Data Source=Sqllite.db) prostřednictvím prostředí Připojení ed Services

- Upozornění pocházející z vygenerovaných kódů a jeho nenulové vlastnosti budou ve výchozím nastavení skryty přidáním vlastnosti Nullable s hodnotou "annotions" v odpovídajícím souboru .csproj.

- Dialogové okno Přidat závislost v Připojení ed Services teď nabízí vyhledávací prostředí.

Obecné

- Vylepšená podpora proxy serveru zjišťováním, kdy se uživatelé nacházejí za proxy serverem, a proaktivně vyzývá k zadání přihlašovacích údajů, když Visual Studio potřebuje přístup k online prostředkům

Vývojové nástroje Microsoft Teams

- Šablona projektu aplikace Microsoft Teams byla vylepšena a teď vytváří konfigurační soubory konzistentní s rozhraním příkazového řádku teamsfx, včetně složky .fx.

- Doporučujeme vytvořit nový projekt pomocí aktualizované šablony pro všechny existující aplikace Teams, které jste vytvořili v předchozích verzích sady Nástrojů Teams.

- Odebrali jsme výběr účtu a automatickou registraci prostředků Teams ze šablony projektu aplikace Microsoft Teams.

- Teď můžete zvolit, kdy se přihlásit pomocí identity M365 a zaregistrovat prostředky aplikací pomocí možnosti nabídky Aplikace Project > Teams > Configure Microsoft Teams.

- Aktualizace k souborům manifest.*.template.json je možné synchronizovat s portálem pro vývojáře Teams tak, že tuto položku nabídky vyberete kdykoli znovu.

- Teď můžete vytvářet a ladit roboty pro Microsoft Teams.

- Vytvořte nový projekt pomocí šablony projektu aplikace Microsoft Teams a vyberte možnost robota.

- K registraci aplikace a robota > použijte nabídku aplikace Project Teams Toolkit > Configure Microsoft Teams.

- V předplatném Azure teď můžete vytvářet prostředky pro karty a roboty.

- Pomocí zřizování sady nástrojů Project > Teams > v nabídce Cloud můžete vytvářet prostředky v předplatném.

- Pomocí sady nástrojů Project > Teams > Deploy do nabídky Cloud publikujte kód do těchto prostředků.

- Vzdáleně hostované prostředky můžete otevřít v prohlížeči, který se vytvoří z nabídky Zřizování, pomocí nabídky aplikace Preview Teams.

Ladění a diagnostika a diagnostika

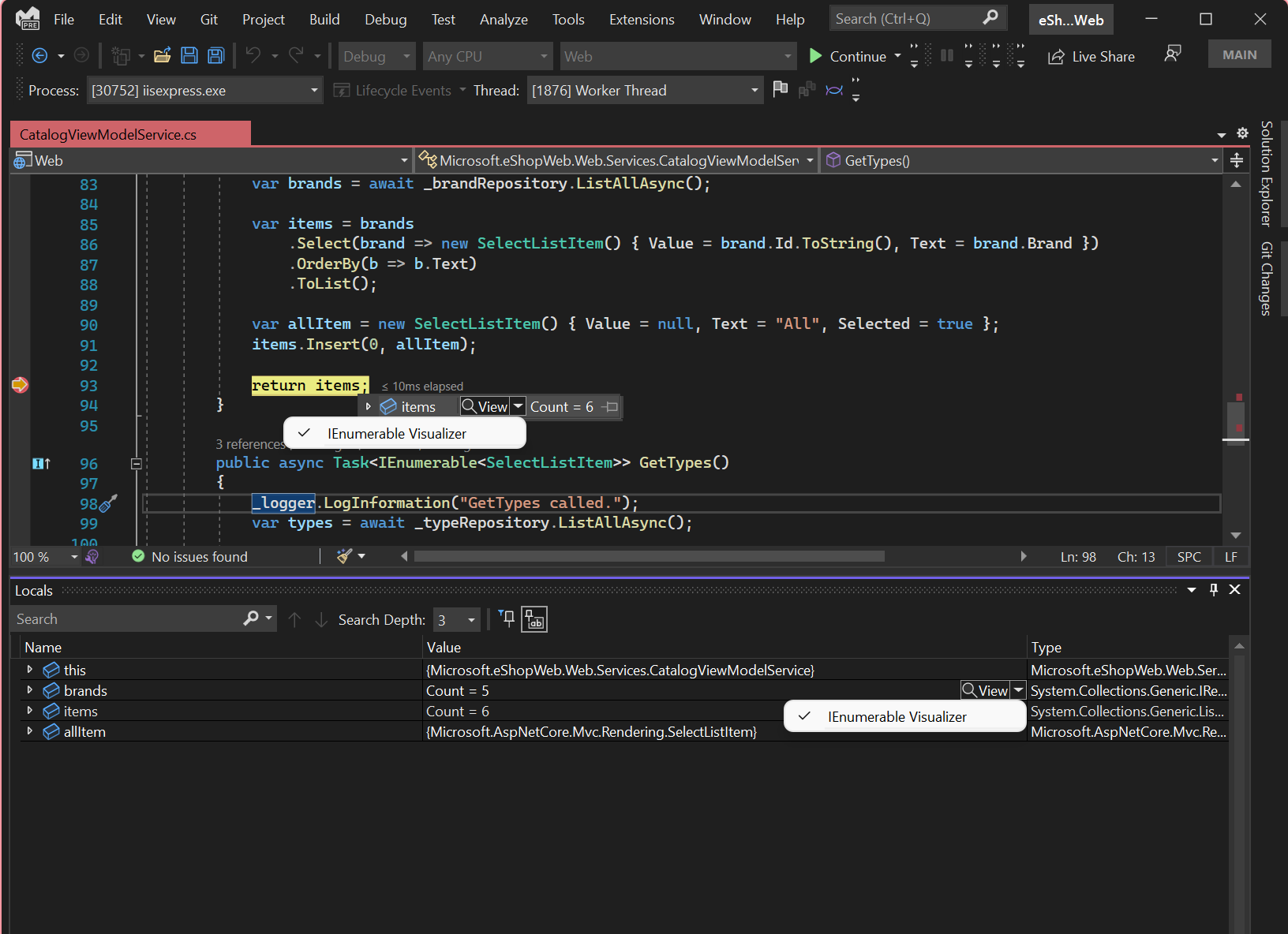

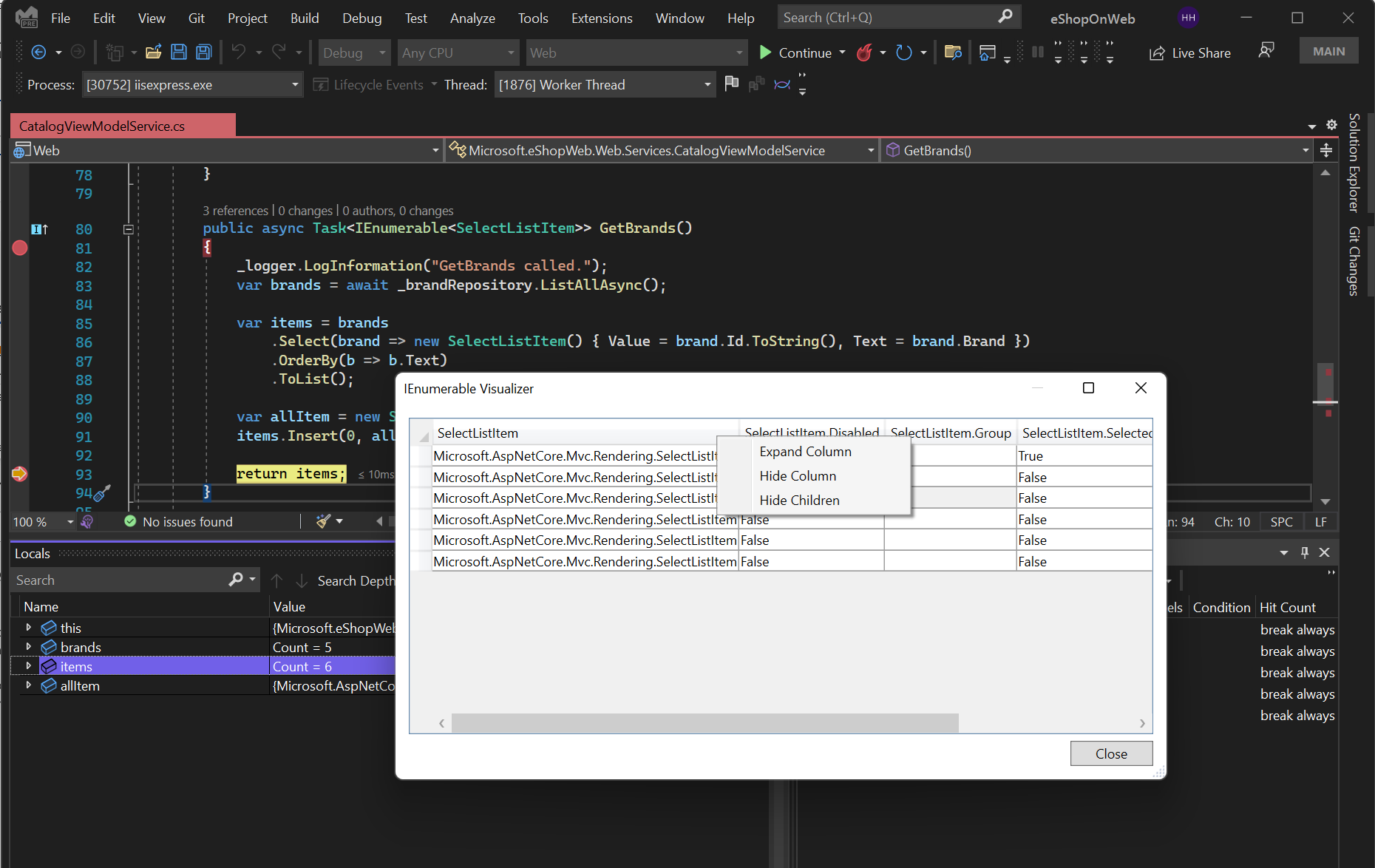

- Nyní podporujeme nový vizualizér dat pro vyhodnocení implementací rozhraní IEnumerable<T> .

- Vizualizér IEnumerable vám pomůže prozkoumat větší objekty kolekcí v tabulkovém zobrazení.

- Přidali jsme podporu závislého tracepointu.

- Teď můžete nastavit libovolnou zarážku závislou na tracepointu a naopak.

- Pokud je zarážka závislá na tracepointu, dojde k jeho dosažení až po dosažení tracepointu. (tj. po vytištění zprávy trasování/protokolu v okně výstupu)

Ladění a diagnostika

- Vizualizér IEnumerable vám pomůže prozkoumat větší objekty kolekcí jednodušším způsobem v tabulkovém nebo datovém zobrazení mřížky. Podporuje kolekce IEnumerable<T> , kde T může být jednoduché typy nebo složité typy, jako jsou slovníky, zapouzdřené.

Kdykoli máte implementaci kódu IEnumerable, uvidíte ikonu lupy ve sloupci Hodnota v okně Locals/ Watch. Když na proměnnou najedete myší, uvidíte také ikonu. Klikněte na ikonu a můžete získat přístup k vizualizéru IEnumerable.

Pomocí funkce Skrýt sloupce můžete skrýt duplicitní data nebo rozbalit sloupce, abyste viděli hlubší položky ve složitých datech. Nakonec můžete skrýt děti, abyste získali stručnější zobrazení dat.

Problémy vyřešené ve verzi 17.2

- Opravili jsme problém, kdy se výběr účtu v části Ověřování služby Azure přerušil a způsoboval restartování VS a lidé používající jiné jazyky než angličtinu nemohli vybrat jiný účet nebo přidat nový účet pro ověřování služeb Azure.

- Tato verze sady Visual Studio zahrnuje Sadu Win App SDK 1.0.3, viz kanály vydání sady Windows App SDK – aplikace pro Windows | Další podrobnosti najdete v Dokumentaci Microsoftu .

- Opravili jsme problém, kdy řešení obsahující projekty WiX se při otevření chybově ukončila.

- Opravili jsme problém, kdy se popisy nezobrazovaly správně v ovládacích prvcích Daytona.

- Aktualizace směrného plánu webview2 v Daytona

- Opravili jsme problém, kdy "Synchronizační větev" selhala ve scénáři, kdy "místní a vzdálené větve se rozbíhají" a "pull.rebase byla nenasazená".

- Opravili jsme problém, kdy při instalaci úlohy Vývoj mobilních aplikací pomocí .NET došlo k chybám sestavení nativní aplikace C++, která cílí na platformu Android.

- Opravili jsme zpoždění uživatelského rozhraní po model Windows Forms načtení nebo sestavení projektu .NET, když sada nástrojů ještě nebyla inicializována.

- Opravili jsme chybějící bitové výčty pro některé vstupy.

- Výběrem možnosti Načíst všechny symboly v nástroji cpu už nebudou prázdné řádky zobrazeny v analýze.

- Technologie IntelliSense už není extrémně pomalá (reakce trvá téměř minutu) u vzoru používaného v hlavičkách C++ sady Sdk Sdk.

- Vyřešili jsme problém, který mohl zobrazit dialogové okno Integrace CMake a po uložení změn v souboru CMakeLists.txt přestal fungovat CMake.

- Vylepšený výkon přepínání konfigurace sestavení s projekty CMake

- Vylepšili jsme výkon při úpravách velkých zdrojových souborů Razor.

- Opravili jsme problém v zobrazeních nástroje využití procesoru, kdy byl text oříznut modrými pruhy využití.

- Odebrali jsme nesprávnou zprávu s oznámením, že nástroj využití procesoru neobsahuje žádné přehledy, i když existují přehledy nejvyšší úrovně.

- Opravili jsme chybu, která způsobovala, že se v nástroji Využití procesoru nenašel žádný přehled.

- Opravili jsme problém, který některým zákazníkům bránil v instalaci sady Visual Studio kvůli nastavení zásad skupiny v systémovém registru. Visual Studio teď bude fungovat stejně jako funkce WebView2 v souvislosti s touto instalací.

- Opravili jsme problém s nemožností nainstalovat jakékoli rozšíření (vsix) pro Visual Studio na offline počítač.

- Opravili jsme manifest instalace úloh MonoToolchain a emsdk.

Od komunity vývojářů

- Zpoždění CancellationTokenu se při používání HttpClient ignorovala v Xamarin.Androidu.

- Pokud otevřu řešení a pak ho sestavím a pak rozbalím Průzkumníka testů, který očekávám, že se zobrazí testy v seznamu

- Průzkumník testů zablokovaný "spuštěný" test

- Chyba: Hodnota nemůže být null. Název parametru: path1

- Oprava chyby FO aaaaaaa

- Došlo k chybě syntaxe s nápovědou kódu pro Intellicode.

- Trasování zásobníku s hloubkou mezi 21 a 23 v Průzkumníku testů

- x:Class Modifier in ResourceDictionary break auto completion support in VS when deployed as nuget package

- Opětovné načítání WPF za provozu není k dispozici nebo nefunguje pro jedno řešení, zatímco je pro jiné

- Výjimka zachycená v Xamarin HotReloadu v OnAfterSave

- Přechod na definici nefunguje (ale funguje náhled definice)

- Pokus o otevření testovacího protokolu selže s příliš dlouhou cestou k souboru

- clang v13 ICE s /arch:AVX2

- VS 2022 přestane reagovat při přidání nové položky

- "Zobrazit v Průzkumníku testů" neposouvá testovací případ do zobrazení, když je zobrazení Průzkumníka testů v režimu automatického skrytí

HasSharedItemsje explicitně nastavená na prázdnou službou VS, což způsobujeAssignLinkMetadatapřeskočení a selhání sdílených projektů sestavení- Německý překlad: Tlačítka překrývající se v poli se zprávou opětovného načítání za provozu

- Publikování: Nelze vytvořit vlastnosti profilu publikování\PublishProfiles\AppService.pubxml

- Při použití konkrétního binárního souboru dojde k chybovému ukončení nástroje

- Git není rozpoznán jako interní nebo externí příkaz, operovatelný program nebo dávkový soubor.

- Při načítání řešení dochází k chybě a zastavení od verze 17.2 Preview 2

- Okno vlastností pro soubor XAML pro projekt Xamarin zobrazuje prázdné

- Chyba LNK2013: BRANCH26 oprava přetečení při propojování ARM64EC binárního souboru

- Proces kompilátoru se zasekne v nekonečné smyčce při 100% zatížení procesoru.

- ICE pro variantní analýzu s pchem v kompilátoru verze 17.2p2 (Office; 17.2)

- Xamarin Visual Studio 2022: Při načítání certifikátů došlo k chybě

- Vnitřní chyba kompilátoru ve VS2022 17.2 Preview2, která cílí na ARM

- Návrhář XAML VS2022 nefunguje, pokud je CopyLocal false

- Technologie IntelliSense je v sadě Visual Studio 2022 pomalá.

- Chyba při CMakeLists.txt v podadresárkách (Nejde vybrat CMakeLists.txt v kořenové složce)

- Chyby ENC přetrvávají po úspěšném sestavení

- Porovnání schématu SSDT selže pro spravovanou instanci Azure SQL

- Sestavení NET MAUI pro iOS selžou, protože agent Mac neinstaluje aktuální manifesty úloh MonoToolchain a emsdk

Známé problémy

Podívejte se na všechny otevřené problémy a dostupná alternativní řešení v sadě Visual Studio 2022 pomocí následujícího odkazu.

Názory a návrhy

Rádi uslyšíme váš názor! Problém můžete nahlásit nebo navrhnout funkci![]() pomocí ikony Odeslat zpětnou vazbu v pravém horním rohu instalačního programu nebo integrovaného vývojového prostředí sady Visual Studio nebo z nápovědy > k odeslání názoru. Problémy můžete sledovat pomocí komunity vývojářů sady Visual Studio, kde přidáváte komentáře nebo hledáte řešení. Naše podpora na živém chatu vám navíc poskytne bezplatnou pomoc s instalací.

pomocí ikony Odeslat zpětnou vazbu v pravém horním rohu instalačního programu nebo integrovaného vývojového prostředí sady Visual Studio nebo z nápovědy > k odeslání názoru. Problémy můžete sledovat pomocí komunity vývojářů sady Visual Studio, kde přidáváte komentáře nebo hledáte řešení. Naše podpora na živém chatu vám navíc poskytne bezplatnou pomoc s instalací.

Blogy

Využijte přehledů a doporučení, které najdete na webu Blogy o vývojářských nástrojích, abyste si udržovali přehled o všech nových vydaných verzích a měli k dispozici podrobné příspěvky popisující širokou škálu funkcí.