Microsoft Defender-portal

Den Microsoft Defender portal på https://security.microsoft.com kombinerer beskyttelse, registrering, undersøgelse og reaktion på trusler på tværs af hele organisationen og alle dens komponenter på et centralt sted. Defender-portalen lægger vægt på hurtig adgang til oplysninger, enklere layout og samle relaterede oplysninger, så de er nemmere at bruge. Den indeholder:

- Microsoft Defender for Office 365 hjælper organisationer med at beskytte deres virksomhed med et sæt funktioner til forebyggelse, registrering, undersøgelse og jagt for at beskytte mail og Office 365 ressourcer.

- Microsoft Defender for Endpoint leverer forebyggende beskyttelse, registrering efter sikkerhedsbrud, automatiseret undersøgelse og svar til enheder i din organisation.

- Microsoft Defender for Identity er en cloudbaseret sikkerhedsløsning, der bruger dine Active Directory i det lokale miljø signaler til at identificere, registrere og undersøge avancerede trusler, kompromitterede identiteter og skadelige insiderhandlinger, der er rettet mod din organisation.

- Microsoft Defender for Cloud Apps er en omfattende saaS- og PaaS-løsning, der giver dig dyb synlighed, stærke datakontroller og forbedret trusselsbeskyttelse af dine cloudapps.

- Microsoft Sentinel er en SIEM-løsning (Security Information and Event Management), der leverer proaktiv trusselsregistrering, undersøgelse og svar.

Vigtigt!

Microsoft Sentinel er tilgængelig som en del af den offentlige prøveversion for platformen til samlede sikkerhedshandlinger på Microsoft Defender-portalen. Du kan få flere oplysninger under Microsoft Sentinel på Microsoft Defender-portalen.

Se denne korte video for at få mere at vide om Defender-portalen.

Hvad kan du forvente?

Portalen Microsoft Defender hjælper sikkerhedsteams med at undersøge og reagere på angreb ved at hente signaler fra forskellige arbejdsbelastninger ind i en række samlede oplevelser for:

- Hændelser & beskeder

- Jagt

- Handlinger & indsendelser

- Trusselsanalyse

- Secure Score

- Læringshub

- Forsøg

- Partnerkatalog

På Microsoft Defender-portalen lægges der vægt på enhed, klarhed og fælles mål.

Bemærk!

På Microsoft Defender-portalen kan kunderne kun se de sikkerhedsfunktioner, deres abonnement omfatter. Hvis du f.eks. har Defender for Office 365, men ikke Defender for Endpoint, får du vist funktioner og egenskaber for Defender for Office 365, men ikke enhedsbeskyttelse.

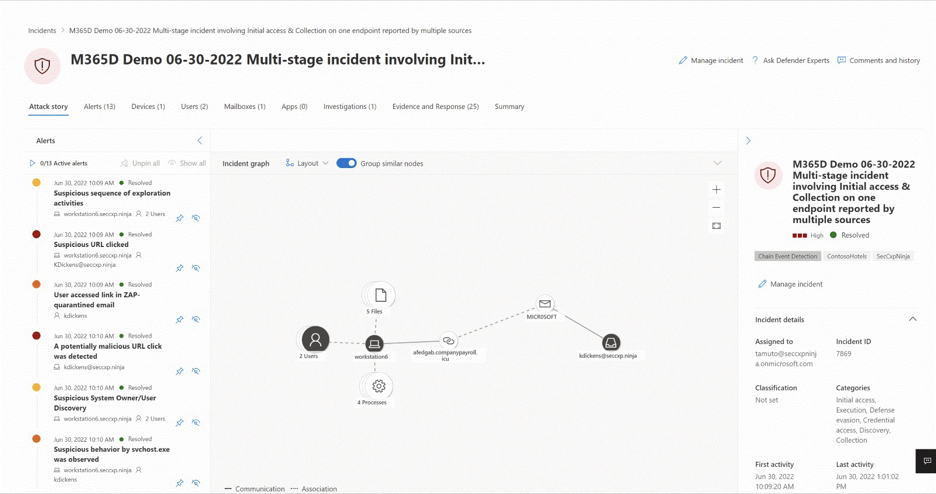

Efterforskning af hændelser og advarsler

Centralisering af sikkerhedsoplysninger opretter et enkelt sted, hvor du kan undersøge sikkerhedshændelser på tværs af hele organisationen og alle dens komponenter, herunder:

- Hybride identiteter

- Slutpunkter

- Cloudapps

- Virksomhedsapps

- Mail og dokumenter

- IoT

- Netværk

- Virksomhedsprogrammer

- Driftsteknologi (OT)

- Infrastruktur- og cloudarbejdsbelastninger

Et primært eksempel er Hændelser under Hændelser & beskeder.

Når du vælger et hændelsesnavn, vises en side, der viser værdien af at centralisere sikkerhedsoplysninger, efterhånden som du får bedre indsigt i den fulde udvidelse af en trussel fra mail til identitet til slutpunkter.

Tag dig tid til at gennemse hændelserne i dit miljø, foretage detailudledning i hver besked og øve dig i at opbygge en forståelse af, hvordan du får adgang til oplysningerne og fastlægge de næste trin i din analyse.

Du kan få flere oplysninger under Hændelser på Microsoft Defender-portalen.

Jagt

Du kan oprette brugerdefinerede regler for registrering og jagte bestemte trusler i dit miljø. Jagt bruger et forespørgselsbaseret værktøj til trusselsjagt, der giver dig mulighed for proaktivt at inspicere hændelser i din organisation for at finde trusselsindikatorer og enheder. Disse regler kører automatisk for at kontrollere, om der er mistanke om brudaktivitet, forkert konfigurerede maskiner og andre resultater.

Du kan finde flere oplysninger under Proaktiv jagt efter trusler med avanceret jagt i Microsoft Defender XDR.

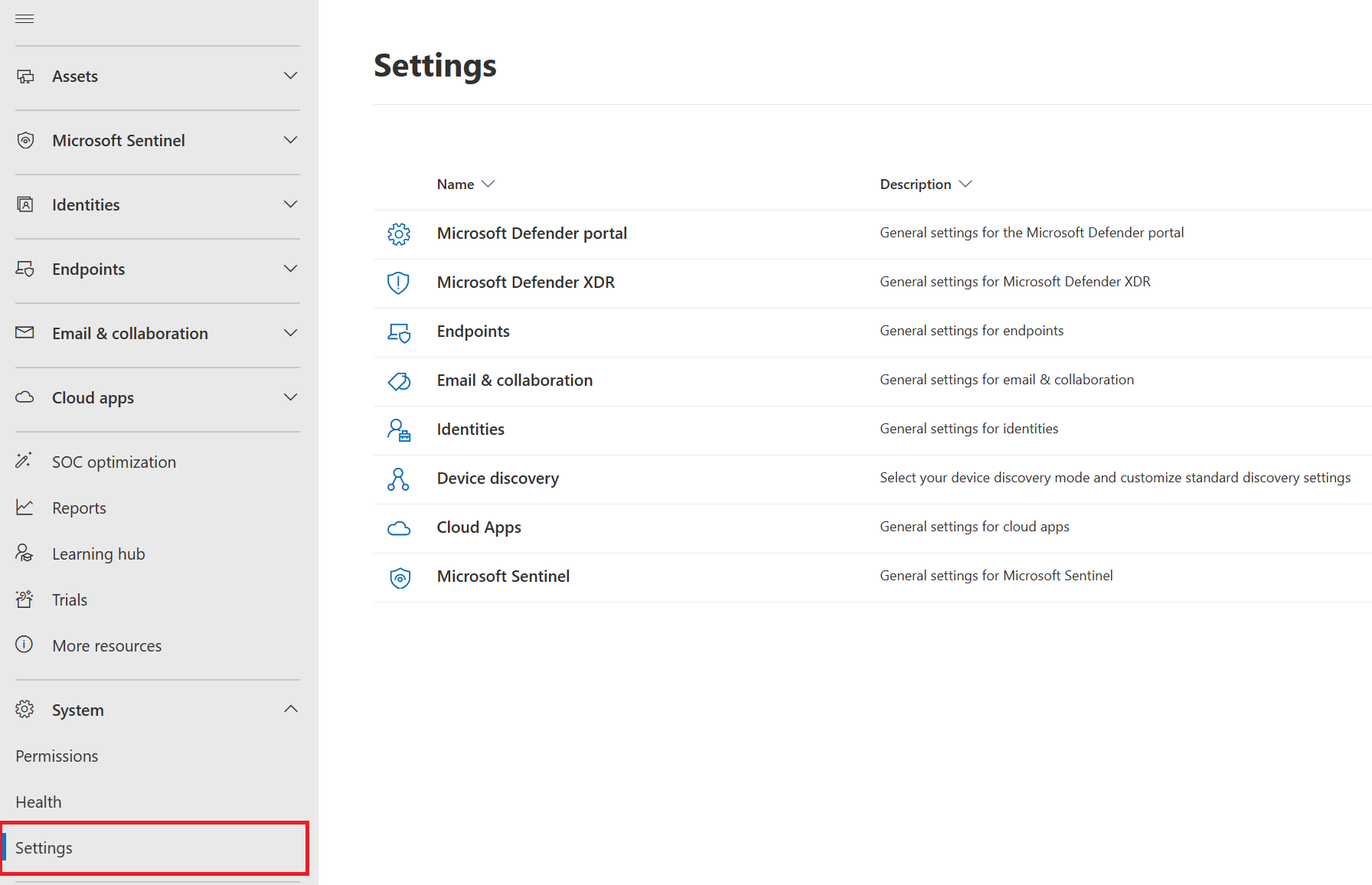

Forbedrede processer

Almindelige kontrolelementer og indhold vises enten på samme sted, eller de komprimeres til ét datafeed, hvilket gør det nemmere at finde det. Du kan f.eks. finde samlede indstillinger under Indstillinger og tilladelser under Tilladelser.

Samlede indstillinger

Tilladelser

Adgang til Microsoft Defender XDR er konfigureret med Microsoft Entra globale roller eller ved hjælp af brugerdefinerede roller.

- Få mere at vide om, hvordan du administrerer adgang til Microsoft Defender XDR

- Få mere at vide om, hvordan du opretter brugerdefinerede roller i Microsoft Defender XDR

Når du har oprettet forbindelse mellem Microsoft Sentinel og Defender-portalen, giver dine eksisterende RBAC-tilladelser (Azure Role Based Access Control) dig mulighed for at arbejde med de Microsoft Sentinel-funktioner, du har adgang til, for Microsoft Sentinel. Fortsæt med at administrere roller og tilladelser for dine Microsoft Sentinel-brugere fra Azure Portal. Alle Azure RBAC-ændringer afspejles på Defender-portalen. Du kan få flere oplysninger om Microsoft Sentinel-tilladelser under:

- Roller og tilladelser i Microsoft Sentinel | Microsoft Learn

- Administrer adgang til Microsoft Sentinel-data efter ressource | Microsoft Learn

Integrerede rapporter

Rapporter er også samlet i Microsoft Defender XDR. Administratorer kan starte med en generel sikkerhedsrapport og forgrene sig til specifikke rapporter om slutpunkter, mail & samarbejde. Linkene her genereres dynamisk baseret på konfigurationen af arbejdsbelastningen.

Få hurtigt vist dit Microsoft 365-miljø

På startsiden kan du se mange af de almindelige kort, som sikkerhedsteams har brug for. Sammensætningen af kort og data afhænger af brugerrollen. Da Defender-portalen bruger rollebaseret adgangskontrol, kan forskellige roller se kort, der giver mere mening for deres daglige job.

Disse hurtigt overbliksoplysninger hjælper dig med at holde dig opdateret om de nyeste aktiviteter i din organisation. Microsoft Defender XDR samler signaler fra forskellige kilder for at præsentere en holistisk visning af dit Microsoft 365-miljø.

Du kan tilføje og fjerne forskellige kort, afhængigt af dine behov.

Søg på tværs af enheder (prøveversion)

Vigtigt!

Nogle oplysninger er relateret til et forhåndsudgivet produkt, som kan blive ændret væsentligt, før det udgives kommercielt. Microsoft giver ingen garantier, hverken udtrykkelige eller underforståede, med hensyn til de oplysninger, der gives her. Søgelinjen er placeret øverst på siden. Når du skriver, gives der forslag, så det er nemmere at finde objekter. Siden med forbedrede søgeresultater centraliserer resultaterne fra alle enheder.

Du kan søge på tværs af følgende enheder i Defender for Endpoint og Defender for Identity:

Enheder – understøttes for både Defender for Endpoint og Defender for Identity. Understøtter brug af søgeoperatorer.

Brugere – understøttes for Defender for Endpoint, Defender for Identity og Defender for Cloud Apps.

Filer, IP-adresser og URL-adresser – samme funktionalitet som i Defender for Endpoint.

Bemærk!

IP- og URL-søgninger stemmer nøjagtigt overens og vises ikke på siden med søgeresultater – de fører direkte til enhedssiden.

MDVM – samme funktioner som i Defender for Endpoint (sikkerhedsrisici, software og anbefalinger).

Trusselsanalyse

Spor og reager på nye trusler med følgende Microsoft Defender XDR trusselsanalyse: Threat Analytics er den Microsoft Defender XDR løsning til trusselsintelligens fra ekspertforskere i Microsoft-sikkerhed. Den er designet til at hjælpe sikkerhedsteams med at være så effektive som muligt, mens de står over for nye trusler, f.eks.:

- Aktive trusselsaktører og deres kampagner

- Populære og nye angrebsteknikker

- Kritiske sikkerhedsrisici

- Almindelige angrebsoverflader

- Udbredt malware

Partnerkatalog

Microsoft Defender XDR understøtter to typer partnere:

- Tredjepartsintegrationer for at hjælpe med at beskytte brugere med effektiv trusselsbeskyttelse, registrering, undersøgelse og svar inden for forskellige sikkerhedsområder i slutpunkter, administration af sårbarheder, mail, identiteter og cloudapps.

- Professionelle tjenester, hvor organisationer kan forbedre platformens registrerings-, undersøgelses- og trusselsintelligens.

Send os din feedback

Vi har brug for din feedback. Hvis der er noget, du gerne vil se, kan du se denne video for at finde ud af, hvordan du kan stole på, at vi læser din feedback.

Udforsk, hvad Defender-portalen har at tilbyde

Fortsæt med at udforske funktionerne og funktionerne på Defender-portalen:

- Administrer hændelser og underretninger

- Spor og reager på nye trusler med trusselsanalyse

- Løsningscenter

- Jagt efter trusler på tværs af enheder, mails, apps og identiteter

- Regler for brugerdefineret registrering

- Mailbeskeder & samarbejde

- Create en simulering af phishingangreb og oprette en nyttedata til oplæring af dine teams

Hvis du vil udforske funktioner, der er relateret til Microsoft Sentinel-integration med Microsoft Defender XDR i platformen til samlede sikkerhedshandlinger (prøveversion), skal du se Microsoft Sentinel på portalen Microsoft Defender.

Oplæring af sikkerhedsanalytikere

Med dette læringsforløb fra Microsoft Learn kan du forstå Microsoft Defender XDR, og hvordan det kan hjælpe med at identificere, styre og afhjælpe sikkerhedstrusler.

| Uddannelse: | Afhjælpning af trusler ved hjælp af Microsoft Defender XDR |

|---|---|

|

Analysér trusselsdata på tværs af domæner, og afhjælp hurtigt trusler med indbygget orkestrering og automatisering i Microsoft Defender XDR. Dette læringsforløb er i overensstemmelse med eksamen SC-200: Microsoft Security Operations Analyst. 9 t. 31 min. – læringsforløb – 11 moduler |

Se også

- Nyheder i Microsoft Defender XDR

- Microsoft Defender for Office 365 på Microsoft Defender-portalen

- Microsoft Defender for Endpoint på Microsoft Defender portal

- Microsoft Defender for Identity på Microsoft Defender-portalen

- Microsoft Defender for Cloud Apps i Microsoft Defender XDR

- Microsoft Defender til Cloud på Microsoft Defender-portalen

- Microsoft Sentinel på Microsoft Defender-portalen

Tip

Vil du vide mere? Kontakt Microsoft Security-community'et i vores Tech Community: Microsoft Defender XDR Tech Community.

Feedback

Kommer snart: I hele 2024 udfaser vi GitHub-problemer som feedbackmekanisme for indhold og erstatter det med et nyt feedbacksystem. Du kan få flere oplysninger under: https://aka.ms/ContentUserFeedback.

Indsend og få vist feedback om