Hinzufügen von Entitäten zur Threat Intelligence in Microsoft Sentinel

Während einer Untersuchung untersuchen Sie Entitäten und ihren Kontext als wichtigen Teil des Verständnisses des Umfangs und der Art eines Vorfalls. Wenn Sie eine Entität als böswilligen Domänennamen, URL, Datei oder IP-Adresse im Vorfall entdecken, sollte sie als Indikator für Kompromittierung (IOC) in Ihrer Threat Intelligence bezeichnet und nachverfolgt werden.

Sie können z. B. eine IP-Adresse entdecken, die Portüberprüfungen in Ihrem Netzwerk durchführt oder als Befehls- und Kontrollknoten fungiert und Übertragungen von einer großen Anzahl von Knoten in Ihrem Netzwerk sendet und/oder empfängt.

Mit Microsoft Sentinel können Sie diese Arten von Entitäten direkt in der Vorfalluntersuchung kennzeichnen und Ihrer Threat Intelligence hinzufügen. Sie können dann die hinzugefügten Indikatoren sowohl in den Protokollen als auch in Threat Intelligence anzeigen und sie in Ihrem gesamten Microsoft Sentinel-Arbeitsbereich verwenden.

Hinzufügen einer Entität zu Ihrer Threat Intelligence

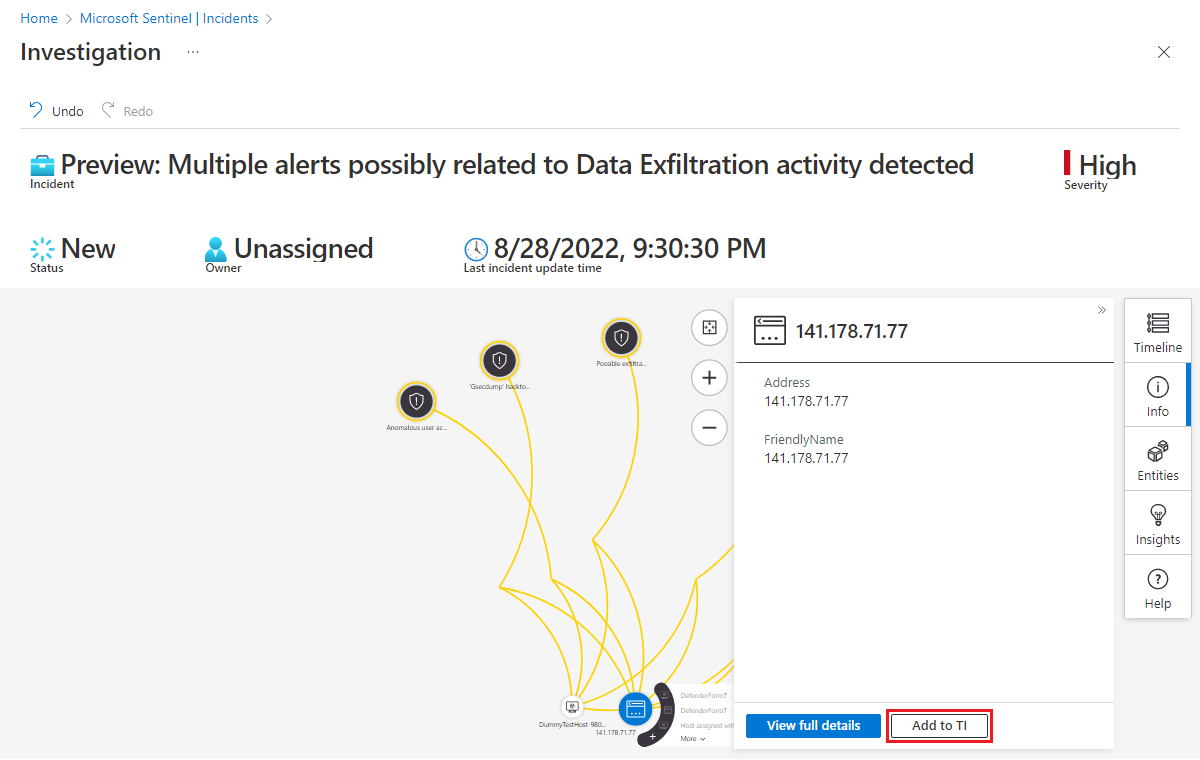

Die neue Seite mit Incidentdetails bietet neben dem Untersuchungsdiagramm eine weitere Möglichkeit, Entitäten zu Threat Intelligence hinzuzufügen. Im Anschluss werden beide Möglichkeiten gezeigt:

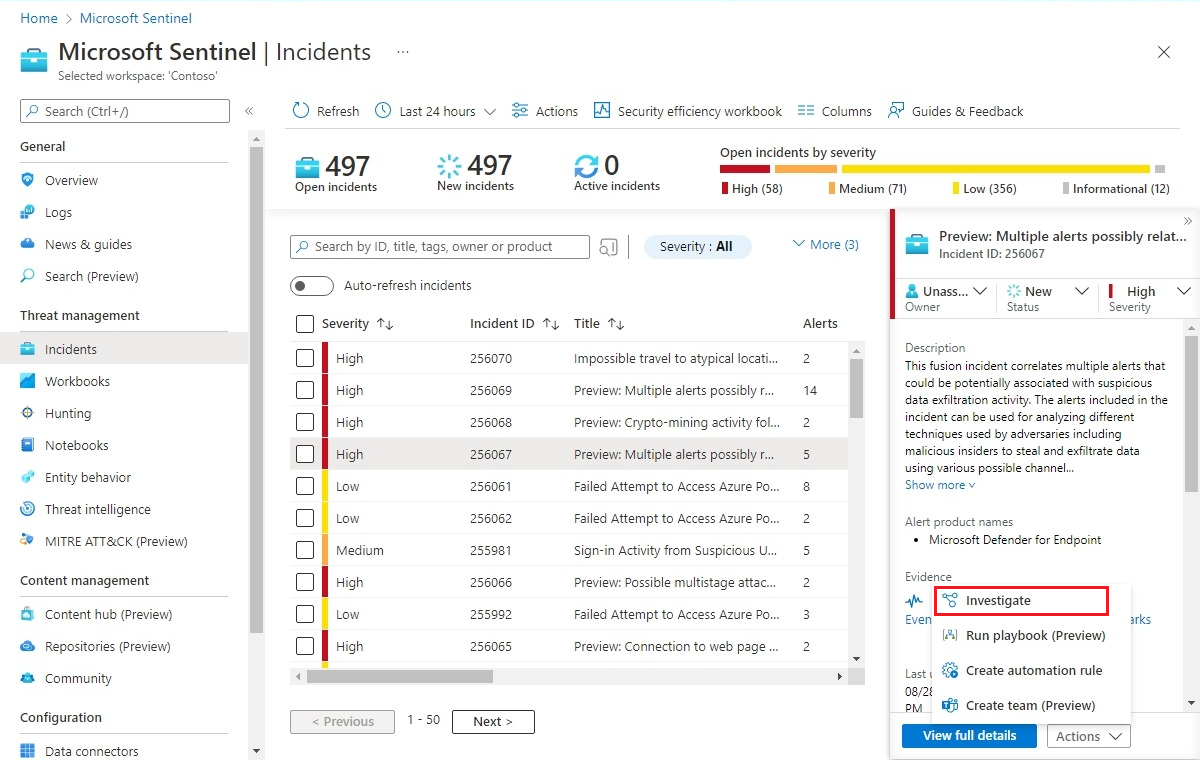

Wählen Sie im Navigationsmenü von Microsoft Sentinel Vorfälle aus.

Wählen Sie einen Vorfall aus, der untersucht werden soll. Wählen Sie im Bereich mit den Incidentdetails die Option Alle Details anzeigen aus, um die Seite mit den Incidentdetails zu öffnen.

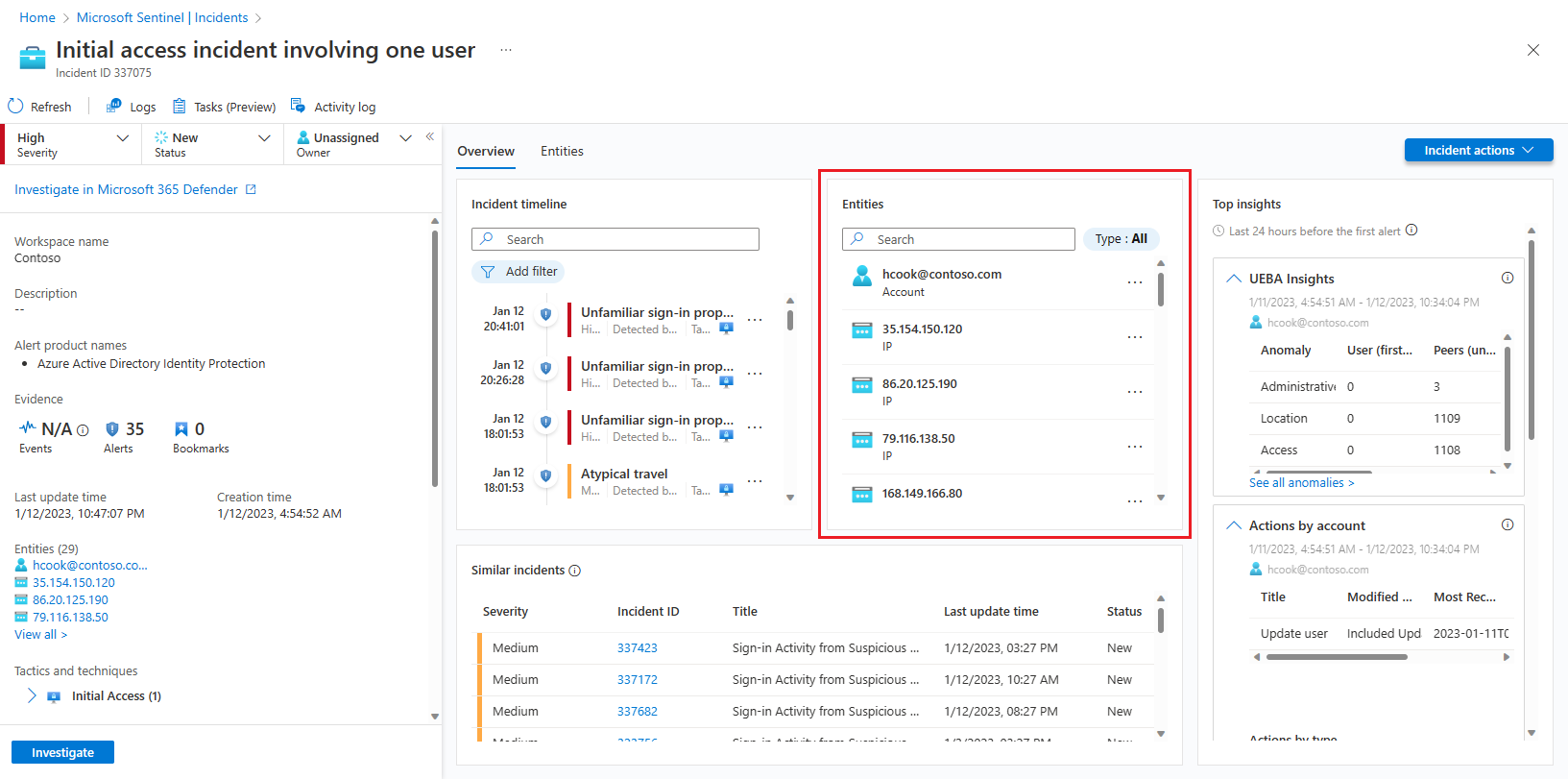

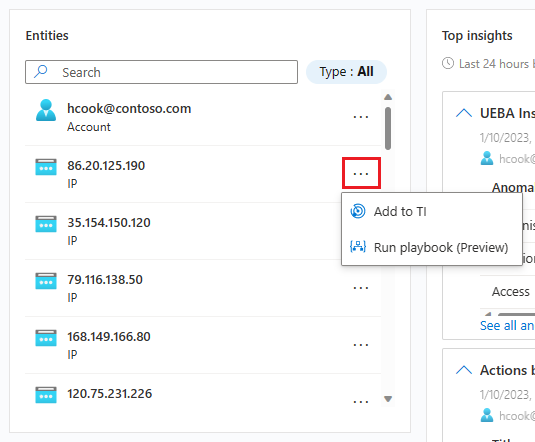

Suchen Sie im Widget Entitäten die Entität, die Sie als Bedrohungsindikator hinzufügen möchten. (Sie können die Liste filtern oder eine Suchzeichenfolge eingeben, um sie zu finden.)

Wählen Sie die drei Punkte rechts neben der Entität aus, und wählen Sie im Popupmenü Zu TI hinzufügen aus.

Nur die folgenden Arten von Entitäten können als Bedrohungsindikatoren hinzugefügt werden:

- Domänenname

- IP-Adresse (IPv4 und IPv6)

- URL

- Datei (Hash)

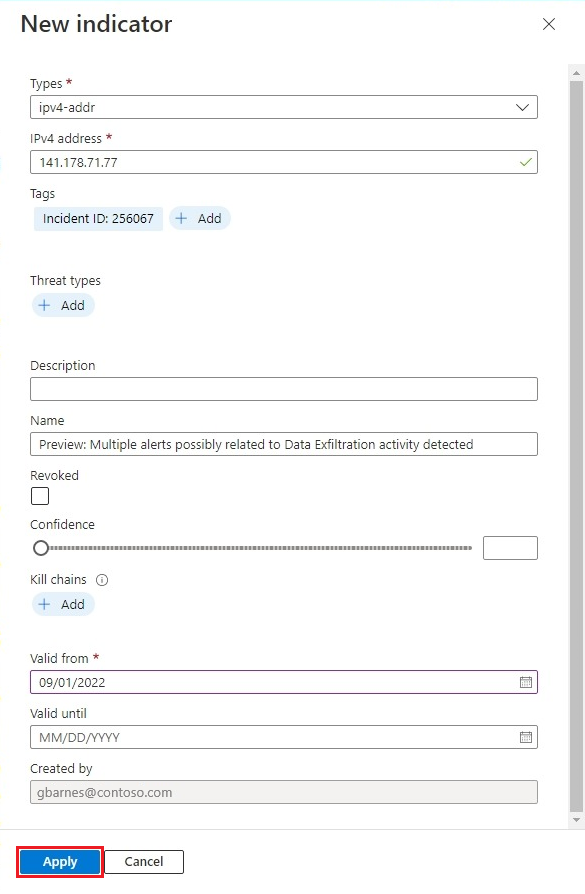

Unabhängig davon, welche der beiden Schnittstellen Sie auswählen, gelangen Sie zu diesem Punkt:

Der Seitenbereich Neuer Indikator wird geöffnet. Die folgenden Felder werden automatisch ausgefüllt:

Typ

- Der Typ des Indikators, der durch die hinzugefügte Entität repräsentiert wird.

Dropdownliste mit möglichen Werten: ipv4-addr, ipv6-addr, URL, file, domain-name. - Erforderlich und wird automatisch basierend auf dem Entitätstyp ausgefüllt.

- Der Typ des Indikators, der durch die hinzugefügte Entität repräsentiert wird.

Wert

- Der Name dieses Felds ändert sich dynamisch entsprechend dem gewählten Indikatortyp.

- Der Wert des Indikators selbst.

- Erforderlich und automatisch durch den Entitätswert ausgefüllt.

Tags

- Freitexttags können Sie dem Indikator hinzufügen.

- Optional und automatisch durch die Incident-ID ausgefüllt. Sie können andere hinzufügen.

Name

- Name des Indikators – dies wird in Ihrer Liste der Indikatoren angezeigt.

- Optional und automatisch durch die Incidentname ausgefüllt.

Erstellt von

- Ersteller des Indikators.

- Optional und automatisch ausgefüllt durch den Benutzer, der sich bei Microsoft Sentinel angemeldet hat

Füllen Sie die übrigen Felder entsprechend aus.

Bedrohungstyp

- Der Bedrohungstyp, der durch den Indikator dargestellt wird.

- Optional; Freitext.

Beschreibung

- Die Beschreibung des Indikators.

- Optional; Freitext.

Widerrufen

- Widerrufener Status des Indikators. Markieren Sie das Kontrollkästchen, um den Indikator zu widerrufen, deaktivieren Sie das Kontrollkästchen, um es zu aktivieren.

- Optional; boolescher Wert.

Confidence

- Score für die Konfidenz hinsichtlich der Richtigkeit der Daten, in Prozent.

- Optional; ganze Zahl (integer), 1–100

Kill Chain

- Phasen in der Lockheed Martin Cyber Kill Chain, denen der Indikator entspricht.

- Optional; Freitext

Gültig ab

- Der Zeitpunkt, ab dem dieser Indikator als gültig betrachtet wird.

- Erforderlich; Datum/Uhrzeit

Gültig bis

- Der Zeitpunkt, ab dem dieser Indikator nicht mehr als gültig angesehen werden sollte.

- Optional; Datum/Uhrzeit

Wenn Sie alle Felder zu Ihrer Zufriedenheit ausgefüllt haben, wählen Sie Übernehmen aus. In der oberen rechten Ecke sehen Sie eine Bestätigungsmeldung, dass Ihr Indikator erstellt wurde.

Die Entität wird als Bedrohungsindikator in Ihrem Arbeitsbereich hinzugefügt. Sie finden ihn in der Liste der Indikatoren auf der Seite Threat Intelligence und auch in der Tabelle ThreatIntelligenceIndicators in den Protokollen.

Zugehöriger Inhalt

In diesem Artikel haben Sie erfahren, wie Sie Entitäten zu Ihren Bedrohungsindikatorlisten hinzufügen können. Weitere Informationen finden Sie unter