Uso de tareas para administrar incidentes en Microsoft Sentinel

Uno de los factores más importantes para ejecutar las operaciones de seguridad (SecOps) de forma eficaz y eficaz es la normalización de los procesos. Se espera que los analistas de SecOps realicen una lista de pasos o tareas en el proceso de evaluar, investigar o corregir un incidente. La estandarización y formalización de la lista de tareas puede ayudar a mantener su SOC funcionando sin problemas, lo que garantiza que se aplican los mismos requisitos a todos los analistas. De este modo, independientemente de quién esté en turno, un incidente siempre obtendrá el mismo tratamiento y acuerdos de nivel de servicio. Los analistas no tendrán que dedicar tiempo a pensar en qué hacer o preocuparse por perder un paso crítico. Estos pasos se definen mediante el administrador de SOC o los analistas sénior (nivel 2/3) basados en conocimientos comunes de seguridad (como NIST), su experiencia con incidentes pasados o recomendaciones proporcionadas por el proveedor de seguridad que detectó el incidente.

Casos de uso

Los analistas de SOC pueden usar una sola lista de comprobación central para controlar los procesos de evaluación de prioridades, investigación y respuesta de incidentes, todo ello sin preocuparse por perder un paso crítico.

Los ingenieros de SOC o los analistas sénior pueden documentar, actualizar y alinear los estándares de respuesta a incidentes en los equipos y turnos de los analistas. También pueden crear listas de comprobación de tareas para entrenar nuevos analistas o analistas que encuentren nuevos tipos de incidentes.

Como administrador de SOC o como MSSP, puede asegurarse de que los incidentes se controlan de acuerdo con los SLA/SOP pertinentes.

Prerrequisitos

El rol de respondedor de Sentinel Microsoft es necesario para crear reglas de automatización y ver y editar incidentes, ambos necesarios para agregar, ver y editar tareas.

El rol Colaborador de Logic Apps es necesario para crear y editar cuadernos de estrategias.

Escenarios

Analista

Seguimiento de tareas al controlar un incidente

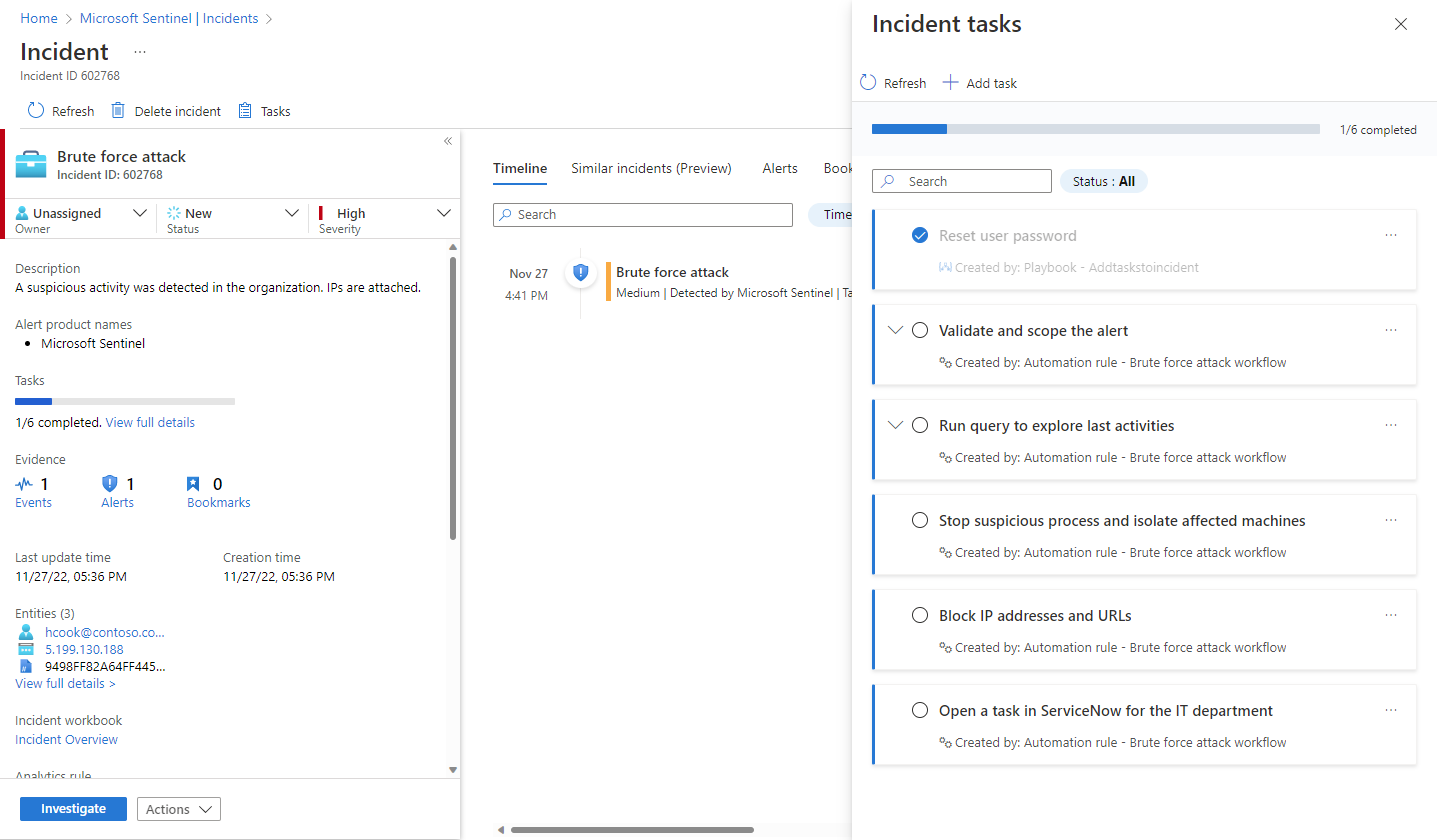

Al seleccionar un incidente y Ver detalles completos, en la página de detalles del incidente verá en el panel derecho todas las tareas que se han agregado a ese incidente, ya sea manualmente o por reglas de automatización.

Expanda una tarea para ver su descripción completa, incluido el usuario, la regla de automatización o el cuaderno de estrategias que lo creó.

Marque una tarea completada seleccionando su círculo de "casilla".

Agregar tareas a un incidente en el lugar

Puede agregar tareas a un incidente abierto en el que esté trabajando, ya sea para proporcionarle recordatorios de las acciones que ha detectado una necesidad de realizar o para registrar las acciones que ha realizado de su propia iniciativa que no aparecen en la lista de tareas. Las tareas agregadas de esta manera solo se aplicarán al incidente abierto.

Creador del flujo de trabajo

Adición de tareas a incidentes con reglas de automatización

Use la acción Agregar tarea en las reglas de automatización para proporcionar automáticamente todos los incidentes con una lista de comprobación de tareas para los analistas. Establezca la condición de nombre de la regla de Análisis en la regla de automatización para determinar el ámbito:

Aplique la regla de automatización a todas las reglas de análisis para definir un conjunto estándar de tareas que se aplicarán a todos los incidentes.

Al aplicar la regla de automatización a un conjunto limitado de reglas de análisis, puede asignar tareas específicas a incidentes concretos, según las amenazas detectadas por la regla de análisis o las reglas que generaron esos incidentes.

Tenga en cuenta que el orden en el que aparecen las tareas en el incidente viene determinado por la hora de creación de las tareas. Puede establecer el orden de las reglas de automatización para que las reglas que agreguen tareas necesarias para todos los incidentes se ejecutarán primero y solo después las reglas que agreguen tareas necesarias para incidentes generados por reglas de análisis específicas. Dentro de una sola regla, el orden en el que se definen las acciones rige el orden en el que aparecen en un incidente.

Vea qué incidentes están cubiertos por las tareas y reglas de automatización existentes antes de crear una nueva regla de automatización.

Use el filtro Acción en la lista de reglas de Automation para ver solo las reglas que agregan tareas a incidentes y ver a qué reglas de análisis se aplican esas reglas de automatización para comprender a qué incidentes se agregarán esas tareas.

Adición de tareas a incidentes con cuadernos de estrategias

Use la acción Agregar tarea en un cuaderno de estrategias (en el conector Microsoft Sentinel) para agregar automáticamente una tarea al incidente que desencadenó el cuaderno de estrategias.

A continuación, use otras acciones del cuaderno de estrategias (en sus respectivos conectores de Logic Apps) para completar el contenido de la tarea.

Por último, use la tarea Marcar como acción completada (de nuevo en el conector Microsoft Sentinel) para marcar automáticamente la tarea completada.

Considere los siguientes escenarios como ejemplos:

Permitir que los cuadernos de estrategias agreguen y completen tareas: Cuando se crea un incidente, desencadenará un cuaderno de estrategias que haga lo siguiente:

- Agrega una tarea al incidente para restablecer la contraseña de un usuario.

- Realiza la tarea mediante la emisión de una llamada API al sistema de aprovisionamiento de usuarios para restablecer la contraseña del usuario.

- Espera una respuesta del sistema en cuanto al éxito o error del restablecimiento.

- Si el restablecimiento de contraseña se realizó correctamente, el cuaderno de estrategias marca la tarea que acaba de crear en el incidente como completada.

- Si se produjo un error en el restablecimiento de contraseña, el cuaderno de estrategias no marcará la tarea como completada, dejándola a un analista para realizarla.

Deje que el cuaderno de estrategias evalúe si se deben agregar tareas condicionales: Cuando se crea un incidente, desencadenará un cuaderno de estrategias que solicita un informe de direcciones IP desde un origen de inteligencia sobre amenazas externo.

- Si la dirección IP es malintencionada, el cuaderno de estrategias agrega una tarea determinada (por ejemplo, "Bloquear esta dirección IP").

- De lo contrario, el cuaderno de estrategias no realiza ninguna otra acción.

¿Usar reglas de automatización o cuadernos de estrategias para agregar tareas?

¿Qué consideraciones deben determinar cuáles de estos métodos se deben usar para crear tareas de incidente?

- Reglas de automatización: use siempre que sea posible. Se usa para tareas estáticas sin formato que no requieren interactividad.

- Cuadernos de estrategias: se usan para casos de uso avanzados (la creación de tareas basadas en condiciones o tareas con acciones automatizadas integradas).

Pasos siguientes

- Aprenda cómo los analistas pueden usar tareas para controlar el flujo de trabajo de incidentes en Microsoft Sentinel.

- Obtenga más información sobre cómo investigar incidentes en Microsoft Sentinel.

- Obtenga información sobre cómo agregar tareas a grupos de incidentes automáticamente mediante reglas de automatización o cuadernos de estrategias.

- Obtenga más información sobre reglas de automatización y cómo crearlas.

- Obtenga más información sobre los cuadernos de estrategias y cómo crearlos.