Migración de cuadernos de estrategias de desencadenamiento de alertas de Microsoft Sentinel a reglas de automatización

En este artículo se explica cómo (y por qué) tomar los cuadernos de estrategias existentes integrados en el desencadenador de alertas y migrarlos de forma que en lugar de invocarlos las reglas de análisis los invoquen las reglas de automatización.

Importante

Microsoft Sentinel está disponible como parte de la versión preliminar pública de la plataforma unificada de operaciones de seguridad en el portal de Microsoft Defender. Para obtener más información, consulte Microsoft Sentinel en el portal de Microsoft Defender.

Por qué migrar

Si ya ha creado cuadernos de estrategias para responder a ciertas alertas (en lugar de incidentes) y los ha asociado a reglas de análisis, se recomienda que realice la transición de estos cuadernos de estrategias a reglas de automatización. Si lo hace, obtendrá las ventajas siguientes:

Administre todas las automatizaciones desde una sola pantalla, independientemente del tipo

("panel único").Defina una sola regla de automatización que pueda desencadenar cuadernos de estrategias para varias reglas de análisis, en lugar de configurar cada regla de análisis de forma independiente.

Defina el orden en el que se ejecutarán los cuadernos de estrategias de alertas.

Escenarios de soporte técnico que establecen una fecha de expiración para ejecutar un cuaderno de estrategias.

Es importante comprender que el cuaderno de estrategias en sí no cambiará. Solo cambiará el mecanismo que lo invoca para su ejecución.

Por último, la capacidad de invocar cuadernos de estrategias desde reglas analíticas quedará en desuso a partir de marzo de 2026. Hasta entonces, los cuadernos de estrategias ya definidos para invocarse desde reglas analíticas se seguirán ejecutando, pero a partir de junio de 2023 ya no se podrán agregar cuadernos de jugadas a la lista de los invocados desde reglas analíticas. La única opción que queda es invocarlos desde reglas de automatización.

Cómo migrar

Si va a migrar un cuaderno de estrategias que solo usa una regla de análisis, siga las instrucciones de Creación de una regla de automatización a partir de una regla de análisis.

Si va a migrar un cuaderno de estrategias que usa más de una regla de análisis, siga las instrucciones de Creación de una nueva regla de automatización desde el portal de Automation.

Creación de una regla de automatización a partir de una regla de análisis

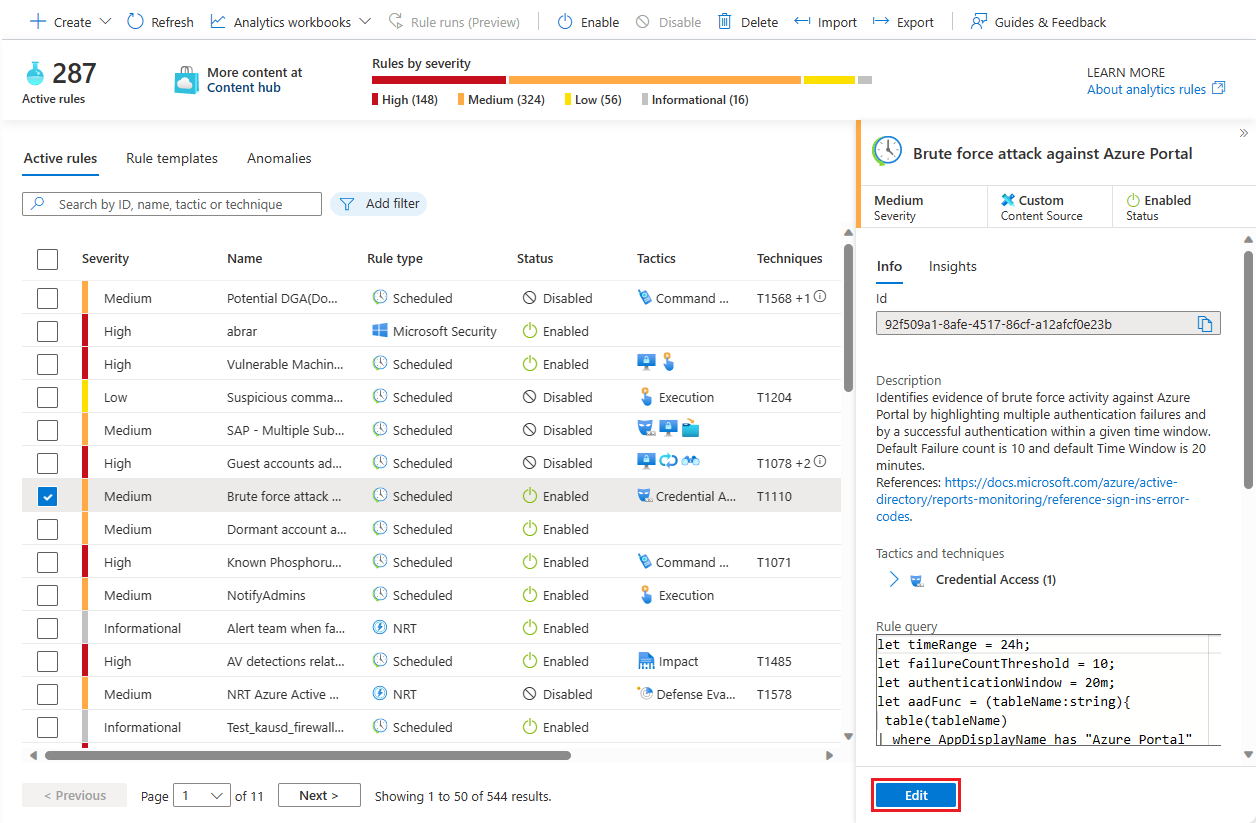

Para Microsoft Sentinel en Azure Portal, seleccione la página Configuración>Análisis. Para Microsoft Sentinel en el portal de Defender, seleccione Microsoft Sentinel>Configuración>Análisis.

En Reglas activas, busque una regla de análisis ya configurada para ejecutar un cuaderno de estrategias.

Seleccione Editar.

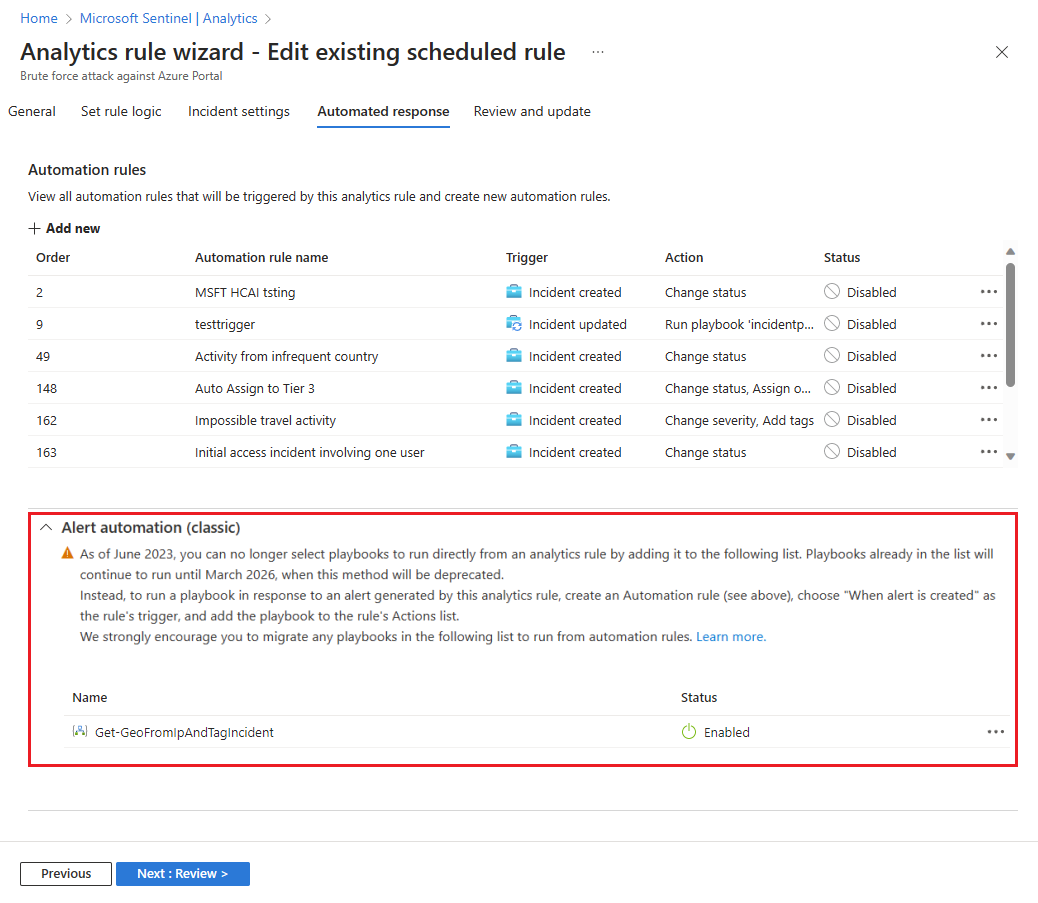

Seleccione la pestaña Respuesta automatizada.

Los cuadernos de estrategias configurados directamente para ejecutarse desde esta regla de análisis se pueden encontrar en Automatización de alertas (clásico). Observe la advertencia sobre la caducidad.

Seleccione + Agregar nuevo en Reglas de automatización, en la mitad superior de la pantalla, para crear una regla de automatización.

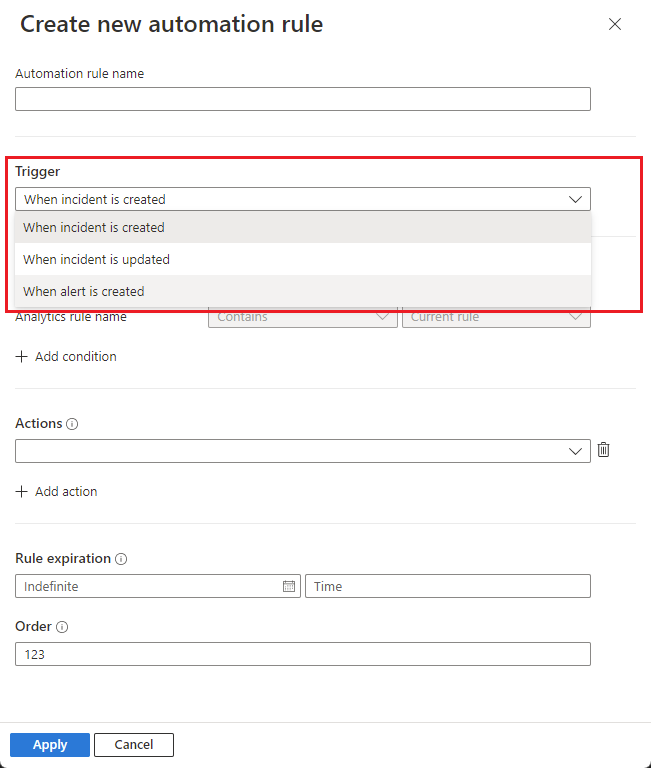

En el panel Creación de una regla de automatización, en Desencadenador, seleccione Cuando se crea la alerta.

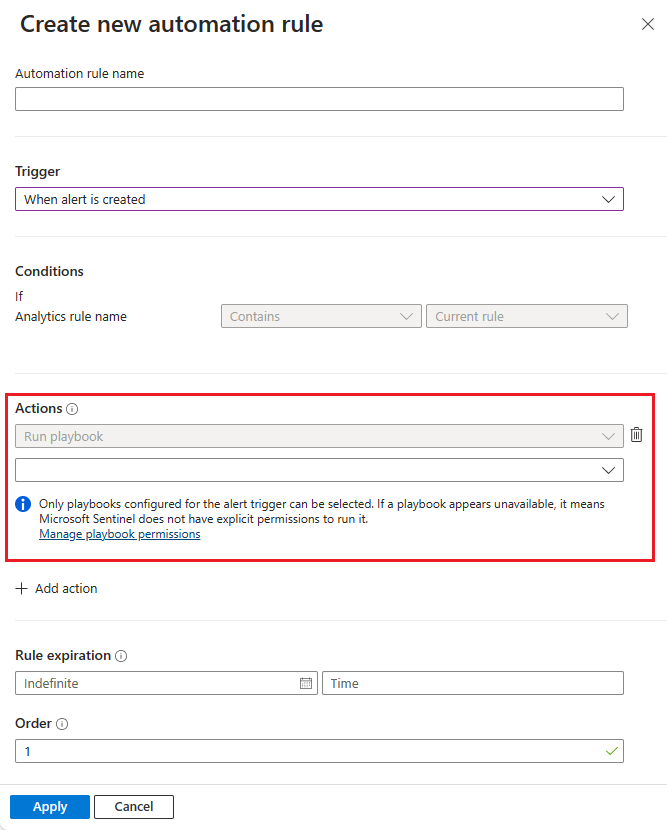

En Acciones, vea que la acción Ejecutar cuaderno de estrategias (el único tipo de acción disponible) se selecciona y se atenúa automáticamente. Seleccione su cuaderno de estrategias entre los que hay disponibles en la lista desplegable de la línea siguiente.

Seleccione Aplicar. Ahora verá la regla nueva en la cuadrícula de reglas de automatización.

Quite el cuaderno de estrategias de la sección Automatización de alertas (clásico).

Revise y actualice la regla de análisis para guardar los cambios.

Creación de una regla de automatización desde el portal de Automation

Para Microsoft Sentinel en Azure Portal, seleccione la página Configuración>Análisis. Para Microsoft Sentinel en el portal de Defender, seleccione Microsoft Sentinel>Configuración>Análisis.

En la barra de menús superior, seleccione Crear -> Regla de automatización.

En el panel Creación de una regla de automatización, en la lista desplegable Desencadenador, seleccione Cuando se crea la alerta.

En Condiciones, seleccione las reglas de análisis en las que quiere ejecutar un cuaderno de estrategias o un conjunto de cuadernos de estrategias determinados.

En Acciones, para cada cuaderno de estrategias que quiera que invoque esta regla, seleccione + Agregar acción. La acción Ejecutar cuaderno de estrategias se selecciona y se atenúa de forma automática. Seleccione un cuaderno de estrategias entre los que hay disponibles en la lista desplegable de la línea siguiente. Ordene las acciones en función del orden en que quiere que se ejecuten los cuadernos de estrategias. Puede cambiar el orden de las acciones seleccionando las flechas arriba/abajo junto a cada acción.

Seleccione Aplicar para guardar la regla de automatización.

Edite las reglas de análisis que han invocado estos cuadernos de estrategias (las reglas que especificó en Condiciones); para ello, quite el cuaderno de estrategias de la sección Automatización de alertas (clásico) de la pestaña Respuesta automatizada.

Pasos siguientes

En este documento, ha aprendido a migrar cuadernos de estrategias en función del desencadenador de alertas de las reglas de análisis a reglas de automatización.

- Para obtener más información sobre las reglas de automatización, consulte Automatización de la respuesta a amenazas en Microsoft Sentinel mediante reglas de automatización.

- Para crear reglas de automatización, consulte Creación y uso de reglas de automatización de Microsoft Sentinel para administrar respuestas.

- Para obtener más información sobre las opciones avanzadas de automatización, consulte Automatización de la respuesta a amenazas con cuadernos de estrategias de Microsoft Sentinel.

- Para obtener sobre la implementación de reglas de automatización y cuadernos de estrategias, consulte Tutorial: Uso de cuadernos de estrategias para automatizar las respuestas a amenazas en Microsoft Sentinel.